Die Schätzung der Kosten für den Aufbau einer SaaS-Plattform erfordert eine detaillierte Analyse der technischen Anforderungen, der Komplexität der Architektur und der Marktstandards. Im Jahr 2026 hängen die Entwicklungskosten nicht mehr ausschließlich von manueller Arbeit ab, sondern werden zunehmend von der Integration automatisierter Workflows und spezialisierter Cloud-Infrastruktur beeinflusst.

Das finanzielle Engagement für ein SaaS-Projekt variiert je nach dem geplanten Umfang erheblich. Ein einfaches Validierungsprodukt ist für viele Startups eine überschaubare Investition, während eine globale Unternehmensplattform erhebliche Ressourcen für Sicherheits- und Hochverfügbarkeitssysteme erfordert. Das Verständnis der spezifischen Komponenten, die diese Zahlen beeinflussen, ist für eine effektive Finanzplanung unerlässlich.

SaaS-Entwicklung Durchschnittliche Kosten

Im Jahr 2026 variieren die Kosten für die Entwicklung einer SaaS-Anwendung je nach Komplexität, Funktionsumfang, Technologiestack, Standort des Teams (z. B. gemischte globale Raten mit Outsourcing), Integrationen, Sicherheits-/Compliance-Anforderungen und neuen Anforderungen wie KI oder Echtzeitverarbeitung stark.

Nach den jüngsten Berichten und Aufschlüsselungen der Branche (aus Quellen wie Saigon Technology, Deorwine Infotech, Innovecs und anderen) ergeben sich folgende realistische durchschnittliche Preisspannen in USD für globale/gemischte Teams:

- Mikro/MVP-Ebene (minimal lebensfähiges Produkt: Kernfunktionen, grundlegende Authentifizierung, einfaches Dashboard, begrenzte Integrationen): $25.000 - $60.000 (häufigster Ausgangspunkt für die Ideenvalidierung; einfachere Versionen können bis zu $20.000-$50.000 gehen, während ausgefeiltere MVPs $60.000+ erreichen).

- Basic/Simple SaaS (wesentliche Funktionen, Standard-Multi-Tenancy, Zahlungsabwicklung, grundlegende UI/UX): $20,000 - $80,000-$100,000.

- SaaS auf mittlerer Ebene (fortgeschritten: benutzerdefinierte Rollen, Integrationen von Drittanbietern, Analysen, skalierbares Backend, moderate benutzerdefinierte Logik): $60.000 - $150.000-$300.000.

- Komplexe/Enterprise-Level SaaS (Hochlastplattformen, Echtzeitdaten, KI-Module, erweiterte Sicherheit wie GDPR/SOC 2, umfangreiche Integrationen): $150.000 - $500.000+ (oft bis zu $1.000.000+ für voll ausgestattete, skalierbare Systeme).

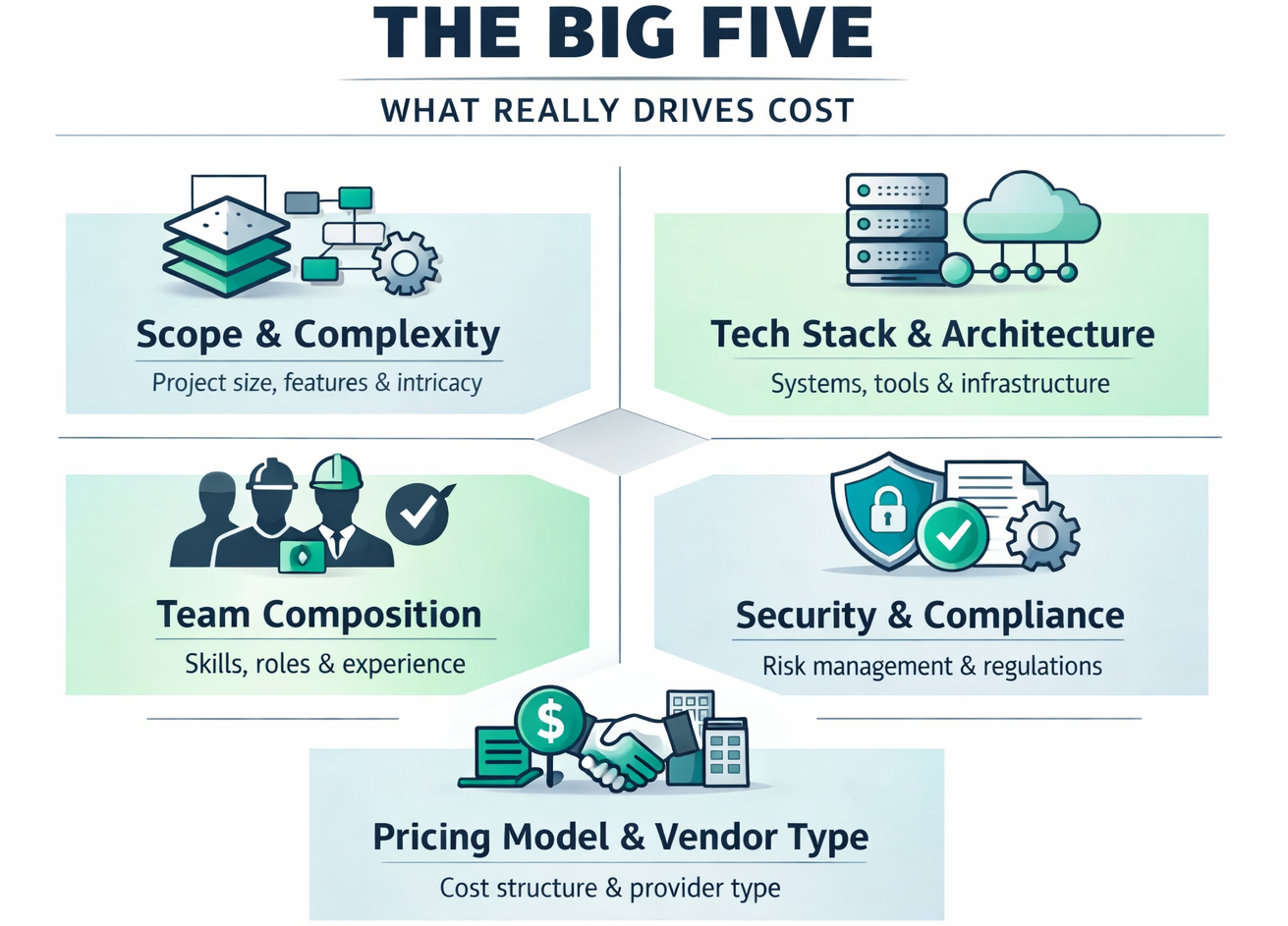

Wonach richtet sich der Preis eigentlich?

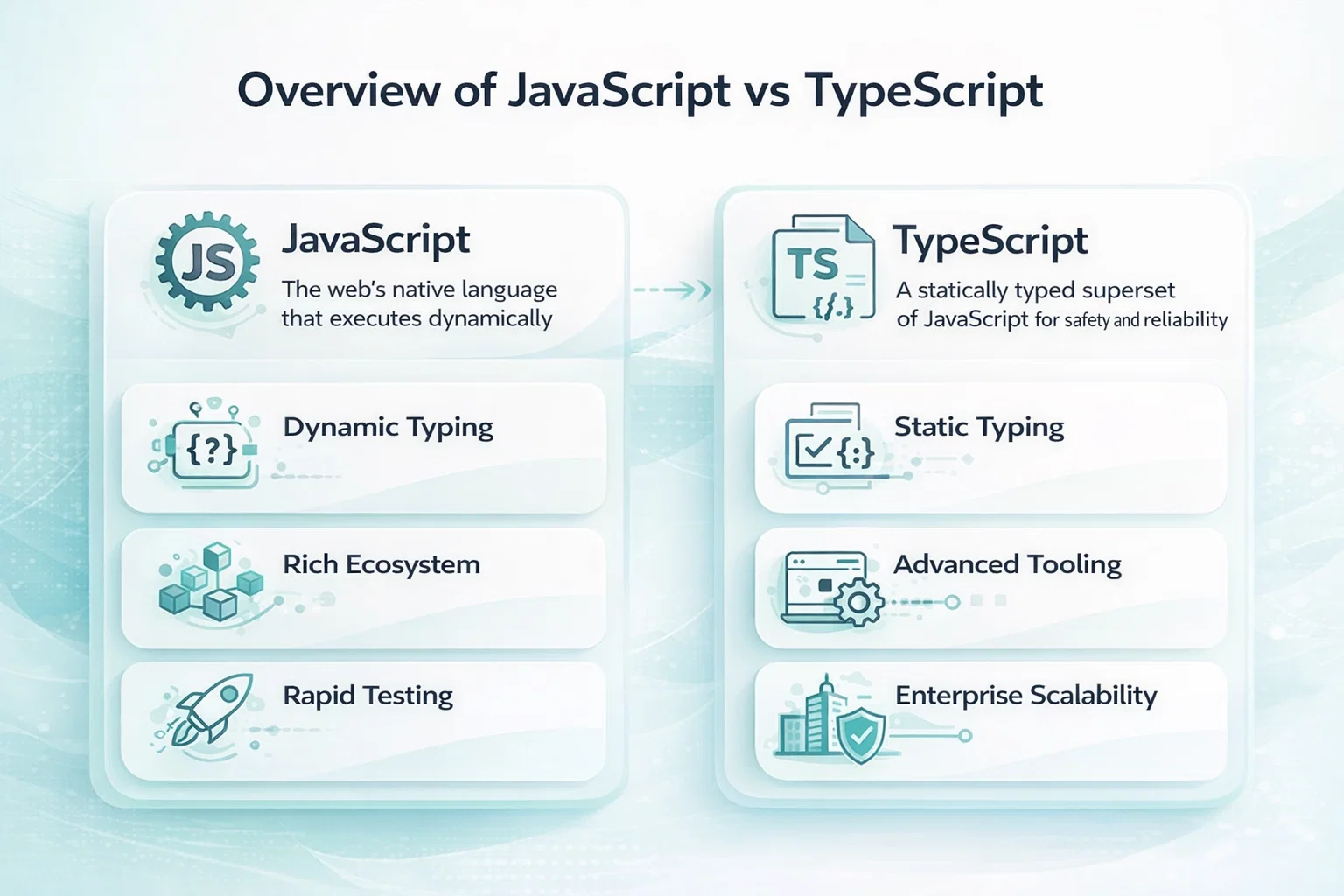

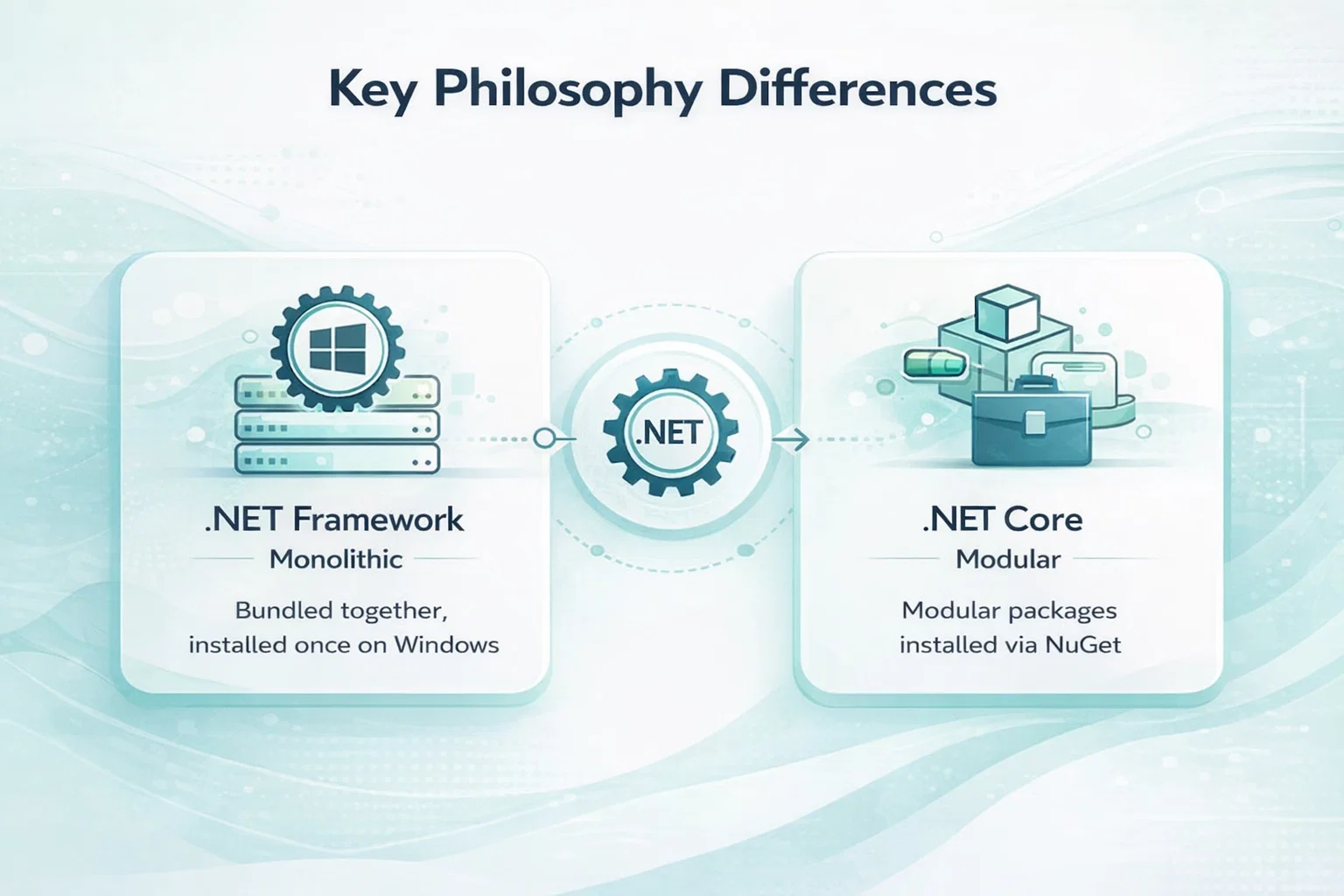

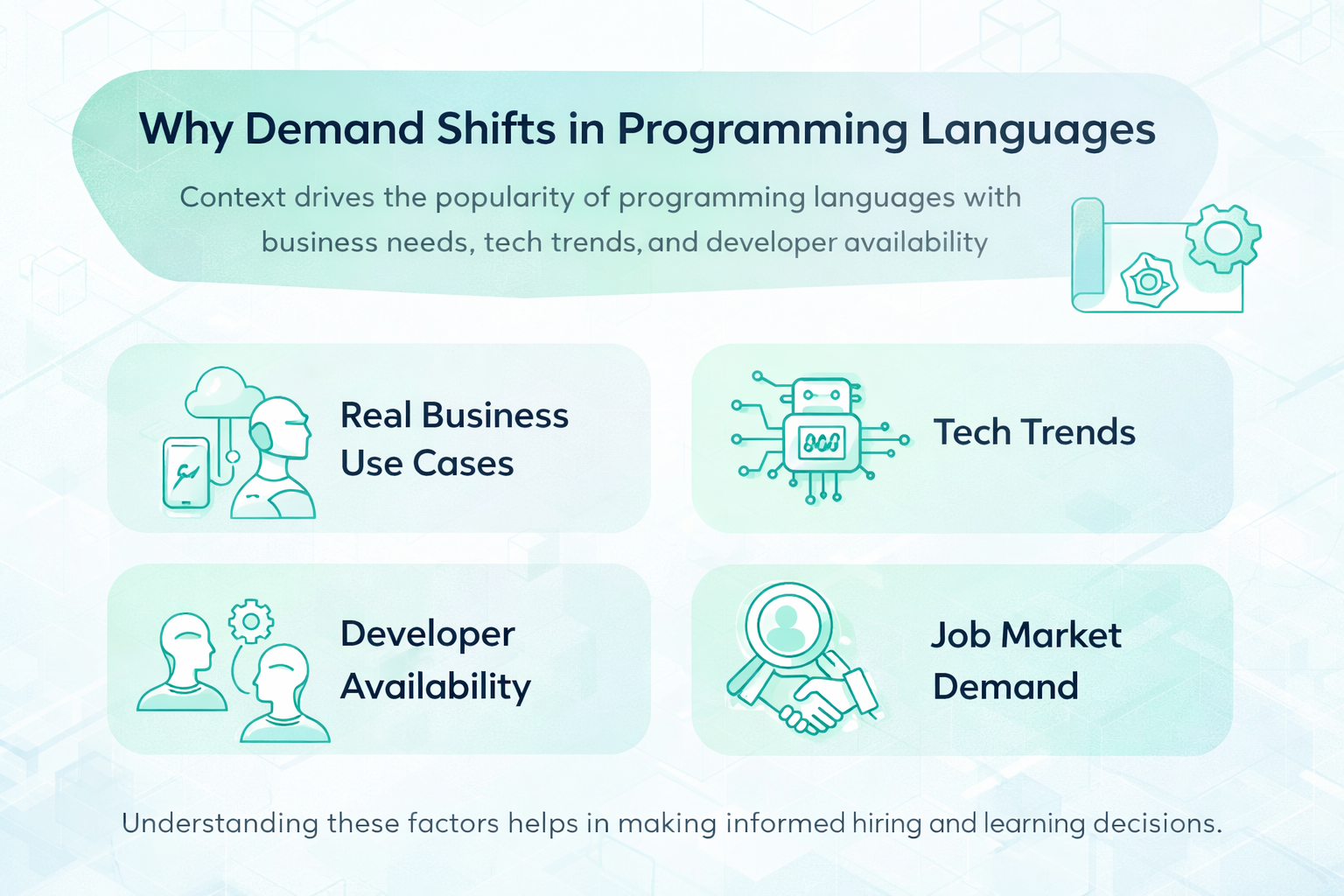

Der technische Umfang einer SaaS-Anwendung ist der wichtigste Faktor für ihren Preis. Funktionen wie Multi-Tenancy, bei der eine einzige Instanz der Software mehrere Kunden bedient, erfordern eine ausgefeiltere Datenbankarchitektur im Vergleich zu Einzelplatz-Tools. Im Jahr 2026 hat die Nachfrage nach eingebetteter Analytik und Echtzeit-Datenverarbeitung den Entwicklungsprozess weiter spezialisiert.

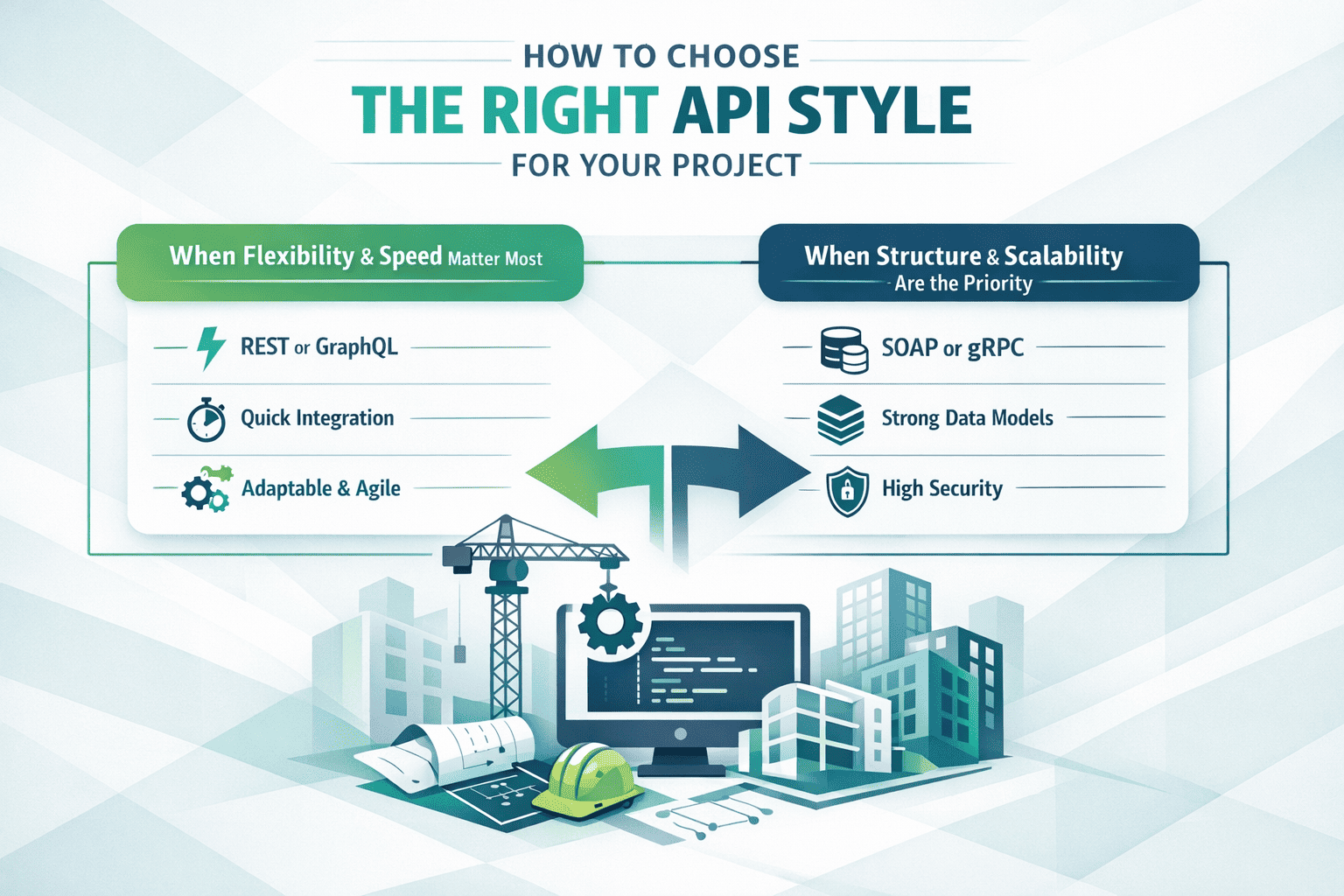

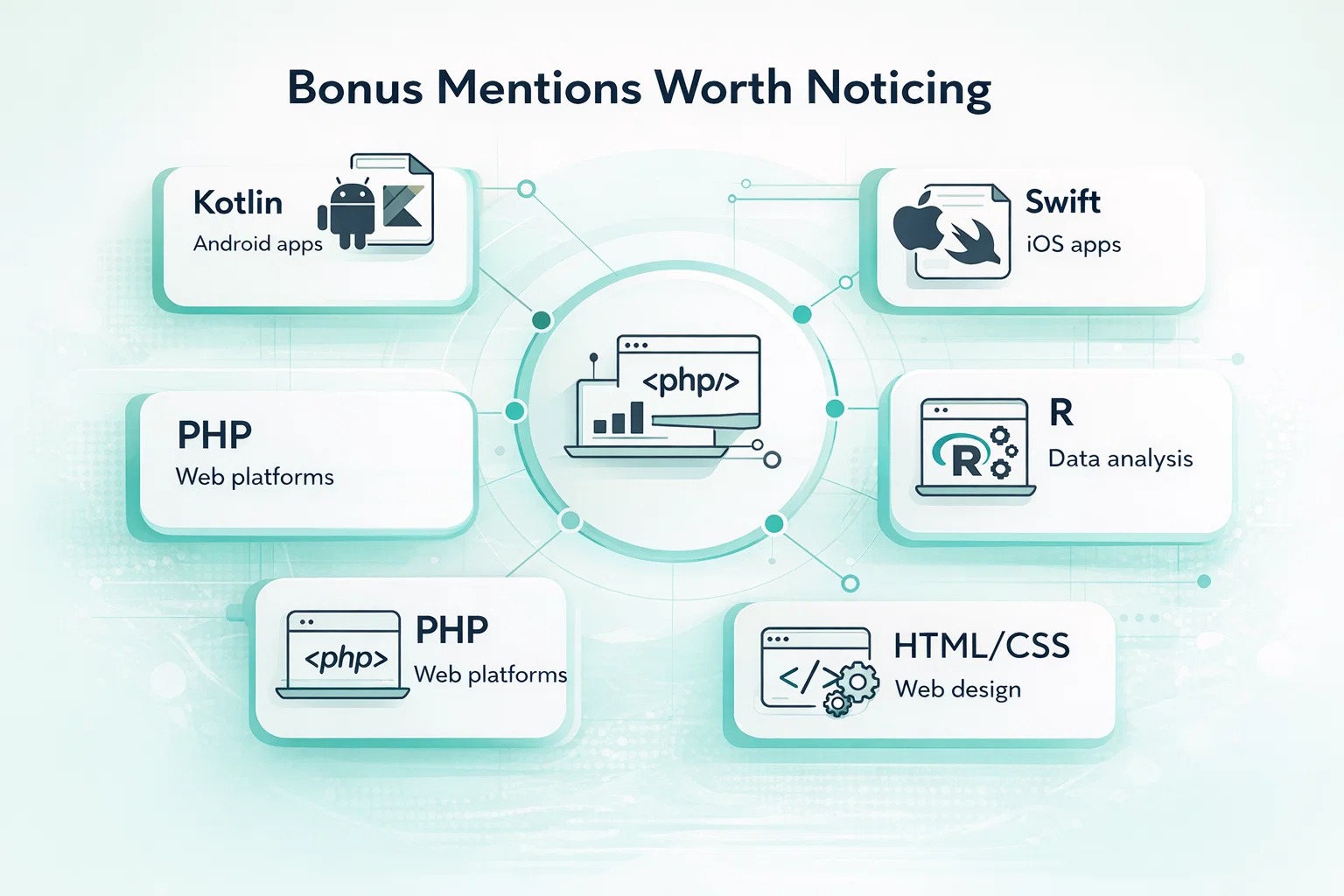

Auch die Wahl der Technologie spielt eine entscheidende Rolle. Die Verwendung moderner Frameworks wie React oder Node.js kann langfristig Effizienz bieten, auch wenn einige spezialisierte Sprachen höhere Entwicklertarife erfordern können. Die Kosten für die Cloud-Infrastruktur, die früher eine untergeordnete Rolle spielten, umfassen heute komplexe Service-Level-Vereinbarungen und verbrauchsabhängige Preismodelle, die bei der anfänglichen Erstellung berücksichtigt werden müssen.

Kosten nach Merkmalskomplexität und Stufe

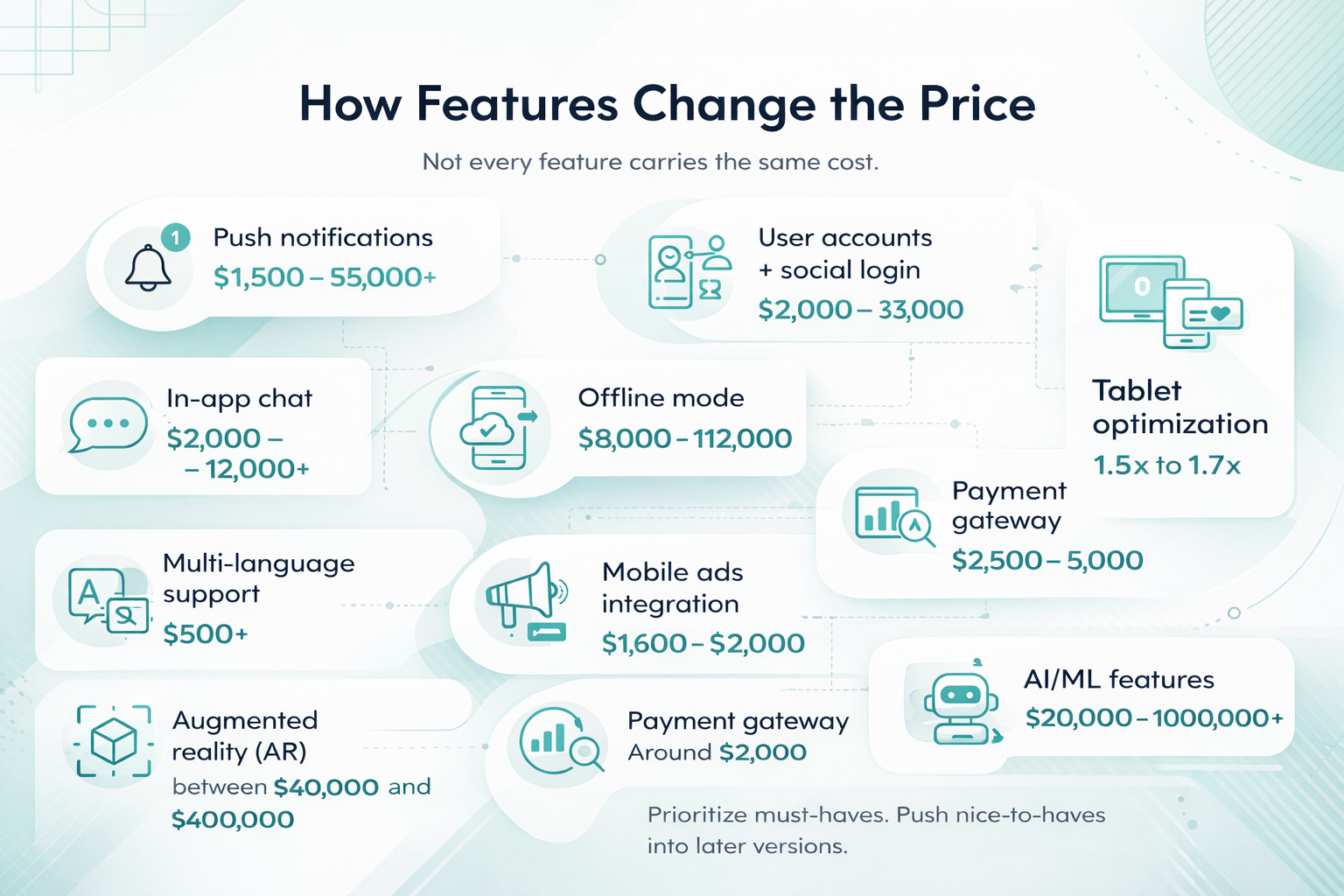

Die Funktionen werden nach ihrer technischen Tiefe und der für ihre Implementierung erforderlichen Logik kategorisiert. Grundlegende Funktionen wie die Benutzerregistrierung und einfache Dashboards bilden den Einstiegspunkt der Entwicklungsskala. Diese Komponenten sind auf den meisten Plattformen Standard und profitieren von etablierten Entwicklungsmustern.

Fortgeschrittene Funktionen verändern das Budget erheblich. Echtzeit-Datenverarbeitung, Module für künstliche Intelligenz und komplexe Tools für die Datenberichterstattung erfordern spezielles Fachwissen. Die Implementierung dieser Funktionen ist oft mit längeren Entwicklungszyklen und höheren Testanforderungen verbunden, um die Systemstabilität unter Last zu gewährleisten.

- Grundstufe SaaS: $50.000 bis $100.000

- Mittlere Ebene SaaS: $100.000 bis $300.000

- Komplexe Ebene SaaS: $300.000 bis $1.000.000+

- Mikro-/MVP-Ebene: $5,000 bis $40,000

UI/UX Design Kosten für SaaS

Das Benutzererlebnis ist zu einem wichtigen Faktor für die Kundenbindung bei SaaS-Produkten geworden. Im Jahr 2026 sind einfache funktionale Schnittstellen für wettbewerbsfähige Märkte selten ausreichend. Professionelles UI/UX-Design umfasst ein detailliertes User Journey Mapping, Wireframing und interaktives Prototyping, um sicherzustellen, dass das Endprodukt intuitiv ist.

Zu einem hochwertigen Design gehören oft benutzerdefinierte Grafiken, responsive Layouts für verschiedene Gerätetypen und die Einhaltung der Barrierefreiheit. Diese Elemente erfordern spezielle Designteams und mehrere Runden von Benutzertests, um die Interaktionsmodelle zu verfeinern.

- Einfaches SaaS-Design: $5,000 bis $15,000

- Design auf mittlerer Ebene: $15.000 bis $40.000

- Komplexes SaaS-Design: $40,000 bis $100,000+

Frühzeitige Investitionen in das Design tragen dazu bei, die Nacharbeit bei der Entwicklung zu reduzieren, indem Probleme mit der Benutzerfreundlichkeit erkannt werden, bevor die Codierungsphase beginnt. Ein gut dokumentiertes Designsystem ermöglicht es Entwicklern außerdem, konsistente Schnittstellen schneller zu erstellen.

Preismodelle für SaaS-Produktentwicklung

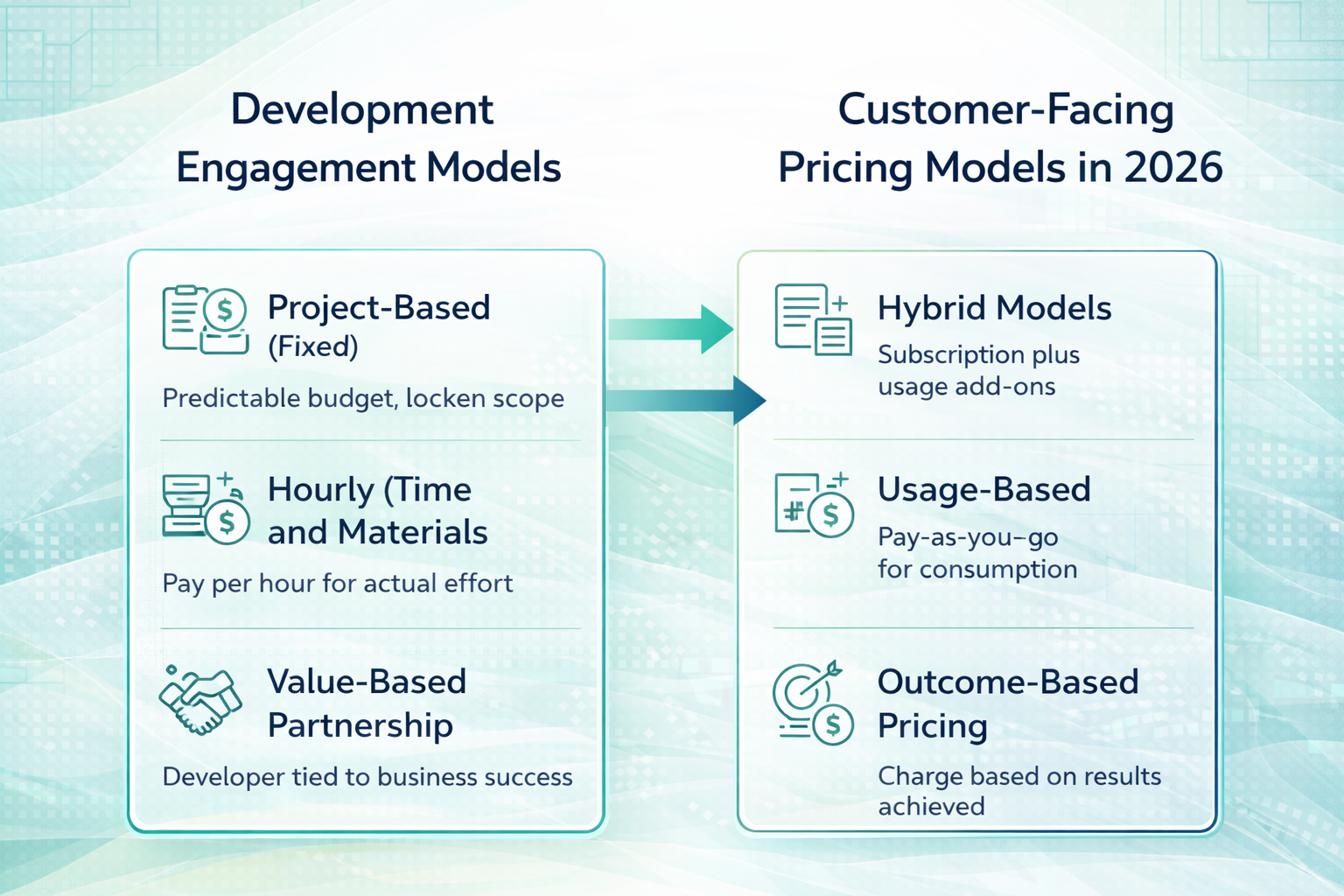

In der Finanzlandschaft des Jahres 2026 ist die Beziehung zwischen Entwicklungskosten und Marktpreisen stärker denn je integriert. Die Wahl der Zahlungsstruktur für die Entwicklung und die Monetarisierungsstrategie für den Kunden sind zwei Seiten derselben strategischen Medaille. Eine Diskrepanz zwischen dem Entwicklungsmodell und dem Kundenpreismodell ist einer der häufigsten Faktoren, die zu erodierten Margen führen.

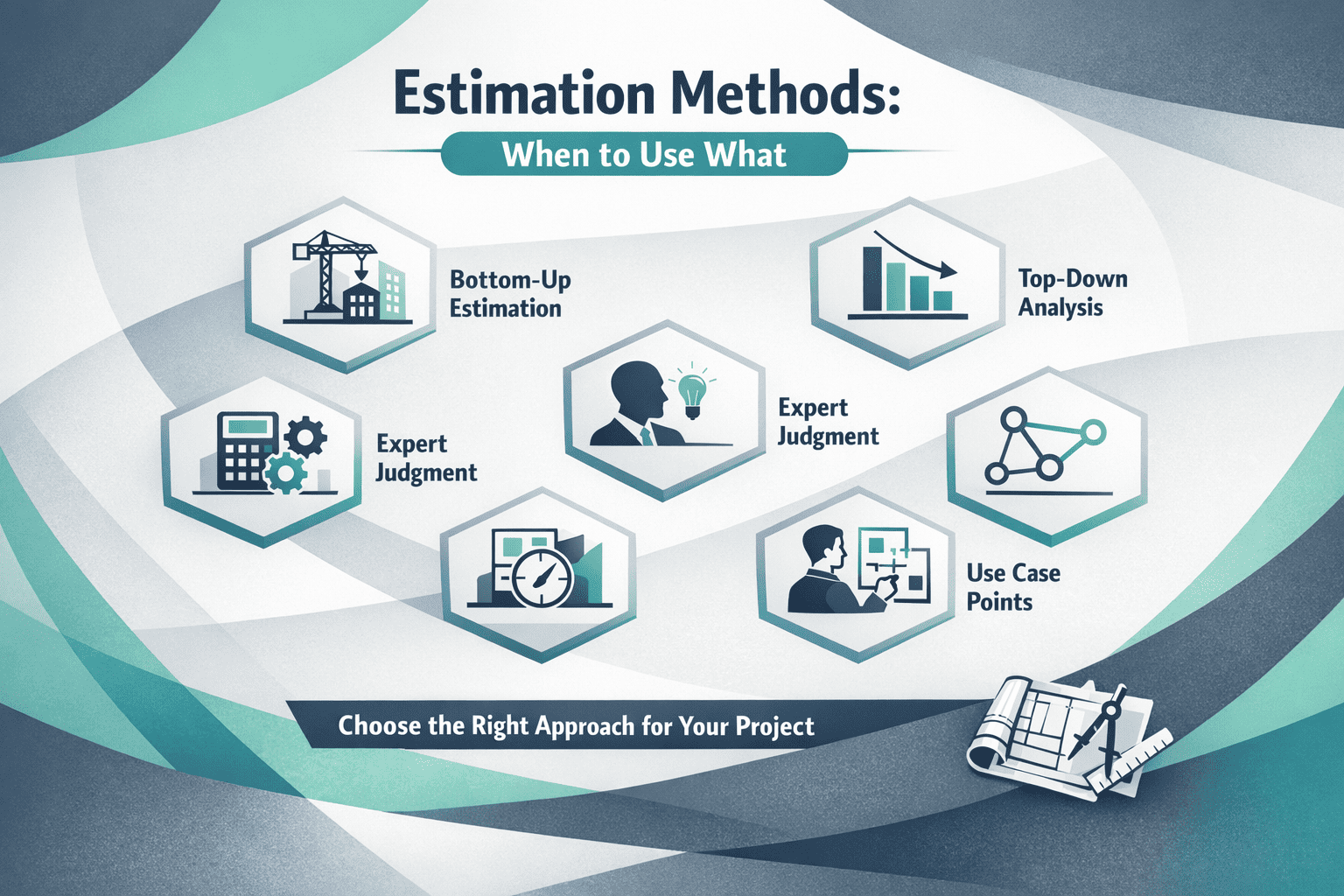

Entwicklung von Engagement-Modellen

Die Struktur einer Partnerschaft mit einem Entwicklungsteam wirkt sich direkt auf das Risikoprofil und den Anfangskapitalbedarf eines Projekts aus. Auf dem derzeitigen Markt gibt es drei vorherrschende Modelle für die Finanzierung der Bauphase.

Projektbasiert (fest)

Dieses Modell ist ideal für klar definierte MVPs mit einem streng begrenzten Umfang. Es bietet eine hohe Budgetsicherheit, wobei die Kosten für Standardprojekte in der Regel zwischen $10.000 und $100.000 liegen. Es fehlt jedoch die Flexibilität, um auf der Grundlage von frühem Benutzerfeedback Änderungen vorzunehmen, ohne dass zusätzliche Gebühren für Änderungsanfragen anfallen.

Stündlich (Zeit und Material)

Dieses Modell ist der Standard für die agile Entwicklung im Jahr 2026. Sie zahlen für den tatsächlichen Aufwand, der je nach Region zwischen $25 und $150 pro Stunde liegt. Es ermöglicht uns, das Produkt dynamisch weiterzuentwickeln, obwohl es ein diszipliniertes Management erfordert, um eine “schleichende Ausweitung des Umfangs” zu vermeiden.”

Wertorientierte Partnerschaft

Hierbei handelt es sich um einen anspruchsvolleren Ansatz, bei dem die Vergütung des Entwicklers an den geschaffenen Geschäftswert gebunden ist. Dies kann eine niedrigere Grundgebühr in Kombination mit Eigenkapital oder einem Prozentsatz der zukünftigen Einnahmen beinhalten. Es richtet die Interessen des Entwicklers vollständig an Ihrem Erfolg aus, erfordert aber ein hohes Maß an gegenseitigem Vertrauen.

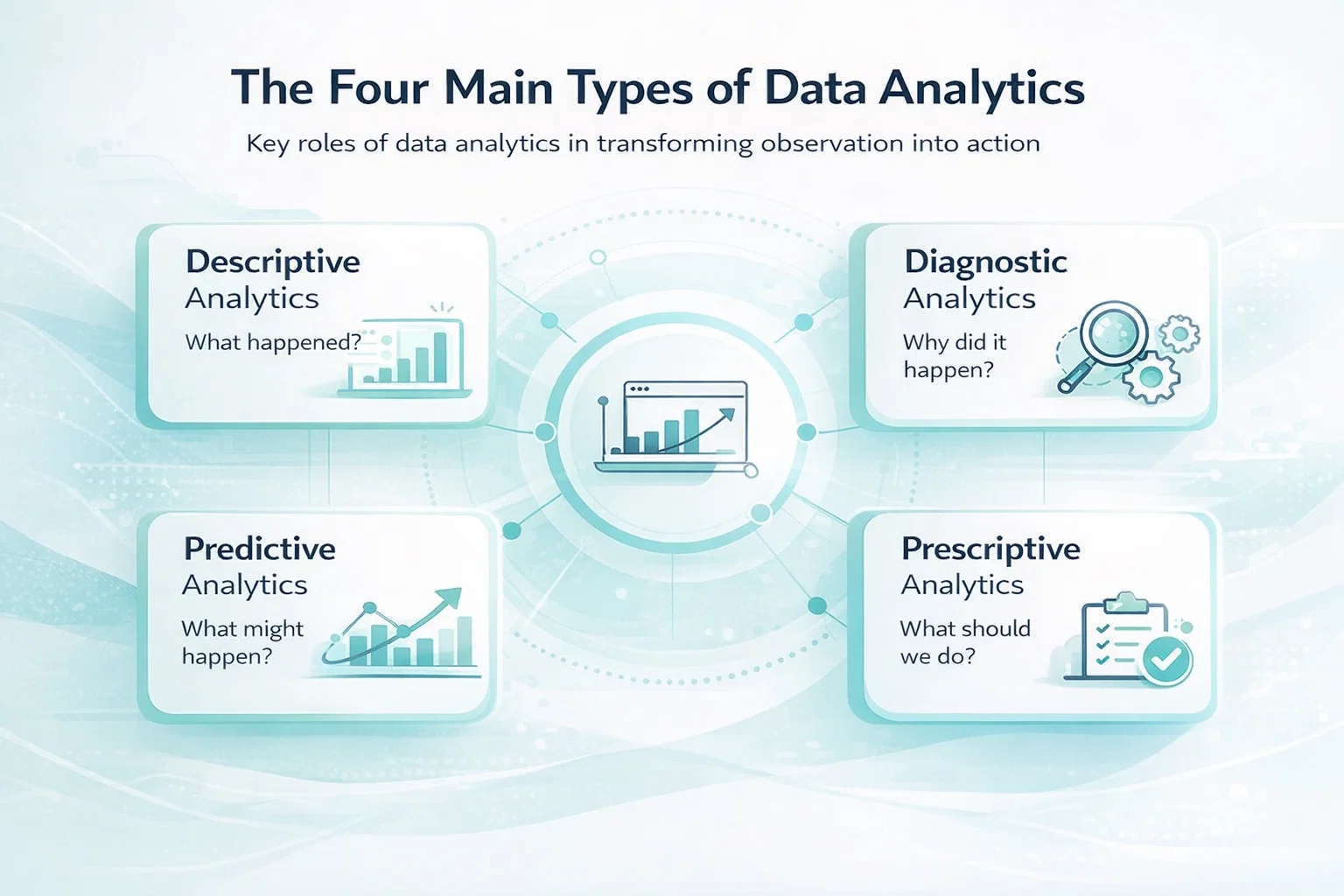

Kundenorientierte Preismodelle im Jahr 2026

Sobald das Produkt entwickelt ist, muss die Art und Weise, wie Sie es monetarisieren, den Wert widerspiegeln, den es liefert. Im Jahr 2026 wird der Markt über einfache “Pro-Nutzer”-Sitze hinausgehen, zumal KI-Agenten nun die Arbeit übernehmen, für die früher mehrere Menschen erforderlich waren.

Hybride Modelle

Dies ist derzeit die beliebteste Variante, die von fast 60% der SaaS-Anbieter genutzt wird. Sie kombiniert eine vorhersehbare Grundgebühr mit nutzungsabhängigen Zusatzleistungen. Ein Kunde könnte zum Beispiel $50/Monat für die Plattform plus eine geringe Gebühr pro KI-generiertem Bericht zahlen.

Verbrauchsabhängig (Pay-As-You-Go)

Bei diesem Modell sind die Kosten direkt an den Verbrauch gebunden, z. B. an die Anzahl der API-Aufrufe oder die verarbeiteten Gigabytes an Daten. Es senkt die Einstiegshürde für kleine Nutzer, kann aber die Umsatzprognose für den Anbieter erschweren.

Ergebnisabhängige Preisgestaltung

Dies ist der neueste Stand der SaaS-Monetarisierung. Anstatt das Tool in Rechnung zu stellen, berechnen Sie das Ergebnis. Wenn Ihr SaaS einem Kunden hilft, $10.000 an Betriebskosten einzusparen, können Sie einen Prozentsatz dieser verifizierten Einsparungen in Rechnung stellen.

Regionale Teams Preise und Fachwissen

Der geografische Standort eines Entwicklungsteams ist nach wie vor eine der wichtigsten Variablen bei der SaaS-Preisgestaltung. Während die globale Natur der Softwareentwicklung eine Zusammenarbeit aus der Ferne ermöglicht, führen regionale wirtschaftliche Faktoren zu großen Unterschieden bei den Stundensätzen. Die Auswahl eines Teams ist oft eine Abwägung zwischen Budgetbeschränkungen und dem Bedarf an lokalisierter Kommunikation.

Im Jahr 2026 haben Märkte mit hoher Nachfrage wie die Vereinigten Staaten und Nordeuropa aufgrund des Wettbewerbs um spezialisierte Talente die höchsten Arbeitskosten. Umgekehrt bieten etablierte Technologiezentren in Südasien und Teilen Osteuropas Zugang zu ähnlichen technischen Fähigkeiten zu niedrigeren Kosten pro Stunde.

| Region | Junior-Entwickler ($/hr) | Mittlerer Entwickler ($/hr) | Leitender Entwickler ($/hr) |

| Vereinigte Staaten | $30 - $60 | $60 - $90 | $90 - $150 |

| Vereinigtes Königreich | $25 - $55 | $55 - $85 | $85 - $130 |

| Polen | $15 - $35 | $35 - $60 | $60 - $90 |

| Indien | $5 - $15 | $15 - $30 | $30 - $50 |

| UAE | $25 - $55 | $55 - $85 | $85 - $120 |

Neben den Stundensätzen wirkt sich auch die interne Struktur des Teams auf die Effizienz aus. Ein Team mit erfahrenen Architekten und engagierten Projektmanagern hat zwar höhere Stundensätze, kann aber komplexe Aufgaben oft schneller erledigen als eine größere Gruppe junger Entwickler.

Strategische Partnerschaft als wichtiger Kostenfaktor bei der Entwicklung von SaaS-Anwendungen

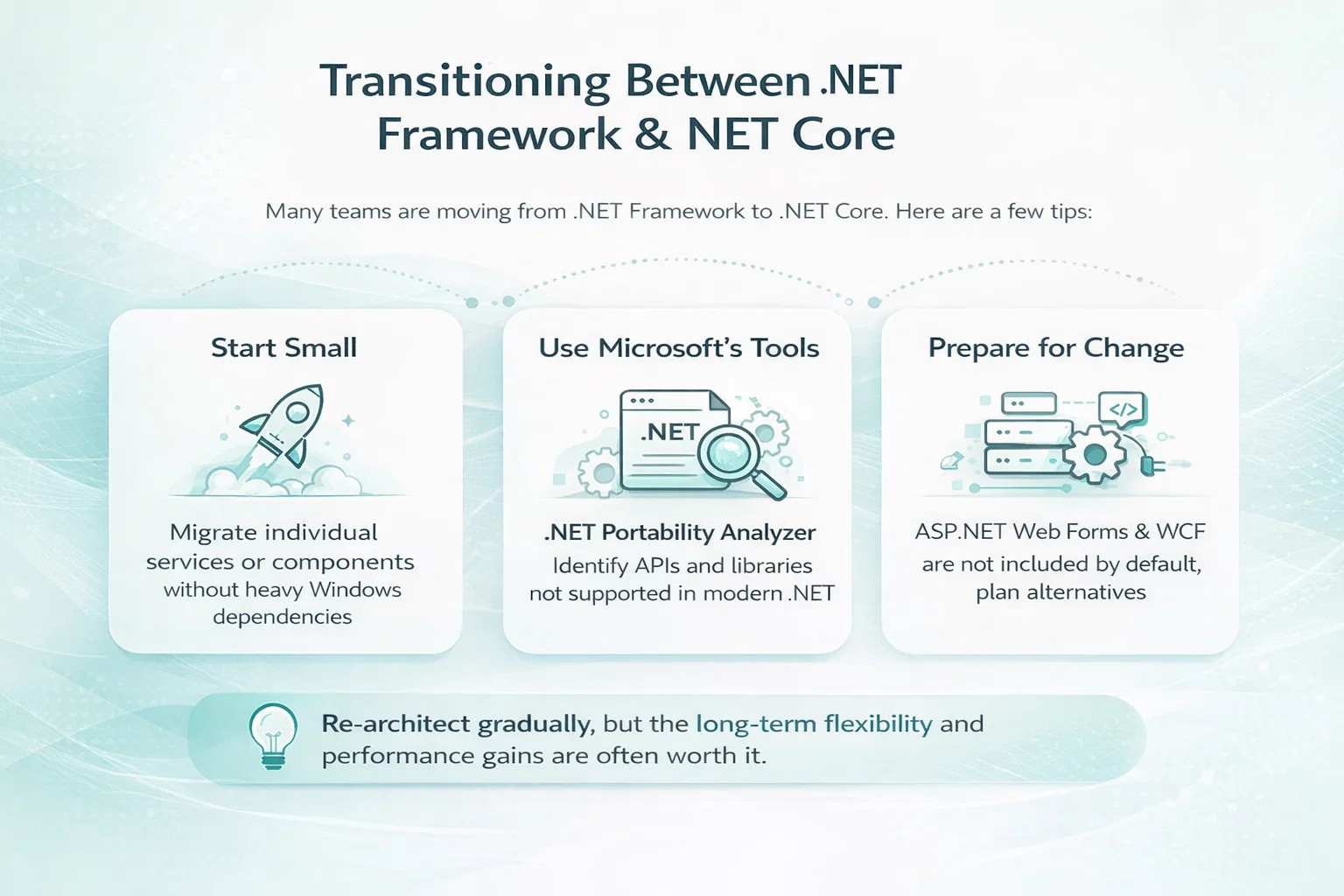

Bei der Bewertung der Kosten für die Entwicklung von SaaS-Anwendungen hängt die Budgetoptimierung im Jahr 2026 stark vom gewählten Kooperationsmodell ab. Unter A-Listware, Wir dienen als strategischer Ausführungsmotor, der ehrgeizige SaaS-Visionen in leistungsstarke, marktreife Plattformen umwandelt. Wir agieren als vertrauenswürdige Erweiterung Ihres Teams und bieten die technische Expertise und Umsetzungsstärke, die benötigt wird, um Qualifikationslücken zu schließen und das Wachstum zu beschleunigen, ohne die administrativen Reibungsverluste einer herkömmlichen Einstellung.

Wir konzentrieren uns auf die nahtlose Integration und den langfristigen Nutzen und stellen sicher, dass jede technische Entscheidung - von der anfänglichen Architektur bis zur KI-Implementierung - perfekt auf Ihre übergeordneten Geschäftsziele abgestimmt ist. Unser Partnerschaftsmodell ist auf Flexibilität und zukunftssichere Skalierbarkeit ausgelegt. Wir übernehmen die volle Verantwortung für technische Spitzenleistungen und implementieren modulare Architekturen, die teure Nacharbeiten verhindern. Durch die frühzeitige Implementierung strenger Sicherheitsstandards wie SOC 2 und GDPR stellen wir außerdem sicher, dass das Produkt für die Infrastrukturanforderungen des Jahres 2026 bereit ist und gleichzeitig das Entwicklungsbudget deutlich optimiert wird. Dadurch, dass sich die Unternehmensführung auf die Strategie konzentrieren kann, während wir uns um die technischen Belange kümmern, wird ein schnellerer Markteintritt innerhalb eines kontrollierten und vorhersehbaren finanziellen Rahmens erreicht.

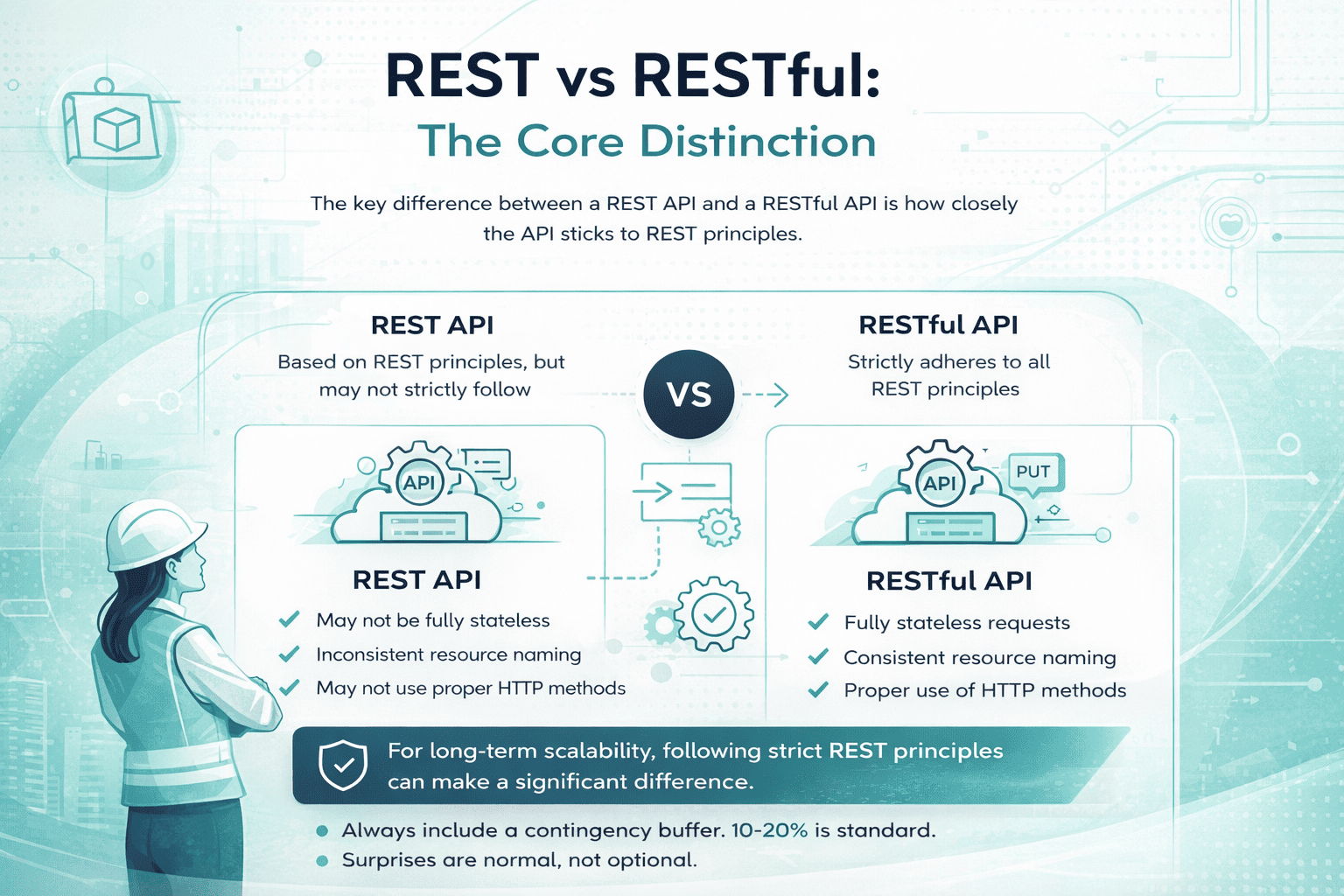

Integration und Sicherheit von Drittanbietern

Moderne SaaS-Anwendungen arbeiten selten als isolierte Systeme. Für wichtige Funktionen wie Zahlungsverarbeitung, E-Mail-Versand und Kundenbeziehungsmanagement sind sie auf externe APIs angewiesen. Jede Integration erhöht die Komplexität der Entwicklungs- und Wartungsphasen um eine weitere Ebene.

Sicherheit und die Einhaltung von Vorschriften sind für SaaS-Unternehmen nicht verhandelbar. Die Implementierung von Funktionen wie Multi-Faktor-Authentifizierung, Datenverschlüsselung und Prüfprotokollen ist notwendig, um Standards wie GDPR oder HIPAA zu erfüllen. Diese spezielle Arbeit erhöht die anfängliche Entwicklungszeit und erfordert laufende Sicherheitsaudits.

- Grundlegende Authentifizierung und Sicherheit: Standard in den meisten Builds.

- Einhaltung von Vorschriften: Erfordert eine spezielle rechtliche und technische Prüfung.

- Unternehmensintegrationen: Beinhaltet die Entwicklung einer benutzerdefinierten API und die Zuordnung von Daten.

- Integration von Zahlungsgateways: Unverzichtbar für abonnementbasierte Umsatzmodelle.

Dienste von Drittanbietern verursachen auch laufende Kosten. Die Abonnementgebühren für wichtige APIs müssen im Betriebsbudget berücksichtigt werden, da diese Kosten mit der Anzahl der Nutzer auf der Plattform steigen.

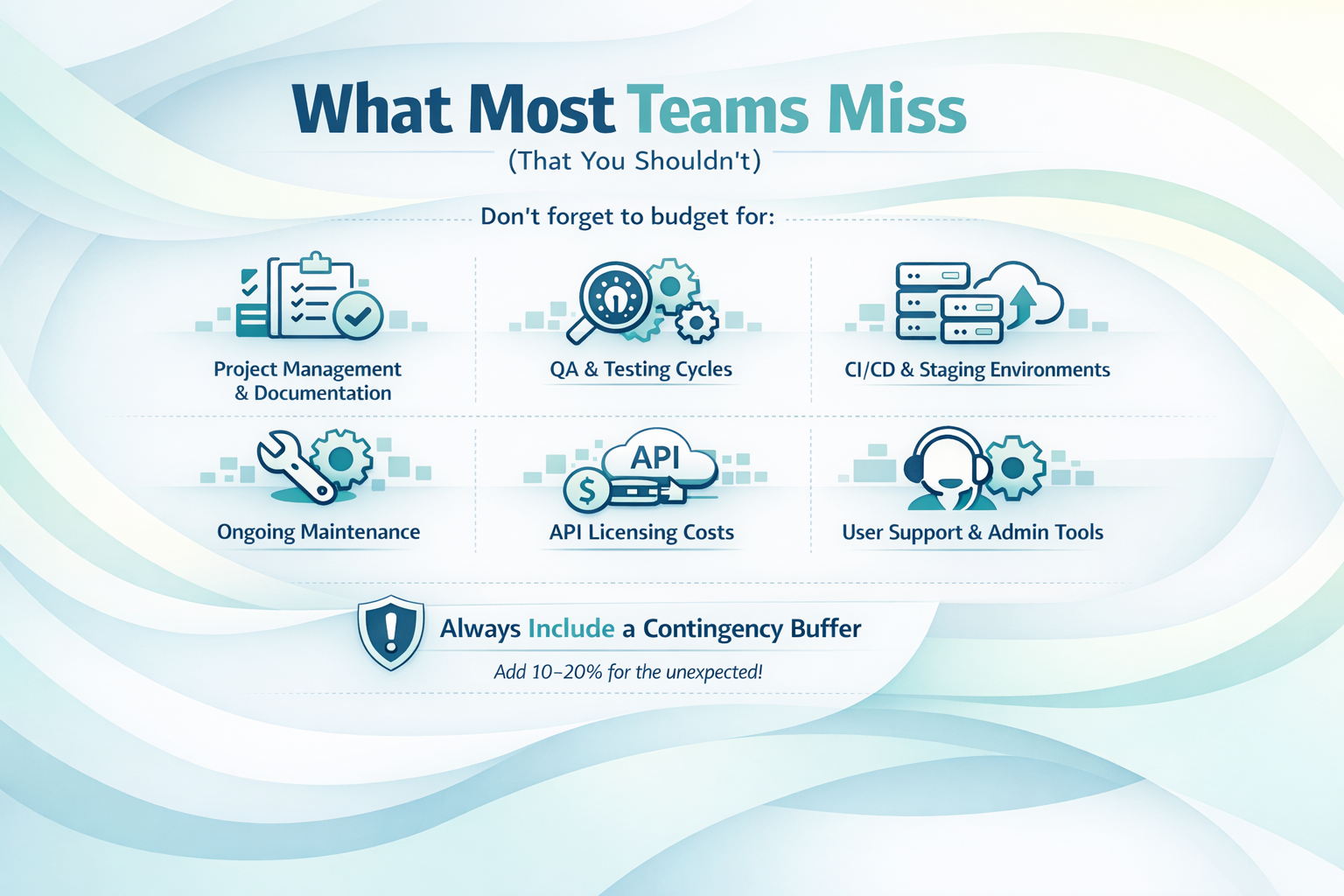

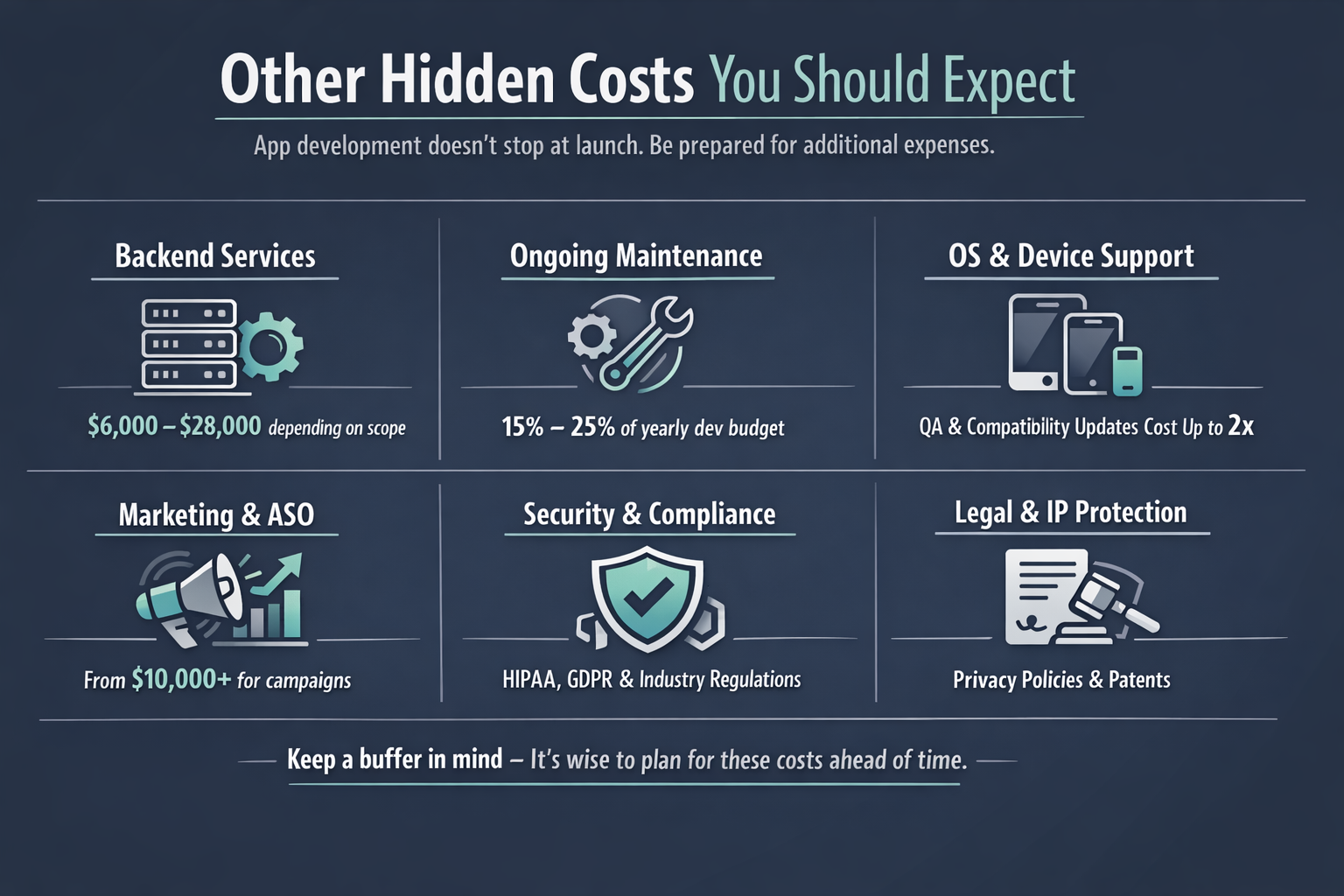

Wartung und Qualitätssicherung

Die Einführung einer SaaS-Anwendung ist nur der Anfang ihres Lebenszyklus. Die Qualitätssicherung (QA) ist ein fortlaufender Prozess, der sicherstellt, dass die Plattform funktionstüchtig bleibt, wenn neue Funktionen hinzugefügt werden. Im Jahr 2026 sind automatisierte Tests zum Standard für die Aufrechterhaltung der Stabilität komplexer Plattformen geworden und ermöglichen schnelle Regressionsprüfungen ohne manuellen Aufwand.

Manuelle Tests werden nach wie vor zur Bewertung der Benutzerfreundlichkeit und zum Aufspüren von Einzelfehlern eingesetzt, sind aber zeitintensiv. Eine solide QS-Strategie verschlingt in der Regel etwa 15% bis 25% des gesamten Entwicklungsbudgets. Wird diese Phase ausgelassen, führt dies oft zu wesentlich höheren Kosten in Form von Notfall-Fehlerbehebungen und Kundenabwanderung, nachdem das Produkt auf den Markt gekommen ist.

Wartung umfasst mehr als nur die Behebung von Fehlern. Sie ist ein proaktiver Ansatz, um das System gesund zu erhalten und an die neuesten technologischen Standards anzupassen. Um eine langfristige Stabilität zu gewährleisten, sollten Sie sich auf diese wichtigen Wartungsbereiche konzentrieren:

- Sicherheits-Patching: Regelmäßige Aktualisierungen von Frameworks und Bibliotheken zum Schutz vor neuen Sicherheitslücken.

- Server-Überwachung: Kontinuierliche Überwachung der Infrastrukturleistung zur Vermeidung von Ausfallzeiten und zur Kostenoptimierung.

- API-Versionierung: Sicherstellung, dass die Integrationen von Drittanbietern weiterhin funktionieren, wenn externe Dienste ihre Protokolle aktualisieren.

- Optimierung der Leistung: Fortlaufende Datenbankabstimmung und Code-Refactoring zur Aufrechterhaltung der Geschwindigkeit bei wachsendem Benutzerstamm.

Die meisten SaaS-Unternehmen wenden jährlich 20% ihrer ursprünglichen Entwicklungskosten auf, um die Plattform betriebsbereit und sicher zu halten. Dadurch wird sichergestellt, dass die Software mit sich entwickelnden Browserstandards und Betriebssystem-Updates kompatibel bleibt. Indem sie die Wartung als strategische Investition betrachten, können Unternehmen die technische Verschuldung erheblich reduzieren und ein hohes Maß an Vertrauen der Benutzer aufrechterhalten.

Schlussfolgerung

Die Entwicklung einer SaaS-Anwendung im Jahr 2026 ist eine vielschichtige Investition, die weit über eine einfache Programmierung hinausgeht. Die Gesamtkosten hängen von der Komplexität des Funktionsumfangs, der Raffinesse der Benutzeroberfläche und den regionalen Raten des Entwicklungsteams ab. Der Start mit einem klaren MVP ermöglicht eine Marktvalidierung, während die anfänglichen Ausgaben überschaubar bleiben.

Wenn die Plattform wächst, verlagern sich die Kosten auf die Skalierung der Infrastruktur und die Aufrechterhaltung hoher Sicherheitsstandards. Durch das Verständnis der Haupttreiber der SaaS-Kosten - von den regionalen Lohnkosten bis hin zur Notwendigkeit der laufenden Wartung - können Unternehmen nachhaltige digitale Produkte entwickeln, die einen langfristigen Wert bieten.

FAQ

- Wie hoch sind die durchschnittlichen Kosten für die Entwicklung eines SaaS-MVP im Jahr 2026?

Ein grundlegendes Minimum Viable Product kostet in der Regel zwischen $5.000 und $40.000. Diese Version konzentriert sich auf die Kernfunktionalität, um die Geschäftsidee mit den ersten Nutzern zu validieren, bevor eine vollständige Entwicklung in Angriff genommen wird.

- Wie wirken sich die regionalen Entwicklungsraten auf das Gesamtbudget aus?

Die Preise für Entwickler variieren je nach Standort erheblich: In den USA verlangen erfahrene Entwickler bis zu $150 pro Stunde, während erfahrene Entwickler in Indien $30 bis $50 verlangen können. Dies kann zu einem 3- bis 5-fachen Unterschied bei den Gesamtprojektkosten führen.

- Warum ist UI/UX-Design in der SaaS-Entwicklung so teuer?

Das Design umfasst umfangreiche Recherchen, Benutzerzuordnung und Prototyping, um sicherzustellen, dass die Anwendung einfach zu bedienen ist. Bei komplexen Plattformen können die Designkosten $40.000 übersteigen, da jede Interaktion für eine hohe Kundenbindung maßgeschneidert werden muss.

- Wie hoch sind die wiederkehrenden Kosten nach der Einführung einer SaaS-Anwendung?

Zu den Kosten nach der Markteinführung gehören Cloud-Hosting, Sicherheitsüberwachung und regelmäßige Wartung. In der Regel belaufen sich diese Ausgaben auf 20% der ursprünglichen Entwicklungskosten pro Jahr, um sicherzustellen, dass die Software funktionsfähig bleibt.

- Wie viel sollte ich für die SaaS-Qualitätssicherung einplanen?

Für die Qualitätssicherung werden in der Regel 15% bis 25% des gesamten Entwicklungsbudgets benötigt. Dies umfasst sowohl manuelle Tests für die Benutzerfreundlichkeit als auch automatisierte Tests für die langfristige Systemstabilität.

- Wie wirken sich die Kosten für die Integration von Drittanbietern aus?

Jeder externe Dienst, wie z. B. Stripe für Zahlungen oder HubSpot für CRM, erfordert benutzerdefinierte API-Arbeiten. Je nach Komplexität des Datenabgleichs kann jede Integration die Entwicklungsphase um mehrere tausend Dollar verlängern.

- Ist es billiger, ein internes Team oder eine Agentur zu beauftragen?

Agenturen sind oft kostengünstiger für den ersten Aufbau, weil sie ein komplettes Team mit unterschiedlichen Fähigkeiten bereitstellen. Interne Teams bieten mehr Kontrolle, sind aber mit erheblichen Gemeinkosten wie Gehältern, Sozialleistungen und Büroausstattung verbunden.