סיכום קצר: Digital transformation for game tech reshapes how studios build, distribute, and monetize games through cloud infrastructure, AI-driven personalization, and data analytics. According to IEEE research on game development digitalization, successful transformation requires modernizing backend systems, adopting scalable architectures, and integrating player behavior data across all touchpoints. The global video game industry was estimated to be worth around $192.7 billion in annual revenue in 2021, with digital transformation initiatives directly impacting revenue growth, operational efficiency, and competitive positioning.

Game technology sits at a crossroads. Traditional development models strain under player expectations for seamless experiences, real-time updates, and personalized content. Meanwhile, the shift from atoms to bits—as IEEE describes the fundamental nature of digital transformation—continues accelerating across the gaming sector.

Players experience digital transformation first through smoother sessions, fairer matchmaking, and gameplay that simply feels better. Executives track it through revenue mix, margin improvements, and reduced risk exposure. Technology leaders feel the pressure when legacy infrastructure buckles under modern demands.

But what does gaming digital transformation actually mean? And how do studios, publishers, and platform operators move beyond buzzwords to practical implementation?

What Gaming Digital Transformation Actually Means

Digital transformation in game tech isn’t about replacing controllers with touchscreens. It represents a fundamental shift in how games get built, delivered, and monetized.

The economic value increasingly flows through data and software rather than physical distribution. This shift—what IEEE calls the movement from atoms to bits—has already reshaped markets. Its impact will only intensify over coming decades.

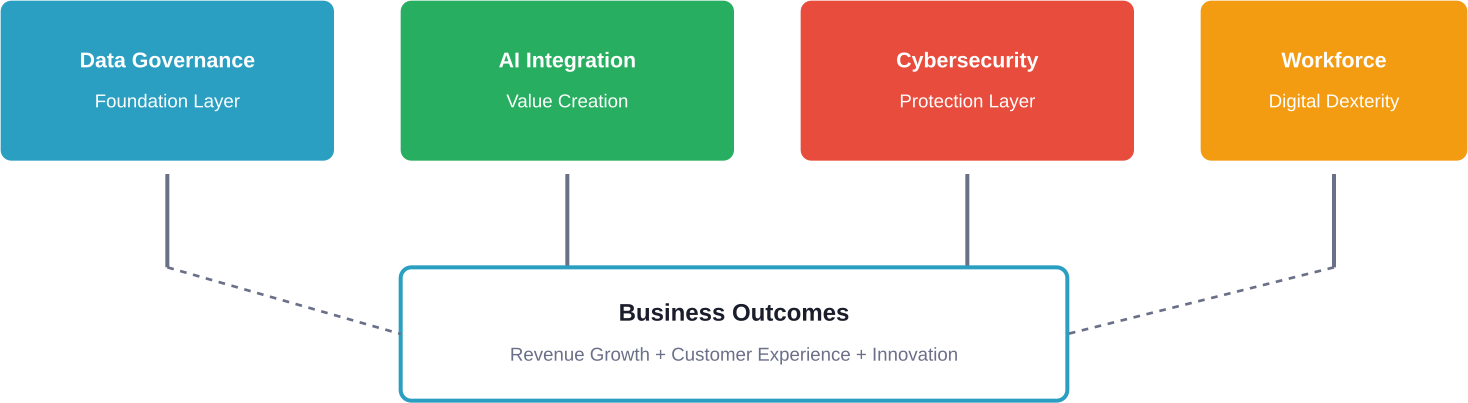

For gaming specifically, transformation touches three core areas: platform infrastructure, content development workflows, and operational models. Studios modernizing successfully integrate changes across all three domains simultaneously.

The Game Development Solution Market demonstrates this expansion. Market size reached $4.5 billion in 2024, with forecasts projecting growth to $12.3 billion by 2033 at a 12.5% compound annual growth rate. This expansion reflects increased investment in tools, platforms, and services that enable digital-first game development.

Cloud Gaming Infrastructure: Making Performance Scalable

Cloud gaming fundamentally changes the economics of game distribution. Instead of requiring players to purchase expensive hardware, games stream from remote data centers to local devices.

The technology isn’t without trade-offs. Traditional gaming setups require around 150 kbps of bandwidth during gameplay. Cloud gaming demands up to 20 Mbps—nearly 133 times more—for the same experience, according to research from the USC Viterbi School of Engineering.

Most consumers lack access to sufficient bandwidth without additional spending. This constraint limits cloud gaming’s current addressable market, though infrastructure improvements continue closing the gap.

For platform operators, cloud transformation offers different advantages. Standardizing on stateless and stateful services, using elastic compute resources, and adopting managed data stores delivers predictable performance at scale. This architecture handles traffic spikes during launches without costly over-provisioning.

The barrier to entry keeps dropping. Decent VR headsets and cloud gaming subscriptions have become increasingly affordable compared to traditional gaming PC builds that previously cost $3,000 or more.

Cloud-Native Architecture Benefits

| Architecture Component | הגישה המסורתית | Cloud-Native Approach | היתרון העיקרי |

|---|---|---|---|

| Compute Resources | Fixed server capacity | Elastic auto-scaling | Cost optimization during low-traffic periods |

| אחסון נתונים | Self-managed databases | Managed data stores | Reduced operational overhead |

| עיצוב שירותים | Monolithic applications | Stateless microservices | Independent scaling and deployment |

| מודל פריסה | Manual release processes | Automated CI/CD pipelines | Faster feature delivery |

AI and Data: Personalizing Player Experiences

Artificial intelligence integration represents more than adding bots to multiplayer matches. Modern gaming AI analyzes player behavior patterns, optimizes matchmaking fairness, and personalizes content recommendations.

IEEE research on AIGC-driven transformation in game development demonstrates how AI tools accelerate 3D asset creation and interactive experimental teaching. Multi-semester game development courses using AI-assisted workflows show measurable improvements in student outcomes and production efficiency.

Data analytics connects directly to player value. Studios capturing behavioral telemetry across sessions identify friction points, predict churn risk, and optimize monetization without degrading experience quality.

Here’s the thing though—data volume alone doesn’t create value. The architecture supporting data collection, processing, and activation matters more than raw storage capacity. Studios winning with data build pipelines that surface insights within hours rather than weeks.

AI Applications Across Game Technology Stack

Machine learning models enhance multiple aspects of game development and operation:

- Content generation: Procedural creation of textures, environments, and NPC behaviors reduces manual asset production time

- Player modeling: Behavioral clustering identifies cohorts for targeted content and offers

- Quality assurance: Automated testing discovers edge cases faster than manual QA processes

- Anti-cheat systems: Pattern recognition detects suspicious activity in real-time

- Dynamic difficulty: Adaptive challenges maintain engagement across skill levels

Build and Support Game Tech Software With A-listware

Game tech projects often need backend development, platform support, data handling, testing, and reliable engineering capacity. רשימת מוצרים א' provides software development, QA, infrastructure services, data analytics, IT consulting, and dedicated development teams. The company can support game tech businesses that need custom software, stronger technical delivery, or extra engineers for ongoing product work.

Need Development Support for Game Tech Projects?

צרו קשר עם A-listware כדי:

- build and maintain custom software platforms

- add developers, QA, DevOps, or data specialists

- support infrastructure and product delivery work

התחילו בבקשת ייעוץ מחברת A-listware.

Development Workflow Modernization

Legacy development processes bottleneck digital transformation efforts. Studios still relying on waterfall methodologies, manual testing, and siloed teams struggle to compete against organizations using modern workflows.

Cross-platform development presents particular challenges. Building separate codebases for console, PC, and mobile multiplies maintenance costs while delaying feature parity. Unified development environments and shared services reduce this friction.

According to the International Game Developers Association, App Store Optimization has become crucial for visibility in markets containing over one million games available in app stores globally. Even exceptional titles risk obscurity without deliberate optimization strategies.

Continuous integration and continuous deployment pipelines enable faster iteration. Teams shipping updates weekly rather than quarterly respond to player feedback before momentum shifts to competitors. This operational tempo requires automated testing, staged rollouts, and robust monitoring.

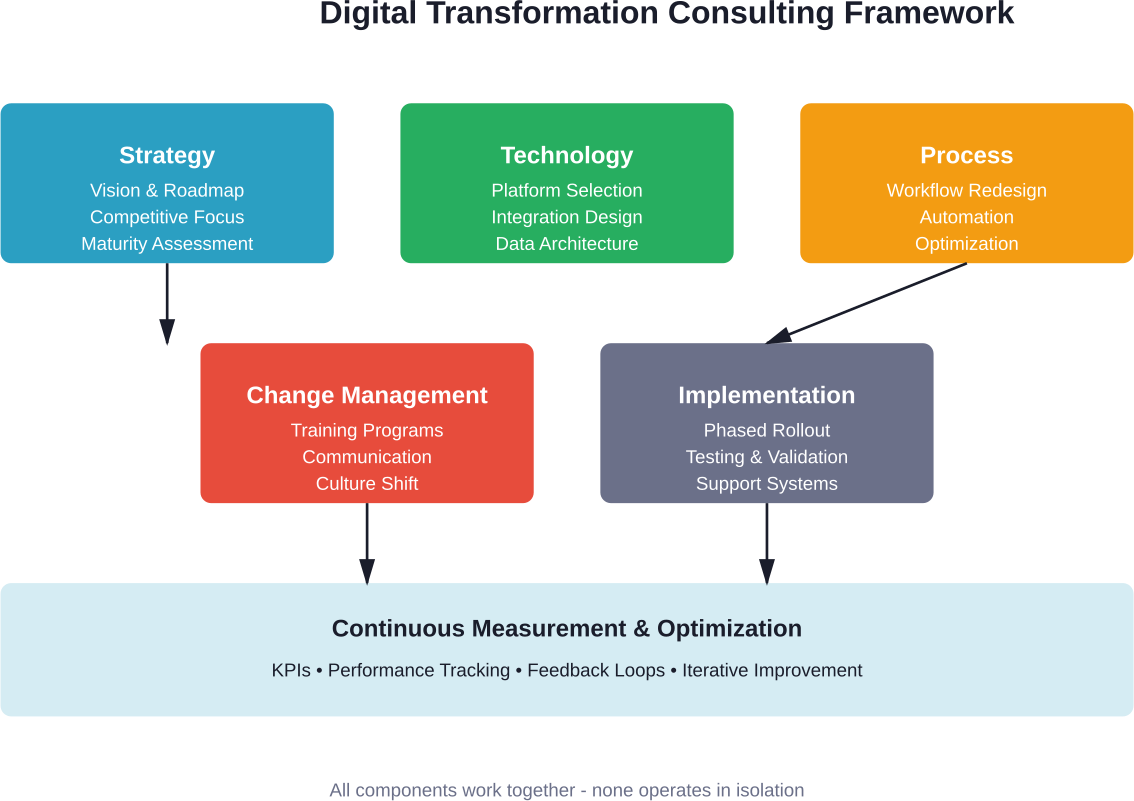

Operational Model Changes for Digital-First Gaming

Technology infrastructure represents only part of transformation requirements. Operating models must evolve alongside technical capabilities.

Traditional gaming companies invested in technology at set intervals—major platform updates every few years, with maintenance patches in between. This approach no longer suffices when competitors iterate weekly and player expectations shift monthly.

Amazon spent $28.8 billion on R&D (Technology and Content) in 2018. While gaming studios operate at different scales, the principle holds: continuous investment in capabilities becomes necessary rather than optional.

According to Forrester research on gaming industry transformation trends, platforms with the most valuable ecosystems and consumer-friendly strategies edge out competitors in head-to-head evaluations. With market value exceeding $100 billion, room exists for experimentation and differentiation.

Key Operating Model Shifts

| Domain | Traditional Model | Digital-First Model |

|---|---|---|

| Investment Cadence | Periodic technology upgrades | Continuous capability development |

| מבנה הצוות | Functional silos | Cross-functional product teams |

| Decision Making | Opinion-based planning | Data-informed experimentation |

| Release Rhythm | Quarterly or annual launches | Weekly or daily deployments |

| Player Relationship | Transaction-focused | Engagement-focused with recurring revenue |

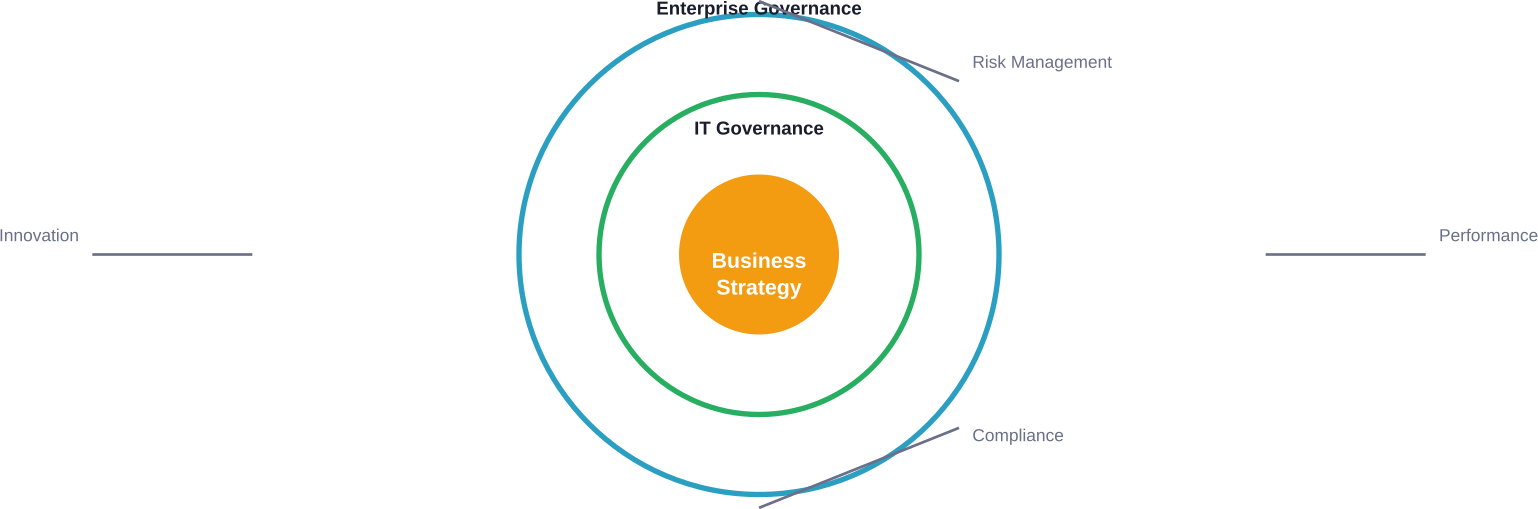

Security and Governance Considerations

Digital transformation expands attack surfaces. Cloud infrastructure, player data stores, and payment systems all require robust security controls.

Governance frameworks must balance agility with compliance. Studios operating across jurisdictions face varying privacy regulations, content restrictions, and data sovereignty requirements. Building compliant-by-design systems costs less than retrofitting controls later.

Risk management extends beyond cybersecurity. Platform dependencies create single points of failure—cloud provider outages, payment processor disruptions, or third-party service degradations all impact player experience. Resilient architectures include fallback mechanisms and graceful degradation patterns.

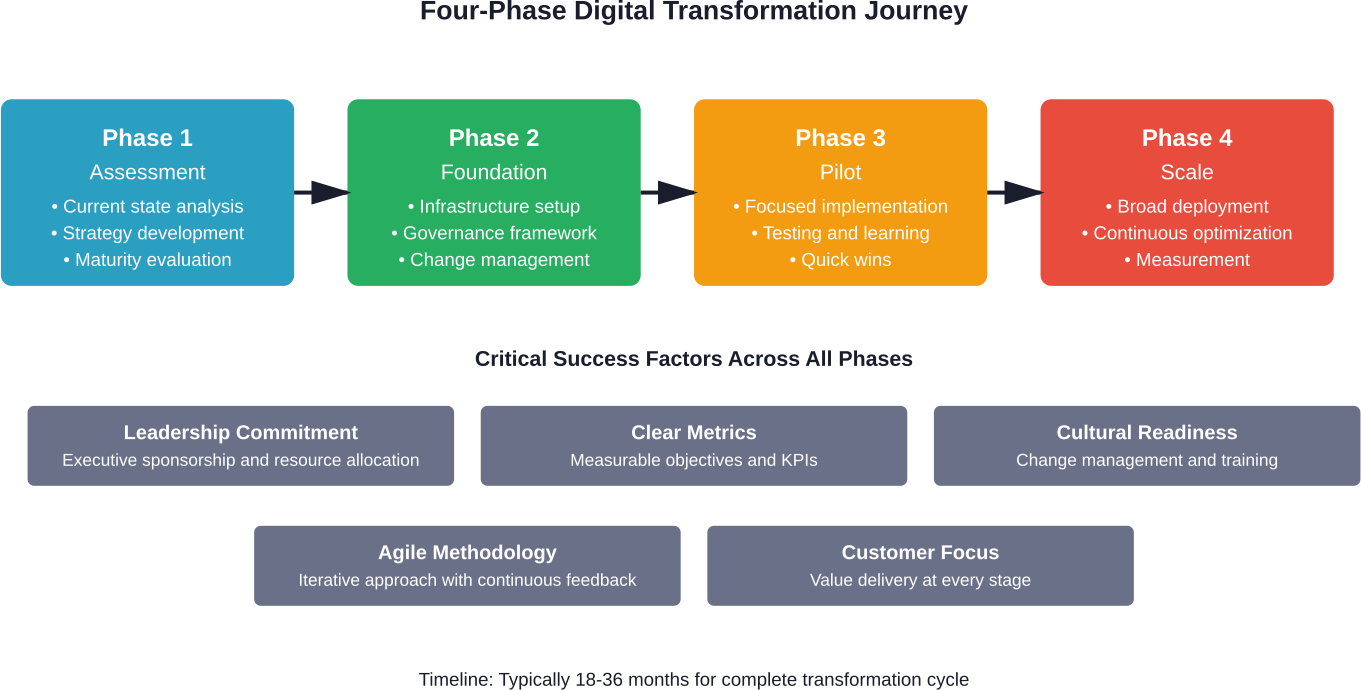

Building a Pragmatic Transformation Roadmap

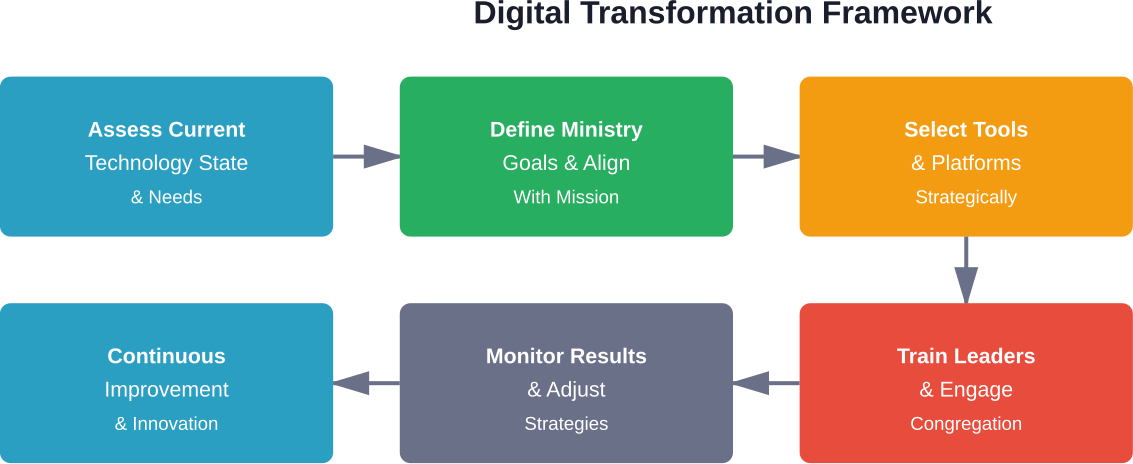

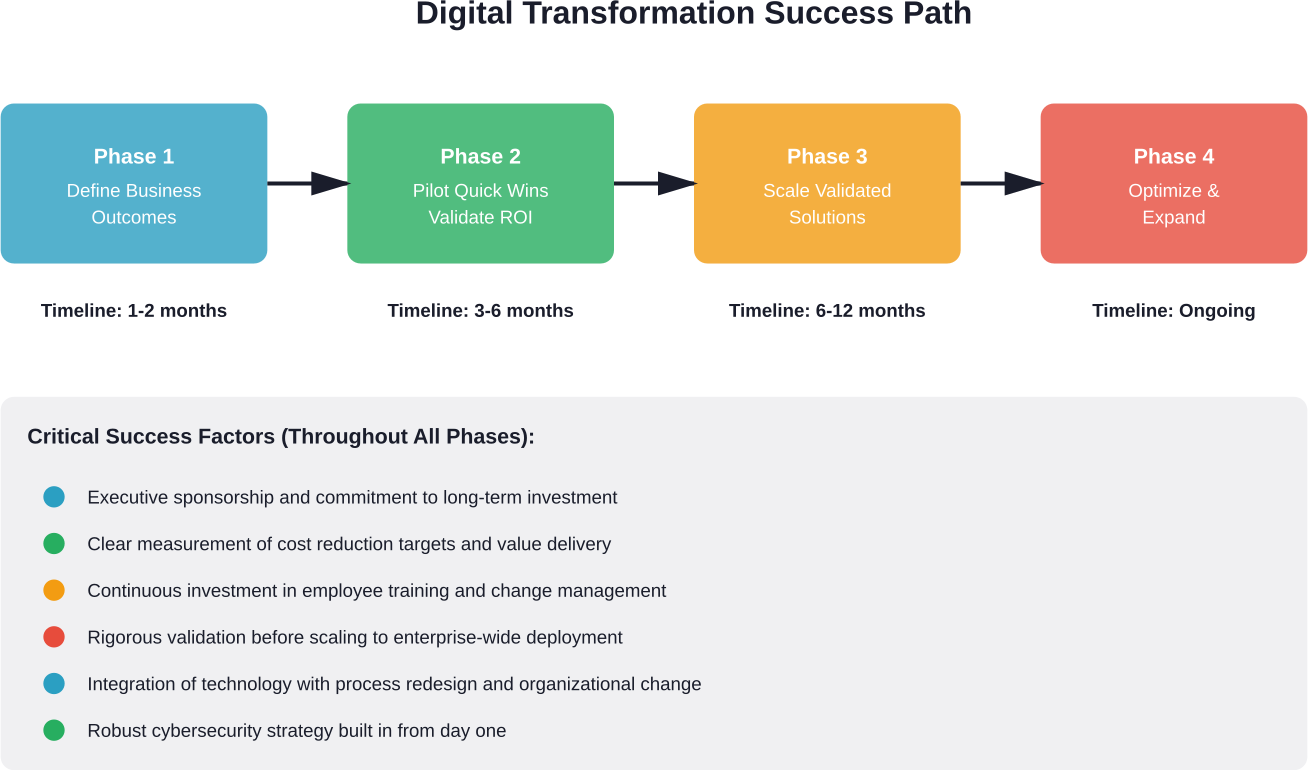

Successful digital transformation requires sequencing initiatives strategically. Attempting everything simultaneously spreads resources thin while delivering nothing completely.

Start with infrastructure foundations. Cloud-ready architecture, standardized services, and automated deployment pipelines enable subsequent initiatives. Without these fundamentals, AI models and data analytics projects struggle to reach production.

Prioritize high-impact, low-complexity improvements early. Quick wins build organizational momentum and funding support for longer-term investments. A controlled laboratory study demonstrated successful behavior change through systematic interventions with industrial engineering students, showing that observed concordance between students’ sequencing decisions and target sequences increased by 9% through nudging.

Real talk: transformation timelines span years, not quarters. Organizations seeing sustainable results typically invest 18-36 months before realizing full benefits. Patience during implementation separates successful transformations from abandoned initiatives.

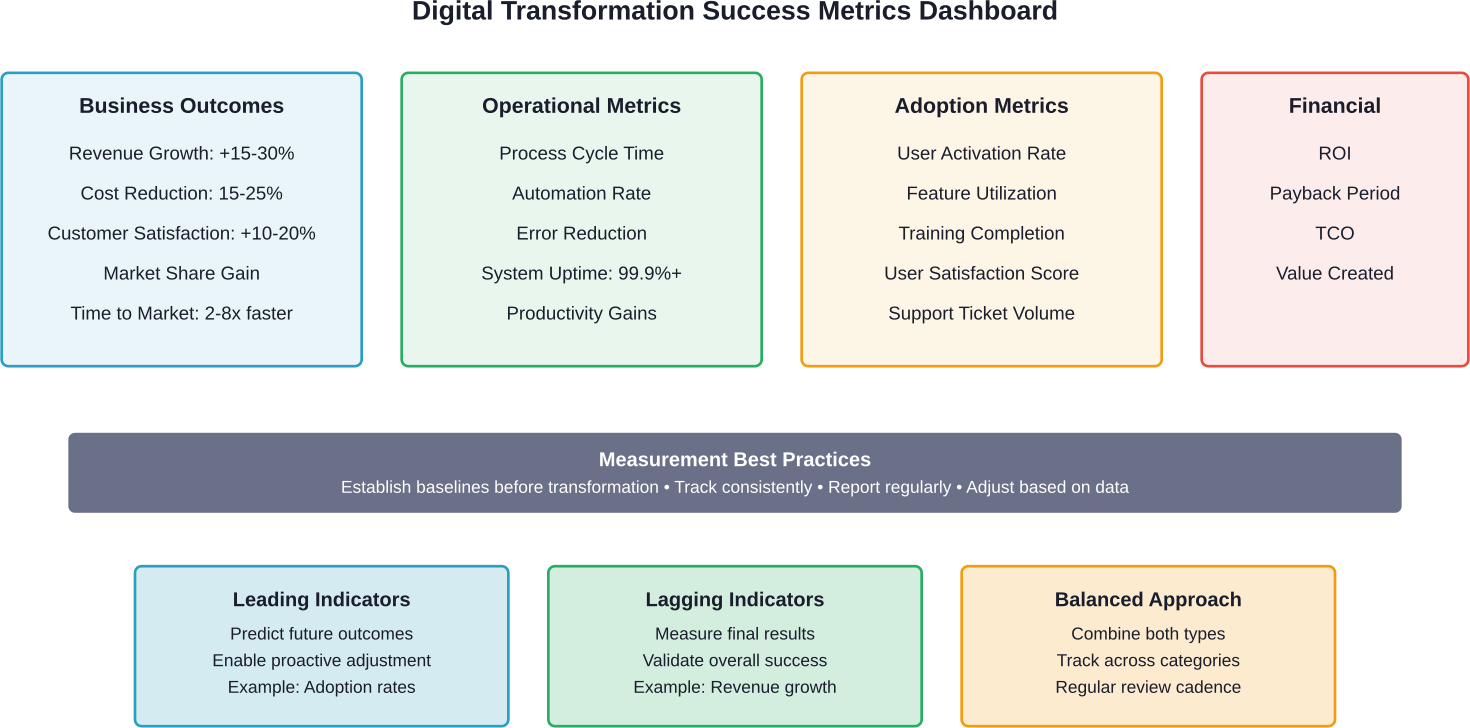

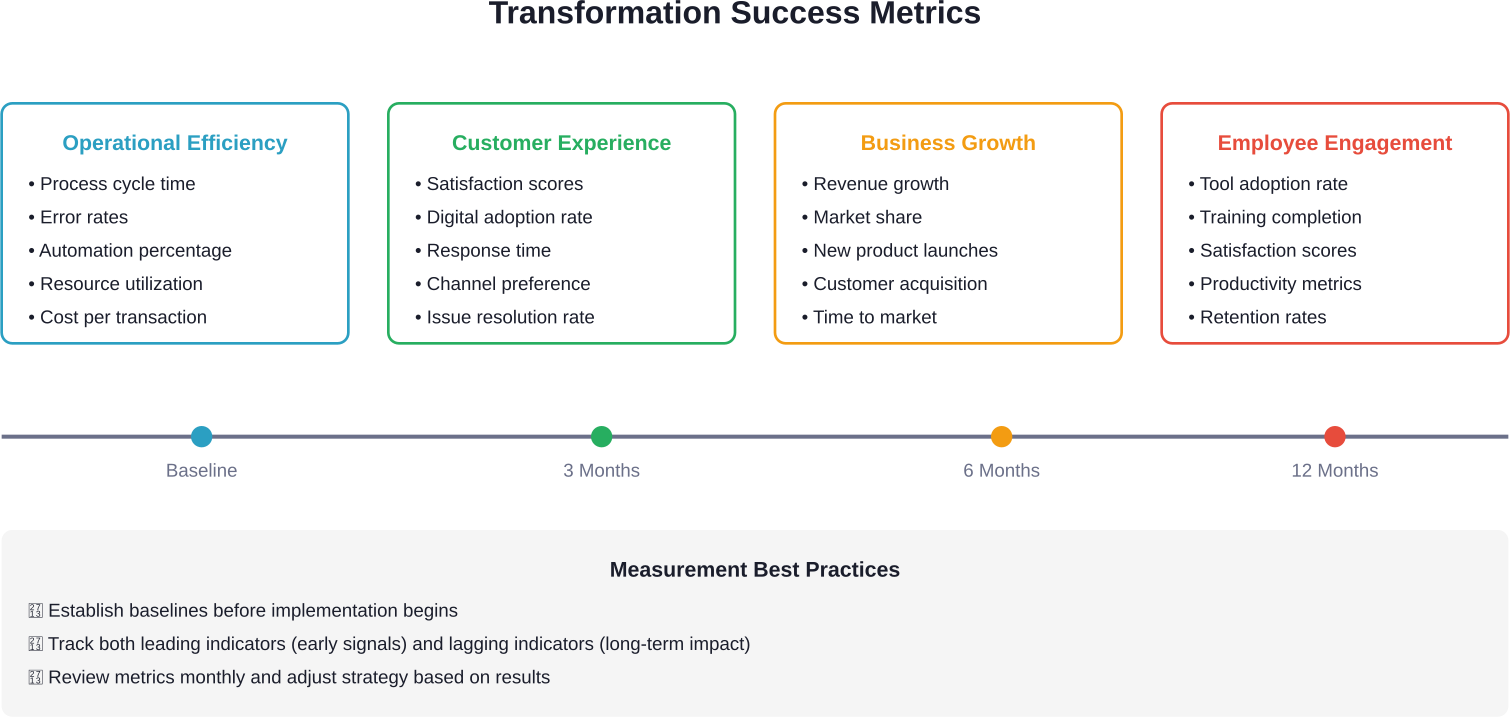

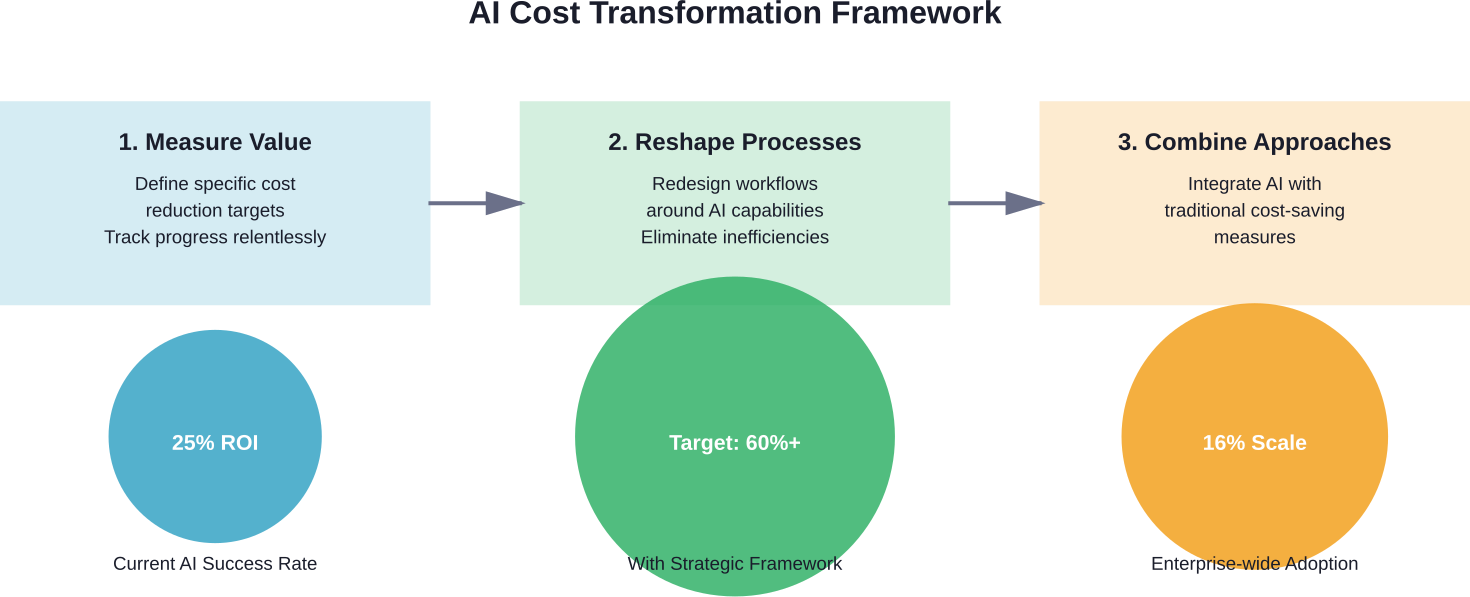

Measuring Transformation Impact and ROI

Tracking transformation progress requires metrics beyond technology delivery. Infrastructure migration completion doesn’t directly correlate with business value.

Focus measurement on outcomes rather than outputs. Number of services migrated to cloud matters less than latency improvements players experience. Lines of code written matter less than deployment frequency achieved.

Revenue impact manifests through multiple channels: improved retention rates, increased player lifetime value, reduced infrastructure costs per user, and faster time-to-market for new features. Isolating transformation contribution from other variables requires careful instrumentation.

According to analysis of gaming market trends, companies successfully navigating digital transformation see margin expansion through operational efficiency gains even while increasing investment in capabilities. This dual benefit—lower costs and better experiences—justifies continued commitment during multi-year initiatives.

Key Performance Indicators by Phase

- Foundation phase: Migration completion percentage, team capability assessments, tool adoption rates

- Implementation phase: Deployment frequency, infrastructure cost per user, system uptime percentage

- Optimization phase: Player engagement metrics, session length trends, monetization efficiency

- Maturity phase: Market share growth, platform revenue diversity, ecosystem health indicators

Emerging Technologies Reshaping Game Development

Several technology trends accelerate beyond proof-of-concept into production deployment during 2026 and beyond.

Blockchain and cryptocurrency integration moves past speculation toward practical implementation. When gaming meets real money through verifiable digital ownership, new business models emerge around player-owned economies and portable digital assets.

Cross-platform play finally achieves widespread adoption. Technical barriers diminish as platform holders recognize competitive disadvantages from exclusivity. Players demand seamless experiences regardless of device choice.

According to IEEE research on artificial intelligence techniques in evolutionary games, machine learning models enable sophisticated simulation studies and emergent gameplay systems. These capabilities expand creative possibilities while reducing manual scripting requirements.

שאלות נפוצות

- What is digital transformation in game technology?

Digital transformation in game tech refers to fundamental changes in how games get built, distributed, and monetized through cloud infrastructure, AI-driven personalization, data analytics, and modern development practices. It represents the shift from physical distribution and static content to software-driven, continuously updated experiences that adapt to player behavior.

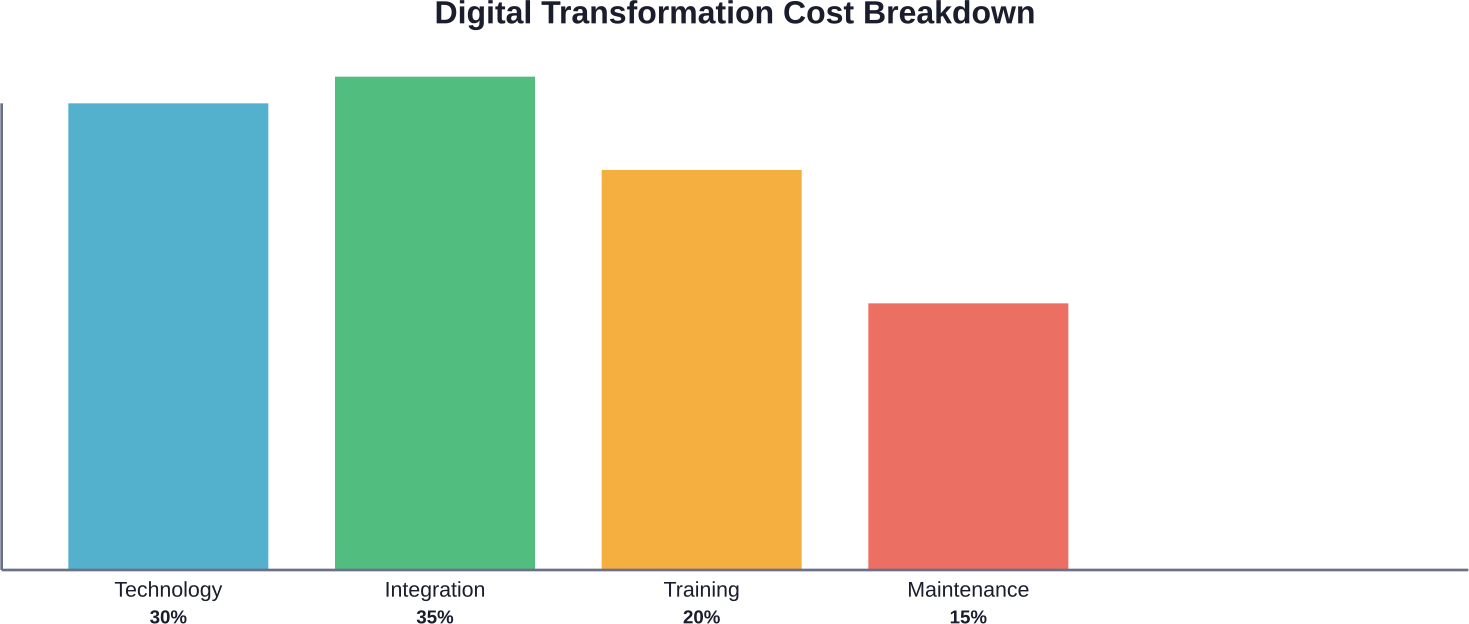

- How much does gaming digital transformation cost?

Transformation costs vary dramatically based on organization size, existing infrastructure, and scope. Studios might invest anywhere from hundreds of thousands to tens of millions of dollars over multi-year initiatives. Amazon’s estimated $22.6 billion in R&D spending in 2018 demonstrates industry-leading commitment, though smaller studios operate at proportional scales. Infrastructure migration, tool licensing, team training, and opportunity costs during transition all contribute to total investment.

- How long does gaming digital transformation take?

Meaningful transformation typically requires 18-36 months before realizing full benefits. Foundation phases spanning 6 months establish planning and quick wins. Implementation phases running 6-12 months deploy core infrastructure. Optimization and maturity phases extend beyond 24 months as capabilities compound. Organizations expecting results within single quarters typically abandon initiatives before achieving sustainable change.

- What skills do teams need for gaming digital transformation?

Modern gaming teams require cloud architecture expertise, DevOps practices, data engineering capabilities, machine learning fundamentals, and security specialization. Cross-functional collaboration skills matter as much as technical depth. Teams must balance specialized knowledge with generalist problem-solving. Continuous learning becomes necessary as technologies evolve faster than formal training programs update.

- Can small game studios afford digital transformation?

Small studios access transformation capabilities through managed services, platform tools, and incremental adoption rather than wholesale infrastructure replacement. Cloud providers offer pay-as-you-grow pricing. Game engines include built-in analytics and deployment tools. Open source frameworks reduce licensing costs. Strategic prioritization allows resource-constrained teams to modernize high-impact areas first while deferring lower-priority initiatives.

- How does cloud gaming impact player experience?

Cloud gaming eliminates expensive hardware requirements, enabling players to access premium titles on modest devices. Trade-offs include increased bandwidth demands—up to 20 Mbps compared to 150 kbps for traditional setups—and latency sensitivity. Players with strong internet connections experience seamless gameplay. Those with limited bandwidth face quality degradation. Infrastructure improvements continue narrowing the experience gap between cloud and local gaming.

- What security risks does gaming digital transformation introduce?

Transformation expands attack surfaces through cloud infrastructure dependencies, increased data collection, payment system integration, and third-party service connections. Player data breaches, account takeovers, cheating mechanisms, and service disruptions all present risks. Mitigation requires security-by-design principles, encryption standards, access controls, threat monitoring, and incident response planning integrated throughout architecture rather than added afterward.

Moving Forward with Gaming Digital Transformation

Digital transformation reshapes competitive dynamics across the gaming industry. Studios modernizing infrastructure, development workflows, and operational models position themselves for sustainable growth. Those delaying transformation face mounting technical debt and margin pressure as player expectations continue rising.

Success requires balancing ambition with pragmatism. Comprehensive roadmaps spanning multiple years need grounding in achievable milestones and measurable outcomes. Technology changes represent means rather than ends—the goal remains delivering exceptional player experiences profitably.

The shift from atoms to bits continues accelerating. Economic value increasingly flows through data and software rather than physical distribution. Gaming organizations embracing this reality while maintaining focus on core creative strengths will thrive through ongoing market evolution.

Start with assessment of current capabilities, identification of high-impact opportunities, and commitment to sustained investment over multiple years. Digital transformation delivers compounding returns—early improvements enable subsequent innovations in self-reinforcing cycles.

Ready to modernize your gaming technology stack? Begin with infrastructure foundations, prioritize player-facing improvements, and build organizational capabilities systematically. The competitive advantages from successful transformation justify the complexity of implementation.