בעבר, בדיקות אבטחת יישומים היו משהו שצוותים ביצעו פעם בשנה, לרוב רק כדי לסמן וי על עמידה בתקן. זה השתנה. עם תקנות מחמירות יותר, תוקפים מתוחכמים יותר ותשתית מורכבת יותר, הבדיקות כבר אינן אופציונליות – הן חיוניות. אבל איך לדעת כמה זה יעלה לכם? כאן העניינים מתחילים להסתבך.

התמחור אינו קשור רק למספר נקודות הקצה או לסוג הבדיקה – הוא תלוי במה שעומד על הכף, בעומק ההערכה, במי שמבצע אותה ובשאלה האם אתם בונים ביקורת חד-פעמית או משהו מתמשך. פירוט זה נכנס למספרים הממשיים ולדברים הפחות ברורים שמעצבים אותם.

מה באמת מכסה בדיקת אבטחת יישומים?

בדיקות אבטחת יישומים אינן מסתכמות בהפעלת סורק והמתנה לרשימת באגים שתופיע. הוא נועד להבין כיצד התוכנה מתנהגת תחת לחץ – כיצד היא מתמודדת עם שימוש לא נכון, שימוש לרעה וסוגי התקפות שאינם מופיעים בבדיקות יחידה. בהתאם לאופן שבו האפליקציה בנויה (והיכן היא נמצאת), הדבר עשוי לכלול בדיקות לאימות לא מאובטח, בקרת גישה לקויה, תצורות שגויות, ממשקי API חשופים או פגמים עדינים יותר החבויים עמוק בתוך הלוגיקה העסקית.

אין כאן שיטה אחת שמתאימה לכולם. צוותים מסוימים פועלים בעיוורון עם בדיקות "קופסה שחורה", המדמות התקפות חיצוניות ללא כל ידע פנימי. אחרים פותחים את המכסה לחלוטין עם בדיקות "קופסה לבנה" כדי לאתר סיכונים מבפנים החוצה. יותר ויותר חברות משלבות סריקה רציפה לצד ביקורות ידניות כדי לעמוד בקצב של בסיסי קוד המשתנים במהירות. כאשר נעשה כהלכה, בדיקות אבטחה לא רק מגלות בעיות – הן בונות אמון בכך שהתוכנה שלכם יכולה להתמודד עם העולם האמיתי.

הדרך של A‑listware להפיכת יישומים לבטוחים יותר

ב תוכנה מובחרת, אנו מתייחסים לבדיקות אבטחת יישומים כחלק ממחזור החיים של הפיתוח – ולא כמשימה חד-פעמית. שיתוף הפעולה עם צוותי המוצר וההנדסה מסייע לחשוף כיצד היישום פועל בפועל והיכן טמונים הסיכונים האמיתיים. הקשר זה משפיע על תהליך הבדיקה, מדגיש את הדברים החשובים ביותר ומבטיח שהממצאים יהיו רלוונטיים, ניתנים ליישום ומבוססים על אופן הפעולה היומיומי של המערכת.

אנו משתמשים בשילוב של טכניקות ידניות וכלים אמינים כדי לחפור עמוק יותר מסריקות שטחיות. המטרה שלנו היא לסמן את הבעיות החשובות – דברים שמשפיעים על משתמשים אמיתיים, נתונים אמיתיים ופעולות יומיומיות.

אנו גם שומרים על קשר עם הקהילה שלנו באמצעות פייסבוק ו לינקדאין, שבו אנו חולקים עדכונים, תצפיות ותובנות מעשיות מהשטח. אבטחת תוכנה אינה קו סיום – זהו תהליך מתמשך, המושפע משימוש אמיתי, איומים משתנים ומשוב רציף.

כמה יעלה בדיקת אבטחת יישומים בשנת 2026?

בדיקות אבטחת יישומים אינן מתאימות לכל אחד, וכך גם התמחור. העלות בשנת 2026 תלויה במה שאתם בודקים, איך אתם בודקים ואיך קריטיות המערכות שלכם. ביקורת פשוטה של אפליקציה הפונה לקהל הרחב עשויה להתחיל ב-$4,000, בעוד סימולציה מלאה של צוות אדום בתשתית היברידית עשויה לעלות על $150,000.

להלן מדדי המחירים העדכניים ביותר עבור תרחישי בדיקה נפוצים ומודלים של מעורבות.

עלות לפי סוג הבדיקה

אלה הם טווחי השוק הממוצעים לשנת 2026 עבור הקטגוריות המבוקשות ביותר של בדיקות אבטחת יישומים:

- בדיקת יישומים אינטרנטיים: $5,000 – $30,000+ עבור אתרי אינטרנט, לוחות מחוונים או פורטלים הפונים לקהל הרחב; העלויות עולות עם זרימות אימות מורכבות, מיקרו-שירותים או לוגיקה מותאמת אישית.

- בדיקת יישומים ניידים: $5,000 – $30,000+ עבור אפליקציות iOS ו-Android, כולל שילוב API ובדיקות backend; התמחור תלוי ברגישות הנתונים ובשימוש ב-SDK.

- Iבדיקת רשת/תשתית פנימית: $7,000 – $35,000+ להערכת מערכות פנימיות, סיכוני תנועה רוחבית ותצורות שגויות; עשוי לכלול VPN או התקנה באתר.

- בדיקת סביבת ענן: החל מ-$8,000 לבדיקות תצורה שגויה, ביקורות מדיניות IAM וסיכוני חשיפה ב-AWS, Azure או GCP.

- סימולציית צוות אדום: $40,000 – $120,000+ עבור הדמיית התקפה מלאה, כולל פישינג, פריצה פיזית וטקטיקות התחמקות בכל המערכות והצוותים.

- סימולציית הנדסה חברתית: $3,000 – $12,000 לבדיקת תגובת העובדים לתרחישי פישינג, התחזות ואיומים פנימיים.

עלות לפי מודל ההתקשרות

אופן בניית ההתקשרות משפיע על המחיר לא פחות ממה שאתה בודק. כך נראים מודלים נפוצים לתמחור בשנת 2026:

- פרויקטים בעלות קבועה: $5,000 – $25,000 עבור בדיקות חד-פעמיות עם היקף ברור, כגון אפליקציית אינטרנט בודדת או סביבה מבודדת.

- ייעוץ לפי שעה או לפי יום: $200 – $450 לשעה או 1,500 – $3,500+/יום עבור הערכות גמישות, אד הוק או חקירתיות.

- שכר שנתי קבוע: $50,000 – $200,000+ עבור בדיקות חוזרות, תמיכה בעדיפות גבוהה וכיסוי ייעוץ אבטחה לטווח ארוך.

- בדיקות מבוססות מנוי: $500 – $10,000+/חודש עבור סריקה רציפה, דוחות תאימות ואינטגרציות מבוססות פלטפורמה.

- הצעות מחיר לפרויקטים מותאמים אישית: $10,000 – $50,000+ בהתאם למורכבות התשתית, דרישות התעשייה וצרכי התיעוד.

מה גורם לעלייה בעלויות

כמה גורמים נוטים לדחוף את העלויות לקצה הגבוה יותר של הספקטרום:

- בדיקות בסביבות מרובות עננים או היברידיות

- דרישות רגולטוריות כגון HIPAA, PCI DSS, ISO 27001 או NIS2

- דוחות מפורטים, דירוג CVSS או מדריכים לתיקון

- הכללת מחזורי בדיקה חוזרים לאחר תיקונים

- שימוש בבוחני חדירות בכירים או מומחים

- לוחות זמנים דחוסים או זמן תגובה דחוף

מה באמת משפיע על עלות בדיקות אבטחת היישומים?

אם נתקלתם בהצעות מחיר שונות מאוד עבור מה שנראה כמו אותו מבחן אבטחה, אתם לא מדמיינים דברים. יש סיבות אמיתיות לכך שמבחנים מסוימים עולים $5,000 ואחרים מגיעים לסכומים של שש ספרות. ההבדל נובע לרוב ממה שאתם בודקים, איך זה בנוי וכמה עומק אתם מבקשים. להלן פירוט הגורמים העיקריים שמשפיעים בשקט (או לא כל כך בשקט) על הסכום הסופי.

1. היקף ושטח פנים

ככל שתרצו לבדוק יותר, כך יידרשו יותר זמן ומומחיות. אפליקציית אינטרנט של עמוד אחד לא תעלה כמו פלטפורמה עם תפקידי משתמשים, תהליכי תשלום, ממשקי API ושירותי מיקרו בענן. ההיקף אינו קשור רק לגודל, אלא גם למורכבות. ברגע שמשתלבים אינטגרציות והיגיון עסקי, העניינים מסתבכים במהירות.

2. בדיקת עומק וגישה

לא כל הבדיקות הן באותה רמת עומק. הערכה מסוג "קופסה שחורה" (ללא גישה פנימית) היא מהירה וזולה יותר, אך היא גם מוגבלת מבחינת מה שהיא יכולה לראות. בדיקות מסוג "קופסה אפורה" ו"קופסה לבנה" מספקות תובנות רבות יותר, אך דורשות אישורים, הגדרות ומעורבות רבה יותר מצד הצוות שלכם. ככל שיש לבודקים יותר הקשר, כך התוצאות מותאמות ומדויקות יותר – אך גם המחיר גבוה יותר.

3. עלויות רגולציה ותאימות

אם אתם פועלים בענף מוסדר – פיננסים, בריאות, ביטוח, כל תחום שכולל נתונים רגישים – צפו לשלם יותר. מסגרות תאימות כמו PCI DSS, HIPAA, ISO 27001 או SOC 2 מוסיפות שכבות נוספות לתהליך הבדיקה. הבדיקות צריכות להיות מתועדות באופן שונה, לעיתים חוזרות על עצמן, ומוצגות באופן שיספק את המבקרים – ולא רק את המהנדסים.

4. מומחיות הצוות והסמכות

אתה יכול לשכור בודק חדירות זוטר שיפעיל כלים אוטומטיים ויבצע סריקה בסיסית, או שאתה יכול להביא אנשי מקצוע מוסמכים OSCP שעבדו בסביבות ייצור מורכבות. ההבדל ניכר. מומחים בכירים עולים יותר, אבל הם בדרך כלל מוצאים יותר – ומסבירים את זה טוב יותר.

5. דיווח ותמיכה בתיקון

צוותים מסוימים רוצים רק רשימת בעיות ולא יותר מזה. אחרים זקוקים להדרכות מפורטות, לדירוג CVSS, לתיעדוף סיכונים ולתוכניות תיקון שניתן להעביר ישירות לצוות ההנדסה. ככל שהדוח מעשי יותר, כך נדרש יותר זמן להכנתו – וכך גם עולה מחירו.

6. דחיפות ולוחות זמנים לאספקה

צריך לסיים את העבודה עד שבוע הבא? צפו לתשלום נוסף. לוחות זמנים קצרים דורשים לעתים קרובות צוות גדול יותר או שעות נוספות, במיוחד בבדיקות ידניות. אם אתם עומדים בלוח זמנים להשקת מוצר או מתמודדים עם מועד אחרון לביקורת, הזמן הופך לגורם המכפיל את העלויות.

באיזו תדירות עליכם לתקצב בדיקות אבטחת יישומים?

בדיקות אבטחה אינן דבר שאפשר להגדיר ולשכוח. התדירות תלויה באמת בקצב השינויים במוצר ובמידת הסיכון שאתם מנהלים. עבור פלטפורמות יציבות, בדיקת חדירה מלאה אחת לשנה עשויה לכסות את היסודות. אבל אם אתם משחררים עדכונים באופן קבוע, מצרפים ספקים חדשים או מרחיבים את התשתית, בדיקה אחת לשנה הופכת במהרה למיושנת.

בשנת 2026, רוב הצוותים עוברים לקצב רב-שכבתי – מבחן מרכזי אחד בשנה, הערכות קטנות יותר הקשורות לשחרורים גדולים, וסריקה רציפה כדי לאתר בעיות בין מחזורים. אם אתם פועלים בתחום מוסדר כמו פינטק או בריאות, לרוב נדרשות בדיקות רבעוניות, במיוחד כאשר מדובר בעמידה בדרישות תאימות.

המטרה היא להתאים את מחזור הבדיקות להתפתחות המערכת. אם אתם מבצעים פריסה אחת לשבועיים, כיסוי האבטחה שלכם צריך לעמוד בקצב. בדיקות בתדירות נמוכה מדי רק יגרמו לכם לגלות את הבעיות מאוחר יותר – כאשר התיקון שלהן יהיה יקר יותר.

כלי אבטחה פנימיים לעומת ספקים חיצוניים: מה שווה את ההשקעה?

אין תשובה אחת נכונה – רק פשרות. צוותים מסוימים מעדיפים כלים פנימיים כי הם רוצים שליטה, מהירות ועלויות צפויות. אחרים מעדיפים ספקים חיצוניים בגלל עומק הניתוח והגמישות. זה לא עניין של איזו אופציה טובה יותר באופן כללי. זה עניין של מה שמתאים למוצר שלכם, לצוות שלכם ולקצב העבודה שלכם.

כאשר ספקים חיצוניים הם הבחירה ההגיונית יותר

הבאת חברת אבטחה ייעודית עשויה להיראות כהשקעה גדולה יותר מראש, אך היא משתלמת כאשר נדרש ניתוח מעמיק ומבוסס על אנוש, אשר כלים אוטומטיים אינם יכולים לספק. צוותים חיצוניים מביאים עמם הקשר, ניסיון ושיטות שנבדקו בלחץ – דבר בעל ערך רב במיוחד אם אתם עוסקים בתאימות, ביקורות או נתונים בסיכון גבוה.

- שימושי בעת השקת מוצרים חדשים או תכונות עיקריות

- אידיאלי עבור ביקורות שנתיות, אישורים או דרישות אמון של צד שלישי

- מתאים ביותר לארגונים שאין להם צוות אבטחה ייעודי פנימי

- מספק תובנות ברורות יותר עבור סביבות מורכבות (ענן, רב-אזורי, אפליקציות עתירות API)

כאשר כלים פנימיים מתאימים יותר

אם אתם מפתחים במהירות ומבצעים פריסות בתדירות גבוהה, סורקים דינמיים פנימיים (DAST), כלי SAST או פלטפורמות לניהול פגיעות יכולים לסייע באיתור בעיות בשלב מוקדם ובשמירה על קצב עבודה גבוה. הם שימושיים במיוחד לאיתור באגים קלים במהלך הפיתוח, לפני שהם מגיעים לשלב הייצור.

- מתאים יותר לבדיקות מתמשכות בצינורות CI/CD

- שימושי בסביבות עם שחרור מהיר ושינויים תכופים בקוד

- מציע עלויות חודשיות או שנתיות צפויות

- מעביר את השליטה לידי הצוות שלך, ומפחית את התלות בתזמון חיצוני

הנקודה המתוקה: גישה היברידית

רוב החברות הבוגרות לא בוחרות באחת מהאפשרויות. הן משלבות כלים לסריקה רציפה בתוך החברה עם בדיקות ידניות חיצוניות המתבצעות על פי לוח זמנים קבוע. איזון זה מספק כיסוי בין גרסאות מבלי לאבד את שיקול הדעת האנושי וההקשר שהכלים האוטומטיים לעתים קרובות מפספסים.

הבחירה בדרך היעילה ביותר מבחינת עלות אינה קשורה רק למחיר – היא קשורה גם לתזמון, לאמון ולמה שעומד על הכף אם משהו עובר. לפעמים צריך דיוק. לפעמים צריך רק מהירות. הצעד החכם הוא לדעת מתי להחליף הילוך.

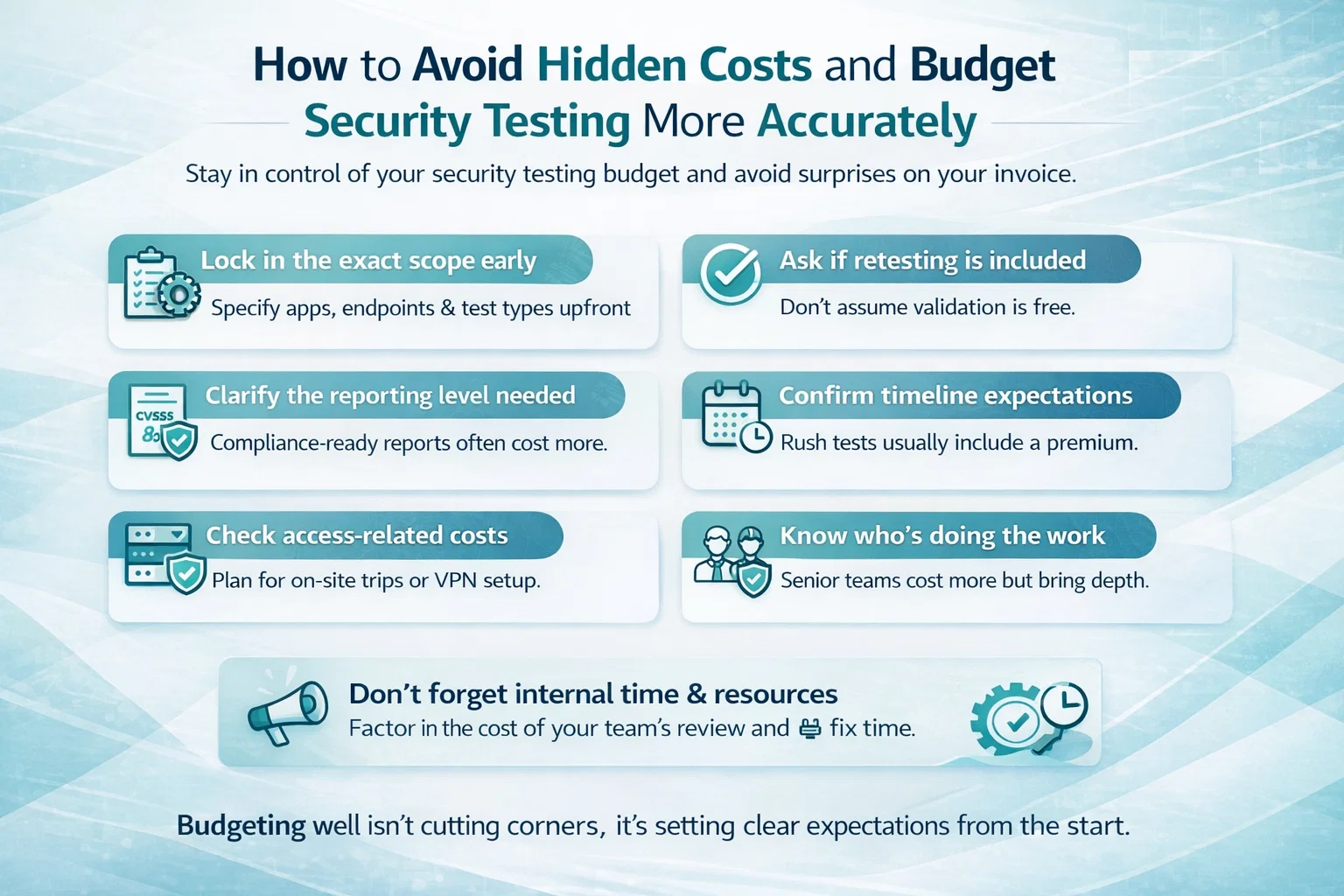

כיצד להימנע מעלויות נסתרות ולבצע בדיקות אבטחת תקציב בצורה מדויקת יותר

הצעות מחיר לבדיקות אבטחה עשויות להיראות פשוטות במבט ראשון – עד שהתשלומים הנוספים מתחילים להצטבר. בדיקות חוזרות, תיעוד, לוחות זמנים דחופים, פרטים חסרים בהיקף הבדיקה... כל אלה מצטברים במהירות אם לא ברור לכם מההתחלה. כך תוכלו לשמור על שליטה ולמנוע הפתעות בחשבונית.

- קבעו את היקף העבודה המדויק בשלב מוקדם: היקפים מעורפלים מובילים לתמחור מעורפל. הקפד להגדיר את מספר האפליקציות, נקודות הקצה, הסביבות וסוגי הבדיקות לפני תחילת העבודה.

- שאל אם בדיקה חוזרת כלולה: לא כל הספקים כוללים סיבוב אימות שני לאחר התיקונים. אם הדבר לא צוין, יש להניח שמדובר בתוספת.

- הבהירו את רמת הדיווח הדרושה לכם: דוחות בסיסיים עשויים להתאים לצוותים פנימיים, אך פורמטים תואמי תקינה, דירוג CVSS ותקצירי מנהלים בדרך כלל כרוכים בעלות גבוהה יותר.

- אשרו מראש את ציפיות לוח הזמנים: בדיקות דחופות (למשל, “אנחנו צריכים את זה עד יום שני”) כרוכות לעתים קרובות בתוספת תשלום. תכנן מראש כדי להימנע מתמחור דחוף.

- בדוק אם יש עלויות נסיעה או גישה: בדיקות באתר או הגדרת גישה ל-VPN עשויות שלא להיכלל בהצעת המחיר הסטנדרטית. אם הסביבה שלכם דורשת זאת, בקשו זאת.

- דע מי באמת עושה את העבודה: בוחנים זוטרים עולים פחות, אך התפוקה שלהם עלולה להיות שטחית. אם האיכות חשובה לכם, בדקו את כישוריהם של חברי הצוות – ולא רק את אלה של החברה.

- אל תשכחו את הזמן והמשאבים הפנימיים: מהנדסים הבודקים ממצאים, מתקנים בעיות ומתאמים עם בודקים מוסיפים עלויות – גם אם הן לא מופיעות בחשבונית. קחו זאת בחשבון.

תקצוב נכון אינו קיצוץ פינות – אלא קביעת ציפיות ברורות. ספק טוב לא יירתע משאלות. למעשה, לרוב יהיו לו תשובות טובות יותר כשאתה שואל.

מַסְקָנָה

בדיקות אבטחת יישומים אינן רשימה של משימות שיש לסמן – הן תהליך שמתפתח יחד עם המוצר שלכם. הסכום שתשלמו תלוי במידת הסיכון שאתם מנהלים, בתדירות שבה אתם מבצעים שינויים ובמידת הנראות שאתם רוצים במערכות שלכם. אין מספר קסם שמתאים לכולם, אבל יש דרך חכמה להתמודד עם ההוצאה: היו כנים לגבי היקף הפרויקט, שאלו את השאלות הנכונות מראש ואל תתייחסו לאופציה הזולה ביותר כאל הבטוחה ביותר.

בין אם אתם מביאים ספק, משיקים כלים פנימיים או משלבים בין השניים, המטרה נשארת זהה – למצוא את הפרצות לפני שמישהו אחר יעשה זאת. אבטחה היא לא רק עלות. היא מה שמאפשר לעסק שלכם להמשיך לפעול ללא הפרעות.

שאלות נפוצות

- כמה יעלה בדיקת אבטחת יישומים בשנת 2026?

בהתאם לסוג הבדיקה ולהיקפה, העלויות נעות בין כ-$4,000 עבור הערכות ממוקדות ועד ליותר מ-$100,000 עבור פעולות צוות אדום בקנה מידה מלא. מרבית הבדיקות של אפליקציות אינטרנט או מובייל נעות בין $5,000 ל-$25,000.

- האם בדיקות חדירה ידניות עדיין כדאיות אם אנחנו כבר משתמשים בסורקים אוטומטיים?

כן. כלים אוטומטיים מצוינים באיתור נקודות תורפה ידועות, אך הם מפספסים את ההקשר, את הפגמים הלוגיים ואת נתיבי ההתקפה הרב-שכבתיים. בדיקות ידניות מספקות תמונה ברורה יותר של הסיכונים הקיימים בעולם האמיתי, במיוחד במערכות מורכבות או במערכות בעלות סיכון גבוה.

- איך אוכל לדעת אם הצעת המחיר כוללת את כל מה שאני צריך?

שאל ישירות על בדיקות חוזרות, פורמטים של דוחות, לוחות זמנים והאם תקבל בודקים בכירים. אם משהו לא מופיע ברשימה, הנח שהוא לא כלול עד שיאשרו זאת.

- האם עסקים קטנים צריכים להשקיע בבדיקות אבטחה?

אם האפליקציה שלכם מטפלת בנתוני משתמשים, מעבדת תשלומים או משולבת עם צדדים שלישיים, התשובה היא כן. הפרת אבטחה עלולה לעלות יותר מבדיקה, אפילו עבור צוות קטן. זה עניין של סיכון, לא של גודל החברה.