סיכום קצר: הטרנספורמציה הדיגיטלית בתחום האבטחה משלבת אמצעי אבטחת סייבר בכל מאמצי המודרניזציה הארגונית, ומגנה על נתונים, מערכות ותהליכים עסקיים, בעוד ארגונים מאמצים תשתיות ענן, טכנולוגיות בינה מלאכותית ותהליכים המושתתים על גישה דיגיטלית בראש ובראשונה. על פי המסגרות של NIST ו-CISA, טרנספורמציה מאובטחת מחייבת ארכיטקטורות "אמון אפס" (zero-trust), ניטור רציף וגישות מבוססות סיכון, המתייחסות לאבטחה כעמוד תווך בסיסי ולא כאל תוספת שולית.

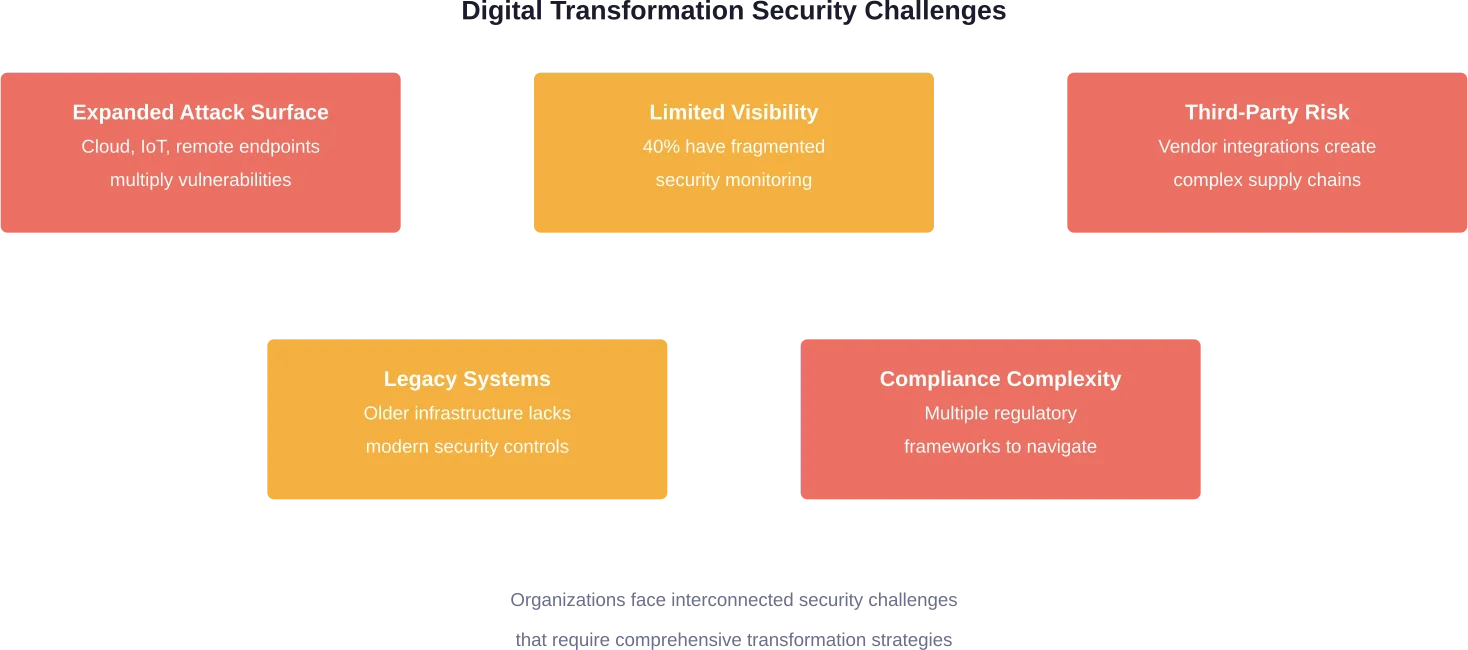

ארגונים ברחבי העולם מאיצים את יוזמות הטרנספורמציה הדיגיטלית שלהם. אך הנה הבעיה: בעוד שחברות ממהרות לאמץ שירותי ענן, בינה מלאכותית וטכנולוגיות IoT, הן מרחיבות במקביל את שטחי החשיפה שלהן להתקפות.

השאלה כבר אינה האם לעבור לדיגיטל, אלא איך לעשות זאת בצורה מאובטחת.

על פי דו"ח SANS לשנת 2025 בנושא מצב אבטחת מערכות ICS/OT, רק 14 אחוזים מהארגונים חשו שהם ערוכים באופן מלא להתמודדות עם איומי סייבר מתהווים בסביבות התפעוליות שלהם. זוהי נתון מדאיג, במיוחד כאשר לוקחים בחשבון שיותר מאחד מכל חמישה ארגונים (21.51%) דיווחו כי חוו אירוע אבטחת סייבר במהלך השנה האחרונה, וארבעה מתוך עשרה אירועים אלה גרמו לשיבושים תפעוליים.

אין אפשרות להוסיף אבטחה בדיעבד. יש לשלב אותה במרקם השינוי כבר מהיום הראשון.

מהי טרנספורמציה דיגיטלית בתחום האבטחה?

הטרנספורמציה הדיגיטלית בתחום האבטחה מייצגת שילוב אסטרטגי של עקרונות, טכנולוגיות ושיטות עבודה בתחום אבטחת הסייבר בכל שלב של המודרניזציה הארגונית. לא מדובר רק בהוספת חומות אש לתשתית הענן, אלא בחשיבה מחודשת מהיסוד על אופן הפעולה של האבטחה בסביבות דיגיטליות מלידה.

מודלים מסורתיים של אבטחה התבססו על הנחה של היקף רשת מוגדר. העובדים עבדו בתוך המשרד, היישומים היו ממוקמים במרכזי נתונים, וצוותי האבטחה יכלו לתחום גבולות ברורים סביב מה שצריך היה להגן עליו.

הימים ההם חלפו.

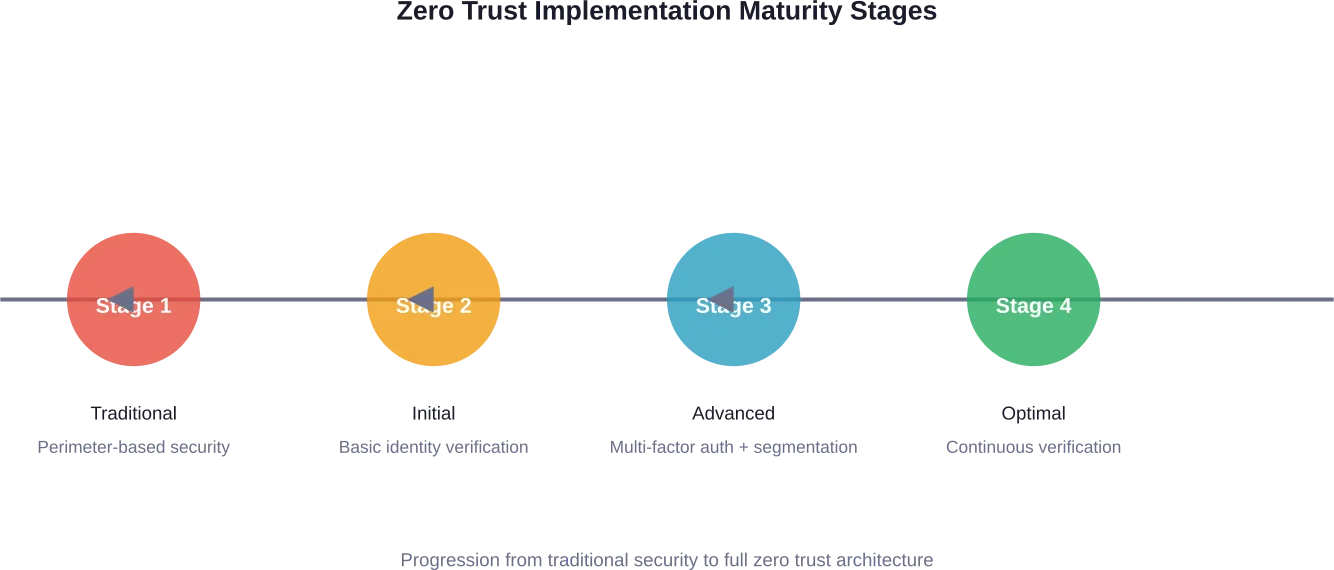

ארגונים מודרניים פועלים בסביבות ענן היברידיות, תומכים בעובדים מרחוק ומשלבים שירותי צד שלישי באופן מתמיד. על פי מודל הבשלות של "אמון אפס" (Zero Trust) של CISA, המטרה היא למנוע גישה בלתי מורשית לנתונים ולשירותים באמצעות אכיפת החלטות גישה מדויקות, המבוססות על עיקרון "הרשאות מינימליות" לכל בקשה — גם כאשר ההנחה היא שהרשת כבר נפגעה.

טרנספורמציה דיגיטלית מאובטחת מנצלת טכנולוגיות כגון מחשוב ענן, ניידות ולמידת מכונה כדי להגביר את הגמישות, תוך אבטחת כל נקודת חיבור. על ארגונים לשדרג במקביל הן את פעילותם העסקית והן את מערך האבטחה שלהם.

שיפור האבטחה באמצעות טרנספורמציה דיגיטלית

שינוי בתחום האבטחה מצליח רק כאשר המערכות נבנות ומתוחזקות כהלכה. A-listware מספקת צוותי הנדסה ייעודיים המסייעים ביישום ארכיטקטורות מאובטחות ובתמיכה בהן לאורך זמן.

הצוות, בעל ניסיון בטכנולוגיות ארגוניות ובפלטפורמות ענן, מספק תמיכה ב:

- מודרניזציה של מערכות ישנות

- הקמת סביבות ענן מאובטחות

- שילוב בין ניטור לבקרת גישה

- תחזוקה והרחבה של תשתיות קריטיות לביטחון

בהתאם לצורכי הפרויקט, הצוות יכול להשתלב בתהליכי העבודה הקיימים או לקחת אחריות על רכיבים ספציפיים במערכת. צור קשר עם A-listware כדי לדון בתהליך השינוי האבטחה שלכם ולקבל את התמיכה ההנדסית המתאימה.

מדוע אבטחת סייבר היא מרכיב מרכזי בתהליך הטרנספורמציה הדיגיטלית

לנתונים יש כיום ערך רב ביותר. לא רק עבור חברות ולקוחות, אלא גם עבור פושעי סייבר המבקשים להפיק רווחים. סקר שערך מכון פונמון בשנת 2020 גילה כי למעלה מ-80 אחוזים מהמשתתפים סבורים שהנתונים של הארגונים שלהם הפכו בעלי ערך רב יותר עם הזמן.

ככל שהערך עולה, כך עולה גם הסיכון.

הטרנספורמציה הדיגיטלית יוצרת נקודות תורפה חדשות. המעבר לענן חושף את הנתונים למקורות איום שונים. מכשירי IoT מכפילים את מספר נקודות הקצה שיש לפקח עליהן. העבודה מרחוק מבטלת את גבולות הרשת המסורתיים. הבינה המלאכותית יוצרת משטחי תקיפה חדשים ומחריפה את האיומים הקיימים.

ההתפשטות המהירה של בינה מלאכותית, טכנולוגיות חכמות ותשתית שמבוססת על הענן הובילה את המהפכה הדיגיטלית העולמית לשלב חדש. מה שהיה בעבר אופציונלי הפך כיום להכרחי להמשך קיומה של הארגון.

על פי תקני ISO בנושא אבטחת מידע, על ארגונים להתייחס להגנה על נתונים כאל אבן יסוד ביצירת ערך בעידן המאופיין בקישוריות דיגיטלית. משאב יקר ערך זה נתון לאיומים מתמידים מצד פושעי סייבר מתוחכמים יותר ויותר, הפועלים בכל רחבי העולם.

השינויים במערך האיומים

תוקפים לא עומדים במקום. הם משכללים את הטכניקות שלהם במקביל להתקדמות הטכנולוגית הלגיטימית.

הניתוח שערך מכון SANS בנוגע לטכניקות תקיפה מתפתחות בכנס RSAC 2025 הדגיש איומים המשלבים תחכום טכני, שיבוש תפעולי וחוסר וודאות משפטית. על הגורמים המגנים להיערך ליריבים המנצלים את אותן טכנולוגיות של טרנספורמציה דיגיטלית שארגונים מיישמים.

רק 13 אחוזים מהנשאלים דיווחו על נראות מלאה לאורך כל שרשרת ההתקפה הסייברית במערכות בקרה ותפעול (ICS), בעוד שיותר מ-40 אחוזים תיארו את הנראות שלהם כחלקית ומפוצלת, עם פערים משמעותיים.

ללא נראות מקיפה, לא ניתן ליישם ביעילות את מודיעין האיומים. ארגונים עשויים להיות מודעים לסיכונים ברמה התיאורטית, אך חסר להם ההקשר התפעולי הדרוש כדי לפעול על סמך ידע זה.

יישום ארכיטקטורת Zero Trust

מודל "אמון אפס" התגלה כמודל האבטחה הבסיסי של הטרנספורמציה הדיגיטלית. הרעיון פשוט: לעולם אל תבטח, תמיד תבדוק.

מודל הבשלות של "אמון אפס" (Zero Trust) של CISA מציע אוסף של עקרונות שנועדו לצמצם את חוסר הוודאות באכיפת החלטות גישה מדויקות, המבוססות על עיקרון "הרשאות מינימליות". הגישה מבוססת על ההנחה שהרשת כבר נפגעה, ולכן נדרשת אימות לכל בקשת גישה, ללא תלות במקור הבקשה.

לכך יש חשיבות מכיוון שמודלים מסורתיים של אבטחה המבוססים על "היקף" (perimeter) אינם יעילים בסביבות ענן וסביבות היברידיות. כאשר יישומים פועלים במספר עננים, הנתונים עוברים בין שירותים שונים והעובדים עובדים מכל מקום, אין "היקף" אחד שיש להגן עליו.

ארכיטקטורת "אמון אפס" מתמודדת עם בעיה זו באמצעות יישום מספר עקרונות מרכזיים:

- יש לבצע אימות מפורש באמצעות כל נקודות הנתונים הזמינות לצורך אימות

- יש להחיל את עקרון "הרשאות מינימליות" כדי להגביל את הרשאות המשתמשים רק למה שנחוץ

- יש להניח שקיימת פריצה ולצמצם את רדיוס הפיצוץ באמצעות פילוח

- לבדוק ולתעד את כל התעבורה לצורך ניטור רציף

- יש להשתמש בהצפנה בכל מקום שבו נתונים מועברים או מאוחסנים

מסגרת אבטחת הסייבר של NIST משלימה את גישת "אמון אפס" בכך שהיא מסייעת לארגונים להבין טוב יותר ולשפר את הניהול של סיכוני אבטחת הסייבר שלהם, באמצעות גישה מובנית לזיהוי, הגנה, איתור, תגובה והתאוששות מאיומים.

שילוב אבטחה בתהליך המעבר לענן

המעבר לענן הולך ומתגבר. הודות לרשתות 5G המציעות מהירויות של עד 10 ג'יגה-ביט לשנייה, עובדים יכולים לגשת ליישומים ולנתונים מהר יותר ברשתות סלולריות מאשר באמצעות חיבורי המשרד המסורתיים.

אך המעבר לענן מביא עמו שיקולי אבטחה ייחודיים. מודלים של אחריות משותפת מחייבים את הארגונים להבין אילו אמצעי אבטחה נמצאים באחריותם ואילו מנוהלים על ידי ספקי הענן. הגדרות שגויות נותרות אחת הסיבות הנפוצות ביותר לתקריות אבטחה בענן.

מעבר לענן מאובטח מחייב:

- מערכות לניהול זהויות וגישה הפועלות בסביבות היברידיות

- מדיניות סיווג והגנה על נתונים העוקבת אחר המידע בכל מקום אליו הוא מועבר

- ניטור אבטחה המספק תמונת מצב של עומסי העבודה והשירותים בענן

- אוטומציה של תהליכי ציות כדי לעמוד בדרישות הרגולטוריות בכל הפלטפורמות

- תוכניות תגובה לאירועים המותאמות לארכיטקטורות ילידיות ענן

על ארגונים לשקול גם כיצד משפיעים מודלים שונים של שירותי ענן — IaaS, PaaS, SaaS — על אחריותם בתחום האבטחה. ככל שהספק מנהל יותר, כך פוחתת השליטה הישירה של צוותי האבטחה על התשתית הבסיסית.

| רכיב אבטחה | תשתית מסורתית | סביבת ענן |

|---|---|---|

| אבטחה פיזית | הארגון מנהל | הספק מנהל |

| בקרות רשת | שליטה מלאה | אחריות משותפת |

| ניהול זהויות | ספריית מקומית | IAM מבוסס ענן |

| הצפנת נתונים | אמצעי יישום של הארגון | הגדרות הארגון |

| ניטור תאימות | ביקורות ידניות | כלים אוטומטיים לניהול תאימות |

| תגובה לאירוע | גישה ישירה למערכות | חקירה מבוססת API |

ניהול אבטחה בתהליך טרנספורמציה מונחה בינה מלאכותית

הבינה המלאכותית משנה את פני הפעילות העסקית ואת תחום אבטחת הסייבר. ארגונים משלבים בינה מלאכותית במוצרים, בשירותים ובתהליכים פנימיים בקצב חסר תקדים.

הדבר יוצר פרדוקס. הבינה המלאכותית משפרת את יכולות האבטחה באמצעות זיהוי משופר של איומים, תגובה אוטומטית וניתוח התנהגותי. במקביל, היא יוצרת נקודות תורפה חדשות ומגדילה את הסיכונים הקיימים.

תוקפים משתמשים בבינה מלאכותית כדי ליצור קמפיינים של דיוג משכנעים יותר, להפוך את איתור הפגיעויות לאוטומטי ולהתחמק מאמצעי אבטחה מסורתיים. הפער ברמת התחכום הולך ומצטמצם ככל שכלי הבינה המלאכותית הופכים למוצר צריכה נפוץ ונגיש לגורמים עוינים בעלי מומחיות טכנית מוגבלת.

על פי ניתוח שנערך לאחרונה, התלות הגבוהה בגורמים חיצוניים במסגרת תהליכי טרנספורמציה המונעים על ידי בינה מלאכותית מחריפה סיכונים אלה. ארגונים משלבים לעתים קרובות שירותי בינה מלאכותית של ספקים מבלי להבין עד תום את ההשלכות הביטחוניות של תלות זו.

שיקולים בנושא אבטחה בשילוב בינה מלאכותית

ארגונים המיישמים טכנולוגיות בינה מלאכותית חייבים להתייחס למספר היבטי אבטחה:

- יש להטמיע אמצעי אבטחה כדי למנוע התקפות עוינות המנסות לתמרן את התנהגות ה-AI

- הגנה על פרטיות הנתונים עבור נתוני האימון וקלטות ההסקת מסקנות

- אבטחת שרשרת האספקה עבור מסגרות בינה מלאכותית, ספריות ומודלים מאומנים מראש

- ניטור הטיות והוגנות למניעת תוצאות מפלות

- דרישות הניתנות להסבר לצורך עמידה בדרישות ואחריותיות

קצב ההתקדמות המהיר של הבינה המלאכותית פירושו ששיטות האבטחה עדיין נמצאות בתהליך התבגרות. מומחים רבים ממליצים להקדיש תשומת לב מיוחדת למערכות בינה מלאכותית במהלך בדיקות אבטחה ותרגילי מודלי איומים.

גישור על הפער בין אבטחה למנהיגות עסקית

אחד האתגרים המתמשכים בתהליך של טרנספורמציה דיגיטלית מאובטחת הוא הפער בין צוותי האבטחה להנהלת החברה. מנהלים בכירים מתמקדים בקצב החדשנות, ביתרון התחרותי ובחוויית הלקוח. אנשי אבטחה, לעומת זאת, שמים דגש על הפחתת סיכונים, עמידה בדרישות הרגולטוריות ומניעת איומים.

סדר העדיפויות הזה אינו סותר את עצמו מטבעו, אך לעתים קרובות הוא מועבר בשפות שאינן מתיישבות זו עם זו.

על תחום האבטחה להציג את הדיונים במונחים עסקיים. במקום לדבר על מספר נקודות התורפה ומחזורי התיקונים, מנהיגי אבטחה יעילים מתרגמים סיכונים טכניים להשפעות עסקיות: אובדן הכנסות עקב השבתות, פגיעה במוניטין עקב פרצות אבטחה, ועונשים רגולטוריים עקב אי-עמידה בדרישות.

ארבע גישות מסייעות לגשר על הפער הזה:

- לכמת את הסיכון במונחים פיננסיים המדברים אל לבם של מקבלי ההחלטות הבכירים

- ליישר את יוזמות האבטחה עם היעדים העסקיים ומטרות הטרנספורמציה

- להציג את האבטחה כגורם המאפשר חדשנות ולא כגורם המעכב אותה

- קבעו מדדי ביצוע מרכזיים בתחום האבטחה שמנהלי הארגון יוכלו להבין

ארגונים המשלבים בהצלחה את נושא האבטחה בתהליך הטרנספורמציה הדיגיטלית מתייחסים אליו כאל פונקציה עסקית אסטרטגית, ולא כאל תוספת טכנית של הרגע האחרון. מנהלי האבטחה משתתפים בתכנון הטרנספורמציה כבר מהשלב הראשוני, ומבטיחים שהאבטחה תוטמע בתכנון המערכות החדשות, ולא תתווסף אליהן בדיעבד.

פיתוח יכולות ניטור ותגובה רציפות

אמצעי אבטחה סטטיים אינם מסוגלים לעמוד בקצב של סביבות דיגיטליות דינמיות. ארגונים זקוקים לניטור רציף שמסתגל לתשתית המשתנה, לאיומים המתעוררים ולדרישות העסקיות המשתנות.

על פי דו"ח SANS לשנת 2025 בנושא מצב אבטחת מערכות ICS/OT, פערי הנראות מהווים נקודת תורפה קריטית. ללא ניטור מקיף של כל המערכות — לרבות עומסי עבודה בענן, תשתית מקומית, מכשירי IoT וטכנולוגיה תפעולית — צוותי האבטחה פועלים בעיוורון חלקי.

ניטור רציף ויעיל מחייב:

- רישום מרכזי המרכז נתונים מכל המערכות והשירותים

- זיהוי איומים אוטומטי באמצעות ניתוח התנהגותי ולמידת מכונה

- התראות בזמן אמת עם קביעת סדרי עדיפויות חכמה לצמצום רעשי הרקע

- תהליכי עבודה משולבים לתגובה, המאיצים את החקירה והתיקון

- מדדים ולוחות מחוונים המספקים תמונת מצב של רמת האבטחה

המטרה אינה רק לאתר איומים במהירות רבה יותר. המטרה היא לבנות חוסן ארגוני — היכולת לעמוד בפני מתקפות, למזער את הנזק ולהתאושש במהירות כאשר מתרחשים אירועים.

| יכולות אבטחה | גישה תגובתית | גישה יזומה |

|---|---|---|

| גילוי איומים | סריקה מבוססת חתימות | ניתוח התנהגותי + מודיעין איומים |

| תגובה לאירוע | חקירה ידנית | תסריטי פעולה אוטומטיים + תזמור |

| ניהול פגיעויות | סריקה תקופתית | הערכה מתמשכת + קביעת סדרי עדיפויות |

| בדיקות אבטחה | בדיקות חדירה שנתיות | אימות רציף + תרגולי "צוות אדום" |

| ניטור תאימות | ביקורות נקודתיות | אימות תאימות רציף |

התמודדות עם אבטחת צד שלישי ושרשרת האספקה

ארגונים מודרניים כמעט ואינם פועלים בבידוד. הם משלבים שירותים של ספקי ענן, ספקי SaaS, שותפי API וספקי טכנולוגיה. כל נקודת שילוב מהווה נקודת תורפה פוטנציאלית בתחום האבטחה.

התקפות על שרשרת האספקה הולכות ונעשות מתוחכמות יותר ויותר. התוקפים מכוונים לספקים פחות מאובטחים כנקודות כניסה לארגונים המוגנים יותר. ברגע שהם מצליחים לחדור לסביבתו של שותף מהימן, התוקפים יכולים להתקדם אל היעדים הסופיים שלהם.

ניהול סיכוני צד שלישי מחייב:

- הערכת אבטחת ספקים לפני אישור האינטגרציה

- ניטור רציף של רמת האבטחה של צד שלישי

- דרישות אבטחה חוזיות הכוללות חלוקת אחריות ברורה

- תיאום התגובה לאירועים חוצה גבולות ארגוניים

- פילוח כדי להגביל את הגישה של צד שלישי למערכות ההכרחיות בלבד

על ארגונים לשקול גם את ההשלכות הביטחוניות של תלות בקוד פתוח, במיוחד ביישומים של בינה מלאכותית ולמידת מכונה, שבהם מודלים ומסגרות שהוכשרו מראש מקורם במקורות חיצוניים.

צעדים מעשיים למעבר דיגיטלי מאובטח

אז מאיפה על ארגונים להתחיל? אבטחת הטרנספורמציה הדיגיטלית עלולה להיראות כמשימה מכריעה, אך פירוקה לשלבים בר-ביצוע מאפשרת להתקדם.

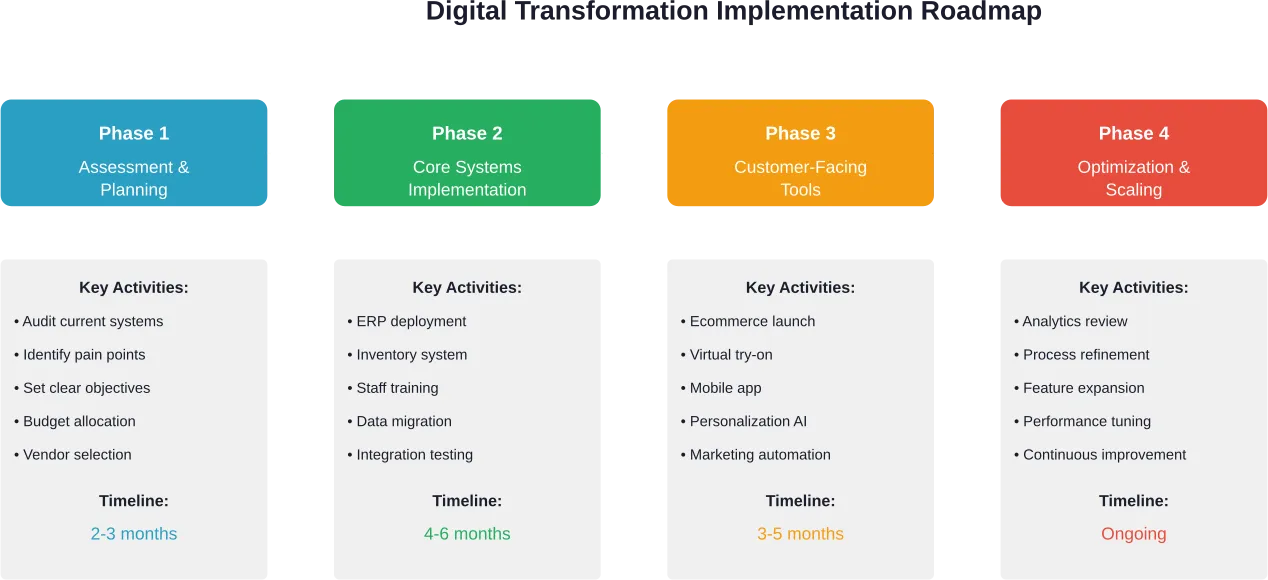

התחילו בהערכה. הבינו את מצב האבטחה הנוכחי, זיהו יוזמות טרנספורמציה הנמצאות בעיצומן או המתוכננות, ומפו את המקומות שבהם עלולים להיווצר פערי אבטחה. השתמשו במסגרות כגון תקני NIST או ISO כדי לבנות את ההערכה.

קבעו סדר עדיפויות על פי רמת הסיכון. לא כל השיפורים בתחום האבטחה מספקים ערך זהה. התמקדו תחילה בהגנה על נכסים קריטיים, בטיפול באיומים בעלי סבירות גבוהה ובסגירת פרצות שעלולות לגרום לנזק העסקי הגדול ביותר אם ינוצלו.

יש לשלב את נושא האבטחה בתכנון תהליך השינוי. צוותי האבטחה צריכים להשתתף בבחינת הארכיטקטורה, בבחירת הספקים ובהחלטות היישום כבר מהשלב הראשוני. הוספת אמצעי אבטחה בדיעבד, לאחר הפריסה, כרוכה בעלות גבוהה יותר והיא פחות יעילה.

השקיעו בנראות ובניטור. ארגונים אינם יכולים להגן על מה שאינם רואים. נראות מקיפה בסביבות היברידיות מאפשרת זיהוי מהיר יותר של איומים ותגובה יעילה יותר.

יש להגביר את המודעות לאבטחה בכל רחבי הארגון. אמצעי בקרה טכניים הם מוגבלים ביעילותם. על העובדים להבין את תפקידם בשמירה על האבטחה, במיוחד לאור העובדה שתקיפות פישינג והנדסה חברתית הולכות ונעשות מתוחכמות יותר.

יש לבצע בדיקות באופן רציף. בדיקות אבטחה קבועות — לרבות הערכות פגיעות, בדיקות חדירה ותרגילי "צוות אדום" — מאמתות שהבקרות פועלות כמתוכנן ומאתרות נקודות תורפה לפני שהתוקפים יעשו זאת.

שאלות נפוצות

- מהי טרנספורמציה דיגיטלית בתחום האבטחה?

טרנספורמציה דיגיטלית בתחום האבטחה היא שילוב אסטרטגי של עקרונות, טכנולוגיות ושיטות עבודה בתחום אבטחת הסייבר בכל יוזמות המודרניזציה הארגוניות. היא כוללת הגנה על נתונים, מערכות ותהליכים, תוך כדי שארגונים מאמצים תשתית ענן, טכנולוגיות בינה מלאכותית, מכשירי IoT ותהליכים שמבוססים בראש ובראשונה על הדיגיטל, תוך שימוש במודלים כגון ארכיטקטורת "אמון אפס" (Zero Trust) וניטור רציף.

- מדוע האבטחה חשובה בתהליך הטרנספורמציה הדיגיטלית?

אבטחה היא גורם מכריע, שכן הטרנספורמציה הדיגיטלית מרחיבה את שטחי החשיפה לתקיפה, יוצרת נקודות תורפה חדשות ומגדילה את הערך ואת הנגישות של נתוני הארגון. ללא שילוב אבטחה, יוזמות הטרנספורמציה יוצרות סיכונים העלולים להוביל לדליפות נתונים, שיבושים תפעוליים, הפרות תאימות והפסדים כספיים. על פי מחקר של SANS, יותר מאחד מכל חמישה ארגונים (21.51%) דיווחו כי חוו אירוע אבטחת סייבר שגרם לשיבוש תפעולי בשנת 2025.

- מהי ארכיטקטורת "אמון אפס"?

ארכיטקטורת "אמון אפס" (Zero Trust) היא מודל אבטחה שמניח כי הרשתות כבר נפרצו, ומחייב אימות של כל בקשת גישה, ללא תלות במקורה. בהתבסס על מודל הבשלות של "אמון אפס" של CISA, היא אוכפת גישה עם הרשאות מינימליות, מבצעת אימות מפורש באמצעות כל הנתונים הזמינים, מפלחת רשתות כדי למזער את השפעת הפרצות, ומנטרת באופן רציף את כל הפעילות במקום להסתמך על הגנות היקפיות.

- כיצד משפיע המעבר לענן על האבטחה?

המעבר לענן משנה את חלוקת האחריות בתחום האבטחה באמצעות מודלים של אחריות משותפת, שבהם הספקים מנהלים את התשתית הפיזית, בעוד הארגונים אחראים להגדרת היישומים, הנתונים ובקרות הגישה שלהם ולהגנה עליהם. הדבר מצריך גישות חדשות לניהול זהויות, הגנה על נתונים, פיקוח על תאימות ותגובה לאירועים, המותאמות לסביבות מבוזרות ומונחות-API, שבהן אמצעי בקרה מסורתיים המבוססים על הגנה היקפית אינם ישימים.

- אילו אתגרים בתחום האבטחה מציבה הבינה המלאכותית?

הבינה המלאכותית מציבה מספר אתגרי אבטחה, בהם מתקפות עוינות המניפול את התנהגות המודל, סיכוני פרטיות הנובעים מנתוני אימון ומנתוני קלט להסקת מסקנות, נקודות תורפה בשרשרת האספקה של מסגרות ומודלים מאומנים מראש, וכן הפיכתן של טכניקות תקיפה מתוחכמות לנגישות לקהל הרחב. על ארגונים לטפל גם בפיקוח על הטיות, בדרישות להסברנות, ובהשלכות האבטחה הנובעות מהסתמכות רבה על שירותי בינה מלאכותית של צד שלישי.

- כיצד צוותי האבטחה יכולים לעבוד טוב יותר עם מנהיגי הארגון?

צוותי אבטחה יכולים לשפר את שיתוף הפעולה על ידי תרגום סיכונים טכניים להשפעות עסקיות, כימות בעיות אבטחה במונחים כספיים, התאמת יוזמות אבטחה ליעדי השינוי, והדגמת האופן שבו ההגנה מאפשרת חדשנות במקום לחסום אותה. תקשורת יעילה מתמקדת בתוצאות עסקיות כגון הגנה על הכנסות, שמירה על המוניטין ויתרון תחרותי, ולא במדדים טכניים.

- על מה על ארגונים לתת עדיפות בתהליך המעבר לאבטחה?

על ארגונים לתת עדיפות לנראות ולניטור מקיפים בסביבות היברידיות, ליישום ארכיטקטורת "אמון אפס", לשילוב אבטחה בתכנון תהליכי השינוי כבר מהשלב הראשוני, לקביעת סדרי עדיפויות מבוססי סיכון המגנים בראש ובראשונה על נכסים קריטיים, לבדיקות ואימות אבטחה רציפים, ולטיפוח מודעות לאבטחה בקרב כל העובדים הבאים במגע עם מערכות ונתונים דיגיטליים.

מתקדמים לעבר טרנספורמציה מאובטחת

הטרנספורמציה הדיגיטלית כבר אינה עניין של בחירה. ארגונים שלא יבצעו מודרניזציה עלולים לאבד את הרלוונטיות התחרותית שלהם, ככל שציפיות הלקוחות, תנאי השוק והיכולות הטכנולוגיות מתפתחים.

אך שינוי ללא אבטחה הוא מתכון לאסון. אותן טכנולוגיות שמאפשרות חדשנות עסקית גם יוצרות הזדמנויות ליריבים. המעבר לענן, שילוב בינה מלאכותית, פריסת האינטרנט של הדברים (IoT) ועבודה מרחוק – כל אלה מרחיבים את שטח החשיפה לתקיפות שעל צוותי האבטחה להגן עליו.

החדשות הטובות? אבטחה לא חייבת להאט את קצב השינוי. כאשר משלבים אותה כראוי כבר מההתחלה, האבטחה מאפשרת חדשנות מהירה ובטוחה יותר, באמצעות צמצום הסיכונים ובניית אמון בקרב בעלי העניין.

ארגונים המתייחסים לאבטחה כאל מרכיב בסיסי בתהליך הטרנספורמציה — ולא כאל תוספת של הרגע האחרון — מציבים את עצמם בעמדה המאפשרת להם לנצל הזדמנויות דיגיטליות, תוך הגנה על הנכסים, הנתונים והפעילות התפעולית המהווים את הבסיס לקיומם העסקי. המסגרות של NIST, CISA ו-ISO מספקות מבנים מוכחים לבניית תוכניות טרנספורמציה מאובטחות.

השאלה אינה האם לעבור טרנספורמציה בצורה מאובטחת. השאלה היא באיזו מהירות ארגונים יכולים לשדרג את מערך האבטחה שלהם כדי להתאים לקצב השאיפות הדיגיטליות שלהם.

התחילו בהערכת היכולות הקיימות, בזיהוי סדרי העדיפויות של הטרנספורמציה ובבניית שותפויות אבטחה בין הצוותים הטכניים להנהלה העסקית. הדרך לטרנספורמציה דיגיטלית מאובטחת מתחילה בצעד משולב זה.