Identitäts- und Zugriffsmanagement (IAM) ist nicht billig, aber es sollte auch keine Blackbox sein. Für viele Unternehmen entstehen die wirklichen Kosten nicht durch die Lizenzierung, sondern durch alles, was damit zusammenhängt: die Integrationen, die Audits, die Neuformulierungen, die unerwarteten Stunden, die damit verbracht werden, Fehler beim Zugriff zu entwirren.

Der Druck, die Sicherheit zu erhöhen, hybride Umgebungen zu handhaben und die Vorschriften einzuhalten, hat IAM zu einer der Kategorien gemacht, in denen die Kosten in die Höhe schnellen können, wenn man nicht aufpasst. Aber das sind nicht nur schlechte Nachrichten. Mit der richtigen Struktur können Sie viel mehr Kontrolle über Ihre Ausgaben erhalten - und auch den Arbeitsaufwand reduzieren.

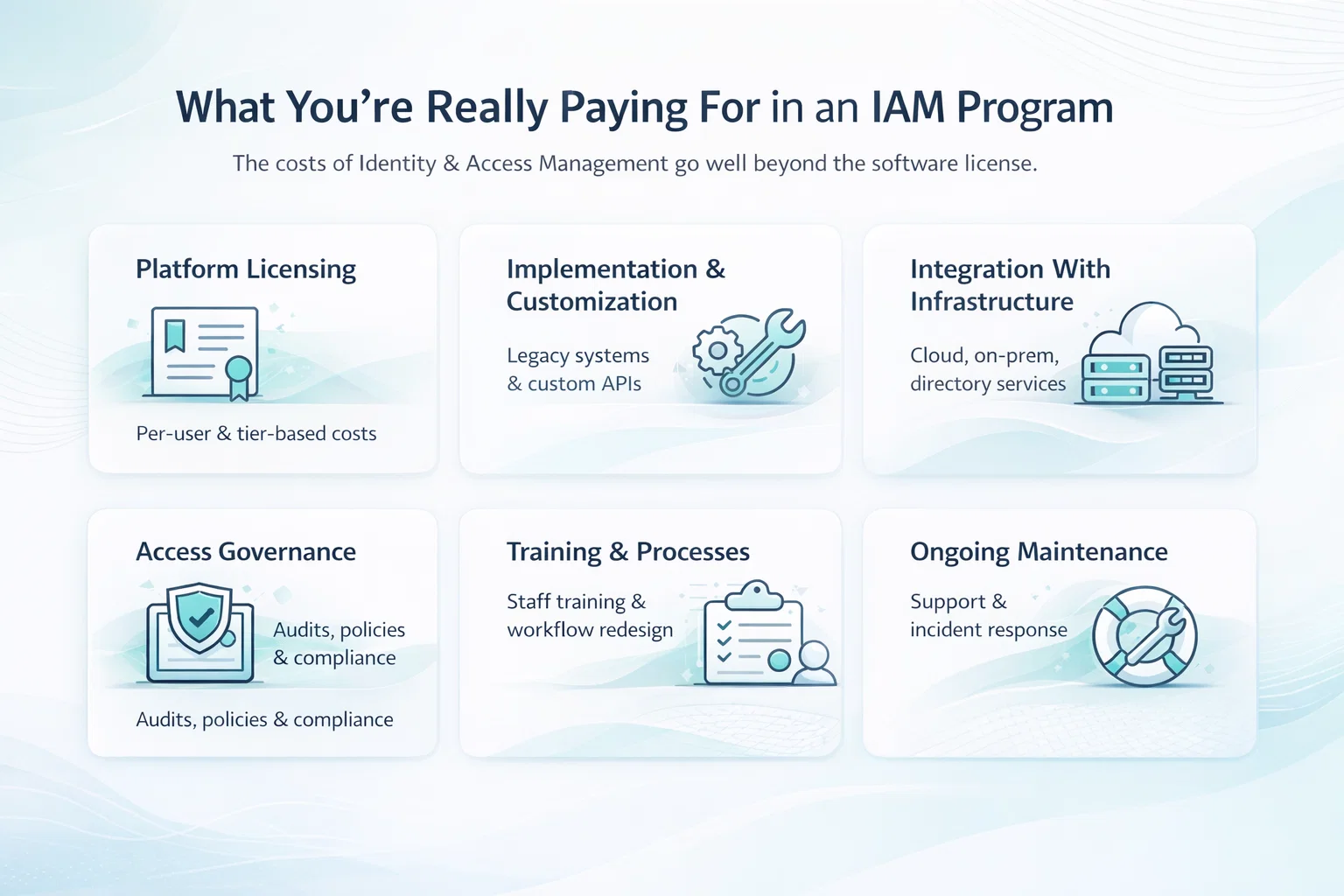

Wofür Sie bei einem IAM-Programm wirklich bezahlen

Es gibt einen Grund, warum Identitäts- und Zugriffsmanagement-Projekte selten das ursprüngliche Budget einhalten - die meisten Teams konzentrieren sich auf die Softwarelizenz und übersehen alles andere. Die wahren Kosten von IAM sind vielschichtig. Es geht nicht nur darum, ein Tool auszuwählen. Es geht darum, dass es mit Menschen, Prozessen und Infrastrukturen funktioniert, die nicht mit Blick auf modernes IAM entwickelt wurden. Hier fließt das Geld tatsächlich:

- Plattformlizenzierung und Abonnements: Ob pro Benutzer, pro Anwendung oder auf Basis von Schichten, Lizenzierungsmodelle sind selten einfach - und skalieren oft schneller als erwartet.

- Implementierung und Anpassung: Standardmäßige IAM-Tools klingen großartig, bis Sie versuchen, sie mit Altsystemen, benutzerdefinierten APIs und undokumentierten Arbeitsabläufen zu verbinden.

- Integration in die bestehende Infrastruktur: Verzeichnisdienste, HR-Systeme, Cloud-Anwendungen, On-Premise-Systeme - all das muss mit Ihrer IAM-Schicht kommunizieren, ohne dass es zu Störungen kommt.

- Werkzeuge für die Zugangsverwaltung und die Einhaltung von Vorschriften: Hier kommt Identity Governance and Administration (IGA) ins Spiel. Denken Sie an automatisierte Überprüfungen, Prüfpfade und rollenbasierte Zugriffsrichtlinien, die bei einer Prüfung tatsächlich Bestand haben.

- Schulung und Neugestaltung interner Prozesse :IAM wirkt sich darauf aus, wie Personen Zugriff beantragen, genehmigen und entziehen. Wenn Sie die internen Arbeitsabläufe nicht aktualisieren, wird es schnell unübersichtlich.

- Laufende Unterstützung und Wartung: Die Zugangsanforderungen ändern sich. Menschen wechseln ihre Rollen. Anwendungen werden ersetzt. IAM ist kein Tool, das man einfach einrichtet und vergisst - es muss gepflegt werden.

- Planung der Reaktion auf Vorfälle und Abhilfemaßnahmen: Wenn jemand den falschen Zugang erhält oder eine Rolle falsch konfiguriert ist, brauchen Sie Systeme, um dies zu erkennen und zu beheben - und zwar schnell.

- Skalierbarkeit und Zukunftssicherheit: Billige Lösungen brechen oft im großen Maßstab zusammen. Bei kosteneffizientem IAM geht es nicht nur darum, jetzt Geld zu sparen - es geht darum, spätere Umbauten zu vermeiden.

IAM-Ausgaben sind nicht nur ein Einzelposten - sie sind eine betriebliche Investition. Wenn Sie verstehen, wo die wirkliche Arbeit (und die wirklichen Kosten) liegen, können Sie einen Plan erstellen, der Sie nach sechs Monaten nicht unvorbereitet trifft.

Die Rolle von A-listware bei der Verwaltbarkeit von IAM für Wachstum

Unter A-listware, Wir bauen und verwalten Engineering-Teams, die zu einer Erweiterung Ihres Unternehmens werden. Wenn es um Identitäts- und Zugriffsmanagement geht, bedeutet das, dass wir Unternehmen dabei helfen, IAM-Prozesse und -Integrationen einzurichten, die nicht zusammenbrechen, wenn Ihre Systeme skaliert oder verändert werden.

Unser Ansatz basiert auf einer nahtlosen Teamintegration: Wir stellen qualifizierte Entwickler bereit, die mit Ihrer bestehenden Infrastruktur und Ihren Tools arbeiten, nicht um sie herum. Ob es um die Verbindung von IAM-Systemen mit Cloud-Plattformen, internen Workflows oder Anwendungen von Drittanbietern geht, unsere Teams stellen sicher, dass die Zugriffslogik konsistent und wartbar bleibt...

Wenn Sie versuchen, Ordnung in die Zutrittskontrolle zu bringen oder eine zu komplex gewordene Einführung zu vereinfachen, sind wir für Sie da. Sie können sehen, woran wir arbeiten, wenn Sie unsere LinkedIn und Facebook oder wenden Sie sich an uns, wenn Sie bereit sind, IAM nach den tatsächlichen Anforderungen Ihres Unternehmens umzubauen, um IAM zuverlässig zu unterstützen und zu skalieren.

Kosten für Identitäts- und Zugangsmanagement: Vollständige Aufschlüsselung für 2026

Die meisten Unternehmen unterschätzen immer noch, was Identitäts- und Zugangsmanagement (IAM) wirklich kostet. Der Fehler? Sie denken, es ginge nur um Lizenzen. IAM ist ein lebendiges System: ein Mix aus Tools, Richtlinien, Integrationen und Menschen. Und jede Schicht bringt ihren eigenen Preis mit sich - manchmal im Voraus, manchmal sechs Monate später, wenn die Dinge anfangen, kaputt zu gehen.

Im Jahr 2026 sind die größten Ausgaben oft nicht technischer, sondern betrieblicher Natur. Die Lizenzierung ist nur der Anfang. Die wirklichen Kosten entstehen durch Konfiguration, Integration, Compliance, Support und die Frage, wie gut sich IAM an Ihre Infrastruktur und Teamstruktur anpassen lässt. In der Regel läuft es folgendermaßen ab.

Einrichtungskosten, die Sie früh sehen werden

Selbst in der Anfangsphase kann es schnell teuer werden, vor allem, wenn Sie mit einem fragmentierten Tech-Stack oder undefinierten Rollen arbeiten.

- Plattform-Lizenzen: $2-$55+ pro Benutzer/Monat je nach Anbieter, Funktionen und Stufen (z. B. MFA, IGA, API-Zugang).

- Implementierung und Konfiguration: $50K-$750K+ je nach Umfang; umfasst die Einrichtung von Konnektoren, Rollenmodellierung und Richtlinienentwurf.

- Systemintegrationen: $2K-$15K pro System für AD, HRIS, Cloud-Dienste oder Legacy-Anwendungen, die benutzerdefinierte Konnektoren benötigen.

- Gestaltung der IAM-Politik: $150-$250/Stunde für externe Berater; die meisten Organisationen benötigen 100-300 Stunden für die Planung.

Laufende Betriebskosten, die sich im Laufe der Zeit summieren

IAM ist kein System, das man einmal einrichtet und wieder vergisst. Berechtigungen ändern sich, Personen ziehen um, neue Tools kommen hinzu - und all das hat seinen Preis.

- Verwaltung und Unterstützung: $140K-$300K+/Jahr für interne Rollen oder $3K-$10K/Monat für verwaltete IAM-Operationen unter SLA.

- Audit-Tools und IGA-Plattformen: $50K-$350K+/Jahr je nach Umfang; entscheidend für Zugriffsüberprüfungen, Rollenzertifizierung und Compliance-Protokollierung.

- Zugangsbezogene Vorfälle: $5K-$15K für die Untersuchung und Korrektur kleinerer Genehmigungsfehler; bis zu $50K+ für größere Fehler.

- Manuelle Zugangsprüfungen: $5K-$20K pro Quartal, wenn ausgelagert; intern 60-150 Stunden pro Überprüfungszyklus, wenn manuell durchgeführt.

Versteckte Kostentreiber, die später die Budgets ruinieren

Diese Risiken tauchen nicht in den Vorschlägen auf, sondern immer dann, wenn IAM in Betrieb ist.

- Keine interne IAM-Richtlinie: Dies führt zu inkonsistenten Entscheidungen, ständigen Ausnahmen und schneeballartiger manueller Nacharbeit.

- Teilweise Abdeckung: Apps und Systeme außerhalb von IAM führen zu Schattenzugriff und nicht verwalteten Konten.

- Rollen-Chaos: Der Verzicht auf RBAC oder ABAC führt zu einer unkontrollierten Ausbreitung des Zugriffs und schmerzhaften Audits.

- Bindung an den Anbieter: Unflexible Plattformen machen zukünftige Änderungen, Upgrades oder Migrationen viel teurer als erwartet.

Was die IAM-Kosten in die Höhe treibt und was sie unter Kontrolle hält

- Kostentreiber: Hybride Legacy-Infrastrukturen, häufige Organwechsel, prüfungsintensive Branchen und mangelhafte anfängliche Governance.

- Kostensenkungen: Einheitliche Identitätsquellen (z. B. mit HRIS synchronisiertes AD), klar definierte Rollen, vorgefertigte Integrationen und automatische Bereitstellung.

Bei der IAM im Jahr 2026 geht es weniger um die Auswahl der Werkzeuge als vielmehr um die langfristige Anpassung. Wenn Sie es wie eine vorübergehende Lösung behandeln, wird es zu einem wiederkehrenden Problem werden. Aber mit der richtigen Architektur, Automatisierung und Governance wird es zu einer kontrollierbaren Ebene: keine Belastung für Ihre Sicherheit oder Ihr Budget.

Wege zur Senkung der IAM-Kosten, ohne mehr Risiken zu schaffen

Wenn Sie Ihre IAM-Ausgaben reduzieren, bedeutet das nicht, dass Sie Ihre Sicherheitslage verschlechtern müssen - es bedeutet nur, dass Sie intelligenter vorgehen müssen. Im Jahr 2026 sind die größten Kostenverursacher nicht immer schlechte Tools - es sind ineffiziente Prozesse, übertechnisierte Implementierungen und manuelle Arbeiten, die schon vor Monaten hätten automatisiert werden können. Hier sind einige Möglichkeiten, die IAM-Kosten zu senken, ohne Risiken einzugehen.

1. Beginnen Sie mit einem schlanken Kern - nicht mit einer kompletten Suite

Sie müssen nicht jede Funktion vom ersten Tag an einführen. Die meisten Unternehmen können schon früh einen echten Nutzen erzielen, indem sie sich auf das Wesentliche konzentrieren: SSO, MFA und grundlegendes Provisioning. Governance-Ebenen wie automatische Überprüfungen und Zugriffszertifizierung sind wichtig, können aber später eingeführt werden, sobald die Grundlagen stabil sind und angenommen werden.

- Halten Sie es einfach: Beweisen Sie, dass sich die Benutzer sicher anmelden, ohne Reibungsverluste zwischen den Tools wechseln können und dass das Offboarding konsistent ist. Allein diese Grundlage verhindert 80% der zugangsbezogenen Probleme.

2. Erstellen Sie Ihre Rollen, bevor Sie Workflows erstellen

Der schnellste Weg zu einem IAM-Chaos ist das Überspringen des Rollendesigns. Wenn Sie den Zugriff manuell genehmigen oder Workflows erstellen, bevor Rollen definiert sind, sind Sie ineffizient.

Gut durchdachte RBAC- oder ABAC-Modelle reduzieren die Zahl der Genehmigungen, automatisieren Entscheidungen und machen Überprüfungen überschaubar - das spart jedes Quartal Zeit.

- Vorausschauender Aufwand = langfristige Kostenkontrolle.

3. Erst Offboarding automatisieren - dann Onboarding

Wenn Sie nur eine Sache automatisieren wollen, beginnen Sie mit dem Offboarding. Das sofortige Entfernen des Zugriffs, wenn jemand das Unternehmen verlässt, ist sowohl ein Sicherheitsgewinn als auch ein kostensparender Schritt - insbesondere in SaaS-Umgebungen, in denen Lizenzen aktiv bleiben, bis jemand etwas merkt.

- Bonus: Wenn Sie IAM mit HRIS-Daten synchronisieren, können Sie den gesamten Kündigungsablauf ohne Tickets automatisieren.

4. Verwenden Sie das, wofür Sie bereits bezahlen

Bevor Sie neue Tools kaufen, sollten Sie prüfen, was Ihr Cloud-Stack bereits enthält. Plattformen wie Microsoft 365, Google Workspace und AWS verfügen oft über integrierte Identitätstools, die nicht ausreichend genutzt werden.

Wenn Sie bereits dafür bezahlen, aktivieren Sie sie ordnungsgemäß und vermeiden Sie doppelte Funktionen an anderer Stelle.

- Lassen Sie nicht zu, dass “kostenlose” Funktionen ungenutzt bleiben, während Sie dieselbe Funktion von einem Drittanbieter lizenzieren.

5. Outsourcing von IAM-Operationen, die Sie nicht selbst durchführen müssen

Nicht jedes Team braucht einen eigenen IAM-Administrator in Vollzeit. Wenn sich Ihre Umgebung nicht täglich ändert, kann es weitaus kostengünstiger sein, den Betrieb (Bereitstellung, Überprüfungen, Richtlinienaktualisierungen) an einen vertrauenswürdigen externen Partner auszulagern.

Suchen Sie nach Partnern, die SLA-gestützten Support, Automatisierungsabdeckung und Hilfe bei Audits bieten - ohne Sie an lange Verträge zu binden.

6. Passen Sie nicht alles an

IAM-Tools sehen oft flexibel aus - und das sind sie auch -, aber das bedeutet nicht, dass Sie jeden Ablauf neu schreiben müssen. Je mehr benutzerdefinierte Logik Sie aufbauen, desto schwieriger und teurer wird es, diese zu warten, zu testen und später zu überprüfen.

- Verwenden Sie Standardwerte, wo sie funktionieren. Passen Sie sie nur an, wenn die Geschäftslogik es erfordert.

Bei einer intelligenten IAM-Kostenkontrolle geht es nicht darum, an allen Ecken und Enden zu sparen - es geht darum, zu wissen, was man besitzen muss, was automatisiert werden kann und wo die Komplexität mehr Risiko als Nutzen schafft. Sie brauchen nicht das teuerste Tool. Sie brauchen das Setup, das zu den tatsächlichen Arbeitsabläufen in Ihrem Unternehmen passt.

Wo IAM-Budgets brechen, bevor das Projekt überhaupt begonnen hat

IAM scheitert selten, weil das Tool nicht funktioniert - es scheitert, weil das Budget nicht der Realität entspricht. Teams planen für Software, vielleicht sogar für die Erstimplementierung, vergessen aber, wie viel von IAM außerhalb des eigentlichen Produkts stattfindet. Was ist nötig, um Zugriffsüberprüfungen sauber zu halten? Wer ist für Richtlinienänderungen zuständig, wenn Abteilungen wechseln? Wie verfolgt man Berechtigungen für Anwendungen, die nicht einmal Teil des ursprünglichen Umfangs waren? Diese Dinge tauchen nicht in Anführungszeichen auf, aber sie tauchen schnell auf, wenn Sie erst einmal live sind.

Ein weiterer häufiger Fehler: IAM als eine reine IT-Initiative zu betrachten. In der Praxis betrifft die Identität die Personalabteilung, die Compliance, die Sicherheit und jeden Endbenutzer. Wenn diese Teams nicht frühzeitig in die Planung einbezogen werden - und zwar nicht nur “benachrichtigt”, sondern involviert - dann kommen die Workflows nicht an. Das Ergebnis sind Tickets, die umgeleitet werden, Ausnahmen, die sich stapeln, und Audits, die zu Feuerübungen werden. Nichts davon steht in der ursprünglichen Kalkulationstabelle, aber alles landet früher oder später in der Budgetlinie.

Bei der Budgetierung für IAM geht es nicht darum, konservativer zu sein - es geht darum, ehrlich zu sein. Je enger Sie Ihr Budget mit der Prozessverantwortung, der teamübergreifenden Zusammenarbeit und der laufenden Verwaltung verknüpfen, desto weniger Überraschungen werden Sie später erleben. Hier beginnt echte Kostenkontrolle.

Schlussfolgerung

IAM muss nicht unberechenbar sein - aber es wird oft so, wenn sich die Budgets auf Funktionen statt auf Arbeitsabläufe konzentrieren. Die größten Kosten entstehen in der Regel durch alles rund um das Tool: unverbundene Systeme, manuelle Prozesse und unklare Eigentumsverhältnisse.

Im Jahr 2026 ist IAM nicht mehr nur eine IT-Angelegenheit. Es ist eine betriebliche Ebene, die Sicherheit, HR und Compliance berührt. Bei der Budgetierung müssen Automatisierung, Support, Governance und der Aufwand, der nötig ist, um alles aufeinander abzustimmen, berücksichtigt werden. Richtig gemacht, reduziert IAM Reibungsverluste, verbessert die Transparenz und hilft Teams, schneller voranzukommen - aber nur, wenn es von Anfang an mit Blick auf das Gesamtbild entwickelt wird.

FAQ

- Wie hoch sind die durchschnittlichen Kosten für die Implementierung von IAM in einem mittelgroßen Unternehmen?

Für ein Unternehmen mit 500-1.500 Mitarbeitern kostet die vollständige Einführung (erstes Jahr) $250K-$800K. Die Plattformlizenz macht nur einen Bruchteil davon aus.

- Warum wird IAM nach der Ersteinrichtung teurer?

Denn Menschen wechseln ihre Rollen, Systeme entwickeln sich weiter, und die Einhaltung von Vorschriften bleibt nicht stehen. Wenn die IAM-Plattform nicht gewartet oder die Arbeitsabläufe nicht automatisiert werden, häufen sich kleine manuelle Aufgaben, und die Kosten eskalieren durch betriebliche Verzögerungen - nicht nur durch technisches Versagen.

- Können wir mit einer grundlegenden IAM-Einrichtung beginnen und später skalieren?

Ja, und das ist oft der bessere Weg. Beginnen Sie mit grundlegenden Kontrollen wie SSO, MFA und rollenbasiertem Provisioning. Fügen Sie Zertifizierungen, Automatisierung und IGA hinzu, sobald der Zugriff konsistent ist und das Team mit der Grundlage vertraut ist.

- Was sind die größten versteckten Kosten bei IAM-Projekten?

Manuelle Ausnahmen. Jedes Mal, wenn jemandem ein einmaliger Zugriff außerhalb der Richtlinien gewährt wird, verursacht diese Entscheidung einen zukünftigen Mehraufwand - bei der Prüfung, beim Support oder beim Sicherheitsrisiko. Dutzende von kleinen Umwegen summieren sich schnell.

- Kosten Cloud-IAM-Tools immer weniger als On-Premise-Lösungen?

Nicht immer. Cloud-Tools senken die Infrastrukturkosten, aber die wirklichen Kosten entstehen durch Anpassungen, Integrationen und die laufende Verwaltung. Für einige Unternehmen sind die Gesamtbetriebskosten in der Cloud immer noch hoch - vor allem, wenn die Lizenzierung benutzerbasiert ist und schnell skaliert.