Kurze Zusammenfassung: Die digitale Transformation für Kommunen umfasst die strategische Integration digitaler Technologien in alle Bereiche der Kommunalverwaltung, um die Erbringung von Dienstleistungen, die betriebliche Effizienz und das Engagement der Bürger zu verbessern. Dieser umfassende Wandel geht über die einfache Digitalisierung von Papierdokumenten hinaus und führt zu einer grundlegenden Neugestaltung der Art und Weise, wie Kommunen arbeiten, Entscheidungen treffen und ihren Gemeinden dienen - mithilfe von Tools wie Cloud Computing, IoT-Sensoren, KI-gesteuerten Analysen und automatisierten Arbeitsabläufen.

Die Kommunalverwaltungen stehen unter einem nie dagewesenen Druck, mit weniger Mitteln mehr zu erreichen. Die Bürger erwarten nahtlose digitale Erlebnisse, die dem entsprechen, was sie von Unternehmen des Privatsektors erhalten. Die Haushaltszwänge werden Jahr für Jahr strenger. Gleichzeitig veraltet die Infrastruktur, die Belegschaft schrumpft, und die städtischen Herausforderungen werden immer komplexer.

Die digitale Transformation bietet den Kommunen einen Weg in die Zukunft. Aber was bedeutet das eigentlich für die Kommunalverwaltung?

Im Gegensatz zu privaten Unternehmen, die nach Wettbewerbsvorteilen streben, müssen Kommunen Effizienzgewinne mit öffentlichem Vertrauen, Transparenz und gleichberechtigtem Zugang in Einklang bringen. Es stehen andere Dinge auf dem Spiel. Die Zwänge sind strenger. Und das Regelwerk muss ernsthaft angepasst werden.

In diesem Leitfaden wird untersucht, wie Kommunen die digitale Transformation erfolgreich bewältigen können - von grundlegenden Technologien bis hin zu Implementierungsstrategien, die den besonderen Gegebenheiten der Kommunalverwaltung Rechnung tragen.

Die digitale Transformation im kommunalen Kontext verstehen

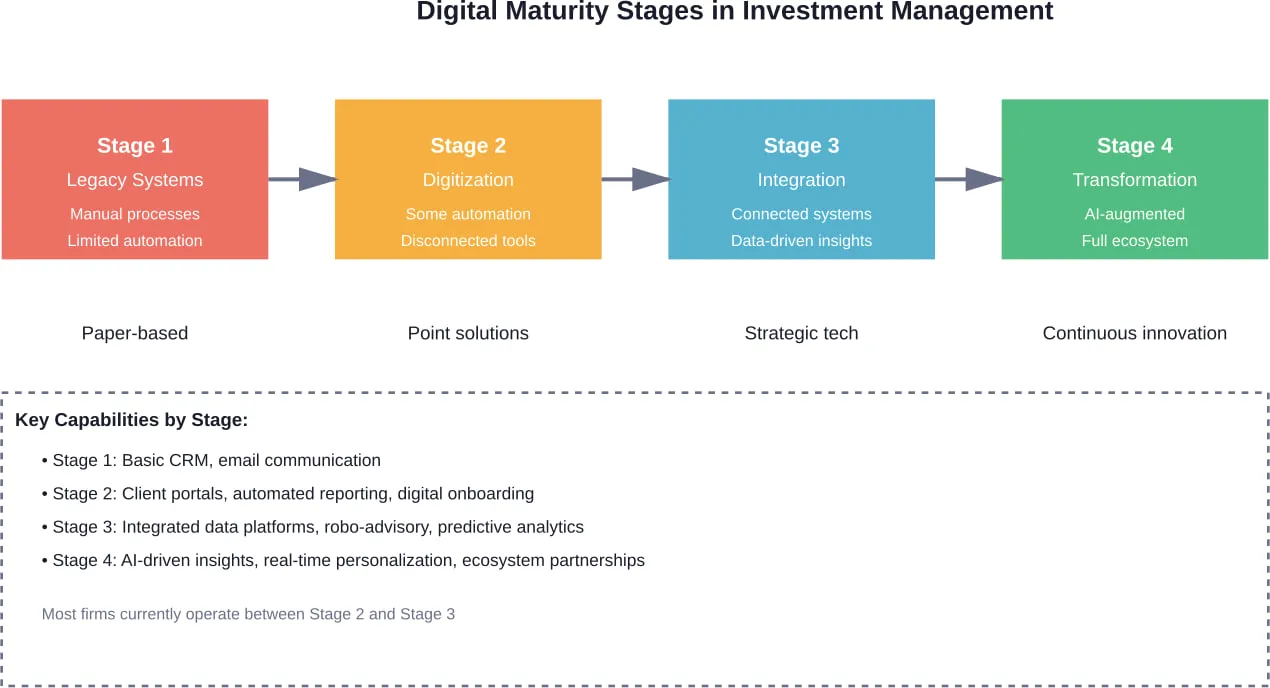

Die digitale Transformation in den Kommunen bedeutet ein grundlegendes Überdenken der Art und Weise, wie Kommunalverwaltungen arbeiten, Dienstleistungen erbringen und mit den Bürgern interagieren, indem sie digitale Technologien einsetzen. Es geht nicht darum, Software zu kaufen oder Dokumente zu scannen.

Die Unterscheidung ist wichtig. Drei verwandte, aber unterschiedliche Konzepte werden oft verwechselt:

Digitalisierung vs. Digitalisierung vs. Digitale Transformation

- Digitalisierung wandelt analoge Informationen in ein digitales Format um. Papiergenehmigungen in PDF-Dateien einscannen? Das ist Digitalisierung. Dabei werden digitale Kopien erstellt, aber die Art und Weise, wie die Arbeit erledigt wird, ändert sich nicht.

- Digitalisierung nutzt digitale Technologien, um Geschäftsprozesse zu verändern. Online-Genehmigungsanträge, die automatisch an die richtige Abteilung weitergeleitet werden? Das ist Digitalisierung. Die Prozesse werden effizienter, aber das grundlegende Betriebsmodell bleibt gleich.

- Digitale Transformation nutzt Technologie, um die Art und Weise, wie eine Organisation Werte schafft und liefert, grundlegend neu zu gestalten. Eine Kommune, die Sensordaten in Echtzeit, vorausschauende Analysen und automatisierte Arbeitsabläufe nutzt, um von reaktiver zu präventiver Infrastrukturwartung überzugehen? Das ist Transformation. Der gesamte Ansatz der Leistungserbringung ändert sich.

Nach Untersuchungen von Gemeinden im Ostkap haben viele Kommunalverwaltungen Probleme, weil ihnen standardisierte Grundsätze für die digitale Transformation fehlen. Sie greifen zu Lösungen, ohne diesen grundlegenden Unterschied zu verstehen.

Warum die Kommunen einen anderen Ansatz brauchen

Die Rahmenbedingungen für die digitale Transformation in der Privatwirtschaft lassen sich nicht direkt auf die Kommunalverwaltung übertragen. Mehrere Faktoren machen die Transformation der Kommunalverwaltung einzigartig:

- Anforderungen an die öffentliche Rechenschaftspflicht: Jede Entscheidung steht auf dem Prüfstand. Transparenz ist keine Option. Technologieentscheidungen müssen Anfragen nach öffentlichen Unterlagen und Gesetzen über öffentliche Sitzungen standhalten.

- Gleichheitsgebot: Kommunale Dienstleistungen müssen für alle Einwohner zugänglich bleiben, unabhängig von ihren digitalen Kenntnissen, ihrem Internetzugang oder ihren technischen Fähigkeiten. Digitale Lösungen dürfen schwache Bevölkerungsgruppen nicht zurücklassen.

- Zwänge des Altsystems: Jahrzehnte alte Systeme führen oft kritische Funktionen aus. Ein Ersatz birgt enorme Risiken. Die Integration wird wichtiger als ein kompletter Austausch.

- Haushaltszyklen: Mehrjährige Umgestaltungsinitiativen müssen sich durch jährliche Haushaltsverfahren bewegen. Selbst für offensichtlich nützliche Projekte bleibt die Finanzierungssicherheit schwer zu erreichen.

- Die Realität der Arbeitskräfte: Laut einer ICMA-Personalstudie erwarten 46% der Personalleiter im öffentlichen Sektor in den kommenden Jahren die größte Welle von Pensionierungen. Wissen verschwindet, während spezialisierte digitale Fähigkeiten Mangelware bleiben.

Beschleunigen Sie kommunale Innovationen mit kompetenten Entwicklungsteams

Der Übergang zu einer digital ausgerichteten Kommune erfordert mehr als nur eine neue Software. Es bedarf der richtigen technischen Talente, um Altsysteme in moderne, bürgernahe Plattformen zu integrieren. Viele Kommunalverwaltungen kämpfen mit Einstellungsverzögerungen und hohen Gemeinkosten, wenn sie versuchen, interne IT-Abteilungen aufzubauen. A-Listware löst dieses Problem, indem es spezialisierte Entwicklungsteams und Personalverstärkung anbietet, die mit Ihren spezifischen Zielen der digitalen Transformation skalieren.

- Talentierte Experten: Zugang zu geprüften Entwicklern mit Erfahrung in KI, Cloud-Infrastruktur und Datenanalyse.

- Kosteneffizienz: Erhebliche Einsparungen im Vergleich zu herkömmlichen internen Einstellungen und langfristigen Gemeinkosten.

- Legacy-Modernisierung: Spezialisierte Unterstützung bei der Migration veralteter Systeme auf sichere, skalierbare Architekturen.

- Flexible Skalierung: Erweitern oder reduzieren Sie Ihr Team schnell je nach Projektphase und verfügbarem Budget.

Beginnen Sie Ihre digitale Transformation mit A-Listware.

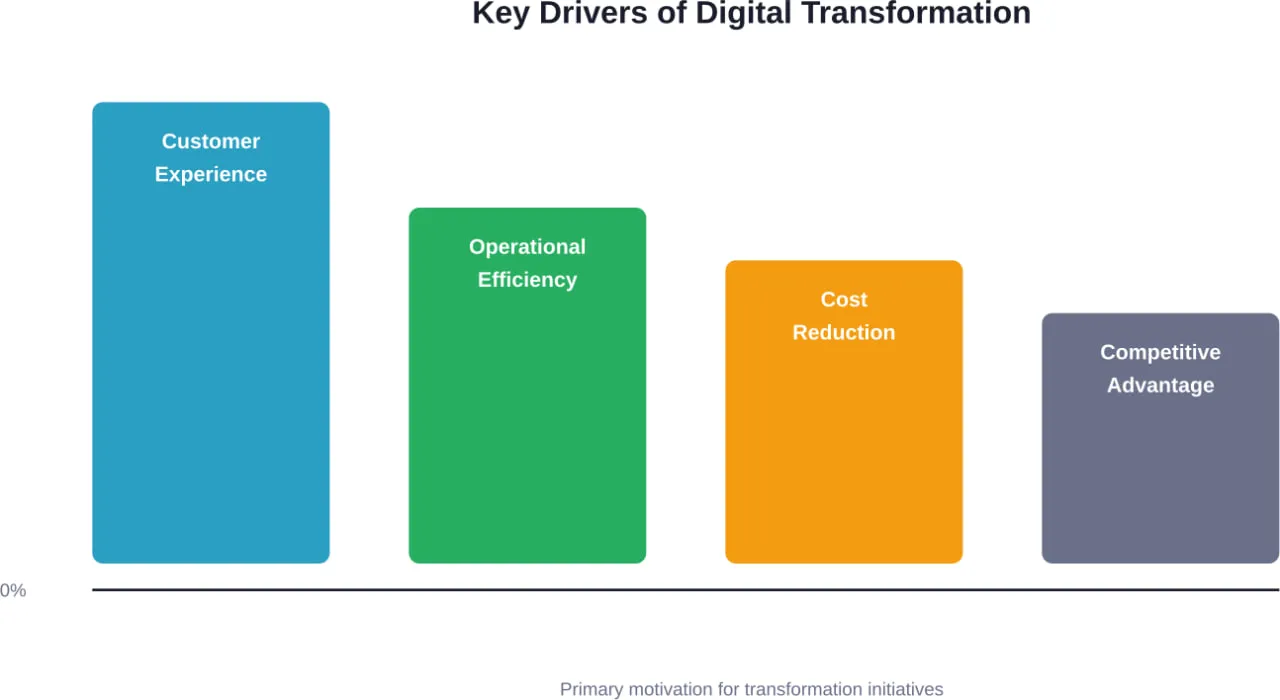

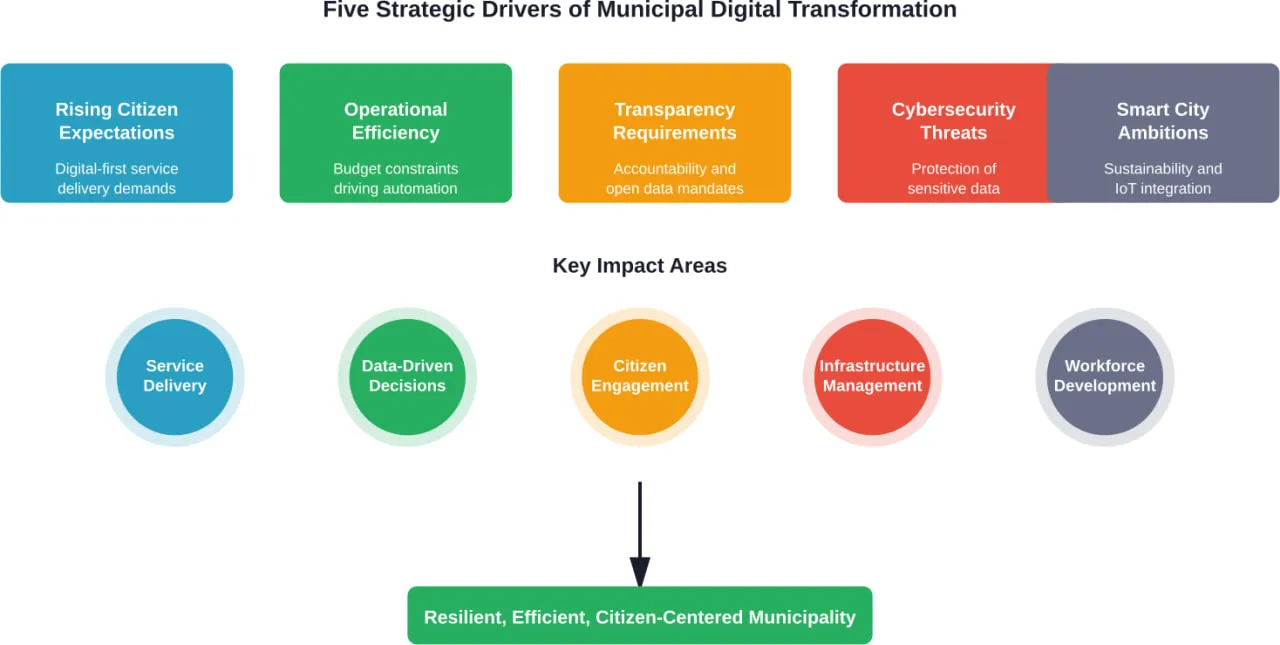

Die strategischen Triebkräfte der digitalen Transformation von Kommunen

Was treibt die Kommunen derzeit in Richtung digitale Transformation?

Steigende Erwartungen der Bürger

Die Bürgerinnen und Bürger erwarten zunehmend reibungslose Self-Service-Interaktionen mit ihrer Kommunalverwaltung. In der Privatwirtschaft greifen die Menschen auf Websites zu oder laden Apps herunter, um grundlegende Transaktionen durchzuführen, den Servicestatus zu überprüfen und Echtzeit-Updates zu erhalten. Diese Erwartung gilt nun auch für Behördendienste.

Die Kluft zwischen den digitalen Erfahrungen des privaten Sektors und den staatlichen Dienstleistungen ist zu groß geworden. Die Bürger merken das. Sie äußern ihre Frustration. Und sie beurteilen ihre Kommunalverwaltung entsprechend.

Druck auf die betriebliche Effizienz

Kommunalverwaltungen sind komplexe Organisationen, die den Einwohnern zahlreiche Dienstleistungen anbieten. Doch ineffiziente Prozesse vergeuden die Zeit der Mitarbeiter mit manuellen Aufgaben, Papierwust und redundanter Dateneingabe.

Die digitale Transformation bietet Kommunen die Möglichkeit, Abläufe zu rationalisieren, den Verwaltungsaufwand zu reduzieren und Personal für höherwertige Tätigkeiten einzusetzen. Wenn die Budgets stagnieren oder schrumpfen, sind Effizienzsteigerungen für die Aufrechterhaltung des Dienstleistungsniveaus unerlässlich.

Forderungen nach Transparenz und Rechenschaftspflicht

Die Bürger verlangen zunehmend Einblick in die Arbeitsweise ihrer Kommunalverwaltung. Wohin fließen die Steuergelder? Wie werden Entscheidungen getroffen? Wie ist der Status des Antrags auf Schlaglochreparatur?

Technologie ermöglicht eine noch nie dagewesene Transparenz. Digitale Systeme können automatisch Daten veröffentlichen, Leistungskennzahlen verfolgen und den Bürgern in Echtzeit Einblicke in die Arbeit der Verwaltung geben. Diese Transparenz hilft den Bürgern, die Verantwortlichen zur Rechenschaft zu ziehen, und verringert das Korruptionspotenzial.

Cybersecurity-Imperative

Kommunalverwaltungen speichern enorme Mengen an sensiblen Bürgerdaten und erbringen wichtige Dienstleistungen. Das macht sie zu attraktiven Zielen für Cyberkriminalität - vor allem, wenn sie veraltete Systeme mit unzureichender Sicherheit einsetzen.

Moderne digitale Infrastrukturen beinhalten Sicherheit als grundlegendes Element und nicht als nachträglichen Gedanken. Cloud-Plattformen, "Zero-Trust"-Architekturen und automatisierte Sicherheitsüberwachung verbessern die kommunale Cybersicherheit erheblich.

Ambitionen für eine intelligente Stadt

Gemäß dem Ziel 11 für nachhaltige Entwicklung streben intelligente Städte danach, städtische Gebiete integrativer, sicherer, widerstandsfähiger und nachhaltiger zu machen. Mit digitalen Technologien werden Probleme der Urbanisierung wie steigender Energieverbrauch, Umweltverschmutzung, Abfallentsorgung und soziale Ungleichheiten angegangen.

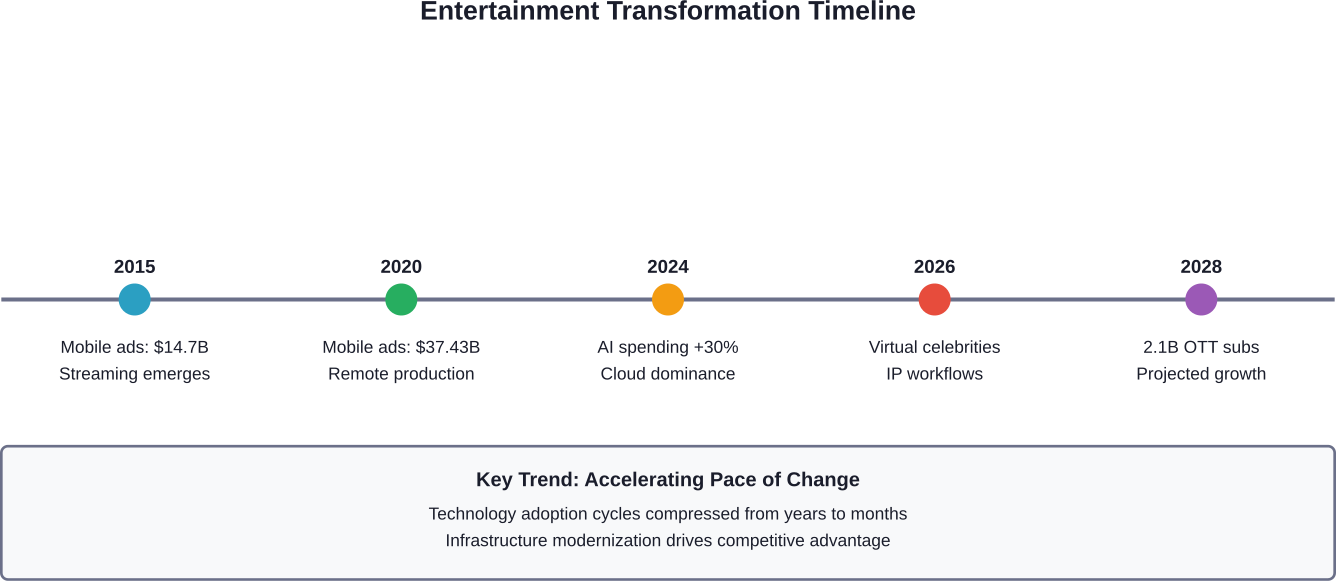

Das Internet der Dinge und datengesteuerte Technologien sind zu wesentlichen Treibern für intelligente Kommunen geworden. Sensoren überwachen alles, von der Luftqualität bis zur Verfügbarkeit von Parkplätzen. Datenanalysen optimieren die Bereitstellung von Dienstleistungen. Integrierte Systeme koordinieren die Reaktionen der verschiedenen Abteilungen.

Wie die NIST-Forschung hervorhebt, ermöglichen es die Messwissenschaft und die auf Standards basierenden Grundlagen für interoperable, replizierbare, skalierbare und vertrauenswürdige cyber-physische Systeme Städten und Gemeinden jeder Größe, ihre Effizienz und Vertrauenswürdigkeit kosteneffizient zu verbessern.

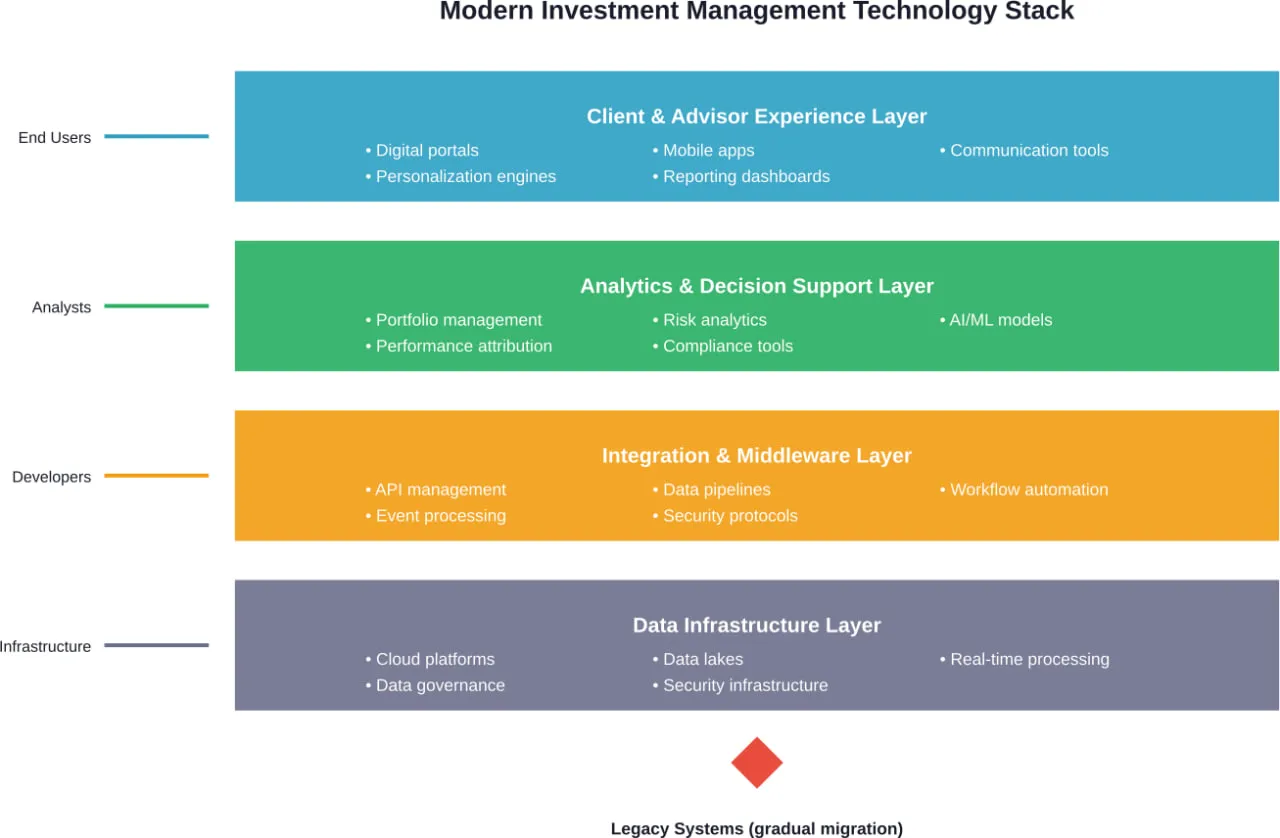

Kerntechnologien für die digitale Transformation der Kommunen

Mehrere Technologiekategorien bilden die Grundlage für die digitale Transformation der Kommunen. Ein Verständnis der einzelnen Kategorien hilft Kommunen, fundierte Investitionsentscheidungen zu treffen.

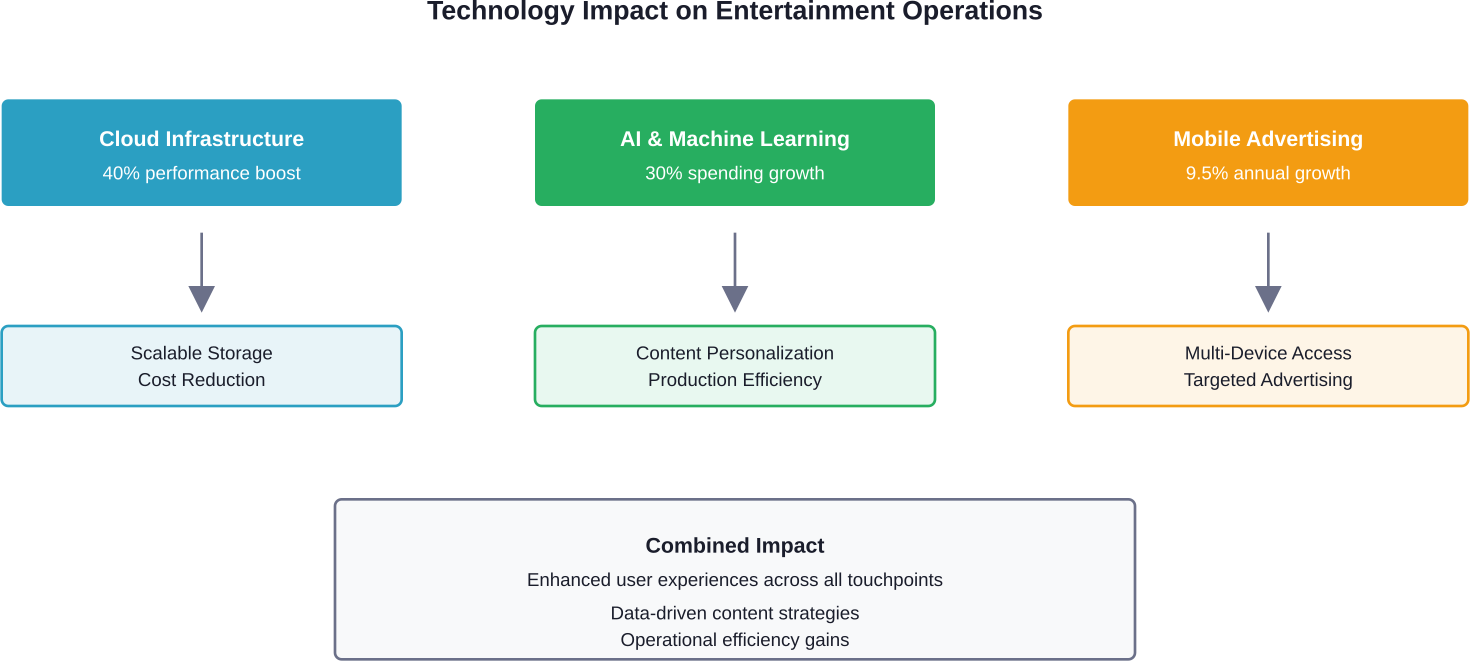

Cloud Computing-Infrastruktur

Cloud-Plattformen bieten eine skalierbare, sichere Infrastruktur, ohne dass die Kommunen eigene Rechenzentren aufbauen und warten müssen. Diese Verlagerung von Investitions- zu Betriebskosten macht die Technologie für kleinere Gemeinden mit begrenzten IT-Budgets zugänglicher.

Die Cloud-Infrastruktur verbessert auch die Disaster-Recovery-Fähigkeiten, erhöht die Systemzuverlässigkeit und ermöglicht die Arbeit an entfernten Standorten - eine Fähigkeit, die sich in den letzten Jahren als unerlässlich erwiesen hat.

Internet der Dinge (IoT) Sensoren und Netzwerke

IoT-Sensoren sammeln Echtzeitdaten von der physischen Infrastruktur. Intelligente Straßenlaternen passen die Helligkeit je nach Aktivität an. Wassersensoren erkennen Lecks, bevor sie zu teuren Problemen werden. Verkehrsüberwachungssysteme optimieren die Signalzeiten, um Staus zu vermeiden.

Die NIST-Forschung betont, dass cyber-physische Systeme, die durch das IoT ermöglicht werden, interoperable, replizierbare, skalierbare und vertrauenswürdige Grundlagen benötigen. Standards sind von entscheidender Bedeutung, wenn Kommunen Tausende von vernetzten Geräten in ihrer Infrastruktur einsetzen.

Datenanalyse und Business Intelligence

Die Kommunen erzeugen enorme Datenmengen. Doch Rohdaten, die in isolierten Systemen gespeichert sind, schaffen keinen Mehrwert. Analyseplattformen verwandeln diese Daten in umsetzbare Erkenntnisse.

Dashboards visualisieren Trends. Prädiktive Modelle prognostizieren den Servicebedarf. Die Mustererkennung identifiziert Ineffizienzen. Dieser datengesteuerte Ansatz ermöglicht es den Kommunen, von reaktivem zu proaktivem Management überzugehen.

Plattformen zur Workflow-Automatisierung

Durch Workflow-Automatisierung werden Anträge, Dokumente und Genehmigungen ohne manuelle Eingriffe durch die Prozesse geleitet. Ein Antrag auf Baugenehmigung wird automatisch an die richtigen Prüfer weitergeleitet, die Fertigstellung wird verfolgt, Benachrichtigungen werden ausgelöst und Genehmigungen werden generiert - und das alles, ohne dass Mitarbeiter jeden Schritt manuell verwalten müssen.

Über die grundlegende Digitalisierung hinaus verändert die Automatisierung von Arbeitsabläufen die Art und Weise, wie Kommunen Dienstleistungen erbringen, grundlegend. Die Mitarbeiter konzentrieren sich auf komplexe Fälle, die ein Urteilsvermögen erfordern, anstatt Routineanfragen durch manuelle Prozesse zu schleusen.

Künstliche Intelligenz und maschinelles Lernen

KI-Anwendungen in der kommunalen Verwaltung nehmen weiter zu. Chatbots bearbeiten routinemäßige Bürgeranfragen. Modelle für maschinelles Lernen sagen den Wartungsbedarf voraus. Computer Vision analysiert den Zustand der Infrastruktur anhand von Drohnenbildern.

Laut einer Studie der RAND Corporation experimentieren staatliche und lokale Behörden mit künstlicher Intelligenz, aber es fehlt ihnen an systematischen Ansätzen, um diese Bemühungen effektiv zu skalieren. Stattdessen bleiben die Bemühungen bruchstückhaft und langsam, sodass viele Praktiker Mühe haben, mitzuhalten.

Wie RAND-Forscher anmerken, besteht jetzt die Möglichkeit, Standards für KI-gestütztes Regieren zu setzen, aber es erfordert proaktive Schritte in den Bereichen Politikentwicklung, Finanzierung, Beschaffung, Personalentwicklung und Schutzmaßnahmen.

Plattformen für bürgerschaftliches Engagement

Moderne Interaktionsplattformen bieten den Bürgern bequeme Möglichkeiten zur Interaktion mit ihrer Kommunalverwaltung. Über mobile Apps können die Bürger Probleme melden, Dienstleistungen anfordern und Updates erhalten. Online-Portale bieten Selbstbedienungszugang zu Genehmigungen, Zahlungen und Unterlagen.

Diese Plattformen schaffen zweiseitige Kommunikationskanäle statt einseitiger Informationsübermittlung. Die Kommunen sammeln Feedback, messen die Zufriedenheit und reagieren effektiver auf die Bedürfnisse der Gemeinschaft.

Cybersecurity und Identitätsmanagement

In dem Maße, in dem Kommunen ihre Abläufe digitalisieren und ihre Systeme vernetzen, wird die Cybersicherheit von grundlegender Bedeutung und nicht mehr nur eine Randnotiz. Zero-Trust-Architekturen verifizieren jede Zugriffsanfrage. Multi-Faktor-Authentifizierung schützt sensible Systeme. Automatisierte Überwachung erkennt Bedrohungen in Echtzeit.

Die Identitätsverwaltung stellt sicher, dass die richtigen Personen mit den richtigen Berechtigungen auf die richtigen Systeme zugreifen, und liefert Prüfprotokolle, die die Einhaltung von Vorschriften belegen.

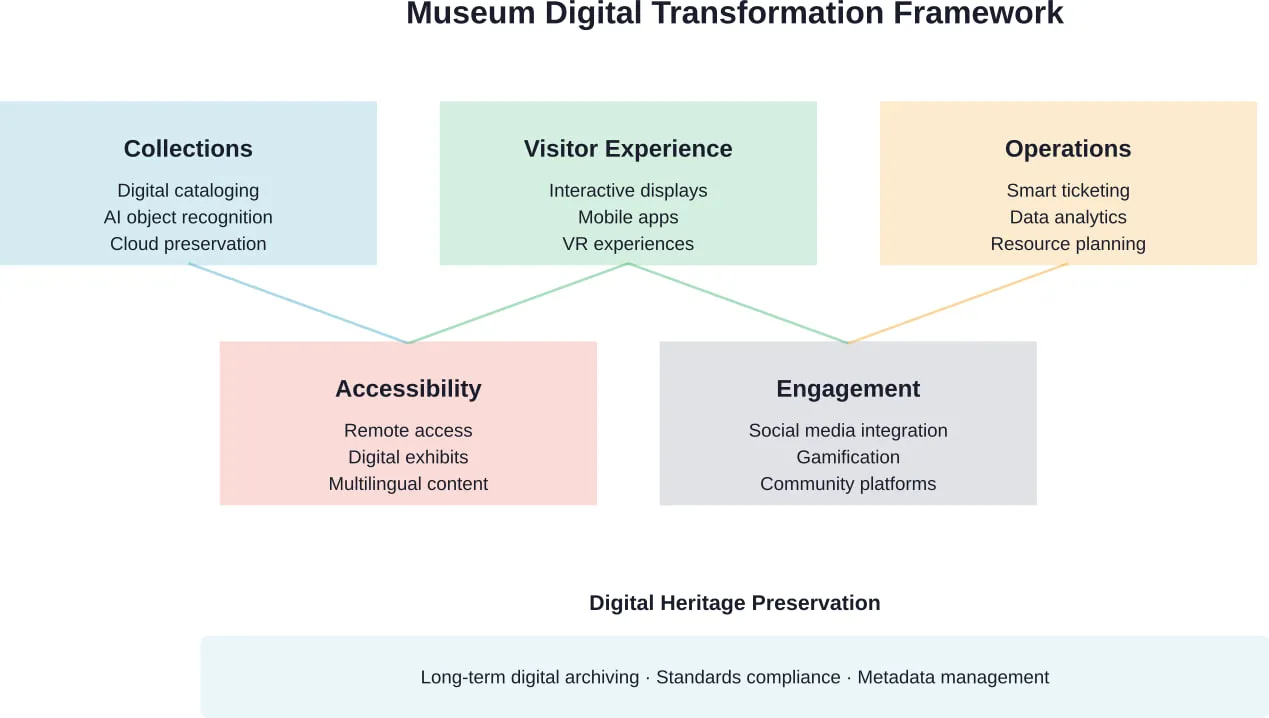

Schlüsseldimensionen der Transformation einer intelligenten Kommune

Die Forschung zu intelligenten Kommunen zeigt vier Schlüsseldimensionen auf, in denen die digitale Transformation die größten Auswirkungen hat:

Intelligente Verwaltung

Digitale Technologien ermöglichen eine transparentere, partizipativere und effizientere Verwaltung. Online-Portale veröffentlichen Haushaltsdaten, Sitzungsprotokolle und Leistungskennzahlen. Digitale Plattformen erleichtern die Mitwirkung der Bürger an politischen Entscheidungen. Automatisierte Systeme sorgen für eine einheitliche Anwendung von Regeln und Vorschriften.

Intelligente Governance bedeutet auch eine bessere interne Koordination. Durch integrierte Systeme können Abteilungen Informationen nahtlos austauschen. Durch Workflow-Automatisierung werden überflüssige Genehmigungen vermieden. Datenanalysen dienen der strategischen Planung.

Intelligente Umwelt

Umweltüberwachung und -management profitieren erheblich von digitalen Technologien. Sensornetzwerke überwachen die Luft- und Wasserqualität. Intelligente Stromnetze optimieren die Energieverteilung. Abfallentsorgungssysteme nutzen das Internet der Dinge, um Sammelrouten zu optimieren und den Kraftstoffverbrauch zu senken.

Laut Forschungsergebnissen zu intelligenten Städten und Energie können Kommunen durch die digitale Transformation des Infrastrukturmanagements wesentlich zur Bewältigung der globalen Energieprobleme beitragen.

Intelligentes Leben

Die Verbesserung der Lebensqualität ergibt sich aus der digitalen Transformation zahlreicher kommunaler Dienstleistungen. Ein intelligentes Verkehrssystem verringert Staus und verbessert die Mobilität. Digitale Gesundheitsdienste erweitern den Zugang zur Versorgung. Vernetzte Notdienste reagieren schneller und effektiver.

Anwendungen für die öffentliche Sicherheit nutzen prädiktive Analysen, um Ressourcen effizienter zuzuweisen. Freizeitabteilungen bieten Online-Anmeldung und -Reservierung von Einrichtungen. Bibliotheken stellen digitale Ressourcen zur Verfügung, die von überall aus zugänglich sind.

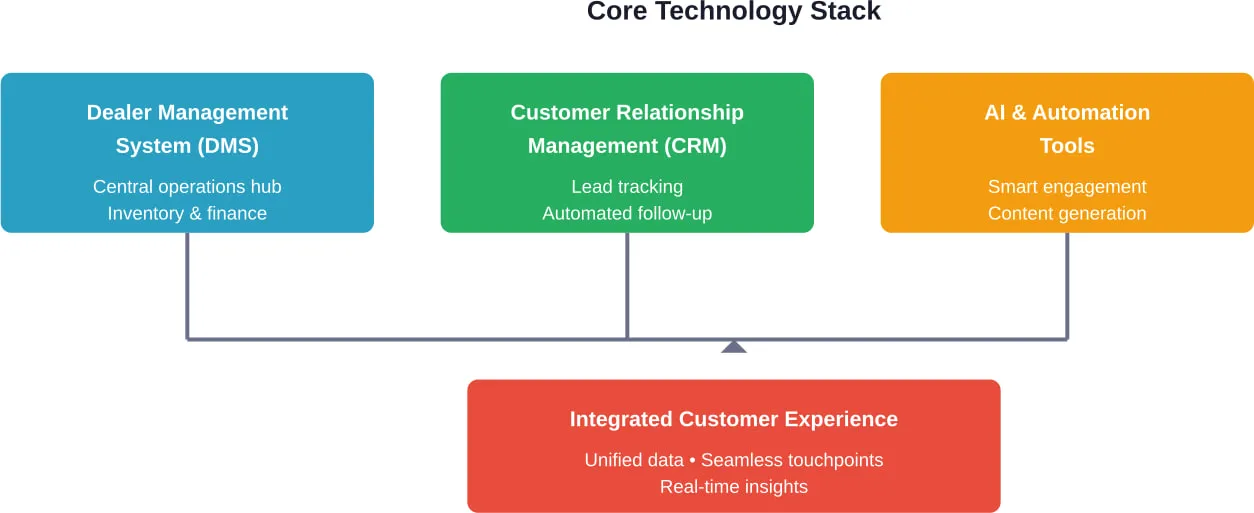

Intelligente Technologie-Integration

Die technologische Dimension konzentriert sich auf die Infrastruktur, die andere intelligente Fähigkeiten ermöglicht. Hochgeschwindigkeits-Breitband erreicht alle Einwohner. Sichere Netze verbinden kommunale Einrichtungen. Datenplattformen integrieren Informationen aus verschiedenen Quellen.

Untersuchungen im Rahmen der Stockholmer Breitbandinitiative zeigen, dass Verfügbarkeit und Akzeptanz unterschiedliche Herausforderungen darstellen. Das Stockholmer Breitbandnetz erreicht zwar 100 Prozent der Unternehmen und 90 Prozent der Haushalte, aber es bestehen weiterhin erhebliche Lücken zwischen denjenigen, die Zugang zu Breitband haben, und denjenigen, die ihn tatsächlich nutzen. Die Kommunen müssen sowohl die Infrastruktur- als auch die Akzeptanzbarrieren angehen.

| Intelligente Dimension | Primärer Schwerpunkt | Schlüsseltechnologien | Auswirkungen auf die Bürger |

|---|

| Intelligente Verwaltung | Transparente, effiziente Verwaltung | Cloud-Plattformen, Automatisierung von Arbeitsabläufen, offene Datenportale | Bessere Rechenschaftspflicht, leichterer Zugang zu Dienstleistungen |

| Intelligente Umwelt | Nachhaltigkeit und Ressourcenmanagement | IoT-Sensoren, intelligente Netze, Umweltüberwachung | Saubere Luft, effiziente Energieversorgung, weniger Abfall |

| Intelligentes Leben | Verbesserung der Lebensqualität | Mobile Anwendungen, vernetzte Dienste, digitale Gesundheitsplattformen | Verbesserte Mobilität, Sicherheit und Zugang zu Dienstleistungen |

| Intelligente Technologie | Stiftung Digitale Infrastruktur | Breitbandnetze, Datenintegration, Cybersicherheitssysteme | Universeller Zugang, sichere Dienste, integriertes Erlebnis |

Praktische Vorteile, die Kommunen durch digitale Transformation erzielen

Welche greifbaren Ergebnisse können Kommunen von einer erfolgreichen digitalen Transformation erwarten? Die Umsetzung in der Praxis zeigt mehrere konsistente Nutzenkategorien:

Senkung der Betriebskosten

Automatisierte Arbeitsabläufe machen manuelle Bearbeitungszeiten überflüssig. Die Cloud-Infrastruktur reduziert die IT-Wartungskosten. Digitale Kommunikation ersetzt Ausgaben für Druck und Versand. Vorausschauende Wartung verhindert kostspielige Notfallreparaturen.

Diese Einsparungen kumulieren sich abteilungsübergreifend und summieren sich im Laufe der Zeit. Die von Routineaufgaben befreiten Mitarbeiterstunden werden für höherwertige Tätigkeiten eingesetzt.

Verbesserte Servicegeschwindigkeit und -qualität

Die digitale Transformation verkürzt die Bearbeitungszeiten für gängige kommunale Dienstleistungen drastisch. Genehmigungsanträge, die früher Wochen dauerten, werden jetzt in wenigen Tagen bearbeitet. Serviceanfragen werden sofort an die zuständigen Abteilungen weitergeleitet. Die Bürgerinnen und Bürger können den Status ihrer Anfragen in Echtzeit verfolgen und müssen nicht mehr anrufen.

Geschwindigkeitsverbesserungen steigern auch die Qualität. Automatisierte Systeme wenden Regeln konsequent an. Digitale Checklisten reduzieren Fehler. Die Integration eliminiert redundante Dateneingaben, die zu Fehlern führen.

Verbesserte Transparenz und Vertrauen

Offene Datenportale und digitale Dashboards geben den Bürgern einen noch nie dagewesenen Einblick in kommunale Abläufe. Haushaltsvisualisierungen zeigen, wohin das Geld fließt. Leistungsmetriken zeigen das Serviceniveau. Sitzungsaufzeichnungen und -protokolle bleiben dauerhaft zugänglich.

Diese Transparenz schafft Vertrauen. Wenn die Bürgerinnen und Bürger sehen können, wie Entscheidungen getroffen werden und überprüfen können, ob die Dienstleistungen den Standards entsprechen, wächst das Vertrauen in die Kommunalverwaltung.

Bessere Ressourcenzuweisung

Datenanalysen zeigen auf, wo Kommunen zu viel investieren oder zu wenig tun. Nutzungsmuster informieren über die Planung von Einrichtungen. Bedarfsprognosen verbessern Personalentscheidungen. Leistungsmetriken zeigen, welche Prozesse zu wenig Leistung erbringen und Aufmerksamkeit erfordern.

Dieser faktengestützte Ansatz für die Ressourcenzuweisung gewährleistet, dass die Kommunen die Wirkung der begrenzten Haushaltsmittel maximieren.

Erhöhte Zugänglichkeit und Gerechtigkeit

Digitale Dienste können den Zugang erweitern, wenn sie gut durchdacht sind. Online-Portale ermöglichen den Einwohnern die Interaktion mit ihren Behörden außerhalb der üblichen Bürozeiten. Mobile Apps beseitigen Transportbarrieren. Mehrsprachige Schnittstellen dienen unterschiedlichen Bevölkerungsgruppen.

Die digitale Transformation muss jedoch die digitale Kluft überwinden, anstatt sie zu vergrößern. Die Kommunen brauchen parallele Strategien für Einwohner ohne Internetzugang oder digitale Kompetenzen.

Gewinne an ökologischer Nachhaltigkeit

Der Verzicht auf Papier reduziert die Umweltauswirkungen unmittelbar. Die digitale Transformation ermöglicht jedoch umfassendere Verbesserungen der Nachhaltigkeit. Eine intelligente Beleuchtung senkt den Energieverbrauch. Optimierte Routen senken den Kraftstoffverbrauch des Fuhrparks. Gebäudeautomatisierung senkt die Heiz- und Kühlkosten.

Sensordaten helfen den Kommunen, Umweltziele durch bessere Messungen und Verwaltung zu verfolgen und zu erreichen.

Entwicklung und Bindung von Arbeitskräften

Moderne digitale Werkzeuge machen kommunale Arbeitsplätze attraktiver für jüngere Arbeitnehmer, die technologiegestützte Arbeitsplätze erwarten. Die Automatisierung mühsamer Aufgaben verringert Burnout. Fernarbeitsmöglichkeiten verbessern die Vereinbarkeit von Beruf und Familie. Schulungen zu neuen Technologien entwickeln wertvolle Fähigkeiten.

In Anbetracht der Tatsache, dass 46% der Personalverantwortlichen im öffentlichen Sektor mit erheblichen Pensionierungswellen rechnen, sind Kommunen, die sich der digitalen Transformation verschrieben haben, besser in der Lage, Talente anzuziehen und zu halten.

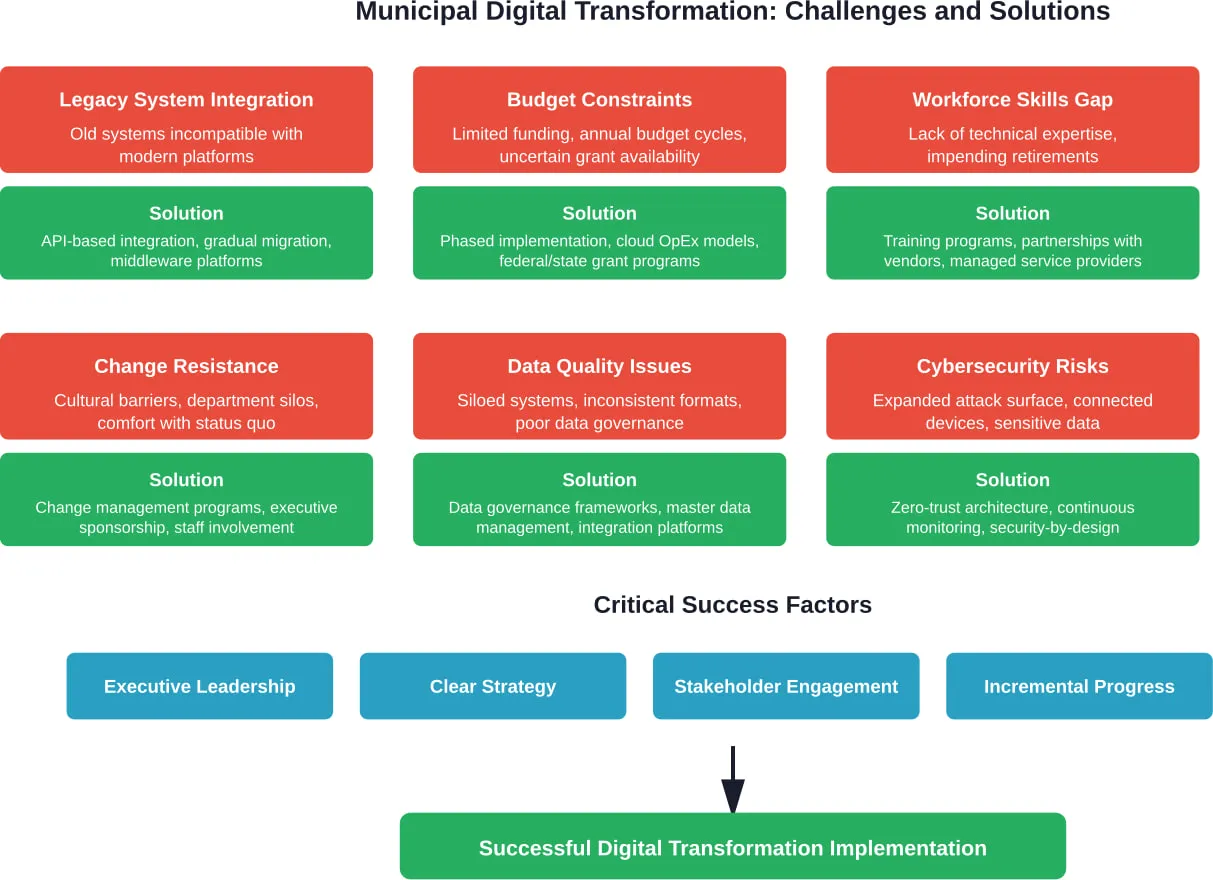

Gemeinsame Herausforderungen für Kommunen bei der digitalen Transformation

Das Verständnis von Hindernissen hilft den Kommunen bei der Planung realistischer Transformationsstrategien. Untersuchungen in mehreren Kommunen zeigen wiederkehrende Herausforderungen auf:

Integration von Altsystemen

Jahrzehnte alte Systeme führen wichtige Funktionen aus, sind aber nicht für die Integration mit modernen Plattformen ausgelegt. Die Daten liegen in inkompatiblen Formaten vor. Es gibt keine APIs. Die Software wird von den Anbietern nicht mehr unterstützt.

Ein Austausch im großen Stil ist mit enormen Risiken und Kosten verbunden. Die schrittweise Umstellung erfordert eine sorgfältige Planung und erhebliches technisches Fachwissen, über das viele Kommunen nicht verfügen.

Haushaltszwänge und Finanzierungsunsicherheiten

Die digitale Transformation erfordert mehrjährige Investitionen, aber die kommunalen Haushalte arbeiten in jährlichen Zyklen. Die anfänglichen Kosten übersteigen oft die laufenden Einsparungen, was zu einer schwierigen Haushaltsdynamik führt. Die Finanzierung durch Zuschüsse ist hilfreich, führt aber zu Unsicherheit und Berichtslast.

Bundesprogramme wie das State and Local Cybersecurity Grant Program bieten Potenzial, allerdings läuft die aktuelle Genehmigung am 30. September 2026 aus. Staatliche Initiativen wie das FutureTech-Gesetz von Massachusetts sind ein Beispiel für direkte staatliche Investitionen, wobei die Genehmigung für IT-Kapitalprojekte einschließlich KI erwähnt wird.

Qualifikationsdefizite der Arbeitskräfte

Den Beschäftigten in den Kommunen fehlt es oft an den technischen Fähigkeiten, die für die Umsetzung und Verwaltung von Initiativen zur digitalen Transformation erforderlich sind. Spezialisierte Fähigkeiten sind auf dem Arbeitsmarkt im öffentlichen Sektor nach wie vor Mangelware. Die Schulung des vorhandenen Personals kostet Zeit und Ressourcen.

Das traditionelle Modell der externen Rekrutierung und der Einstellung von Vollzeitkräften für eine langfristige Amtszeit gerät unter Druck. Die Zahl der Pensionierungen nimmt zu, während es immer schwieriger wird, spezialisierte digitale Fachkräfte für die Gehälter der Behörden zu gewinnen.

Organisatorischer Widerstand gegen Veränderungen

Alteingesessene Prozesse und Arbeitskulturen lassen sich nicht so leicht ändern. Mitarbeiter, die mit den bestehenden Systemen vertraut sind, widersetzen sich neuen Ansätzen. Abteilungssilos behindern die funktionsübergreifende Integration. Der Wechsel von Führungskräften unterbricht die Transformationsdynamik.

Veränderungsmanagement wird genauso wichtig wie die Auswahl der Technologie. Ohne die menschliche Seite der Transformation zu berücksichtigen, können selbst gut konzipierte technische Lösungen nicht den erwarteten Nutzen bringen.

Fragen der Datenqualität und -integration

Die digitale Transformation hängt von qualitativ hochwertigen Daten ab, aber kommunale Daten liegen oft in isolierten Systemen mit uneinheitlichen Formaten, Definitionen und Qualitätsstandards vor. Das Bereinigen und Integrieren dieser Daten erfordert einen erheblichen Aufwand, bevor Analysen und Automatisierung einen Nutzen bringen können.

Cybersecurity-Risiken

Die digitale Transformation vergrößert die Angriffsflächen. Mehr vernetzte Systeme schaffen mehr Schwachstellen. Die Cloud-Migration wirft Fragen zur Datenhoheit auf. IoT-Geräte bringen neue Sicherheitsherausforderungen mit sich.

Kommunen müssen parallel zur digitalen Transformation in die Cybersicherheit investieren, anstatt sie als nachträgliche Maßnahme zu betrachten. Die sensiblen Daten, über die Kommunen verfügen, und die wichtigen Dienstleistungen, die sie anbieten, machen sie zu attraktiven Zielen.

Komplexität der Rechtsvorschriften und der Einhaltung von Vorschriften

Kommunalverwaltungen unterliegen komplexen rechtlichen Anforderungen, die die digitale Transformation erschweren. Vorschriften zur Datenaufbewahrung, Gesetze zu öffentlichen Aufzeichnungen, Zugänglichkeitsstandards und Beschaffungsvorschriften schränken die Auswahl von Technologien ein.

Lösungen, die im privaten Sektor funktionieren, entsprechen möglicherweise nicht den Anforderungen des öffentlichen Sektors. Die Kommunen müssen digitale Initiativen rechtlich sorgfältig prüfen.

Bedenken hinsichtlich des Lock-in von Anbietern

Die Bindung an proprietäre Plattformen schafft Abhängigkeit von bestimmten Anbietern. Wenn dieser Anbieter die Preise erhöht, seine Produkte einstellt oder nicht innovativ ist, haben die Kommunen nur begrenzte Möglichkeiten, darauf zu reagieren. Die Migration zu alternativen Lösungen wird dann unerschwinglich teuer.

Offene Standards und Interoperabilitätsprinzipien tragen dazu bei, dieses Risiko zu mindern, können aber die Verfügbarkeit von Funktionen einschränken oder die Komplexität erhöhen.

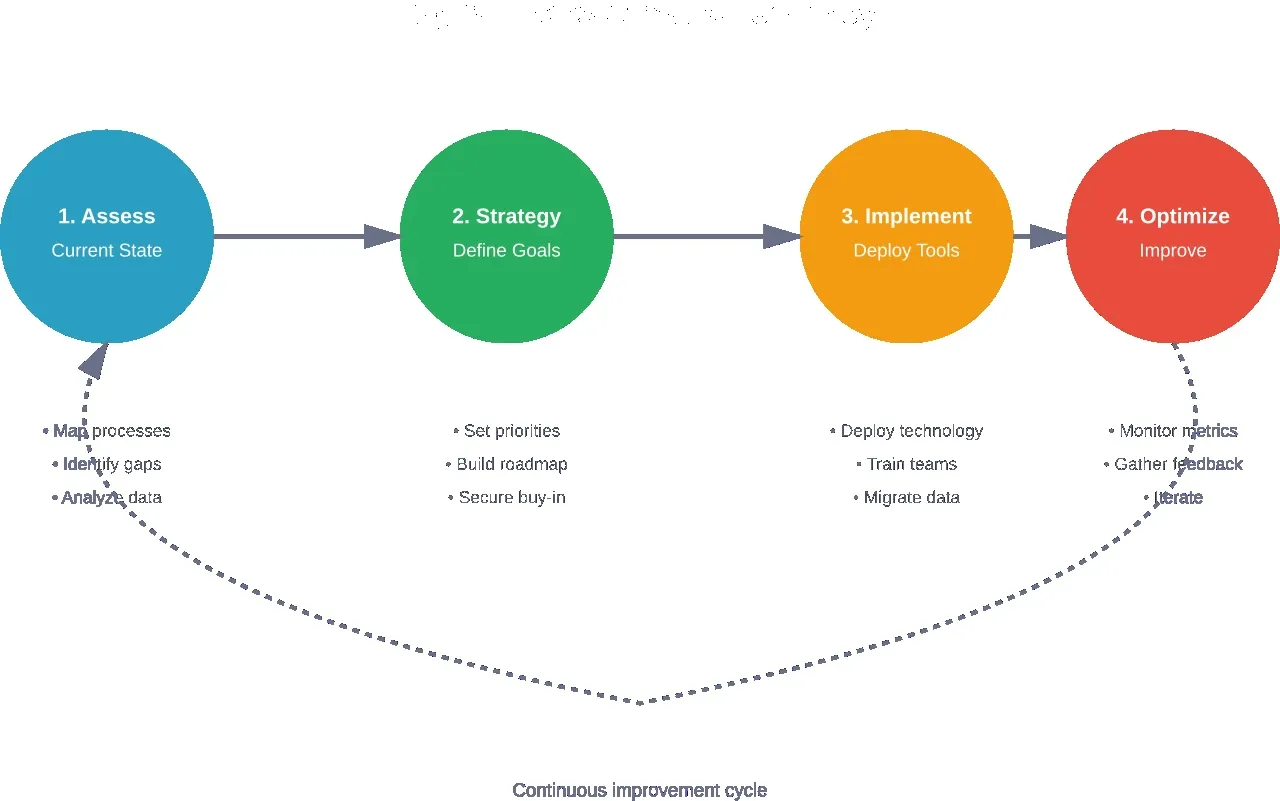

Strategische Ansätze für die digitale Transformation von Kommunen

Wie sollten Kommunen die digitale Transformation eigentlich angehen? Forschung und Erfahrungen aus der Praxis weisen auf mehrere wirksame strategische Rahmen hin:

Der Mikro-Transformationsrahmen

Laut den auf der ICEGOV 2025 vorgestellten Forschungsergebnissen gehen die bestehenden Modelle für die digitale Verwaltung häufig von Kapazitäten, Stabilität und institutioneller Bereitschaft aus, die in vielen öffentlichen Verwaltungen fehlen. Das Micro-Transformation Framework reagiert auf diese Lücke, indem es den Schwerpunkt auf sequentielle, schrittweise Veränderungen legt.

Anstatt eine umfassende Umgestaltung auf einmal zu versuchen, führen die Kommunen kleine, überschaubare Veränderungen durch, die im Laufe der Zeit Kapazitäten aufbauen. Jede Mikrotransformation liefert einen greifbaren Wert und entwickelt gleichzeitig organisatorische Fähigkeiten, die für ehrgeizigere Initiativen benötigt werden.

Dieser Ansatz erweist sich als besonders wertvoll für kleinere Gemeinden oder solche mit begrenzten technischen Kapazitäten. Durch den Erfolg entsteht eine Dynamik und es entstehen interne Vorreiter, die weitere Veränderungen vorantreiben.

Bürgerzentrierte Designprinzipien

Die digitale Transformation sollte von den Bedürfnissen der Bürger ausgehen und nicht von internen Prozessen. Mit welchen Problemen haben die Bürger tatsächlich zu kämpfen, wenn sie mit ihrer Kommune interagieren? Wo gibt es Reibungsverluste? Welche Ergebnisse sind am wichtigsten?

Eine wachsende Zahl von Wissenschaftlern und Praktikern erkennt an, dass Werte von den Bürgern definiert und mitgestaltet werden. Die Bürger müssen in den Prozess der Leistungserbringung einbezogen werden, um die Qualität und Wirksamkeit öffentlicher Dienstleistungen zu verbessern.

Diese dienstleistungsorientierte Logik stellt das traditionelle Denken der Behörden auf den Kopf. Anstatt bestehende Prozesse zu digitalisieren, gestalten die Kommunen ihre Dienstleistungen neu und orientieren sich dabei an den Bedürfnissen der Bürger und den gewünschten Ergebnissen.

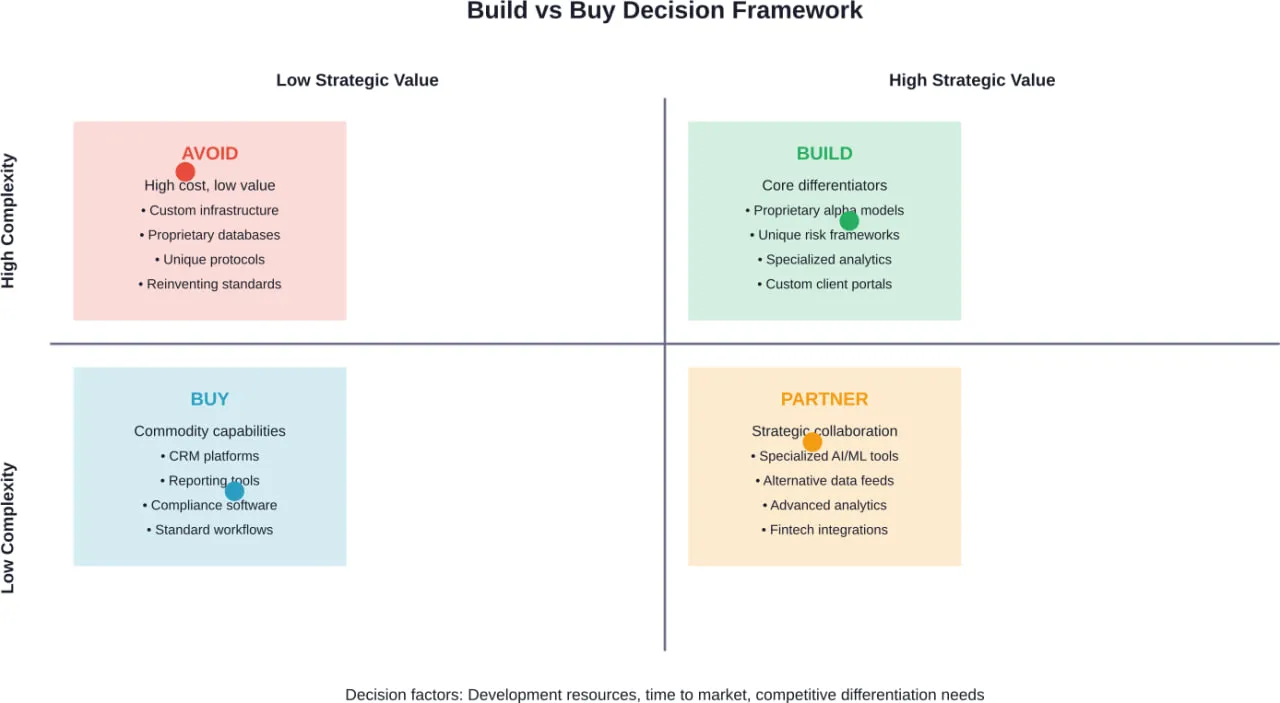

Plattform-basierte Architektur

Anstatt unzusammenhängende Einzellösungen zu implementieren, bauen erfolgreiche Kommunen auf integrierte Plattformen, die gemeinsame Infrastrukturen, Daten und Funktionen nutzen.

Plattformkonzepte verringern Redundanzen, verbessern die Interoperabilität und beschleunigen die Implementierung neuer Dienste. Bürgeridentitätsmanagement, Zahlungsverarbeitung, Dokumentenmanagement und Workflow-Orchestrierung werden zu gemeinsamen Diensten, die von mehreren Abteilungen genutzt werden.

Agile, iterative Umsetzung

Das herkömmliche Wasserfall-Projektmanagement - jahrelange Planung vor Beginn der Implementierung - eignet sich nicht für die digitale Transformation. Anforderungen ändern sich. Technologien entwickeln sich weiter. Organisatorische Prioritäten verschieben sich.

Agile Ansätze liefern schnell funktionierende Funktionalität, sammeln Feedback und iterieren. Minimale lebensfähige Produkte werden echten Nutzern zur Verfügung gestellt, die die weitere Entwicklung mitgestalten. Dadurch wird das Risiko verringert und sichergestellt, dass die Lösungen tatsächlich den Anforderungen entsprechen.

Öffentlich-private Partnerschaften

Vielen Kommunen fehlen die internen Kapazitäten, um die digitale Transformation allein voranzutreiben. Strategische Partnerschaften mit Technologieanbietern aus der Privatwirtschaft, akademischen Einrichtungen und gemeinnützigen Organisationen können den Fortschritt beschleunigen.

Diese Partnerschaften funktionieren am besten, wenn sie kommunale Kapazitäten aufbauen, anstatt eine dauerhafte Abhängigkeit zu schaffen. Die Kommunen sollten die Kontrolle über die Kernsysteme und -daten behalten, während sie für die Umsetzung und spezielle Fähigkeiten auf externes Fachwissen zurückgreifen.

Regionale Zusammenarbeit und gemeinsam genutzte Dienste

Kleinere Gemeinden können den digitalen Wandel durch regionale Zusammenarbeit kosteneffizienter gestalten. Gemeinsame Plattformen dienen mehreren Gerichtsbarkeiten. Gemeinsame Beschaffung senkt die Kosten. Gemeinsames technisches Personal bietet Fachwissen, das sich keine einzelne Gemeinde leisten könnte.

Regionale Ansätze eignen sich besonders gut für spezialisierte Fähigkeiten wie die Überwachung der Cybersicherheit, fortschrittliche Analysen oder neue Technologien wie KI, bei denen es einzelnen Kommunen an der nötigen Größe fehlt, um Investitionen zu rechtfertigen.

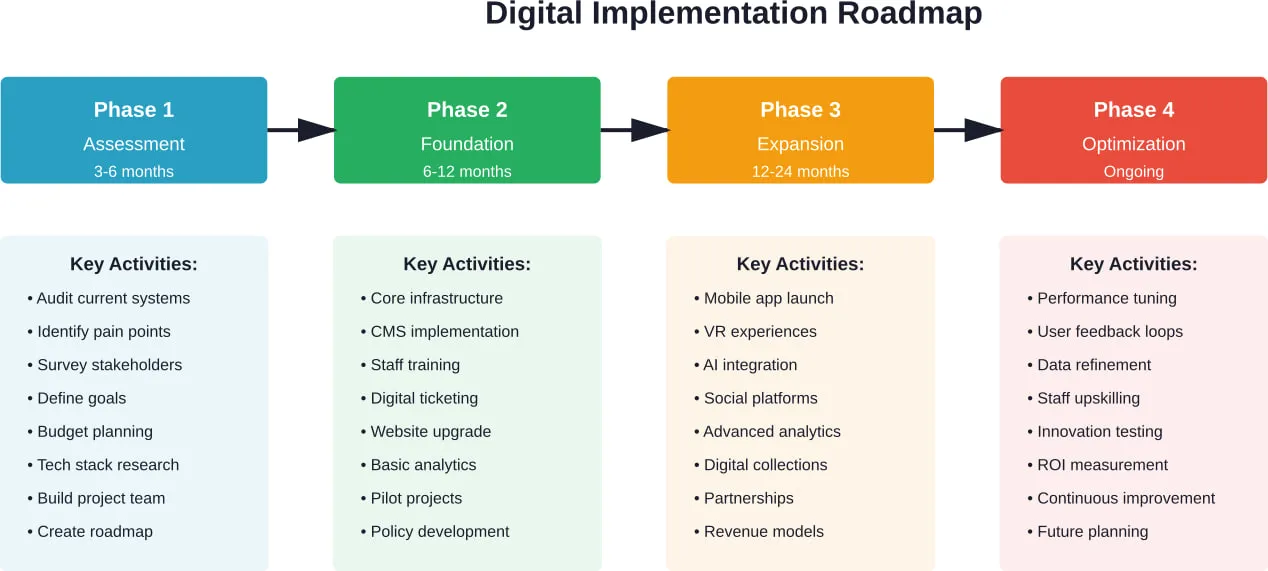

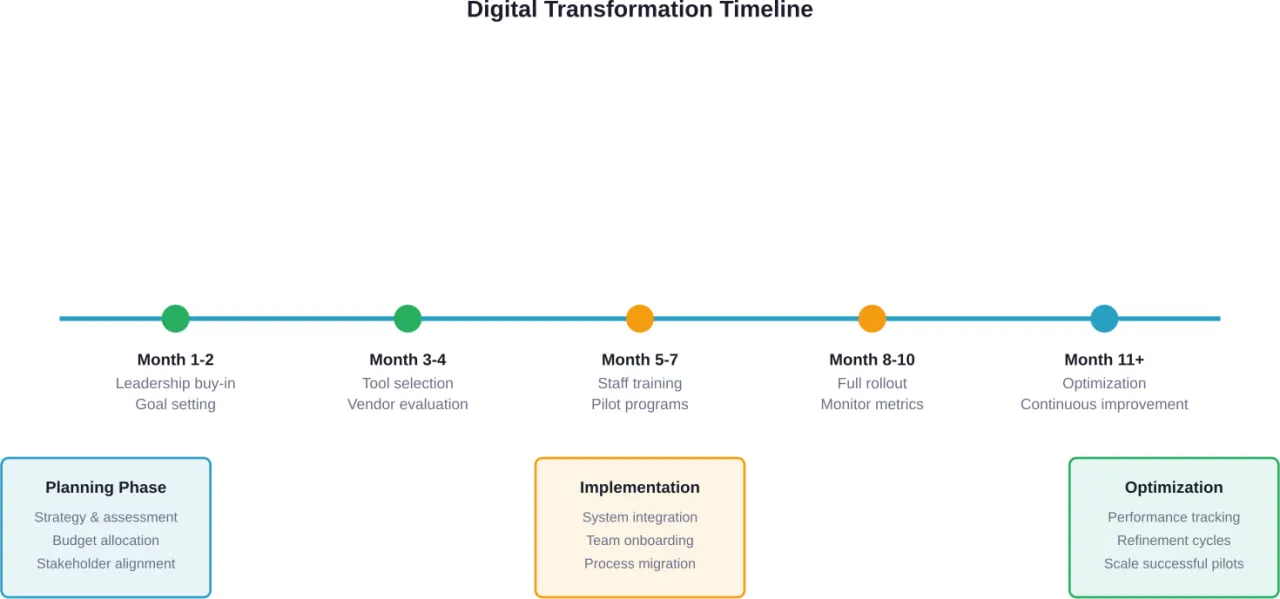

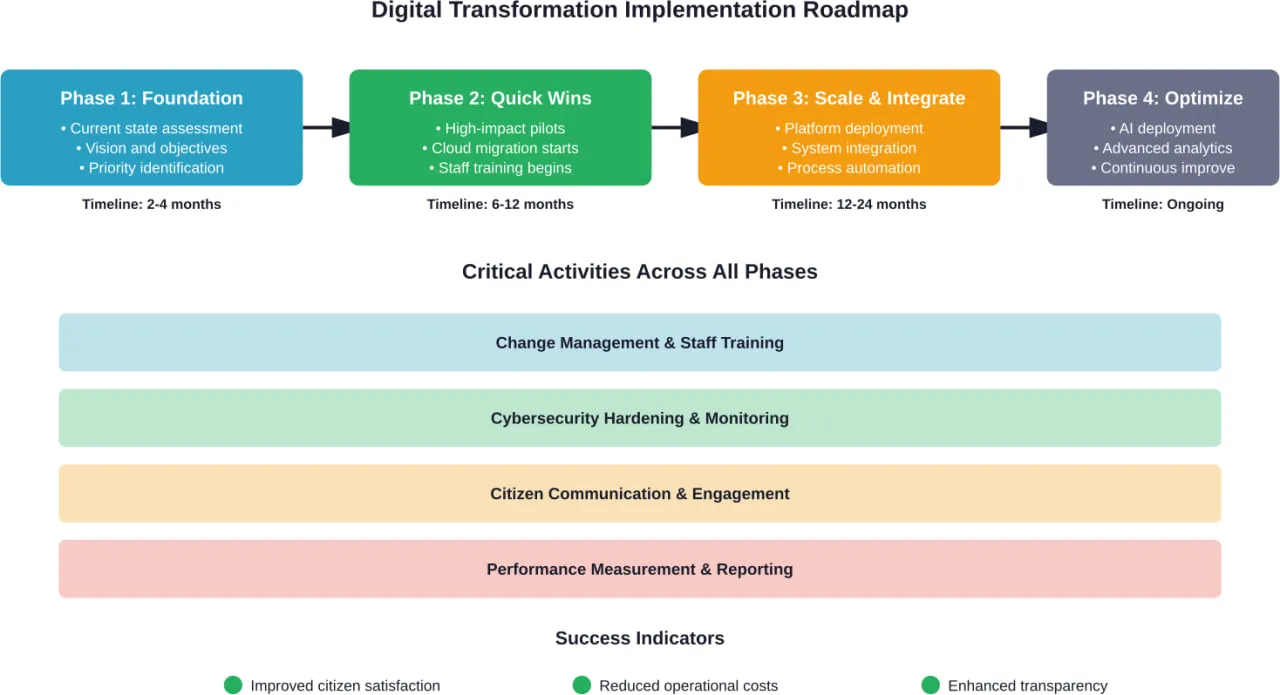

Erstellung eines Fahrplans für die digitale Transformation

Eine erfolgreiche digitale Transformation erfordert eine systematische Planung. Ein gut durchdachter Fahrplan gibt die Richtung vor und bleibt gleichzeitig flexibel, wenn sich die Umstände ändern.

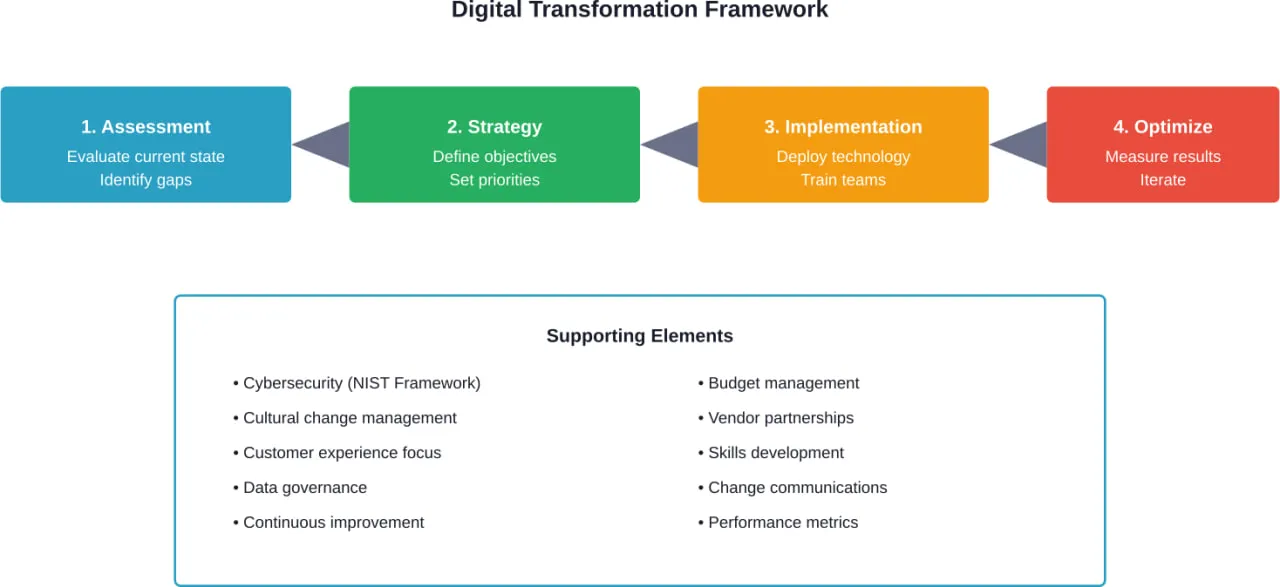

Schritt 1: Bewertung des aktuellen Zustands

Wo steht die Gemeinde derzeit in Bezug auf ihre digitale Reife? Welche Systeme gibt es? Welche Fähigkeiten bieten sie? Wo sind die Lücken?

Diese Bewertung sollte sich auf die technologische Infrastruktur, die Fähigkeiten der Mitarbeiter, die Organisationskultur, das verfügbare Budget und die Erwartungen der Bürger erstrecken. Eine ehrliche Bewertung des aktuellen Zustands ermöglicht eine realistische Planung.

Schritt 2: Definition von Vision und Zielen

Was soll die digitale Transformation für diese spezifische Gemeinde bewirken? Die Ziele müssen konkret und messbar sein und dürfen nicht nur allgemein gehalten sein.

Ziele könnten sein: die Bearbeitungszeit für Genehmigungen um 50% zu verkürzen, die Zufriedenheit der Bürger mit den Online-Diensten um 80% zu steigern, die Betriebskosten um 20% zu senken oder drei Prozesse mit hohem Volumen von Papier zu befreien.

Die Vision sollte mit den allgemeinen strategischen Prioritäten der Kommune verknüpft werden, anstatt die digitale Transformation als reine Technologieinitiative zu betrachten.

Schritt 3: Identifizieren Sie vorrangige Anwendungsfälle

Welche spezifischen Dienste oder Prozesse sollten zuerst transformiert werden? Zu den Priorisierungskriterien gehören in der Regel:

- Auswirkungen auf die Bürger - Dienstleistungen mit hohem Volumen, die viele Einwohner betreffen

- Durchführbarkeit - realisierbar mit den verfügbaren Ressourcen und Einschränkungen

- Wert - signifikanter Nutzen im Verhältnis zum erforderlichen Aufwand

- Strategische Ausrichtung - unterstützt umfassendere Unternehmensziele

- Lernwert - baut die für nachfolgende Initiativen erforderlichen Fähigkeiten auf

Frühe Erfolge schaffen Dynamik und zeigen Skeptikern den Wert. Zu den Prioritäten sollten aber auch grundlegende Investitionen gehören, die künftige Fähigkeiten ermöglichen, auch wenn sie nicht sofort sichtbar sind.

Schritt 4: Entwicklung eines Umsetzungsplans

Der Fahrplan sollte Initiativen über einen mehrjährigen Zeitrahmen hinweg anordnen. Abhängigkeiten sind wichtig - einige Projekte müssen abgeschlossen werden, bevor andere beginnen können. Ressourcenbeschränkungen begrenzen die Anzahl der Initiativen, die gleichzeitig durchgeführt werden können.

Die Pläne sollten für jede Initiative die erforderliche Finanzierung, den Personalbestand, die Unterstützung durch Lieferanten, den Schulungsbedarf und die Änderungsmanagement-Aktivitäten festlegen. Realistische Zeitvorgaben berücksichtigen Beschaffungsprozesse, Budgetzyklen und Lernkurven.

Schritt 5: Aufbau einer Governance-Struktur

Wer trifft Entscheidungen über die digitale Transformation? Wie werden Prioritäten gesetzt und angepasst? Wie koordinieren sich die Abteilungen? Welche Genehmigungsverfahren gibt es?

Eine wirksame Governance schafft ein Gleichgewicht zwischen zentraler Koordinierung und abteilungsspezifischer Autonomie. Die Führungsebene gibt die strategische Richtung vor und löst Konflikte. Funktionsübergreifende Teams verwalten die Umsetzung. Klare Entscheidungsrechte verhindern Lähmungen.

Schritt 6: Umsetzung, Messung und Anpassung

Umsetzung des Fahrplans mit regelmäßigen Fortschrittskontrollen. Verfolgen Sie anhand von Kennzahlen, ob die Initiativen die beabsichtigten Ergebnisse erzielen. Einholen von Feedback von Mitarbeitern und Bürgern.

Der Fahrplan ist kein statisches Dokument. Wenn die Kommunen lernen, was funktioniert, wenn sich die Technologie weiterentwickelt und wenn sich die Prioritäten verschieben, sollte der Plan angepasst werden. Flexibilität ist wichtiger als das starre Festhalten an den ursprünglichen Plänen.

Veränderungsmanagement: Die menschliche Seite der digitalen Transformation

Die technologische Umsetzung ist nur die Hälfte der Herausforderung der digitalen Transformation. Die menschliche Dimension entscheidet oft über Erfolg oder Misserfolg.

Sicherung der Unterstützung durch die Führungsebene

Die digitale Transformation braucht sichtbare, aktive Unterstützung durch die kommunale Führung - Stadtmanager, Bürgermeister, Abteilungsleiter. Ohne die Unterstützung von Führungskräften geraten Initiativen ins Stocken, wenn sie auf Widerstand oder Ressourcenkonkurrenz stoßen.

Die Führungskräfte müssen vermitteln, warum die Umgestaltung wichtig ist, was die Gemeinde zu erreichen hofft und wie sie mit den Prioritäten der Gemeinschaft in Einklang steht. Sie müssen die Einführung neuer Technologien und Prozesse vorleben.

Mitarbeiter frühzeitig und häufig einbinden

Die Mitarbeiter, die täglich mit den neuen Systemen arbeiten werden, sollten an den Entscheidungen über die Gestaltung und Umsetzung beteiligt werden. Ihr Prozesswissen ist von unschätzbarem Wert. Ihre Zustimmung entscheidet über den Erfolg der Einführung.

Ein von oben verordneter Wandel ohne Beteiligung der Mitarbeiter erzeugt Widerstand. Kooperative Ansätze, die die Mitarbeiter einbeziehen, schaffen Fürsprecher, die den Wandel vorantreiben.

Transparentes Ansprechen von Bedenken

Der digitale Wandel wirft berechtigte Bedenken hinsichtlich Arbeitsplatzsicherheit, Qualifikationsanforderungen und Arbeitsveränderungen auf. Diese Bedenken anzuerkennen und auf sie einzugehen, schafft Vertrauen.

Werden durch die Automatisierung Arbeitsplätze wegfallen? Wie werden sich die Aufgaben verändern? Welche Schulungen werden angeboten? Was passiert, wenn jemand die neuen Systeme nicht erlernen kann? Klare, ehrliche Antworten sind wichtiger als unrealistische Beteuerungen.

Angemessene Ausbildung und Unterstützung

Neue Technologien erfordern neue Fähigkeiten. Die Schulung darf kein nachträglicher Gedanke sein. Umfassendes Onboarding, fortlaufende Unterstützung und Möglichkeiten zum Üben vor der Inbetriebnahme erhöhen das Vertrauen und die Fähigkeiten.

Jeder Mensch lernt anders. Manche bevorzugen praktische Übungen. Andere wollen eine Referenzdokumentation. Videotutorials helfen visuellen Lernern. Mit mehreren Schulungsmodalitäten können mehr Mitarbeiter effektiv erreicht werden.

Siege feiern und aus Rückschlägen lernen

Die Anerkennung erfolgreicher Umsetzungen motiviert zu weiteren Anstrengungen. Die Hervorhebung von Mitarbeitern, die neue Ansätze erfolgreich umsetzen, schafft Vorbilder. Die Weitergabe positiver Rückmeldungen der Bürger zeigt die Wirkung.

Rückschläge sind unvermeidlich. Die Art und Weise, wie die Organisation darauf reagiert, entscheidet darüber, ob Teams angemessene Risiken eingehen oder durch die Angst vor dem Scheitern gelähmt werden. Wenn man Probleme als Lernchancen und nicht als Anlass für Schuldzuweisungen betrachtet, bleibt die Dynamik erhalten.

Spezifische Anwendungsbereiche mit großer Wirkung

Die umfassende Umgestaltung betrifft zwar alle kommunalen Abläufe, doch bestimmte Anwendungsbereiche sind durchweg von großem Nutzen:

Genehmigungen und Zulassungen

Genehmigungsverfahren beinhalten mehrere Überprüfungen, komplexe Regeln und eine abteilungsübergreifende Koordination. Die digitale Transformation von Genehmigungsverfahren umfasst in der Regel Folgendes:

- Online-Bewerbungsportale als Ersatz für Papierformulare

- Automatisierte Weiterleitung an die zuständigen Prüfer

- Digitale Planprüfung ersetzt physische Markierung von Dokumenten

- Statusverfolgung in Echtzeit für die Bewerber sichtbar

- Elektronische Zahlungen und Gebührenberechnung

- Automatisierte Benachrichtigungen bei wichtigen Prozessmeilensteinen

Diese Verbesserungen verkürzen die Bearbeitungszeiten erheblich, verbessern die Erfahrungen der Antragsteller und entlasten die Mitarbeiter von routinemäßigen Verwaltungsaufgaben, damit sie sich auf komplexe Prüfungen konzentrieren können, die eine Beurteilung erfordern.

Bürgerservice-Anfragen

Über mobile Apps und Webportale können Anwohner Schlaglöcher melden, Dienstleistungen anfordern und deren Behebung verfolgen. Digitale Systeme für Serviceanfragen bieten:

- Einreichungen mit GPS-Tags und Fotos

- Automatische Weiterleitung an die zuständigen Abteilungen

- Erstellung und Zuweisung von Arbeitsaufträgen

- Statusaktualisierungen für Antragsteller

- Analytik zur Identifizierung von Problemmustern und Reaktionsleistung

Neben der Verbesserung der Bearbeitung individueller Anfragen lassen sich anhand der gesammelten Daten systemische Probleme erkennen und Prioritäten für die vorbeugende Wartung setzen.

Finanzmanagement und Transparenz

Cloud-basierte Finanzsysteme integrieren Budgetierung, Buchhaltung, Beschaffung und Berichterstattung. Offene Datenportale veröffentlichen Haushaltsinformationen und Ausgaben in zugänglichen Formaten. Die Bürger können sehen, wohin die Steuergelder fließen und wie die Ausgaben im Vergleich zur Planung aussehen.

Digitale Beschaffungsplattformen erhöhen den Wettbewerb, verkürzen die Bearbeitungszeit und schaffen Prüfpfade, die die Verantwortlichkeit verbessern.

Verwaltung von Infrastrukturanlagen

IoT-Sensoren überwachen kontinuierlich den Zustand der Infrastruktur. Vorausschauende Analysen prognostizieren den Wartungsbedarf, bevor Ausfälle auftreten. Digitale Zwillinge - virtuelle Nachbildungen von physischen Anlagen - ermöglichen die Modellierung von Szenarien.

Anlagenverwaltungssysteme verfolgen die Wartungshistorie, berechnen die Lebenszykluskosten und optimieren den Zeitpunkt des Austauschs. Dieser datengesteuerte Ansatz verhindert teure Notreparaturen und verlängert die Lebensdauer der Infrastruktur.

Notfalldienste und öffentliche Sicherheit

Computergestützte Dispositionssysteme optimieren die Notfallmaßnahmen. Mobile Datenterminals liefern den Ersthelfern Informationen in Echtzeit. Integrierte Systeme koordinieren die Arbeit von Polizei, Feuerwehr und Rettungsdiensten.

Vorausschauende Analysen helfen bei der Zuteilung von Ressourcen auf der Grundlage voraussichtlicher Nachfragemuster. Gemeinschaftliche Warnsysteme verbreiten in Notfällen schnell wichtige Informationen.

Parks und Freizeiteinrichtungen

Die Online-Anmeldung ersetzt Papierformulare und persönliche Anmeldungen. Die digitale Buchung von Einrichtungen zeigt die Verfügbarkeit in Echtzeit an. Mobile Apps bieten Wanderkarten und Parkinformationen. Die automatisierte Zahlungsabwicklung macht die manuelle Gebührenerhebung überflüssig.

Durch diese Verbesserungen wird der Zugang für die Einwohner erweitert, die sich außerhalb der Bürozeiten anmelden können, und gleichzeitig wird der Verwaltungsaufwand verringert.

Durchsetzung der Vorschriften

Über mobile Apps können die Inspektoren vor Ort auf die Historie der Objekte zugreifen, Berichte erstellen und Fotos hochladen. Workflow-Systeme verfolgen Fälle von der ersten Beschwerde bis zur Lösung. Analysen identifizieren chronische Verstöße und Problemimmobilien.

Digitale Systeme sorgen für eine einheitliche Anwendung der Vorschriften und erstellen umfassende Aufzeichnungen zur Unterstützung von Durchsetzungsmaßnahmen.

| Anwendungsbereich | Digitale Schlüsselkompetenzen | Primäre Vorteile | Komplexität der Implementierung |

|---|

| Genehmigungen und Lizenzen | Online-Portale, automatisierte Arbeitsabläufe, digitale Planprüfung | Schnellere Bearbeitung, bessere Erfahrung für Bewerber | Hoch (komplexe Integrationen) |

| Service-Anfragen | Mobile Anwendungen, GPS-Tagging, automatische Routenplanung | Bessere Rückverfolgung, datengesteuerte Verbesserungen | Mittel (erfordert mobile Entwicklung) |

| Finanzielle Verwaltung | Cloud-ERP, offene Datenportale, E-Procurement | Verbesserte Transparenz, gestraffte Prozesse | Hoch (unternehmenskritische Systeme) |

| Vermögensverwaltung | IoT-Sensoren, prädiktive Analytik, digitale Zwillinge | Vorbeugende Wartung, verlängerte Lebensdauer der Anlagen | Hoch (Sensoreinsatz, Datenintegration) |

| Notfalldienste | CAD-Systeme, mobile Terminals, vorausschauender Einsatz | Schnellere Reaktion, bessere Koordinierung | Sehr hoch (24/7-Zuverlässigkeitsanforderung) |

| Parks und Erholung | Online-Anmeldung, Buchung von Einrichtungen, mobile Anwendungen | Erweiterter Zugang, geringerer Verwaltungsaufwand | Gering bis mittel (klar definierte Prozesse) |

Messung des Erfolgs der digitalen Transformation

Woher wissen die Kommunen, ob ihre Initiativen zur digitalen Transformation funktionieren? Klare Metriken sind wichtig:

Metriken zur Leistungserbringung

- Bearbeitungszeit für gängige Transaktionen

- Auflösungsraten bei der ersten Kontaktaufnahme

- Erfüllungsquote bei Dienstleistungen

- Kanalverschiebung (Online-Transaktionen vs. Transaktionen vor Ort)

- Verfügbarkeit der Dienste (Betriebszeit/Zuverlässigkeit)

Metriken zur Bürgererfahrung

- Zufriedenheitsbewertungen für digitale Dienste

- Net Promoter Score

- Annahme von digitalen Diensten

- Beschwerdeaufkommen und -lösung

- Niveau des bürgerschaftlichen Engagements

Metriken für die betriebliche Effizienz

- Personalzeit pro Transaktion

- Kosten pro erbrachte Dienstleistung

- Prozentsatz der Prozessautomatisierung

- Fehler-/Nachbearbeitungsraten

- Reduzierung des Papierverbrauchs

Finanzielle Metriken

- Kapitalrendite für Initiativen

- Entwicklung der Betriebskosten

- Verbesserungen bei der Einnahmeerhebung

- Vermeidete Kosten durch vorbeugende Wartung

Metriken zur Belegschaft

- Mitarbeiterzufriedenheit mit digitalen Tools

- Entwicklung digitaler Fähigkeiten

- Mitarbeiterbindungsraten

- Zeitaufwand für hochwertige Aufgaben im Vergleich zu Routineaufgaben

Basismessungen vor der Umstellung ermöglichen einen Vergleich, der die tatsächlichen Auswirkungen zeigt. Regelmäßige Messungen zeigen, ob die Initiativen die erwarteten Vorteile bringen und wo Anpassungen erforderlich sind.

Die Rolle der KI bei der digitalen Transformation der Kommunen

Künstliche Intelligenz stellt für die Kommunen sowohl eine große Chance als auch eine große Herausforderung dar. Ein Verständnis für realistische Anwendungen hilft, angemessene Erwartungen zu setzen.

Aktuelle AI-Anwendungen in der Kommunalverwaltung

Mehrere KI-Anwendungen sind inzwischen so ausgereift, dass sie in Kommunen eingesetzt werden können:

- Chatbots und virtuelle Assistenten bearbeiten routinemäßige Bürgeranfragen, geben Auskunft über Dienstleistungen und leiten komplexe Fragen an die zuständigen Mitarbeiter weiter. Diese Systeme sind rund um die Uhr in Betrieb und reagieren sofort.

- Modelle zur vorausschauenden Wartung analysieren Sensordaten und historische Muster, um vorherzusagen, wann Infrastrukturkomponenten wahrscheinlich ausfallen werden, und ermöglichen so ein proaktives Eingreifen.

- Computer Vision Anwendungen Analyse von Bildern für die Durchsetzung von Vorschriften, die Inspektion von Infrastrukturen und die Verkehrsüberwachung. Die automatisierte Überprüfung identifiziert Probleme, die menschliche Aufmerksamkeit erfordern.

- Verarbeitung natürlicher Sprache extrahiert Informationen aus unstrukturierten Dokumenten, kategorisiert Serviceanfragen und analysiert das Feedback der Bürger nach Stimmungen und Themen.

- Optimierungsalgorithmen Verbesserung der Routenplanung für kommunale Fuhrparks, der Planung von Einrichtungen und der Ressourcenzuweisung auf der Grundlage komplexer Beschränkungen und Ziele.

Herausforderungen bei der Implementierung von AI

Trotz der vielversprechenden Aussichten stehen die Kommunen bei der Einführung von KI vor erheblichen Hindernissen:

Wie die RAND-Forschung feststellt, experimentieren staatliche und kommunale Behörden mit künstlicher Intelligenz, aber es fehlt an systematischen Ansätzen, um diese Bemühungen effektiv zu skalieren. Die derzeitigen Bemühungen bleiben Stückwerk und langsam.

Zu den wichtigsten Herausforderungen gehören:

- Anforderungen an die Datenqualität und -verfügbarkeit

- Erforderliche Erklärbarkeit und Transparenz bei Entscheidungen des öffentlichen Sektors

- Voreingenommenheit und Fairness in algorithmischen Systemen

- Qualifikationsdefizite des Personals bei der Entwicklung und Verwaltung von KI

- Komplexität der Bewertung von Anbietern und der Beschaffung

- Lücken im politischen und ordnungspolitischen Rahmen

Nach Untersuchungen der ICMA entwickelt sich die künstliche Intelligenz in den Agenturen schneller weiter, als Richtlinien geschrieben werden können. Dies führt zu einem Spannungsverhältnis zwischen Innovation und angemessenen Schutzvorkehrungen.

Verantwortungsvolle AI-Grundsätze für Kommunen

Kommunen, die KI einsetzen, brauchen klare Grundsätze für einen verantwortungsvollen Einsatz:

- Transparenz: Die Bürgerinnen und Bürger sollten wissen, wann KI-Systeme sie betreffende Entscheidungen beeinflussen, und verstehen, wie diese Systeme funktionieren.

- Fairness: KI-Systeme dürfen nicht aufgrund von geschützten Merkmalen diskriminieren. Regelmäßige Audits sollten auf Voreingenommenheit prüfen.

- Rechenschaftspflicht: Menschliche Entscheidungsträger bleiben für die Ergebnisse verantwortlich, auch wenn KI-Systeme Empfehlungen geben.

- Privatsphäre: Bei der Schulung und dem Einsatz von KI müssen personenbezogene Daten geschützt und die Datenschutzbestimmungen eingehalten werden.

- Sicherheit: KI-Systeme benötigen einen robusten Schutz gegen Manipulation und feindliche Angriffe.

Regionale Überlegungen: Digitale Transformation in kleineren Gemeinden

Strategien für die digitale Transformation müssen den erheblichen Unterschieden in den kommunalen Kapazitäten, Ressourcen und Kontexten Rechnung tragen.

Herausforderungen für kleinere Gemeinden

Gemeinden mit weniger als 50.000 Einwohnern - die überwiegende Mehrheit der US-Kommunen - stehen vor besonderen Herausforderungen:

- Begrenztes IT-Personal oder kein spezielles technisches Personal

- Kleinere Budgets machen größere Investitionen in Plattformen schwierig

- Weniger Aufmerksamkeit der Anbieter und weniger Referenzimplementierungen

- Schwierigkeiten bei der Anwerbung spezialisierter technischer Talente

- Geringere Computerkenntnisse bei einigen Bevölkerungsgruppen

Untersuchungen zur digitalen Transformation in Kommunen von Entwicklungsländern zeigen, dass das Fehlen standardisierter Grundsätze besondere Probleme bei der Umwandlung von Kommunen in datengesteuerte Organisationen mit sich bringt.

Strategien für ressourcenbeschränkte Kommunen

Kleinere Gemeinden können die digitale Transformation durch angepasste Strategien vorantreiben:

- Regionale gemeinsame Dienste: Mehrere Gemeinden beschaffen und betreiben gemeinsame Plattformen und teilen Kosten und technisches Know-how.

- Vom Staat bereitgestellte Plattformen: Einige Staaten bieten digitale Verwaltungsplattformen an, die von den Kommunen übernommen werden können, anstatt eigene Plattformen zu entwickeln.

- Cloud-first-Ansätze: Durch Software-as-a-Service entfallen die Investitionen in die Infrastruktur und die Kosten werden von den Kapital- auf die Betriebsbudgets verlagert.

- Inkrementelle Umsetzung: Der Rahmen für die Mikrotransformation eignet sich besonders für kleinere Gemeinden, da er in überschaubaren Schritten einen Mehrwert schafft.

- Anbieter verwalteter Dienste: Durch die Auslagerung des technischen Betriebs können die Kommunen auf Fachwissen zugreifen, das sie nicht direkt beschäftigen können.

- Peer-Learning-Netzwerke: Organisationen wie ICMA erleichtern den Wissensaustausch und helfen den Kommunen, von den Erfahrungen der anderen zu lernen.

Überlegungen zur Cybersicherheit bei der digitalen Transformation von Kommunen

Die digitale Transformation erhöht das Risiko für die Cybersicherheit. Kommunen müssen die Sicherheit proaktiv und nicht reaktiv angehen.

Häufige Bedrohungsvektoren

Kommunen sind mit verschiedenen Bedrohungen der Cybersicherheit konfrontiert:

- Ransomware-Angriffe verschlüsseln kommunale Daten und Systeme und verlangen Zahlungen für die Wiederherstellung. Diese Angriffe können den Betrieb für Wochen lahmlegen.

- Datenschutzverletzungen sensible Bürgerdaten preisgeben, was zu Datenschutzverletzungen und Haftungsansprüchen führt.

- Verteilte Denial-of-Service-Angriffe überfordern die Systeme und machen die Dienste für die Bürger unzugänglich.

- Insider-Bedrohungen von Mitarbeitern, die versehentlich oder böswillig die Sicherheit gefährden.

- Kompromisse in der Lieferkette wo Anbieter oder ihre Software Schwachstellen aufweisen.

Security-by-Design-Prinzipien

Wirksame Cybersicherheit wird in die digitale Transformation integriert und nicht nachträglich hinzugefügt:

- Null-Vertrauens-Architektur: Überprüfen Sie jede Zugriffsanfrage unabhängig von der Quelle. Gehen Sie niemals davon aus, dass der Standort des Netzwerks Vertrauenswürdigkeit impliziert.

- Defense in depth: Mehrere Sicherheitsebenen sorgen dafür, dass Einzelausfälle nicht ganze Systeme gefährden.

- Zugang mit den geringsten Rechten: Gewähren Sie Benutzern und Systemen nur die für ihre Funktionen erforderlichen Mindestberechtigungen.

- Kontinuierliche Überwachung: Automatisierte Systeme erkennen anomales Verhalten und potenzielle Bedrohungen in Echtzeit.

- Regelmäßige Sicherheitsprüfungen: Eine unabhängige Bewertung identifiziert Schwachstellen, bevor Angreifer sie ausnutzen.

- Planung der Reaktion auf Vorfälle: Klare Verfahren ermöglichen schnelle und wirksame Reaktionen bei Verstößen.

Finanzierung und Unterstützung der Cybersicherheit

Bundesprogramme erkennen die kommunalen Cybersicherheitsbedürfnisse an. Das State and Local Cybersecurity Grant Program bietet finanzielle Unterstützung, allerdings läuft die derzeitige Genehmigung am 30. September 2026 aus.

Die Kommunen sollten verfügbare Zuschüsse in Anspruch nehmen und die Cybersicherheit in die regulären IT-Budgets einbauen, anstatt sie als optionale oder einmalige Ausgabe zu behandeln.

Blick in die Zukunft: Zukünftige Trends bei der digitalen Transformation von Kommunen

Mehrere sich abzeichnende Trends werden die digitale Transformation der Kommunen in den kommenden Jahren prägen:

Verstärkte Einführung von AI

In dem Maße, in dem KI-Technologien ausgereift sind und Kommunen Governance-Rahmenwerke entwickeln, wird sich die Übernahme beschleunigen. Anspruchsvollere Anwendungen werden von der Erprobung in den Produktionseinsatz übergehen.

Die Skalierung erfordert jedoch, dass die derzeitigen Lücken in der Politikentwicklung, den Finanzierungsmechanismen, den Beschaffungsprozessen, den personellen Kapazitäten und den Sicherheitsvorkehrungen geschlossen werden.

5G und verstärkte Konnektivität

Drahtlose Netzwerke der fünften Generation ermöglichen neue Anwendungen, die eine hohe Bandbreite und geringe Latenzzeiten erfordern. Videoanalyse in Echtzeit, autonome Fahrzeuge und dichte IoT-Sensornetzwerke werden realisierbar.

Die Gemeinden müssen die Vorteile gegen den Bedarf an Infrastrukturinvestitionen abwägen und einen gleichberechtigten Zugang für alle Gemeinden sicherstellen.

Digitale Zwillinge für die Stadtplanung

Virtuelle Nachbildungen von Städten ermöglichen die Modellierung von Szenarien, bevor physische Veränderungen vorgenommen werden. Planer können Verkehrsmuster testen, die Auswirkungen von Entwicklungen simulieren und Infrastrukturinvestitionen zunächst im digitalen Raum optimieren.

Diese Fähigkeiten erfordern umfangreiche Datenintegration und Rechenressourcen, versprechen aber eine bessere Entscheidungsfindung bei größeren Investitionen.

Blockchain für Vertrauen und Transparenz

Distributed-Ledger-Technologien bieten fälschungssichere Aufzeichnungen für Landtitel, Genehmigungen, Lizenzen und Verträge. Intelligente Verträge automatisieren die Durchsetzung von vereinbarten Bedingungen.

Die Einführung der kommunalen Blockchain in der Praxis ist nach wie vor begrenzt, aber im Rahmen von Pilotprogrammen werden weiterhin Anwendungen erforscht, bei denen die kryptografische Überprüfung einen Mehrwert darstellt.

Edge Computing für Echtzeitverarbeitung

Die Verarbeitung von Daten am Netzwerkrand - also dort, wo sie generiert werden - reduziert die Latenzzeit und die Bandbreitenanforderungen. Verkehrssysteme, Notfallmaßnahmen und Infrastrukturüberwachung profitieren von einer sofortigen Analyse anstelle von Cloud-Roundtrips.

Edge-Architekturen erhöhen die Komplexität, ermöglichen aber Anwendungen, bei denen es auf Sekundenbruchteile ankommt.

Stärkere regionale Zusammenarbeit

Gemeinsame Plattformen und Dienste werden zunehmen, da die Kommunen Größenvorteile erkennen. Regionale Ansätze werden für spezialisierte Fähigkeiten und teure Infrastrukturen immer üblicher.

Dieser Trend kommt vor allem kleineren Gemeinden zugute, die auf Kapazitäten zugreifen können, die sie einzeln nicht rechtfertigen könnten.

Häufig gestellte Fragen

- Was ist der Unterschied zwischen Digitalisierung und digitaler Transformation in der Kommunalverwaltung?

Bei der Digitalisierung werden analoge Informationen einfach in ein digitales Format umgewandelt - wie das Einscannen von Papierdokumenten in PDF-Dateien. Bei der digitalen Transformation wird die Art und Weise, wie Kommunen arbeiten und Dienstleistungen erbringen, mithilfe digitaler Technologien grundlegend neu gestaltet. Sie verändert Prozesse, Arbeitsabläufe und die Organisationskultur, anstatt nur digitale Kopien bestehender papierbasierter Systeme zu erstellen.

- Wie lange dauert die digitale Transformation der Kommunen in der Regel?

Die digitale Transformation ist eine kontinuierliche Reise und kein Projekt mit einem festen Endpunkt. Erste Quick Wins können innerhalb von 6-12 Monaten erzielt werden. Grundlegende Plattformimplementierungen erfordern in der Regel 12-24 Monate. Eine umfassende Transformation, die mehrere Abteilungen und Systeme umfasst, entwickelt sich über 3 bis 5 Jahre. Der Zeitplan hängt stark vom Umfang, den verfügbaren Ressourcen, der organisatorischen Komplexität und der vorhandenen Technologiebasis ab.

- Welches Budget sollten Kommunen für die digitale Transformation bereitstellen?

Die Budgetanforderungen variieren je nach Gemeindegröße, aktuellem Technologiestand und Transformationszielen erheblich. Im Allgemeinen sollten Kommunen damit rechnen, 3-5% des Betriebsbudgets in Technologie zu investieren, wobei Initiativen zur digitalen Transformation in den Jahren der Umsetzung zusätzliche Investitionen erfordern. Cloud-basierte Software-as-a-Service-Modelle verlagern die Ausgaben von großen Kapitalinvestitionen auf laufende Betriebskosten und machen die Umstellung für Kommunen mit begrenztem Budget leichter zugänglich.

- Wie können kleine Kommunen mit begrenztem IT-Personal die digitale Transformation vorantreiben?

Kleinere Kommunen können durch verschiedene Strategien erfolgreich transformieren: Teilnahme an regionalen Shared-Service-Vereinbarungen, Einführung von Cloud-Plattformen, die das Infrastrukturmanagement überflüssig machen, Nutzung staatlich bereitgestellter digitaler Behördendienste, Inanspruchnahme von Managed-Service-Providern für den technischen Betrieb, Anwendung von Mikrotransformationskonzepten, die Änderungen schrittweise umsetzen, und Beitritt zu Peer-Learning-Netzwerken, um von den Erfahrungen anderer Kommunen zu profitieren. Diese Ansätze machen die digitale Transformation auch ohne große interne IT-Abteilungen möglich.

- Welche Sicherheitsrisiken birgt die digitale Transformation für Kommunen?

Die digitale Transformation erhöht die Gefährdung der Cybersicherheit durch zunehmende Konnektivität, Cloud-Datenspeicherung, die Verbreitung von IoT-Geräten und integrierte Systeme. Zu den wichtigsten Bedrohungen gehören Ransomware-Angriffe, die wichtige Systeme verschlüsseln, Datenschutzverletzungen, die Bürgerdaten offenlegen, Denial-of-Service-Angriffe, die Dienste unterbrechen, Insider-Bedrohungen durch Mitarbeiter und Kompromittierungen der Lieferkette durch Anbieter. Kommunen müssen neben Transformationsinitiativen Zero-Trust-Sicherheitsarchitekturen, kontinuierliche Überwachung, regelmäßige Audits und Reaktionsplanung auf Vorfälle einführen.

- Wie können die Kommunen die digitale Gleichberechtigung sicherstellen und gleichzeitig den Wandel vorantreiben?

Digitale Gleichberechtigung erfordert neben der digitalen Transformation auch gezielte Strategien. Die Kommunen sollten alternative Kanäle für Einwohner ohne Internetzugang oder digitale Kenntnisse bereitstellen, öffentliche Zugangspunkte mit Internet und Unterstützung einrichten, Dienste so gestalten, dass sie für Menschen mit Behinderungen zugänglich sind, mehrsprachige Schnittstellen für unterschiedliche Bevölkerungsgruppen anbieten, Schulungsprogramme für digitale Kompetenzen durchführen und mit Gemeindeorganisationen zusammenarbeiten, die unterversorgte Bevölkerungsgruppen erreichen. Digitale Dienste sollten den Zugang zu Behörden eher erweitern als einschränken.

- Welche Rolle sollten die Bürger bei der digitalen Transformation der Kommunen spielen?

Die Einbeziehung der Bürger erweist sich als entscheidend für eine erfolgreiche Transformation. Die Einwohner sollten sich an der Bedarfsermittlung beteiligen, um Reibungspunkte bei den Dienstleistungen zu identifizieren, an Benutzertests der digitalen Schnittstellen vor der Einführung, an der Sammlung von Rückmeldungen nach der Einführung, an der Mitgestaltung von Dienstleistungskonzepten und an der Aufsicht, die Transparenz und Rechenschaftspflicht gewährleistet. Dieser bürgernahe Ansatz stellt sicher, dass die digitale Transformation tatsächlich auf die tatsächlichen Bedürfnisse eingeht und nicht Technologie um der Technologie willen implementiert wird.

Schlussfolgerung: Erste Schritte auf dem Weg zur Transformation

Die digitale Transformation bietet den Kommunen beträchtliche Möglichkeiten, die Erbringung von Dienstleistungen zu verbessern, die betriebliche Effizienz zu steigern, die Transparenz zu erhöhen und ihren Gemeinden besser zu dienen. Der Weg dorthin erfordert jedoch eine realistische Planung, ein nachhaltiges Engagement und eine sorgfältige Berücksichtigung sowohl der technischen als auch der menschlichen Faktoren.

Eine erfolgreiche Transformation erfordert nicht, der Erste oder der Ehrgeizigste zu sein. Es geht darum, zu verstehen, wo Ihre Kommune derzeit steht, klare Ziele zu definieren, die mit den Prioritäten der Gemeinschaft übereinstimmen, und im Laufe der Zeit systematisch Fähigkeiten aufzubauen.

Beginnen Sie mit einer Bewertung. Was sind die größten Probleme bei der derzeitigen Tätigkeit? Wo bringen die Bürger ihre Frustration zum Ausdruck? Welche Prozesse verschlingen die meiste Zeit der Mitarbeiter? Welche Daten könnten zu besseren Entscheidungen führen, wenn sie zugänglich wären?

Konzentrieren Sie sich auf erreichbare Erfolge, die eine Dynamik aufbauen und den Wert demonstrieren. Ein erfolgreiches Pilotprojekt schafft Befürworter. Dokumentierte Vorteile sichern die Finanzierung der nachfolgenden Phasen. Sichtbare Verbesserungen stärken das Vertrauen der Mitarbeiter in die Transformation.

Nehmen Sie die menschliche Dimension genauso ernst wie die Technologie. Veränderungsmanagement, Schulungen, Kommunikation und das Engagement der Beteiligten entscheiden darüber, ob die digitale Transformation erfolgreich ist oder stockt. Die Technologie ist der einfache Teil. Der organisatorische Wandel ist der Punkt, an dem die meisten Initiativen scheitern.

Denken Sie daran, dass die digitale Transformation eine Reise und kein Ziel ist. Technologien entwickeln sich weiter. Die Erwartungen der Bürger steigen. Es entstehen neue Möglichkeiten. Kommunen, die Kapazitäten für eine kontinuierliche Anpassung aufbauen, sind in der Lage, sich unabhängig von den Veränderungen der digitalen Landschaft zu behaupten.

Die Frage ist nicht, ob Kommunen die digitale Transformation vorantreiben sollten. Vielmehr geht es darum, wie sie dies angesichts ihrer besonderen Einschränkungen und Möglichkeiten effektiv tun können. Mit einer durchdachten Strategie, realistischen Erwartungen und nachhaltigem Engagement können Kommunen jeder Größe digitale Technologien nutzen, um ihren Gemeinden besser zu dienen.

Sind Sie bereit, die digitale Transformation Ihrer Kommune in Angriff zu nehmen? Beginnen Sie damit, Ihren aktuellen Zustand zu bewerten, Stakeholder in Ihrer gesamten Organisation einzubeziehen und einen Bereich zu identifizieren, in dem digitale Fähigkeiten klare Vorteile bringen könnten. Dieser erste Schritt ist der Beginn einer Transformation, die die Art und Weise, wie Ihre Kommune ihrer Gemeinschaft dient, für die nächsten Jahre verändern wird.