Kurze Zusammenfassung: Die digitale Transformation im Bereich der OT-Sicherheit umfasst die Modernisierung industrieller Steuerungssysteme und Betriebstechnologien bei gleichzeitigem Schutz kritischer Infrastrukturen vor Cyber-Bedrohungen. Laut den 2025 veröffentlichten CISA- und NIST-Richtlinien erfordert eine erfolgreiche Transformation der OT-Sicherheit eine umfassende Bestandsaufnahme der Anlagen, Strategien für die IT/OT-Konvergenz und eine verteidigungsfähige Architektur, die ein Gleichgewicht zwischen betrieblicher Effizienz und Cybersicherheit schafft. Unternehmen müssen sich mit einzigartigen OT-Herausforderungen auseinandersetzen, darunter Altsysteme, Echtzeitanforderungen und die wachsende Angriffsfläche, die durch die IoT-Integration entsteht.

Die industrielle Landschaft hat sich dramatisch verändert. Betriebstechnische Systeme, die früher isoliert betrieben wurden, sind jetzt mit Unternehmensnetzwerken, Cloud-Plattformen und IoT-Geräten verbunden. Diese Konvergenz führt zu enormen Effizienzsteigerungen, vergrößert aber auch die Angriffsfläche für Cyberbedrohungen, die auf kritische Infrastrukturen abzielen.

Produktionsanlagen, Energienetze, Wasseraufbereitungsanlagen und Transportsysteme sind alle von OT-Systemen abhängig. Wenn es bei diesen Systemen zu Verletzungen der Cybersicherheit kommt, gehen die Auswirkungen weit über den Datenverlust hinaus. Die Produktion steht still. Sicherheitssysteme fallen aus. Das hat Konsequenzen für die reale Welt.

Die Herausforderung besteht darin, dass sich traditionelle IT-Sicherheitsansätze nicht direkt auf OT-Umgebungen übertragen lassen. Bei diesen Systemen haben Verfügbarkeit und Sicherheit Vorrang vor Vertraulichkeit. Viele laufen auf jahrzehntealter Hardware, die moderne Sicherheitstools nicht unterstützen kann. Und Ausfallzeiten für Patches? Das ist oft keine Option.

Der aktuelle Stand der OT-Sicherheit

Im August 2025 hat die Agentur für Cybersicherheit und Infrastruktursicherheit (CISA) in Zusammenarbeit mit der National Security Agency (NSA), dem Federal Bureau of Investigation (FBI), der Environmental Protection Agency (EPA), dem Australian Cyber Security Centre (ACSC) des Australian Signals Directorate (ASD), Das kanadische Zentrum für Cybersicherheit (Cyber Centre), das deutsche Bundesamt für Sicherheit in der Informationstechnik (BSI), das niederländische Nationale Zentrum für Cybersicherheit (NCSC-NL) und das neuseeländische Nationale Zentrum für Cybersicherheit (NCSC-NZ) haben einen Leitfaden für die Bestandsaufnahme kritischer Anlagen veröffentlicht, der speziell auf die Stärkung der Sicherheit von Betriebstechnologien ausgerichtet ist. Der Leitfaden zielt darauf ab, Systeme zu schützen, die die kritische Infrastruktur des Landes versorgen.

Der folgende Blogbeitrag von CISA vom September 2025 mit dem Titel “Foundations for OT Cybersecurity: Asset Inventory Guidance for Owners and Operators” (Leitfaden zur Bestandsaufnahme von Anlagen für Eigentümer und Betreiber) unterstreicht, dass eine umfassende Bestandsaufnahme von Anlagen als strategischer Wegbereiter für Cyberabwehrmaßnahmen dient. Laut CISA beginnt der Aufbau einer verteidigungsfähigen Architektur und eines widerstandsfähigeren Betriebs damit, genau zu wissen, welche Anlagen in OT-Umgebungen vorhanden sind.

Die NIST-Sonderveröffentlichung 800-82 Rev. 3, “Guide to Operational Technology (OT) Security” (Leitfaden zur Sicherheit von Betriebstechnologien), bietet grundlegende Anleitungen zur Verbesserung der Sicherheit von OT-Systemen. Das im September 2023 veröffentlichte Dokument trägt der Tatsache Rechnung, dass Verstöße gegen die Cybersicherheit bei Eigentümern und Betreibern von Infrastruktursteuerungssystemen bedeutender und sichtbarer geworden sind als je zuvor.

Was die OT-Sicherheit auszeichnet

Die Betriebstechnik lebt in einer grundlegend anderen Welt als die Informationstechnik. Die Prioritäten drehen sich um.

Bei IT-Systemen steht die Vertraulichkeit an erster Stelle, dann die Integrität, dann die Verfügbarkeit. Bei OT-Systemen ist dies genau umgekehrt: Verfügbarkeit und Sicherheit stehen an erster Stelle, dann kommt die Integrität, während die Vertraulichkeit oft in den Hintergrund tritt. Wenn eine Fertigungsstraße rund um die Uhr laufen muss oder ein Stromnetz ununterbrochen in Betrieb sein muss, dürfen Sicherheitsmaßnahmen die Betriebszeit nicht beeinträchtigen.

Echtzeitanforderungen stellen eine weitere Einschränkung dar. Viele OT-Systeme arbeiten in einem Zeitrahmen von Millisekunden, in dem selbst geringe Verzögerungen Probleme verursachen. Sicherheitslösungen, die zu Latenzzeiten führen, sind keine Lösung für den Anfang.

Ältere Systeme erschweren die Herausforderung. Industrielle Steuersysteme bleiben oft über längere Zeiträume in Betrieb. Diese Geräte sind älter als moderne Cybersicherheitskonzepte und verfügen nicht über grundlegende Sicherheitsfunktionen wie Authentifizierung, Verschlüsselung oder Protokollierung.

Die Rolle der IT/OT-Konvergenz

IT/OT-Konvergenz bedeutet die Integration von Informationstechnologiesystemen mit betrieblichen Technologiesystemen. Diese Konvergenz treibt den digitalen Wandel in allen Branchen voran, indem sie die Abläufe transparenter und effizienter macht.

Doch die Konvergenz bringt auch Herausforderungen für die Sicherheit mit sich. Wenn isolierte OT-Netzwerke mit den IT-Systemen des Unternehmens verbunden werden, erben sie die Bedrohungslandschaft der IT. Ransomware, Phishing-Angriffe und netzwerkbasierte Angriffe werden plötzlich zu OT-Problemen.

Die Vorteile sind jedoch erheblich. Vernetzte Systeme ermöglichen eine vorausschauende Wartung, Echtzeit-Analysen und Fernüberwachungsfunktionen, die mit luftgekapselten OT-Netzwerken nicht möglich waren. Die Daten fließen von den Sensoren in der Fabrikhalle zu den Unternehmensressourcenplanungssystemen und ermöglichen eine bessere Entscheidungsfindung im gesamten Unternehmen.

Eine erfolgreiche Konvergenz erfordert eine sorgfältige Architektur. Die Segmentierung von Netzwerken ist von entscheidender Bedeutung: Es müssen Zonen geschaffen werden, die wichtige OT-Funktionen von weniger wichtigen Systemen trennen. Industrielle demilitarisierte Zonen (IDMZ) fungieren als Pufferzonen zwischen IT- und OT-Netzwerken, kontrollieren den Datenfluss und setzen Sicherheitsrichtlinien an der Grenze durch.

Unterstützen Sie digitale OT-Sicherheitsprojekte mit A-Listware

Betriebliche Technologieumgebungen stützen sich häufig auf eine veraltete Infrastruktur, die mit modernen Überwachungs-, Analyse- und Sicherheitssystemen verbunden werden muss. A-Listware stellt Ingenieurteams zur Verfügung, die Unternehmen bei der Erstellung und Wartung der Software helfen, die zur Unterstützung dieser Umstellungen erforderlich ist.

Ihre Entwickler arbeiten mit Unternehmen zusammen, die maßgeschneiderte Systeme, Integrationen zwischen IT- und OT-Plattformen oder zusätzliche technische Kapazitäten zur Unterstützung laufender digitaler Initiativen benötigen.

Mit A-Listware können Unternehmen:

- Entwicklung von Plattformen zur Überwachung und Verwaltung von OT-Umgebungen

- Integration älterer betrieblicher Systeme mit modernen Anwendungen

- engagierte Ingenieurteams zur Unterstützung der langfristigen Entwicklung einsetzen

Gespräch mit A-Listware wenn Sie technische Unterstützung für die digitale Transformation der OT-Sicherheit benötigen.

Aufbau eines umfassenden Anlageninventars

Der CISA-Leitfaden 2025 unterstreicht, dass die Bestandsaufnahme der Anlagen die Grundlage der OT-Cybersicherheit bildet. Unternehmen können nicht schützen, wovon sie nicht wissen, dass es existiert.

Herkömmliche IT-Asset-Management-Tools versagen oft in OT-Umgebungen. Aktives Scannen kann sensible Industrieprotokolle stören. Viele OT-Geräte reagieren nicht auf standardmäßige Netzwerkerkennungsmethoden. Und die Dokumentation hinkt häufig der Realität hinterher: Systeme werden modifiziert, Geräte ausgetauscht, Verbindungen geändert, ohne dass die Aufzeichnungen aktualisiert werden.

Eine wirksame Bestandsaufnahme von OT-Anlagen erfordert das Zusammenwirken mehrerer Ansätze:

- Passive Netzwerküberwachung, die den Datenverkehr beobachtet, ohne aktiv Geräte zu untersuchen

- Physische Untersuchungen, die Geräte, Seriennummern und Anschlüsse dokumentieren

- Konfigurationssicherungen, die Geräteeinstellungen und Softwareversionen erfassen

- Dokumentation des Anbieters, in der bekannte Schwachstellen und Sicherheitsfunktionen aufgeführt sind

- Wartungsprotokolle, die Änderungen im Laufe der Zeit verfolgen

Die Bestandsaufnahme muss mehr als nur Gerätelisten erfassen. Konfigurationsdaten, Netzwerktopologie, Kommunikationsmuster und gegenseitige Abhängigkeiten sind für Sicherheitsmaßnahmen von Bedeutung. Wenn ein Vorfall eintritt, müssen die Einsatzkräfte schnell verstehen, welche Systeme betroffen sind, was sie kontrollieren und was gefährdet sein könnte.

Aufbau einer verteidigungsfähigen Architektur

Bei einer vertretbaren Architektur wird die Sicherheit von Anfang an in OT-Systeme integriert, anstatt sie nachträglich aufzuschrauben. Die im Rahmen der Joint Cyber Defense Collaborative (JCDC) entwickelten CISA-Leitlinien bieten eine strategische Orientierung für die Schaffung widerstandsfähigerer Operationen.

Die Netzwerksegmentierung bildet das Rückgrat einer verteidigungsfähigen OT-Architektur. Kritische Kontrollsysteme werden in separaten Netzwerkzonen von Geschäftssystemen betrieben. Firewalls und Sicherheitsgeräte, die für industrielle Protokolle ausgelegt sind, kontrollieren den Datenverkehr zwischen den Zonen und erzwingen Zugriffsrichtlinien mit den geringsten Privilegien.

| Architektur-Ebene | Zweck | Schlüsselkontrollen |

|---|---|---|

| Unternehmenszone | Geschäftsbetrieb und IT-Dienstleistungen | Standard-IT-Sicherheit, Benutzerauthentifizierung |

| Industrielle DMZ | Datenaustausch zwischen IT und OT | Datendioden, Protokollfilterung, Überwachung |

| Überwachungszone | SCADA, HMI, Engineering-Arbeitsplätze | Whitelisting von Anwendungen, Verwaltung privilegierter Zugriffe |

| Kontrollzone | PLCs, RTUs, industrielle Steuerungen | Netzsegmentierung, unidirektionale Gateways |

| Sicherheitszone | Sicherheitsgerichtete Systeme | Physische Isolierung, unabhängige Überprüfung |

Defense in depth" wendet mehrere Sicherheitsebenen an, so dass bei einem Ausfall einer Ebene die anderen weiterhin Schutz bieten. Dieser Grundsatz muss jedoch für die OT angepasst werden. Einige Sicherheitskontrollen, die in IT-Umgebungen gut funktionieren, verursachen in OT-Kontexten Probleme.

Antiviren-Software kann den Echtzeitbetrieb stören. Automatisches Patching kann zu Kompatibilitätsproblemen mit industriellen Anwendungen führen. Die zertifikatsbasierte Authentifizierung erhöht die Komplexität, die Wartungsteams in Notfällen nur schwer bewältigen können.

Normen und Rahmenwerke für OT-Sicherheit

Die Normenreihe ISA/IEC 62443 bietet den am weitesten anerkannten Rahmen für die Sicherheit von industriellen Automatisierungs- und Steuerungssystemen. Diese Normen wurden von Anlagenbesitzern, Zulieferern und Tool-Anbietern entwickelt und befassen sich mit der Sicherheit während des gesamten Lebenszyklus - von der Entwicklung und Implementierung bis hin zu Betrieb und Wartung.

Das ISASecure-Zertifizierungsprogramm bietet marktführende OT-Cybersicherheitszertifizierungen auf der Grundlage der ISA/IEC 62443-Normen. Dieses Programm trägt dazu bei, Cybersecurity-Risiken durch ein globales Netzwerk von nach ISO/IEC 17065 akkreditierten Zertifizierungsstellen zu reduzieren.

NIST SP 800-82 Rev. 3 ergänzt die IEC 62443, indem es Leitlinien speziell für US-Bundesbehörden und Betreiber kritischer Infrastrukturen bereitstellt. Das Rahmenwerk behandelt Risikomanagement, Sicherheitskontrollen und Bewertungsverfahren, die auf OT-Umgebungen zugeschnitten sind.

Diese Rahmenwerke haben eines gemeinsam: Sie müssen Ihre Anlagen kennen, Ihre Netze segmentieren, den Zugang kontrollieren, auf Anomalien achten und über Reaktionsmöglichkeiten auf Vorfälle verfügen. Die Einzelheiten variieren je nach Branche und Systemtyp, aber die Grundlagen bleiben gleich.

Zentrale Herausforderungen bei der digitalen Transformation von OT

Unternehmen, die eine digitale Transformation in OT-Umgebungen anstreben, stehen vor mehreren anhaltenden Herausforderungen, die eine sorgfältige Navigation erfordern.

Ältere Systeme, die aus der Zeit vor modernen Sicherheitskonzepten stammen, können nicht einfach ersetzt werden. Die Geräte funktionieren, sind teuer, und ihr Austausch bedeutet Produktionsausfälle. Sicherheitsteams müssen Wege finden, um Systeme zu schützen, denen es an grundlegenden Sicherheitsfunktionen mangelt - oft durch netzwerkbasierte Kontrollen und kompensierende Maßnahmen anstelle von Endpunktschutz.

Qualifikationsdefizite sind ein weiteres Hindernis. OT-Sicherheit erfordert ein Verständnis sowohl der Grundsätze der Cybersicherheit als auch der industriellen Abläufe. Es erweist sich als schwierig, Fachleute zu finden, die beide Sprachen sprechen. Betriebsteams verstehen die Prozesse, aber es fehlt ihnen an Sicherheitsexpertise. Sicherheitsteams verstehen Bedrohungen, aber nicht die betrieblichen Anforderungen oder industriellen Protokolle.

Die Einhaltung gesetzlicher Vorschriften erhöht die Komplexität. Verschiedene Branchen unterliegen unterschiedlichen Anforderungen - ERC CIP für Stromversorgungsunternehmen, FDA-Anforderungen für die pharmazeutische Produktion, EPA-Vorgaben für Wasseraufbereitungsanlagen. Jede Branche bringt spezifische Sicherheitsverpflichtungen mit sich, die in die allgemeinen Transformationsbemühungen integriert werden müssen.

Praktische Schritte zur Sicherung von OT während der Transformation

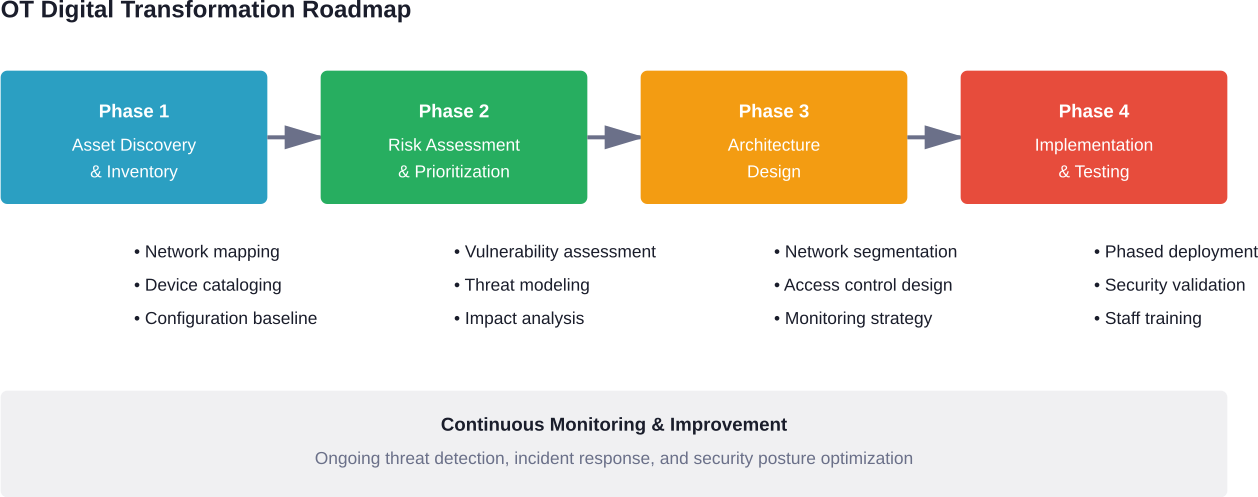

Unternehmen, die mit der Umgestaltung ihrer OT-Sicherheit beginnen, profitieren von einem strukturierten Ansatz, der Sicherheitsverbesserungen mit der betrieblichen Kontinuität in Einklang bringt.

Beginnen Sie mit Transparenz. Setzen Sie passive Überwachungstools ein, die Anlagen und Kommunikation identifizieren können, ohne den Betrieb zu unterbrechen. Erstellen Sie das umfassende Inventar, auf das CISA Wert legt. Dokumentieren Sie nicht nur, welche Geräte vorhanden sind, sondern auch, wie sie kommunizieren, was sie steuern und über welche Sicherheitsfunktionen sie verfügen.

Segmentierung von Netzen auf der Grundlage von Kritikalität und Vertrauensgrenzen. Die kritischsten Kontrollsysteme verdienen die stärkste Isolierung. Weniger kritische Systeme können mehr Konnektivität vertragen. Entwerfen Sie diese Grenzen absichtlich, anstatt sie sich organisch entwickeln zu lassen.

Implementieren Sie eine Überwachung, die Industrieprotokolle versteht. Die allgemeine Netzwerküberwachung übersieht OT-spezifische Bedrohungen. Tools müssen MODBUS, DNP3, OPC und andere Industrieprotokolle analysieren, um nicht autorisierte Befehle, Konfigurationsänderungen oder anomales Verhalten zu erkennen.

Führen Sie Änderungsmanagementprozesse ein, die ein Gleichgewicht zwischen Sicherheit und betrieblichen Anforderungen herstellen. Alle Änderungen an OT-Systemen sollten nach dokumentierten Verfahren vorgenommen werden. Diese Verfahren müssen jedoch so praktikabel sein, dass sie von den Mitarbeitern tatsächlich befolgt werden - auch in Notfällen.

Aufbau von Vorfallsreaktionsfähigkeiten speziell für OT-Umgebungen. IT-Reaktionspläne berücksichtigen keine Sicherheitssysteme, physischen Prozesse oder Industrieanlagen. Die Reaktionsteams benötigen Verfahren, die OT-spezifische Szenarien abdecken und der Sicherheit die entsprechende Priorität einräumen.

Sicherheit mit Unternehmenszielen in Einklang bringen

Die erfolgreichsten OT-Sicherheitsprogramme bringen Cybersicherheitsinitiativen mit zentralen Geschäftszielen wie Betriebszeit, Sicherheit und Durchsatz in Einklang. Wenn die Sicherheit nicht mehr ein Hindernis, sondern ein Faktor ist, der sie fördert, gewinnt sie an Unterstützung im Unternehmen.

Tools für die Sicherheitstransparenz, die helfen, Leistungsengpässe zu erkennen, sorgen für eine größere Akzeptanz im Betrieb. Eine Netzwerksegmentierung, die Probleme isoliert und die Wiederherstellungszeiten verkürzt, zeigt einen Wert, der über die Sicherheit hinausgeht. Überwachungssysteme, die Gerätefehler erkennen, bevor sie zu Ausfällen führen, tragen zu den Zuverlässigkeitsmetriken bei.

Diese Anpassung setzt voraus, dass die Sicherheitsteams die betrieblichen Prioritäten verstehen. Welche Produktionsmetriken sind am wichtigsten? Welche Sicherheitssysteme sind nicht verhandelbar? Wo sind Ausfallzeiten am schmerzhaftesten? Sicherheitsstrategien, die diesen Gegebenheiten Rechnung tragen, werden umgesetzt. Diejenigen, die das nicht tun, werden oft umgangen.

Die wachsende Rolle von KI und Automatisierung

Künstliche Intelligenz und maschinelle Lerntechnologien verändern die industrielle Sicherheit zunehmend. Diese Technologien eignen sich hervorragend zur Erkennung von Anomalien in komplexen industriellen Prozessen, bei denen regelbasierte Ansätze versagen.

Die KI-gestützte Überwachung kann Basislinien für das normale Verhalten von Industriesystemen erstellen und dann Abweichungen erkennen, die auf Sicherheits- oder Betriebsprobleme hinweisen könnten. Auf Industrieprotokollen geschulte Modelle für maschinelles Lernen identifizieren verdächtige Befehle, die eine herkömmliche signaturbasierte Erkennung nicht auslösen würden.

KI bringt jedoch neue Überlegungen für OT-Umgebungen mit sich. Modelle benötigen Trainingsdaten, was bedeutet, dass Betriebsdaten gesammelt und analysiert werden müssen. Die Systeme, auf denen diese Modelle laufen, benötigen Ressourcen, die in der bestehenden OT-Infrastruktur möglicherweise nicht vorhanden sind. Und die Empfehlungen, die sie generieren, erfordern menschliches Fachwissen zur Validierung in sicherheitskritischen Kontexten.

Häufig gestellte Fragen

- Was ist der Unterschied zwischen IT-Sicherheit und OT-Sicherheit?

Bei der IT-Sicherheit steht die Vertraulichkeit an erster Stelle, während bei der OT-Sicherheit die Verfügbarkeit und Sicherheit im Vordergrund stehen. OT-Systeme umfassen häufig ältere Geräte, Echtzeitanforderungen und physische Prozesse, bei denen die Sicherheitsmaßnahmen den Betrieb nicht beeinträchtigen dürfen. OT-Umgebungen erfordern in der Regel spezielle Überwachungstools, die Industrieprotokolle verstehen und akzeptieren, dass herkömmliche Sicherheitskontrollen wie häufiges Patchen nicht möglich sind.

- Wie wirkt sich die IT/OT-Konvergenz auf die Sicherheit aus?

Die IT/OT-Konvergenz vergrößert die Angriffsfläche, indem sie zuvor isolierte betriebliche Technologiesysteme mit Unternehmensnetzen und dem Internet verbindet. Dies schafft neue Wege für Cyber-Bedrohungen und ermöglicht gleichzeitig wertvolle Funktionen wie Fernüberwachung und vorausschauende Analysen. Eine erfolgreiche Konvergenz erfordert eine sorgfältige Netzwerksegmentierung, industrielle DMZs und Sicherheitskontrollen an der IT/OT-Grenze, die den Datenverkehr filtern und Zugriffsrichtlinien durchsetzen.

- Was empfiehlt CISA für die Inventarisierung von OT-Anlagen?

Laut dem CISA-Leitfaden vom August 2025, der gemeinsam mit der NSA, dem FBI und internationalen Partnern entwickelt wurde, bildet eine umfassende Bestandsaufnahme der Anlagen die Grundlage der OT-Cybersicherheit. Der Leitfaden betont, dass alle OT- und IT-Endpunkte einschließlich ihrer Konfigurationen bekannt sein müssen, um vor unbefugten Änderungen zu schützen, die Einhaltung von Vorschriften zu gewährleisten und Risiken zu minimieren. Die CISA beschreibt die Bestandsaufnahme als strategische Voraussetzung für den Aufbau einer verteidigungsfähigen Architektur und eines widerstandsfähigeren Betriebs.

- Was ist ISA/IEC 62443 und warum ist es wichtig?

ISA/IEC 62443 ist die am meisten anerkannte Normenreihe für die Sicherheit von industriellen Automatisierungs- und Steuerungssystemen. Sie wurde von Anlagenbesitzern, Zulieferern und Tool-Anbietern entwickelt und befasst sich mit der Sicherheit während des gesamten Lebenszyklus. Das ISASecure-Zertifizierungsprogramm, das auf diesen Normen basiert, bietet anerkannte OT-Cybersicherheitszertifizierungen durch akkreditierte Zertifizierungsstellen und hilft Organisationen, Risiken systematisch zu reduzieren.

- Können ältere OT-Systeme wirksam gesichert werden?

Ältere OT-Systeme, denen moderne Sicherheitsfunktionen fehlen, können durch netzwerkbasierte Kontrollen und Ausgleichsmaßnahmen geschützt werden. Die Netzwerksegmentierung isoliert anfällige Systeme, unidirektionale Gateways verhindern eingehende Angriffe, während sie den Datenfluss nach außen ermöglichen, und Überwachungssysteme erkennen anomales Verhalten. Diese Ansätze sind zwar nicht so robust wie die Sicherung moderner Systeme, verringern aber das Risiko erheblich, ohne dass die Geräte ausgetauscht werden müssen.

- Wie lange dauert die Umgestaltung der OT-Sicherheit in der Regel?

Die Umgestaltung der OT-Sicherheit erstreckt sich in der Regel über mehrere Jahre, da Änderungen während geplanter Wartungsfenster erfolgen müssen, ohne den Betrieb zu unterbrechen. Der Zeitplan hängt von der Systemkomplexität, dem Reifegrad des Unternehmens und der Verfügbarkeit von Ressourcen ab. Viele Unternehmen verfolgen einen stufenweisen Ansatz: Sie beginnen mit einer Bestandsaufnahme der Anlagen und einer Risikobewertung und implementieren dann schrittweise Kontrollen mit hoher Priorität, anstatt eine umfassende Umstellung auf einmal zu versuchen.

- Welche Fähigkeiten sind für die OT-Sicherheit erforderlich?

Wirksame OT-Sicherheit erfordert sowohl Cybersecurity-Fachwissen als auch Kenntnisse der Betriebstechnologie. Fachleute müssen industrielle Protokolle, die Architektur von Steuerungssystemen und physikalische Prozesse verstehen und sich gleichzeitig mit Bedrohungsmodellen, Netzwerksicherheit und der Reaktion auf Vorfälle auseinandersetzen. Die übergreifende Schulung von IT-Sicherheitsexperten in OT-Grundlagen und von Betriebsmitarbeitern in Cybersicherheitsgrundsätzen hilft, die Qualifikationslücke zu schließen, mit der viele Unternehmen konfrontiert sind.

Schlussfolgerung

Die digitale Transformation in betrieblichen Technologieumgebungen erfordert einen grundlegend anderen Sicherheitsansatz als die traditionelle IT. Die Richtlinien von CISA, NIST und Industriestandards wie IEC 62443 bieten klare Rahmenbedingungen, aber eine erfolgreiche Implementierung erfordert das Verständnis der einzigartigen Einschränkungen und Prioritäten von Industrieumgebungen.

Die Bestandsaufnahme der Anlagen bildet die Grundlage - Unternehmen können nicht schützen, was sie nicht kennen. Netzwerksegmentierung und eine verteidigungsfähige Architektur schaffen Sicherheitsgrenzen, die Bedrohungen eindämmen. Überwachungssysteme, die sich mit Industrieprotokollen auskennen, erkennen Anomalien, die generischen Tools entgehen. Und während des gesamten Prozesses muss die Sicherheit mit den betrieblichen Prioritäten Betriebszeit, Sicherheit und Durchsatz in Einklang gebracht werden, anstatt gegen sie zu arbeiten.

Die Bedrohungslandschaft entwickelt sich ständig weiter. Ransomware-Gruppen haben es zunehmend auf Industrieunternehmen abgesehen. Nationalstaatliche Akteure sondieren kritische Infrastrukturen. Und die wachsende Angriffsfläche durch die IT/OT-Konvergenz und die IoT-Integration schafft neue Schwachstellen.

Unternehmen, die die Umgestaltung der OT-Sicherheit systematisch angehen, d. h. Transparenz schaffen, eine vertretbare Architektur aufbauen, geeignete Kontrollen implementieren und für eine kontinuierliche Verbesserung sorgen, sind in der Lage, die Vorteile der digitalen Transformation zu nutzen und gleichzeitig die damit verbundenen Risiken zu bewältigen. Dieser Weg braucht Zeit, erfordert Investitionen und Expertise. Aber für kritische Infrastrukturen und industrielle Abläufe ist eine starke OT-Sicherheit nicht optional, sondern für die betriebliche Widerstandsfähigkeit in einer vernetzten Welt unerlässlich.

Sind Sie bereit, Ihre OT-Sicherheitslage zu verbessern? Beginnen Sie mit einer umfassenden Bestandsaufnahme der Anlagen und einer Risikobewertung. Ziehen Sie Frameworks wie NIST SP 800-82 Rev. 3 und ISA/IEC 62443 zu Rate, um eine strukturierte Anleitung zu erhalten. Und engagieren Sie Experten, die sich sowohl mit industriellen Abläufen als auch mit Cybersicherheit auskennen, um Lösungen zu entwickeln, die Ihre Systeme schützen, ohne den Betrieb zu beeinträchtigen.