ניתוח פיננסי ידוע כפעולה יקרה, ובמקרים רבים, מוניטין זה מוצדק. אך העלות האמיתית כמעט אף פעם לא נובעת מכלי, רישיון או לוח מחוונים בודדים. היא מצטברת באמצעות שילוב נתונים, בחירות בעיצוב המערכת, דרישות תאימות והמאמץ המתמשך הנדרש כדי לשמור על דיוק התובנות ככל שהעסק מתפתח.

חברות רבות מתייחסות לניתוח פיננסי כאל יישום חד-פעמי עם תג מחיר קבוע. במציאות, מדובר ביכולת תפעולית. העלויות משתנות לאורך זמן בהתאם לנפח הנתונים, מורכבות הדיווח, הלחץ הרגולטורי ומידת השילוב של הניתוח בתהליך קבלת ההחלטות הפיננסיות היומיומי.

מאמר זה מפרט את העלויות בפועל של ניתוח פיננסי, את הסיבות להבדלים הגדולים במחירים ואת המקומות שבהם צוותים נוטים לטעות בהערכת ההשקעה האמיתית לפני שהם מתחייבים.

מה באמת כולל ניתוח פיננסי?

לפני שנדבר על מספרים בפירוט, כדאי להבהיר מה המשמעות של ניתוח פיננסי בהקשר עסקי. המונח משמש באופן כללי, וזו אחת הסיבות העיקריות לכך שציפיות העלויות לעיתים קרובות אינן תואמות את המציאות.

ניתוח פיננסי אינו רק דיווח. זוהי היכולת לאסוף נתונים פיננסיים ממקורות מרובים, לתקנן, לנתח אותם ולהפוך אותם לתובנות התומכות בקבלת החלטות. זה יכול לכלול ניתוח היסטורי, ניטור בזמן אמת, תחזיות, מודלים של תרחישים ואפילו המלצות אוטומטיות.

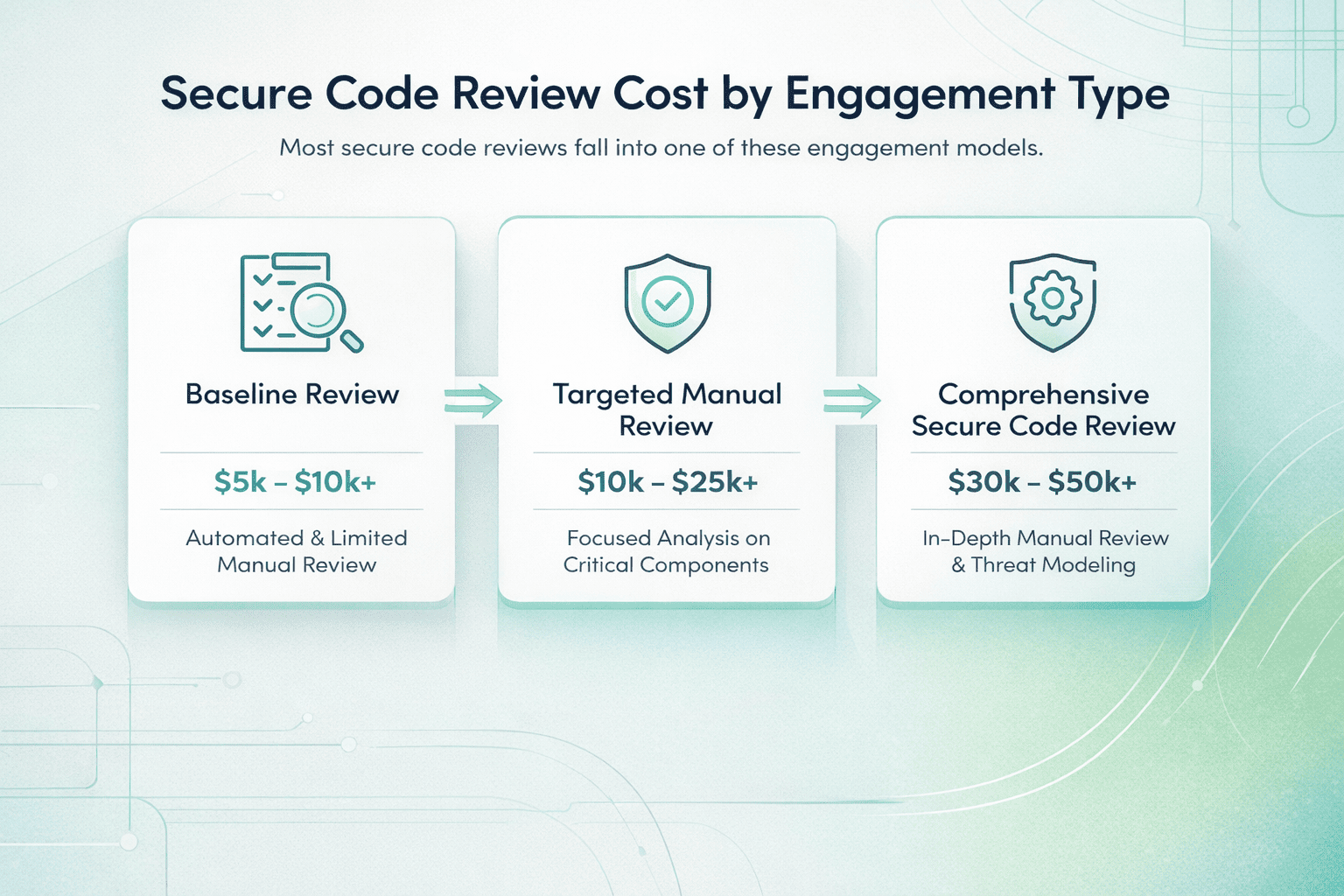

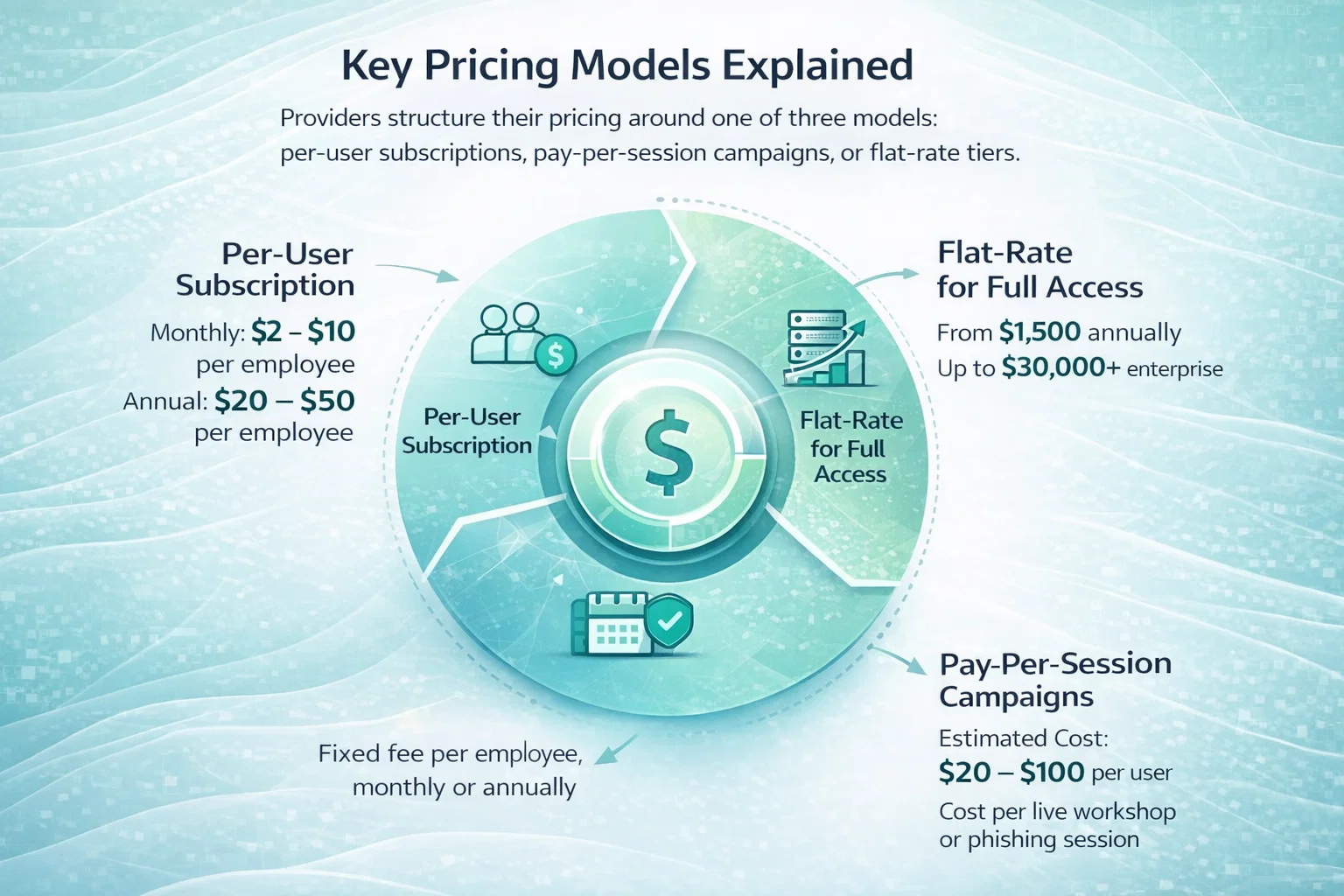

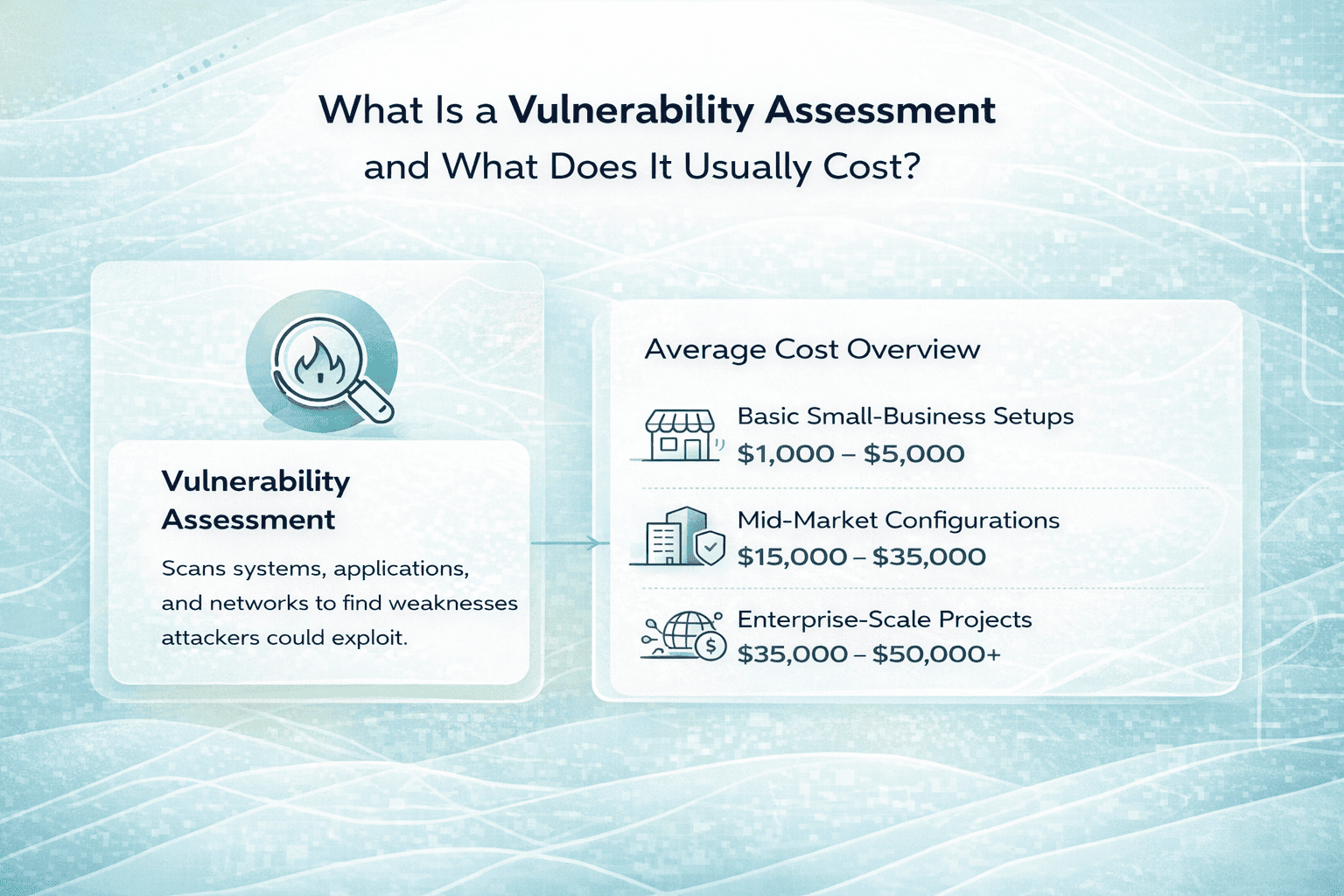

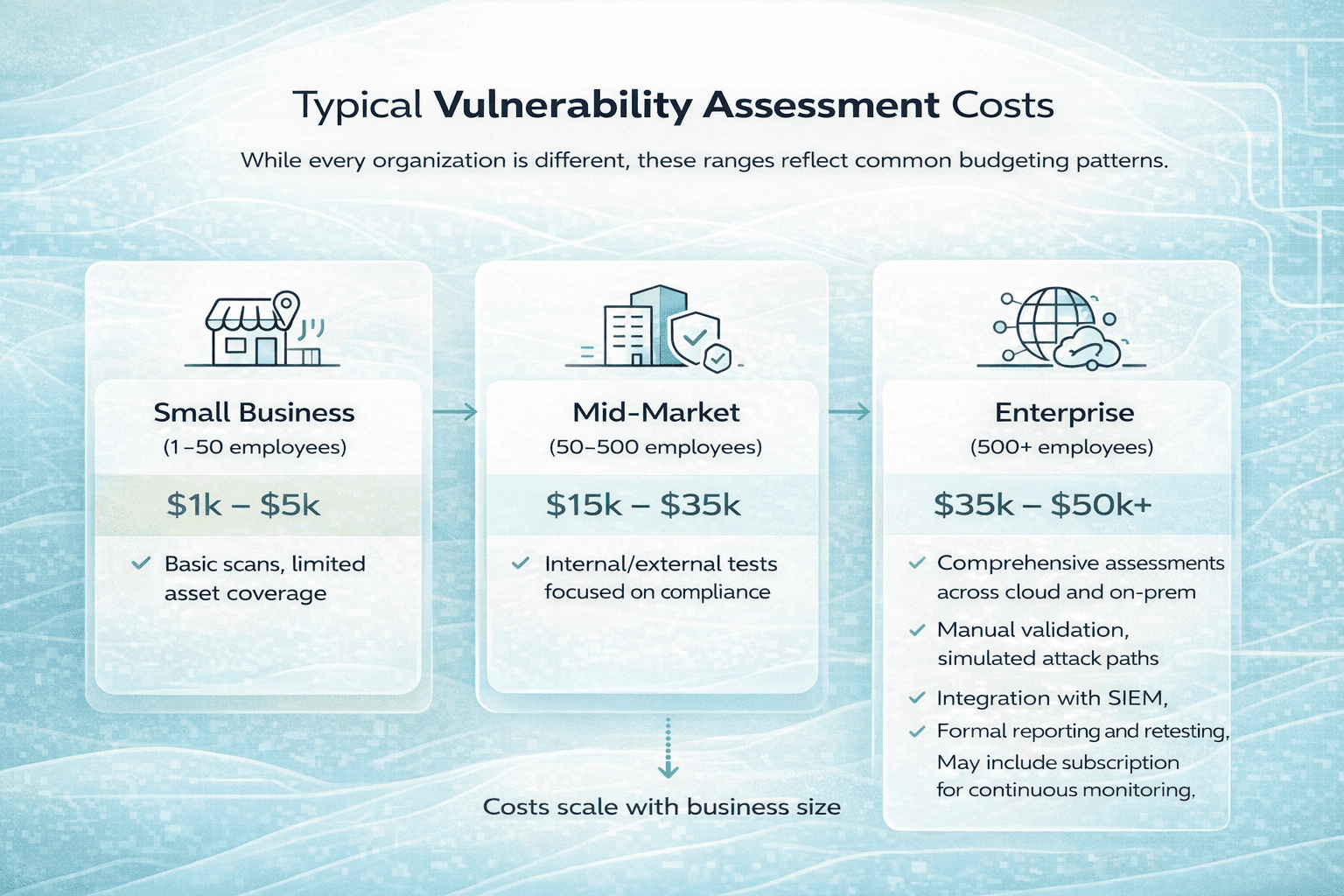

מבחינת העלות, מרבית יוזמות הניתוח הפיננסי נכללות בשלושה טווחים רחבים:

- $20,000 עד $100,000 עבור ניתוח ממוקד המכסה מדדי KPI מרכזיים עם אינטגרציות מוגבלות

- $150,000 עד $400,000 עבור ניתוח רב-מחלקתי או רב-ארגוני עם לוגיקת חיזוי ואימות

- $400,000 עד $600,000+ עבור פלטפורמות בקנה מידה ארגוני עם ניתוח מתקדם, תאימות ועיבוד בזמן אמת

הגדרת ניתוח פיננסי טיפוסית כוללת:

- קליטת נתונים ממקורות ERP, חשבונאות, CRM, אוצר, תמחור ונתוני שוק

- עיבוד ואחסון נתונים, בדרך כלל במחסן או באגם מרכזי

- לוגיקת ניתוח עבור מדדי ביצוע מרכזיים, יחסים, תחזיות ותרחישים

- דיווח והדמיה עבור תפקידי משתמשים שונים

- בקרות לאיכות הנתונים, אבטחתם ותאימותם

כל אחת מהשכבות הללו מוסיפה עלויות. דילוג על אחת מהן עשוי להוזיל את התקציב הראשוני, אך בדרך כלל מגביר את החיכוך התפעולי בהמשך, בין אם באמצעות עבודה ידנית, תובנות לא אמינות או תיקונים יקרים ככל שהדרישות גדלות.

טווחי עלויות אופייניים של ניתוח פיננסי

אין מחיר נכון אחד לניתוח פיננסי, אך ישנם טווחים ריאליים המופיעים שוב ושוב בכל הענפים. העלות נקבעת במידה רבה על ידי היקף, מורכבות הנתונים ומידת השילוב של הניתוח בתהליכים העסקיים.

יישומים קטנים וממוקדים

בארגונים קטנים יותר או במקרים של שימוש מצומצם, פרויקטים של ניתוח פיננסי מתחילים לרוב בין $20,000 ל-$100,000.

מה בדרך כלל מכסים יישומים אלה

- מדדי ביצועים פיננסיים מרכזיים כגון הכנסות, עלויות ותזרים מזומנים

- אינטגרציות מוגבלות, לרוב מערכת ERP אחת ומערכת חשבונאות אחת

- עדכוני נתונים אצווה במקום עיבוד בזמן אמת

- לוחות מחוונים סטנדרטיים לצוותי כספים

הם שימושיים, אך שבירים. ברגע שצרכי הדיווח גדלים או מתווספות מערכות נוספות, העלויות עולות במהירות.

ניתוח נתונים בינוניים ורב-ישותיים

עבור חברות עם מספר מחלקות, אזורים או קווי מוצרים, העלויות נעות בדרך כלל בין $150,000 ל-$400,000.

יכולות מורחבות ברמה זו

- ניתוח ביצועים מפורט לפי יחידה, אזור או קבוצת לקוחות

- לוגיקת התאמה ואימות אוטומטית

- תחזיות ותרחישי "מה אם"

- לוחות מחוונים מבוססי תפקידים עבור מחלקות הכספים, ההנהלה וההנהלה הבכירה

זה המקום שבו ניתוח פיננסי מתחיל להתנהג כמו מערכת הפעלה ולא כמו שכבת דיווח פשוטה.

פלטפורמות ניתוח נתונים ברמה ארגונית

חברות גדולות משקיעות לעתים קרובות בין $400,000 ל-$600,000+ בניתוח פיננסי, ולפעמים אף יותר מכך.

מאפיינים של ניתוח נתונים בקנה מידה ארגוני

- עשרות מקורות נתונים ואינטגרציות מורכבות

- עיבוד נתונים בזמן אמת או כמעט בזמן אמת

- תחזיות מתקדמות וניתוחים נורמטיביים

- דרישות רגולטוריות וביקורתיות מחמירות

- זמינות גבוהה, אבטחה ובקרות גישה

בסקאלה כזו, פלטפורמת הניתוח הופכת להיות קריטית לעסק. השבתות, שגיאות או עיכובים בקבלת תובנות עלולים להיות בעלי השפעה פיננסית ישירה.

גורמי עלות החשובים יותר מכלי עבודה

אחת הטעויות הנפוצות ביותר בתכנון תקציב היא ההנחה שעלות הניתוח הפיננסי נובעת בעיקר מרישיונות תוכנה. במציאות, הכלים הם לרוב ההוצאה הקטנה ביותר בטווח הארוך.

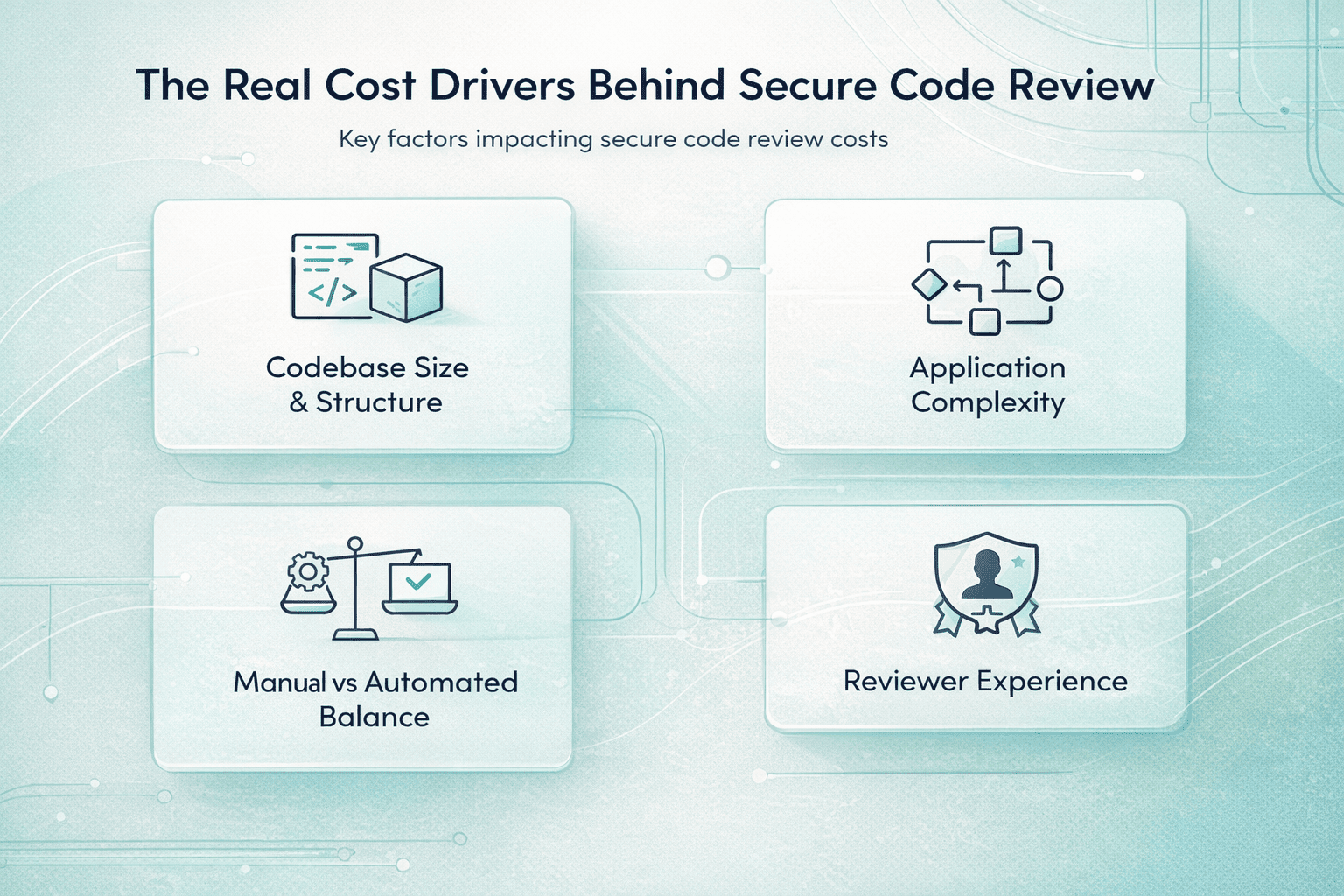

מורכבות אינטגרציית נתונים

כל מקור נתונים נוסף מעלה את העלות. לא באופן ליניארי, אלא באופן אקספוננציאלי.

מערכות ERP, כלי חשבונאות, פלטפורמות CRM וספקי נתוני שוק לעיתים רחוקות מתאימים זה לזה באופן מושלם. מיפוי שדות, התאמת הגדרות וטיפול במקרים חריגים דורשים זמן ומאמץ מתמשך. ככל שנוף הנתונים מפוצל יותר, כך העלות גבוהה יותר.

נפח נתונים וגרנולריות

סיכומים חודשיים ברמה גבוהה הם זולים יחסית. ניתוחים ברמת העסקה על פני שנים של נתונים היסטוריים אינם זולים.

עם הגידול בנפח הנתונים, גדלים גם עלויות האחסון, דרישות העיבוד והמאמצים לכוונון הביצועים. הדבר נכון במיוחד עבור ארגונים המעוניינים לקבל תמונת מצב כמעט בזמן אמת על הביצועים הפיננסיים.

תאימות ותקנות

ניתוח פיננסי כמעט ולא קיים מחוץ למסגרות רגולטוריות.

תמיכה בתקנים כגון GAAP, IFRS, SOX, ASC 606 או כללים ספציפיים לתעשייה מוסיפה עלויות ב:

- לוגיקת אימות נתונים

- נתיבי ביקורת ותיעוד

- בקרות גישה והפרדת תפקידים

- מדיניות אחסון ושמירה מאובטחת

תאימות אינה אופציונלית, והיא מוסיפה באופן עקבי הן עלויות יישום והן עלויות תפעול.

ניתוח מתקדם ובינה מלאכותית

ניתוח תיאורי בסיסי הוא יחסית זול. ניתוח חיזוי וניתוח נורמטיבי אינם זולים.

מה מניע את העלויות הקשורות לבינה מלאכותית

יכולות למידת מכונה דורשות:

- נתונים היסטוריים נקיים ומובנים היטב

- ניטור מודל רציף והכשרה מחודשת

- הסבר ברור עבור רגולטורים ומבקרים

תכונות אלה יכולות להוסיף $50,000 עד $200,000+ על גבי פלטפורמת ניתוח פיננסי מרכזית.

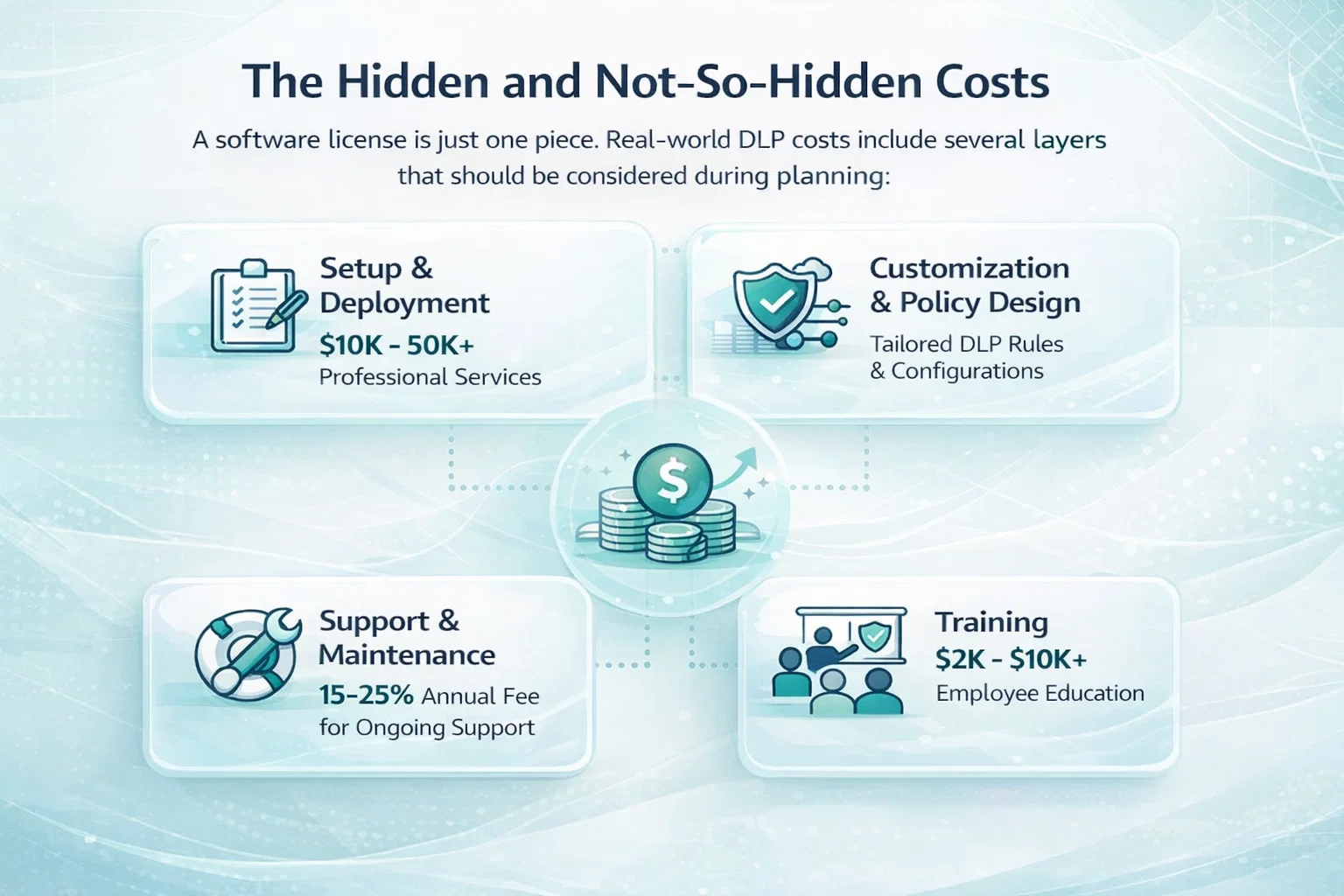

עלויות חד-פעמיות לעומת עלויות שוטפות

תפיסה מוטעית נפוצה נוספת היא התייחסות לניתוח פיננסי כאל פרויקט חד-פעמי. בפועל, הוא מתנהג יותר כמו מנוי.

עלויות חד-פעמיות

- תכנון ועיצוב אדריכלי

- אינטגרציות ראשוניות ומודלים של נתונים

- פיתוח לוח מחוונים ודוחות

- הדרכת משתמשים והטמעה

עלויות אלה גלויות לעין ומאושרות בדרך כלל מראש.

עלויות שוטפות

- תחזוקת צינור הנתונים

- אינטגרציות חדשות עם שינוי המערכות

- עדכוני מודל וכיול מחדש

- אופטימיזציה של ביצועים

- תמיכה ותגובה לאירועים

במהלך שלוש עד חמש שנים, העלויות השוטפות לעיתים קרובות עולות על תקציב היישום הראשוני. צוותים שמתעלמים ממציאות זו נוטים להשקיע פחות מדי בתחזוקה ומשלמים על כך מאוחר יותר באמצעות תובנות לא אמינות.

כיצד אנו עוזרים לצוותים לבנות ניתוחים פיננסיים מבלי לשלם יותר מדי

ב רשימת מוצרים א', אנו מתייחסים לניתוח פיננסי כאל יכולת תפעולית, ולא כאל מבנה חד-פעמי. מטרתנו היא לסייע לצוותים ליצור מערכות ניתוח המתאימות לצרכים העסקיים האמיתיים שלהם כיום, וניתנות להרחבה באופן הגיוני לאורך זמן, ללא עלויות או מורכבות מיותרות.

אנו פועלים כהרחבה של צוותי הלקוחות שלנו, לוקחים אחריות על אספקה, תקשורת ויציבות לטווח ארוך. עם ניסיון של למעלה מ-25 שנה בניהול פיתוח תוכנה ויחסי לקוחות, אנו יודעים היכן פרויקטים אנליטיים נוטים להיתקל בבעיות. התפשטות אינטגרציה, בעלות לא ברורה ועלויות תחזוקה מוערכות בחסר הן בעיות נפוצות, ואנו מתכננים סביבן מההתחלה.

צוותי העבודה שלנו יכולים להיקבע תוך שבועיים עד ארבעה שבועות מתוך מאגר של יותר מ-100,000 מומחים שנבדקו בקפידה. אנו מספקים מהנדסים מנוסים ומומחי נתונים המורגלים לעבוד עם נתונים פיננסיים רגישים, דרישות אבטחה קפדניות ומערכות מורכבות. בקרת איכות, הגנה על קניין רוחני ושיטות פיתוח מאובטחות מובנות באופן העבודה שלנו.

אנו ממשיכים להיות מעורבים גם לאחר ההשקה. ככל שצרכי הדיווח מתפתחים ונפח הנתונים גדל, אנו מסייעים לצוותים להתאים את הניתוחים שלהם מבלי לשבש את הפעילות. התוצאה היא תובנות פיננסיות אמינות, עלויות צפויות ושותפות שנמשכת לאורך זמן.

ציפיות ROI ומציאות ההחזר

ניתוח פיננסי מוצדק לעתים קרובות באמצעות תחזיות ROI. חלקן ריאליות. אחרות הן שאפתניות.

בפועל, ארגונים רבים רואים:

- עלייה בפריון של צוותי הכספים והדיווח

- קבלת החלטות מהירה יותר הודות לנתונים עדכניים

- הפחתת הסיכון באמצעות איתור מוקדם של בעיות

- שיפור דיוק התקצוב והתחזיות

תוכניות ניתוח פיננסי המבוצעות כהלכה משיגות לעתים קרובות החזר השקעה (ROI) של כ-100 עד 120 אחוזים בתוך השנה הראשונה, עם תקופת החזר השקעה של פחות מ-12 חודשים. עם זאת, הדבר תלוי במידה רבה באימוץ התוכניות.

לוחות מחוונים שאף אחד לא סומך עליהם או משתמש בהם אינם מניבים החזר השקעה, ללא קשר לרמת המתקדמות של הטכנולוגיה.

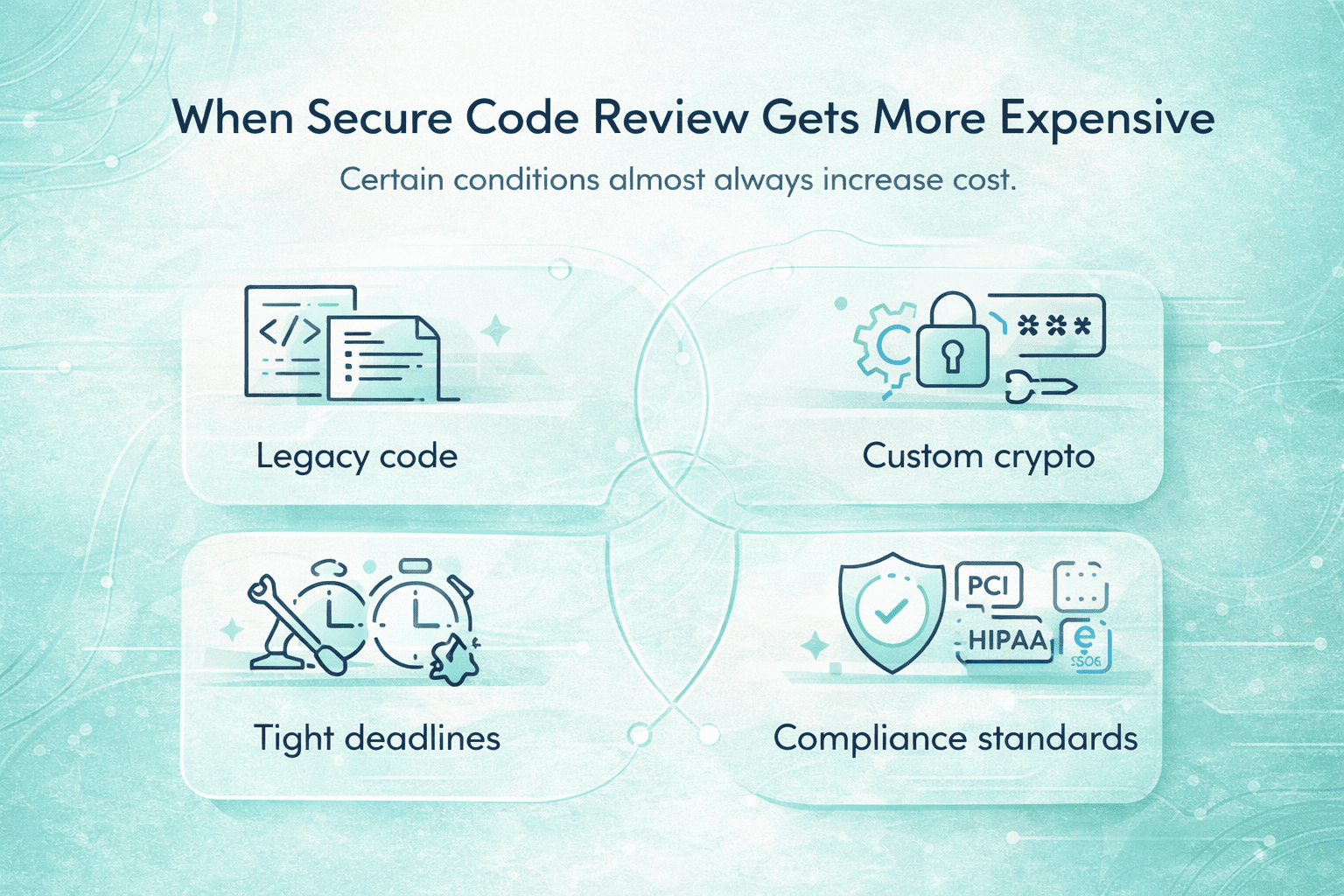

היכן חברות מעריכות בחסר את העלויות

לאחר בחינה של עשרות יישומים של ניתוח פיננסי, כמה נקודות עיוורות מבחינת עלויות חוזרות על עצמן שוב ושוב. נקודות אלה כמעט ולא בולטות במהלך התכנון, אך הן נוטות לצוץ לאחר שהמערכת כבר נמצאת בשימוש.

- אימוץ על ידי המשתמשים. כאשר לוחות המחוונים אינם תואמים את אופן העבודה בפועל, השימוש בהם פוחת במהירות. תיקון בעיה זו בשלב מאוחר יותר כרוך לרוב בעיצוב מחדש של הדוחות, בהכשרת המשתמשים מחדש ובבניית חלקים מהלוגיקה מחדש, כל זאת תוך תוספת עלויות בלתי מתוכננות.

- עבודה על איכות הנתונים. ניקוי ואימות נתונים כמעט תמיד אינם מקבלים תקציב מספיק. במציאות, הם גוזלים חלק ניכר מהמאמץ, במיוחד בשנה הראשונה, כאשר אי-עקביות בין מערכות שונות הופכת לגלויה לעין.

- ניהול שינויים. ניתוח פיננסי משנה את אופן קבלת ההחלטות. שינוי זה עלול ליצור התנגדות מצד צוותים שהורגלו לתהליכים ידניים או לדיווח לא פורמלי. ניהול תהליך זה דורש זמן, תקשורת ומעורבות של ההנהלה, ולא רק טכנולוגיה.

- מדרגיות. מה שעובד היטב עבור 10 משתמשים עלול להתקשות לעבוד עבור 100 משתמשים. ככל שהשימוש גדל, בעיות ביצועים, בקרות גישה ונפח נתונים מאלצים לעתים קרובות לבצע ארכיטקטורה מחודשת חלקית, מה שמגדיל את העלות והמורכבות.

טיפול מוקדם בתחומים אלה אינו מבטל את העלויות, אך הוא הופך את ההוצאות לניתנות לחיזוי הרבה יותר ומאפשר להימנע מתיקונים יקרים בהמשך.

שיקולי עלות בין בנייה לרכישה

הבחירה בין כלי ניתוח פיננסיים מדף לבין פתרונות מותאמים אישית משפיעה באופן ישיר הן על העלות הראשונית והן על ההוצאות לטווח הארוך. ההבדל אינו רק טכני. הוא משפיע על הגמישות, על יכולת ההרחבה ועל מידת התאמת הניתוחים לאופן שבו העסק פועל בפועל.

כלי ניתוח פיננסיים מדף

פלטפורמות ניתוח נתונים מוכנות מראש יכולות להוזיל את העלויות הראשוניות, במיוחד עבור צוותים קטנים או ארגונים שרק מתחילים להשתמש בניתוח נתונים פיננסיים. הן מציעות בדרך כלל פריסה מהירה יותר ולוחות מחוונים סטנדרטיים המכסים מדדי KPI פיננסיים נפוצים.

הפשרה מתגלה עם הזמן. כלים אלה מסתמכים לעתים קרובות על מדדים כלליים שאינם משקפים באופן מלא את התהליכים הפנימיים או את הדרישות הספציפיות לתעשייה. הגמישות מוגבלת, והרחבת השימוש מעבר למקרה השימוש המקורי עשויה להיות קשה. ככל שצרכי הדיווח גדלים או שהמערכות משתנות, צוותים עלולים למצוא את עצמם מתמודדים עם מגבלות הכלים במקום לפתור בעיות עסקיות.

פתרונות ניתוח פיננסי מותאמים אישית

מערכות ניתוח נתונים מותאמות אישית דורשות בדרך כלל השקעה ראשונית גבוהה יותר, אך הן מתוכננות בהתאם לאופן שבו העסק פועל בפועל. ניתן להתאים מודלים נתונים, מדדי ביצוע מרכזיים (KPI) ותהליכי עבודה לתהליכים פנימיים, במקום לאלץ את הצוותים להסתגל למבנים מוגדרים מראש.

האינטגרציה מתבצעת לעתים קרובות בצורה חלקה יותר בסביבות מורכבות, והמערכת יכולה להתפתח עם הופעתם של מקורות נתונים, תקנות או צרכים אנליטיים חדשים. בטווח הארוך, גמישות זו יכולה לצמצם את הצורך בעבודה חוזרת ולמנוע שינויים יקרים ככל שהארגון גדל.

קבלת ההחלטה הנכונה

אין תשובה אוניברסלית לשאלה האם לבנות או לקנות. ההחלטה הנכונה תלויה בבגרות הארגונית, במורכבות הנתונים, בדרישות הרגולטוריות וביעדים ארוכי הטווח. צוותים המתכננים צמיחה ושינוי נוטים להפיק תועלת מגמישות, בעוד שצוותים עם צרכים יציבים ומוגבלים עשויים למצוא כי כלים מדף מספיקים להם לאורך זמן.

כיצד לתקצב ניתוחים פיננסיים בצורה מדויקת יותר

תקציב ניתוח פיננסי ריאליסטי מתחיל בשאלת השאלות הנכונות בשלב מוקדם. רוב חריגות העלויות אינן נובעות מהוצאות טכנולוגיות בלתי צפויות, אלא מהיקף לא ברור ומהנחות שלא אומתו מעולם.

השאלות המרכזיות שיש להתייחס אליהן מראש כוללות:

- כמה מערכות יש לשלב כעת ובעתיד. חשוב לתכנן לא רק עבור מקורות הנתונים הנוכחיים, אלא גם עבור מערכות שצפויות להתווסף בשנה עד שלוש השנים הקרובות. כל אינטגרציה חדשה מוסיפה עלויות ומורכבות, במיוחד בסביבות מוסדרות.

- עד כמה הדיווח צריך להיות מפורט. סיכומים ברמה גבוהה הם זולים משמעותית מאשר ניתוחים ברמת העסקה או ניתוחים בזמן אמת. צוותים צריכים להיות ברורים לגבי הצורך שלהם בסיכומים חודשיים או בתצוגות מפורטות ומפורטות בממדים מרובים.

- אילו דרישות תאימות ותקנות חלות. תקנים כגון GAAP, IFRS, SOX או כללים ספציפיים לתעשייה משפיעים על אימות נתונים, פורמטים של דיווח, מסלולי ביקורת ומדיניות שמירה. דרישות אלה צריכות לבוא לידי ביטוי בתקציב מההתחלה, ולא להיחשב כתוספות.

- מי ישתמש בפועל בניתוח הנתונים וכיצד. צוותי הכספים, המנהלים והבכירים משתמשים בנתונים בצורה שונה. לוחות מחוונים ספציפיים לתפקידים, בקרות גישה וצרכי הדרכה משפיעים הן על היישום והן על העלויות השוטפות.

במקום לנסות ליישם פרויקט אחד גדול, ארגונים רבים משיגים תוצאות טובות יותר על ידי בניית ניתוחים פיננסיים בשלבים. תוכנית פעולה מדורגת מאפשרת לצוותים לספק ערך מוקדם יותר, לשלוט בהוצאות בצורה יעילה יותר ולהתאים את סדר העדיפויות על סמך השימוש בפועל והמשוב.

מחשבות אחרונות

עלות ניתוח פיננסי כמעט אף פעם לא מסתכמת במספר אחד. היא קשורה לפשרות בין דיוק, מהירות, היקף וסיכון.

ארגונים המתייחסים לניתוח נתונים כאל יכולת חיה ולא כאל פרויקט סטטי נוטים להוציא את כספם בתבונה רבה יותר לאורך זמן. הם משקיעים במקומות החשובים, מקצצים בעלויות במקומות שאינם חשובים ונמנעים ממעגל של בניית מערכות מחדש כל כמה שנים.

השאלה האמיתית היא לא עד כמה ניתוח פיננסי יכול להיות זול. השאלה היא עד כמה הוא מספק בהירות, ביטחון ושליטה ביחס לצרכים האמיתיים של העסק.

שאלות נפוצות

- כמה עולה בדרך כלל ניתוח פיננסי?

עלות ניתוח פיננסי נעה בדרך כלל בין $20,000 ל-$100,000 עבור יישומים קטנים וממוקדים, ויכולה לעלות על $600,000 עבור פלטפורמות בקנה מידה ארגוני. העלות הסופית תלויה במורכבות הנתונים, במספר האינטגרציות, ברמת הפירוט של הדוחות ובדרישות התאימות, ולא רק בכלי הניתוח.

- מדוע עלויות ניתוח פיננסי משתנות כל כך?

העלויות משתנות מכיוון שאין שני ארגונים עם אותה תשתית נתונים או צרכים זהים בתחום הדיווח. גורמים כגון מספר המערכות המעורבות, איכות הנתונים, חובות רגולטוריות והצורך בתחזיות מתקדמות או בבינה מלאכותית משפיעים באופן משמעותי על סך ההוצאות.

- האם ניתוח פיננסי הוא הוצאה חד-פעמית?

לא. אמנם יש עלויות יישום מראש, אך ניתוח פיננסי דורש השקעה מתמשכת. צינורות נתונים זקוקים לתחזוקה, מערכות מתפתחות, מודלים חייבים להתעדכן, ויש צורך לכוונן את הביצועים ככל שנפח הנתונים גדל. עם הזמן, העלויות השוטפות לעיתים קרובות עולות על עלות ההקמה הראשונית.

- מה גורם בדרך כלל לעלויות ניתוח פיננסי להיות גבוהות מהצפוי?

הגורמים הנפוצים ביותר הם הערכת חסר של עבודת האינטגרציה, איכות נתונים ירודה, דרישות תאימות נוספות ואימוץ נמוך מצד המשתמשים, המאלץ לבצע עבודה חוזרת. צוותים מקצים לעתים קרובות תקציב לדשבורדים, אך מתעלמים מהמאמץ הנדרש כדי לשמור על דיוק ואמינות הנתונים.

- האם חברות קטנות ובינוניות יכולות להפיק תועלת מניתוחים פיננסיים?

כן. ארגונים קטנים יותר יכולים להתחיל עם ניתוחים ממוקדים המכסים מדדי ביצוע מרכזיים (KPI) כגון הכנסות, עלויות ותזרים מזומנים. המפתח הוא לתכנן את המערכת תוך התחשבות בצמיחה עתידית, כך שתוכל להתרחב ללא צורך בשינויים משמעותיים.