Beaucoup d'entreprises demandent : “Quel est le budget à prévoir pour une évaluation de la vulnérabilité ?”. La réponse est frustrante : cela dépend. Mais cela ne signifie pas qu'il faille se contenter de deviner.

Qu'il s'agisse d'une startup effectuant sa première analyse ou d'une entreprise jonglant avec les audits de conformité, le coût dépend de l'étendue, de la méthodologie et du type de visibilité dont vous avez réellement besoin. Dans ce guide, nous allons décomposer le paysage des prix en langage clair - pas de tactiques de peur ou de mots à la mode - juste un regard pratique sur ce que vous allez payer, pourquoi cela varie tellement, et quel type de retour que vous pouvez attendre en le faisant correctement.

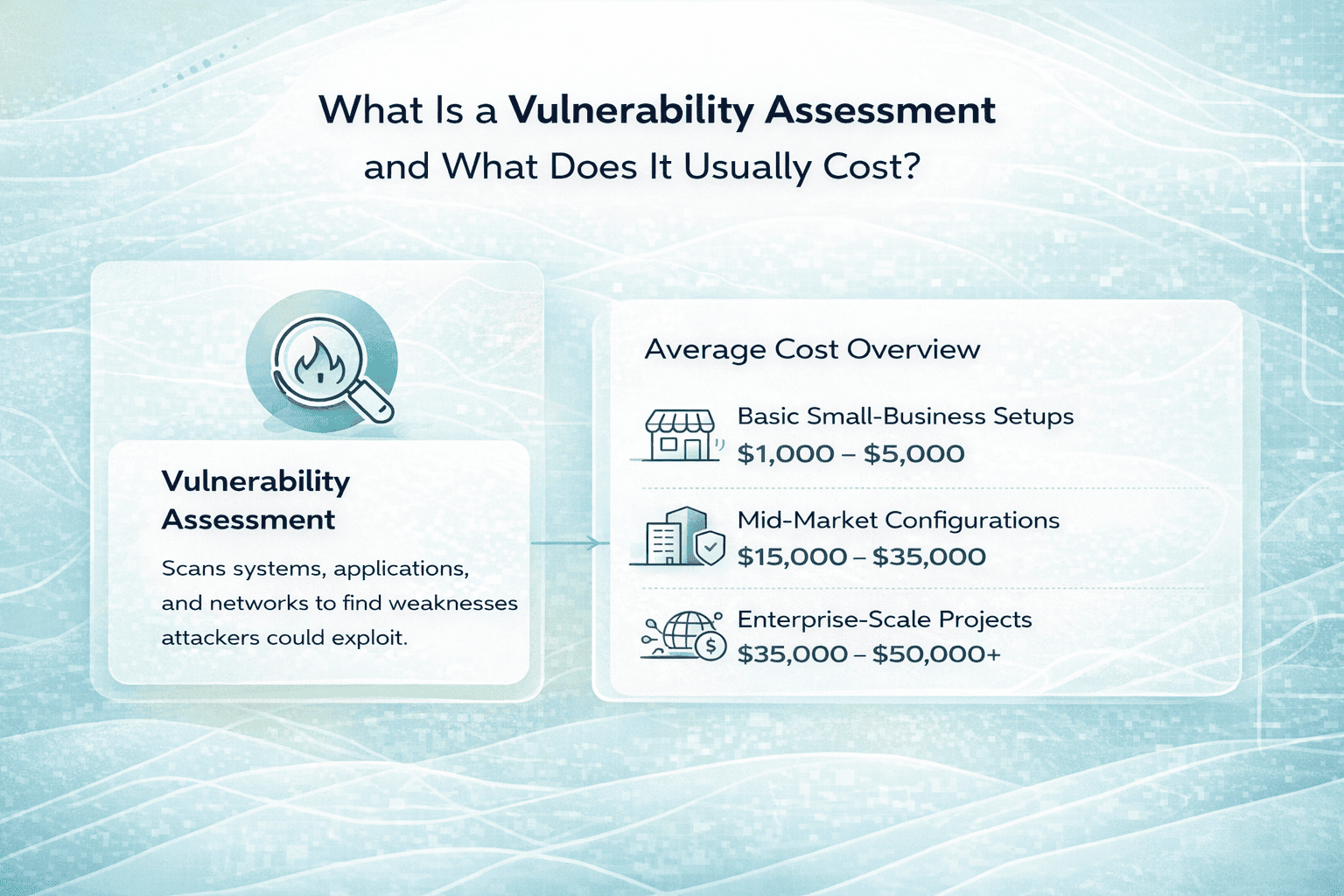

Qu'est-ce qu'une évaluation de la vulnérabilité et quel est son coût habituel ?

Une évaluation de la vulnérabilité est un examen structuré de vos systèmes, applications et réseaux afin d'identifier les faiblesses que les attaquants pourraient exploiter. Ces faiblesses peuvent être des logiciels non corrigés, des configurations non sécurisées, des services exposés ou des composants obsolètes.

L'objectif n'est pas seulement de dresser une liste des problèmes, mais de les classer par ordre de priorité en fonction des risques, afin que les équipes puissent se concentrer sur ce qui est réellement important.

Aperçu du coût moyen :

- Installations de base pour les petites entreprises : $1,000 à $5,000

- Configurations de milieu de gamme : $15,000 à $35,000

- Projets à l'échelle de l'entreprise : $35.000 à $50.000

La plupart des petites et moyennes entreprises se situent entre les deux. Des prix très bas sont généralement synonymes de tests superficiels. Les prix très élevés correspondent généralement à des environnements étendus, à des besoins de conformité ou à un travail manuel important.

Comment nous considérons les évaluations de vulnérabilité dans les projets réels

Au Logiciel de liste A, En ce qui concerne les évaluations de vulnérabilité, nous travaillons en étroite collaboration avec des entreprises qui ne les considèrent pas comme un exercice de sécurité abstrait, mais comme une partie intégrante de la livraison de logiciels et des opérations d'infrastructure. Au fil des ans, nous avons constaté que le coût d'une évaluation est rarement à l'origine de problèmes en soi. Les problèmes apparaissent généralement lorsque les évaluations sont déconnectées des flux de développement, de la gestion de l'infrastructure ou des décisions d'ingénierie quotidiennes. Dans ces cas-là, même une évaluation bien payée peut se transformer en un coût irrécupérable.

Nos équipes sont impliquées dans le développement de logiciels, les tests et l'assurance qualité, les services d'infrastructure et le soutien à la cybersécurité. Cela nous donne une vision pratique de la façon dont les vulnérabilités sont introduites et de la façon dont elles sont corrigées de manière réaliste. De ce point de vue, les évaluations des vulnérabilités sont d'autant plus utiles qu'elles s'appuient sur des systèmes réellement utilisés - applications, environnements en nuage, intégrations et outils internes - plutôt que sur des listes de contrôle génériques. Une définition claire du champ d'application dès le départ est l'un des principaux facteurs qui permettent de maîtriser les coûts d'évaluation et d'obtenir des résultats utiles.

Pourquoi les prix de l'évaluation de la vulnérabilité varient-ils autant ?

Contrairement à l'achat de licences de logiciels, l'évaluation de la vulnérabilité n'est pas un produit fixe. Il s'agit d'un service façonné par votre environnement et votre profil de risque.

Plusieurs facteurs déterminent la fixation des prix.

Champ d'application et nombre d'actifs

C'est l'un des principaux facteurs qui influencent le prix final. Plus il y a de systèmes, de points de terminaison et d'environnements à inclure dans l'évaluation, plus il faut de temps et d'efforts pour la réaliser correctement. La portée couvre souvent des éléments tels que les réseaux internes et externes, l'infrastructure en nuage, les bases de données, les applications web et toutes les API dont vous dépendez. Tester un simple site web de marketing est très différent de tester une plateforme SaaS avec de multiples intégrations, rôles d'utilisateurs et fonctionnalités dynamiques. Plus l'empreinte augmente, plus la complexité s'accroît, ce qui fait naturellement grimper les coûts.

Profondeur des essais

Toutes les évaluations ne vont pas aussi loin. Certaines s'en tiennent à l'analyse des vulnérabilités connues et s'arrêtent là, tandis que d'autres vont plus loin en validant la signification de ces résultats dans leur contexte. Dans les missions plus avancées, l'équipe peut simuler des chemins d'attaque réels pour comprendre ce qu'un acteur de menace réel pourrait exploiter. Cette approche plus approfondie nécessite plus de temps et beaucoup plus de compétences. Les outils automatisés n'ont qu'une portée limitée, et dès lors qu'une analyse humaine est nécessaire, le coût commence à s'en ressentir.

Méthodologie d'essai

La manière dont une évaluation est effectuée joue un rôle important dans la détermination du prix. Les tests "boîte noire", où l'évaluateur n'a aucune connaissance interne du système, prennent plus de temps et coûtent souvent plus cher parce qu'ils doivent partir de zéro. Les tests en boîte grise offrent un équilibre en donnant au testeur un accès partiel ou des informations d'identification, ce qui lui permet d'approfondir les choses sans être totalement dans le noir. Les tests en boîte blanche donnent un accès interne total et permettent une couverture plus complète, bien qu'ils nécessitent généralement une coordination plus étroite avec vos équipes internes. Plus les tests sont réalistes et bien informés, plus ils sont utiles, mais plus ils sont coûteux.

Expérience de l'équipe de test

Vous ne payez pas seulement pour le temps qu'une personne passe à faire fonctionner un scanner. Vous payez pour son jugement, sa perspicacité et sa capacité à faire la différence entre un défaut cosmétique et un problème de sécurité grave. Les testeurs expérimentés ayant des références et des antécédents pratiques apportent un niveau de précision que les services automatisés moins chers n'ont généralement pas. Ils savent comment repérer les problèmes complexes qui impliquent des vulnérabilités en chaîne, couper à travers des données bruyantes et concentrer votre attention sur ce qui est réellement risqué. Cette connaissance approfondie est ce qui différencie un rapport sur lequel vous pouvez agir d'un rapport qui ne fait qu'ajouter de la confusion.

Conformité et exigences réglementaires

Lorsque votre évaluation est liée à la conformité réglementaire, les attentes changent. Des normes telles que PCI DSS, HIPAA ou SOC 2 exigent des méthodologies de test spécifiques, une documentation claire et des résultats structurés et prêts à être audités. Le respect de ces normes prend plus de temps et nécessite souvent de travailler avec des professionnels familiarisés avec les cadres. Il ne s'agit pas seulement de vérifier la présence de ports ouverts ou de logiciels obsolètes, mais de produire des preuves qui tiennent la route lors d'un audit. Cette couche supplémentaire de rigueur est nécessaire, mais elle augmente également le coût total.

Coûts typiques de l'évaluation de la vulnérabilité

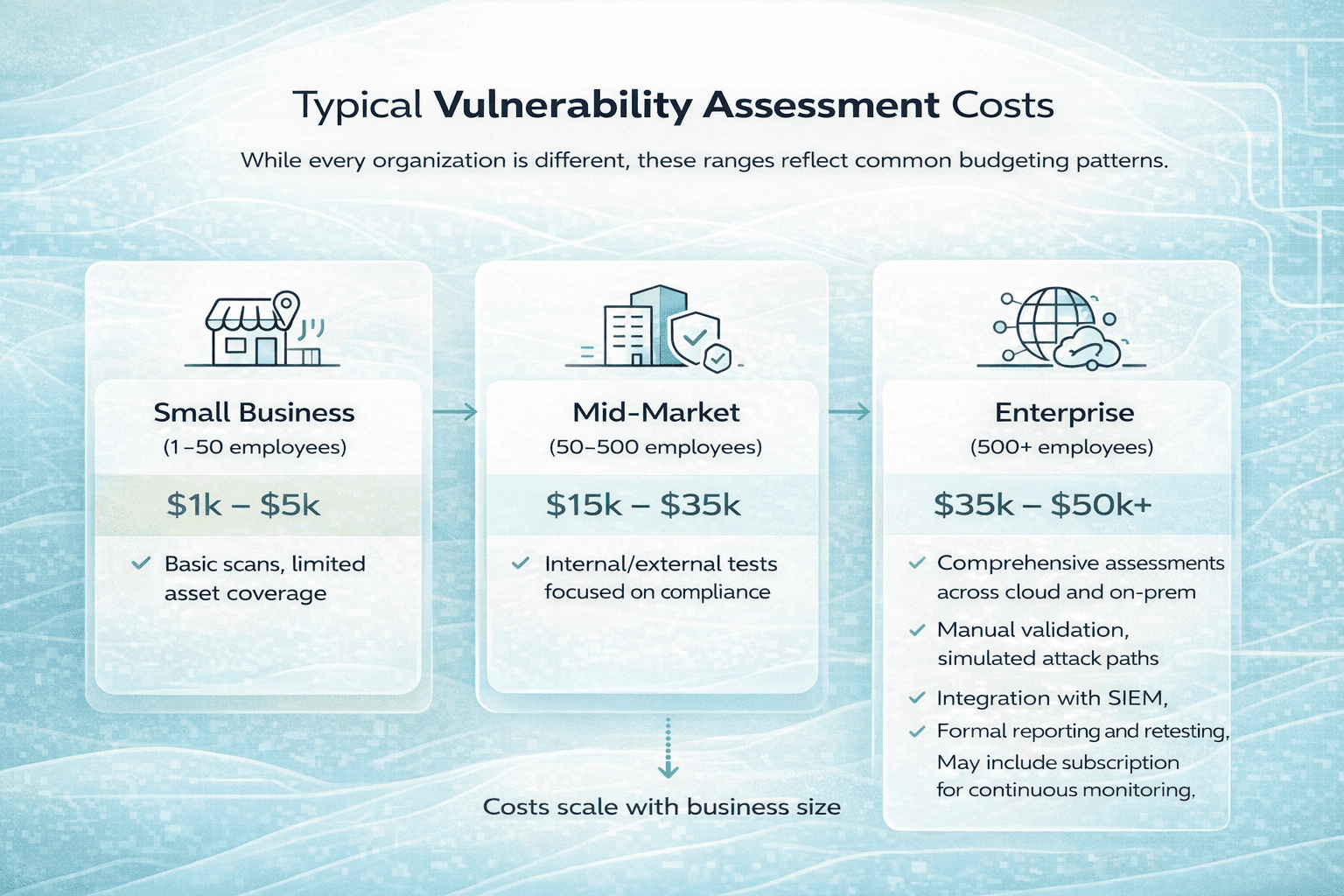

Bien que chaque organisation soit différente, ces fourchettes reflètent des modèles de budgétisation courants.

| Taille de l'entreprise | Dépenses annuelles typiques | Ce qui est généralement couvert |

| Petites entreprises (1-50 employés) | $1,000 à $5,000 | Analyse automatisée de base des vulnérabilités, couverture limitée des actifs (par exemple, site web ou petit réseau interne), rapports de base. Généralement pris en charge par un fournisseur de services de gestion ou par des outils sur abonnement. |

| Marché intermédiaire (50-500 employés) | $15,000 à $35,000 | Multiples analyses internes/externes, certaines validations manuelles, tests de conformité (par exemple, HIPAA, SOC 2), hiérarchisation des risques. Comprend souvent des missions à portée fixe avec des examens périodiques. |

| Entreprise (500+ employés) | $35.000 à $50.000 | Évaluations complètes dans le nuage et sur site, validation manuelle, simulation d'attaques, intégration avec SIEM, rapports formels et nouveaux tests. Peut inclure un abonnement pour une surveillance continue. |

Ces chiffres représentent des budgets annuels approximatifs pour les tests de sécurité, qui peuvent comprendre plusieurs évaluations de la vulnérabilité et des tests de pénétration, et non le coût d'une seule mission d'évaluation de la vulnérabilité.

Ce que vous obtenez réellement à différents niveaux de prix

Comprendre ce qui est inclus permet d'éviter les déceptions.

Évaluations à faible coût ($1 000 à $2 000)

Il s'agit généralement des éléments suivants

- Numérisation automatisée.

- Détection des vulnérabilités à grande échelle.

- Priorité limitée.

Ce qui manque souvent :

- Validation manuelle.

- Contexte commercial.

- Des conseils clairs en matière de remédiation.

Ils sont utiles comme base de référence, mais rarement suffisants à eux seuls.

Évaluations de milieu de gamme ($2.000 à $5.000)

C'est là que la plupart des organisations trouvent de la valeur.

Comprend généralement :

- Analyse interne et externe.

- Un certain nombre d'examens manuels.

- Établissement de priorités en fonction des risques.

- Des rapports clairs.

Pour de nombreuses équipes, ce niveau permet d'obtenir des informations exploitables sans surinvestissement.

Évaluations de haut niveau ($10 000+)

Ils relèvent souvent des tests de pénétration et peuvent comprendre les éléments suivants

- Exploitation et tests manuels.

- Validation approfondie des vulnérabilités identifiées.

- Scénarios d'attaques simulées.

- Rapports exécutifs et techniques.

- Répétition des tests après remédiation.

Ce niveau est généralement adapté aux systèmes à haut risque, aux environnements réglementés ou aux architectures complexes pour lesquels les évaluations de vulnérabilité standard ne sont pas suffisantes.

Coût de l'évaluation de la vulnérabilité et du test de pénétration

Ces deux termes sont souvent confondus, mais les prix reflètent des différences réelles.

Une évaluation de la vulnérabilité se concentre sur l'identification et la hiérarchisation des faiblesses. Elle met l'accent sur la couverture.

Un test de pénétration se concentre sur l'exploitation des faiblesses pour en comprendre l'impact réel. Il met l'accent sur la profondeur.

Comparaison des coûts typiques :

- Évaluation de la vulnérabilité : $1,000 à $5,000

- Tests de pénétration : $5.000 à $30.000

Dans la plupart des cas, les tests de pénétration dont le prix est inférieur à $4 000 indiquent une analyse automatisée plutôt qu'un véritable pentest manuel, bien qu'il puisse y avoir des exceptions en fonction du champ d'application et du fournisseur.

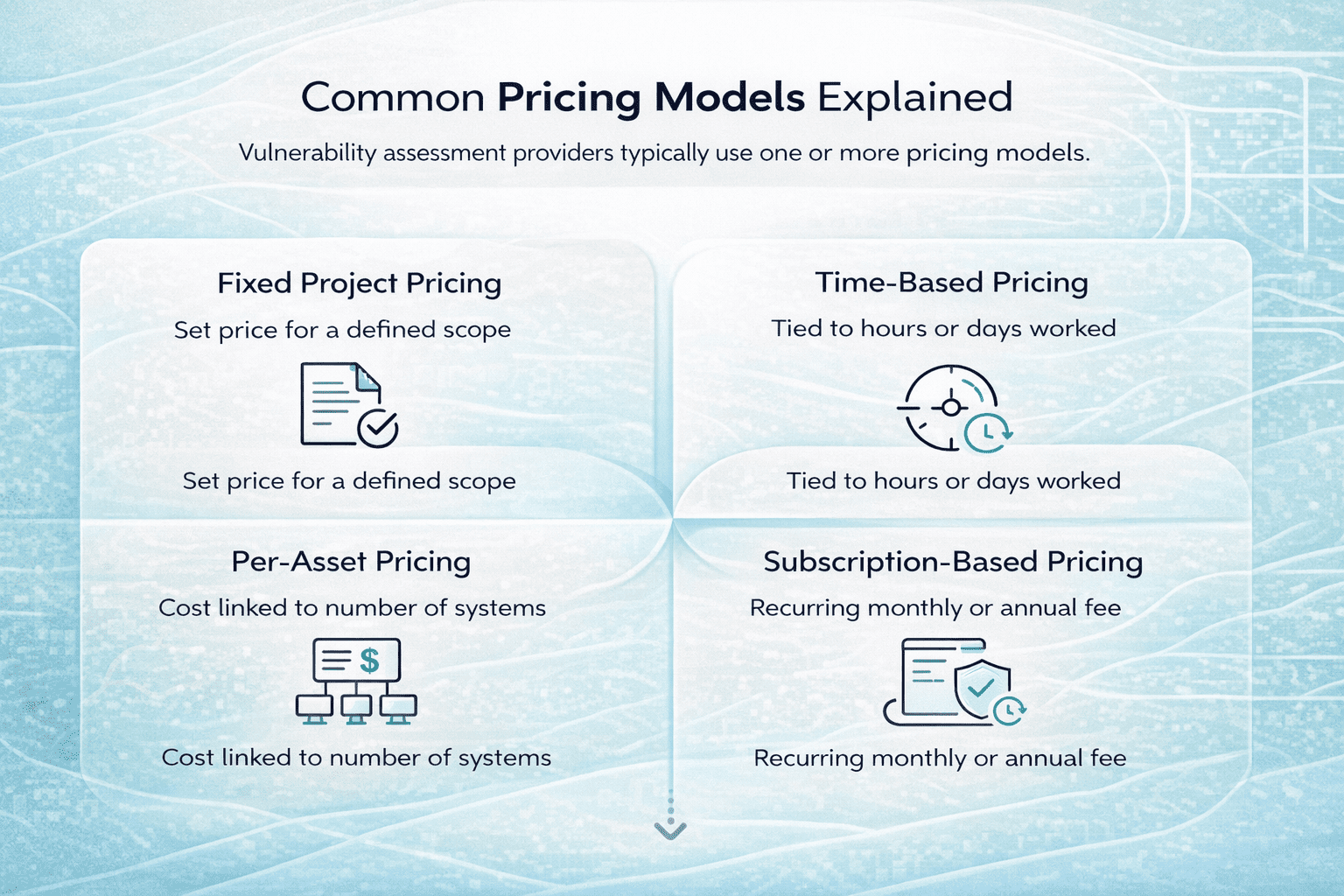

Explication des modèles de tarification les plus courants

Les fournisseurs d'évaluation de la vulnérabilité utilisent généralement un ou plusieurs modèles de tarification.

Prix fixes pour les projets

La tarification fixe des projets s'appuie sur un champ d'application clairement défini et un prix unique convenu. Ce modèle fonctionne mieux lorsque chacun sait exactement ce qui doit être testé, quels sont les systèmes concernés et à quoi doivent ressembler les produits finaux. Du point de vue de la budgétisation, ce modèle est simple et prévisible, et c'est pourquoi de nombreuses entreprises le préfèrent pour les évaluations ponctuelles ou liées à la conformité. La principale limite est la flexibilité. Si le champ d'application change en cours de projet, les ajustements signifient généralement une renégociation.

Tarification basée sur le temps

Avec la tarification basée sur le temps, le coût est lié au nombre d'heures ou de jours que l'équipe d'évaluation consacre au travail. Cette approche offre plus de flexibilité et est souvent utilisée lorsque le champ d'application n'est pas entièrement défini au départ ou lorsque la mission est plus exploratoire. Elle permet aux équipes d'approfondir leurs recherches au fur et à mesure que de nouvelles découvertes apparaissent, mais il peut être plus difficile de prévoir le coût final. Pour les environnements complexes ou les systèmes en évolution, ce modèle peut s'avérer judicieux à condition que les attentes et les limites soient clairement discutées dès le départ.

Tarification à l'actif

La tarification à l'actif lie directement le coût au nombre de systèmes testés, tels que les points d'extrémité, les serveurs ou les applications. Ce modèle s'adapte naturellement à la croissance de l'infrastructure et peut être plus facile à comprendre pour les organisations disposant d'environnements vastes mais cohérents. Cependant, il ne reflète pas toujours la complexité. Deux actifs peuvent nécessiter des niveaux d'effort très différents, de sorte que ce modèle fonctionne mieux lorsque les actifs sont relativement similaires en termes de structure et de profil de risque.

Tarification par abonnement

La tarification par abonnement se concentre sur l'analyse continue des vulnérabilités, moyennant des frais mensuels ou annuels récurrents. Ce modèle est conçu pour offrir une visibilité continue plutôt qu'un aperçu ponctuel. Il convient parfaitement aux organisations qui souhaitent des mises à jour régulières au fur et à mesure de l'évolution de leurs systèmes. Dans la pratique, les abonnements sont souvent associés à des examens manuels périodiques ou à des évaluations plus approfondies pour valider les résultats et fournir un contexte que l'analyse automatisée seule ne peut pas fournir.

Le choix du bon modèle dépend de la stabilité de votre environnement et de la fréquence à laquelle vous avez besoin d'informations.

Pourquoi les évaluations de vulnérabilité bon marché sont souvent décevantes

Les prix bas ne sont pas toujours mauvais, mais ils s'accompagnent souvent de compromis.

Les problèmes les plus fréquents sont les suivants :

- Nombre élevé de faux positifs.

- Aucune validation des résultats.

- Des rapports génériques avec peu de contexte.

- Pas de soutien pour la remédiation.

- Pas de nouveau test.

Un long rapport n'est pas synonyme de meilleure sécurité. La clarté est plus importante que le volume.

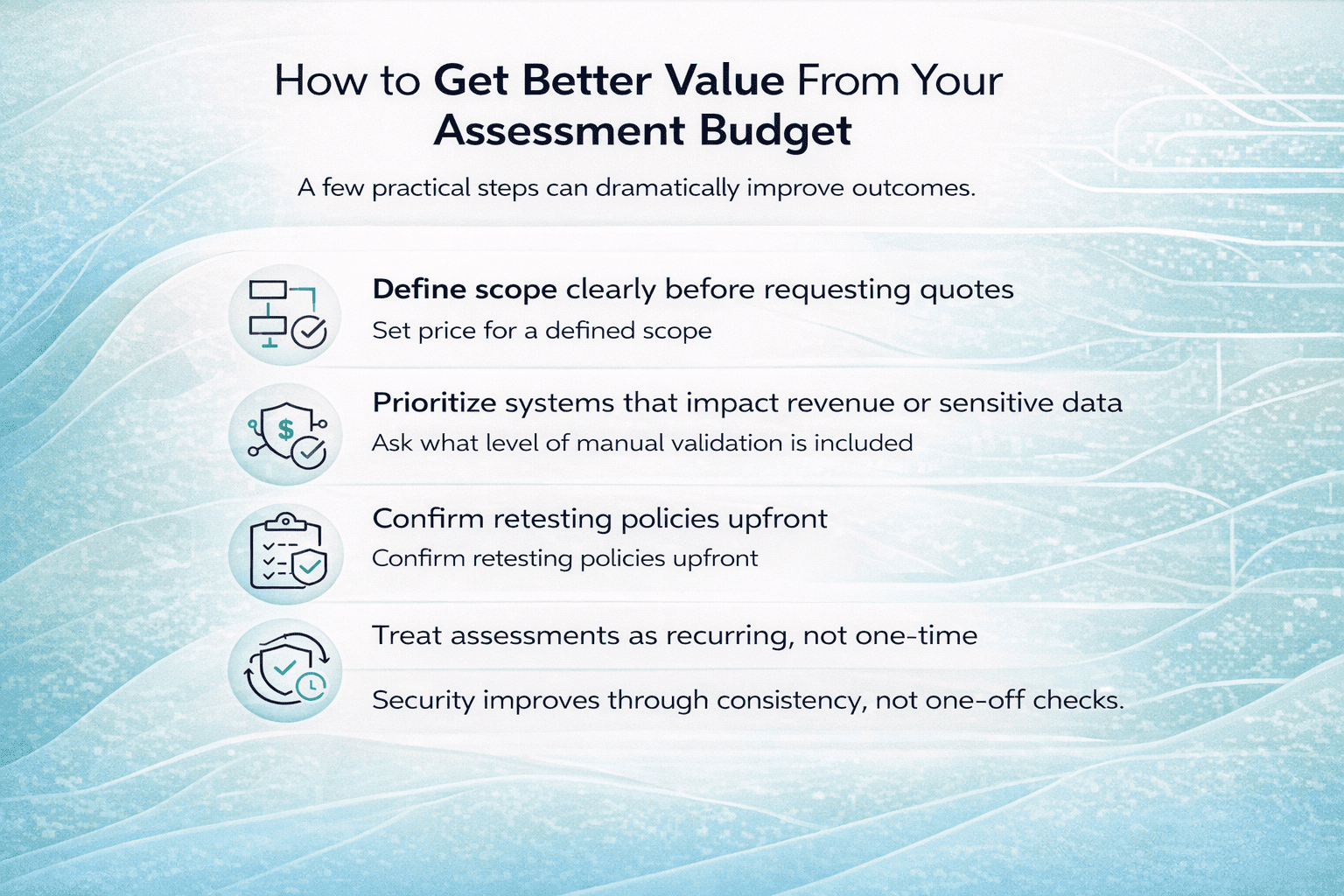

Comment tirer le meilleur parti de votre budget d'évaluation

Quelques mesures pratiques peuvent améliorer considérablement les résultats.

- Définir clairement le champ d'application avant de demander des devis.

- Donner la priorité aux systèmes qui ont un impact sur le chiffre d'affaires ou les données sensibles.

- Demandez quel est le niveau de validation manuelle inclus.

- Confirmer d'emblée les politiques de réanalyse.

- Considérer les évaluations comme récurrentes et non comme ponctuelles.

La sécurité s'améliore grâce à la cohérence, et non grâce à des contrôles ponctuels.

Le véritable retour sur investissement des évaluations de vulnérabilité

Il est facile de considérer les évaluations comme une dépense. Il est plus juste de les considérer comme une réduction des risques.

Une évaluation modeste qui permet d'éviter un incident grave peut justifier des années de coûts de test. Au-delà de la prévention des brèches, les évaluations soutiennent également les efforts de mise en conformité, améliorent la préparation aux audits, réduisent les surprises opérationnelles et renforcent la culture de la sécurité.

La valeur n'est pas dans le rapport. Elle réside dans ce qui est corrigé par la suite.

Réflexions finales

Le coût de l'évaluation de la vulnérabilité ne consiste pas à trouver l'option la moins chère. Il s'agit de comprendre le niveau de visibilité dont votre entreprise a réellement besoin et de payer en conséquence.

Pour la plupart des organisations, la bonne approche se situe entre deux extrêmes. Suffisamment de profondeur pour découvrir des risques significatifs, sans complexité inutile ni dépenses excessives.

Lorsqu'elles sont effectuées correctement, les évaluations de la vulnérabilité cessent d'être une simple case à cocher et deviennent un outil pratique de prise de décision. Et c'est là que réside leur véritable valeur.

FAQ

- Quel est le coût d'une évaluation classique de la vulnérabilité ?

Le coût dépend vraiment de ce que vous testez et de la rigueur de l'évaluation. Pour une seule application web, les évaluations de vulnérabilité se situent généralement entre 1 000 et 5 000 euros, en fonction du niveau d'accès, de la complexité et du degré de détail. Dans les environnements plus vastes ou dans les cas impliquant des normes de conformité strictes, les coûts totaux peuvent dépasser largement les $30,000. En fin de compte, c'est l'étendue, la profondeur et l'expertise de l'équipe qui déterminent le chiffre final.

- Pourquoi les prix varient-ils autant d'un fournisseur à l'autre ?

Toutes les évaluations ne sont pas égales. Certaines équipes se contentent d'effectuer des analyses automatisées et s'en tiennent là. D'autres creusent manuellement, valident les résultats et simulent des attaques réelles. Vous ne payez pas seulement pour des outils, vous payez pour de l'expertise, du temps et du jugement. C'est pourquoi un devis moins cher n'est pas toujours meilleur.

- Est-il préférable d'opter pour un prix fixe ou un taux horaire ?

Si votre projet est clairement défini et que vous souhaitez un budget prévisible, il est généralement plus sûr d'opter pour une tarification fixe. En revanche, si le projet est plus ouvert ou exploratoire, les tarifs horaires ou journaliers peuvent vous donner plus de souplesse. Veillez simplement à fixer des limites pour que la facture ne devienne pas incontrôlable.

- Dois-je tout tester en même temps ?

Pas nécessairement. Il est souvent plus judicieux de commencer par les actifs les plus critiques, c'est-à-dire ceux qui contiennent des données sensibles ou qui permettent d'effectuer des opérations clés. Puis d'étendre les tests au fil du temps. Une approche progressive permet de gérer les budgets tout en réduisant les risques.

- À quelle fréquence les évaluations de la vulnérabilité doivent-elles être effectuées ?

Au minimum, une fois par an est une référence commune. Mais si vous apportez des changements fréquents, si vous ajoutez de nouveaux systèmes ou si vous êtes soumis à des pressions réglementaires, des tests trimestriels ou même continus (avec des abonnements) peuvent s'avérer plus judicieux.

- Qu'est-ce qui est généralement inclus dans le prix ?

La plupart des évaluations comprennent la définition du champ d'application, les tests, la validation, un rapport avec les résultats et une réunion d'examen pour passer en revue les résultats. Certaines équipes fournissent également des conseils en matière de remédiation. Veillez à demander exactement ce qui est inclus, ne présumez de rien.