La gestion des identités et des accès (IAM) n'est pas bon marché, mais elle ne devrait pas non plus être une boîte noire. Pour de nombreuses entreprises, le coût réel ne provient pas des licences, mais de tout ce qui les entoure : les intégrations, les audits, les réécritures, les heures inattendues passées à démêler les erreurs d'accès.

La pression pour renforcer la sécurité, gérer les environnements hybrides et rester conforme a fait de l'IAM l'une des catégories où les coûts peuvent grimper en flèche si vous n'y prêtez pas attention. Mais il n'y a pas que des mauvaises nouvelles. Avec la bonne structure, vous pouvez obtenir beaucoup plus de contrôle sur vos dépenses - et réduire la charge de travail.

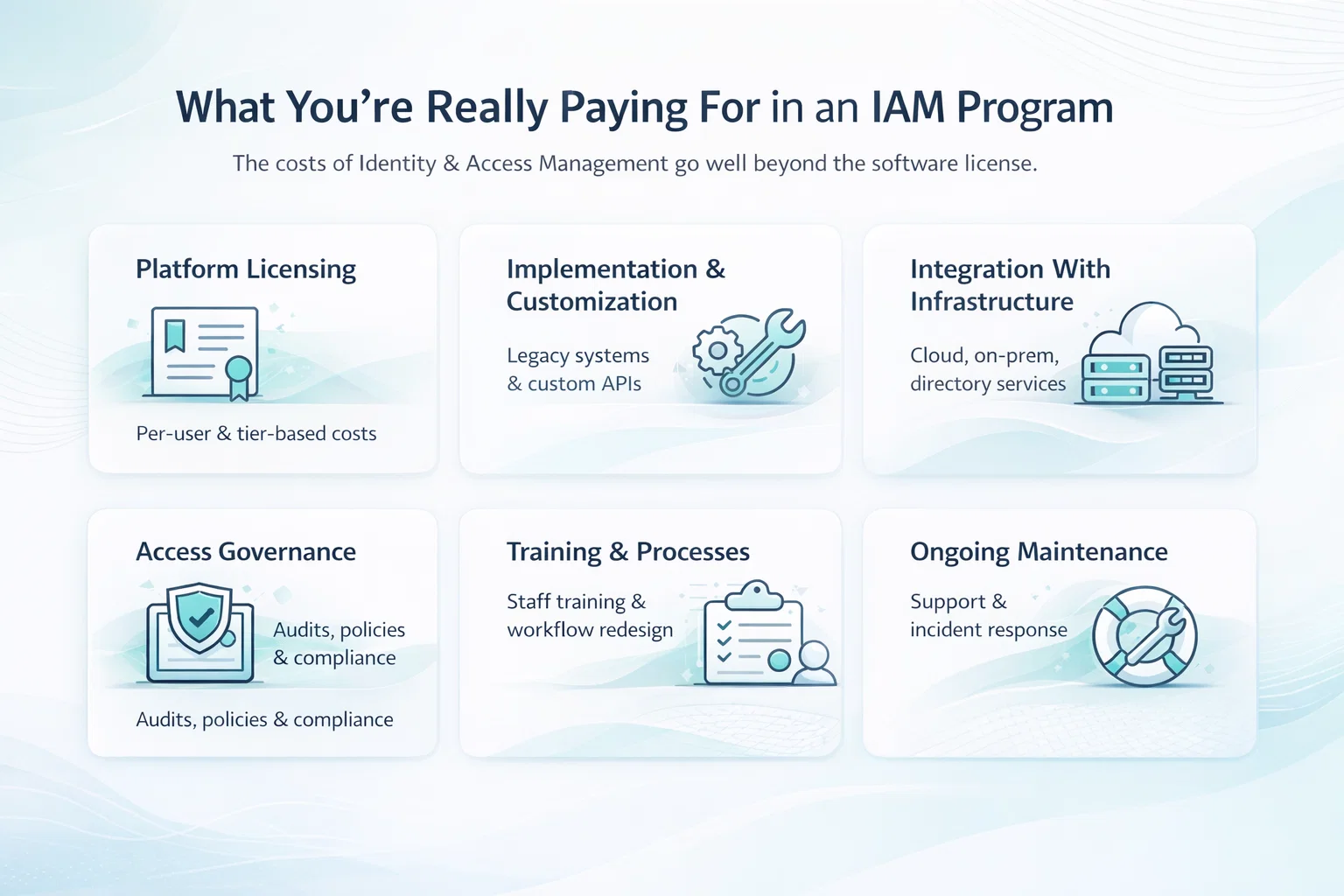

Ce que vous payez réellement pour un programme IAM

Ce n'est pas pour rien que les projets de gestion des identités et des accès respectent rarement le budget initial : la plupart des équipes se concentrent sur la licence logicielle et négligent tout le reste. Le coût réel de la gestion des identités et des accès est multiple. Il ne s'agit pas seulement de choisir un outil. Il s'agit de le faire fonctionner avec des personnes, des processus et des infrastructures qui n'ont pas été construits avec un IAM moderne à l'esprit. C'est là que l'argent va réellement :

- Licences et abonnements à la plateforme : Qu'il s'agisse d'un modèle par utilisateur, par application ou par niveau, les modèles de licence sont rarement simples et évoluent souvent plus vite que prévu.

- Mise en œuvre et personnalisation : Les outils IAM prêts à l'emploi semblent excellents jusqu'à ce que vous essayiez de les connecter à des systèmes existants, à des API personnalisées et à des flux de travail non documentés.

- Intégration à l'infrastructure existante : Les services d'annuaire, les systèmes RH, les applications en nuage, les systèmes sur site - tout cela doit communiquer avec votre couche IAM sans que cela n'entraîne de perturbations.

- Outils de gouvernance et de conformité de l'accès : C'est là que la gouvernance et l'administration des identités (IGA) entrent en jeu. Pensez à des examens automatisés, à des pistes d'audit et à des politiques d'accès basées sur les rôles qui tiennent la route lors d'un audit.

- Formation et refonte des processus internes :L'IAM affecte la manière dont les personnes demandent, approuvent et révoquent l'accès. Si vous ne mettez pas à jour les flux de travail internes, les choses se gâtent rapidement.

- Soutien et maintenance continus : Les besoins en matière d'accès changent. Les personnes changent de rôle. Les applications sont remplacées. L'IAM n'est pas un outil que l'on met en place et que l'on oublie - il faut l'entretenir.

- Planification de la réponse aux incidents et de la remédiation : Si quelqu'un obtient un accès erroné ou si un rôle est mal configuré, vous devez mettre en place des systèmes pour le détecter et le corriger rapidement.

- Évolutivité et pérennité : Les solutions bon marché s'effondrent souvent à grande échelle. L'IAM rentable ne consiste pas seulement à économiser de l'argent maintenant - il s'agit d'éviter les reconstructions plus tard.

Les dépenses liées à la gestion des identités et des accès ne sont pas seulement un poste budgétaire, c'est un investissement opérationnel. Comprendre où se situe le travail réel (et le coût réel) vous permet d'élaborer un plan qui ne vous prendra pas au dépourvu six mois plus tard.

Le rôle d'A-listware dans la gestion de l'IAM pour la croissance

Au Logiciel de liste A, Dans le cadre de la gestion des identités et des accès, nous mettons en place et gérons des équipes d'ingénieurs à cycle complet qui deviennent une extension de votre entreprise. En matière de gestion des identités et des accès, cela signifie aider les organisations à mettre en place des processus et des intégrations IAM qui ne s'effondrent pas lorsque vos systèmes évoluent ou changent.

Notre approche est ancrée dans l'intégration transparente des équipes : nous fournissons des développeurs qualifiés qui travaillent avec votre infrastructure et vos outils existants, et non pas autour d'eux. Qu'il s'agisse de connecter des systèmes IAM à des plateformes cloud, à des flux de travail internes ou à des applications tierces, nos équipes veillent à ce que la logique d'accès reste cohérente et facile à maintenir.

Si vous essayez de mettre de l'ordre dans le contrôle d'accès ou de simplifier un déploiement devenu trop complexe, nous sommes là pour vous aider. Vous pouvez voir ce sur quoi nous travaillons via notre site web LinkedIn et Facebook ou contactez-nous lorsque vous êtes prêt à reconstruire l'IAM autour de ce dont votre entreprise a réellement besoin pour prendre en charge et faire évoluer l'IAM de manière fiable.

Coût de la gestion des identités et des accès : Ventilation complète pour 2026

La plupart des entreprises sous-estiment encore le coût réel de la gestion des identités et des accès (IAM). Leur erreur ? Penser qu'il ne s'agit que de licences. L'IAM est un système vivant : un mélange d'outils, de politiques, d'intégrations et de personnes. Et chaque couche a son propre prix - parfois dès le départ, parfois six mois plus tard lorsque les choses commencent à se casser.

En 2026, les dépenses les plus importantes ne sont souvent pas d'ordre technique, mais opérationnel. L'octroi de licences n'est qu'un début. Les coûts réels sont liés à la configuration, à l'intégration, à la conformité, à l'assistance et à l'adaptation de l'IAM à votre infrastructure et à la structure de votre équipe. Voici comment les choses se passent généralement.

Des coûts de mise en place que vous verrez rapidement

Même la phase de démarrage peut devenir rapidement coûteuse, surtout si vous travaillez avec une pile technologique fragmentée ou des rôles non définis.

- Licences de plate-forme : $2-$55+ par utilisateur/mois en fonction du fournisseur, des fonctionnalités et des niveaux (par exemple, MFA, IGA, accès API).

- Mise en œuvre et configuration : $50K-$750K+ en fonction de la portée ; comprend la configuration des connecteurs, la modélisation des rôles et la conception des politiques.

- Intégrations de systèmes : $2K-$15K par système pour AD, HRIS, les services en nuage, ou les applications héritées qui nécessitent des connecteurs personnalisés.

- Conception de la politique d'AIM : $150-$250/heure pour les consultants externes ; la plupart des organisations ont besoin de 100 à 300 heures de planification.

Des coûts opérationnels permanents qui s'accumulent au fil du temps

L'IAM n'est pas un système que l'on règle et que l'on oublie. Les permissions changent, les gens déménagent, de nouveaux outils sont ajoutés : et tout cela a un coût.

- Administration et soutien : $140K-$300K+/an pour les rôles internes ou $3K-$10K/mois pour les opérations IAM gérées dans le cadre d'un accord de niveau de service.

- Outils d'audit et plateformes AGI : $50K-$350K+/an en fonction du champ d'application ; essentiel pour les examens d'accès, la certification des rôles et l'enregistrement de la conformité.

- Incidents liés à l'accès : $5K-$15K pour examiner et corriger les erreurs mineures d'autorisation ; jusqu'à $50K+ pour les défaillances majeures.

- Examens de l'accès manuel : $5K-$20K par trimestre en cas d'externalisation ; en interne, 60 à 150 heures par cycle d'examen s'il est effectué manuellement.

Les facteurs de coûts cachés qui font exploser les budgets plus tard

Ces risques n'apparaissent pas dans les propositions : ils apparaissent toujours une fois que l'IAM est opérationnel.

- Pas de politique interne en matière d'IAM : Il en résulte des décisions incohérentes, des exceptions constantes et un travail manuel qui fait boule de neige.

- Couverture partielle : Les applications et les systèmes en dehors de l'IAM conduisent à des accès fantômes et à des comptes non gérés.

- Le chaos des rôles : L'absence de RBAC ou d'ABAC entraîne une prolifération d'accès non contrôlés et des audits pénibles.

- Verrouillage des fournisseurs : Les plates-formes inflexibles rendent les changements, les mises à niveau ou les migrations futurs beaucoup plus coûteux que prévu.

Ce qui fait augmenter les coûts de l'IAM et ce qui les maintient sous contrôle

- Inducteurs de coûts : Infrastructure patrimoniale hybride, changements d'organisation fréquents, industries à fort taux d'audit et mauvaise gouvernance initiale.

- Réduire les coûts : Sources d'identité unifiées (comme AD synchronisé avec HRIS), rôles clairement définis, intégrations prédéfinies et provisionnement automatisé.

La GIA en 2026 est moins une question de sélection d'outils que d'adaptation à long terme. Si vous le traitez comme une solution temporaire, il se transformera en un problème récurrent. Mais avec l'architecture, l'automatisation et la gouvernance adéquates, elle devient une couche contrôlable, et non un fardeau pour votre sécurité ou votre budget.

Comment réduire les coûts de l'IAM sans augmenter les risques ?

Réduire les dépenses liées à l'IAM ne signifie pas réduire votre posture de sécurité - il s'agit simplement de dépenser plus intelligemment. En 2026, les plus gros gouffres financiers ne sont pas toujours de mauvais outils, mais plutôt des processus inefficaces, des déploiements trop complexes et des tâches manuelles qui auraient pu être automatisées il y a plusieurs mois. Voici quelques moyens de réduire les coûts liés à la gestion des identités et des accès sans prendre de risques.

1. Commencer par un noyau allégé - pas une suite complète

Il n'est pas nécessaire de déployer toutes les fonctionnalités dès le premier jour. La plupart des organisations peuvent obtenir une valeur réelle dès le début en se concentrant sur l'essentiel : SSO, MFA et provisionnement de base. Les couches de gouvernance telles que les révisions automatisées et la certification des accès sont importantes, mais elles peuvent être mises en place plus tard, une fois que les éléments de base sont stables et adoptés.

- Restez simple : Prouvez que les utilisateurs peuvent se connecter en toute sécurité, passer d'un outil à l'autre sans friction et que l'abandon des services est cohérent. Cette seule base permet d'éviter 80% de problèmes liés à l'accès.

2. Créez vos rôles avant de créer des flux de travail

Le moyen le plus rapide de créer un chaos IAM est d'ignorer la conception des rôles. Si vous approuvez l'accès manuellement ou construisez des flux de travail avant que les rôles ne soient définis, vous vous enfermez dans l'inefficacité.

Des modèles RBAC ou ABAC bien conçus réduisent les approbations, automatisent les décisions et rendent les révisions gérables - ce qui permet de gagner du temps chaque trimestre.

- Un effort initial = un contrôle des coûts à long terme.

3. Automatiser d'abord l'Offboarding, puis l'Onboarding

Si vous n'automatisez qu'une seule chose, commencez par l'offboarding. Supprimer l'accès immédiatement lorsque quelqu'un quitte l'entreprise est à la fois un gain de sécurité et une mesure d'économie - en particulier dans les environnements SaaS où les licences restent actives jusqu'à ce que quelqu'un s'en aperçoive.

- Bonus : Si vous synchronisez IAM avec les données du SIRH, vous pouvez automatiser l'ensemble du processus de licenciement sans aucun ticket.

4. Utilisez ce que vous payez déjà

Avant d'acheter de nouveaux outils, vérifiez ce que votre pile de cloud computing comprend déjà. Les plateformes telles que Microsoft 365, Google Workspace et AWS disposent souvent d'outils d'identité intégrés qui sont sous-utilisés.

Si vous les payez déjà, activez-les correctement et évitez de dupliquer les fonctionnalités ailleurs.

- Ne laissez pas des fonctions “gratuites” en suspens pendant que vous obtenez la même chose sous licence auprès d'un tiers.

5. Externaliser les opérations IAM que vous n'avez pas besoin de posséder

Toutes les équipes n'ont pas besoin d'un administrateur IAM à temps plein en interne. Si votre environnement ne change pas quotidiennement, il peut être beaucoup plus rentable de décharger les opérations (provisionnement, révisions, mises à jour des politiques) à un partenaire externe de confiance.

Recherchez des partenaires qui offrent une assistance soutenue par des accords de niveau de service, une couverture de l'automatisation et une aide lors des audits, sans vous enfermer dans de longs contrats.

6. Ne pas tout personnaliser

Les outils IAM semblent souvent flexibles - et ils le sont - mais cela ne signifie pas que vous devez réécrire chaque flux. Plus vous construisez une logique personnalisée, plus il est difficile et coûteux de la maintenir, de la tester et de l'auditer ultérieurement.

- Utiliser les valeurs par défaut lorsqu'elles fonctionnent. Ne personnalisez que lorsque la logique de l'entreprise l'exige.

Le contrôle intelligent des coûts de l'IAM ne consiste pas à faire des économies - il s'agit de savoir ce qu'il faut posséder, ce qui peut être automatisé, et où la complexité crée plus de risque que de valeur. Vous n'avez pas besoin de l'outil le plus cher. Vous avez besoin de l'installation qui correspond à la façon dont votre organisation fonctionne réellement.

La rupture des budgets IAM avant même le début du projet

L'IAM échoue rarement parce que l'outil n'a pas fonctionné - il échoue parce que le budget n'a pas reflété la réalité. Les équipes planifient le logiciel, peut-être même la mise en œuvre initiale, mais oublient qu'une grande partie de l'IAM se déroule en dehors du produit lui-même. Que faut-il faire pour que les révisions d'accès restent correctes ? Qui est responsable des changements de politique lorsque les départements changent ? Comment suivre les droits des applications qui ne faisaient même pas partie du périmètre initial ? Ces questions n'apparaissent pas entre guillemets, mais elles apparaissent rapidement une fois que vous êtes en ligne.

Une autre erreur fréquente est de considérer l'IAM comme une initiative exclusivement informatique. En pratique, l'identité concerne les RH, la conformité, la sécurité et chaque utilisateur final. Si ces équipes ne font pas partie de la planification initiale - pas seulement “notifiées”, mais impliquées - les flux de travail ne se mettent pas en place. Il en résulte des tickets qui sont réacheminés, des exceptions qui s'accumulent et des audits qui se transforment en exercices d'évacuation. Rien de tout cela ne figure dans la feuille de calcul initiale, mais tout se retrouve tôt ou tard sur la ligne budgétaire.

La budgétisation de l'IAM ne consiste pas à être plus conservateur - il s'agit d'être honnête. Plus vous liez étroitement votre budget à l'appropriation du processus, à la collaboration entre les équipes et à la gouvernance continue, moins vous aurez de surprises par la suite. C'est là que commence le véritable contrôle des coûts.

Conclusion

L'IAM ne doit pas être imprévisible - mais c'est souvent le cas lorsque les budgets se concentrent sur les fonctionnalités plutôt que sur les flux de travail. Les coûts les plus importants proviennent généralement de tout ce qui entoure l'outil : systèmes déconnectés, processus manuels et propriété peu claire.

D'ici 2026, l'IAM n'est plus seulement une préoccupation informatique. Il s'agit d'une couche opérationnelle qui touche à la sécurité, aux ressources humaines et à la conformité. La budgétiser, c'est tenir compte de l'automatisation, du support, de la gouvernance et des efforts nécessaires pour que tout soit aligné. Bien conçue, l'IAM réduit les frictions, améliore la visibilité et aide les équipes à avancer plus rapidement, mais seulement si elle est conçue dès le départ en tenant compte de l'ensemble de la situation.

FAQ

- Quel est le coût moyen de la mise en œuvre de l'IAM dans une entreprise de taille moyenne ?

Pour une entreprise de 500 à 1 500 employés, le coût total du déploiement (première année) est de $250K-$800K. La licence de la plate-forme ne représente qu'une fraction de ce coût.

- Pourquoi l'IAM devient-il plus coûteux après la mise en place initiale ?

En effet, les personnes changent de rôle, les systèmes évoluent et la conformité n'est pas figée. Si la plateforme IAM n'est pas maintenue ou si les flux de travail ne sont pas automatisés, les petites tâches manuelles s'accumulent et les coûts augmentent en raison d'un ralentissement opérationnel - et pas seulement d'une défaillance technique.

- Peut-on commencer par une configuration IAM de base et évoluer par la suite ?

Oui, et c'est souvent la meilleure solution. Commencez par les contrôles de base comme le SSO, le MFA et le provisionnement basé sur les rôles. Ajoutez les certifications, l'automatisation et l'AGI une fois que l'accès est cohérent et que l'équipe est à l'aise avec les fondations.

- Quel est le coût caché le plus important dans les projets IAM ?

Les exceptions manuelles. Chaque fois qu'une personne se voit accorder un accès ponctuel en dehors de la politique, cette décision engendre des frais généraux futurs - en matière d'audit, d'assistance ou de risque de sécurité. Des dizaines de petits détours s'additionnent rapidement.

- Les outils IAM en nuage coûtent-ils toujours moins cher que les solutions sur site ?

Pas toujours. Les outils en nuage réduisent les coûts d'infrastructure, mais les dépenses réelles proviennent de la personnalisation, des intégrations et de l'administration continue. Pour certaines organisations, le coût total de possession reste élevé dans le nuage - en particulier si les licences sont basées sur l'utilisateur et évoluent rapidement.