La tarification de la protection des points finaux peut être volontairement confuse. Les fournisseurs parlent de fonctionnalités, d'offres groupées et de niveaux, mais rarement de ce que vous finissez par payer ou de la raison pour laquelle les chiffres varient autant. En réalité, le coût de la protection des points finaux ne dépend pas uniquement de l'outil lui-même. Il dépend de la taille de l'entreprise, de sa maturité en matière de sécurité et de la quantité de travail que vous attendez de votre équipe en interne. Dans cet article, nous allons analyser les facteurs qui déterminent les coûts de la protection des points finaux, ce qui est généralement inclus et où les dépenses cachées ont tendance à apparaître.

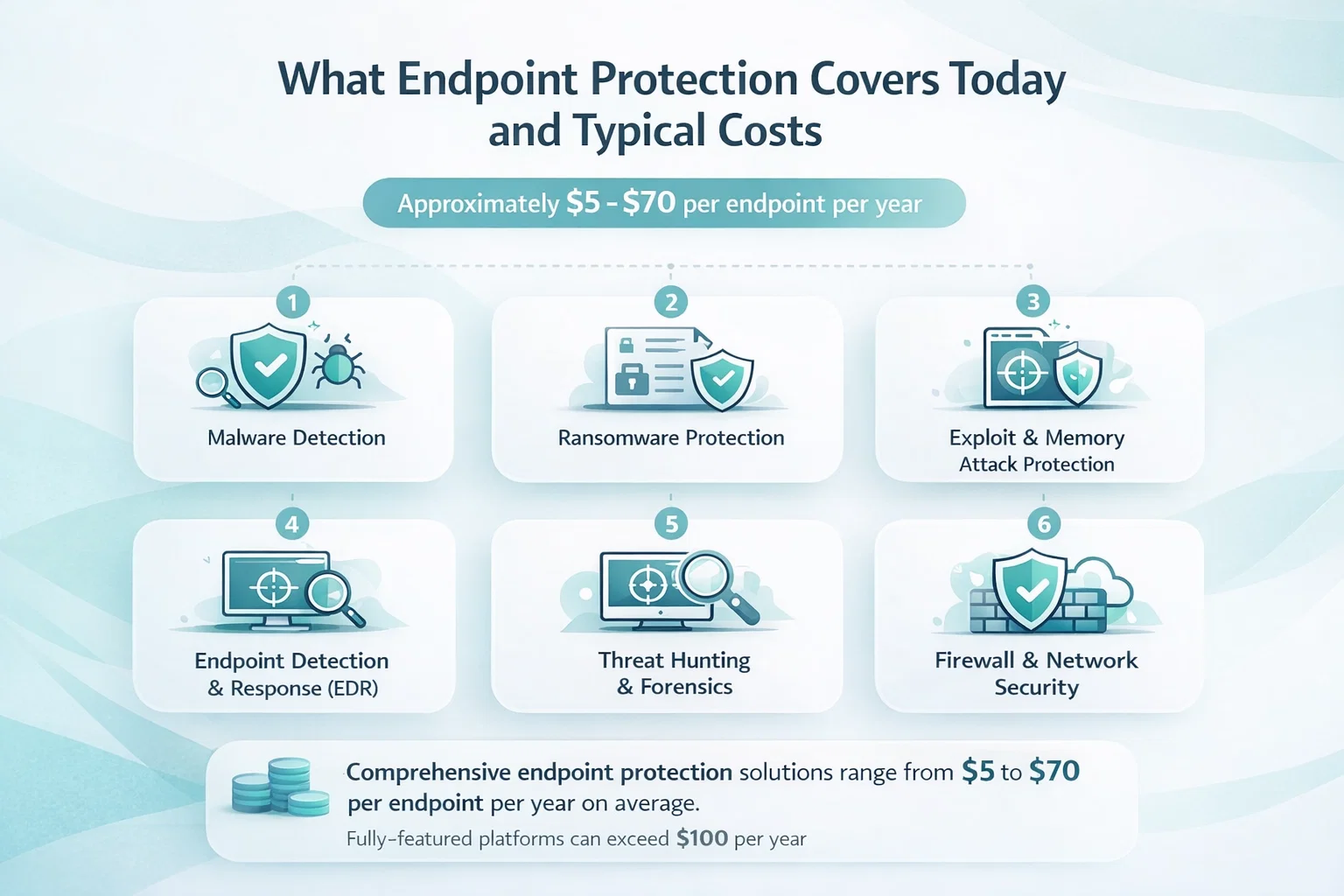

Ce que la protection des points finaux couvre réellement aujourd'hui et les coûts typiques

Avant d'aborder la question du coût, il convient de définir ce que signifie aujourd'hui la “protection des points finaux”. Il ne s'agit plus seulement d'un logiciel antivirus fonctionnant discrètement en arrière-plan.

Les plateformes modernes de protection des points finaux combinent généralement plusieurs couches de défense en un seul agent ou une seule suite. En fonction du fournisseur et du niveau, ces couches peuvent comprendre

- Détection des logiciels malveillants basée sur la signature et le comportement

- Prévention des ransomwares et retour en arrière

- Protection contre les exploits et les attaques de mémoire

- Détection et réponse des points finaux (EDR)

- Chasse aux menaces et visibilité médico-légale

- Contrôle des appareils et liste des applications autorisées

- Pare-feu et protection du réseau basés sur l'hôte

- Politiques et rapports gérés dans le nuage

Certaines plateformes vont plus loin, en ajoutant des fonctions de détection et de réponse étendues (XDR), des signaux d'identité ou l'intégration avec des outils SIEM et SOAR. Chaque capacité supplémentaire influe sur le prix, parfois de manière significative.

En moyenne, les solutions de protection des points d'accès d'entrée de gamme se situent entre 5 et 30 euros par utilisateur et par mois, ce qui correspond approximativement à 60 et 360 euros par utilisateur et par an pour ce niveau de base. Les solutions de protection des points finaux de niveau intermédiaire ou plus performantes se situent le plus souvent entre $40 et $70 par point final et par an, tandis que les offres complètes ou d'entreprise avec détection, réponse et surveillance avancées dépassent régulièrement $100 par point final et par an.

Comment nous abordons la protection des points finaux chez A-listware

Au Logiciel de liste A, Dans la pratique, nous considérons la protection des points d'accès comme faisant partie d'un ensemble opérationnel plus vaste, et non comme un poste lié uniquement aux licences logicielles. En pratique, le coût réel de la sécurité des terminaux dépend de la qualité de la construction, de la maintenance et de l'assistance des systèmes au fil du temps. Lorsque les terminaux sont intégrés dans une infrastructure stable et gérés par des équipes expérimentées, les outils de sécurité fonctionnent comme prévu et les coûts restent prévisibles. Dans le cas contraire, les entreprises finissent souvent par payer plus cher en raison des incidents, des temps d'arrêt et des ajustements constants.

Nous aidons les entreprises à maîtriser les coûts de protection des points d'accès en alignant la sécurité sur le développement de logiciels, la gestion de l'infrastructure et les opérations informatiques quotidiennes. Nos équipes s'intègrent directement aux environnements des clients, soutiennent des pratiques de développement sécurisées et aident à maintenir les systèmes sur lesquels reposent les plateformes de protection des points d'accès. Cela permet de réduire les dépenses inutiles liées aux outils qui se chevauchent et aux correctifs d'urgence. Le résultat est une configuration de sécurité où la protection des points d'accès apporte une valeur réelle sans se transformer en une dépense permanente et difficile à expliquer.

Fourchettes de prix typiques pour la protection des points finaux en 2026

Commençons par des fourchettes de prix réalistes et actuelles. Il ne s'agit pas de chiffres promotionnels. Ils reflètent ce que les entreprises paient réellement dans les environnements de PME, de marché intermédiaire et d'entreprise.

Protection des points finaux d'entrée de gamme

Ce niveau se concentre généralement sur la protection de base contre les logiciels malveillants et les ransomwares, sans fonctions d'investigation ou de réponse approfondies.

- $2 à $5 par point d'extrémité par mois

- $20 à $50 par point d'aboutissement et par an

Commun pour :

- Petites entreprises

- Exigences de base en matière de conformité

- Environnements disposant de ressources internes limitées en matière de sécurité informatique

Protection des points finaux de niveau intermédiaire avec EDR

C'est là que se situent la plupart des entreprises en croissance. L'EDR ajoute de la visibilité, de la télémétrie et la possibilité d'enquêter sur les incidents.

- $5 à $12 par point d'extrémité par mois

- $60 à $140 par point d'aboutissement et par an

Commun pour :

- Sociétés SaaS

- Équipes réparties

- Industries réglementées soumises à une pression d'audit

Protection avancée des points finaux et XDR

Ce niveau regroupe la sécurité des points d'extrémité avec les signaux d'identité, de courrier électronique ou de réseau, souvent gérés à partir d'une console unique.

- $12 à $25 par point d'extrémité par mois

- $150 à $300 par point d'aboutissement et par an

Commun pour :

- Entreprises

- Organisations ayant atteint la maturité en matière de sécurité

- Entreprises ayant des activités de surveillance 24/7 ou des opérations SOC

Il s'agit uniquement des coûts des logiciels. Ils n'incluent pas les efforts de déploiement, la main-d'œuvre interne ou les services gérés en option.

Modèles de tarification que vous rencontrerez (et ce à quoi vous devez faire attention)

Les éditeurs de solutions de protection des points finaux ne pratiquent pas tous les mêmes tarifs. La compréhension du modèle est tout aussi importante que le nombre. Voici une ventilation pratique :

| Modèle de tarification | Comment ça marche | Pour | Cons |

| Abonnement par point d'accès | Vous payez pour chaque appareil protégé, généralement facturé annuellement, parfois avec des équivalents mensuels. | Budgétisation prévisible ; évolue linéairement avec les effectifs | Les machines virtuelles et les dispositifs éphémères comptent toujours ; ils peuvent devenir coûteux dans les environnements VDI ou les environnements en nuage. |

| Licences par utilisateur | Certains fournisseurs facturent par utilisateur et non par appareil. | Fonctionne bien si les utilisateurs ont plusieurs appareils ; plus facile pour les équipes qui travaillent à distance. | Les postes de travail partagés compliquent les décomptes ; les comptes de service et les utilisateurs automatisés peuvent encore avoir besoin d'une couverture. |

| Offres groupées à plusieurs niveaux | Les caractéristiques sont regroupées dans des plans tels que “Core”, “Advanced” et “Complete”.” | Voie de mise à niveau claire ; comparaison plus facile au sein d'un même fournisseur | Vous payez souvent pour des fonctionnalités que vous n'utilisez pas ; les fonctionnalités critiques peuvent être bloquées à des niveaux supérieurs. |

| Accords d'entreprise | Les grandes organisations négocient des contrats sur mesure. | Remises sur volume ; tarification pluriannuelle prévisible | Moins de flexibilité ; les achats excessifs sont fréquents |

Coûts de la protection des points d'accès et de la sécurité gérée des points d'accès

Les logiciels seuls ne couvrent qu'une partie du problème. De nombreuses entreprises associent la protection des points d'accès à des services gérés afin de s'assurer que les menaces ne sont pas seulement bloquées, mais aussi activement surveillées et qu'elles font l'objet d'une réponse.

La détection et la réponse gérées, ou MDR, ajoutent des analystes humains au mélange. Ces experts surveillent les alertes, valident les menaces et guident, voire prennent des mesures en cas d'incident. Les prix varient généralement entre $15 et $40 par terminal et par mois, et la plupart des services MDR partent du principe que vous disposez déjà d'une plateforme EDR compatible. En contrepartie, vous bénéficiez d'une surveillance continue : contrôle 24 heures sur 24, validation approfondie des menaces et conseils sur la réponse à apporter en cas d'incident. Pour les petites équipes, le MDR peut s'avérer plus rentable que la mise en place d'une opération de sécurité interne complète.

La sécurité des points d'accès entièrement gérée va encore plus loin. Ces services regroupent les logiciels, la surveillance, le réglage et la réponse aux incidents en une seule offre, à des prix généralement compris entre $25 et $60+ par point d'extrémité et par mois. Ce niveau de service est particulièrement utile lorsque le personnel de sécurité interne est limité, que la tolérance au risque est faible ou que les exigences réglementaires requièrent une vigilance constante.

En bref, le MDR est idéal pour les équipes qui ont besoin de conseils d'experts sans embaucher du personnel à temps plein, tandis que la sécurité des points finaux entièrement gérée convient aux organisations qui veulent une couverture de bout en bout sans les frais généraux d'une gestion interne. Les deux approches déplacent les coûts d'une lutte réactive contre les incendies vers une protection proactive, ce qui rend les dépenses prévisibles tout en réduisant les risques d'incidents coûteux.

Les cas où les entreprises surpayent sans s'en rendre compte

Il est courant de surpayer la protection des points d'accès. Les entreprises paient parfois l'EDR pour des appareils qui ne quittent jamais le bureau, acquièrent des licences pour des terminaux inactifs, achètent trop de fonctions XDR qui ne sont pas intégrées ou paient des prix au niveau de l'entreprise pour des environnements à faible risque. La révision trimestrielle des licences peut permettre d'économiser des milliers d'euros, mais elle est souvent négligée.

En revanche, les solutions bon marché peuvent s'avérer faussement coûteuses. Des outils sous-puissants peuvent manquer un mouvement latéral, retarder la détection d'une brèche ou laisser des lacunes dans les données médico-légales. Un seul incident de sécurité grave peut effacer des années d'économies sur les logiciels, c'est pourquoi un investissement initial approprié permet souvent d'économiser de l'argent à long terme.

Quand la protection bon marché des points finaux devient coûteuse

Le devis le moins cher au départ n'est pas toujours le choix le plus économique. Réduire les coûts avec des outils sous-puissants peut conduire à des coûts cachés qui se répercutent lourdement plus tard. Les menaces peuvent se déplacer latéralement sur votre réseau sans être remarquées, les brèches peuvent être plus longues à détecter et les données médico-légales peuvent être incomplètes au moment où vous en avez le plus besoin. Dans de nombreux cas, les organisations finissent par faire appel à des consultants en réponse aux incidents au pire moment possible. Un incident de sécurité majeur peut facilement effacer des années d'économies perçues sur les licences de logiciels.

Scénarios de coûts pour la protection des points finaux

Voici des exemples réalistes de coûts annuels afin de mieux cerner les attentes.

- Démarrage pour 25 personnes, ordinateurs portables uniquement, protection de base : $750 à $1,500

- Entreprise à distance de 100 personnes avec EDR : $8,000 à $14,000

- Environnement mixte de 500 points avec serveurs et MDR : $90,000 à $180,000

- Entreprise avec intégration XDR et SOC : $250,000+

Les chiffres réels dépendent du fournisseur, de la négociation et de la clarté du champ d'application.

Réflexions finales

Le coût de la protection des points finaux semble simple sur les pages de prix, mais il est complexe dans la réalité. La dépense réelle dépend du nombre d'appareils que vous protégez, du degré de visibilité que vous souhaitez obtenir et de la personne qui assume la responsabilité en cas de problème.

Traiter la sécurité des points d'accès comme un système et non comme un produit. Établissez un budget en connaissance de cause. Posez des questions embarrassantes lors des démonstrations. Et n'oubliez pas que la prévention est moins chère que le nettoyage, mais seulement si elle fonctionne réellement.

Si vous planifiez soigneusement, la protection des points d'accès ne doit pas être un coût exorbitant. Elle devient un investissement contrôlé et mesurable qui permet à votre entreprise de continuer à fonctionner lorsque les menaces frappent inévitablement à la porte.

FAQ

- Pourquoi les prix de la protection des points finaux varient-ils autant d'un fournisseur à l'autre ?

Parce que les fournisseurs vendent des choses différentes sous des noms similaires. Certains se concentrent uniquement sur la prévention, d'autres regroupent la détection, la réponse, la surveillance ou même les services gérés. Les prix reflètent également la quantité de travail attendue de votre équipe interne par rapport à celle du fournisseur. - Une protection moins coûteuse des points finaux est-elle toujours une mauvaise idée ?

Pas nécessairement. Pour les petites équipes peu exposées aux risques, une solution plus simple et moins coûteuse peut suffire. Les problèmes commencent lorsque les entreprises choisissent un outil moins cher mais s'attendent à une couverture au niveau de l'entreprise sans disposer du personnel ou des processus nécessaires. - Combien de points d'extrémité les fournisseurs comptent-ils habituellement pour établir leurs prix ?

La plupart des fournisseurs établissent un prix par point d'extrémité ou par utilisateur, mais les définitions diffèrent. Un ordinateur portable et une machine virtuelle peuvent être comptés séparément, et les appareils temporaires ou partagés peuvent compliquer les chiffres. Il vaut la peine de clarifier ces points avant de s'engager dans un contrat. - Le coût de la protection des points d'accès inclut-il la réponse aux incidents ?

Dans la plupart des cas, non. Les plans de base couvrent généralement la détection et les alertes, mais l'investigation et la réponse sont soit limitées, soit gérées en interne. Une assistance complète est souvent proposée dans le cadre de plans de niveau supérieur ou de services gérés. - La protection des points d'accès peut-elle remplacer une équipe de sécurité ?

Les outils sont utiles, mais ils ne remplacent pas les personnes. L'automatisation peut réduire la charge de travail, mais quelqu'un doit toujours examiner les alertes, adapter les politiques et faire preuve de discernement. La protection des points finaux réduit les efforts, mais n'élimine pas les responsabilités. - À quelle fréquence les budgets de protection des points d'accès doivent-ils être revus ?

Au moins une fois par an, ou à chaque fois que l'entreprise change de manière significative. La croissance, les nouveaux appareils, la migration vers l'informatique dématérialisée ou la pression réglementaire sont autant de facteurs qui peuvent modifier le niveau de protection réellement nécessaire, ce qui a une incidence directe sur les coûts.