Résumé rapide : La transformation numérique en matière de sécurité OT implique la modernisation des systèmes de contrôle industriel et de la technologie opérationnelle tout en protégeant les infrastructures critiques contre les cybermenaces. Selon les orientations de la CISA et du NIST publiées en 2025, une transformation réussie de la sécurité OT nécessite un inventaire complet des actifs, des stratégies de convergence IT/OT et une architecture défendable qui concilie l'efficacité opérationnelle et la cybersécurité. Les organisations doivent relever des défis uniques en matière d'OT, notamment les systèmes hérités, les exigences en temps réel et l'élargissement de la surface d'attaque créée par l'intégration de l'IdO.

Le paysage industriel a radicalement changé. Les systèmes technologiques opérationnels qui fonctionnaient autrefois de manière isolée se connectent désormais aux réseaux d'entreprise, aux plateformes cloud et aux appareils IoT. Cette convergence crée d'énormes gains d'efficacité - mais élargit également la surface d'attaque des cybermenaces ciblant les infrastructures critiques.

Les installations de fabrication, les réseaux énergétiques, les usines de traitement de l'eau et les systèmes de transport dépendent tous de systèmes OT. Lorsque ces systèmes sont victimes d'une atteinte à la cybersécurité, l'impact va bien au-delà de la perte de données. La production s'arrête. Les systèmes de sécurité tombent en panne. Des conséquences concrètes s'ensuivent.

Le problème est le suivant : les approches traditionnelles en matière de sécurité informatique ne s'appliquent pas directement aux environnements OT. Ces systèmes privilégient la disponibilité et la sécurité par rapport à la confidentialité. Nombre d'entre eux fonctionnent sur du matériel vieux de plusieurs dizaines d'années qui ne peut pas prendre en charge les outils de sécurité modernes. Et les temps d'arrêt pour l'application de correctifs ? Ce n'est souvent pas une option.

L'état actuel de la sécurité des technologies de l'information

En août 2025, l'Agence pour la cybersécurité et la sécurité des infrastructures (CISA), en partenariat avec la National Security Agency (NSA), le Federal Bureau of Investigation (FBI), l'Environmental Protection Agency (EPA), l'Australian Signals Directorate's Australian Cyber Security Centre (ASD's ACSC), Le Centre canadien de cybersécurité (Cyber Centre), l'Office fédéral allemand de la sécurité de l'information (BSI), le Centre national de cybersécurité des Pays-Bas (NCSC-NL) et le Centre national de cybersécurité de Nouvelle-Zélande (NCSC-NZ) ont publié des lignes directrices sur l'inventaire des actifs critiques, spécialement conçues pour renforcer la sécurité des technologies opérationnelles. Ces orientations visent à protéger les systèmes qui alimentent les infrastructures critiques du pays.

Le billet de blog de la CISA de septembre 2025 intitulé “Foundations for OT Cybersecurity : Asset Inventory Guidance for Owners and Operators”, la CISA souligne qu'un inventaire complet des actifs sert de catalyseur stratégique pour les opérations de cyberdéfense. Selon la CISA, la mise en place d'une architecture défendable et d'opérations plus résilientes commence par la connaissance exacte des actifs existant dans les environnements OT.

La publication spéciale 800-82 Rev. 3 du NIST, “Guide to Operational Technology (OT) Security”, fournit des conseils fondamentaux pour améliorer la sécurité des systèmes OT. Publié en septembre 2023, ce document reconnaît que les atteintes à la cybersécurité des propriétaires et des opérateurs de systèmes de contrôle des infrastructures sont devenues plus importantes et plus visibles que jamais.

Ce qui différencie la sécurité des OT

La technologie opérationnelle existe dans un monde fondamentalement différent de la technologie de l'information. Les priorités sont inversées.

Les systèmes informatiques donnent la priorité à la confidentialité, puis à l'intégrité et enfin à la disponibilité. Les systèmes OT inversent complètement cette tendance : la disponibilité et la sécurité passent en premier, puis l'intégrité, et la confidentialité est souvent reléguée au second plan. Lorsqu'une chaîne de fabrication doit fonctionner 24 heures sur 24, 7 jours sur 7, ou qu'un réseau électrique doit fonctionner en continu, les mesures de sécurité ne peuvent pas interférer avec le temps de fonctionnement.

Les exigences en matière de temps réel créent une autre contrainte. De nombreux systèmes OT fonctionnent sur des délais de l'ordre de la milliseconde, où même de légers retards posent des problèmes. Les solutions de sécurité qui introduisent un temps de latence ne sont pas envisageables.

Les systèmes existants aggravent le problème. Les systèmes de contrôle industriels restent souvent en service pendant de longues périodes. Ces dispositifs sont antérieurs aux concepts modernes de cybersécurité et ne disposent pas des fonctions de sécurité de base telles que l'authentification, le cryptage ou les capacités de journalisation.

Le rôle de la convergence IT/OT

La convergence IT/OT représente l'intégration des systèmes de technologie de l'information avec les systèmes de technologie opérationnelle. Cette convergence favorise la transformation numérique dans tous les secteurs en rendant les opérations plus transparentes et plus efficaces.

Mais la convergence crée également des défis en matière de sécurité. Lorsque des réseaux OT isolés se connectent aux systèmes informatiques de l'entreprise, ils héritent du paysage des menaces informatiques. Les ransomwares, les attaques de phishing et les exploits basés sur le réseau deviennent soudainement des problèmes OT.

Les avantages sont pourtant considérables. Les systèmes connectés permettent une maintenance prédictive, des analyses en temps réel et des capacités de surveillance à distance qui n'étaient pas possibles avec des réseaux OT à air comprimé. Les données circulent entre les capteurs de l'usine et les systèmes de planification des ressources de l'entreprise, ce qui permet de prendre de meilleures décisions dans l'ensemble de l'organisation.

Une convergence réussie nécessite une architecture soignée. La segmentation du réseau devient essentielle : il s'agit de créer des zones qui séparent les fonctions OT critiques des systèmes qui le sont moins. Les zones industrielles démilitarisées (IDMZ) agissent comme des zones tampons entre les réseaux informatiques et les réseaux OT, en contrôlant les flux de données et en appliquant des politiques de sécurité à la frontière.

Soutenir les projets numériques de sécurité OT avec A-Listware

Les environnements technologiques opérationnels reposent souvent sur des infrastructures anciennes qui doivent être connectées à des systèmes modernes de surveillance, d'analyse et de sécurité. A-Listware fournit des équipes d'ingénieurs qui aident les organisations à construire et à maintenir le logiciel nécessaire pour soutenir ces transitions.

Leurs développeurs travaillent avec des entreprises qui ont besoin de systèmes personnalisés, d'intégrations entre les plates-formes informatiques et les plates-formes OT, ou d'une capacité technique supplémentaire pour soutenir les initiatives numériques en cours.

Avec A-Listware, les organisations peuvent :

- développer des plates-formes de surveillance et de gestion des environnements OT

- intégrer les systèmes opérationnels existants dans des applications modernes

- ajouter des équipes d'ingénieurs spécialisés pour soutenir le développement à long terme

Parler à A-Listware si vous avez besoin d'une assistance technique pour la transformation numérique de la sécurité OT.

Dresser un inventaire complet des actifs

Les orientations de la CISA pour 2025 soulignent que l'inventaire des actifs constitue le fondement de la cybersécurité des OT. Les organisations ne peuvent pas protéger ce dont elles ignorent l'existence.

Les outils traditionnels de gestion des actifs informatiques échouent souvent dans les environnements OT. Le balayage actif peut perturber les protocoles industriels sensibles. De nombreux dispositifs OT ne répondent pas aux méthodes standard de découverte du réseau. Et la documentation est souvent en retard sur la réalité - les systèmes sont modifiés, les appareils remplacés, les connexions changées, le tout sans que les enregistrements soient mis à jour.

Pour être efficace, l'inventaire des actifs de la technologie de l'information doit s'appuyer sur des approches multiples :

- Surveillance passive du réseau qui observe le trafic sans sonder activement les dispositifs.

- Les études physiques qui documentent l'équipement, les numéros de série et les connexions

- Les sauvegardes de configuration qui enregistrent les paramètres de l'appareil et les versions des logiciels

- Documentation du fournisseur qui identifie les vulnérabilités connues et les capacités de sécurité

- Registres d'entretien permettant de suivre les changements au fil du temps

L'inventaire ne doit pas se limiter à une simple liste de dispositifs. Les données de configuration, la topologie du réseau, les modèles de communication et les interdépendances sont tous importants pour les opérations de sécurité. Lorsqu'un incident se produit, les intervenants doivent comprendre rapidement quels sont les systèmes touchés, ce qu'ils contrôlent et ce qui pourrait être en danger.

Établir une architecture défendable

L'architecture défendable intègre la sécurité dans les systèmes OT dès le départ plutôt que de l'ajouter par la suite. Les orientations de la CISA, élaborées dans le cadre du Joint Cyber Defense Collaborative (JCDC), fournissent une orientation stratégique pour la création d'opérations plus résilientes.

La segmentation du réseau constitue l'épine dorsale d'une architecture OT défendable. Les systèmes de contrôle critiques fonctionnent dans des zones de réseau distinctes de celles des systèmes d'entreprise. Des pare-feu et des dispositifs de sécurité tenant compte des protocoles industriels contrôlent le trafic entre les zones et appliquent des politiques d'accès au moindre privilège.

| Couche d'architecture | Objectif | Contrôles clés |

|---|---|---|

| Zone d'entreprise | Opérations commerciales et services informatiques | Sécurité informatique standard, authentification des utilisateurs |

| DMZ industrielle | Échange de données entre les technologies de l'information et les technologies de la terre | Diodes de données, filtrage des protocoles, surveillance |

| Zone de surveillance | SCADA, HMI, postes de travail d'ingénierie | Liste blanche d'applications, gestion des accès privilégiés |

| Zone de contrôle | PLC, RTU, contrôleurs industriels | Segmentation du réseau, passerelles unidirectionnelles |

| Zone de sécurité | Systèmes de sécurité instrumentés | Isolement physique, vérification indépendante |

La défense en profondeur consiste à appliquer plusieurs couches de sécurité, de sorte que si l'une d'entre elles est défaillante, les autres continuent à assurer la protection. Mais ce principe doit être adapté au secteur des transports terrestres. Certains contrôles de sécurité qui fonctionnent bien dans les environnements informatiques posent des problèmes dans les contextes OT.

Les logiciels antivirus peuvent interférer avec les opérations en temps réel. Les correctifs automatiques peuvent poser des problèmes de compatibilité avec les applications industrielles. L'authentification par certificat ajoute une complexité que les équipes de maintenance ont du mal à gérer en cas d'urgence.

Normes et cadres pour la sécurité des OT

La série de normes ISA/IEC 62443 constitue le cadre le plus largement reconnu pour la sécurité des systèmes d'automatisation et de contrôle industriels. Développées par les propriétaires d'actifs, les fournisseurs et les vendeurs d'outils, ces normes traitent de la sécurité tout au long du cycle de vie, de la conception à la mise en œuvre, en passant par l'exploitation et la maintenance.

Le programme de certification ISASecure délivre des certifications de cybersécurité OT à la pointe du marché, basées sur les normes ISA/IEC 62443. Ce programme contribue à réduire les risques de cybersécurité grâce à un réseau mondial d'organismes de certification accrédités ISO/IEC 17065.

La norme NIST SP 800-82 Rev. 3 complète la norme CEI 62443 en fournissant des orientations spécifiques aux agences fédérales américaines et aux opérateurs d'infrastructures critiques. Le cadre traite de la gestion des risques, des contrôles de sécurité et des procédures d'évaluation adaptés aux environnements OT.

Ces cadres ont des thèmes communs : connaître ses actifs, segmenter ses réseaux, contrôler l'accès, surveiller les anomalies et maintenir des capacités de réponse aux incidents. Les spécificités varient selon l'industrie et le type de système, mais les principes fondamentaux restent les mêmes.

Principaux défis liés à la transformation numérique de l'OT

Les organisations qui poursuivent la transformation numérique dans les environnements OT sont confrontées à plusieurs défis persistants qui nécessitent une navigation prudente.

Les systèmes antérieurs aux concepts de sécurité modernes ne peuvent pas être simplement remplacés. L'équipement fonctionne, il est coûteux et son remplacement entraîne des arrêts de production. Les équipes de sécurité doivent trouver des moyens de protéger les systèmes qui ne disposent pas des capacités de sécurité de base, souvent par le biais de contrôles basés sur le réseau et de mesures compensatoires plutôt que par la protection des points d'extrémité.

Le manque de compétences constitue un autre obstacle. La sécurité des OT exige de comprendre à la fois les principes de la cybersécurité et les opérations industrielles. Il est difficile de trouver des professionnels qui parlent les deux langues. Les équipes opérationnelles comprennent les processus mais manquent d'expertise en matière de sécurité. Les équipes de sécurité comprennent les menaces mais ne saisissent pas les exigences opérationnelles ou les protocoles industriels.

La conformité réglementaire ajoute à la complexité. Chaque secteur est confronté à des exigences différentes - CIP du NERC pour les compagnies d'électricité, exigences de la FDA pour la fabrication de produits pharmaceutiques, mandats de l'EPA pour les installations de traitement de l'eau. Chacune de ces exigences entraîne des obligations de sécurité spécifiques qui doivent s'intégrer dans les efforts de transformation globaux.

Étapes pratiques pour sécuriser la technologie de l'information pendant la transformation

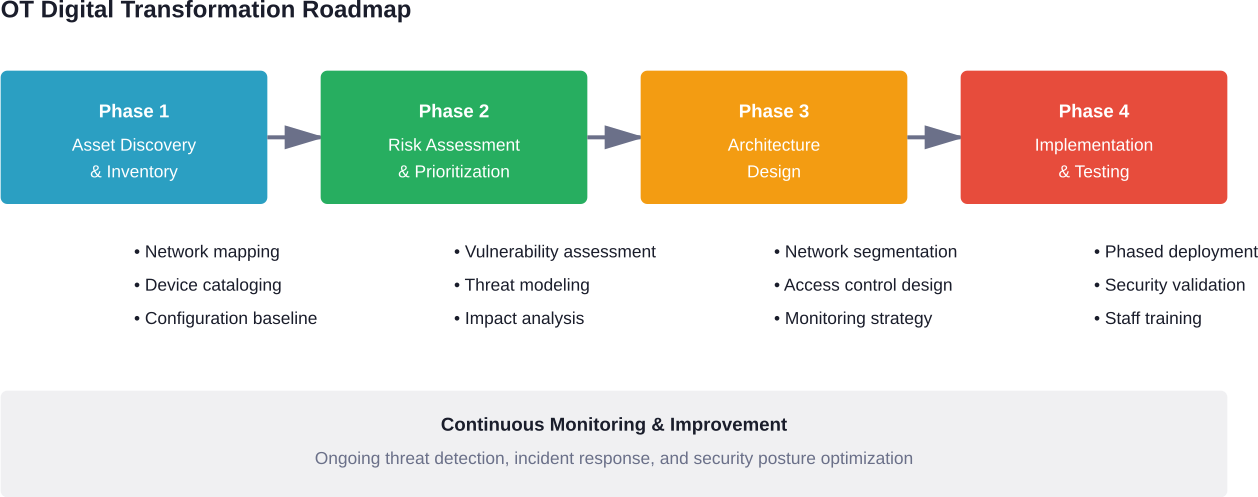

Les organisations qui entament leur parcours de transformation de la sécurité des technologies de l'information bénéficient d'une approche structurée qui concilie les améliorations de la sécurité et la continuité opérationnelle.

Commencez par la visibilité. Déployez des outils de surveillance passive capables d'identifier les actifs et les communications sans perturber les opérations. Établissez l'inventaire complet sur lequel CISA met l'accent. Documentez non seulement les dispositifs existants, mais aussi la manière dont ils communiquent, ce qu'ils contrôlent et les capacités de sécurité qu'ils possèdent.

Segmenter les réseaux en fonction de leur criticité et des limites de confiance. Les systèmes de contrôle les plus critiques méritent l'isolation la plus forte. Les systèmes moins critiques peuvent tolérer une plus grande connectivité. Concevoir ces limites intentionnellement plutôt que de les laisser évoluer organiquement.

Mettre en œuvre une surveillance qui comprend les protocoles industriels. La surveillance générique du réseau ne permet pas de détecter les menaces spécifiques à l'industrie de l'automobile. Les outils doivent analyser les protocoles MODBUS, DNP3, OPC et autres protocoles industriels pour détecter les commandes non autorisées, les changements de configuration ou les comportements anormaux.

Établir des processus de gestion du changement qui concilient la sécurité et les besoins opérationnels. Toutes les modifications apportées aux systèmes d'OT doivent suivre des procédures documentées, mais ces procédures doivent rester suffisamment pratiques pour que les gens les respectent, même en cas d'urgence.

Développer des capacités de réponse aux incidents spécifiques aux environnements OT. Les manuels de réponse aux incidents informatiques ne tiennent pas compte des systèmes de sécurité, des processus physiques ou des équipements industriels. Les équipes d'intervention ont besoin de procédures qui traitent des scénarios spécifiques à l'OT et qui donnent la priorité à la sécurité de manière appropriée.

Aligner la sécurité sur les objectifs de l'entreprise

Les programmes de sécurité OT les plus réussis alignent les initiatives de cybersécurité sur les objectifs fondamentaux de l'entreprise, tels que le temps de fonctionnement, la sécurité et le débit. Lorsque la sécurité devient un catalyseur plutôt qu'un obstacle, elle bénéficie du soutien de l'organisation.

Les outils de visibilité de la sécurité qui permettent d'identifier les goulets d'étranglement en matière de performances suscitent l'adhésion des opérations. La segmentation du réseau qui permet d'isoler les problèmes et d'accélérer les délais de rétablissement démontre une valeur qui va au-delà de la sécurité. Les systèmes de surveillance qui détectent les défaillances des équipements avant qu'elles ne provoquent des pannes contribuent aux mesures de fiabilité.

Cet alignement exige que les équipes de sécurité comprennent les priorités opérationnelles. Quels sont les indicateurs de production les plus importants ? Quels sont les systèmes de sécurité non négociables ? Où les temps d'arrêt font-ils le plus mal ? Les stratégies de sécurité qui tiennent compte de ces réalités sont mises en œuvre. Celles qui ne le font pas sont souvent contournées.

Le rôle croissant de l'IA et de l'automatisation

Les technologies d'intelligence artificielle et d'apprentissage automatique remodèlent de plus en plus la sécurité industrielle. Ces technologies excellent dans la détection d'anomalies dans les processus industriels complexes, là où les approches basées sur des règles ne suffisent pas.

La surveillance pilotée par l'IA peut établir des lignes de base de comportement normal pour les systèmes industriels, puis signaler les écarts susceptibles d'indiquer des problèmes de sécurité ou des problèmes opérationnels. Les modèles d'apprentissage automatique formés aux protocoles industriels identifient les commandes suspectes qui ne déclencheraient pas une détection traditionnelle basée sur les signatures.

Mais l'IA introduit de nouvelles considérations pour les environnements OT. Les modèles nécessitent des données d'entraînement, ce qui implique la collecte et l'analyse de données opérationnelles. Les systèmes qui exécutent ces modèles ont besoin de ressources qui peuvent ne pas exister dans l'infrastructure OT existante. Enfin, les recommandations qu'ils génèrent nécessitent une expertise humaine pour être validées dans des contextes où la sécurité est essentielle.

Questions fréquemment posées

- Quelle est la différence entre la sécurité informatique et la sécurité opérationnelle ?

La sécurité informatique donne la priorité à la confidentialité, tandis que la sécurité des systèmes informatiques donne la priorité à la disponibilité et à la sécurité. Les systèmes OT impliquent souvent des équipements anciens, des exigences en temps réel et des processus physiques pour lesquels les mesures de sécurité ne doivent pas interférer avec les opérations. Les environnements OT nécessitent généralement des outils de surveillance spécialisés qui comprennent les protocoles industriels et acceptent que les contrôles de sécurité traditionnels, tels que les correctifs fréquents, ne soient pas réalisables.

- Quel est l'impact de la convergence IT/OT sur la sécurité ?

La convergence IT/OT élargit la surface d'attaque en connectant des systèmes technologiques opérationnels précédemment isolés aux réseaux d'entreprise et à l'internet. Cela crée de nouvelles voies pour les cybermenaces tout en permettant des capacités précieuses telles que la surveillance à distance et l'analyse prédictive. Une convergence réussie nécessite une segmentation soigneuse du réseau, des DMZ industrielles et des contrôles de sécurité à la frontière IT/OT qui filtrent le trafic et appliquent des politiques d'accès.

- Quelles sont les recommandations de la CISA en matière d'inventaire des actifs de l'OT ?

Selon les orientations de la CISA d'août 2025, élaborées avec la NSA, le FBI et des partenaires internationaux, l'inventaire complet des actifs constitue le fondement de la cybersécurité des systèmes de télécommunications. Les orientations mettent l'accent sur la connaissance de tous les points d'extrémité OT et IT, y compris leurs configurations, afin de se protéger contre les changements non autorisés, d'assurer la conformité et d'atténuer les risques. La CISA décrit l'inventaire des actifs comme un outil stratégique permettant d'établir une architecture défendable et des opérations plus résilientes.

- Qu'est-ce que la norme ISA/IEC 62443 et pourquoi est-elle importante ?

ISA/IEC 62443 est la série de normes la plus largement reconnue pour l'automatisation industrielle et la sécurité des systèmes de contrôle. Développée par les propriétaires d'actifs, les fournisseurs et les vendeurs d'outils, elle traite de la sécurité tout au long du cycle de vie. Le programme de certification ISASecure, basé sur ces normes, délivre des certifications reconnues en matière de cybersécurité des systèmes d'automatisation et de contrôle industriels par l'intermédiaire d'organismes de certification accrédités, aidant ainsi les organisations à réduire systématiquement les risques.

- Les systèmes OT existants peuvent-ils être sécurisés efficacement ?

Les systèmes OT hérités qui ne disposent pas de dispositifs de sécurité modernes peuvent être protégés par des contrôles basés sur le réseau et des mesures compensatoires. La segmentation du réseau isole les systèmes vulnérables, les passerelles unidirectionnelles empêchent les attaques entrantes tout en permettant aux données de circuler vers l'extérieur, et les systèmes de surveillance détectent les comportements anormaux. Bien qu'elles ne soient pas aussi robustes que la sécurisation des systèmes modernes, ces approches réduisent considérablement les risques sans nécessiter le remplacement de l'équipement.

- Combien de temps dure généralement la transformation de la sécurité des OT ?

La transformation de la sécurité des OT s'étend généralement sur plusieurs années, car les changements doivent être apportés pendant les fenêtres de maintenance planifiées sans perturber les opérations. Le calendrier dépend de la complexité du système, de la maturité de l'organisation et de la disponibilité des ressources. De nombreuses organisations adoptent une approche progressive - en commençant par l'inventaire des actifs et l'évaluation des risques, puis en mettant en œuvre des contrôles hautement prioritaires de manière incrémentielle plutôt que de tenter une transformation complète en même temps.

- Quelles sont les compétences requises pour la sécurité des OT ?

Une sécurité OT efficace nécessite à la fois une expertise en cybersécurité et des connaissances en technologie opérationnelle. Les professionnels doivent comprendre les protocoles industriels, l'architecture des systèmes de contrôle et les processus physiques, tout en maîtrisant la modélisation des menaces, la sécurité des réseaux et la réponse aux incidents. La formation croisée des professionnels de la sécurité informatique sur les principes fondamentaux de la technologie de l'information et du personnel opérationnel sur les principes de la cybersécurité permet de combler le déficit de compétences auquel sont confrontées de nombreuses organisations.

Conclusion

La transformation numérique dans les environnements technologiques opérationnels exige une approche de la sécurité fondamentalement différente de celle de l'informatique traditionnelle. Les orientations de la CISA, du NIST et des normes industrielles telles que la norme IEC 62443 fournissent des cadres clairs, mais une mise en œuvre réussie nécessite de comprendre les contraintes et les priorités uniques des environnements industriels.

L'inventaire des actifs constitue la base - les organisations ne peuvent pas protéger ce dont elles ignorent l'existence. La segmentation du réseau et une architecture défendable créent des frontières de sécurité qui contiennent les menaces. Les systèmes de surveillance qui comprennent les protocoles industriels détectent les anomalies qui échappent aux outils génériques. Et tout au long du processus, la sécurité doit s'aligner sur les priorités opérationnelles que sont le temps de fonctionnement, la sécurité et le débit, plutôt que de s'y opposer.

Le paysage des menaces continue d'évoluer. Les groupes de ransomware ciblent de plus en plus les opérations industrielles. Les acteurs des États-nations sondent les infrastructures critiques. Et l'élargissement de la surface d'attaque dû à la convergence IT/OT et à l'intégration de l'IoT crée de nouvelles vulnérabilités.

Les organisations qui abordent la transformation de la sécurité OT de manière systématique - en développant la visibilité, en établissant une architecture défendable, en mettant en œuvre des contrôles appropriés et en maintenant une amélioration continue - se positionnent pour bénéficier des avantages de la transformation numérique tout en gérant les risques qui y sont associés. Le voyage prend du temps, nécessite des investissements et exige de l'expertise. Mais pour les infrastructures critiques et les opérations industrielles, une sécurité OT solide n'est pas facultative - elle est essentielle pour la résilience opérationnelle dans un monde interconnecté.

Prêt à renforcer votre posture de sécurité OT ? Commencez par un inventaire complet des actifs et une évaluation des risques. Consultez des cadres tels que NIST SP 800-82 Rev. 3 et ISA/IEC 62443 pour obtenir des conseils structurés. Et faites appel à des experts qui comprennent à la fois les opérations industrielles et la cybersécurité pour concevoir des solutions qui protègent vos systèmes sans compromettre les opérations.