La confiance zéro n'est pas un simple mot à la mode dans le domaine de la sécurité - elle devient rapidement la norme pour la protection des systèmes, des données et des personnes par les entreprises. Mais si les avantages sont largement débattus, l'aspect financier reste souvent flou. Certains pensent qu'il s'agit simplement d'une mise à niveau du VPN. D'autres pensent qu'il s'agit d'une refonte de la sécurité à sept chiffres. La vérité se situe quelque part entre les deux, en fonction de la manière dont vous l'abordez et du degré de préparation de votre paysage informatique. Voyons ce que coûte réellement une architecture zéro confiance, ce qui fait varier ces chiffres à la hausse ou à la baisse, et où la plupart des équipes se trompent lorsqu'elles établissent leur budget.

Ce que coûte réellement la confiance zéro et pourquoi les conjectures ne mènent à rien

Lorsque les équipes commencent à planifier le déploiement d'un système de confiance zéro, l'une des premières questions qui revient - parfois à voix basse - est “combien cela va-t-il nous coûter ?”. La réponse honnête est : cela dépend, et si quelqu'un vous donne un chiffre fixe sans examiner votre infrastructure, il ne fait que deviner. Le coût de Zero Trust n'est pas seulement une question de licences ou de plateformes - il s'agit de savoir si vous êtes prêt à démêler vos applications, si vos contrôles d'accès sont matures et si vous traitez le projet comme une rustine ou comme une véritable modernisation.

La transparence est d'autant plus importante que les mauvaises hypothèses se transforment en erreurs coûteuses. Certaines entreprises se précipitent en pensant qu'il suffit de désactiver les VPN. D'autres donnent de l'argent à des consultants sans inventaire clair ni plan d'intégration. Dans tous les cas, le budget commence à brûler avant que les avantages ne se fassent sentir. Une planification claire, des fourchettes réalistes et une compréhension de l'affectation réelle du temps et des efforts - voilà ce qui sépare les retouches coûteuses d'une architecture de confiance zéro qui évolue proprement et porte ses fruits.

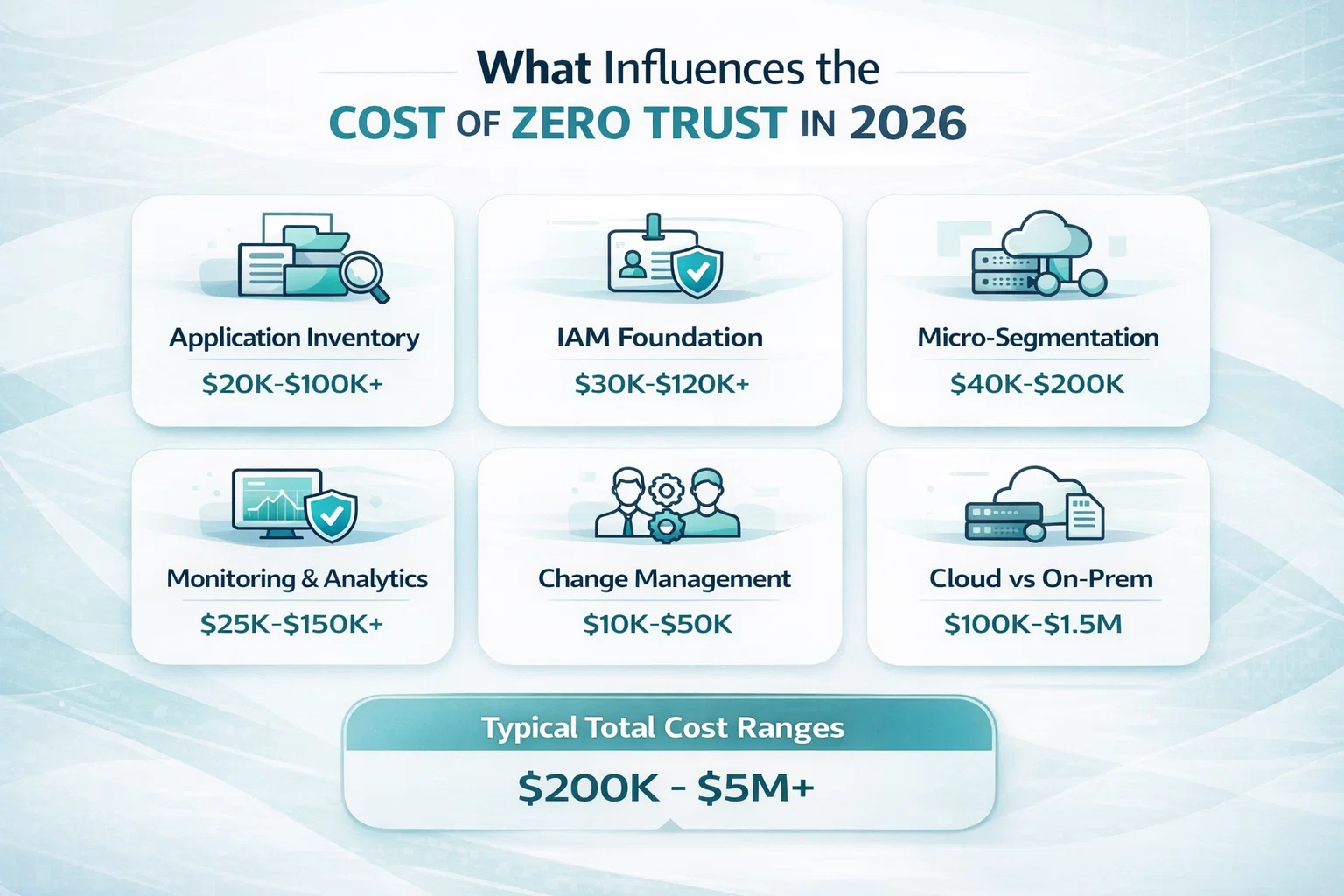

Qu'est-ce qui influence le coût de la confiance zéro en 2026 ?

La confiance zéro ne s'achète pas sur étagère. Elle s'appuie sur la manière dont vos systèmes, vos équipes et vos risques fonctionnent réellement, et c'est la raison pour laquelle les coûts varient autant, même entre des entreprises de même taille.

Certaines organisations le déploient par phases pour moins de $150 000. D'autres franchissent la barre des $2 millions lorsque des systèmes hérités, une propriété cloisonnée ou des exigences strictes en matière de conformité entrent en jeu. La différence tient généralement à l'ampleur du travail de base déjà effectué.

1. Inventaire des demandes : La ligne budgétaire cachée

L'un des facteurs de coût les plus sous-estimés consiste à déterminer ce que vous utilisez réellement. Pour les entreprises qui ne disposent pas d'un inventaire complet de leurs systèmes, cette seule étape peut prendre des semaines - et coûter des dizaines de milliers d'euros en temps d'ingénierie interne et en outils d'évaluation externes.

- Comptez entre $20 000 et $100 000+ en fonction de la complexité de votre paysage applicatif.

- Dans les environnements très fragmentés, les coûts peuvent grimper en flèche en raison de la cartographie manuelle, des lacunes en matière d'audit et de la duplication des outils.

2. Fondation de l'IAM et conception de la politique

Zero Trust repose sur une gestion solide des identités et des accès (IAM). Si vous avez déjà mis en place une gestion centralisée des identités et des accès (IAM) et un système de gestion des accès (MFA), vous avez une longueur d'avance. Si ce n'est pas le cas, vous devrez procéder à des mises à niveau fondamentales.

- Les travaux de licence et d'intégration s'échelonnent souvent entre $30 000 et $120 000.

- Des modèles d'accès complexes basés sur des rôles ou des flux d'identité de niveau réglementaire (par exemple, dans la finance ou les soins de santé) peuvent l'augmenter.

3. Micro-segmentation et architecture des réseaux

La création de zones sécurisées autour des applications et des systèmes n'est pas gratuite. Elle nécessite une planification sérieuse, du temps de configuration et parfois une réorganisation de la façon dont les services communiquent entre eux.

- Pour les environnements de taille moyenne, les projets de segmentation se situent souvent dans la fourchette $40 000-$200 000.

- Les réseaux fortement intégrés ou hérités peuvent nécessiter des outils personnalisés et des déploiements en plusieurs phases.

4. Surveillance et analyse en temps réel

La confiance zéro sans visibilité n'est qu'un vœu pieux. La surveillance en temps réel, l'analyse comportementale et la détection d'anomalies sont essentielles, mais aussi coûteuses en fonction de leur portée.

- La plupart des entreprises dépensent entre $25 000 et $150 000 pour les outils, l'installation et la mise au point au cours de la première année.

- Les coûts augmentent rapidement si vous souhaitez obtenir une observabilité complète de la pile dans des environnements hybrides.

5. Gestion du changement, formation et alignement interne

Même avec des outils parfaits, la confiance zéro échoue lorsque les équipes n'y adhèrent pas. La formation des utilisateurs, la mise à jour des politiques et la gestion de la transition sont autant de “coûts indirects”.

- Prévoyez un budget d'au moins $10.000-$50.000 pour une bonne gestion du changement.

- Les entreprises dotées d'équipes internationales ou d'un taux de rotation élevé devraient doubler cette estimation.

6. Cloud vs On-Premise : Le contexte de déploiement est important

Le modèle de déploiement influe également sur le prix. Les entreprises natives de l'informatique en nuage avancent souvent plus vite et dépensent moins au départ - environ $100K-$250K. Les entreprises hybrides ou ayant une forte présence sur site sont généralement confrontées à des coûts d'intégration et d'exploitation plus élevés - $300K-$1,5M en fonction de l'échelle.

7. Fourchettes de coûts totaux typiques en 2026

Voici comment les investissements de Zero Trust se situent en fonction de la taille et de la complexité de l'entreprise :

| Type d'entreprise | Coût estimé pour 2026 |

| Petites entreprises (Cloud-native, 100-500 employés) | $180,000-$450,000 |

| Marché intermédiaire (hybride, 500-2 500 employés) | $450,000-$1.2M |

| Grande entreprise (Multi-cloud + Legacy) | $3,5M-$5M+. |

Il n'y a pas de prix fixe. Ce qui détermine réellement le coût, c'est la mesure dans laquelle vous êtes prêt à nettoyer ce qui est déjà en place. Faire l'impasse sur ce travail se retourne généralement contre vous - et rapidement.

A-listware en action : La confiance zéro en pratique, étape par étape

Au Logiciel de liste A, Nous ne nous contentons pas d'installer des outils et de partir. Notre approche de la confiance zéro s'articule autour de systèmes réels, de flux de travail existants et des personnes qui les utilisent. Que vous modernisiez une infrastructure existante ou que vous commenciez à utiliser le cloud, nous travaillons avec votre équipe pour concevoir une architecture sécurisée qui s'adapte au fonctionnement réel de votre entreprise.

La confiance zéro ne fonctionne que si elle reflète le fonctionnement de votre équipe. C'est pourquoi nous mettons l'accent sur une découverte structurée, des politiques d'accès réalistes et une collaboration pratique. Nous restons proches de vous à chaque étape, de sorte que les décisions restent pratiques et que la mise en œuvre reste sur la bonne voie.

Nous partageons ouvertement notre processus et nos idées. Si vous souhaitez voir comment l'équipe réfléchit ou ce qui est en cours, suivez-nous sur LinkedIn ou Facebook.

Pourquoi “remplacer simplement les VPN” finit par coûter plus cher

Remplacer un ancien VPN par un outil de confiance zéro peut sembler être une mise à niveau propre. Mais le fait de le traiter comme un remplacement à l'identique se retourne généralement contre lui. Elle préserve les modèles d'accès obsolètes, ajoute de la complexité et ne fait rien pour nettoyer ce qui se trouve sous la surface. Les coûts s'accumulent rapidement, surtout lorsque personne ne se demande quels systèmes sont encore importants ou qui les utilise réellement.

Au lieu de moderniser, vous finissez par sécuriser des outils abandonnés, renouveler des licences inutilisées et rédiger des politiques basées sur des suppositions. C'est un raccourci qui semble moins coûteux sur le papier, mais qui entraîne la dette technique vers l'avant. La meilleure approche est d'abord plus lente : réparer ce qui est cassé, abandonner ce qui est obsolète, puis sécuriser ce qui reste. C'est là que la confiance zéro commence à apporter une réelle valeur ajoutée.

Quand la confiance zéro s'autofinance (et plus encore)

La mise en œuvre de la confiance zéro n'est pas bon marché, mais elle commence à porter ses fruits plus rapidement que la plupart des gens ne l'imaginent. La valeur réelle se manifeste non seulement par une meilleure sécurité, mais aussi par tout ce qu'elle vous aide à nettoyer, à retirer ou à automatiser. Et cet impact est facile à mesurer : des factures moins élevées, des audits plus rigoureux et moins d'heures perdues. C'est ici que la valeur a tendance à être la plus difficile à obtenir :

- Optimisation des licences : En moyenne, les équipes réduisent les coûts de licence logicielle de 20-40% simplement en retirant les systèmes inutilisés ou en double lors de l'inventaire.

- Économies d'infrastructure : La consolidation et la réduction de la charge se traduisent souvent par une baisse des coûts de calcul, de stockage et de réseau, en particulier dans les environnements hybrides.

- Réduction de l'exposition aux brèches : Les entreprises ayant mis en place un système de confiance zéro efficace économisent jusqu'à $1,76 million d'euros par violation de données (sur la base des données de l'industrie pour la période 2024-2025).

- Moins d'outils de sécurité à gérer : Avec des politiques plus strictes et une meilleure visibilité, de nombreuses organisations retirent les outils redondants et réduisent leur pile de sécurité.

- Surface d'attaque réduite : La micro-segmentation, l'accès au moindre privilège et la vérification continue réduisent le risque de mouvement latéral - et les coûts de nettoyage qui suivent une violation.

- Des temps de réponse plus rapides : Les équipes qui connaissent réellement les actifs qu'elles possèdent et la manière dont ils sont connectés résolvent les incidents plus rapidement et avec plus de confiance.

- Simplification des audits et des contrôles de conformité : La journalisation granulaire et l'accès basé sur des règles réduisent le temps de préparation des audits externes et des examens internes.

- Moins de travail manuel : Grâce à l'automatisation et aux contrôles unifiés, moins de choses passent inaperçues et les ingénieurs passent moins de temps à éteindre les incendies.

Il ne s'agit pas seulement de mettre en place une meilleure sécurité, mais aussi de se débarrasser d'un bruit coûteux et de le remplacer par quelque chose de réellement évolutif. C'est là que le retour sur investissement se fait sentir.

Combien de temps la confiance zéro prend-elle réellement et quand les coûts apparaissent-ils ?

La plupart des déploiements Zero Trust durent de 12 à 18 mois, mais la véritable histoire est moins liée au calendrier total qu'à la répartition du travail. La phase initiale - la mise en ordre de l'inventaire, la cartographie des flux de données et la mise en place de l'IAM - est généralement celle qui nécessite le plus de ressources. C'est là que se situe une grande partie du coût initial. Il ne s'agit pas seulement de configurer des outils, mais aussi de corriger des schémas d'accès et des dépendances ignorés depuis longtemps et qui n'ont jamais été correctement documentés.

Une fois les fondations en place, les coûts se déplacent. La micro-segmentation, l'application des politiques et les outils de surveillance viennent ensuite, mais ils suivent généralement un rythme plus régulier et des dépenses plus prévisibles. Les équipes qui échelonnent intelligemment la mise en œuvre constatent souvent que les premiers bénéfices (comme les économies de licences ou les réductions de risques) se font sentir dès le 6e-8e mois. Au 12e mois, la confiance zéro ne ressemble plus à un projet de sécurité, mais à une mise à niveau opérationnelle. La valeur se construit tranquillement - et se maintient.

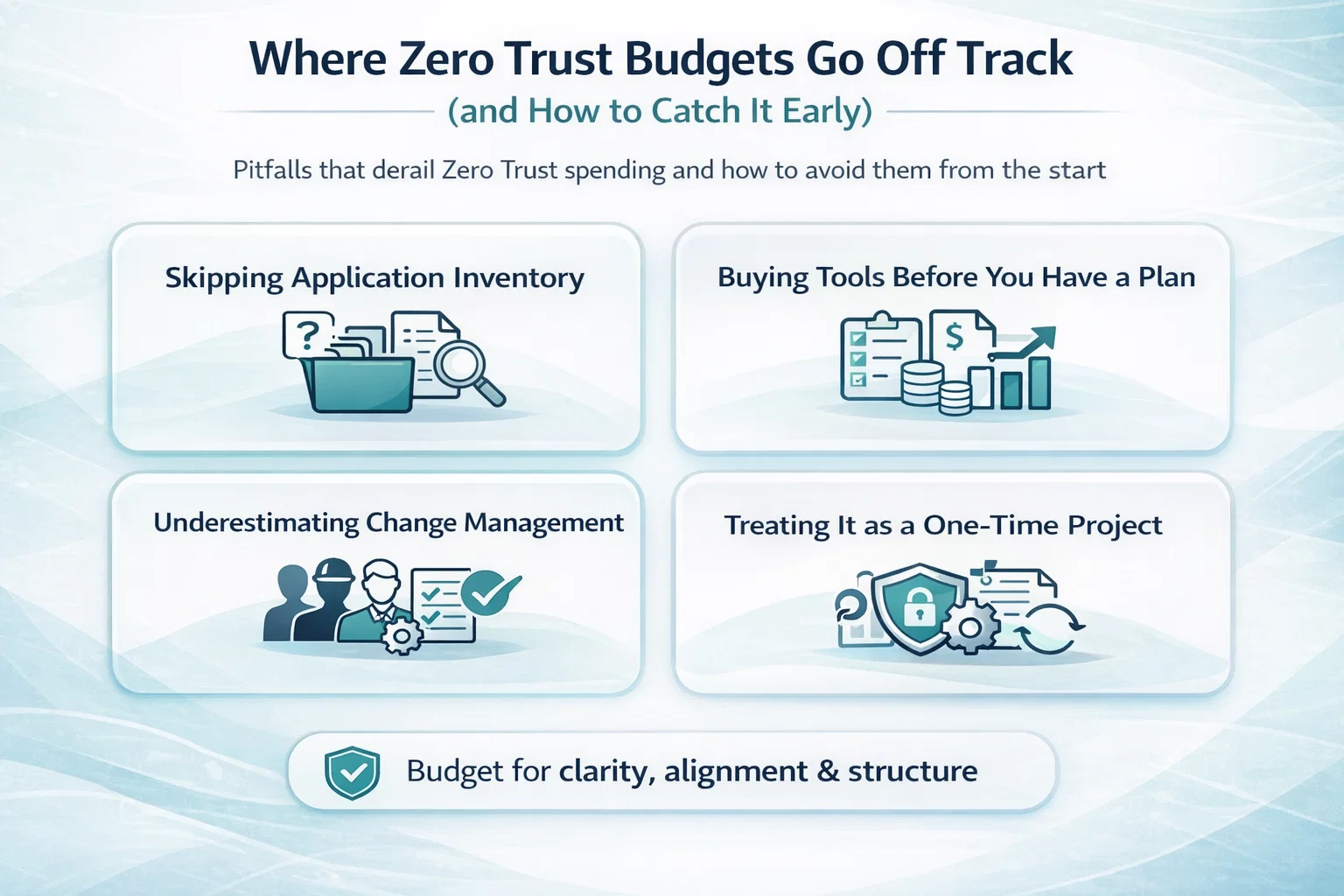

Quand les budgets "zéro confiance" dérapent (et comment les repérer rapidement)

La confiance zéro peut absolument permettre de réaliser des économies à long terme, mais pas si l'on consacre la moitié de son budget aux mauvaises choses. Beaucoup d'équipes tombent dans les mêmes pièges : déploiement précipité, achat d'un trop grand nombre d'outils ou ignorance de l'état de préparation interne. Voici quelques-unes des raisons les plus courantes pour lesquelles les coûts s'envolent, ainsi que les moyens de les éviter avant qu'il ne soit trop tard.

Sauter l'inventaire des applications

Passer directement au déploiement technologique sans comprendre ce que l'on possède réellement, c'est comme rénover un bâtiment sans vérifier ce qu'il y a derrière les murs. Vous finissez par sécuriser des systèmes morts, par dupliquer les contrôles et par reporter la dette technique. Cette étape n'est pas très glorieuse, mais la sauter conduit presque toujours à une dérive budgétaire et à des occasions manquées de consolidation.

Acheter des outils avant d'avoir un plan

Il est facile de surinvestir dans des plates-formes et des licences avant que l'architecture ne soit définie. Certains fournisseurs promettent une “confiance zéro” prête à l'emploi, mais cela se traduit généralement par des fonctionnalités qui se chevauchent ou des logiciels de base. Une stratégie progressive - ancrée dans les besoins réels de l'entreprise - conduit presque toujours à une meilleure discipline en matière de dépenses.

Sous-estimer la gestion du changement

Même le meilleur plan de confiance zéro restera lettre morte si vos équipes ne savent pas comment travailler dans le cadre de ce plan. L'absence de budget pour la formation des utilisateurs, le déploiement de la politique ou la coordination entre les équipes entraîne rapidement des coûts cachés. Un mauvais alignement entraîne des solutions de contournement, de l'informatique parallèle et des résistances qui peuvent tranquillement faire échouer les échéances.

Le traiter comme un projet ponctuel

La confiance zéro n'est pas un système qui se met en place et s'oublie. La mise au point, les audits et les ajustements de politique en cours font partie de l'accord. Si vous le traitez comme un déploiement unique, le système se désynchronise lentement de l'utilisation réelle - et les coûts reviennent sous forme de réponse aux incidents, de remaniement et de risques de conformité.

Les équipes les plus performantes n'investissent pas seulement dans la technologie, mais aussi dans la clarté - l'inventaire, l'alignement et la structure. C'est là que les dépenses excessives se transforment en investissements intelligents.

Conclusion

La confiance zéro n'est pas une simple case à cocher. Il s'agit d'une refonte stratégique et, comme la plupart des refontes, elle met à jour d'anciens problèmes ou les dissimule discrètement. Le coût réel ne réside pas dans les outils que vous achetez, mais dans les décisions que vous prenez en cours de route : ce que vous gardez, ce que vous supprimez et la façon dont vous comprenez votre propre infrastructure. Les entreprises qui l'abordent comme une mise à niveau de la sécurité ont tendance à dépenser trop. Celles qui l'abordent comme un effort de nettoyage et de modernisation obtiennent généralement plus de valeur pour moins d'argent.

Si elle est bien menée, la confiance zéro ne se traduit pas seulement par une diminution du nombre de violations ou par des audits plus clairs, mais aussi par des temps de réponse plus rapides, des opérations plus simples et une visibilité plus claire dans l'ensemble des domaines. Ce n'est pas en investissant de l'argent dans de nouvelles plateformes que l'on obtient ces résultats, mais en sachant exactement ce que l'on sécurise et pourquoi. Tout le reste repose sur cette connaissance.

FAQ

- Combien coûtera Zero Trust en 2026 ?

Cela dépend de la complexité de votre environnement et de votre degré de préparation. Une petite entreprise "cloud-native" peut dépenser moins de $150K. Une grande entreprise avec un héritage tentaculaire pourrait atteindre $2 millions ou plus, surtout si le travail de conformité ou de segmentation est intensif.

- Est-il possible de réduire les coûts sans faire d'économies ?

Oui. Les économies les plus importantes proviennent de la rationalisation précoce de votre portefeuille d'applications. Nettoyez ce dont vous n'avez pas besoin, évitez d'acheter des outils qui se chevauchent et procédez par étapes. Ne faites pas l'impasse sur le travail de fond - c'est là que se cache la plus grande partie de la valeur.

- Pouvons-nous simplement remplacer notre VPN et l'appeler "Zero Trust" ?

Vous pouvez le faire, mais cela ne servira pas à grand-chose. Vous finirez par superposer de nouvelles technologies sur la même structure obsolète et par payer pour des systèmes et des accès dont vous n'avez pas réellement besoin. La confiance zéro fonctionne lorsqu'elle modifie la structure de votre environnement, et pas seulement la manière dont on y accède.

- Quel est le calendrier habituel de mise en œuvre ?

La plupart des entreprises ont besoin de 12 à 18 mois entre la première évaluation et le déploiement complet. Le délai dépend de l'ampleur du nettoyage et de l'alignement interne nécessaires. Vous constaterez probablement des avantages significatifs dès le sixième mois si le projet est déployé de manière stratégique.

- Zero Trust fonctionne-t-il pour les environnements hybrides ou sur site ?

Oui, mais les coûts et la complexité augmentent. La segmentation, la surveillance et le contrôle des systèmes hérités et des réseaux fragmentés demandent plus de travail. Néanmoins, c'est faisable - et cela en vaut la peine à long terme, en particulier si vous l'abordez dans le cadre d'une modernisation plus large.