Les tests de sécurité des applications étaient autrefois effectués par les équipes une fois par an, souvent pour vérifier la conformité. Les choses ont changé. Avec des réglementations plus strictes, des attaquants plus intelligents et une infrastructure plus complexe, les tests ne sont plus facultatifs - ils sont essentiels. Mais comment savoir ce que cela va vous coûter ? C'est là que les choses se gâtent.

Le prix ne dépend pas seulement du nombre de points d'extrémité ou du type de test - il dépend de l'enjeu, de la profondeur de l'évaluation, de la personne qui l'exécute et de la nature de l'audit (ponctuel ou continu). Cette analyse se penche sur les chiffres réels et sur les éléments moins évidents qui les influencent.

Ce que couvrent réellement les tests de sécurité des applications

Les tests de sécurité des applications ne consistent pas seulement à lancer un scanner et à attendre qu'une liste de bogues apparaisse. Il s'agit de comprendre comment votre logiciel se comporte sous pression - comment il gère les abus et les attaques qui n'apparaissent pas dans les tests unitaires. En fonction de la manière dont votre application est construite (et de l'endroit où elle se trouve), il peut s'agir de tester une authentification non sécurisée, un contrôle d'accès défaillant, des configurations erronées, des API exposées ou des failles plus subtiles enfouies dans la logique de l'entreprise.

Il n'existe pas de méthode unique. Certaines équipes se lancent à l'aveuglette avec des tests en boîte noire, imitant des attaques extérieures sans aucune connaissance de l'intérieur. D'autres ouvrent complètement le capot avec des tests en boîte blanche pour détecter les risques de l'intérieur. Enfin, de plus en plus d'entreprises intègrent des analyses continues aux examens manuels afin de suivre l'évolution rapide des bases de code. Bien menés, les tests de sécurité ne se contentent pas de détecter les problèmes : ils renforcent la confiance dans la capacité de votre logiciel à faire face au monde réel.

La façon dont A-listware rend les applications plus sûres

Au Logiciel de liste A, Pour nous, les tests de sécurité des applications font partie intégrante du cycle de développement et ne constituent pas une tâche ponctuelle. La collaboration avec les équipes de produits et d'ingénierie permet de découvrir comment l'application fonctionne réellement et où se situent les risques réels. Ce contexte éclaire le processus de test, met en évidence ce qui importe le plus et garantit que les résultats sont pertinents, exploitables et fondés sur la façon dont le système fonctionne au jour le jour.

Nous utilisons un mélange de techniques manuelles et d'outils fiables pour aller plus loin que les analyses de surface. Notre objectif est d'identifier les problèmes qui comptent - ceux qui affectent les utilisateurs réels, les données réelles et les opérations quotidiennes.

Nous restons également en contact avec notre communauté grâce à Facebook et LinkedIn, où nous partageons des mises à jour, des observations et des enseignements pratiques sur le terrain. Les logiciels sécurisés ne sont pas une fin en soi - c'est un processus continu, façonné par l'utilisation réelle, l'évolution des menaces et un retour d'information permanent.

Combien coûtent les tests de sécurité des applications en 2026 ?

Les tests de sécurité des applications ne sont pas universels, et leur prix non plus. Le coût en 2026 dépend de ce que vous testez, de la manière dont vous le faites et de la criticité de vos systèmes. Un simple audit d'une application publique peut commencer à $4 000, tandis qu'une simulation complète de l'équipe rouge sur une infrastructure hybride peut dépasser $150 000.

Vous trouverez ci-dessous les références tarifaires les plus récentes pour les scénarios de test et les modèles d'engagement les plus courants.

Coût par type de test

Il s'agit des fourchettes moyennes du marché en 2026 pour les catégories les plus demandées de tests de sécurité des applications :

- Tests d'applications web : $5 000 - $30 000+ pour les sites web orientés vers le public, les tableaux de bord ou les portails ; les coûts augmentent avec les flux d'authentification complexes, les microservices ou la logique personnalisée.

- Tests d'applications mobiles : $5,000 - $30,000+ pour les applications iOS et Android, y compris les intégrations API et les tests backend ; le prix dépend de la sensibilité des données et de l'utilisation du SDK.

- IEssais internes du réseau/de l'infrastructure : $7 000 - $35 000+ pour évaluer les systèmes internes, le risque de mouvement latéral et les mauvaises configurations ; peut impliquer un VPN ou une installation sur site.

- Test de l'environnement en nuage : à partir de $8 000 pour les contrôles de mauvaise configuration, les audits de politique IAM et les risques d'exposition dans AWS, Azure ou GCP.

- Simulation de l'équipe rouge : $40.000 - $120.000+ pour l'émulation d'une attaque complète, y compris le phishing, l'intrusion physique et les tactiques d'évasion à travers les systèmes et les équipes.

- Simulation d'ingénierie sociale : $3,000 - $12,000 pour tester la réponse des employés aux scénarios de phishing, d'usurpation d'identité et de menaces internes.

Coût par modèle d'engagement

La façon dont vous structurez l'engagement a autant d'impact sur le prix que ce que vous testez. Voici à quoi ressembleront les modèles de tarification les plus courants en 2026 :

- Projets à coût fixe : $5,000 - $25,000 pour des tests ponctuels et clairement définis, comme une application web unique ou un environnement isolé.

- Consultation à l'heure ou à la journée : $200 - $450/heure ou 1 500 - $3 500+/jour pour des évaluations flexibles, ad hoc ou exploratoires.

- Rémunération annuelle : $50.000 - $200.000+ pour les tests récurrents, l'assistance prioritaire et les avis de sécurité à long terme.

- Tests sur abonnement : $500 - $10 000+/mois pour une analyse continue, des rapports de conformité et des intégrations basées sur des plateformes.

- Devis de projets personnalisés : $10 000 - $50 000+ en fonction de la complexité de l'infrastructure, des exigences du secteur et des besoins en documentation.

Ce qui fait augmenter les coûts

Quelques facteurs tendent à faire grimper les coûts vers le haut de l'échelle :

- Tests dans des environnements multi-cloud ou hybrides

- Exigences réglementaires telles que HIPAA, PCI DSS, ISO 27001 ou NIS2

- Rapports approfondis, notation CVSS, ou analyses de remédiation

- Inclusion de cycles de re-tests après les corrections

- Utilisation de pentesters de haut niveau ou spécialisés

- Délais réduits ou délais d'exécution urgents

Qu'est-ce qui influe réellement sur le coût des tests de sécurité des applications ?

Si vous avez vu des devis très différents pour ce qui semble être le même test de sécurité, vous n'êtes pas en train d'imaginer des choses. Il y a de vraies raisons pour lesquelles certains tests coûtent $5 000 et d'autres six chiffres. La différence tient souvent à la nature du test, à sa structure et à la profondeur demandée. Voici une analyse des facteurs clés qui influencent discrètement (ou pas) le montant final.

1. Champ d'application et surface

Plus vous voulez tester de choses, plus cela demande de temps et d'expertise. Une application web d'une seule page ne coûtera pas le même prix qu'une plateforme avec des rôles d'utilisateur, des flux de paiement, des API et des microservices dans le nuage. L'étendue n'est pas seulement une question de taille, c'est aussi une question de complexité. Dès que les intégrations et la logique commerciale entrent en jeu, la situation s'aggrave rapidement.

2. Approche et profondeur des tests

Tous les tests ne vont pas aussi loin. Une évaluation en boîte noire (sans accès interne) est plus rapide et moins coûteuse, mais elle est également limitée dans ce qu'elle peut voir. Les tests "boîte grise" et "boîte blanche" offrent davantage d'informations, mais nécessitent des accréditations, une configuration et une plus grande implication de la part de votre équipe. Plus les testeurs ont de contexte, plus les résultats sont adaptés et précis - mais aussi plus le prix est élevé.

3. Frais généraux de réglementation et de conformité

Si vous travaillez dans un secteur réglementé (finance, santé, assurance, tout ce qui contient des données sensibles), attendez-vous à payer davantage. Les cadres de conformité tels que PCI DSS, HIPAA, ISO 27001 ou SOC 2 ajoutent des couches supplémentaires au processus de test. Les tests doivent être documentés différemment, parfois répétés, et présentés de manière à satisfaire les auditeurs - et pas seulement les ingénieurs.

4. Expertise et certifications de l'équipe

Vous pouvez engager un jeune testeur de stylo qui utilisera des outils automatisés et vous donnera une analyse de base, ou vous pouvez faire appel à des professionnels certifiés OSCP qui ont travaillé dans des environnements de production complexes. La différence est notable. Les spécialistes seniors coûtent plus cher, mais ils trouvent généralement plus de choses - et les expliquent mieux.

5. Aide à l'établissement de rapports et à la remédiation

Certaines équipes veulent une liste de problèmes et rien de plus. D'autres ont besoin d'une analyse complète, d'une notation CVSS, d'une hiérarchisation des risques et de plans de remédiation qu'elles peuvent remettre directement à l'ingénierie. Plus le rapport est exploitable, plus il faut de temps pour le produire - et plus cela aura une incidence sur le prix.

6. Urgence et délais de livraison

Vous avez besoin d'un travail pour la semaine prochaine ? Attendez-vous à payer un supplément. Les délais rapides nécessitent souvent une équipe plus importante ou des heures supplémentaires, en particulier pour les tests manuels. Si vous devez lancer un produit ou respecter un délai d'audit, le temps devient un multiplicateur de coûts.

À quelle fréquence faut-il prévoir un budget pour les tests de sécurité des applications ?

Les tests de sécurité ne sont pas quelque chose que l'on met en place et que l'on oublie. La fréquence dépend vraiment de la rapidité avec laquelle votre produit évolue et du niveau de risque que vous gérez. Pour les plateformes stables, un test de pénétration complet une fois par an peut couvrir l'essentiel. Mais si vous livrez régulièrement des mises à jour, si vous intégrez de nouveaux fournisseurs ou si vous faites évoluer votre infrastructure, une fois par an devient rapidement obsolète.

En 2026, la plupart des équipes s'orientent vers un rythme en couches - un test majeur annuel, des évaluations plus petites liées à des versions importantes, et une analyse continue pour détecter les problèmes entre les cycles. Si vous travaillez dans un espace réglementé comme la fintech ou la santé, des tests trimestriels sont souvent attendus, en particulier lorsque la conformité est en jeu.

L'objectif est d'adapter votre cycle de test à l'évolution de votre système. Si vous déployez votre système toutes les deux semaines, votre couverture de sécurité doit suivre. Si vous testez trop rarement, vous découvrirez les problèmes plus tard, à un moment où ils sont plus coûteux à résoudre.

Outils de sécurité internes ou fournisseurs externes : Qu'est-ce qui vaut la peine d'être dépensé ?

Il n'y a pas de réponse universelle, mais des compromis. Certaines équipes s'appuient sur des outils internes pour des raisons de contrôle, de rapidité et de coûts prévisibles. D'autres s'en tiennent à des fournisseurs externes pour la profondeur de l'analyse et la flexibilité. La question n'est pas de savoir quelle option est la meilleure dans l'ensemble. Il s'agit de savoir ce qui fonctionne réellement pour votre produit, votre équipe et le rythme auquel vous travaillez.

Quand les fournisseurs externes ont plus de sens

Faire appel à une société de sécurité spécialisée peut sembler un investissement plus important au départ, mais cela s'avère payant lorsque vous avez besoin d'une analyse approfondie, menée par des humains, que les outils automatisés ne peuvent pas fournir. Les équipes externes apportent un contexte, une expérience et des méthodes testées sous pression, ce qui est particulièrement précieux si vous êtes confronté à des problèmes de conformité, d'audit ou de données à haut risque.

- Utile pour le lancement de nouveaux produits ou de fonctionnalités majeures

- Idéal pour les audits annuels, les certifications ou les exigences de confiance d'une tierce partie

- Idéal pour les organisations qui ne disposent pas d'une équipe interne dédiée à la sécurité

- Fournit une vision plus claire des environnements complexes (cloud, multirégions, applications à forte intensité d'API).

Quand les outils internes sont les mieux adaptés

Si vous construisez rapidement et déployez souvent, les scanners dynamiques internes (DAST), les outils SAST ou les plateformes de gestion des vulnérabilités peuvent vous aider à détecter rapidement les problèmes et à maintenir une vitesse élevée. Ces outils sont particulièrement utiles pour détecter les bogues les plus courants au cours du développement, avant qu'ils n'atteignent la production.

- Meilleur pour les tests en cours dans les pipelines CI/CD

- Utile pour les environnements de publication rapide avec des changements de code fréquents

- Offre des coûts mensuels ou annuels prévisibles

- Le contrôle est confié à votre équipe, ce qui réduit la dépendance à l'égard d'une planification externe.

Le bon choix : l'approche hybride

La plupart des entreprises matures ne choisissent pas l'un ou l'autre. Elles combinent des outils d'analyse permanents en interne avec des tests manuels externes à intervalles réguliers. Cet équilibre vous permet d'assurer une couverture entre les versions sans perdre le jugement humain et le contexte qui échappent souvent aux outils automatisés.

Le choix de la voie la plus rentable n'est pas seulement une question de prix, c'est aussi une question de timing, de confiance et d'enjeux si quelque chose passe. Parfois, vous avez besoin de précision. Parfois, c'est de rapidité dont vous avez besoin. L'intelligence, c'est de savoir quand changer de vitesse.

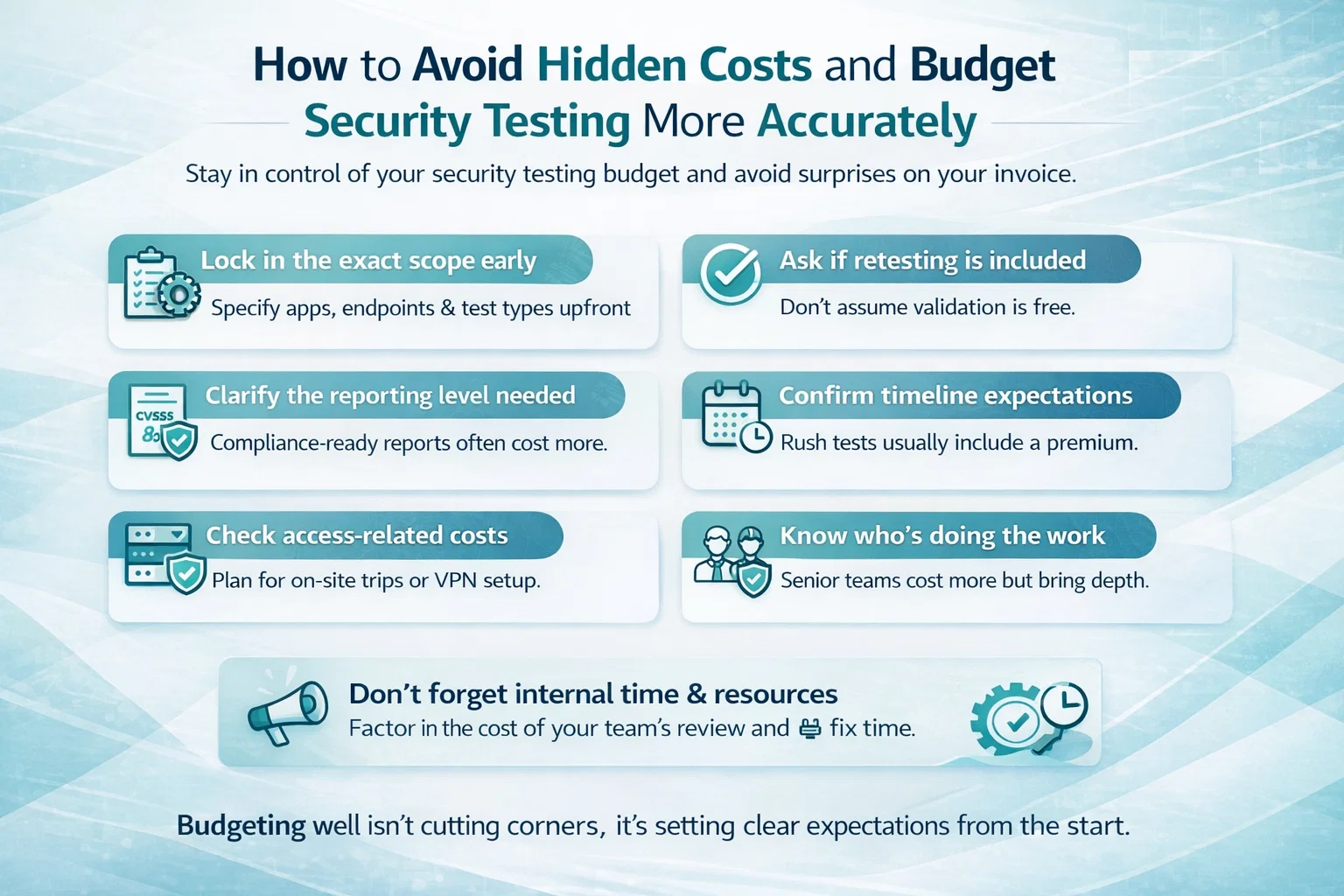

Comment éviter les coûts cachés et budgétiser plus précisément les tests de sécurité ?

Les devis de tests de sécurité peuvent sembler simples à première vue - jusqu'à ce que les frais supplémentaires commencent à s'accumuler. Retests, documentation, délais urgents, détails de la portée manquants... tout cela s'accumule rapidement si vous n'êtes pas clair dès le départ. Voici comment garder le contrôle et éviter les surprises sur votre facture.

- Fixez le champ d'application exact dès le début : Des champs d'application vagues entraînent des prix vagues. Assurez-vous de définir le nombre d'applications, de points de terminaison, d'environnements et de types de tests avant de commencer le travail.

- Demandez si un nouveau test est inclus : Tous les fournisseurs n'incluent pas un deuxième cycle de validation après les correctifs. Si cela n'est pas mentionné, il faut supposer que c'est en plus.

- Précisez le niveau de reporting dont vous avez besoin : Les rapports de base peuvent convenir aux équipes internes, mais les formats prêts pour la conformité, la notation CVSS et les résumés exécutifs ont généralement un prix plus élevé.

- Confirmer d'emblée les attentes en matière de délais : Les tests urgents (par exemple, “nous en avons besoin pour lundi”) sont souvent assortis d'une prime. Planifiez à l'avance pour éviter les prix d'urgence.

- Vérifier les frais de déplacement ou d'accès : Les tests sur site ou la mise en place d'un accès VPN peuvent ne pas être inclus dans le devis standard. Si votre environnement l'exige, demandez-le.

- Sachez qui fait réellement le travail : Les testeurs juniors coûtent moins cher, mais leur production peut être superficielle. Si la qualité est importante, vérifiez les références de l'équipe, et pas seulement celles de l'entreprise.

- N'oubliez pas le temps et les ressources internes : L'examen des résultats par les ingénieurs, la résolution des problèmes et la coordination avec les testeurs entraînent des coûts supplémentaires, même s'ils ne figurent pas sur la facture. Tenez-en compte.

Bien établir son budget ne consiste pas à faire des économies, mais à définir clairement ses attentes. Un bon vendeur n'hésitera pas à poser des questions. En fait, il aura généralement de meilleures réponses lorsque vous les lui poserez.

Conclusion

Les tests de sécurité des applications ne sont pas une simple case à cocher, c'est un processus qui évolue avec votre produit. Le montant que vous payez dépend du niveau de risque que vous gérez, de la fréquence à laquelle vous apportez des modifications et du type de visibilité que vous souhaitez avoir sur vos systèmes. Il n'y a pas de chiffre magique qui convienne à tout le monde, mais il y a une façon intelligente d'aborder les dépenses : soyez honnête quant à votre champ d'application, posez les bonnes questions dès le départ et ne considérez pas l'option la moins chère comme la plus sûre.

Que vous fassiez appel à un fournisseur, que vous mettiez en place des outils internes ou que vous combiniez les deux, l'objectif reste le même : trouver les failles avant que quelqu'un d'autre ne le fasse. La sécurité n'est pas seulement un coût. C'est ce qui permet à votre entreprise de continuer à fonctionner sans interruption.

FAQ

- Combien coûtent les tests de sécurité des applications en 2026 ?

En fonction du type et de la portée du test, les coûts varient d'environ 4 000 euros pour des évaluations ciblées à plus de 100 000 euros pour des opérations d'équipe rouge à grande échelle. La plupart des tests d'applications web ou mobiles se situent entre $5 000 et $25 000.

- Les tests de pénétration manuels valent-ils encore la peine si nous utilisons déjà des scanners automatisés ?

Oui. Les outils automatisés sont très efficaces pour détecter les vulnérabilités connues, mais ils ne tiennent pas compte du contexte, des failles logiques et des voies d'attaque en couches. Les tests manuels vous donnent une vision plus claire des risques réels, en particulier dans les systèmes complexes ou à fort enjeu.

- Comment savoir si un devis comprend tout ce dont j'ai besoin ?

Posez des questions directes sur les retests, les formats de rapport, les délais, et demandez si vous obtiendrez des testeurs de haut niveau. Si un élément n'est pas mentionné, supposez qu'il n'est pas inclus jusqu'à confirmation.

- Les petites entreprises doivent-elles investir dans des tests de sécurité ?

Si votre application traite des données d'utilisateurs, des paiements ou des intégrations avec des tiers, la réponse est oui. Une faille peut coûter plus cher qu'un test, même pour une petite équipe. C'est le risque qui compte, pas la taille de l'entreprise.