Kurze Zusammenfassung: Die digitale Transformation für die Sicherheit integriert Cybersicherheitsmaßnahmen in alle organisatorischen Modernisierungsbemühungen, um Daten, Systeme und Abläufe zu schützen, während Unternehmen Cloud-Infrastrukturen, KI-Technologien und digitale Prozesse einführen. Gemäß den NIST- und CISA-Frameworks erfordert eine sichere Transformation Null-Vertrauens-Architekturen, kontinuierliche Überwachung und risikobasierte Ansätze, die Sicherheit als Grundpfeiler und nicht als nachträgliche Maßnahme behandeln.

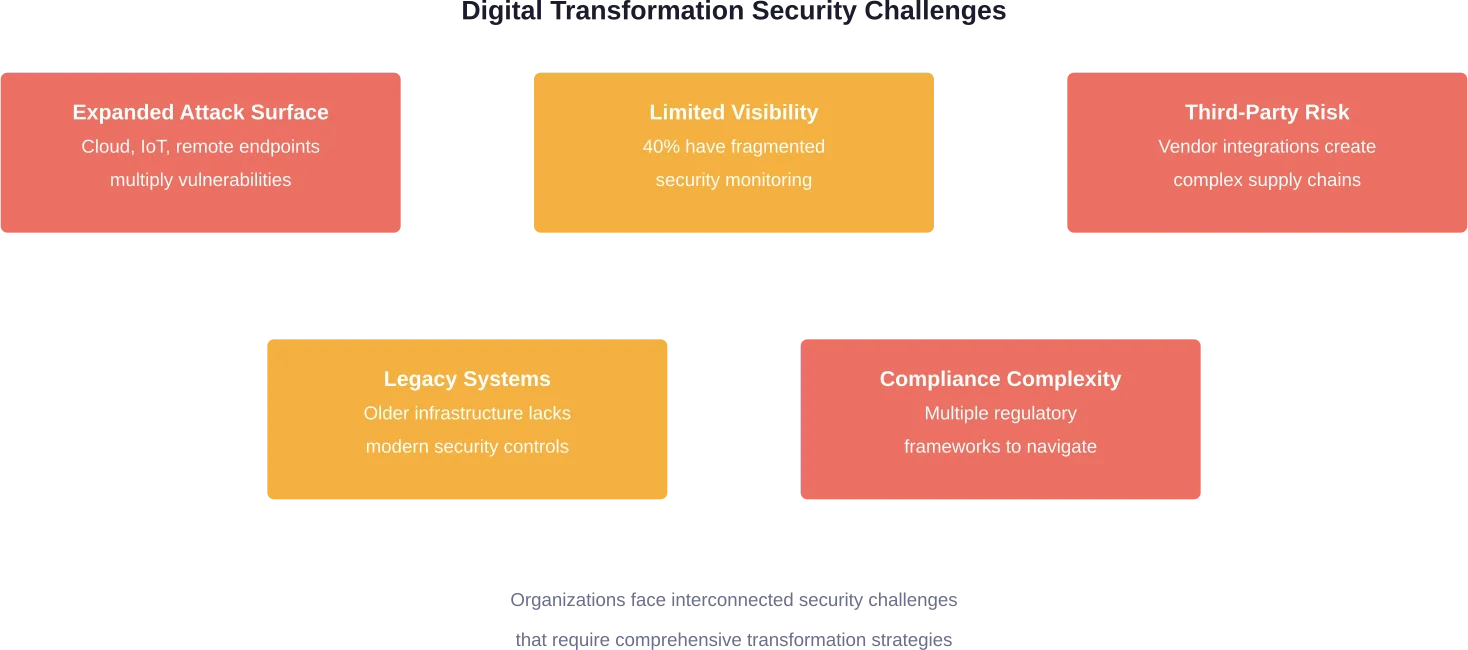

Unternehmen auf der ganzen Welt beschleunigen ihre Initiativen zur digitalen Transformation. Die Sache ist jedoch die: Während Unternehmen Cloud-Dienste, künstliche Intelligenz und IoT-Technologien eilig einführen, vergrößern sie gleichzeitig ihre Angriffsflächen.

Die Frage ist nicht mehr, ob man digital transformieren soll. Die Frage ist, wie man es sicher macht.

Laut dem SANS State of ICS/OT Security 2025 Report fühlen sich nur 14 Prozent der Unternehmen vollständig auf neue Cyber-Bedrohungen in ihren Betriebsumgebungen vorbereitet. Das ist eine beunruhigende Statistik, wenn man bedenkt, dass mehr als jedes fünfte Unternehmen (21,5%) im vergangenen Jahr von einem Cybersicherheitsvorfall betroffen war und vier von zehn dieser Vorfälle zu Betriebsunterbrechungen führten.

Sicherheit kann nicht im Nachhinein aufgeschraubt werden. Sie muss vom ersten Tag an in die Umgestaltung eingewoben werden.

Was bedeutet die digitale Transformation für die Sicherheit?

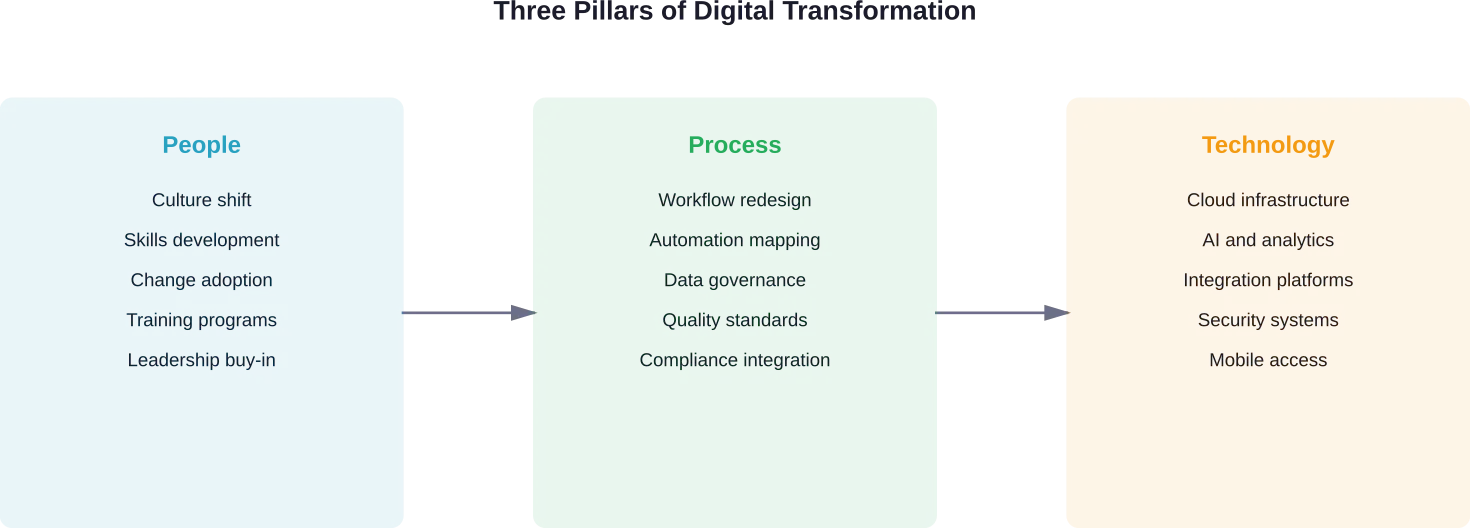

Digitale Transformation für die Sicherheit bedeutet die strategische Integration von Cybersicherheitsprinzipien, -technologien und -praktiken in jede Phase der Unternehmensmodernisierung. Es geht nicht um das Hinzufügen von Firewalls zur Cloud-Infrastruktur, sondern um ein grundlegendes Umdenken, wie Sicherheit in digitalen Umgebungen funktioniert.

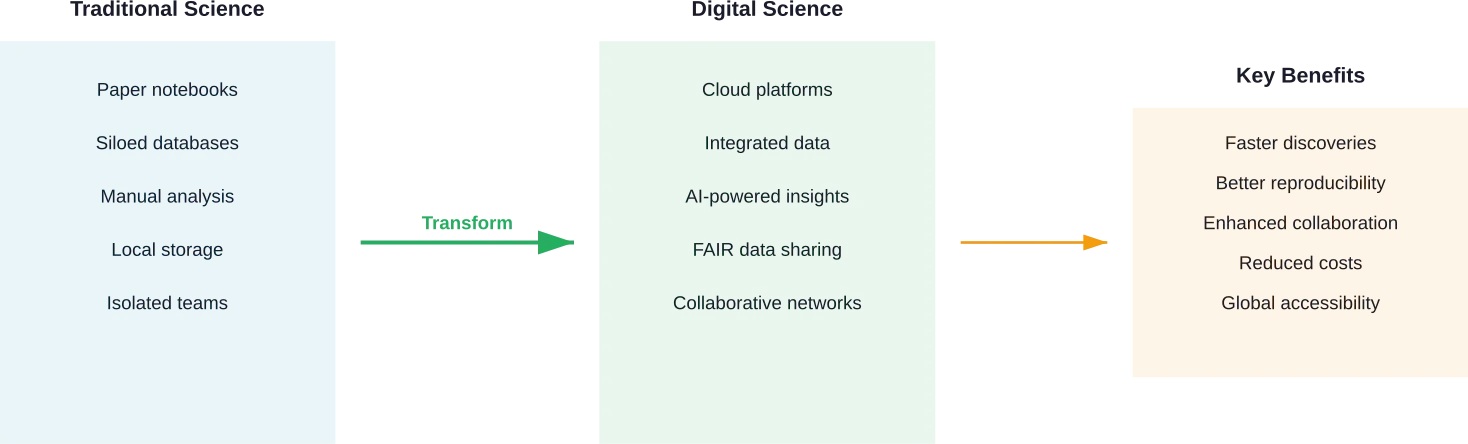

Traditionelle Sicherheitsmodelle gingen von einem definierten Netzwerkumfang aus. Die Mitarbeiter arbeiteten im Büro, die Anwendungen befanden sich in Rechenzentren, und die Sicherheitsteams konnten klare Grenzen um das ziehen, was geschützt werden musste.

Diese Zeiten sind vorbei.

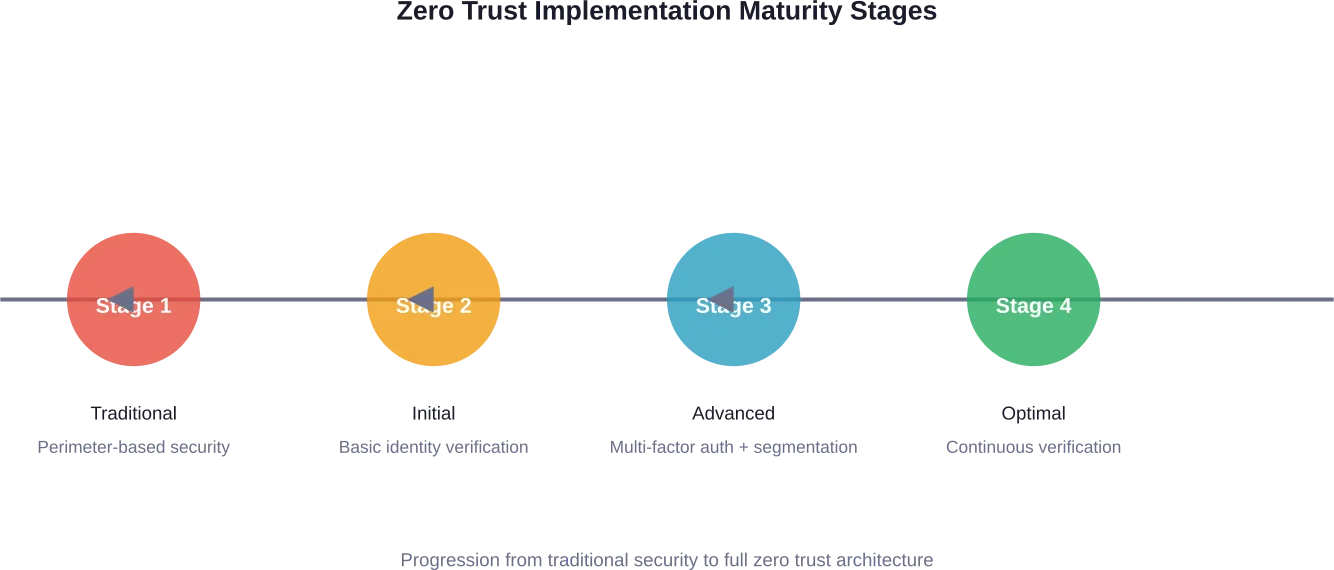

Moderne Unternehmen arbeiten in hybriden Cloud-Umgebungen, unterstützen Remote-Mitarbeiter und integrieren ständig Dienste von Drittanbietern. Gemäß dem Zero-Trust-Reifegradmodell von CISA besteht das Ziel darin, den unbefugten Zugriff auf Daten und Dienste zu verhindern, indem genaue Zugriffsentscheidungen mit den geringsten Rechten pro Anfrage durchgesetzt werden - selbst wenn das Netzwerk bereits als gefährdet angesehen wird.

Die sichere digitale Transformation nutzt Technologien wie Cloud Computing, Mobilität und maschinelles Lernen, um die Agilität zu fördern und gleichzeitig jeden Verbindungspunkt zu sichern. Unternehmen müssen sowohl ihre Geschäftsabläufe als auch ihre Sicherheitslage gleichzeitig modernisieren.

Verbesserung der Sicherheit durch digitale Transformation

Die Umgestaltung der Sicherheit funktioniert nur, wenn die Systeme richtig aufgebaut und gewartet werden. A-listware bietet engagierte Ingenieurteams, die bei der Implementierung sicherer Architekturen helfen und diese langfristig unterstützen.

Mit seiner Erfahrung in Unternehmenstechnologien und Cloud-Plattformen unterstützt das Team:

- Modernisierung von Altsystemen

- Implementierung von sicheren Cloud-Umgebungen

- Integration von Überwachung und Zugangskontrolle

- Wartung und Skalierung der sicherheitskritischen Infrastruktur

Je nach Projektbedarf kann das Team in bestehende Arbeitsabläufe integriert werden oder die Verantwortung für bestimmte Systemkomponenten übernehmen. Kontakt zu A-listware um Ihre Sicherheitsumstellung zu besprechen und die richtige technische Unterstützung zu erhalten.

Warum Cybersicherheit für die digitale Transformation von zentraler Bedeutung ist

Daten sind außerordentlich wertvoll geworden. Nicht nur für Unternehmen und Kunden, sondern auch für Cyberkriminelle, die auf der Suche nach Profit sind. Eine Umfrage des Ponemon Institute aus dem Jahr 2020 ergab, dass über 80 Prozent der Teilnehmer der Meinung sind, dass die Daten ihrer Unternehmen im Laufe der Zeit wertvoller geworden sind.

Wenn der Wert steigt, steigt auch das Risiko.

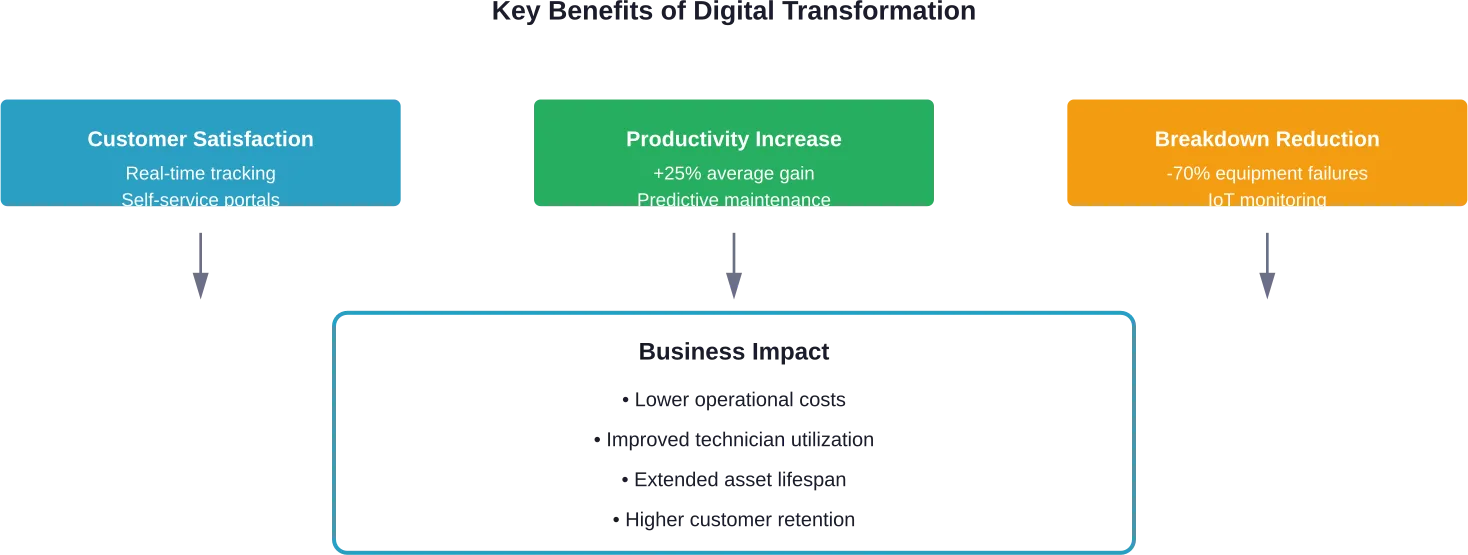

Die digitale Transformation schafft neue Schwachstellen. Die Cloud-Migration setzt Daten verschiedenen Bedrohungsvektoren aus. IoT-Geräte vervielfachen die Endpunkte, die überwacht werden müssen. Fernarbeit beseitigt die traditionelle Netzwerkgrenze. Künstliche Intelligenz schafft neue Angriffsflächen und vergrößert bestehende Bedrohungen.

Die rasche Verbreitung von KI, intelligenten Technologien und Cloud-first-Infrastrukturen hat die globale digitale Transformation in eine neue Phase geführt. Was früher optional war, ist heute überlebenswichtig geworden.

Gemäß den ISO-Normen zur Informationssicherheit müssen Unternehmen den Datenschutz als Eckpfeiler der Wertschöpfung in einer von digitaler Vernetzung geprägten Ära betrachten. Diese unschätzbare Ressource ist ständigen Bedrohungen durch immer raffiniertere und global agierende Cyberkriminelle ausgesetzt.

Die sich verändernde Bedrohungslandschaft

Die Bedrohungsakteure stehen nicht still. Sie entwickeln ihre Techniken parallel zu den legitimen technologischen Fortschritten weiter.

Die vom SANS Institute auf der RSAC 2025 durchgeführte Analyse neuer Angriffstechniken zeigte Bedrohungen auf, die eine Mischung aus technischer Raffinesse, betrieblicher Störung und rechtlicher Unsicherheit darstellen. Verteidiger müssen sich auf Angreifer vorbereiten, die dieselben digitalen Transformationstechnologien nutzen, die Unternehmen implementieren.

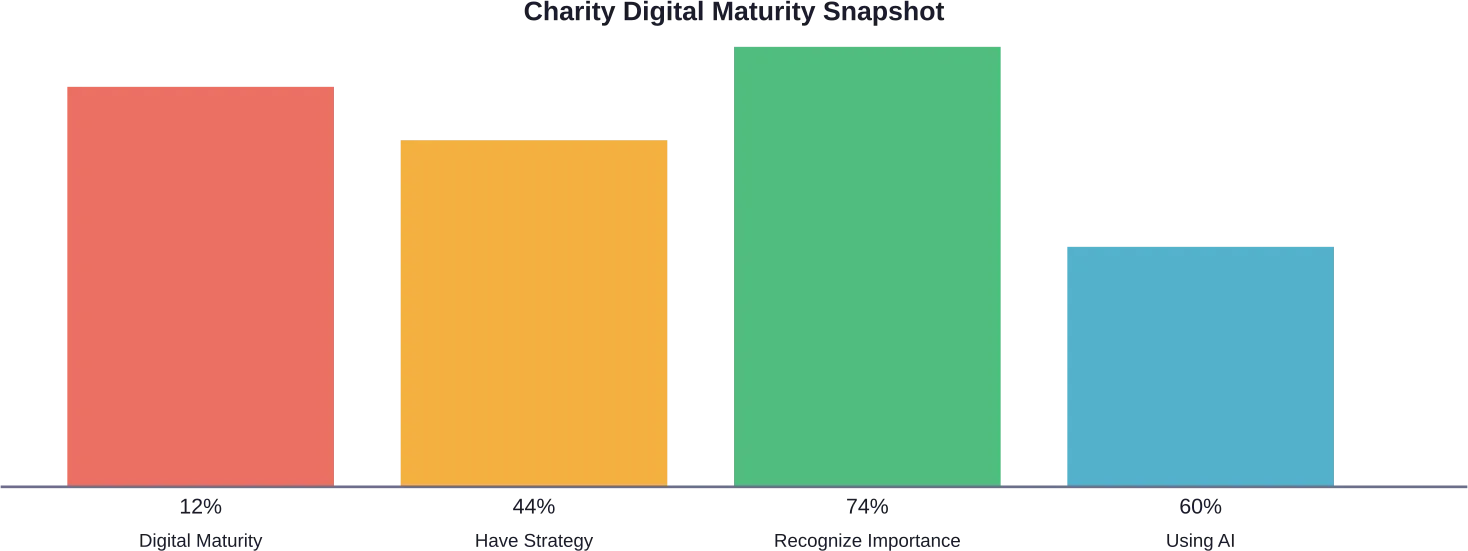

Nur 13 Prozent der Befragten berichteten über eine vollständige Transparenz der ICS-Cyber-Kill-Chain, während mehr als 40 Prozent ihre Transparenz als unvollständig und fragmentiert mit großen Lücken beschrieben.

Ohne umfassende Transparenz können Bedrohungsdaten nicht wirksam eingesetzt werden. Unternehmen wissen vielleicht theoretisch über Risiken Bescheid, aber es fehlt ihnen der operative Kontext, um auf dieses Wissen zu reagieren.

Implementierung einer Zero-Trust-Architektur

Zero Trust hat sich als grundlegendes Sicherheitsmodell für die digitale Transformation etabliert. Das Konzept ist einfach: Vertraue nie, überprüfe immer.

Das Zero Trust Maturity Model der CISA bietet eine Reihe von Konzepten zur Minimierung von Unsicherheiten bei der Durchsetzung präziser Zugriffsentscheidungen mit möglichst geringen Rechten. Der Ansatz geht davon aus, dass das Netzwerk bereits kompromittiert ist und verlangt eine Überprüfung für jede Zugriffsanfrage, unabhängig davon, woher sie stammt.

Dies ist wichtig, weil herkömmliche Sicherheitsmodelle, die auf einem Perimeter basieren, in Cloud- und Hybrid-Umgebungen nicht mehr funktionieren. Wenn Anwendungen in mehreren Clouds laufen, Daten über verschiedene Dienste fließen und Mitarbeiter von überall aus arbeiten, gibt es keinen einzigen Schutzbereich.

Die Zero-Trust-Architektur begegnet diesem Problem durch die Umsetzung mehrerer zentraler Grundsätze:

- Explizite Überprüfung anhand aller verfügbaren Datenpunkte zur Authentifizierung

- Anwendung des Least-Privilege-Zugriffs, um die Benutzerberechtigungen auf das Notwendige zu beschränken

- Annahme eines Durchbruchs und Minimierung des Explosionsradius durch Segmentierung

- Prüfen und protokollieren Sie den gesamten Datenverkehr zur kontinuierlichen Überwachung

- Verwenden Sie Verschlüsselung überall dort, wo Daten bewegt werden oder ruhen

Das NIST Cybersecurity Framework ergänzt Zero Trust, indem es Organisationen hilft, ihr Management von Cybersecurity-Risiken durch einen strukturierten Ansatz zur Identifizierung, zum Schutz, zur Erkennung, zur Reaktion und zur Wiederherstellung von Bedrohungen besser zu verstehen und zu verbessern.

Sicherheit in die Cloud-Transformation integrieren

Die Cloud wird immer schneller angenommen. Da 5G-Netzwerke Geschwindigkeiten von bis zu 10 Gbit/s bieten, können Mitarbeiter über mobile Netzwerke schneller auf Anwendungen und Daten zugreifen als über herkömmliche Büroverbindungen.

Die Transformation der Cloud bringt jedoch einzigartige Sicherheitsüberlegungen mit sich. Modelle mit geteilter Verantwortung bedeuten, dass Unternehmen verstehen müssen, welche Sicherheitskontrollen sie besitzen und welche der Cloud-Anbieter verwaltet. Fehlkonfigurationen sind nach wie vor eine der häufigsten Ursachen für Sicherheitsvorfälle in der Cloud.

Die sichere Transformation der Cloud erfordert:

- Identitäts- und Zugangsverwaltungssysteme, die in hybriden Umgebungen funktionieren

- Richtlinien für die Klassifizierung und den Schutz von Daten, die den Informationen folgen, wo immer sie sich bewegen

- Sicherheitsüberwachung, die Einblicke in Cloud-Workloads und -Services bietet

- Compliance-Automatisierung zur plattformübergreifenden Einhaltung gesetzlicher Anforderungen

- Für Cloud-native Architekturen angepasste Reaktionspläne auf Vorfälle

Unternehmen müssen auch berücksichtigen, wie sich die verschiedenen Cloud-Service-Modelle - IaaS, PaaS, SaaS - auf ihre Sicherheitsverantwortung auswirken. Je mehr der Anbieter verwaltet, desto weniger direkte Kontrolle haben die Sicherheitsteams über die zugrunde liegende Infrastruktur.

| Sicherheitskomponente | Traditionelle Infrastruktur | Cloud-Umgebung |

|---|---|---|

| Physische Sicherheit | Organisation verwaltet | Anbieter verwaltet |

| Netzwerk-Kontrollen | Vollständige Kontrolle | Geteilte Verantwortung |

| Identitätsmanagement | Firmeninternes Verzeichnis | Cloud-natives IAM |

| Datenverschlüsselung | Organisation implementiert | Organisation konfiguriert |

| Überwachung der Einhaltung | Manuelle Audits | Automatisierte Tools zur Einhaltung der Vorschriften |

| Reaktion auf Vorfälle | Direkter Zugang zu den Systemen | API-gesteuerte Untersuchung |

Sicherheitsmanagement bei der KI-gesteuerten Transformation

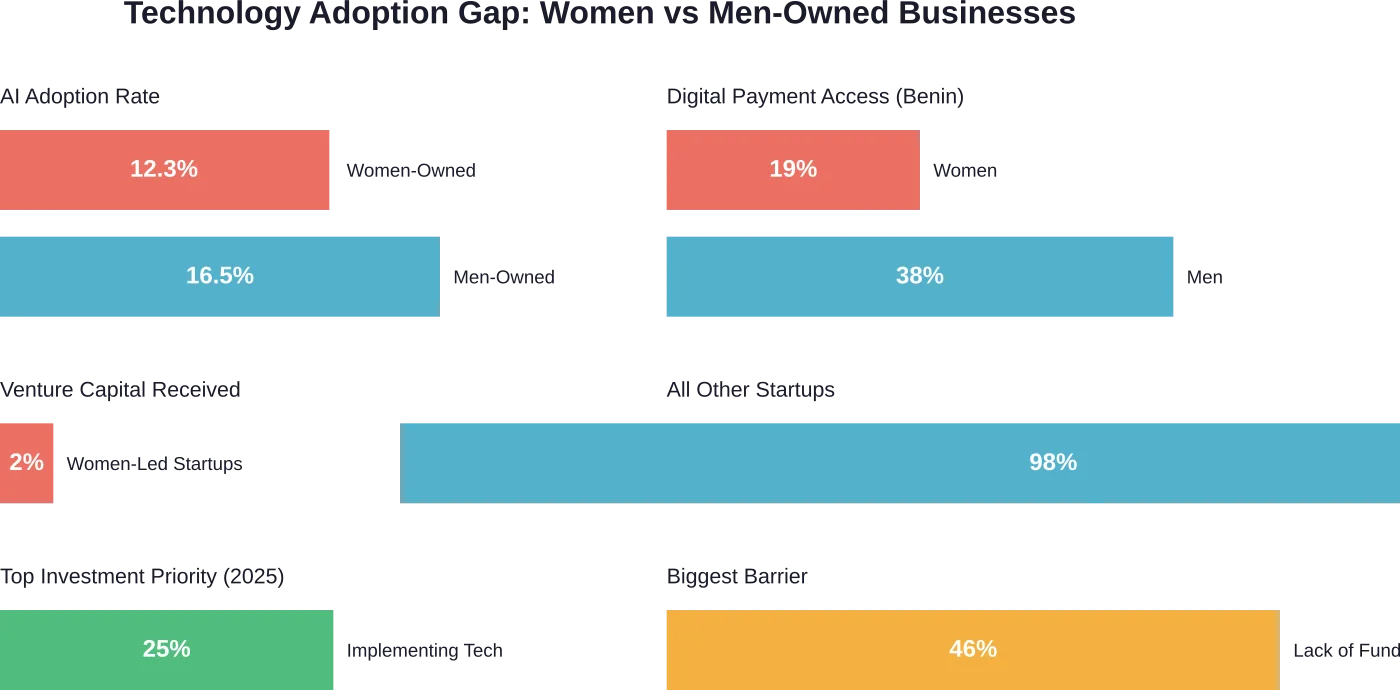

Künstliche Intelligenz verändert sowohl den Geschäftsbetrieb als auch die Cybersicherheit. Unternehmen integrieren KI in nie dagewesener Geschwindigkeit in Produkte, Dienstleistungen und interne Prozesse.

Dies schafft ein Paradoxon. KI verbessert die Sicherheitsfunktionen durch eine verbesserte Erkennung von Bedrohungen, automatische Reaktionen und Verhaltensanalysen. Gleichzeitig führt sie neue Schwachstellen ein und vergrößert bestehende Risiken.

Angreifer setzen KI ein, um überzeugendere Phishing-Kampagnen zu erstellen, die Erkennung von Schwachstellen zu automatisieren und herkömmliche Sicherheitskontrollen zu umgehen. Die Kluft in der Komplexität wird immer kleiner, da KI-Tools zur Massenware werden und auch für Bedrohungsakteure mit begrenzten technischen Kenntnissen zugänglich sind.

Jüngsten Analysen zufolge werden diese Risiken durch die hohe Abhängigkeit von Drittanbietern bei der KI-gestützten Transformation noch verstärkt. Unternehmen integrieren häufig KI-Dienste von Anbietern, ohne die Sicherheitsimplikationen dieser Abhängigkeiten vollständig zu verstehen.

Sicherheitsüberlegungen für die KI-Integration

Unternehmen, die KI-Technologien einsetzen, müssen mehrere Sicherheitsaspekte berücksichtigen:

- Sicherheitsmodelle zur Verhinderung von Angriffen, die das Verhalten der KI manipulieren

- Schutz des Datenschutzes für die Trainingsdaten und die Eingaben für die Schlussfolgerungen

- Sicherheit in der Lieferkette für KI-Frameworks, -Bibliotheken und vortrainierte Modelle

- Überwachung von Vorurteilen und Fairness, um diskriminierende Ergebnisse zu verhindern

- Anforderungen an die Erklärbarkeit für die Einhaltung der Vorschriften und die Rechenschaftspflicht

Die rasante Entwicklung der KI bedeutet, dass die Sicherheitspraktiken noch nicht ausgereift sind. Viele Experten empfehlen, KI-Systeme bei Sicherheitsüberprüfungen und Bedrohungsmodellierungen besonders sorgfältig zu prüfen.

Überbrückung der Kluft zwischen Sicherheit und Unternehmensführung

Eine anhaltende Herausforderung bei der sicheren digitalen Transformation ist die fehlende Verbindung zwischen den Sicherheitsteams und der Unternehmensführung. Führungskräfte konzentrieren sich auf Innovationsgeschwindigkeit, Wettbewerbsvorteile und Kundenerfahrung. Sicherheitsexperten legen den Schwerpunkt auf Risikominderung, Compliance und Bedrohungsabwehr.

Diese Prioritäten sind nicht von Natur aus gegensätzlich, aber sie werden oft in unvereinbaren Sprachen kommuniziert.

Sicherheit muss in geschäftlichen Begriffen diskutiert werden. Anstatt über die Anzahl der Schwachstellen und Patch-Zyklen zu sprechen, übersetzen effektive Sicherheitsverantwortliche technische Risiken in geschäftliche Auswirkungen: Umsatzverluste durch Ausfallzeiten, Rufschädigung durch Sicherheitsverletzungen, Strafen bei Nichteinhaltung von Vorschriften.

Vier Ansätze helfen, diese Lücke zu schließen:

- Quantifizierung des Risikos in finanziellen Begriffen, die für die Entscheidungsfindung von Führungskräften geeignet sind

- Abstimmung von Sicherheitsinitiativen mit Unternehmens- und Transformationszielen

- Demonstration der Sicherheit als Motor der Innovation und nicht als Hindernis

- Festlegung von Leistungsindikatoren für die Sicherheit, die von den Unternehmensleitern verstanden werden

Unternehmen, die die Sicherheit erfolgreich in die digitale Transformation integrieren, behandeln sie als strategische Geschäftsfunktion und nicht als technischen Zusatzaspekt. Sicherheitsverantwortliche nehmen von Anfang an an der Transformationsplanung teil und stellen sicher, dass der Schutz in die neuen Systeme integriert und nicht später nachgerüstet wird.

Aufbau kontinuierlicher Überwachungs- und Reaktionsfähigkeiten

Statische Sicherheitskontrollen können mit den dynamischen digitalen Umgebungen nicht Schritt halten. Unternehmen benötigen eine kontinuierliche Überwachung, die sich an die sich verändernde Infrastruktur, neue Bedrohungen und die sich verändernden Geschäftsanforderungen anpasst.

Laut dem SANS State of ICS/OT Security 2025 Report stellen Sichtbarkeitslücken eine entscheidende Schwachstelle dar. Ohne umfassende Überwachung aller Systeme - einschließlich Cloud-Workloads, lokaler Infrastruktur, IoT-Geräten und Betriebstechnologie - arbeiten Sicherheitsteams teilweise blind.

Eine wirksame kontinuierliche Überwachung erfordert:

- Zentralisierte Protokollierung, die Daten aus allen Systemen und Diensten zusammenfasst

- Automatisierte Erkennung von Bedrohungen durch Verhaltensanalyse und maschinelles Lernen

- Echtzeit-Alarmierung mit intelligenter Priorisierung zur Reduzierung von Störgeräuschen

- Integrierte Reaktionsabläufe, die Untersuchungen und Abhilfemaßnahmen beschleunigen

- Metriken und Dashboards, die Einblick in die Sicherheitslage geben

Das Ziel ist nicht nur, Bedrohungen schneller zu erkennen. Es geht darum, die Widerstandsfähigkeit des Unternehmens zu stärken - die Fähigkeit, Angriffen zu widerstehen, die Auswirkungen zu minimieren und sich schnell zu erholen, wenn es zu Zwischenfällen kommt.

| Sicherheitskapazität | Reaktiver Ansatz | Proaktiver Ansatz |

|---|---|---|

| Erkennung von Bedrohungen | Signaturbasiertes Scannen | Verhaltensanalyse und Bedrohungsanalyse |

| Reaktion auf Vorfälle | Manuelle Untersuchung | Automatisierte Playbooks + Orchestrierung |

| Schwachstellen-Management | Periodisches Scannen | Kontinuierliche Bewertung + Prioritätensetzung |

| Sicherheitsprüfung | Jährliche Penetrationstests | Kontinuierliche Validierung + Red Teaming |

| Überwachung der Einhaltung | Zeitgenaue Audits | Kontinuierliche Überprüfung der Einhaltung der Vorschriften |

Sicherheit von Drittanbietern und der Lieferkette

Moderne Unternehmen arbeiten selten isoliert. Sie integrieren Dienste von Cloud-Anbietern, SaaS-Anbietern, API-Partnern und Technologielieferanten. Jeder Integrationspunkt stellt eine potenzielle Sicherheitsschwachstelle dar.

Die Angriffe auf die Lieferkette werden immer raffinierter. Angreifer zielen auf weniger sichere Anbieter ab, um sich Zugang zu besser geschützten Organisationen zu verschaffen. Sobald sie in die Umgebung eines vertrauenswürdigen Partners eingedrungen sind, können die Angreifer zu ihren eigentlichen Zielen übergehen.

Das Management von Risiken Dritter erfordert:

- Sicherheitsbewertungen von Anbietern vor der Genehmigung der Integration

- Kontinuierliche Überwachung der Sicherheitslage Dritter

- Vertragliche Sicherheitsanforderungen mit klaren Verantwortlichkeiten

- Koordination der Reaktion auf Vorfälle über Organisationsgrenzen hinweg

- Segmentierung, um den Zugang Dritter auf die notwendigen Systeme zu beschränken

Unternehmen müssen auch die Sicherheitsimplikationen von Open-Source-Abhängigkeiten berücksichtigen, insbesondere bei KI- und Machine-Learning-Implementierungen, bei denen vortrainierte Modelle und Frameworks aus externen Quellen stammen.

Praktische Schritte für eine sichere digitale Transformation

Wo sollten Unternehmen also anfangen? Die Sicherheit bei der digitalen Transformation kann sich überwältigend anfühlen, aber wenn man sie in überschaubare Schritte unterteilt, sind Fortschritte machbar.

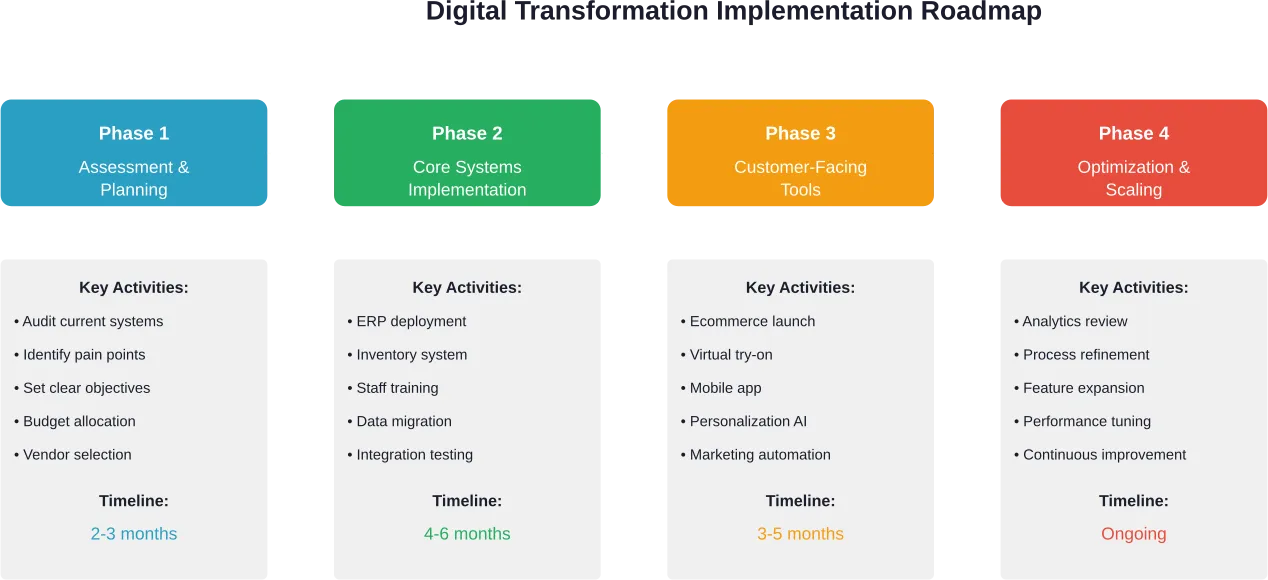

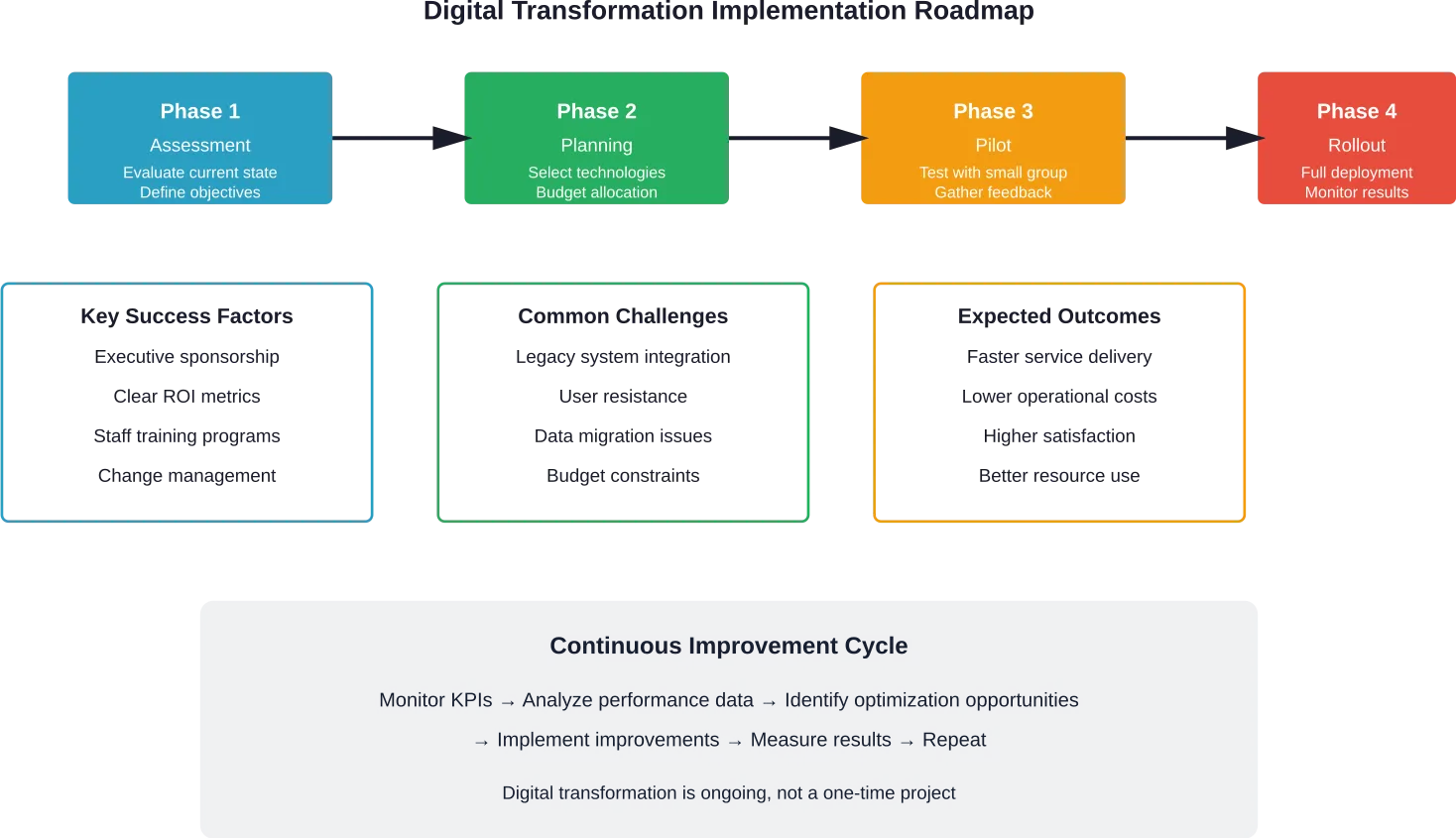

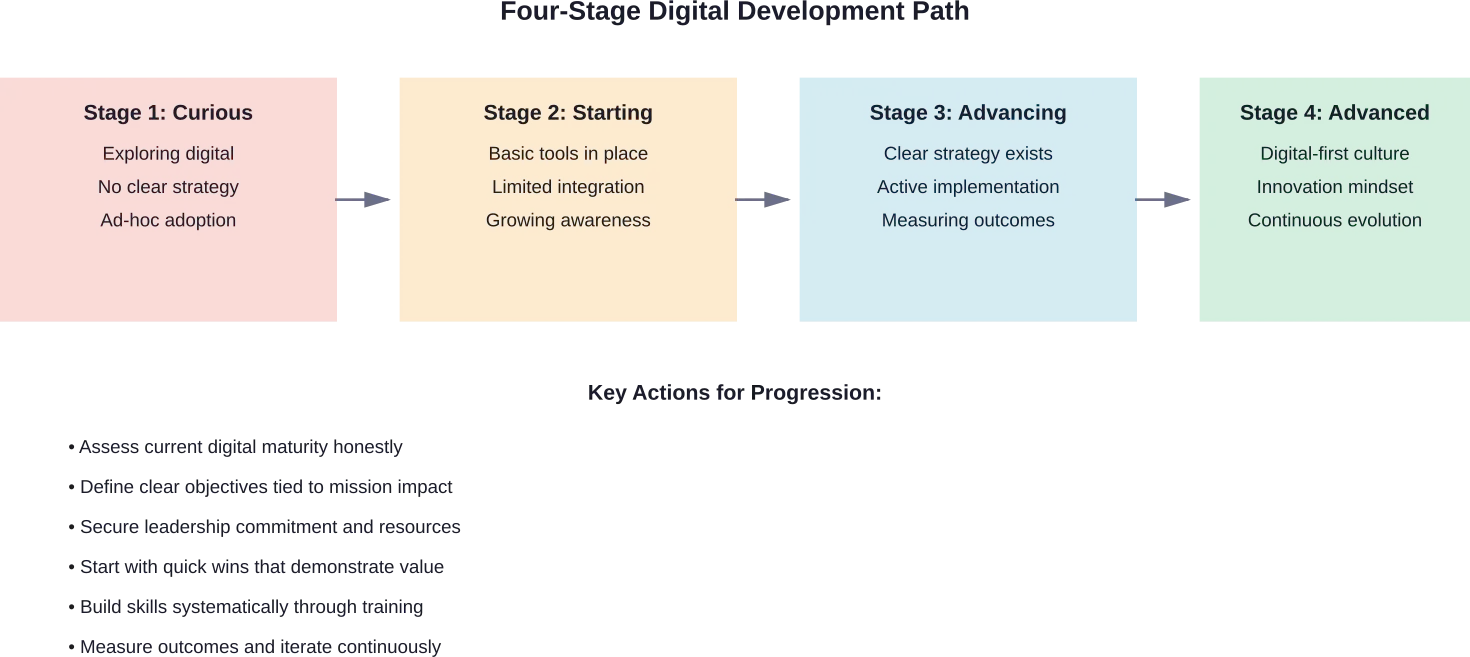

Beginnen Sie mit einer Bewertung. Machen Sie sich ein Bild von der aktuellen Sicherheitslage, ermitteln Sie laufende oder geplante Transformationsinitiativen und zeigen Sie auf, wo Sicherheitslücken entstehen könnten. Verwenden Sie Rahmenwerke wie NIST- oder ISO-Normen zur Strukturierung der Bewertung.

Setzen Sie Prioritäten nach dem Risiko. Nicht alle Sicherheitsverbesserungen bringen den gleichen Nutzen. Konzentrieren Sie sich zuerst auf den Schutz kritischer Anlagen, auf Bedrohungen mit hoher Wahrscheinlichkeit und auf die Schließung von Lücken, die im Falle einer Ausnutzung den größten Schaden anrichten würden.

Integrieren Sie die Sicherheit in die Transformationsplanung. Sicherheitsteams sollten von Anfang an an Architekturprüfungen, der Auswahl von Anbietern und Implementierungsentscheidungen beteiligt sein. Das Nachrüsten von Sicherheit nach der Implementierung kostet mehr und funktioniert weniger effektiv.

Investieren Sie in Transparenz und Überwachung. Unternehmen können nicht schützen, was sie nicht sehen können. Umfassende Transparenz in hybriden Umgebungen ermöglicht eine schnellere Erkennung von Bedrohungen und eine effektivere Reaktion.

Stärkung des Sicherheitsbewusstseins in der gesamten Organisation. Technische Kontrollen reichen nur bis zu einem gewissen Punkt. Die Mitarbeiter müssen wissen, welche Rolle sie bei der Aufrechterhaltung der Sicherheit spielen, zumal Phishing- und Social-Engineering-Angriffe immer raffinierter werden.

Testen Sie kontinuierlich. Regelmäßige Sicherheitstests - einschließlich Schwachstellenbewertungen, Penetrationstests und Red-Team-Übungen - bestätigen, dass die Kontrollen wie vorgesehen funktionieren, und decken Schwachstellen auf, bevor Angreifer sie finden.

Häufig gestellte Fragen

- Was bedeutet die digitale Transformation für die Sicherheit?

Digitale Transformation für die Sicherheit ist die strategische Integration von Cybersicherheitsprinzipien, -technologien und -praktiken in organisatorische Modernisierungsinitiativen. Dabei geht es um den Schutz von Daten, Systemen und Abläufen, wenn Unternehmen Cloud-Infrastrukturen, KI-Technologien, IoT-Geräte und Digital-First-Prozesse mithilfe von Frameworks wie Zero-Trust-Architekturen und kontinuierlicher Überwachung einführen.

- Warum ist Sicherheit bei der digitalen Transformation wichtig?

Sicherheit ist von entscheidender Bedeutung, da die digitale Transformation die Angriffsflächen vergrößert, neue Schwachstellen einführt und den Wert und die Zugänglichkeit von Unternehmensdaten erhöht. Ohne Sicherheitsintegration schaffen Transformationsinitiativen Risiken, die zu Datenschutzverletzungen, Betriebsunterbrechungen, Compliance-Verstößen und finanziellen Verlusten führen können. Laut einer SANS-Studie gab mehr als jedes fünfte Unternehmen (21,5%) an, im Jahr 2025 einen Cybersecurity-Vorfall erlebt zu haben, der zu Betriebsunterbrechungen führte.

- Was ist eine Zero-Trust-Architektur?

Die Zero-Trust-Architektur ist ein Sicherheitsmodell, bei dem davon ausgegangen wird, dass Netzwerke bereits kompromittiert sind, und bei dem jede Zugriffsanfrage unabhängig von ihrem Ursprung überprüft werden muss. Basierend auf dem Zero-Trust-Reifegradmodell der CISA erzwingt sie den Zugriff mit den geringsten Rechten, verifiziert explizit alle verfügbaren Daten, segmentiert Netzwerke, um die Auswirkungen von Sicherheitsverletzungen zu minimieren, und überwacht kontinuierlich alle Aktivitäten, anstatt sich auf den Schutz des Netzwerkrands zu verlassen.

- Wie wirkt sich die Cloud-Transformation auf die Sicherheit aus?

Die Cloud-Transformation verlagert die Sicherheitsverantwortung durch Modelle mit geteilter Verantwortung, bei denen Anbieter die physische Infrastruktur verwalten, während Unternehmen ihre Anwendungen, Daten und Zugriffskontrollen konfigurieren und sichern. Sie erfordert neue Ansätze für die Identitätsverwaltung, den Datenschutz, die Überwachung der Einhaltung von Vorschriften und die Reaktion auf Vorfälle, die an verteilte, API-gesteuerte Umgebungen angepasst sind, in denen herkömmliche Perimeterkontrollen nicht anwendbar sind.

- Welche Sicherheitsherausforderungen ergeben sich aus der KI?

KI bringt verschiedene Sicherheitsherausforderungen mit sich, darunter feindliche Angriffe, die das Modellverhalten manipulieren, Datenschutzrisiken durch Trainingsdaten und Inferenzinputs, Schwachstellen in der Lieferkette von Frameworks und vortrainierten Modellen sowie die Demokratisierung ausgefeilter Angriffstechniken. Unternehmen müssen sich auch mit der Überwachung von Verzerrungen, den Anforderungen an die Erklärbarkeit und den Sicherheitsimplikationen der hohen Abhängigkeit von KI-Diensten Dritter befassen.

- Wie können Sicherheitsteams besser mit Unternehmensleitern zusammenarbeiten?

Sicherheitsteams können die Zusammenarbeit verbessern, indem sie technische Risiken in geschäftliche Auswirkungen übersetzen, Sicherheitsprobleme in finanzieller Hinsicht quantifizieren, Sicherheitsinitiativen mit Transformationszielen abstimmen und aufzeigen, wie der Schutz Innovationen ermöglicht, anstatt sie zu blockieren. Effektive Kommunikation konzentriert sich auf Geschäftsergebnisse wie den Schutz von Einnahmen, die Wahrung des Rufs und Wettbewerbsvorteile und nicht auf technische Kennzahlen.

- Welche Prioritäten sollten Unternehmen bei der sicheren Transformation setzen?

Unternehmen sollten der umfassenden Transparenz und Überwachung in hybriden Umgebungen, der Implementierung einer Zero-Trust-Architektur, der Integration von Sicherheitsaspekten in die Transformationsplanung von Anfang an, der risikobasierten Priorisierung, bei der kritische Ressourcen zuerst geschützt werden, kontinuierlichen Sicherheitstests und -validierungen sowie dem Aufbau eines Sicherheitsbewusstseins bei allen Mitarbeitern, die mit digitalen Systemen und Daten interagieren, Priorität einräumen.

Vorwärts mit der sicheren Transformation

Die digitale Transformation ist keine Option mehr. Unternehmen, die es versäumen, sich zu modernisieren, laufen Gefahr, ihre Wettbewerbsrelevanz zu verlieren, da sich die Kundenerwartungen, die Marktbedingungen und die technologischen Möglichkeiten weiterentwickeln.

Doch ein Wandel ohne Sicherheit ist ein Rezept für eine Katastrophe. Die gleichen Technologien, die geschäftliche Innovationen ermöglichen, schaffen auch Möglichkeiten für Angreifer. Cloud-Einführung, KI-Integration, IoT-Implementierung und Remote-Arbeit erweitern die Angriffsfläche, die Sicherheitsteams abwehren müssen.

Die gute Nachricht? Sicherheit muss den Wandel nicht bremsen. Wenn die Sicherheit von Anfang an richtig integriert wird, ermöglicht sie schnellere und sicherere Innovationen, indem sie Risiken verringert und das Vertrauen der Beteiligten stärkt.

Unternehmen, die Sicherheit als grundlegende Transformationskomponente behandeln - und nicht als nachträgliche Überlegung - sind in der Lage, digitale Chancen zu nutzen und gleichzeitig die Vermögenswerte, Daten und Abläufe zu schützen, die ihr Unternehmen lebensfähig machen. Die Frameworks von NIST, CISA und ISO bieten bewährte Strukturen für den Aufbau sicherer Transformationsprogramme.

Die Frage ist nicht, ob man sich sicher transformieren soll. Die Frage ist vielmehr, wie schnell Unternehmen ihre Sicherheitsvorkehrungen weiterentwickeln können, um mit ihren digitalen Ambitionen Schritt zu halten.

Beginnen Sie damit, die aktuellen Fähigkeiten zu bewerten, die Prioritäten für die Transformation zu ermitteln und Sicherheitspartnerschaften zwischen technischen Teams und der Unternehmensführung aufzubauen. Der Weg zu einer sicheren digitalen Transformation beginnt mit diesem ersten integrierten Schritt.