Багато компаній запитують: “Скільки ми повинні виділити на оцінку вразливості?” Невтішна відповідь: це залежить від ситуації. Але це не означає, що вам потрібно вгадувати.

Незалежно від того, чи ви стартап, який проводить свій перший аудит, чи велике підприємство, яке жонглює комплаєнс-аудитом, вартість залежить від обсягу, методології та того, яка саме наочність вам насправді потрібна. У цьому посібнику ми пояснимо цінову політику простою мовою - без тактики залякування чи модних слів - лише практичний погляд на те, скільки ви заплатите, чому вона так сильно варіюється і на яку віддачу ви можете розраховувати, якщо зробите все правильно.

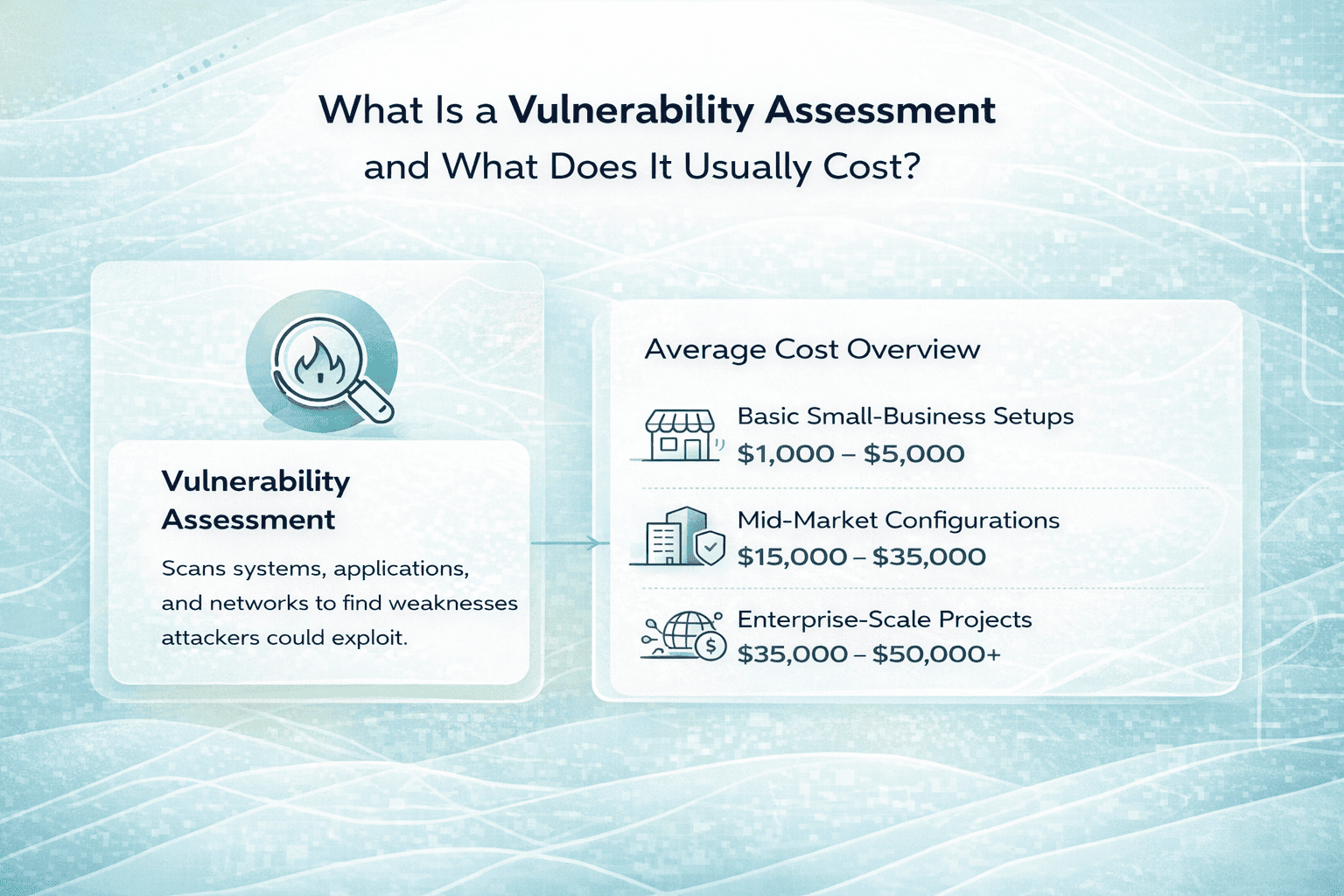

Що таке оцінка вразливості і скільки вона зазвичай коштує?

Оцінка вразливостей - це структурований огляд ваших систем, додатків і мереж для виявлення слабких місць, якими можуть скористатися зловмисники. Ці вразливості можуть включати не виправлене програмне забезпечення, незахищені конфігурації, вразливі служби або застарілі компоненти.

Мета - не просто перерахувати проблеми, а визначити їхню пріоритетність на основі ризиків, щоб команди могли зосередитися на тому, що дійсно має значення.

Огляд середніх витрат:

- Базові налаштування малого бізнесу: $1,000 до $5,000

- Конфігурації для середнього ринку: $15 000 до $35 000

- Проекти масштабу підприємства: $35 000 до $50 000+

Більшість малих і середніх підприємств зупиняються десь посередині. Дуже низькі ціни зазвичай означають неглибоке тестування. Дуже високі ціни зазвичай відображають великі середовища, потреби у дотриманні нормативних вимог або глибоку ручну роботу.

Як ми дивимося на оцінку вразливостей у реальних проектах

За адресою Програмне забезпечення списку А, ми тісно співпрацюємо з компаніями, які займаються оцінкою вразливостей не як абстрактною вправою з безпеки, а як частиною реальних операцій з постачання програмного забезпечення та інфраструктури. За роки роботи ми побачили, що вартість оцінки рідко викликає проблеми сама по собі. Проблеми зазвичай з'являються тоді, коли оцінювання відірване від робочих процесів розробки, управління інфраструктурою або повсякденних інженерних рішень. У таких випадках навіть добре проведена оцінка може перетворитися на безповоротні витрати.

Наші команди беруть участь у розробці програмного забезпечення, тестуванні та забезпеченні якості, наданні інфраструктурних послуг та підтримці кібербезпеки. Це дає нам практичне уявлення про те, як з'являються вразливості та як їх реально виправити. З цієї точки зору, оцінка вразливостей має найбільший сенс, коли вона базується на реальних системах, що використовуються - додатках, хмарних середовищах, інтеграціях та внутрішніх інструментах, а не на загальних контрольних списках. Чітке визначення масштабу заздалегідь є одним з найважливіших факторів, що дозволяє тримати витрати на оцінку під контролем, а результати - корисними.

Чому ціни на оцінку вразливостей так різняться

На відміну від купівлі ліцензій на програмне забезпечення, оцінка вразливостей не є фіксованим продуктом. Це послуга, яка формується залежно від вашого середовища та профілю ризику.

На ціноутворення впливають кілька факторів.

Масштаб та кількість активів

Це один з найбільших факторів, який впливає на кінцеву ціну. Чим більше систем, кінцевих точок і середовищ ви хочете включити в оцінку, тим більше часу і зусиль потрібно, щоб зробити це належним чином. Обсяг робіт часто охоплює такі речі, як внутрішні та зовнішні мережі, хмарну інфраструктуру, бази даних, веб-додатки та будь-які API, на які ви покладаєтесь. Тестування простого маркетингового веб-сайту дуже відрізняється від тестування платформи SaaS з безліччю інтеграцій, ролей користувачів і динамічних функцій. Зі збільшенням обсягу зростає і складність, що, природно, призводить до збільшення вартості.

Глибина тестування

Не кожна оцінка має однакову глибину. Деякі обмежуються скануванням відомих вразливостей і зупиняються на цьому, тоді як інші йдуть далі, перевіряючи, що ці знахідки означають в контексті. У більш складних завданнях команда може імітувати реальні шляхи атаки, щоб зрозуміти, що може використати реальний суб'єкт загрози. Такий глибший підхід вимагає більше часу і набагато більше навичок. Автоматизовані інструменти можуть зайти лише так далеко, і в той момент, коли вам потрібен людський аналіз, вартість починає відображати це.

Методологія тестування

Спосіб проведення оцінки відіграє велику роль у визначенні ціни. Тестування "чорної скриньки", коли оцінювач не має внутрішніх знань про систему, займає більше часу і часто коштує дорожче, оскільки йому доводиться починати з нуля. Тестування "сірого ящика" пропонує баланс, надаючи тестеру частковий доступ або облікові дані, що допомагає йому копати глибше, не перебуваючи в повній темряві. Тестування білих скриньок дає повний внутрішній доступ і дозволяє більш повне охоплення, хоча зазвичай вимагає тіснішої координації з вашими внутрішніми командами. Чим реалістичніше та інформативніше тестування, тим більшу цінність ви отримуєте, але це також підвищує його вартість.

Досвід команди тестувальників

Ви платите не просто за час, який хтось витрачає на роботу зі сканером. Ви платите за його судження, проникливість і здатність відрізнити косметичний дефект від серйозної проблеми безпеки. Досвідчені тестувальники з дипломами та практичним досвідом забезпечують рівень точності, якого зазвичай бракує дешевшим автоматизованим сервісам. Вони знають, як виявити складні проблеми, пов'язані з ланцюговими вразливостями, вирізати зашумлені дані та зосередити вашу увагу на тому, що насправді є ризикованим. Саме ця глибина знань відокремлює звіт, на основі якого можна діяти, від звіту, який лише додає плутанини.

Відповідність та регуляторні вимоги

Коли ваша оцінка пов'язана з дотриманням нормативних вимог, очікування змінюються. Такі стандарти, як PCI DSS, HIPAA або SOC 2, вимагають спеціальних методологій тестування, чіткої документації та структурованих, готових до аудиту результатів. Дотримання цих стандартів займає більше часу і часто вимагає співпраці з професіоналами, знайомими з цими стандартами. Йдеться не лише про перевірку відкритих портів чи застарілого програмного забезпечення, а й про створення доказів, які будуть прийнятними для аудиту. Цей додатковий рівень суворості необхідний, але він також збільшує загальну вартість.

Типові витрати на оцінку вразливостей

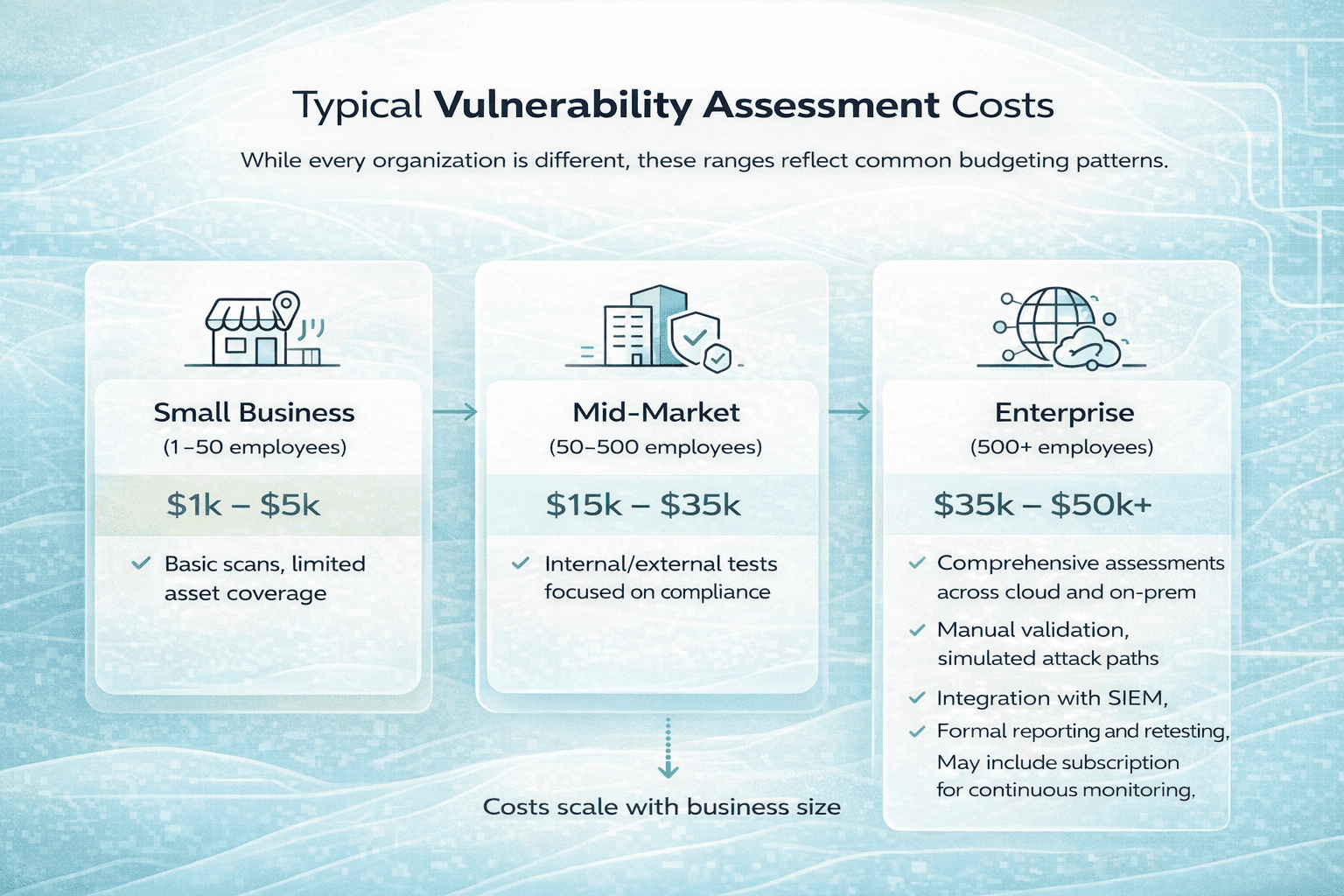

Хоча кожна організація відрізняється від інших, ці діапазони відображають загальні моделі бюджетування.

| Розмір бізнесу | Типові річні витрати | Що це зазвичай покриває |

| Малий бізнес (1-50 працівників) | $1,000 до $5,000 | Базове автоматизоване сканування вразливостей, обмежене охоплення активів (наприклад, веб-сайт або невелика внутрішня мережа), базова звітність. Зазвичай виконується MSP або інструментами на основі підписки. |

| Середній ринок (50-500 працівників) | $15 000 до $35 000 | Багаторазове внутрішнє/зовнішнє сканування, деяка ручна перевірка, тестування на відповідність вимогам (наприклад, HIPAA, SOC 2), визначення пріоритетності ризиків. Часто включає завдання з фіксованим обсягом з періодичними перевірками. |

| Підприємство (500+ працівників) | $35 000 до $50 000+ | Комплексні оцінки хмарних і локальних систем, ручна перевірка, моделювання шляхів атак, інтеграція з SIEM, офіційна звітність і повторне тестування. Може включати підписку на безперервний моніторинг. |

Ці цифри відображають приблизний річний бюджет на тестування безпеки, який може включати кілька оцінок вразливостей і тестів на проникнення, а не вартість одного завдання з оцінки вразливостей.

Що ви насправді отримуєте за різними ціновими рівнями

Розуміння того, що входить у вартість, допомагає уникнути розчарувань.

Недорогі оцінки (від $1,000 до $2,000)

До них зазвичай відносяться

- Автоматичне сканування.

- Широке виявлення вразливостей.

- Обмежена розстановка пріоритетів.

Чого часто не вистачає:

- Ручна перевірка.

- Бізнес-контекст.

- Чіткі вказівки щодо виправлення ситуації.

Вони корисні як базові, але досить рідко використовуються самостійно.

Оцінювання середнього рівня (від $2,000 до $5,000)

Саме тут більшість організацій знаходять цінність.

Зазвичай включає:

- Внутрішнє та зовнішнє сканування.

- Деякий огляд вручну.

- Визначення пріоритетів на основі ризиків.

- Чітка звітність.

Для багатьох команд цей рівень дає дієвий інсайт без надмірних інвестицій.

Оцінювання високого рівня ($10,000+)

Вони часто підпадають під тестування на проникнення і можуть включати в себе наступне:

- Ручна експлуатація та тестування.

- Глибока перевірка виявлених вразливостей.

- Моделювання сценаріїв атак.

- Звітність на виконавчому та технічному рівнях.

- Повторне тестування після виправлення.

Цей рівень зазвичай підходить для систем з високим рівнем ризику, регульованих середовищ або складних архітектур, де стандартних оцінок вразливостей недостатньо.

Оцінка вразливостей проти вартості тестування на проникнення

Ці два терміни часто плутають, але ціноутворення відображає реальні відмінності.

Оцінка вразливості фокусується на виявленні та визначенні пріоритетності слабких місць. Вона наголошує на охопленні.

Тест на проникнення фокусується на використанні слабких місць, щоб зрозуміти реальний вплив. Він підкреслює глибину.

Типове порівняння витрат:

- Оцінка вразливості: $1,000 до $5,000

- Тестування на проникнення: $5,000 до $30,000+

У більшості випадків на ринку тестування на проникнення вартістю до $4,000 означає автоматизоване сканування, а не справжній ручний пентест, хоча можуть існувати винятки в залежності від обсягу та постачальника послуг.

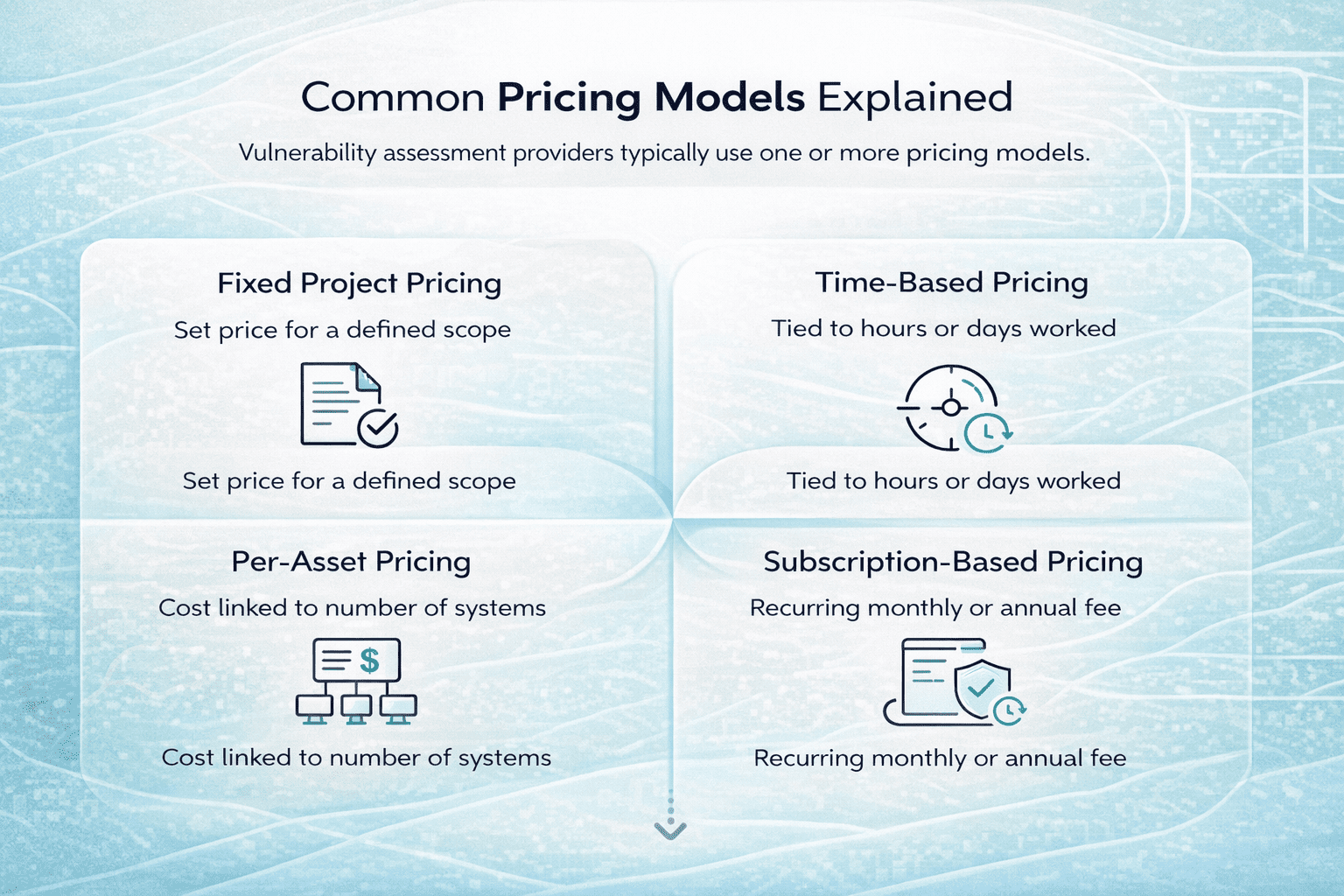

Пояснення загальних моделей ціноутворення

Постачальники послуг з оцінки вразливостей зазвичай використовують одну або кілька моделей ціноутворення.

Фіксована ціна проекту

Фіксоване ціноутворення будується на чітко визначеному обсязі робіт і єдиній узгодженій ціні. Ця модель найкраще працює, коли всі точно знають, що потрібно протестувати, які системи входять до обсягу робіт і як мають виглядати кінцеві результати. З точки зору бюджетування, вона є простою і передбачуваною, тому багато компаній віддають перевагу саме їй для комплаєнс-орієнтованих або разових оцінок. Основним обмеженням є гнучкість. Якщо обсяг робіт змінюється в середині проекту, коригування, як правило, означає повторні переговори.

Ціноутворення на основі часу

При почасовому ціноутворенні вартість прив'язана до кількості годин або днів, які команда з проведення оцінки витрачає на роботу. Цей підхід пропонує більшу гнучкість і часто використовується, коли обсяг роботи не повністю визначений на початку або коли завдання є більш дослідницьким. Він дозволяє командам копати глибше, коли з'являються нові дані, але при цьому може бути важче передбачити остаточну вартість. Для складних середовищ або систем, що розвиваються, ця модель може мати сенс, якщо заздалегідь чітко обговорити очікування та обмеження.

Ціноутворення за активами

Ціна за актив пов'язує вартість безпосередньо з кількістю систем, що тестуються, наприклад, кінцевих точок, серверів або додатків. Ця модель природно масштабується в міру зростання інфраструктури і може бути більш зрозумілою для організацій з великими, але стабільними середовищами. Однак вона не завжди відображає складність. Два активи можуть вимагати дуже різних рівнів зусиль, тому ця модель найкраще працює, коли активи відносно схожі за структурою та профілем ризику.

Ціноутворення на основі підписки

Ціноутворення на основі підписки фокусується на постійному скануванні вразливостей за періодичну щомісячну або щорічну плату. Ця модель призначена для постійної видимості, а не для одноразового аналізу. Вона добре підходить для організацій, які потребують регулярних оновлень, оскільки їхні системи з часом змінюються. На практиці підписка часто поєднується з періодичними ручними перевірками або більш глибокими оцінками для підтвердження результатів і надання контексту, який не може забезпечити лише автоматизоване сканування.

Вибір правильної моделі залежить від того, наскільки стабільним є ваше середовище і як часто вам потрібен інсайт.

Чому дешеві оцінки вразливостей часто розчаровують

Низька ціна - це не завжди погано, але часто за неї доводиться йти на компроміси.

Поширені проблеми включають в себе:

- Високий рівень помилкових спрацьовувань.

- Результати не підтверджені.

- Загальні звіти з невеликим контекстом.

- Відсутність підтримки для виправлення ситуації.

- Ніяких повторних тестів.

Довгий звіт не означає кращу безпеку. Чіткість має більше значення, ніж обсяг.

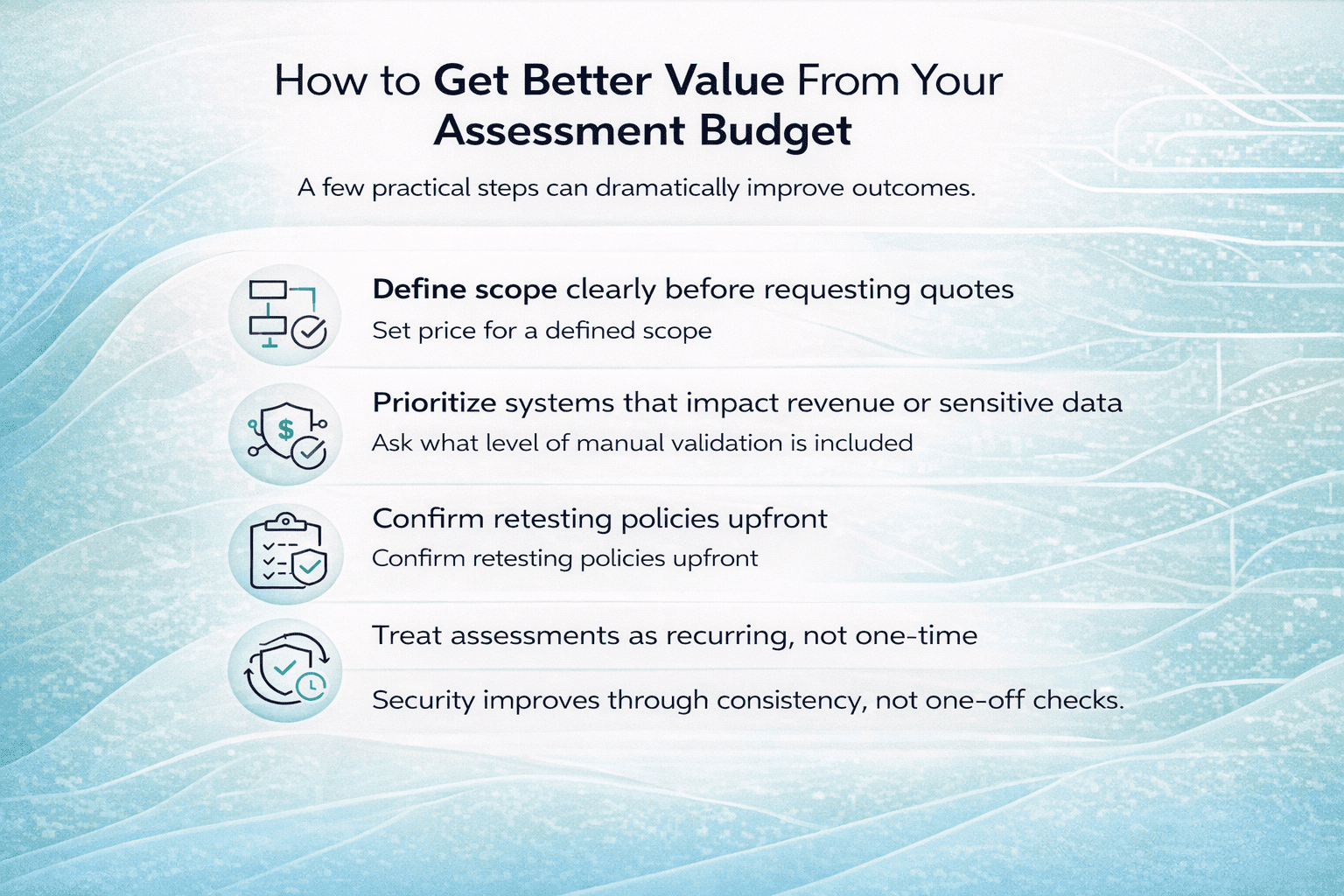

Як отримати більшу віддачу від вашого бюджету на оцінювання

Кілька практичних кроків можуть значно покращити результати.

- Чітко визначте сферу застосування перед тим, як запитувати котирування.

- Пріоритезуйте системи, які впливають на дохід або конфіденційні дані.

- Запитайте, який рівень ручної перевірки передбачено.

- Підтвердьте політику повторного тестування заздалегідь.

- Ставтеся до оцінювання як до регулярного, а не одноразового.

Безпека покращується завдяки послідовності, а не разовим перевіркам.

Реальна рентабельність інвестицій в оцінку вразливостей

Легко розглядати оцінки як витрати. Точніше розглядати їх як зменшення ризиків.

Скромна оцінка, яка запобігає одному серйозному інциденту, може виправдати багаторічні витрати на тестування. Окрім запобігання порушенням, оцінки також підтримують зусилля з дотримання нормативних вимог, покращують готовність до аудиту, зменшують кількість операційних несподіванок і зміцнюють культуру безпеки.

Цінність не у звіті. Вона в тому, що потім виправляється.

Заключні думки

Вартість оцінки вразливостей - це не пошук найдешевшого варіанту. Йдеться про те, щоб зрозуміти, який рівень видимості насправді потрібен вашому бізнесу, і заплатити відповідно.

Для більшості організацій правильний підхід знаходиться між крайнощами. Достатня глибина, щоб виявити значущі ризики, без зайвої складності та перевитрат.

Коли оцінка вразливостей зроблена належним чином, вона перестає бути просто галочкою і стає практичним інструментом прийняття рішень. І саме в цьому полягає їхня справжня цінність.

ПОШИРЕНІ ЗАПИТАННЯ

- Скільки коштує типова оцінка вразливості?

Вартість залежить від того, що саме ви перевіряєте, і наскільки ретельною має бути оцінка. Для одного веб-додатку оцінка вразливостей зазвичай коштує від $1,000 до $5,000, залежно від рівня доступу, складності та деталізації. У більших середовищах або у випадках, що передбачають суворі стандарти відповідності, загальні витрати можуть значно перевищувати $30,000. Зрештою, саме обсяг, глибина та досвід команди формують остаточну цифру.

- Чому ціни так сильно відрізняються у різних постачальників?

Не всі оцінки однакові. Деякі команди просто запускають автоматизоване сканування і на цьому закінчують. Інші копають вручну, перевіряють результати і моделюють реальні атаки. Ви платите не просто за інструменти - ви платите за досвід, час і судження. Ось чому дешевша ціна не завжди краща.

- Що краще - фіксована ціна чи погодинна оплата?

Якщо ви маєте чіткий обсяг робіт і хочете передбачуваного бюджету, фіксована ціна зазвичай безпечніша. Але якщо проект є більш відкритим або дослідницьким, погодинна або поденна оплата може дати вам більше гнучкості. Просто переконайтеся, що ви встановили межі, щоб рахунок не вийшов з-під контролю.

- Чи потрібно тестувати все одразу?

Не обов'язково. Часто розумніше почати з найбільш важливих активів - речей, які зберігають конфіденційні дані або забезпечують виконання ключових операцій. А потім розширювати тестування з часом. Поетапний підхід дозволяє контролювати бюджет, одночасно знижуючи ризики.

- Як часто слід проводити оцінку вразливості?

Як мінімум, один раз на рік є загальним орієнтиром. Але якщо ви часто вносите зміни, додаєте нові системи або відчуваєте регуляторний тиск, щоквартальне або навіть безперервне тестування (з підпискою) може мати більше сенсу.

- Що зазвичай входить у вартість?

Більшість оцінок включають визначення обсягу, тестування, валідацію, звіт з висновками та оглядовий дзвінок для обговорення результатів. Деякі команди також допомагають з рекомендаціями щодо виправлення ситуації. Обов'язково запитуйте, що саме входить до цього переліку, не припускайте.