Управління ідентифікацією та доступом (IAM) коштує недешево, але воно не повинно бути чорною скринькою. Для багатьох компаній реальні витрати пов'язані не з ліцензуванням, а з усім, що його супроводжує: інтеграцією, аудитом, переписуванням, несподіваними годинами, витраченими на розплутування помилок доступу.

Прагнення посилити безпеку, працювати в гібридних середовищах і відповідати вимогам нормативних документів зробило IAM однією з тих категорій, де витрати можуть зростати по спіралі, якщо ви не будете уважними. Але це не всі погані новини. Маючи правильну структуру, ви можете отримати набагато більше контролю над своїми витратами, а також скоротити кількість рутинної роботи.

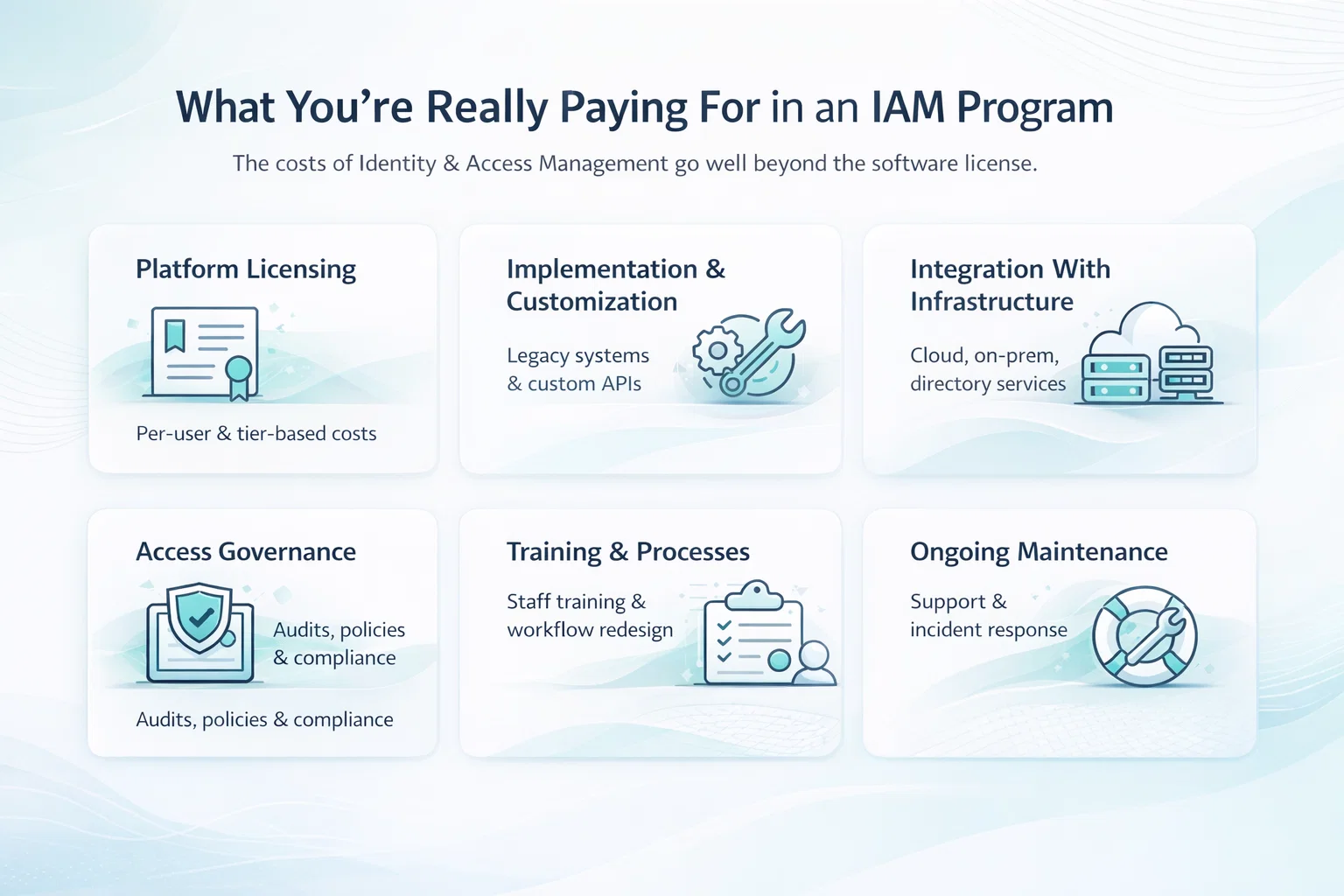

За що ви насправді платите в програмі IAM

Існує причина, чому проекти з управління ідентифікацією та доступом рідко дотримуються початкового бюджету - більшість команд зосереджуються на ліцензії на програмне забезпечення і не беруть до уваги все інше. Реальна вартість IAM є багаторівневою. Справа не лише у виборі інструменту. Йдеться про те, щоб змусити його працювати з людьми, процесами та інфраструктурою, які не були побудовані з урахуванням сучасного IAM. Ось куди насправді йдуть гроші:

- Ліцензування платформи та підписки: Незалежно від того, чи це ліцензія на користувача, програму або рівень, моделі ліцензування рідко бувають простими - і часто масштабуються швидше, ніж очікувалося.

- Впровадження та кастомізація: Готові інструменти IAM звучать чудово, поки ви не спробуєте підключити їх до застарілих систем, користувацьких API та недокументованих робочих процесів.

- Інтеграція з існуючою інфраструктурою: Служби каталогів, HR-системи, хмарні додатки, локальні системи - все це повинно взаємодіяти з вашим рівнем IAM, не порушуючи роботу.

- Отримайте доступ до інструментів управління та комплаєнсу: Саме тут на допомогу приходить система управління ідентичностями (Identity Governance and Administration, IGA). Подумайте про автоматизовані перевірки, аудиторські сліди та політики доступу на основі ролей, які дійсно працюють під час аудиту.

- Навчання та редизайн внутрішніх процесів:IAM впливає на те, як люди запитують, затверджують та відкликають доступ. Якщо ви не оновлюєте внутрішні робочі процеси, все швидко заплутується.

- Постійна підтримка та обслуговування: Доступ повинен змінитися. Люди міняються ролями. Додатки замінюються. IAM не є інструментом, який можна встановити і забути - його потрібно підтримувати.

- Планування реагування на інциденти та усунення наслідків: Якщо хтось отримує неправильний доступ або неправильно конфігурує роль, вам потрібні системи, які зможуть швидко це відстежити та виправити.

- Масштабованість та орієнтованість на майбутнє: Дешеві рішення часто розвалюються в масштабі. Економічно ефективна IAM - це не лише економія грошей зараз, а й уникнення повторних відновлень у майбутньому.

Витрати на IAM - це не просто стаття витрат, це операційна інвестиція. Розуміння того, де живе реальна робота (і реальні витрати), допоможе вам побудувати план, який не застане вас зненацька через півроку.

Роль A-listware у забезпеченні керованості IAM для зростання

За адресою Програмне забезпечення списку А, Ми створюємо та керуємо командами інженерів повного циклу, які стають продовженням вашої компанії. Коли йдеться про управління ідентифікацією та доступом, це означає допомогу організаціям у налаштуванні процесів та інтеграції IAM, які не руйнуються, коли ваші системи масштабуються або змінюються.

Наш підхід ґрунтується на безшовній інтеграції команди: ми надаємо кваліфікованих розробників, які працюють з вашою існуючою інфраструктурою та інструментами, а не навколо них. Незалежно від того, чи це підключення систем IAM до хмарних платформ, внутрішніх робочих процесів або сторонніх додатків, наші команди гарантують, що логіка доступу залишається послідовною та підтримуваною...

Якщо ви намагаєтесь навести лад у системі контролю доступу або спростити розгортання, яке стало надто складним, ми готові допомогти. Ви можете побачити, над чим ми працюємо, на нашій сторінці LinkedIn і Facebook або зв'яжіться з нами, коли ви будете готові перебудувати IAM відповідно до того, що насправді потрібно вашому бізнесу для надійної підтримки та масштабування IAM.

Вартість управління ідентифікацією та доступом: Повна розбивка на 2026 рік

Більшість компаній все ще недооцінюють, скільки насправді коштує управління ідентифікацією та доступом (IAM). В чому помилка? Думати, що мова йде лише про ліцензії. IAM - це жива система: сукупність інструментів, політик, інтеграцій та людей. І кожен рівень має свою ціну - іноді наперед, іноді через півроку, коли щось починає давати збої.

У 2026 році найбільші витрати часто будуть не технічними, а операційними. Ліцензування - це лише початок. Реальна вартість проявляється в конфігурації, інтеграції, дотриманні нормативних вимог, підтримці, а також у тому, наскільки добре IAM адаптується до вашої інфраструктури та структури команди. Ось як це зазвичай відбувається.

Витрати на встановлення ви побачите на початку

Навіть рання стадія може швидко стати дорогою, особливо якщо ви працюєте з фрагментованим стеком технологій або з невизначеними ролями.

- Ліцензії на платформу: $2-$55+ за користувача/місяць залежно від постачальника, функцій та рівнів (наприклад, MFA, IGA, доступ до API).

- Впровадження та налаштування: $50K-$750K+ залежно від обсягу; включає налаштування роз'єму, рольове моделювання та розробку політики.

- Системна інтеграція: $2K-$15K на систему для AD, HRIS, хмарних сервісів або застарілих програм, які потребують спеціальних роз'ємів.

- Розробка політики IAM: $150-$250/год для зовнішніх консультантів; більшість організацій потребують 100-300 годин планування.

Поточні операційні витрати, які накопичуються з часом

IAM - це не система "встановив і забув". Дозволи змінюються, люди переміщуються, з'являються нові інструменти - і все це має свою ціну.

- Адміністрування та підтримка: $140K-$300K+/рік для внутрішніх ролей або $3K-$10K/місяць для керованих операцій IAM в рамках SLA.

- Інструменти аудиту та платформи IGA: $50K-$350K+/рік залежно від обсягу; критично важливо для перегляду доступу, сертифікації ролей і реєстрації відповідності.

- Інциденти, пов'язані з доступом: $5K-$15K для дослідження та виправлення незначних помилок дозволу; до $50K+ для серйозних збоїв.

- Ручні огляди доступу: $5K-$20K на квартал у разі аутсорсингу; 60-150 годин на цикл перегляду вручну у разі внутрішнього виконання.

Приховані фактори витрат, які згодом руйнують бюджети

Ці ризики не з'являються в пропозиціях, але завжди з'являються, коли IAM працює.

- Немає внутрішньої політики IAM: Це призводить до непослідовних рішень, постійних винятків та ручного доопрацювання.

- Часткове покриття: Додатки та системи поза межами IAM призводять до тіньового доступу та некерованих облікових записів.

- Хаос ролей: Пропуск RBAC або ABAC призводить до неконтрольованого розширення доступу та болісних перевірок.

- Блокування постачальника: Негнучкі платформи роблять майбутні зміни, модернізацію або міграцію набагато дорожчими, ніж очікувалося.

Що призводить до зростання витрат на IAM і що їх стримує

- Фактори, що впливають на витрати: Гібридна застаріла інфраструктура, часті організаційні зміни, важкі для аудиту галузі та погане початкове управління.

- Зменшення витрат: Уніфіковані джерела ідентичності (наприклад, AD, синхронізована з HRIS), чітко визначені ролі, вбудовані інтеграції та автоматизоване забезпечення.

IAM у 2026 році - це не стільки про вибір інструменту, скільки про його довгострокову придатність. Якщо ви ставитеся до нього як до тимчасового рішення, він перетвориться на постійну проблему. Але з правильною архітектурою, автоматизацією та управлінням це стає контрольованим рівнем, а не виснаженням вашої безпеки чи бюджету.

Як скоротити витрати на IAM, не створюючи додаткових ризиків

Скорочення витрат на IAM не означає погіршення рівня безпеки - це просто означає витрачати розумніше. У 2026 році найбільшими джерелами витрат не завжди є погані інструменти - це неефективні процеси, надмірно складні розгортання та ручна робота, яку можна було б автоматизувати ще кілька місяців тому. Ось кілька способів зменшити витрати на IAM, не наражаючись на ризики.

1. Почніть з Lean Core - не з повного набору

Вам не потрібно впроваджувати кожну функцію з першого дня. Більшість організацій можуть отримати реальну користь на ранніх етапах, зосередившись на ядрі: SSO, MFA та базовому забезпеченні. Рівні управління, такі як автоматизовані перевірки та сертифікація доступу, є важливими, але вони можуть з'явитися пізніше, коли базові функції стануть стабільними і будуть прийняті.

- Не ускладнюй: Доведіть, що користувачі можуть безпечно входити в систему, безперешкодно переходити з одного інструменту на інший, і що виведення з системи є послідовним. Лише ця основа запобігає 80% проблем, пов'язаних з доступом.

2. Створіть свої ролі, перш ніж створювати робочі процеси

Найшвидший спосіб створити хаос в IAM - пропустити створення ролей. Якщо ви затверджуєте доступ вручну або створюєте робочі процеси до визначення ролей, ви замикаєтесь на неефективності.

Добре розроблені моделі RBAC або ABAC зменшують кількість погоджень, автоматизують прийняття рішень і роблять перевірку керованою, що дозволяє економити час щокварталу.

- Попередні зусилля тут = довгостроковий контроль над витратами.

3. Спочатку автоматизуйте оффбординг, а потім онбординг

Якщо ви автоматизуєте лише одну функцію, почніть з виключення. Видалення доступу одразу після звільнення - це і безпека, і економія коштів, особливо в середовищах з великою кількістю SaaS, де ліцензії залишаються активними, доки хтось не помітить.

- Бонус: Якщо ви синхронізуєте IAM з даними HRIS, ви зможете автоматизувати весь процес завершення роботи без жодних квитків.

4. Використовуйте те, за що ви вже платите

Перш ніж купувати нові інструменти, проведіть аудит того, що вже є у вашому хмарному стеку. Такі платформи, як Microsoft 365, Google Workspace та AWS, часто мають вбудовані інструменти для ідентифікації, які використовуються недостатньо.

Якщо ви вже платите за них, активуйте їх належним чином і уникайте дублювання функцій в інших місцях.

- Не дозволяйте “безкоштовним” функціям простоювати без діла, поки ви ліцензуєте те саме від третьої сторони.

5. Аутсорсинг IAM-операцій, які вам не потрібні

Не кожній команді потрібен штатний адміністратор IAM. Якщо ваше середовище не змінюється щодня, передача операцій (забезпечення, перевірка, оновлення політик) надійному зовнішньому партнеру може бути набагато економічно вигіднішою.

Шукайте партнерів, які надають підтримку на основі SLA, автоматизацію та допомогу під час аудиту, не зв'язуючи вас тривалими контрактами.

6. Не налаштовуйте все під себе

Інструменти IAM часто виглядають гнучкими - і так воно і є - але це не означає, що вам потрібно переписувати кожен потік. Чим більше кастомної логіки ви створюєте, тим складніше і дорожче її потім підтримувати, тестувати і проводити аудит.

- Використовуйте налаштування за замовчуванням там, де вони працюють. Кастомізуйте лише тоді, коли цього вимагає бізнес-логіка.

Розумний контроль витрат на IAM - це не про те, щоб зрізати кути, а про те, щоб знати, чим потрібно володіти, що можна автоматизувати, а де складність створює більше ризиків, ніж користі. Вам не потрібен найдорожчий інструмент. Вам потрібне налаштування, яке відповідає тому, як насправді працює ваша організація.

Де бюджети IAM розбиваються ще до початку проекту

IAM рідко зазнає невдачі через те, що інструмент не працює - він зазнає невдачі через те, що бюджет не відповідає дійсності. Команди планують програмне забезпечення, можливо, навіть початкове впровадження, але забувають про те, як багато IAM живе поза межами самого продукту. Що потрібно для того, щоб огляди доступу були чистими? Хто відповідає за зміни політики при зміні відділу? Як ви відстежуєте права доступу до програм, які навіть не були частиною початкового плану? Ці речі не відображаються в лапках, але вони швидко проявляються, як тільки ви починаєте працювати.

Ще одна поширена помилка: розглядати IAM як ініціативу лише для ІТ-спеціалістів. На практиці ідентифікація зачіпає HR, комплаєнс, безпеку і кожного кінцевого користувача. Якщо ці команди не беруть участі в ранньому плануванні - не просто “повідомлені”, а залучені, - то робочі процеси не приземляються. Результатом є перенаправлення заявок, накопичення винятків та аудити, які перетворюються на пожежні тренування. Нічого з цього немає в початковій таблиці, але все це рано чи пізно потрапляє в бюджетну статтю.

Бюджетування IAM не означає бути більш консервативним - це означає бути чесним. Чим тісніше ви пов'язуєте свій бюджет з відповідальністю за процеси, міжкомандною співпрацею та постійним управлінням, тим менше сюрпризів у вас буде згодом. Саме тут починається справжній контроль витрат.

Висновок

IAM не повинен бути непередбачуваним, але часто стає таким, коли бюджети зосереджуються на функціях, а не на робочих процесах. Найбільші витрати зазвичай припадають на все, що пов'язане з інструментом: відключені системи, ручні процеси та нечітке володіння.

До 2026 року IAM перестане бути лише ІТ-задачею. Це операційний рівень, який зачіпає безпеку, управління персоналом та комплаєнс. Складання бюджету для нього означає облік автоматизації, підтримки, управління та зусиль, необхідних для того, щоб все було узгоджено. Якщо все зроблено правильно, IAM зменшує тертя, покращує прозорість і допомагає командам рухатися швидше - але тільки якщо вона розроблена з урахуванням повної картини з самого початку.

ПОШИРЕНІ ЗАПИТАННЯ

- Яка середня вартість впровадження IAM в компанії середнього розміру?

Для компанії з 500-1 500 працівниками повне розгортання (перший рік) коштує $250K-$800K. Ліцензія на платформу - це лише частина цієї суми.

- Чому IAM дорожчає після початкового налаштування?

Оскільки люди змінюють ролі, системи розвиваються, а комплаєнс не стоїть на місці. Якщо платформа IAM не підтримується або робочі процеси не автоматизовані, дрібні ручні завдання накопичуються, а витрати зростають через операційні труднощі, а не лише через технічні збої.

- Чи можемо ми почати з базового налаштування IAM і масштабувати пізніше?

Так, і часто це кращий шлях. Почніть з основних засобів контролю, таких як SSO, MFA та рольове забезпечення. Додайте сертифікацію, автоматизацію та IGA після того, як доступ буде узгодженим, а команда відчує себе комфортно з цією основою.

- Які найбільші приховані витрати в IAM-проектах?

Ручні винятки. Щоразу, коли комусь надається разовий доступ поза політикою, це рішення створює майбутні накладні витрати - на аудит, підтримку або ризики для безпеки. Десятки дрібних обхідних шляхів швидко накопичуються.

- Чи завжди хмарні інструменти IAM коштують дешевше, ніж локальні рішення?

Не завжди. Хмарні інструменти зменшують витрати на інфраструктуру, але реальні витрати пов'язані з кастомізацією, інтеграцією та постійним адмініструванням. Для деяких організацій сукупна вартість володіння все ще залишається високою в хмарі - особливо якщо ліцензування базується на користувацьких правах і швидко масштабується.