Короткий виклад: Цифрова трансформація у сфері безпеки наземної експлуатації передбачає модернізацію промислових систем управління та операційних технологій при одночасному захисті критичної інфраструктури від кіберзагроз. Згідно з рекомендаціями CISA та NIST, опублікованими у 2025 році, успішна трансформація безпеки OT вимагає комплексної інвентаризації активів, стратегій конвергенції ІТ/ОТ та захищеної архітектури, яка забезпечує баланс між операційною ефективністю та кібербезпекою. Організації повинні вирішувати унікальні проблеми OT, включаючи застарілі системи, вимоги до роботи в реальному часі та розширену поверхню атак, створену інтеграцією IoT.

Промисловий ландшафт кардинально змінився. Операційні технологічні системи, які раніше працювали ізольовано, тепер підключаються до корпоративних мереж, хмарних платформ і пристроїв Інтернету речей. Ця конвергенція призводить до величезного підвищення ефективності, але також розширює можливості для кіберзагроз, спрямованих на критично важливу інфраструктуру.

Виробничі потужності, енергетичні мережі, водоочисні споруди та транспортні системи залежать від систем OT. Коли ці системи стикаються з порушеннями кібербезпеки, наслідки виходять далеко за межі втрати даних. Виробництво зупиняється. Системи безпеки виходять з ладу. Настають реальні наслідки.

Проблема полягає в тому, що традиційні підходи до ІТ-безпеки не можуть бути безпосередньо застосовані в середовищі OT. Ці системи надають пріоритет доступності та безпеці, а не конфіденційності. Багато з них працюють на застарілому обладнанні, яке не підтримує сучасні інструменти безпеки. А простої для встановлення виправлень? Це часто не варіант.

Поточний стан безпеки ОТ

У серпні 2025 року Агентство з кібербезпеки та безпеки інфраструктури (CISA) у партнерстві з Агентством національної безпеки (NSA), Федеральним бюро розслідувань (FBI), Агентством з охорони навколишнього середовища (EPA), Австралійським центром кібербезпеки Австралійського директорату зв'язку (ASD's ACSC), Канадський центр кібербезпеки (Cyber Centre), Федеральне відомство інформаційної безпеки Німеччини (BSI), Національний центр кібербезпеки Нідерландів (NCSC-NL) та Національний центр кібербезпеки Нової Зеландії (NCSC-NZ) випустили інструкцію з інвентаризації критично важливих активів, спеціально розроблену для посилення безпеки операційних технологій. Посібник спрямований на захист систем, що забезпечують життєдіяльність критично важливої інфраструктури країни.

У наступній публікації в блозі CISA за вересень 2025 року під назвою “Основи кібербезпеки операційної діяльності: Інструкція з інвентаризації активів для власників та операторів” підкреслює, що всебічна інвентаризація активів слугує стратегічним інструментом для операцій з кіберзахисту. За даними CISA, створення захищеної архітектури та більш стійких операцій починається з точного знання того, які активи існують в середовищі ОТ.

Спеціальна публікація NIST 800-82 Rev. 3 “Посібник з безпеки операційних технологій (ОТ)” містить фундаментальні рекомендації щодо покращення безпеки систем ОТ. Опублікований у вересні 2023 року, цей документ визнає, що порушення кібербезпеки власників і операторів систем управління інфраструктурою стали більш значними і помітними, ніж будь-коли раніше.

Що відрізняє безпеку ОТ від інших

Операційні технології існують у принципово іншому світі, ніж інформаційні. Пріоритети змінюються.

ІТ-системи ставлять на перше місце конфіденційність, потім цілісність, а вже потім доступність. В системах OT все навпаки - доступність і безпека стоять на першому місці, потім цілісність, а конфіденційність часто відходить на другий план. Коли виробнича лінія повинна працювати 24/7 або електромережа повинна підтримувати безперервну роботу, заходи безпеки не можуть перешкоджати безперебійній роботі.

Вимоги реального часу створюють ще одне обмеження. Багато систем ОТ працюють на мілісекундних часових інтервалах, де навіть незначні затримки спричиняють проблеми. Рішення безпеки, які призводять до затримок, стають непридатними для використання.

Застарілі системи ускладнюють завдання. Промислові системи управління часто залишаються в експлуатації протягом тривалого часу. Ці пристрої були створені ще до появи сучасних концепцій кібербезпеки, і їм бракує базових функцій безпеки, таких як автентифікація, шифрування або ведення журналів.

Роль конвергенції ІТ/ОТ

Конвергенція ІТ/ОТ - це інтеграція систем інформаційних технологій з системами операційних технологій. Ця конвергенція стимулює цифрову трансформацію в різних галузях, роблячи операції більш прозорими та ефективними.

Але конвергенція також створює проблеми з безпекою. Коли ізольовані ОТ-мережі підключаються до корпоративних ІТ-систем, вони успадковують ІТ-ландшафт загроз. Програми-вимагачі, фішингові атаки та мережеві експлойти раптово стають проблемами для ОТ-мереж.

Однак переваги є суттєвими. Підключені системи забезпечують прогнозоване обслуговування, аналітику в реальному часі та можливості віддаленого моніторингу, які були неможливі в мережах OT з повітряними проміжками. Дані надходять від датчиків на заводі до систем планування ресурсів підприємства, що дозволяє приймати більш ефективні рішення в масштабах всієї організації.

Успішна конвергенція вимагає ретельної архітектури. Сегментація мережі стає критично важливою зоною, яка відокремлює критичні функції OT від менш важливих систем. Промислові демілітаризовані зони (IDMZ) діють як буферні зони між ІТ- та ОТ-мережами, контролюючи потоки даних і забезпечуючи дотримання політик безпеки на кордоні.

Підтримуйте цифрові проєкти з безпеки ОТ за допомогою програмного забезпечення A-List

Операційні технологічні середовища часто покладаються на застарілу інфраструктуру, яка повинна бути підключена до сучасних систем моніторингу, аналітики та безпеки. A-Listware надає інженерні команди, які допомагають організаціям створювати та підтримувати програмне забезпечення, необхідне для підтримки цих переходів.

Їхні розробники працюють з компаніями, які потребують кастомних систем, інтеграції між ІТ- та ОТ-платформами або додаткових технічних можливостей для підтримки поточних цифрових ініціатив.

З A-Listware організації можуть це зробити:

- розробляти платформи для моніторингу та управління ОТ-середовищем

- інтегрувати застарілі операційні системи з сучасними додатками

- додати спеціальні інженерні команди для підтримки довгострокової розробки

Поговоріть з Програмне забезпечення A-List якщо вам потрібна технічна підтримка для цифрової трансформації безпеки OT.

Створення комплексної інвентаризації активів

У рекомендаціях CISA до 2025 року підкреслюється, що інвентаризація активів є основою кібербезпеки операційної діяльності. Організації не можуть захистити те, про що вони не знають.

Традиційні інструменти управління ІТ-активами часто виходять з ладу в середовищі OT. Активне сканування може порушити роботу чутливих промислових протоколів. Багато пристроїв OT не реагують на стандартні методи виявлення мережі. А документація часто відстає від реальності - системи модифікуються, пристрої замінюються, з'єднання змінюються, і все це без оновлених записів.

Ефективна інвентаризація активів ОТ вимагає декількох підходів, які працюють разом:

- Пасивний моніторинг мережі, який спостерігає за трафіком без активного зондування пристроїв

- Фізичні обстеження, які документують обладнання, серійні номери та з'єднання

- Резервні копії конфігурації, які фіксують налаштування пристрою та версії програмного забезпечення

- Документація постачальника, яка визначає відомі вразливості та можливості захисту

- Записи про технічне обслуговування, які відстежують зміни з плином часу

Інвентаризація повинна охоплювати більше, ніж просто списки пристроїв. Дані про конфігурацію, топологію мережі, схеми зв'язку та взаємозалежності - все це має значення для операцій із забезпечення безпеки. Коли трапляється інцидент, фахівці повинні швидко зрозуміти, які системи постраждали, що вони контролюють і що може бути під загрозою.

Створення захищеної архітектури

Захищена архітектура проектує безпеку в системах операцій з нуля, а не додає її згодом. Керівництво CISA, розроблене в рамках Об'єднаної співпраці з кіберзахисту (JCDC), забезпечує стратегічний напрямок для створення більш стійких операцій.

Сегментація мережі є основою захищеної архітектури OT. Критично важливі системи управління працюють в окремих мережевих зонах від бізнес-систем. Брандмауери та пристрої безпеки з підтримкою промислових протоколів контролюють трафік між зонами, забезпечуючи дотримання політик доступу з найменшими привілеями.

| Архітектурний рівень | Мета | Основні елементи керування |

|---|---|---|

| Підприємницька зона | Бізнес-операції та ІТ-послуги | Стандартна ІТ-безпека, автентифікація користувачів |

| Промислова ДМЗ | Обмін даними між ІТ та ОТ | Діоди даних, фільтрація протоколів, моніторинг |

| Наглядова зона | SCADA, HMI, інженерні робочі станції | Білі списки додатків, управління привілейованим доступом |

| Зона контролю | ПЛК, RTU, промислові контролери | Сегментація мережі, односпрямовані шлюзи |

| Зона безпеки | Інструментальні системи безпеки | Фізична ізоляція, незалежна перевірка |

Глибинний захист застосовує кілька рівнів безпеки, щоб у разі збою одного з них, інші все одно забезпечували захист. Але цей принцип вимагає адаптації для ОТ. Деякі засоби контролю безпеки, які добре працюють в ІТ-середовищі, створюють проблеми в контексті ОТ.

Антивірусне програмне забезпечення може перешкоджати роботі в режимі реального часу. Автоматичне виправлення може спричинити проблеми сумісності з промисловими програмами. Автентифікація на основі сертифікатів додає складнощів, з якими командам технічного обслуговування важко впоратися під час надзвичайних ситуацій.

Стандарти та фреймворки для безпеки ОТ

Серія стандартів ISA/IEC 62443 забезпечує найбільш широко визнану основу для безпеки промислової автоматизації та систем управління. Розроблені власниками активів, постачальниками та виробниками інструментів, ці стандарти розглядають безпеку протягом усього життєвого циклу - від проектування та впровадження до експлуатації та технічного обслуговування.

Програма сертифікації ISASecure надає провідні на ринку сертифікати з кібербезпеки OT, засновані на стандартах ISA/IEC 62443. Ця програма допомагає знизити ризики кібербезпеки через глобальну мережу акредитованих за стандартом ISO/IEC 17065 органів сертифікації.

NIST SP 800-82 Rev. 3 доповнює IEC 62443, надаючи рекомендації для федеральних агентств США та операторів критичної інфраструктури. У ньому розглядаються питання управління ризиками, контролю безпеки та процедури оцінювання, адаптовані для середовищ ОТ.

Ці фреймворки мають спільні теми: знати свої активи, сегментувати мережі, контролювати доступ, відстежувати аномалії та підтримувати можливості реагування на інциденти. Специфіка залежить від галузі та типу системи, але основні принципи залишаються незмінними.

Ключові виклики в цифровій трансформації ОТ

Організації, що здійснюють цифрову трансформацію в середовищі OT, стикаються з кількома постійними проблемами, які вимагають ретельної навігації.

Застарілі системи, які передували сучасним концепціям безпеки, неможливо просто замінити. Обладнання працює, коштує дорого, а його заміна означає простій виробництва. Команди безпеки повинні знайти способи захистити системи, яким не вистачає базових можливостей безпеки - часто за допомогою мережевих засобів контролю і компенсаційних заходів, а не захисту кінцевих точок.

Прогалини в навичках створюють ще одну перешкоду. Безпека ОТ вимагає розуміння як принципів кібербезпеки, так і промислових операцій. Знайти професіоналів, які володіють обома мовами, виявляється складно. Операційні команди розуміють процеси, але їм бракує знань у сфері безпеки. Команди безпеки розуміють загрози, але не знають операційних вимог або промислових протоколів.

Дотримання нормативних вимог додає складнощів. Різні галузі стикаються з різними вимогами - НКРЕ CIP для електроенергетики, вимоги FDA для фармацевтичного виробництва, мандати EPA для водоочисних споруд. Кожна з них накладає певні зобов'язання з безпеки, які повинні бути інтегровані в загальні зусилля з трансформації.

Практичні кроки для забезпечення ОТ під час трансформації

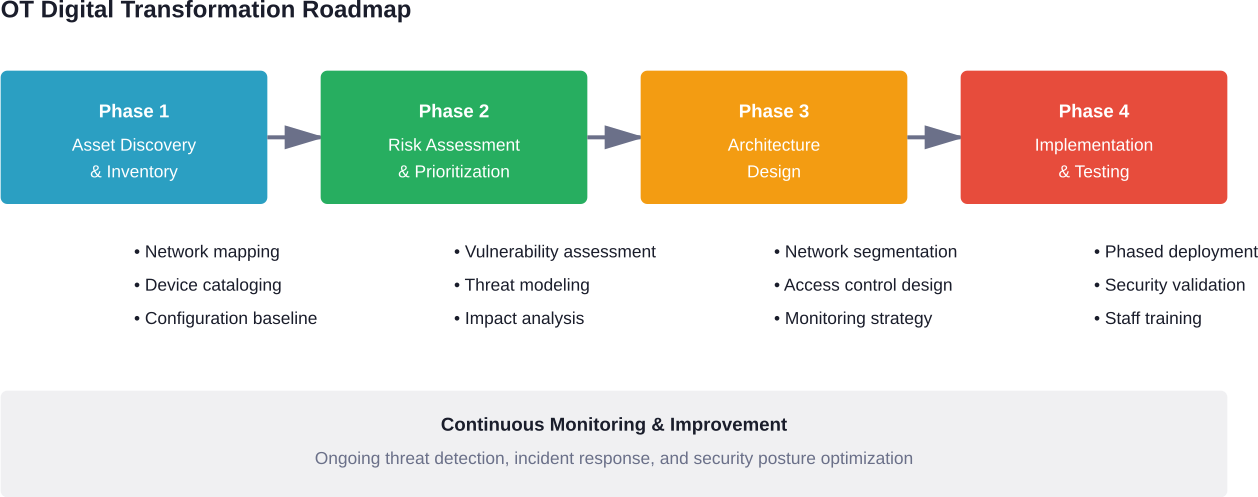

Організації, які розпочинають трансформацію системи безпеки OT, отримують вигоду від структурованого підходу, що забезпечує баланс між покращенням безпеки та безперервністю роботи.

Почніть з видимості. Розгорніть інструменти пасивного моніторингу, які можуть ідентифікувати активи та комунікації, не порушуючи операцій. Створіть комплексну інвентаризацію, на якій наголошує CISA. Задокументуйте не тільки те, які пристрої існують, але й те, як вони взаємодіють, що вони контролюють і якими можливостями безпеки вони володіють.

Сегментуйте мережі на основі критичності та меж довіри. Найважливіші системи управління заслуговують на найсильнішу ізоляцію. Менш критичні системи можуть терпіти більший зв'язок. Створюйте ці межі навмисно, а не дозволяйте їм розвиватися органічно.

Впровадити моніторинг, який розуміє промислові протоколи. Загальний моніторинг мережі пропускає специфічні для ОТ загрози. Інструменти повинні аналізувати MODBUS, DNP3, OPC та інші промислові протоколи для виявлення несанкціонованих команд, змін конфігурації або аномальної поведінки.

Впровадити процеси управління змінами, які забезпечують баланс між безпекою та операційними потребами. Усі зміни в системах ОР повинні відбуватися відповідно до задокументованих процедур, але ці процедури повинні залишатися достатньо практичними, щоб люди дійсно дотримувалися їх - навіть під час надзвичайних ситуацій.

Створіть можливості реагування на інциденти, специфічні для середовищ OT. Інструкції з реагування на ІТ-інциденти не враховують системи безпеки, фізичні процеси або промислове обладнання. Команди реагування потребують процедур, які враховують специфічні для ОТ сценарії та належним чином розставляють пріоритети безпеки.

Узгодження безпеки з бізнес-цілями

Найуспішніші програми безпеки ОТ узгоджують ініціативи з кібербезпеки з основними бізнес-цілями, такими як час безвідмовної роботи, безпека та пропускна здатність. Коли безпека стає інструментом, а не перешкодою, вона отримує організаційну підтримку.

Інструменти візуалізації безпеки, які допомагають виявити вузькі місця в продуктивності, стають популярними серед операторів. Сегментація мережі, яка ізолює проблеми і прискорює час відновлення, демонструє цінність не лише з точки зору безпеки. Системи моніторингу, які виявляють несправності обладнання до того, як вони призведуть до збоїв, сприяють підвищенню показників надійності.

Таке узгодження вимагає від команд безпеки розуміння операційних пріоритетів. Які виробничі показники мають найбільше значення? Які системи безпеки не підлягають обговоренню? Де простої завдають найбільшої шкоди? Стратегії безпеки, які враховують ці реалії, реалізуються. Ті, які не часто обходять стороною.

Зростаюча роль штучного інтелекту та автоматизації

Технології штучного інтелекту та машинного навчання все більше змінюють сферу промислової безпеки. Ці технології чудово виявляють аномалії в складних промислових процесах, де підходи, засновані на правилах, не спрацьовують.

Моніторинг, керований штучним інтелектом, може встановити базові показники нормальної поведінки промислових систем, а потім відмітити відхилення, які можуть свідчити про проблеми з безпекою або експлуатаційні проблеми. Моделі машинного навчання, навчені на промислових протоколах, виявляють підозрілі команди, які не спрацьовують при традиційному виявленні на основі сигнатур.

Але ШІ привносить нові міркування в середовище ОТ. Моделі потребують навчальних даних, що означає збір та аналіз операційних даних. Системам, що запускають ці моделі, потрібні ресурси, яких може не бути в застарілій інфраструктурі ОТ. А рекомендації, які вони генерують, потребують людського досвіду для перевірки в критично важливих для безпеки контекстах.

Поширені запитання

- У чому різниця між ІТ-безпекою та безпекою ОТ?

ІТ-безпека ставить на перше місце конфіденційність, тоді як безпека ОТ - доступність і безпеку. В ОТ-системах часто використовується застаріле обладнання, вимоги до роботи в режимі реального часу та фізичні процеси, де заходи безпеки не повинні перешкоджати роботі. Середовища OT зазвичай вимагають спеціалізованих інструментів моніторингу, які розуміють промислові протоколи і визнають, що традиційні засоби контролю безпеки, такі як часте встановлення патчів, можуть бути нездійсненними.

- Як конвергенція ІТ/ОТ впливає на безпеку?

Конвергенція ІТ/ОТ розширює поле для атак, підключаючи раніше ізольовані операційні технологічні системи до корпоративних мереж та інтернету. Це створює нові шляхи для кіберзагроз, одночасно надаючи такі цінні можливості, як віддалений моніторинг і предиктивна аналітика. Успішна конвергенція вимагає ретельної сегментації мережі, промислових демілітаризованих зон і засобів контролю безпеки на кордоні ІТ/ОТ, які фільтрують трафік і забезпечують дотримання політик доступу.

- Що рекомендує CISA для інвентаризації активів ОТ?

Згідно з рекомендаціями CISA від серпня 2025 року, розробленими спільно з АНБ, ФБР та міжнародними партнерами, комплексна інвентаризація активів є основою кібербезпеки ОТ. Керівництво наголошує на необхідності знати всі кінцеві точки ОТ та ІТ, включно з їхніми конфігураціями, для захисту від несанкціонованих змін, забезпечення відповідності вимогам та зменшення ризиків. CISA описує інвентаризацію активів як стратегічний засіб для створення захищеної архітектури та більш стійких операцій.

- Що таке ISA/IEC 62443 і чому він важливий?

ISA/IEC 62443 - це найбільш широко визнана серія стандартів для промислової автоматизації та безпеки систем управління. Розроблений власниками активів, постачальниками та виробниками інструментів, він розглядає безпеку протягом усього життєвого циклу. Програма сертифікації ISASecure, заснована на цих стандартах, надає визнані сертифікати кібербезпеки OT через акредитовані органи сертифікації, допомагаючи організаціям систематично знижувати ризики.

- Чи можна ефективно захистити застарілі системи OT?

Застарілі системи ОТ, яким не вистачає сучасних засобів захисту, можна захистити за допомогою мережевих засобів контролю та компенсаційних заходів. Сегментація мережі ізолює вразливі системи, односпрямовані шлюзи запобігають вхідним атакам, пропускаючи при цьому дані назовні, а системи моніторингу виявляють аномальну поведінку. Хоча ці підходи не настільки надійні, як захист сучасних систем, вони значно знижують ризик, не вимагаючи заміни обладнання.

- Скільки часу зазвичай займає трансформація безпеки OT?

Трансформація системи безпеки OT зазвичай триває кілька років, оскільки зміни повинні відбуватися під час запланованих періодів технічного обслуговування, не порушуючи при цьому роботу. Часові рамки залежать від складності системи, організаційної зрілості та доступності ресурсів. Багато організацій застосовують поетапний підхід, починаючи з інвентаризації активів та оцінки ризиків, а потім поступово впроваджуючи високопріоритетні засоби контролю, замість того, щоб намагатися здійснити комплексну трансформацію одночасно.

- Які навички потрібні для безпеки ОТ?

Ефективна безпека OT вимагає як досвіду в галузі кібербезпеки, так і знань операційних технологій. Фахівці повинні розуміти промислові протоколи, архітектуру систем управління та фізичні процеси, а також розумітися на моделюванні загроз, мережевій безпеці та реагуванні на інциденти. Перехресне навчання фахівців з ІТ-безпеки основам ОТ і операційного персоналу принципам кібербезпеки допомагає подолати розрив у навичках, з яким стикаються багато організацій.

Висновок

Цифрова трансформація в операційних технологічних середовищах вимагає принципово іншого підходу до безпеки, ніж у традиційних ІТ. Рекомендації CISA, NIST та галузеві стандарти, такі як IEC 62443, забезпечують чіткі рамки, але успішне впровадження вимагає розуміння унікальних обмежень і пріоритетів промислових середовищ.

Інвентаризація активів формує фундамент - організації не можуть захистити те, про існування чого вони не знають. Сегментація мережі та захищена архітектура створюють межі безпеки, які містять загрози. Системи моніторингу, які розуміють промислові протоколи, виявляють аномалії, які не помічають загальні інструменти. І протягом усього процесу безпека повинна узгоджуватися з операційними пріоритетами безвідмовної роботи, безпеки та пропускної здатності, а не працювати проти них.

Ландшафт загроз продовжує розвиватися. Групи зловмисників все частіше націлюються на промислові підприємства. Національні державні актори досліджують критично важливу інфраструктуру. А розширення поверхні атаки внаслідок конвергенції ІТ/ОТ та інтеграції Інтернету речей створює нові вразливості.

Організації, які системно підходять до трансформації безпеки OT - створюють видимість, встановлюють захищену архітектуру, впроваджують відповідні засоби контролю та підтримують постійне вдосконалення, - отримують можливість реалізувати переваги цифрової трансформації, одночасно керуючи пов'язаними з нею ризиками. Цей шлях займає багато часу, вимагає інвестицій і досвіду. Але для критично важливих об'єктів інфраструктури та промислових операцій надійна безпека ОТ не є необов'язковою - вона необхідна для забезпечення операційної стійкості у взаємопов'язаному світі.

Готові посилити свою систему безпеки ОТ? Почніть з комплексної інвентаризації активів та оцінки ризиків. Зверніться до таких стандартів, як NIST SP 800-82 Rev. 3 та ISA/IEC 62443 для отримання структурованих рекомендацій. Залучіть експертів, які розуміються на промислових операціях та кібербезпеці, щоб розробити рішення, які захистять ваші системи без шкоди для роботи.