Раніше команди проводили тестування безпеки додатків раз на рік, часто лише для того, щоб поставити галочку у вікні відповідності. Це змінилося. З посиленням регулювання, розумнішими зловмисниками та складнішою інфраструктурою тестування більше не є необов'язковим - воно необхідне. Але як з'ясувати, скільки це вам коштуватиме? Ось де все стає заплутаним.

Ціна залежить не лише від кількості кінцевих точок або типу тесту - вона залежить від того, що поставлено на карту, наскільки глибокою є оцінка, хто її проводить, а також від того, чи створюєте ви одноразовий аудит, чи щось постійне. Ця розбивка на фактичні цифри та неочевидні речі, які їх формують.

Що насправді охоплює тестування безпеки додатків

Тестування безпеки додатків - це не просто запуск сканера і очікування списку помилок. Це розуміння того, як ваше програмне забезпечення поводиться під тиском - як воно справляється зі зловживаннями, порушеннями і тими видами атак, які не відображаються в модульних тестах. Залежно від того, як побудований ваш додаток (і де він живе), це може означати тестування на наявність ненадійної автентифікації, порушеного контролю доступу, неправильних конфігурацій, вразливих API або більш тонких недоліків, захованих глибоко в бізнес-логіці.

Тут немає універсального методу. Деякі команди працюють наосліп за допомогою тестів "чорного ящика", імітуючи зовнішні атаки без жодних інсайдерських знань. Інші повністю відкривають капот за допомогою тестування білих скриньок, щоб відстежити ризики зсередини. І все частіше компанії поєднують безперервне сканування з ручними перевірками, щоб не відставати від швидкозмінних кодових баз. Правильно виконане тестування безпеки не просто знаходить проблеми - воно створює впевненість у тому, що ваше програмне забезпечення може впоратися з реальним світом.

A-listware робить додатки безпечнішими

За адресою Програмне забезпечення списку А, ми розглядаємо тестування безпеки додатків як частину життєвого циклу розробки, а не як одноразове завдання. Співпраця з командами розробників та інженерів допомагає з'ясувати, як насправді функціонує додаток і де знаходяться реальні ризики. Цей контекст інформує процес тестування, виділяє те, що має найбільше значення, і гарантує, що висновки будуть релевантними, дієвими і ґрунтуються на тому, як система працює день у день.

Ми використовуємо поєднання ручних методів і перевірених інструментів, щоб зазирнути глибше, ніж поверхневе сканування. Наша мета - виявити проблеми, які мають значення - те, що впливає на реальних користувачів, реальні дані та повсякденні операції.

Ми також підтримуємо зв'язок з нашою громадою через Facebook і LinkedIn, де ми ділимося новинами, спостереженнями та практичними висновками з цієї сфери. Безпечне програмне забезпечення - це не фінішна пряма, це безперервний процес, який формується під впливом реального використання, мінливих загроз та постійного зворотного зв'язку.

Скільки коштуватиме тестування безпеки додатків у 2026 році?

Тестування безпеки додатків не є універсальною послугою, так само як і ціна. Вартість у 2026 році залежить від того, що ви тестуєте, як ви тестуєте і наскільки критично важливі ваші системи. Простий аудит загальнодоступного додатку може коштувати від $4,000, тоді як повномасштабна симуляція червоної команди в гібридній інфраструктурі може перевищити $150,000.

Нижче наведено найактуальніші цінові орієнтири для поширених сценаріїв тестування та моделей взаємодії.

Вартість за типом тесту

Це середні ринкові діапазони 2026 року для найбільш затребуваних категорій тестування безпеки додатків:

- Тестування веб-додатків: $5,000 - $30,000+ для публічних веб-сайтів, інформаційних панелей або порталів; витрати зростають зі складними потоками авторизації, мікросервісами або спеціальною логікою.

- Тестування мобільних додатків: $5,000 - $30,000+ для додатків для iOS та Android, включаючи інтеграцію API та бекенд-тестування; ціна залежить від чутливості даних та використання SDK.

- IТестування внутрішньої мережі/інфраструктури: $7,000 - $35,000+ для оцінки внутрішніх систем, ризику бічного переміщення та неправильних конфігурацій; може включати VPN або налаштування на місці.

- Тестування хмарного середовища: від $8,000 за перевірку неправильної конфігурації, аудит політик IAM та ризиків вразливостей в AWS, Azure або GCP.

- Симуляція червоної команди: $40 000 - $120 000+ для емуляції повномасштабних атак, включаючи фішинг, фізичне вторгнення та тактику ухилення в різних системах і командах.

- Моделювання соціальної інженерії: $3,000 - $12,000 для тестування реакції співробітників на фішинг, імітацію та сценарії внутрішніх загроз.

Модель "Витрати за залученістю

Те, як ви структуруєте завдання, має такий самий вплив на ціну, як і те, що ви тестуєте. Ось як виглядатимуть поширені моделі ціноутворення у 2026 році:

- Проекти з фіксованими витратами: $5,000 - $25,000 для чітко визначених одноразових тестів, таких як один веб-додаток або ізольоване середовище.

- Погодинний або щоденний консалтинг: $200 - $450 на годину або 1,500 - $3,500+ на день для гнучких, спеціальних або дослідницьких оцінок.

- Річний внесок: $50 000 - $200 000+ за періодичні тести, пріоритетну підтримку та довгострокове консультування з питань безпеки.

- Тестування на основі підписки: $500 - $10 000+/місяць для безперервного сканування, звітів про відповідність та інтеграції на базі платформи.

- Індивідуальні проектні пропозиції: $10 000 - $50 000+ залежно від складності інфраструктури, галузевих вимог та потреб у документації.

Скільки коштують накопичувачі

Декілька чинників мають тенденцію підштовхувати витрати до вищого кінця спектру:

- Тестування в мультихмарних або гібридних середовищах

- Нормативні вимоги, такі як HIPAA, PCI DSS, ISO 27001 або NIS2

- Глибокі звіти, оцінка CVSS або покрокові інструкції з усунення недоліків

- Включення циклів повторного тестування після виправлень

- Використання пентестерів вищого рівня або спеціалізованих пентестерів

- Стислі терміни або термінове виконання

Що насправді впливає на вартість тестування безпеки додатків?

Якщо ви бачили дуже різні ціни на, здавалося б, один і той самий тест безпеки, ви не вигадуєте. Існують реальні причини, чому деякі тести коштують $5,000, а інші досягають шестизначних цифр. Різниця часто зводиться до того, що ви тестуєте, як він структурований і наскільки глибоко ви хочете його протестувати. Ось розбивка ключових факторів, які непомітно (або не дуже) формують кінцеву цифру.

1. Обсяг та площа території

Чим більше ви хочете протестувати, тим більше часу та досвіду це займе. Односторінковий веб-додаток не буде коштувати стільки ж, скільки платформа з ролями користувачів, платіжними потоками, API та хмарними мікросервісами. Масштаб - це не лише розмір, а й складність. Як тільки з'являються інтеграції та бізнес-логіка, все швидко зростає.

2. Глибина та підхід до тестування

Не всі тести однаково глибокі. Оцінка "чорного ящика" (без внутрішнього доступу) є швидшою і дешевшою, але вона також обмежена в тому, що може побачити. Тестування "сірої" та "білої" скриньок дає більше інформації, але вимагає облікових даних, налаштувань і глибшого залучення вашої команди. Чим більше контексту тестувальники мають, тим більш адаптованими і точними будуть результати, але і тим вищою буде ціна.

3. Регуляторні та комплаєнс-витрати

Якщо ви працюєте в регульованій галузі - фінанси, охорона здоров'я, страхування, будь-що, що пов'язане з конфіденційними даними - очікуйте, що доведеться платити більше. Стандарти відповідності, такі як PCI DSS, HIPAA, ISO 27001 або SOC 2, додають додаткові рівні до процесу тестування. Тести потрібно документувати по-різному, іноді повторювати і представляти так, щоб задовольнити аудиторів, а не тільки інженерів.

4. Експертиза та сертифікація команди

Ви можете найняти молодшого тестувальника ручок, який буде працювати з автоматизованими інструментами та виконувати базове сканування, або ж залучити сертифікованих OSCP професіоналів, які працювали в складних виробничих умовах. Різниця помітна. Старші фахівці коштують дорожче, але вони зазвичай знаходять більше - і пояснюють це краще.

5. Звітність та підтримка у виправленні ситуації

Деяким командам потрібен лише список проблем і нічого більше. Іншим потрібні повні описи, оцінка CVSS, визначення пріоритетів ризиків і плани усунення, які вони можуть передати безпосередньо інженерам. Чим більш дієвим є звіт, тим більше часу йде на його створення - і тим більше це впливає на ціну.

6. Терміновість та строки виконання

Потрібно зробити до наступного тижня? Приготуйтеся до додаткової оплати. Для швидкого виконання завдань часто потрібна більша команда або понаднормові години, особливо для ручного тестування. Якщо ви працюєте за графіком запуску продукту або підганяєте дедлайн аудиту, час стає мультиплікатором витрат.

Як часто ви повинні виділяти кошти на тестування безпеки додатків?

Тестування безпеки - це не те, що ви просто налаштували і забули. Частота проведення залежить від того, наскільки швидко змінюється ваш продукт і наскільки високим ризиком ви керуєте. Для стабільних платформ повного тесту на проникнення раз на рік може бути достатньо. Але якщо ви регулярно випускаєте оновлення, залучаєте нових постачальників або масштабуєте інфраструктуру, частота раз на рік швидко застаріває.

У 2026 році більшість команд переходять до багаторівневого ритму - один великий тест на рік, менші оцінки, прив'язані до великих релізів, і безперервне сканування для виявлення проблем між циклами. Якщо ви працюєте в регульованій сфері, як-от фінтех чи охорона здоров'я, часто очікується щоквартальне тестування, особливо коли на кону стоїть дотримання нормативних вимог.

Мета полягає в тому, щоб узгодити цикл тестування з тим, як розвивається ваша система. Якщо ви розгортаєте систему кожні два тижні, ваш захист повинен відповідати цьому темпу. Тестування занадто рідко означає, що ви виявите проблеми пізніше, коли їх виправлення буде коштувати дорожче.

Внутрішні засоби безпеки проти зовнішніх постачальників: Що варто витратити?

Тут немає універсальної відповіді - лише компроміси. Деякі команди покладаються на власні інструменти, бо хочуть контролю, швидкості та передбачуваних витрат. Інші обирають зовнішніх постачальників за глибину аналізу та гнучкість. Справа не в тому, який варіант кращий в цілому. Справа в тому, що насправді працює для вашого продукту, вашої команди і темпів, в яких ви працюєте.

Коли зовнішні постачальники мають більше сенсу

Залучення спеціалізованої фірми з безпеки може здатися великою інвестицією, але це окупається, коли вам потрібен ретельний, людський аналіз, який не під силу автоматизованим інструментам. Зовнішні команди приносять контекст, досвід і перевірені методи - особливо цінні, якщо ви маєте справу з комплаєнсом, аудитом або даними з високим ступенем ризику.

- Корисно під час запуску нових продуктів або важливих функцій

- Ідеально підходить для щорічних аудитів, сертифікацій або вимог до довіри третьої сторони

- Найкраще підходить для організацій, які не мають власної служби безпеки

- Забезпечує чіткіше розуміння складних середовищ (хмарні, багаторегіональні, API-додатки)

Коли власні інструменти краще підходять

Якщо ви розробляєте швидко і часто, внутрішні динамічні сканери (DAST), інструменти SAST або платформи управління вразливостями можуть допомогти виявити проблеми на ранніх стадіях і підтримувати високу швидкість. Вони особливо корисні для виявлення малопомітних помилок під час розробки, до того, як вони потраплять у виробництво.

- Краще для поточного тестування в трубопроводах CI/CD

- Корисно для середовищ зі швидким випуском і частими змінами коду

- Пропонує передбачувані щомісячні або річні витрати

- Передає контроль у руки вашої команди, зменшуючи залежність від зовнішнього планування

Золота середина: гібридний підхід

Більшість зрілих компаній не обирають щось одне. Вони поєднують постійне сканування власними інструментами із зовнішнім ручним тестуванням за регулярним графіком. Такий баланс забезпечує покриття між релізами, не втрачаючи при цьому людської оцінки та контексту, якого часто бракує автоматизованим інструментам.

Вибір найефективнішого маршруту залежить не лише від ціни, а й від часу, довіри та того, що стоїть на кону, якщо щось не вдасться доставити. Іноді потрібна точність. Іноді потрібна лише швидкість. Розумний крок - це знати, коли перемикати передачі.

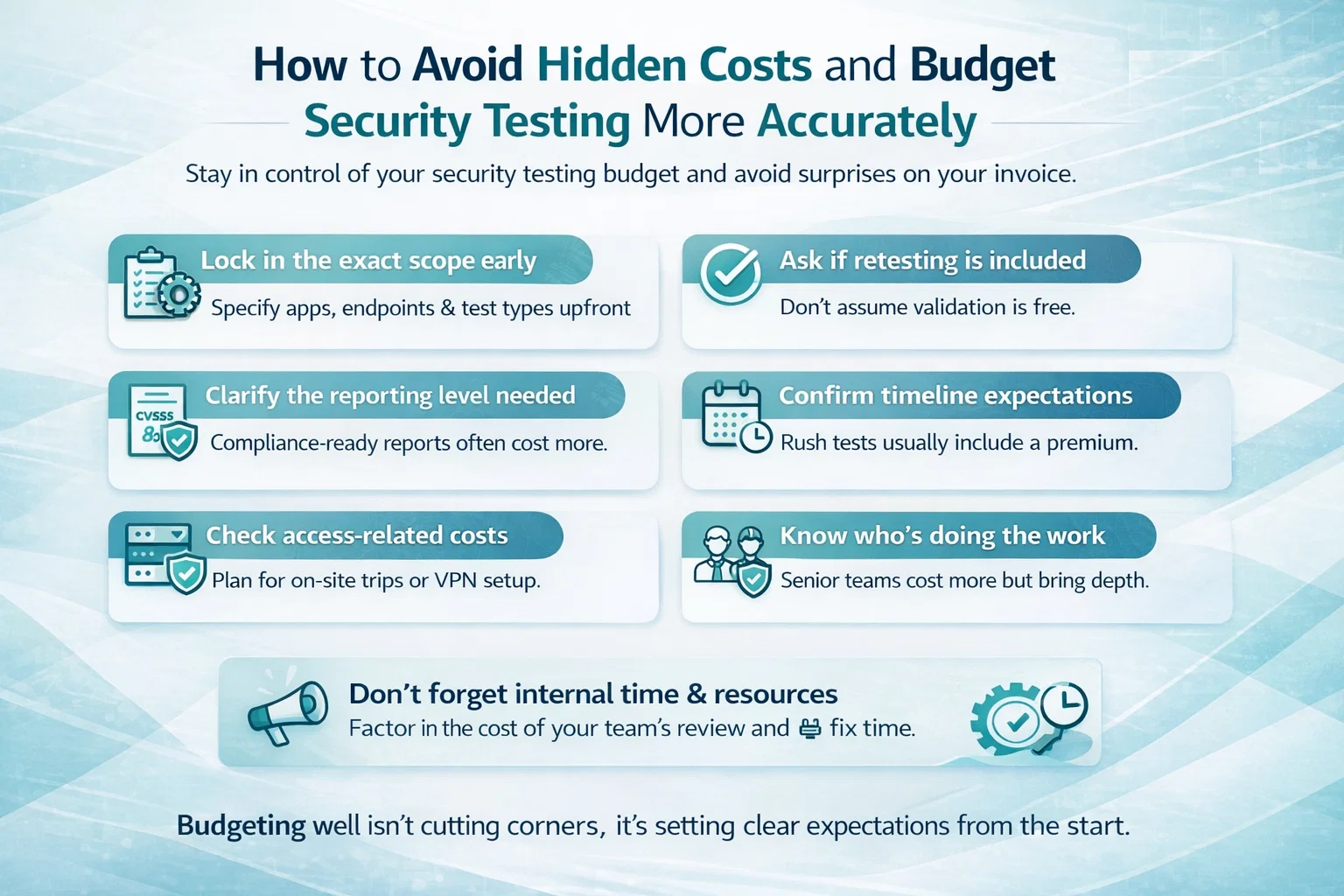

Як уникнути прихованих витрат і точніше скласти бюджет тестування безпеки

Розцінки на тестування безпеки можуть здаватися простими на перший погляд - доки не почнуть накопичуватися додаткові витрати. Повторне тестування, документація, термінові терміни, відсутні деталі щодо обсягу робіт... все це швидко додається, якщо ви не зрозуміли з самого початку. Ось як тримати все під контролем і уникнути сюрпризів у рахунку.

- Заздалегідь визначте точний об'єкт: Невизначені обсяги призводять до нечіткого ціноутворення. Переконайтеся, що ви визначили кількість додатків, кінцевих точок, середовищ і типів тестів до початку роботи.

- Запитайте, чи включено повторне тестування: Не всі постачальники включають другий раунд валідації після виправлень. Якщо він не згадується, вважайте, що це додаткова послуга.

- З'ясуйте, який рівень звітності вам потрібен: Базові звіти можуть працювати для внутрішніх команд, але формати, готові до комплаєнсу, оцінка CVSS і резюме зазвичай коштують дорожче.

- Заздалегідь підтвердьте очікування щодо термінів: Поспішне тестування (наприклад, “нам потрібно це до понеділка”) часто має підвищену ціну. Плануйте заздалегідь, щоб уникнути термінових цін.

- Перевірте, чи є витрати, пов'язані з поїздкою або доступом: Тестування на місці або налаштування VPN-доступу може не входити до стандартної ціни. Якщо ваше середовище вимагає цього, запитайте.

- Знати, хто насправді виконує роботу: Молодші тестувальники коштують дешевше, але їхні результати можуть бути поверхневими. Якщо якість має значення, перевірте кваліфікацію команди, а не лише компанії.

- Не забувайте про внутрішній час і ресурси: Інженери, які переглядають результати, виправляють помилки та координують роботу з тестувальниками, збільшують витрати - навіть якщо вони не вказані в рахунку. Враховуйте це.

Правильне бюджетування - це не економія, а чітке визначення очікувань. Хороший постачальник не буде заперечувати проти запитань. Насправді, вони зазвичай мають кращі відповіді, коли ви запитуєте.

Висновок

Тестування безпеки додатків - це не прапорець - це процес, який розвивається разом з вашим продуктом. Скільки ви платите, залежить від того, яким ризиком ви керуєте, як часто ви відправляєте зміни і який рівень видимості ваших систем ви хочете отримати. Не існує магічного числа, яке працює для всіх, але є розумний спосіб підійти до витрат: будьте чесними щодо свого обсягу, задавайте правильні питання заздалегідь і не розглядайте найдешевший варіант як найбезпечніший.

Незалежно від того, чи залучаєте ви постачальника, чи впроваджуєте власні інструменти, чи поєднуєте обидва варіанти, мета залишається незмінною - знайти прогалини до того, як це зробить хтось інший. Безпека - це не просто витрати. Це те, що забезпечує безперебійну роботу вашого бізнесу.

ПОШИРЕНІ ЗАПИТАННЯ

- Скільки коштує тестування безпеки додатків у 2026 році?

Залежно від типу та обсягу тесту, витрати варіюються від $4,000 для цільових оцінок до понад $100,000 для повномасштабних операцій "червоної команди". Більшість тестів веб або мобільних додатків коштують від $5,000 до $25,000.

- Чи варто проводити ручне тестування на проникнення, якщо ми вже використовуємо автоматизовані сканери?

Так. Автоматизовані інструменти чудово знаходять відомі вразливості, але вони не враховують контекст, недоліки логіки та багаторівневі шляхи атак. Ручне тестування дає більш чітке уявлення про реальні ризики, особливо в складних системах з високими ставками.

- Як дізнатися, чи включає пропозиція все, що мені потрібно?

Прямо запитайте про повторне тестування, формати звітності, часові рамки, а також про те, чи залучатимете ви тестувальників вищого рівня. Якщо чогось немає в списку, вважайте, що це не включено, поки не буде підтверджено.

- Чи варто малому бізнесу інвестувати в тестування безпеки?

Якщо ваш додаток обробляє дані користувачів, обробляє платежі або інтегрується з третіми сторонами, відповідь "так". Порушення може коштувати більше, ніж тест, навіть для невеликої команди. Справа в ризику, а не в розмірі компанії.