Résumé rapide : Digital transformation for law firms involves adopting modern technologies like AI, cloud-based practice management, and automation to improve efficiency, enhance client service, and remain competitive. While 91% of legal practitioners recognize its importance, success depends on strategic integration, leadership buy-in, and overcoming resistance to change. Firms that embrace digital maturity see measurable gains in profitability, client retention, and employee satisfaction.

The legal profession is experiencing unprecedented technological disruption. But here’s the thing—law firms have historically been slow to embrace change. Despite mounting pressure from clients demanding faster service and greater transparency, many practices still rely on manual processes that waste time and money.

That’s changing rapidly. According to Harvard Law School research, AI-powered systems have demonstrated significant time savings in high-volume litigation matters, with one example reducing associate time from 16 hours down to 3-4 minutes. The International Monetary Fund warns that 40% of all jobs worldwide could be affected by AI, with the impact concentrated in white-collar professional ranks.

For law firms, digital transformation isn’t optional anymore. It’s survival.

What Digital Transformation Actually Means for Law Firms

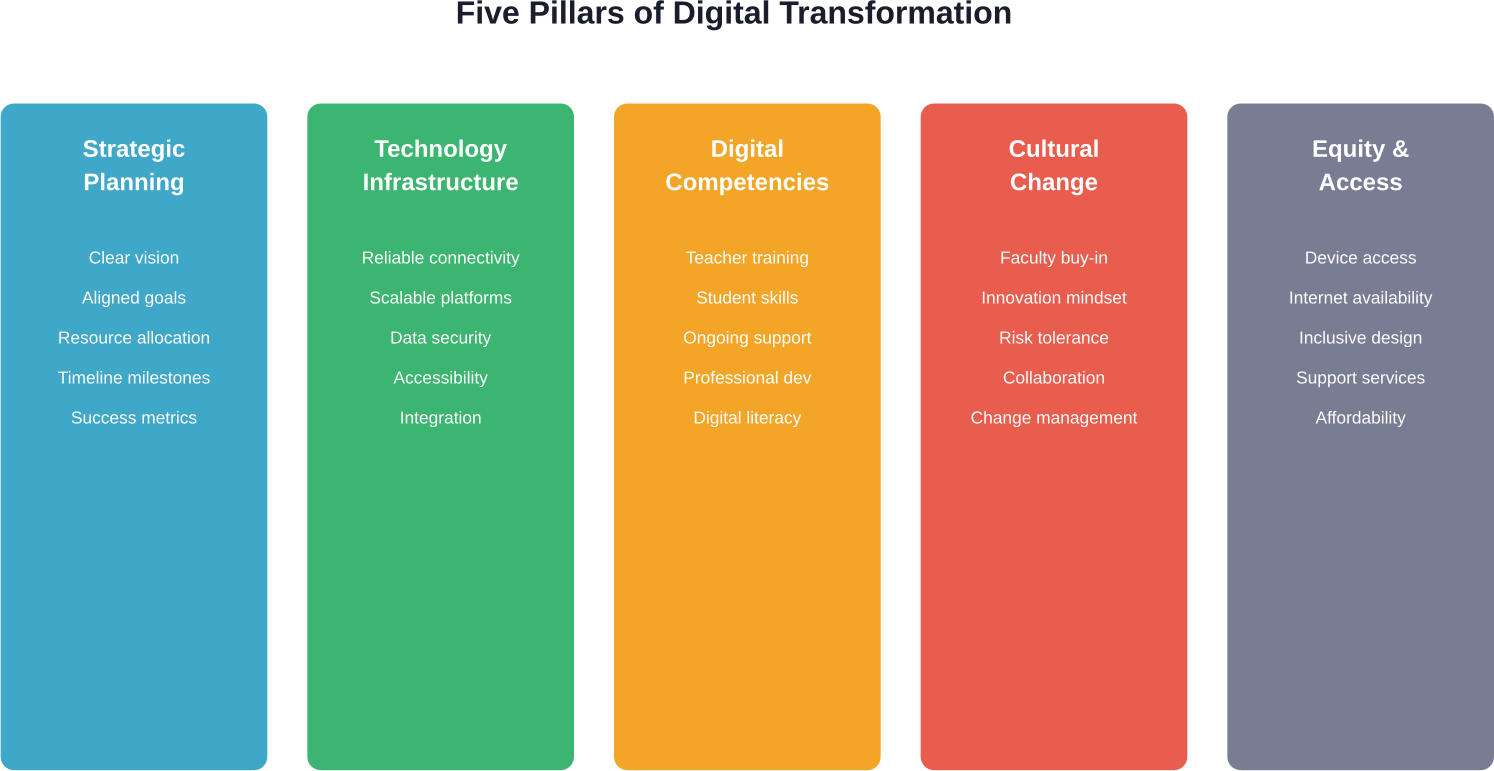

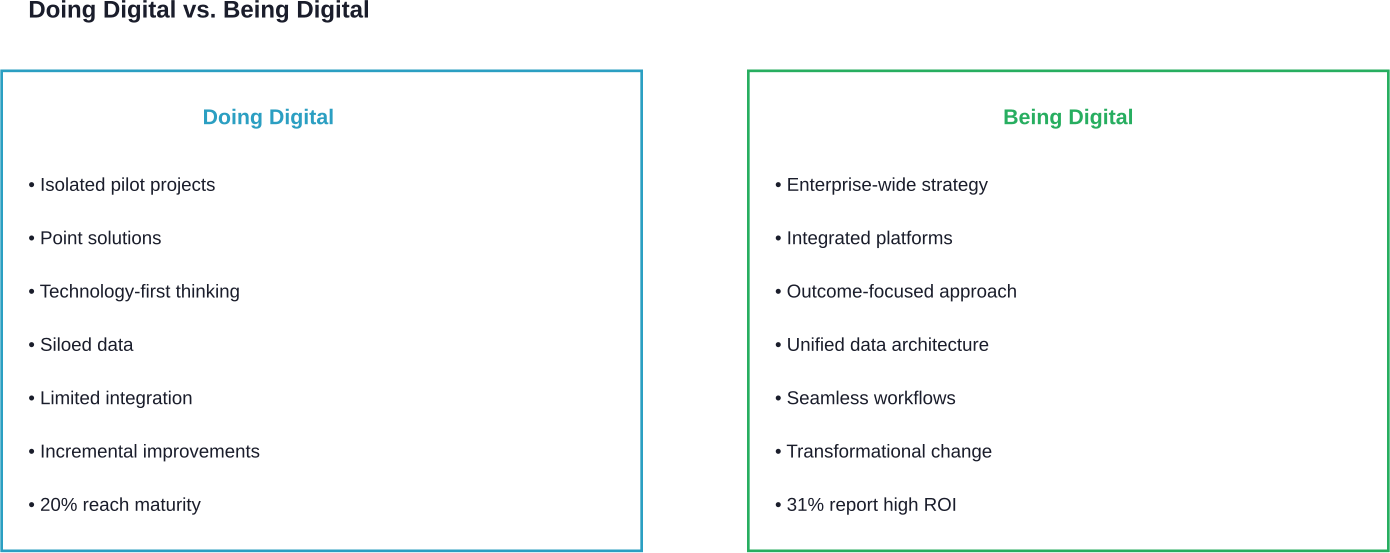

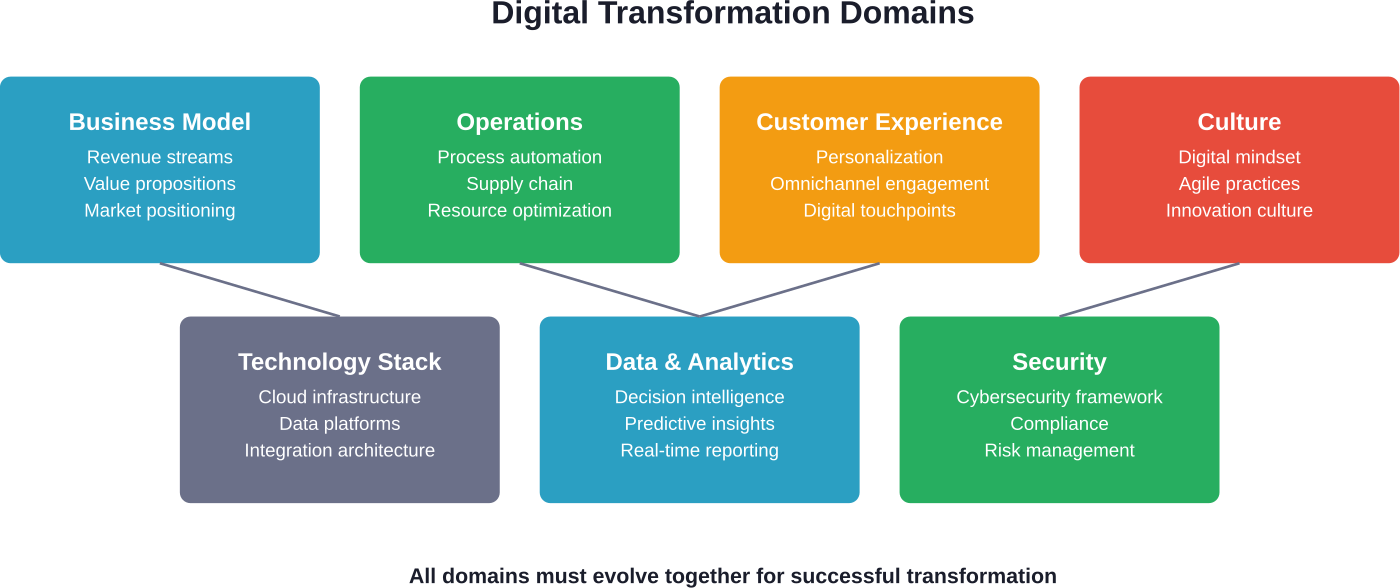

Digital transformation goes beyond simply buying new software. It represents a fundamental shift in how legal services are delivered, managed, and experienced by clients.

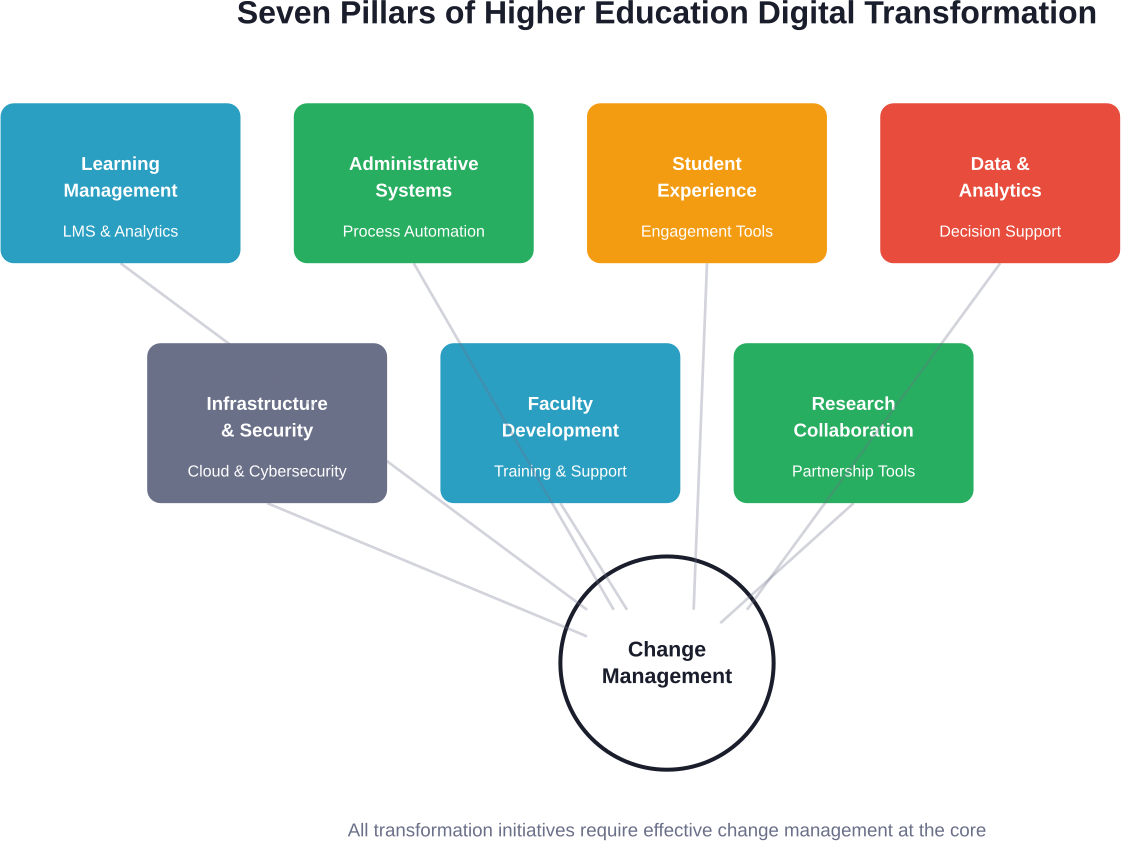

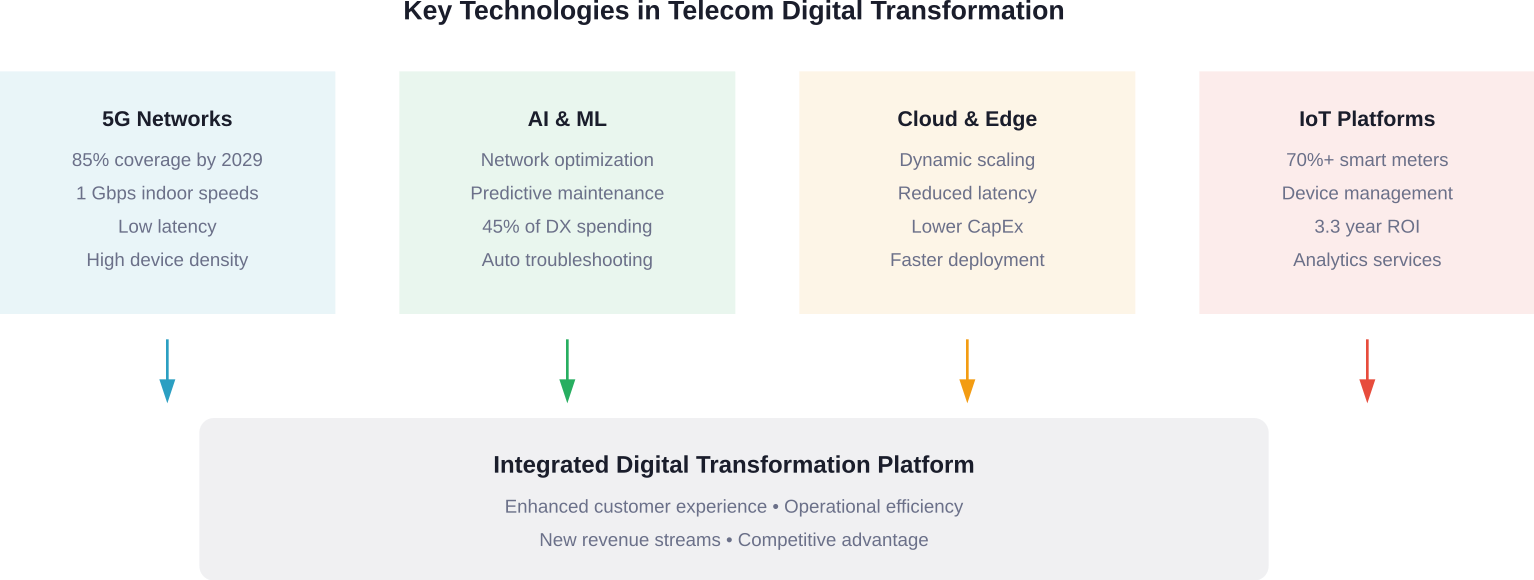

At its core, legal digital transformation involves integrating technology across all aspects of firm operations—from client intake and case management to billing, research, and communications. This means moving away from paper-based systems, manual data entry, and disconnected tools toward cloud-based platforms that automate routine tasks and provide real-time insights.

But technology alone won’t transform a firm. Real talk: successful digital transformation requires cultural change, strategic planning, and leadership commitment. According to Thomson Reuters Institute research, law firms’ level of digital sophistication depends heavily on integration with firm strategy and leadership buy-in.

Les éléments essentiels

Modern legal digital transformation typically includes several key elements working together. Cloud-based practice management systems centralize case information, documents, and client communications in one accessible platform. AI-powered legal research tools can analyze vast amounts of case law in seconds. Automated billing and time-tracking systems eliminate manual entry errors and improve cash flow.

Document automation generates routine legal documents from templates, freeing attorneys to focus on complex legal analysis. Client portals provide transparency and self-service options that today’s clients expect. And data analytics tools reveal patterns in firm performance, case outcomes, and client satisfaction.

Why Law Firms Can’t Afford to Wait

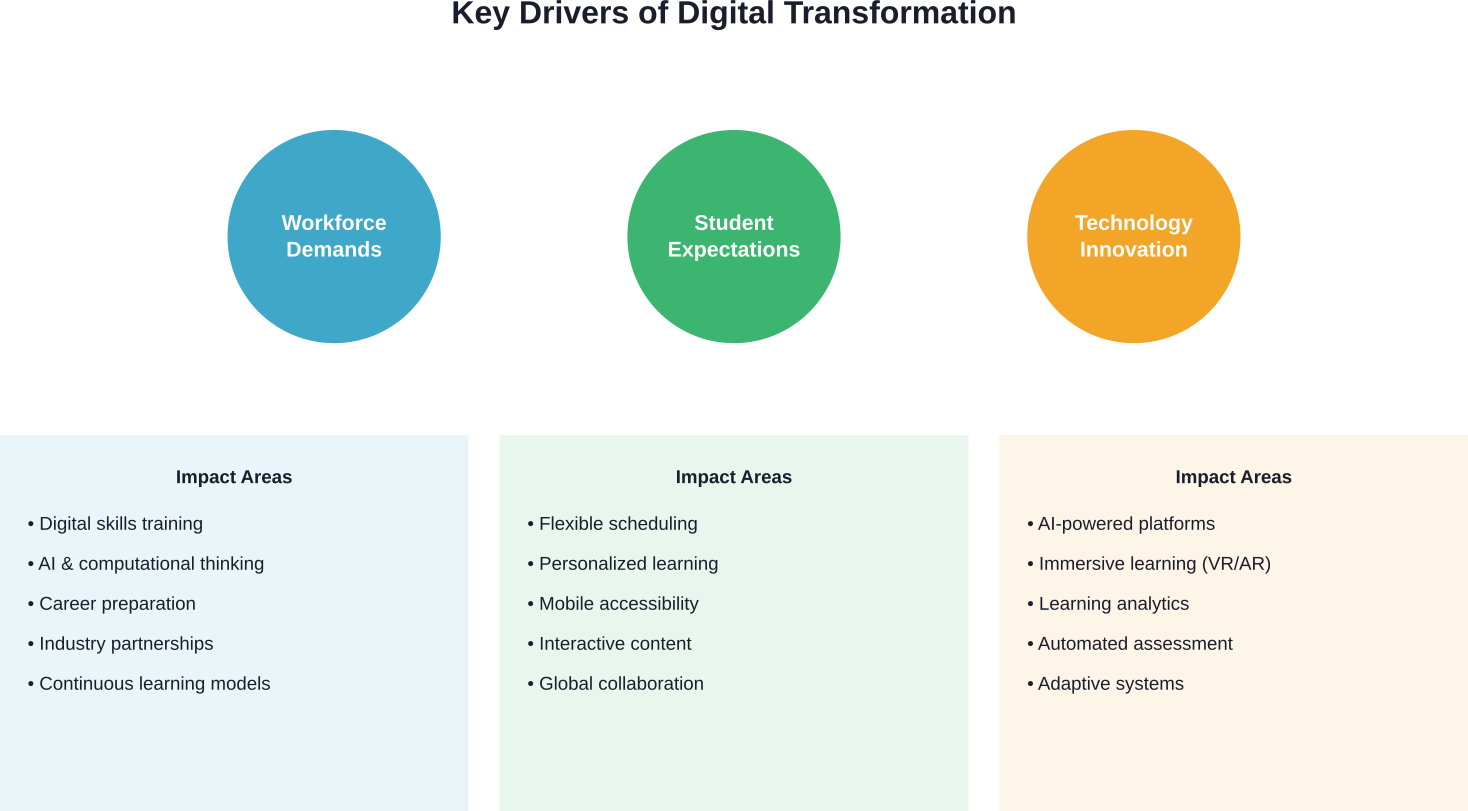

The legal industry faces mounting pressure from multiple directions. Client expectations have shifted dramatically—they want immediate responses, transparent pricing, and the same level of digital convenience they get from every other service provider.

Meanwhile, competition is intensifying. Alternative legal service providers are capturing market share by offering tech-enabled solutions at lower price points. Thomson Reuters data shows that more than one-third of companies and over 50% of law firms currently use at least one alternative service provider for functions traditionally performed in-house.

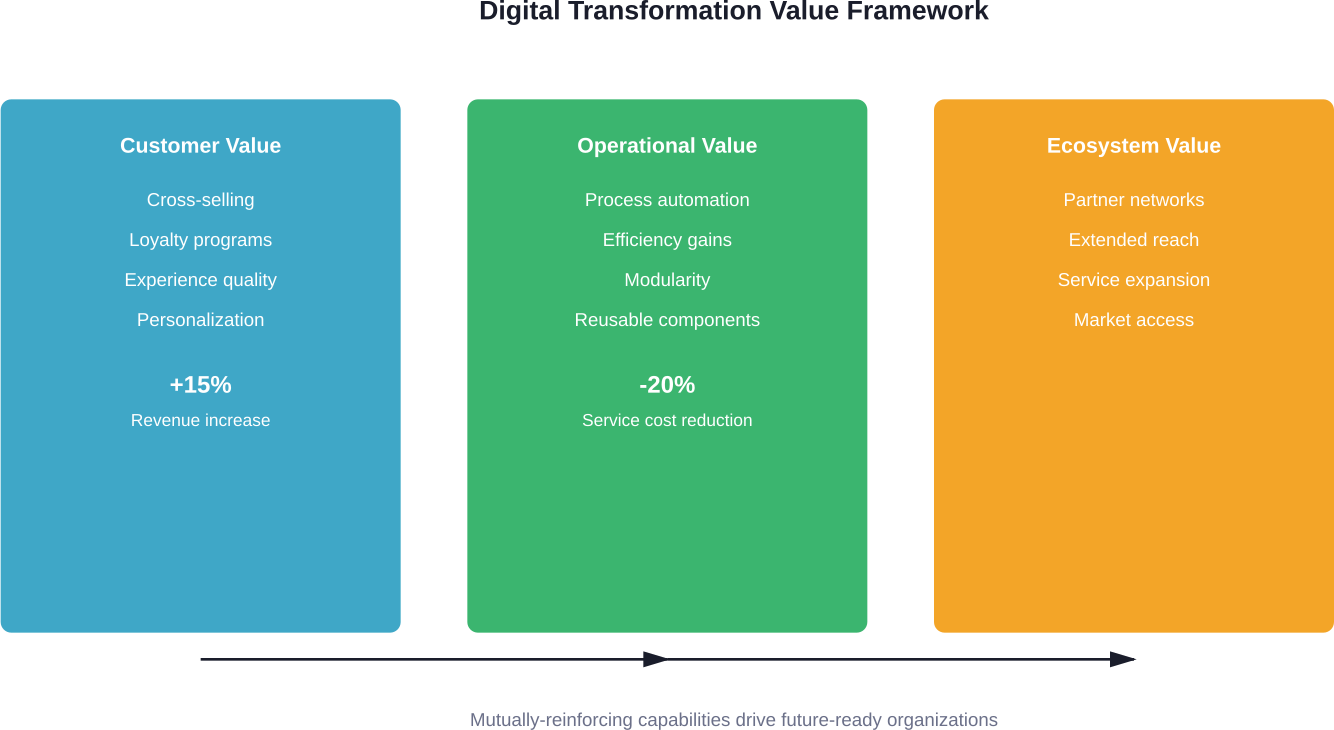

According to data from the 2025 Legal Industry Report, firms that embrace digital maturity see 38% greater client retention due to enhanced communication and faster service delivery. They also report 41% improvement in employee satisfaction, driven by reduced administrative burden and improved collaboration.

The Competitive Advantage

Early adopters gain significant competitive advantages. Automated workflows allow firms to handle higher caseloads without proportionally increasing staff. One case study documented by Codence showed a law firm that increased capacity by over 300% through process automation, allowing them to help more clients without hiring additional attorneys.

Digital tools also improve accuracy and reduce risk. Manual processes create opportunities for errors in critical tasks like trust accounting, deadline tracking, and document version control. Automation eliminates many of these risks while creating audit trails for compliance purposes.

Build Modern Digital Tools for Law Firms

Law firms are increasingly relying on digital platforms to manage cases, documents, and client communication. Updating legacy systems and implementing secure software solutions can significantly improve productivity and service quality.

- Develop secure document and case management platforms

- Automate legal workflows and internal processes

- Integrate cloud systems for secure collaboration

Logiciel de liste A can help law firms modernize their technology with custom software development and experienced engineering teams.

Common Roadblocks and How to Navigate Them

Despite clear benefits, law firms face significant obstacles when pursuing digital transformation. Understanding these challenges is the first step toward overcoming them.

Résistance culturelle

Attorneys often resist change, particularly when it involves abandoning familiar workflows. Many senior partners built successful careers using traditional methods and see little reason to change. Younger associates may be more tech-savvy but lack the influence to drive firm-wide adoption.

The solution lies in demonstrating tangible benefits early. Pilot programs that show measurable time savings or improved outcomes can convert skeptics. Involving resistant stakeholders in the selection and implementation process also increases buy-in.

Contraintes budgétaires

Technology investments require upfront capital, which can be difficult for smaller firms or practices with tight margins. But the cost of inaction is often higher than the cost of transformation.

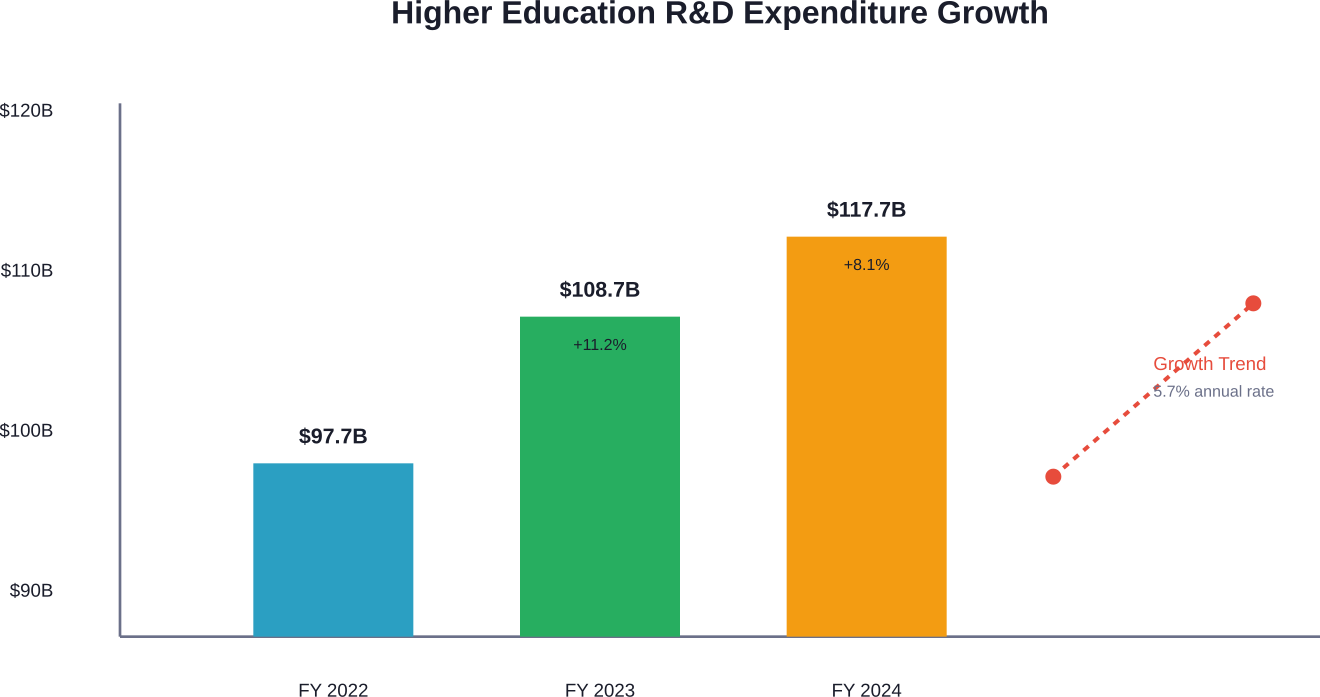

According to Gartner research cited by MIT, technology investments in the legal sector increased from 2.6% to 3.9% between 2017 and 2020, with projections to reach approximately 12% by 2025. Firms can start small with cloud-based solutions that require minimal initial investment and scale as benefits materialize.

Data Security Concerns

Law firms handle sensitive client information, making security paramount. Concerns about cloud storage, data breaches, and compliance with regulations like GDPR can slow adoption.

Modern legal technology platforms typically offer enterprise-grade security that exceeds what most firms can achieve with on-premises systems. Look for solutions with encryption, multi-factor authentication, regular security audits, and compliance certifications relevant to legal practice.

Complexité de l'intégration

Many firms use multiple disconnected systems that don’t communicate with each other. Integrating new technology with legacy systems can be technically challenging and disruptive to operations.

Prioritize platforms with robust APIs and pre-built integrations with common legal tools. Consider working with implementation specialists who understand legal workflows and can minimize disruption during transitions.

Élaborer votre feuille de route pour la transformation numérique

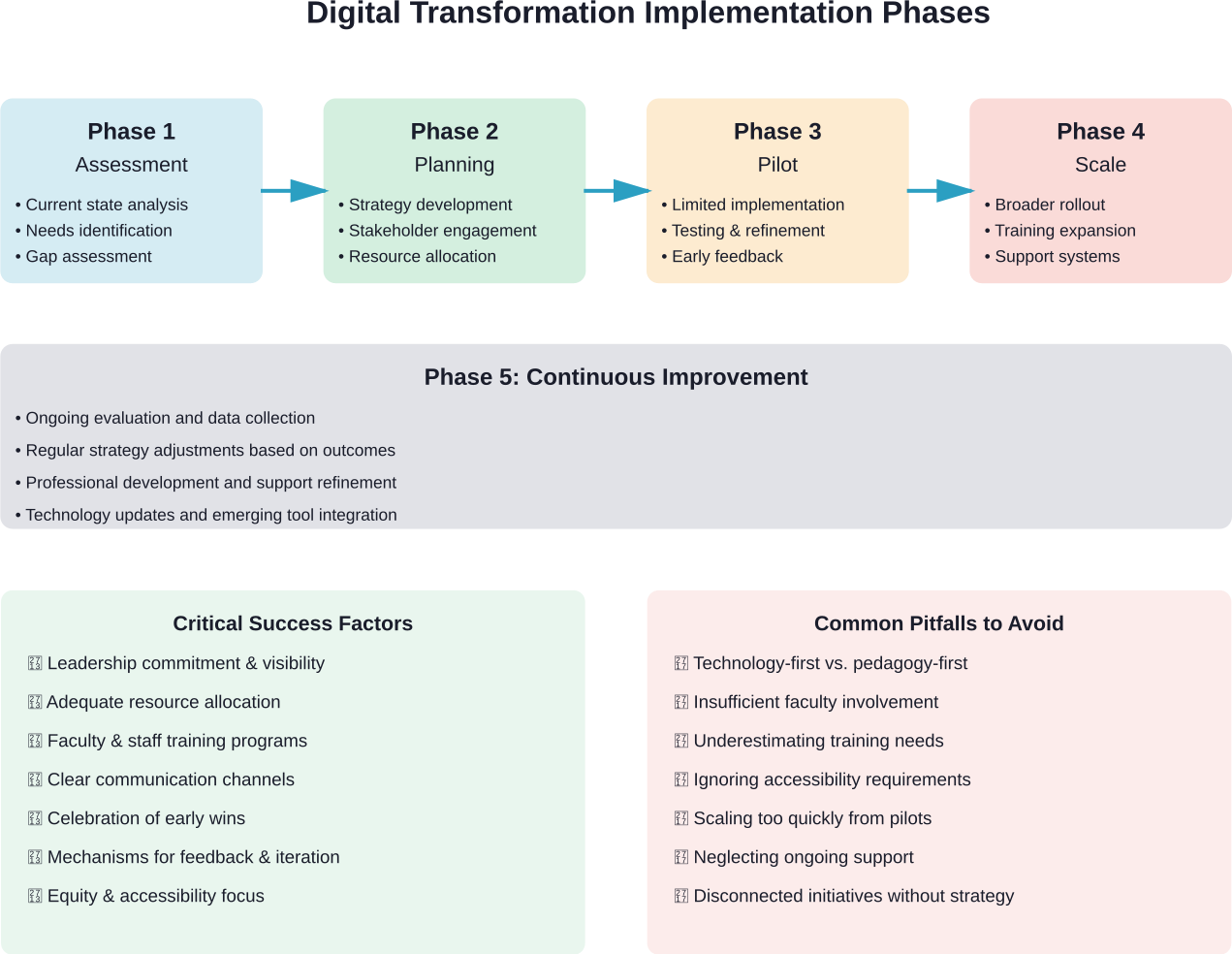

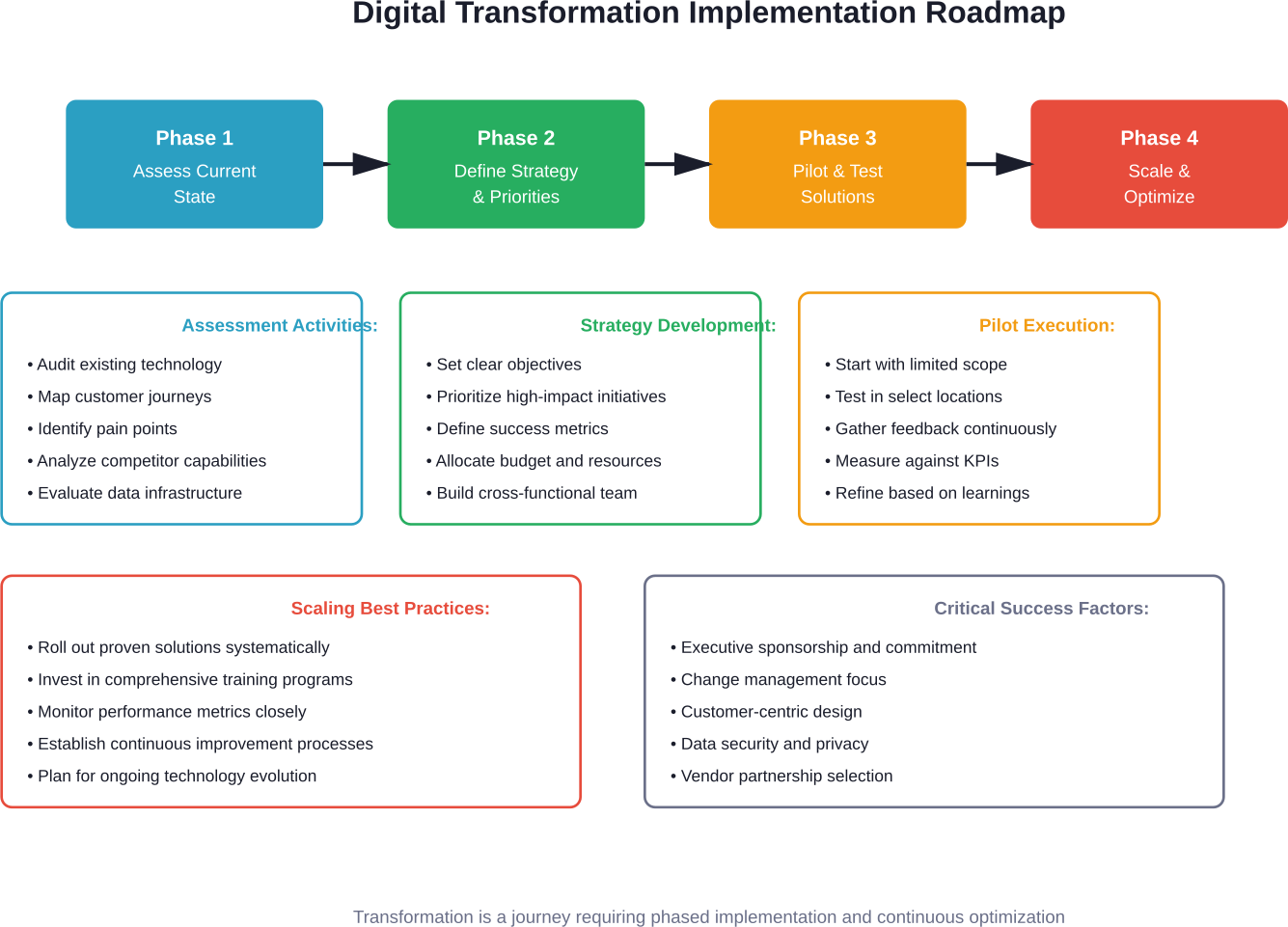

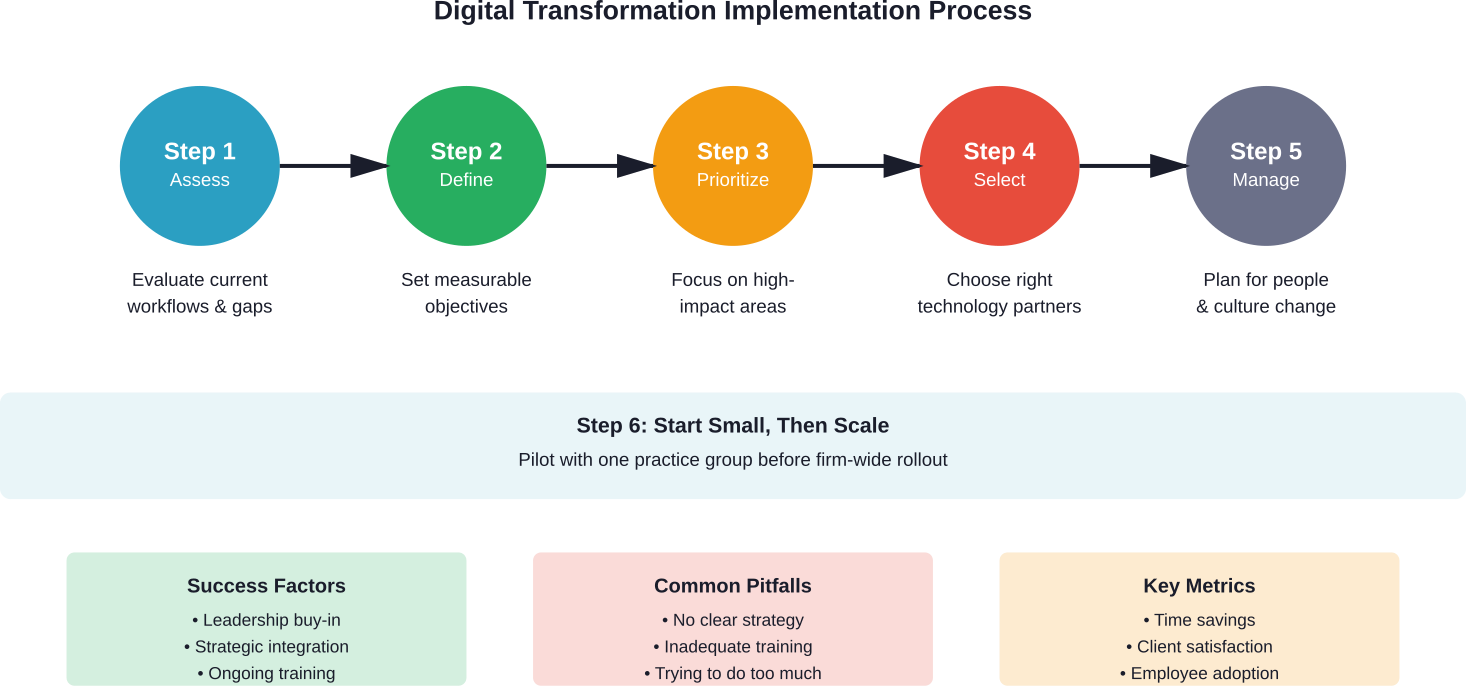

Successful digital transformation requires strategic planning, not random technology purchases. Here’s a practical framework for modernizing your firm.

Step 1: Assess Your Current State

Start by documenting existing workflows, pain points, and technology gaps. Survey attorneys and staff about where they spend time on manual tasks, what frustrates them about current systems, and what would improve their work experience.

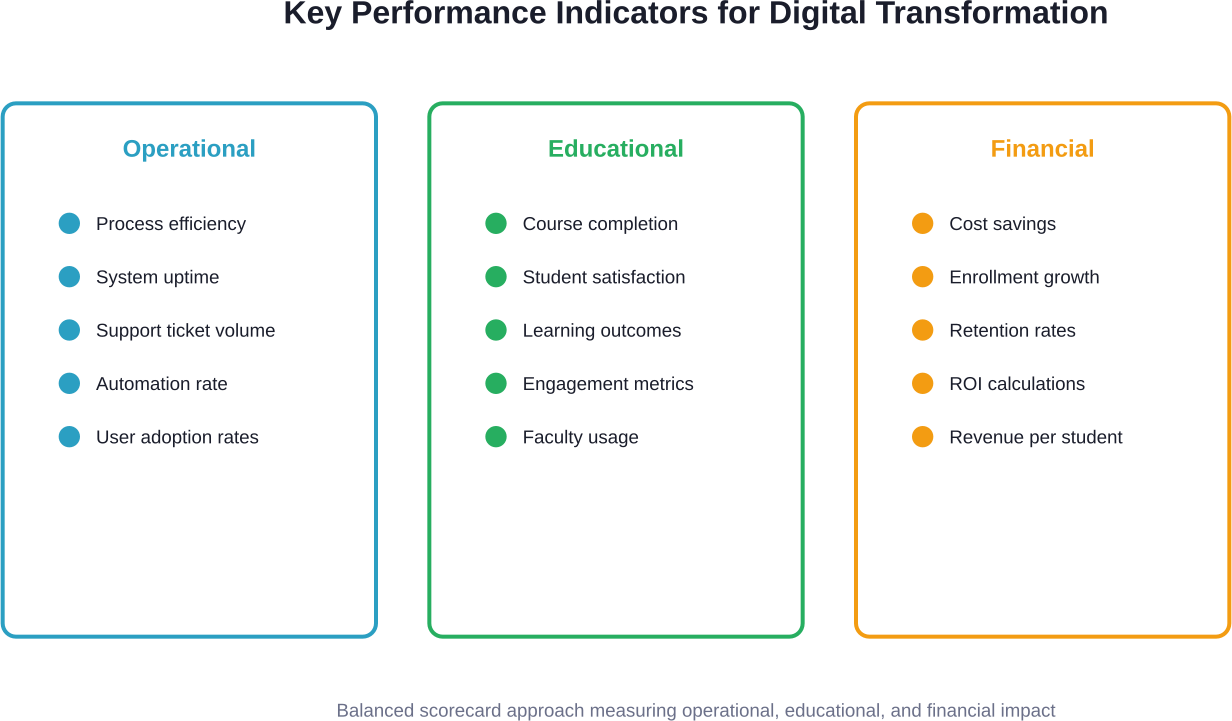

Analyze key metrics like time-to-billing, client satisfaction scores, case turnaround times, and staff productivity. These baseline measurements will help you demonstrate improvement later.

Step 2: Define Clear Objectives

What specific outcomes do you want to achieve? Better objectives are measurable and tied to business impact. Examples include: reduce time spent on administrative tasks by 30%, improve client response times to under 24 hours, or increase billable hours per attorney by 15%.

According to the SKILLS survey reported in the ABA Journal, nearly all participating firms (99%) have AI use policies, with 92% having developed AI strategies and 87% having created AI task forces. Strategy should precede technology selection.

Step 3: Prioritize High-Impact Areas

Not all processes are equally important. Focus first on areas that consume significant time, create client frustration, or represent compliance risks.

Common high-impact areas include: client intake and onboarding, document assembly and management, time tracking and billing, legal research, and client communications. Quick wins in these areas build momentum for broader transformation.

Step 4: Select the Right Technology Partners

Evaluate solutions based on functionality, ease of use, integration capabilities, security features, vendor stability, and total cost of ownership. Request demos with real-world scenarios from your practice.

Check references from firms similar to yours in size and practice area. Implementation support and ongoing training are just as important as the software features themselves.

| Catégorie Technologie | Fonction principale | Zone d'impact |

|---|---|---|

| Practice Management Systems | Centralize case information, documents, calendaring | Operational efficiency, collaboration |

| AI Legal Research | Analyze case law, find relevant precedents | Research time, case strategy |

| Document Automation | Generate routine documents from templates | Attorney time, consistency |

| Client Portals | Secure communication, document sharing | Client satisfaction, responsiveness |

| E-Billing Systems | Automated time tracking, invoice generation | Cash flow, billing accuracy |

| Analytics Platforms | Performance metrics, business intelligence | Strategic decisions, profitability |

Step 5: Plan for Change Management

Technology implementation is the easy part. Getting people to actually use it is harder.

Develop a comprehensive change management plan that includes: executive sponsorship and visible leadership support, clear communication about why changes are happening and how they benefit everyone, hands-on training tailored to different roles, and ongoing support during the transition period.

Consider designating technology champions within each practice group who can provide peer support and feedback.

Step 6: Start Small, Then Scale

Avoid the temptation to transform everything at once. Pilot new technologies with a single practice group or office location first. Work out the kinks, gather feedback, and refine your approach before rolling out firm-wide.

This approach reduces risk and allows you to demonstrate success before asking for broader adoption.

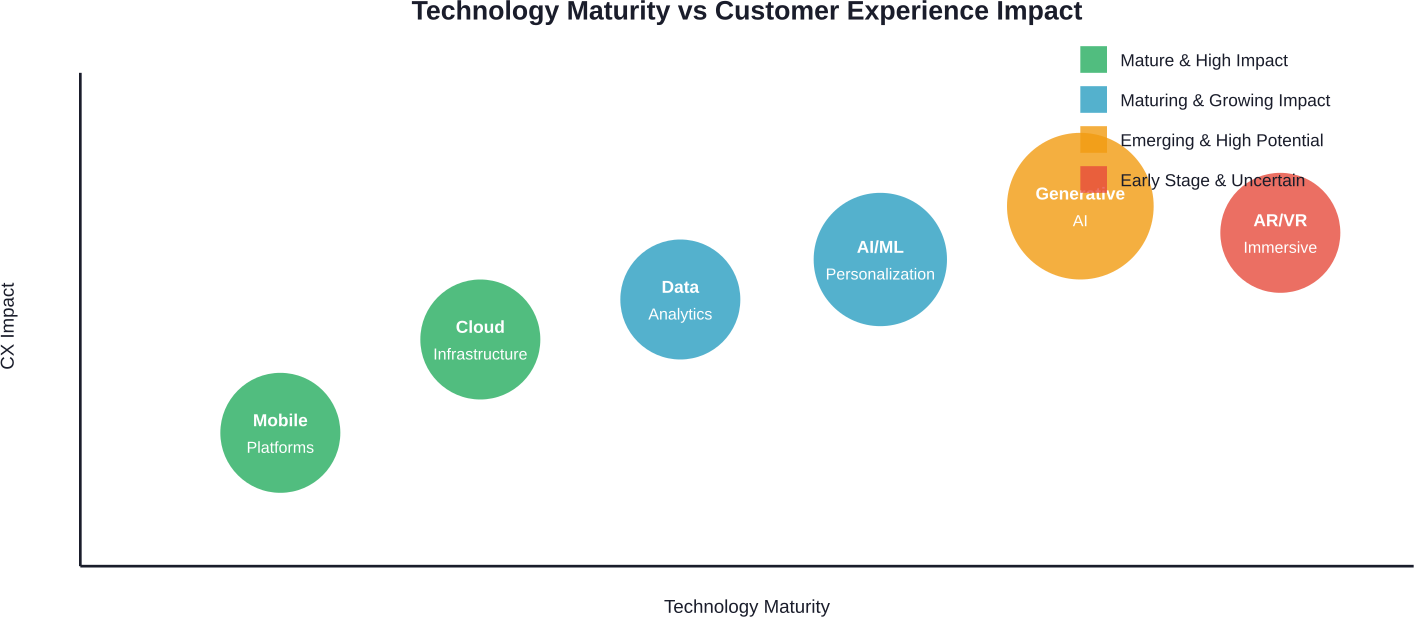

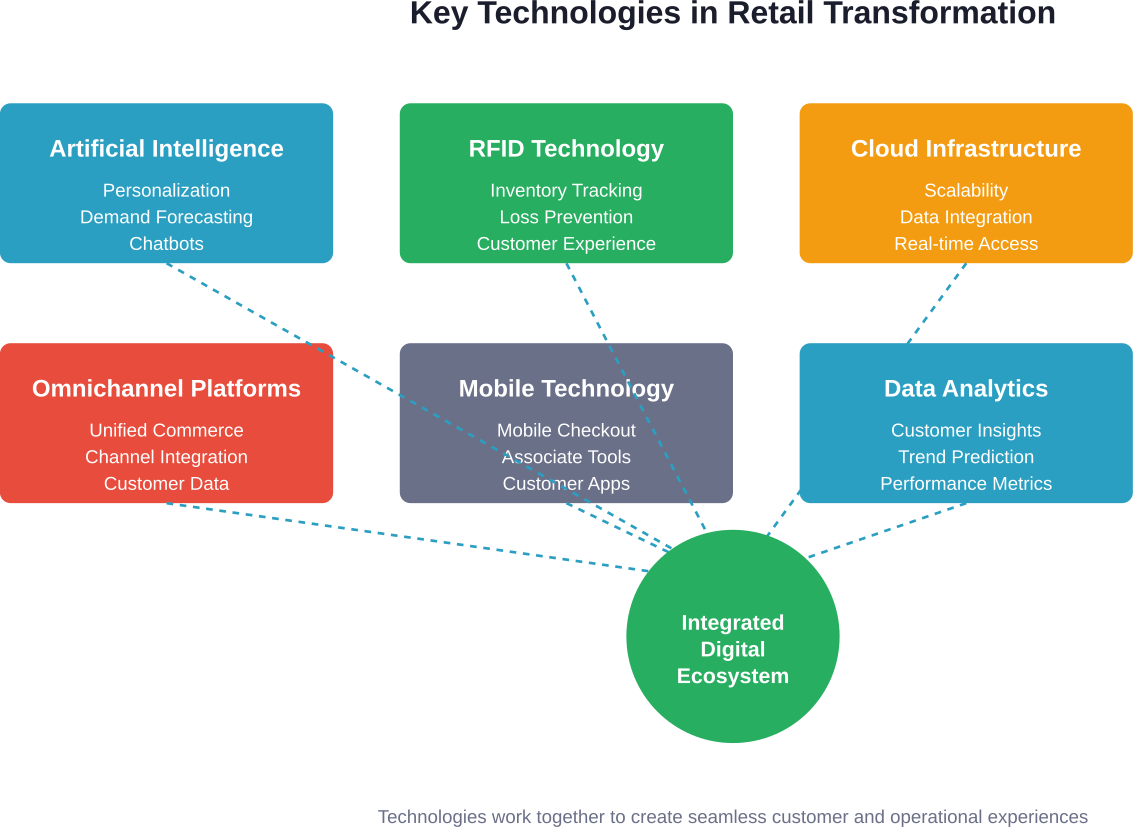

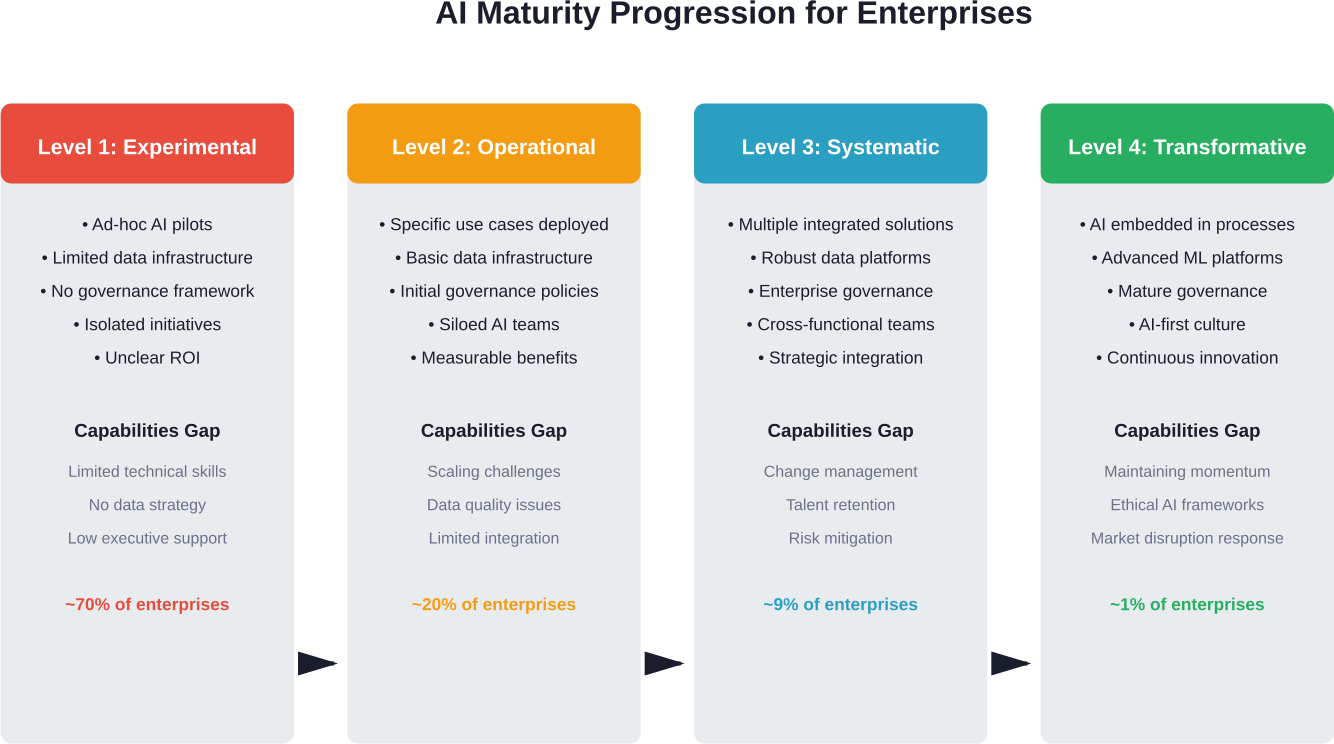

The AI Revolution in Legal Practice

Artificial intelligence represents the most significant technological shift facing law firms today. But AI isn’t one thing—it encompasses multiple technologies with different applications and implications for legal work.

Generative AI and Large Language Models

Tools like ChatGPT have captured headlines, but their application in legal practice requires careful consideration. Harvard Law School professor David Wilkins notes that generative AI has genuine potential to transform legal practice, but early mishaps highlight the risks.

A notable incident involved an attorney filing a legal brief with AI-generated case citations that did not exist. A Wyoming federal judge disciplined attorneys with Morgan & Morgan PA and the Goody Law Group for filing pretrial motions with citations fabricated by AI, including fining lawyer Rudwin Ayala $3,000.

The lesson? AI tools require human validation. According to the International Bar Association, law firms should implement clear AI use policies, provide training on appropriate applications and limitations, and establish verification protocols for AI-generated content.

Practical AI Applications Today

Beyond the hype, AI delivers real value in specific legal functions. Document review for discovery has been transformed by AI that can analyze millions of documents faster and more consistently than human reviewers. Legal research platforms use natural language processing to find relevant cases and predict outcomes based on historical data.

Contract analysis AI can identify problematic clauses, missing provisions, and deviations from standard terms in seconds. E-discovery platforms use machine learning to prioritize documents most likely to be relevant. And predictive analytics help firms assess case merit, estimate litigation costs, and make data-driven strategic decisions.

Building AI Capabilities Responsibly

According to the SKILLS survey data reported in the ABA Journal, nearly all surveyed firms (99%) have established AI use policies, indicating recognition of the need for AI governance in legal practice.

Start by identifying specific use cases where AI addresses real pain points. Provide comprehensive training that covers both capabilities and limitations. Establish clear policies around client consent, data security, and output verification. And build feedback loops to continuously improve AI applications based on actual results.

Mesurer le succès et le retour sur investissement

Digital transformation requires investment. Demonstrating return on that investment ensures continued support and funding for additional initiatives.

Quantitative Metrics

Track concrete numbers that tie directly to business outcomes. Time savings per case or matter, reduction in billing cycle time, increase in billable hours per attorney, and cost savings from reduced administrative overhead all provide clear evidence of impact.

Client metrics matter too: client retention rates, new client acquisition, client satisfaction scores, and average time to respond to client inquiries all reflect the client experience improvements that digital transformation enables.

Qualitative Indicators

Some benefits resist quantification but remain important. Employee satisfaction and engagement often improve when tedious manual tasks are automated. Attorney focus on high-value legal work increases when administrative burden decreases. Firm reputation and competitive positioning improve as digital capabilities become known in the market.

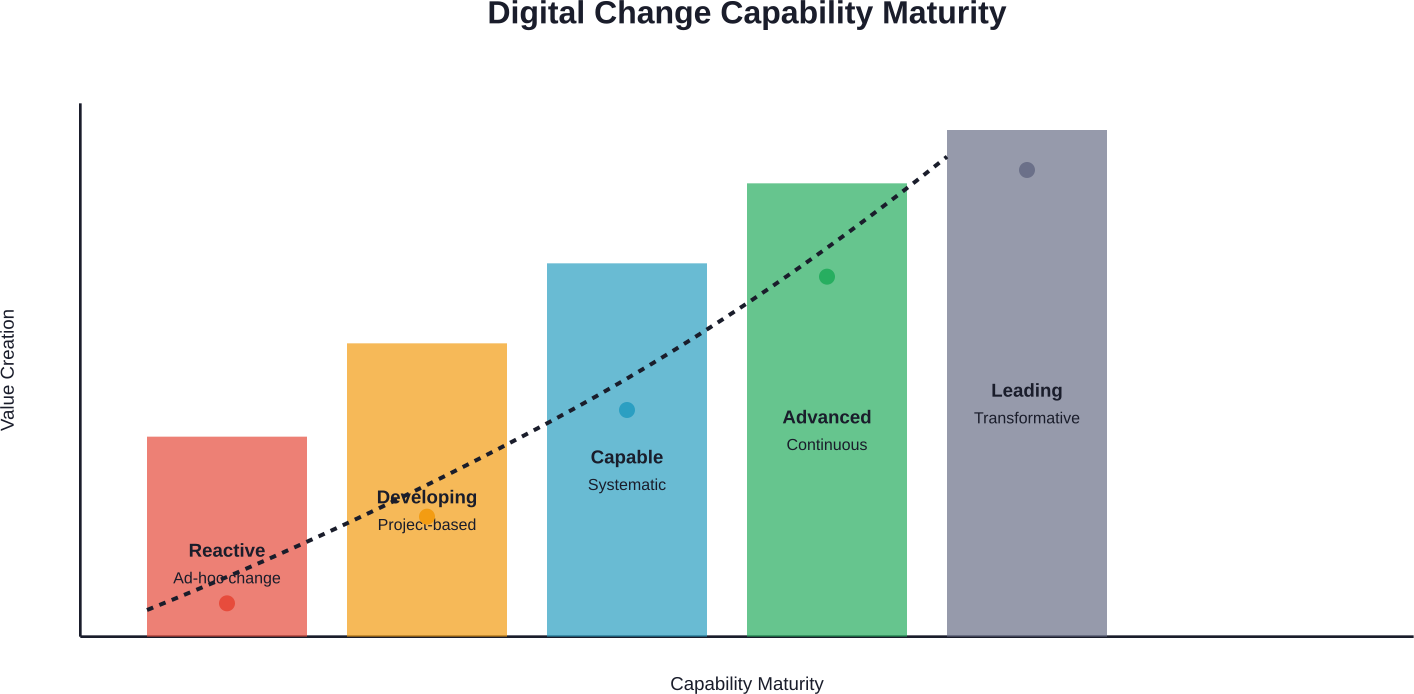

According to Thomson Reuters Institute research, firms identified as digital transformation leaders—those where initiatives are central to firm strategy with strong leadership buy-in—comprise 46% of surveyed firms. These leaders consistently report better outcomes across multiple dimensions.

Future Trends Reshaping Legal Services

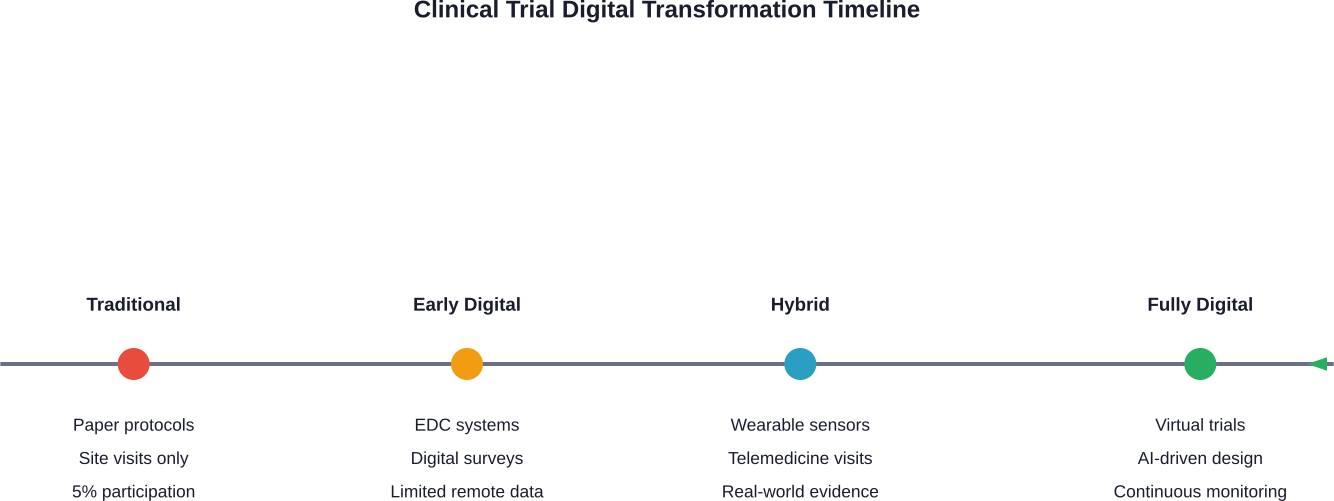

Digital transformation isn’t a one-time project. Technology continues evolving, and law firms must stay current to remain competitive.

Alternative Legal Service Providers

The rise of alternative service providers represents both threat and opportunity. Companies offering specialized legal services using technology and process optimization are capturing work that traditionally went to law firms.

Harvard Law School research notes that more than one-third of companies now use alternative providers for functions like document review, legal research, and contract management. Rather than competing directly, forward-thinking firms are partnering with these providers or building similar capabilities in-house.

Virtual and Hybrid Service Delivery

The pandemic accelerated adoption of remote work and virtual client service. These changes are permanent. Clients appreciate the convenience of virtual meetings and expect firms to offer flexible service delivery options.

According to analysis from American Public University, advancements in legal technology have enabled law school legal clinics to serve students and clients in remote and underserved areas through online platforms.

Blockchain and Smart Contracts

While still emerging, blockchain technology has potential applications in legal practice. Smart contracts that automatically execute when predefined conditions are met could transform transactional work. Blockchain-based systems for managing intellectual property, real estate titles, and corporate records offer improved security and transparency.

Advanced Analytics and Business Intelligence

Data analytics will become increasingly sophisticated, enabling firms to optimize pricing strategies, predict resource needs, identify cross-selling opportunities, and make strategic decisions based on comprehensive business intelligence rather than intuition.

Questions fréquemment posées

- What is digital transformation for law firms?

Digital transformation involves integrating technology across all aspects of legal practice—from case management and research to client communications and billing. It’s not just about buying software, but fundamentally changing how legal services are delivered using cloud platforms, automation, AI, and data analytics to improve efficiency and client service.

- Quel est le coût de la transformation numérique pour un cabinet d'avocats ?

Costs vary widely based on firm size, current technology infrastructure, and scope of transformation. Cloud-based solutions often require minimal upfront investment with monthly subscription pricing. Research shows legal sector technology spending has increased to approximately 3.9% of revenue. Many firms start with targeted investments in high-impact areas rather than comprehensive overhauls.

- How long does it take to digitally transform a law firm?

Digital transformation is an ongoing process, not a one-time project. Initial implementations of core systems like practice management software typically take 3-6 months. However, achieving full digital maturity—including cultural change, process optimization, and advanced capabilities—often takes 2-3 years. Starting with pilot programs in specific practice groups can demonstrate value within weeks.

- What are the biggest challenges law firms face with digital transformation?

Cultural resistance from attorneys accustomed to traditional methods represents the primary challenge. Other obstacles include budget constraints, data security concerns, difficulty integrating new technology with legacy systems, and lack of clear strategy. Success requires leadership buy-in, comprehensive change management, and starting with high-impact use cases that demonstrate clear benefits.

- Do clients actually care about law firm technology?

Absolutely. Modern clients expect digital convenience, transparency, and responsiveness. They want secure client portals for accessing documents, electronic billing options, and quick responses to inquiries. Firms with robust digital capabilities see 38% greater client retention according to industry research. Technology has become a competitive differentiator in attracting and retaining clients.

- Is artificial intelligence safe to use in legal practice?

AI can be used safely with appropriate safeguards. According to the SKILLS survey reported in the ABA Journal, 99% of surveyed firms have AI use policies in place. The key is understanding AI limitations and implementing verification protocols. AI-generated content—whether legal research, document drafts, or analysis—must be reviewed by qualified attorneys. When used responsibly, AI significantly enhances productivity and capabilities.

- Can small law firms afford digital transformation?

Yes. Cloud-based solutions have made sophisticated legal technology accessible to firms of all sizes with subscription pricing that eliminates large upfront investments. Small firms often have advantages in digital transformation—less complex legacy infrastructure, greater agility, and faster decision-making. Starting with core practice management and billing systems delivers immediate value regardless of firm size.

Taking the First Step Forward

Digital transformation can feel overwhelming. The pace of technological change, the complexity of options, and the magnitude of cultural change required can paralyze firms into inaction.

But waiting isn’t a viable strategy. Client expectations continue rising, competition intensifies, and the gap between digitally mature firms and laggards widens. The firms thriving in 2026 are those that began their transformation journeys years ago, learned from mistakes, and built capabilities incrementally.

The good news? You don’t have to transform everything overnight. Start with one high-impact area. Pick the single biggest pain point in your practice—whether it’s time tracking, client communications, document management, or legal research. Solve that problem with the right technology. Measure the results. Then move to the next challenge.

According to Harvard Law School analysis, many firms that have implemented pilot AI projects have seen dramatic time savings—tasks that previously took 16 hours now completed in minutes. Those results weren’t achieved through massive transformation programs, but through focused projects with clear objectives.

Leadership makes the difference. Thomson Reuters Institute research confirms that firms where digital transformation is central to strategy with visible leadership support achieve significantly better outcomes. If you’re in firm leadership, commitment and active participation signal that transformation is essential, not optional.

For firms just beginning the journey, focus on building digital literacy across your team. Provide training opportunities, create space for experimentation, and celebrate early wins. Technology adoption accelerates when people see tangible benefits in their daily work.

The legal industry stands at an inflection point. Technology continues advancing, client expectations keep rising, and new competitors emerge with digital-first business models. Firms that embrace strategic digital transformation position themselves for sustainable growth and relevance. Those that resist risk obsolescence.

The question isn’t whether to transform, but how quickly and effectively you can adapt to the digital future of legal services.