Résumé rapide : La transformation numérique des ventes est l'intégration stratégique des technologies numériques dans tous les aspects des opérations de vente afin d'améliorer l'efficacité, l'expérience client et la croissance du chiffre d'affaires. Elle englobe l'automatisation des tâches répétitives, l'exploitation de l'analyse des données pour obtenir des informations, l'adoption d'outils alimentés par l'IA et la réimagination des processus de vente traditionnels pour l'acheteur moderne. Une transformation numérique des ventes réussie équilibre l'adoption de la technologie avec les relations humaines tout en mesurant le retour sur investissement grâce à des KPI complets qui vont au-delà de la simple productivité.

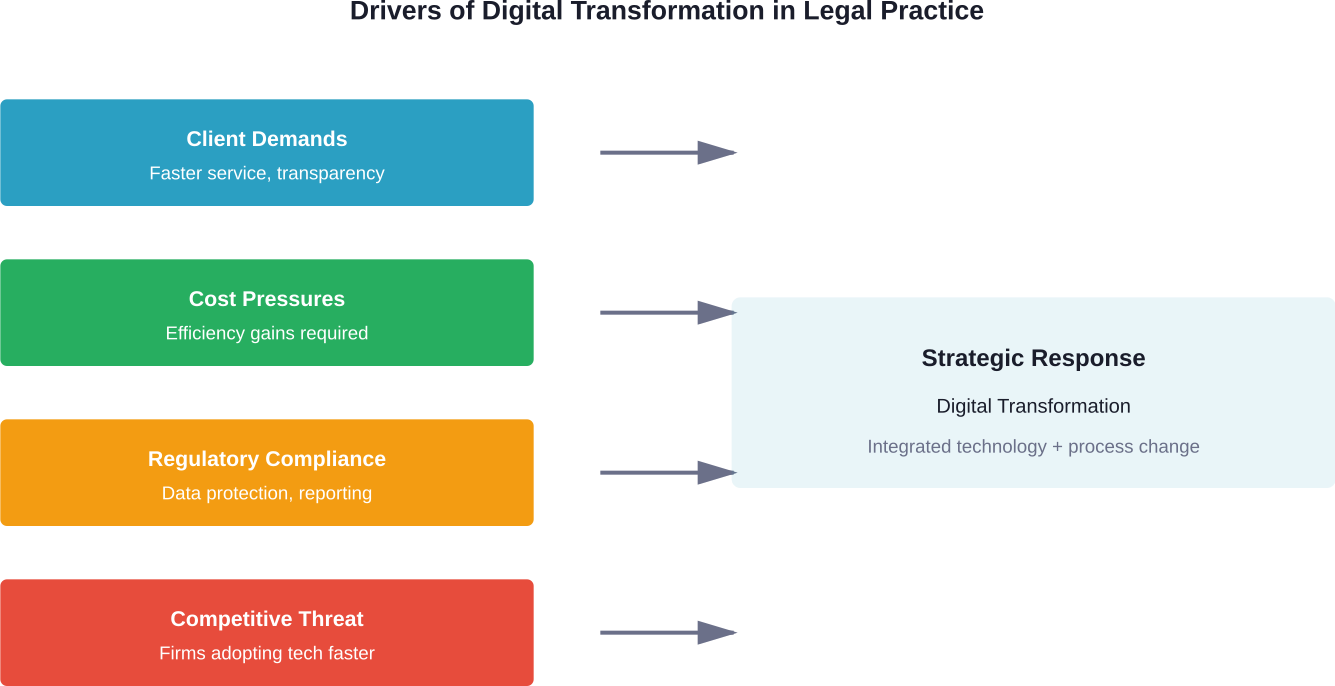

La façon dont les entreprises vendent a fondamentalement changé. Ce qui fonctionnait il y a cinq ans n'est plus valable aujourd'hui.

Les acheteurs attendent désormais des expériences personnalisées, des réponses instantanées et des interactions numériques transparentes tout au long de leur parcours. Les équipes commerciales qui s'accrochent à des méthodes dépassées se retrouvent dépassées par des concurrents qui ont adopté la transformation numérique. Mais voilà, la transformation numérique dans la vente ne se limite pas à l'adoption des outils les plus récents. Il s'agit de réimaginer l'ensemble des opérations de vente pour les adapter à l'ère numérique.

Selon les données de Statista pour 2020, 37% des entreprises devraient développer la numérisation de l'expérience client. C'était il y a six ans. Aujourd'hui, la numérisation n'est plus facultative, elle est devenue la norme.

Qu'est-ce que la transformation numérique pour la vente ?

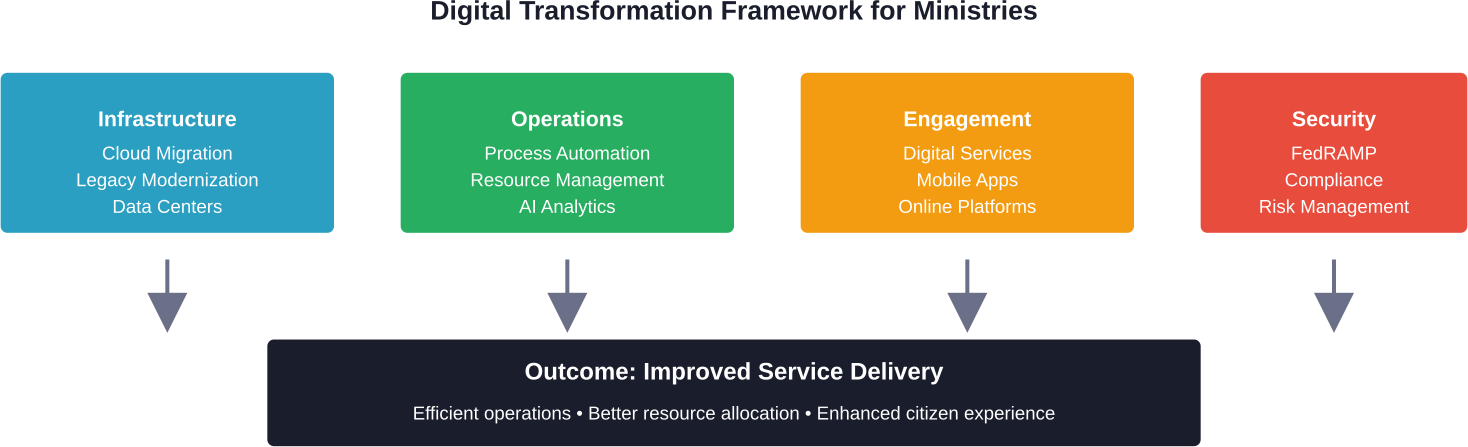

La transformation numérique des ventes est le processus d'intégration des technologies numériques dans tous les aspects des opérations de vente d'une entreprise. Il s'agit d'un sous-ensemble d'initiatives plus larges de transformation numérique, mais qui se concentre spécifiquement sur la façon dont les organisations vendent, engagent des prospects et augmentent leur chiffre d'affaires.

Cela va au-delà de l'achat d'un CRM ou de la mise en place d'un système d'automatisation des courriels. La véritable transformation touche tous les domaines : les méthodes de prospection, les stratégies d'engagement des clients, la fourniture de matériel de vente, l'élaboration de propositions, la négociation des prix et la gestion des relations après-vente.

L'objectif ? Rendre les processus de vente plus efficaces tout en améliorant l'expérience client. Les équipes de vente qui y parviennent ne se contentent pas de travailler plus vite, elles travaillent plus intelligemment, concluant des affaires importantes tout en établissant des relations plus solides.

Les éléments essentiels

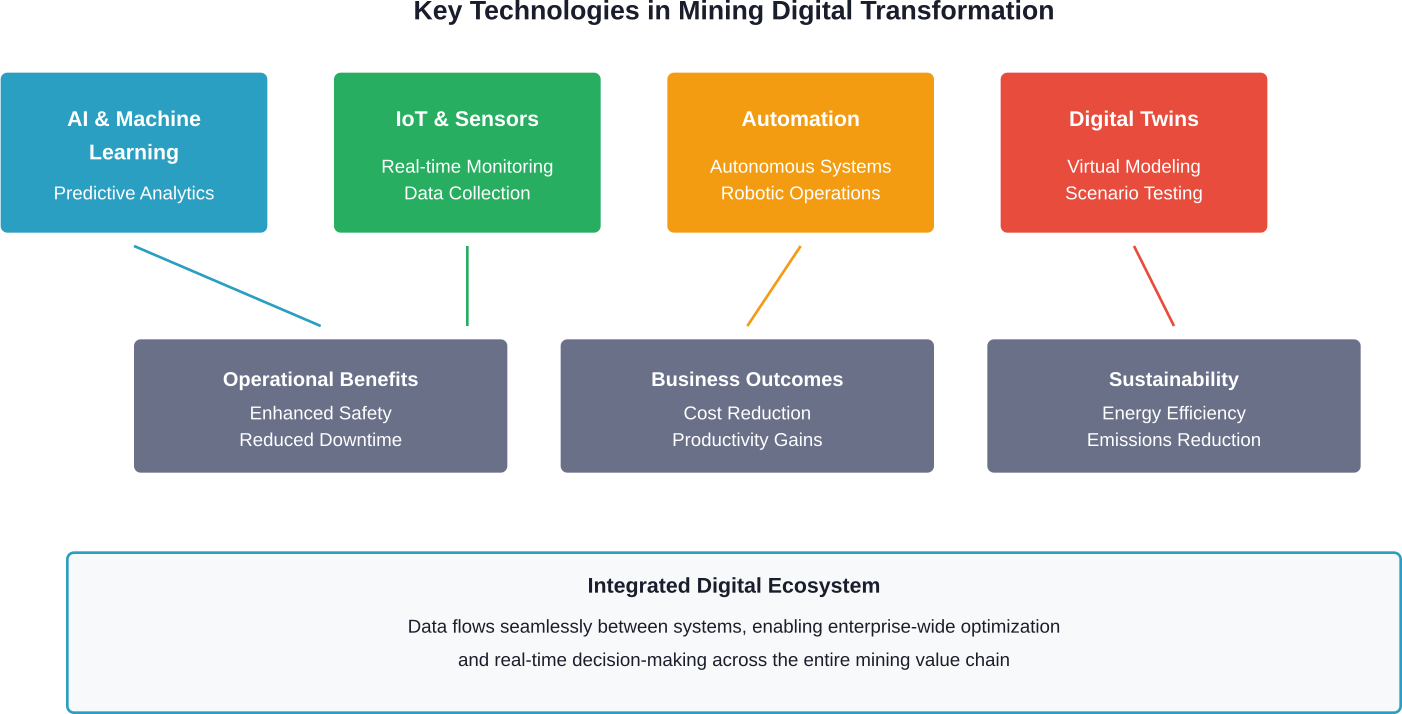

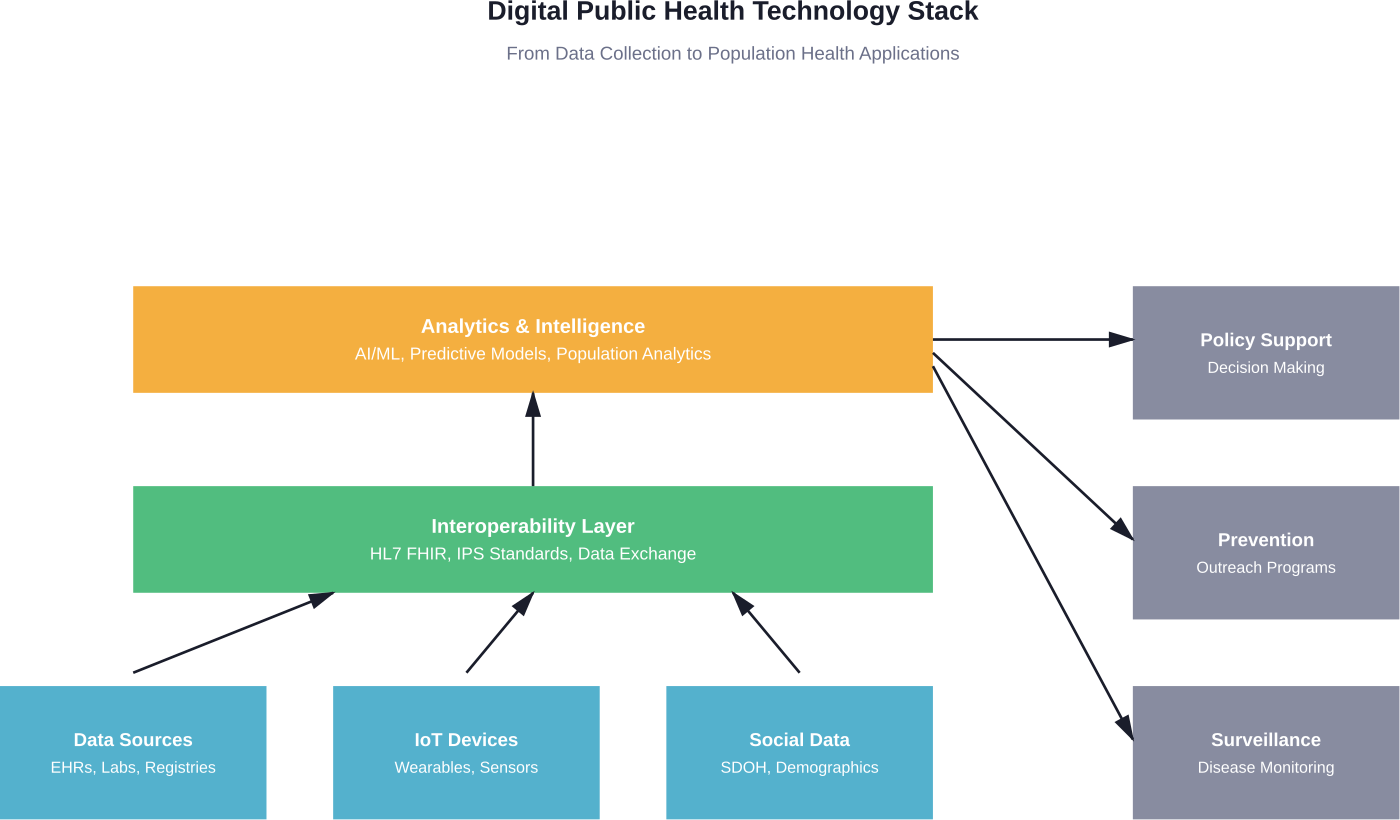

La transformation numérique dans le domaine de la vente implique généralement plusieurs éléments clés fonctionnant ensemble :

- Automatisation des tâches répétitives qui font perdre du temps aux vendeurs pour des activités autres que la vente

- L'analyse des données et les informations qui révèlent les modèles de comportement des clients et les opportunités de vente.

- Outils alimentés par l'IA pour les prévisions, l'évaluation des prospects et la personnalisation à grande échelle

- L'engagement des clients à l'ère du numérique sur plusieurs canaux et points de contact

- Des piles technologiques intégrées qui éliminent les cloisonnements entre les ventes, le marketing et le succès des clients.

Une étude de la Collat School of Business de l'UAB met en évidence la façon dont l'IA remodèle les stratégies de vente à travers divers groupes de parties prenantes. Les équipes de vente qui tirent parti de ces technologies font état d'une efficacité et d'une réactivité accrues par rapport à celles qui s'appuient uniquement sur les méthodes traditionnelles.

Pourquoi la transformation numérique est-elle importante pour les équipes de vente ?

Les attentes des clients ont radicalement changé. Selon une étude de Salesforce, plus de la moitié des clients déclarent que la technologie a considérablement modifié leurs attentes quant à la manière dont les entreprises devraient interagir avec eux. Plus précisément, 73% préfèrent faire affaire avec des marques qui personnalisent leur expérience.

C'est une tâche ardue pour les équipes de vente qui utilisent des feuilles de calcul et des modèles d'e-mails génériques.

La transformation numérique comble cette lacune. Elle permet aux organisations commerciales de rencontrer les acheteurs modernes là où ils se trouvent - en ligne, sur mobile, en faisant des recherches indépendantes - tout en leur offrant l'attention personnalisée qu'ils exigent.

L'impératif de compétitivité

La recherche du MIT CISR sur la transformation numérique a identifié ce qu'il appelle les entreprises “prêtes pour l'avenir”, c'est-à-dire les organisations qui se sont transformées à la fois sur le plan de l'expérience client et sur celui de l'efficacité opérationnelle. Ces entreprises les plus performantes enregistrent une croissance moyenne de leur chiffre d'affaires de 17,3 points de pourcentage et une marge nette de 14,0 points de pourcentage supérieure à la moyenne de leur secteur.

Il ne s'agit pas de petites différences. Il s'agit du type d'avantages qui déterminent les leaders du marché par rapport aux suiveurs.

Les entreprises qui retardent la transformation numérique des ventes ne se contentent pas de manquer des opportunités de croissance. Elles cèdent activement du terrain à des concurrents capables de répondre plus rapidement, de mieux personnaliser et de conclure plus efficacement.

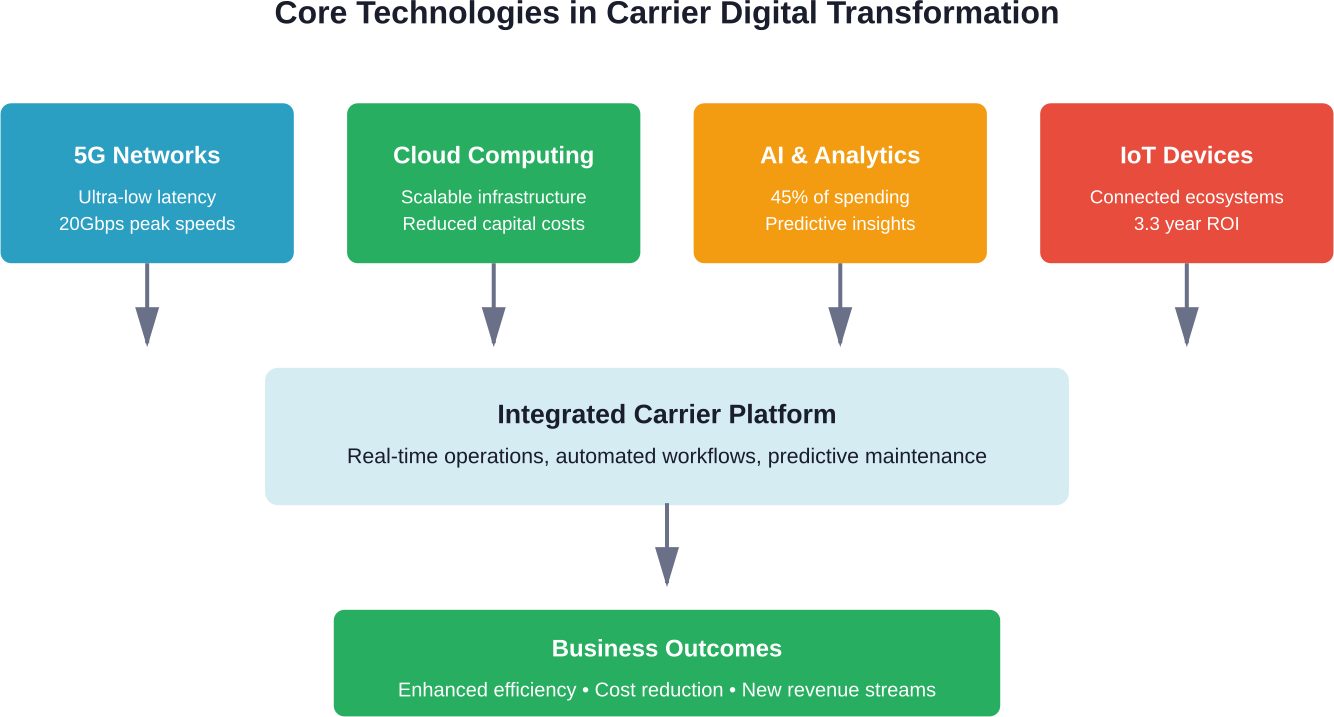

Le rôle de l'IA dans la transformation des ventes

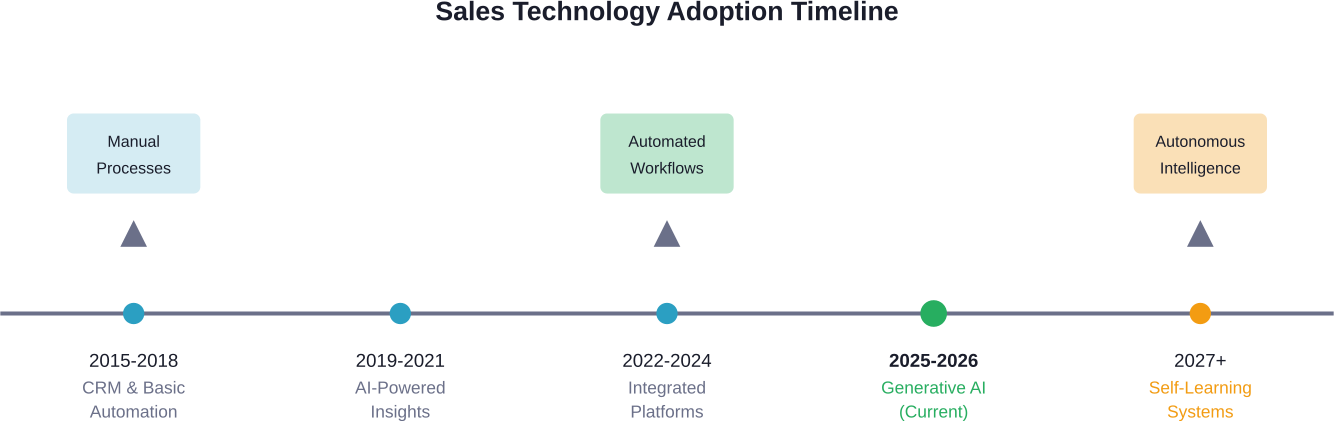

L'intelligence artificielle est devenue un pilier central de la transformation numérique des ventes. Mais son adoption reste inégale et sa compréhension limitée.

Selon une étude de California Management Review, seule une partie des responsables des ventes ont confiance dans leur compréhension de l'IA générative. Les taux d'adoption sont fortement corrélés à la taille de l'entreprise : les grandes entreprises sont 48 fois plus susceptibles de déployer l'IA commerciale que les petites entreprises, selon l'étude de California Management Review.

Comment l'IA des ventes crée de la valeur

L'IA pour la vente remodèle le paysage commercial en révolutionnant la manière dont les organisations identifient les opportunités, engagent les prospects et optimisent les performances. La technologie excelle dans plusieurs applications spécifiques :

- Evaluation des prospects et hiérarchisation des priorités : Les algorithmes d'IA analysent les données historiques pour prédire quels prospects sont les plus susceptibles de se convertir, ce qui permet aux équipes de vente de concentrer leur énergie là où c'est le plus important.

- Personnalisation à grande échelle : L'apprentissage automatique permet d'atteindre des milliers de prospects simultanément, ce qui est impossible à réaliser manuellement.

- Précision des prévisions : Les modèles de prévision alimentés par l'IA intègrent beaucoup plus de variables que les méthodes traditionnelles, ce qui améliore la fiabilité des prédictions pour le pipeline et les revenus.

- L'intelligence de la conversation : Le traitement du langage naturel analyse les appels de vente pour identifier les techniques réussies, les opportunités de coaching et les risques de non-conformité.

Parlons franchement : L'IA ne remplacera pas les vendeurs humains. La recherche menée à Berkeley met l'accent sur l'équilibre entre l'efficacité de l'IA et les relations humaines. La technologie prend en charge les tâches analytiques lourdes en termes de données, tandis que les humains se concentrent sur l'établissement de relations, les négociations complexes et la réflexion stratégique.

Le défi de l'adoption

Malgré le potentiel de l'IA, sa mise en œuvre se heurte à de réels obstacles. De nombreuses organisations commerciales sont confrontées à des problèmes de qualité des données, à la complexité de l'intégration et à la résistance de la gestion du changement.

Gartner prévoit que d'ici 2028, 60% du travail des vendeurs B2B sera exécuté par l'IA (GenAI). Cela suggère que les entreprises mettent souvent en œuvre de nouvelles technologies sans transformer fondamentalement les processus sous-jacents - un écueil courant.

L'adoption réussie de l'IA dans le domaine de la vente ne se limite pas au déploiement d'outils. Elle exige une refonte des processus, une formation continue et des changements culturels en faveur d'une prise de décision fondée sur les données.

Stratégies clés pour la transformation numérique des ventes

La transformation n'est pas le fruit du hasard. Elle nécessite une stratégie délibérée et une exécution systématique dans de multiples dimensions.

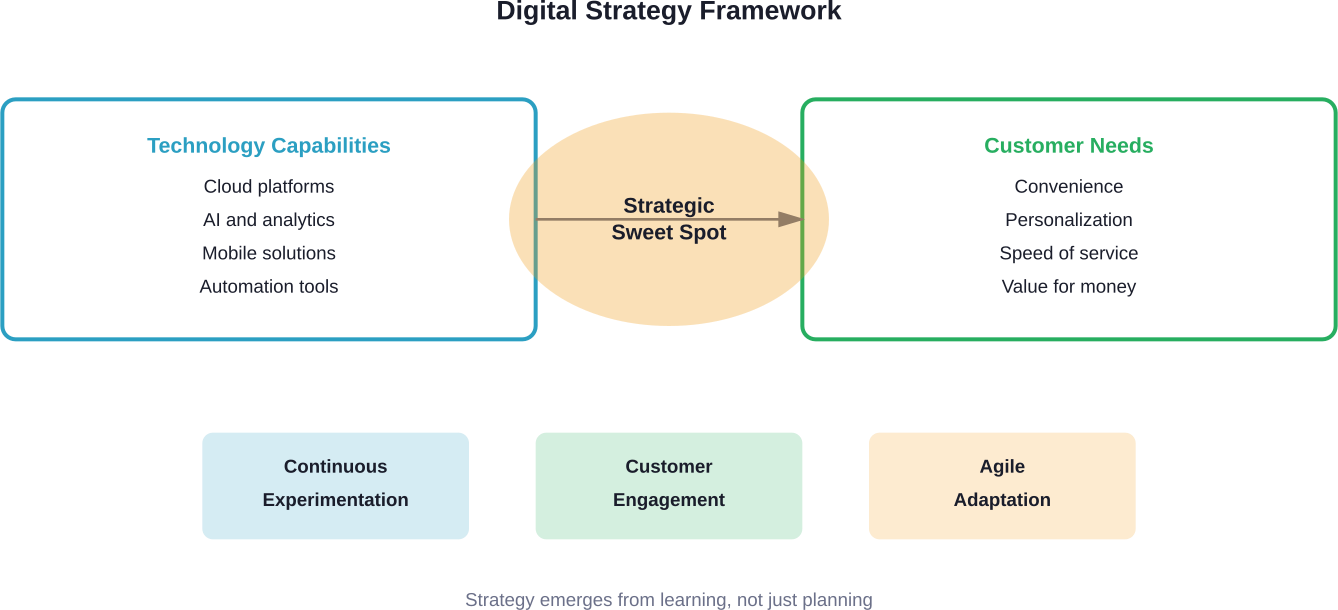

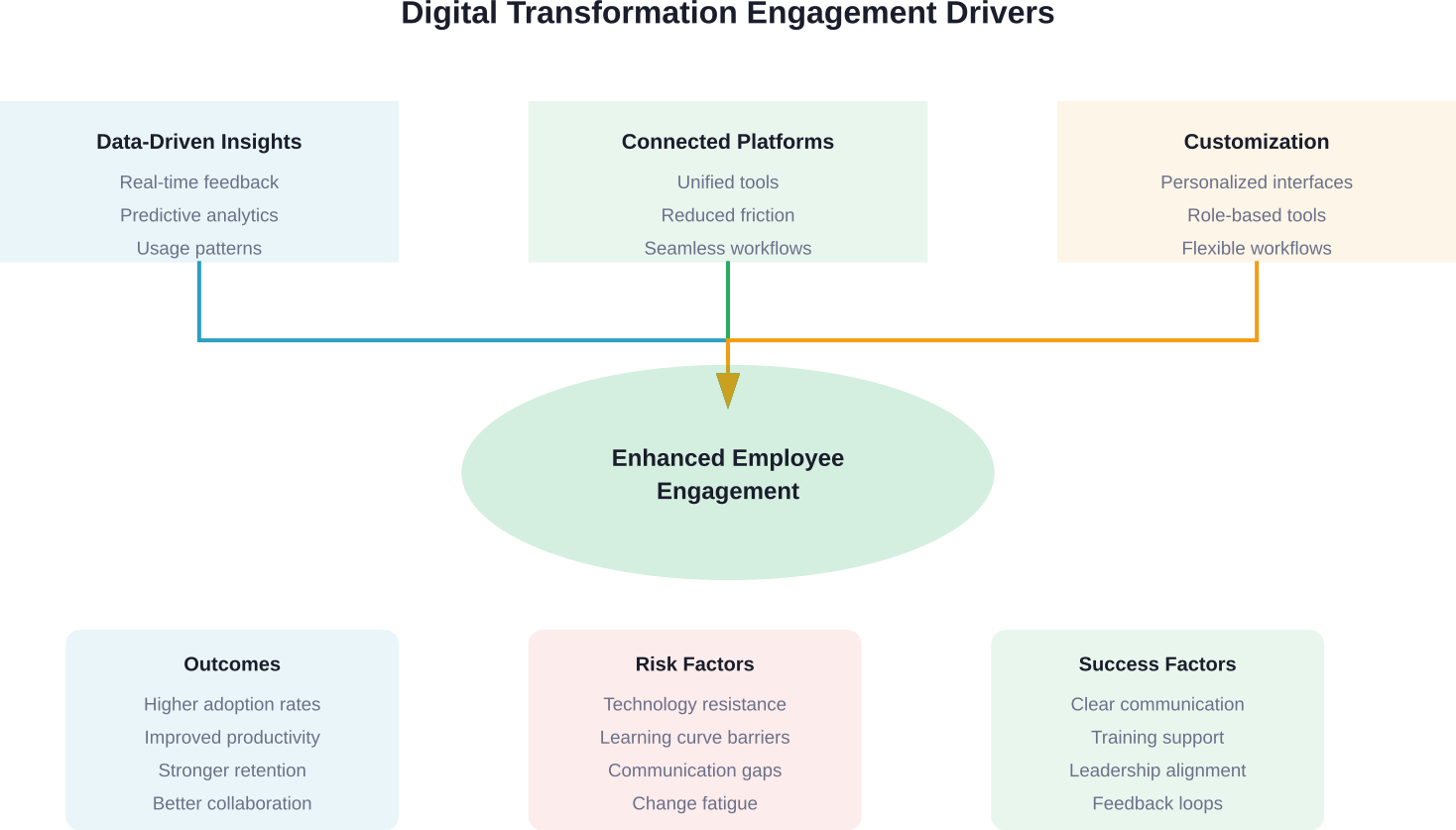

Commencer par l'expérience client

Les meilleures transformations numériques commencent par la compréhension de ce que veulent réellement les clients. Les acheteurs modernes attendent des expériences omnicanales transparentes, un accès instantané à l'information et des interactions personnalisées qui respectent leur temps.

Les équipes de vente doivent cartographier l'ensemble du parcours du client - de la prise de conscience à l'achat et au-delà - en identifiant les points de friction pour lesquels les outils numériques pourraient améliorer l'expérience. Où les clients potentiels s'arrêtent-ils ? Quand demandent-ils des informations qui pourraient être fournies en libre-service ? Quels sont les processus manuels qui entraînent des retards ?

Cette approche centrée sur le client permet de s'assurer que les investissements technologiques résolvent réellement les problèmes réels plutôt que d'ajouter de la complexité.

Automatiser les activités à faible valeur ajoutée

Les professionnels de la vente passent trop de temps à effectuer des tâches administratives au lieu de vendre. Saisie de données, planification de réunions, élaboration de propositions, rappels de suivi : ces activités nécessaires mais à faible valeur ajoutée consomment des heures chaque semaine.

La transformation numérique doit permettre d'automatiser ces tâches répétitives de manière agressive. Les systèmes CRM qui capturent automatiquement les interactions par courriel, les assistants IA qui planifient les réunions, les logiciels de proposition qui génèrent des devis à partir de modèles - ces outils libèrent du temps pour l'engagement réel des clients.

L'objectif n'est pas seulement l'efficacité. Il s'agit de recentrer le talent humain sur des activités à haute valeur ajoutée où les gens excellent : établir des relations, résoudre des problèmes complexes et faire preuve de réflexion stratégique.

Exploiter les données pour mieux comprendre

Les équipes de vente génèrent d'énormes quantités de données - interactions avec les clients, progression des affaires, schémas gagnants/perdants, mesures d'engagement. La plupart de ces informations précieuses sont sous-utilisées.

Une transformation numérique efficace exploite ces données pour obtenir des informations exploitables. Quels sont les canaux de commercialisation qui produisent les meilleurs prospects ? Quelles sont les caractéristiques des transactions qui permettent de prédire les clôtures réussies ? Quels sont les segments de clientèle qui offrent la plus grande valeur à vie ? En quoi les entreprises les plus performantes se distinguent-elles des entreprises moyennes ?

Les plateformes d'analyse peuvent répondre à ces questions, mais seulement si les entreprises investissent dans la qualité, l'intégration et l'analyse des données. Des données erronées produisent des informations erronées.

Construire des piles technologiques intégrées

Les ventes ne fonctionnent pas de manière isolée. La vente moderne exige une coordination étroite entre les ventes, le marketing, le succès des clients et les opérations.

La transformation numérique devrait faire tomber les silos grâce à des piles technologiques intégrées où les données circulent de manière transparente entre les systèmes. Les plateformes d'automatisation du marketing se connectent aux CRM, qui s'intègrent aux outils de suivi de la clientèle, lesquels alimentent le développement des produits.

Cette intégration permet de créer une vue unifiée de chaque client, d'éliminer la saisie de données en double et de s'assurer que tout le monde travaille à partir des mêmes informations. Selon l'étude de Forrester sur l'activation des revenus, seuls 45% des propriétaires de REP surfacent efficacement les actifs ‘quoi montrer’ et ‘quoi savoir’ pour les vendeurs à chaque point d'inflexion du parcours de l'acheteur, ce qui indique des défis généralisés en matière de taxonomie et de gestion des actifs.

Développer des capacités numériques d'avant-garde

La recherche CISR du MIT a identifié dix capacités que les entreprises prêtes pour l'avenir développent pour accélérer la transformation numérique. Si la liste complète couvre à la fois les dimensions client et opérationnelle, plusieurs d'entre elles s'avèrent particulièrement pertinentes pour les ventes :

| Capacité | Demande de vente | Impact |

|---|---|---|

| Excellence opérationnelle | Des processus de vente rationalisés avec un minimum de frictions | Des cycles de négociation plus rapides, une productivité accrue |

| Prise de décision fondée sur les données | Planification et prévisions territoriales basées sur l'analyse | Meilleure allocation des ressources, précision |

| Expérimentation rapide | Tests A/B des stratégies de sensibilisation et des messages | Amélioration continue, optimisation |

| L'obsession du client | Engagement personnalisé basé sur les données comportementales | Taux de conversion plus élevés, fidélisation |

| Intégration de la technologie | La pile technologique unifiée pour la vente élimine les silos | Vue complète du client, efficacité |

Le développement de ces capacités nécessite un investissement soutenu dans les personnes, les processus et la technologie, et pas seulement l'achat d'outils ponctuels.

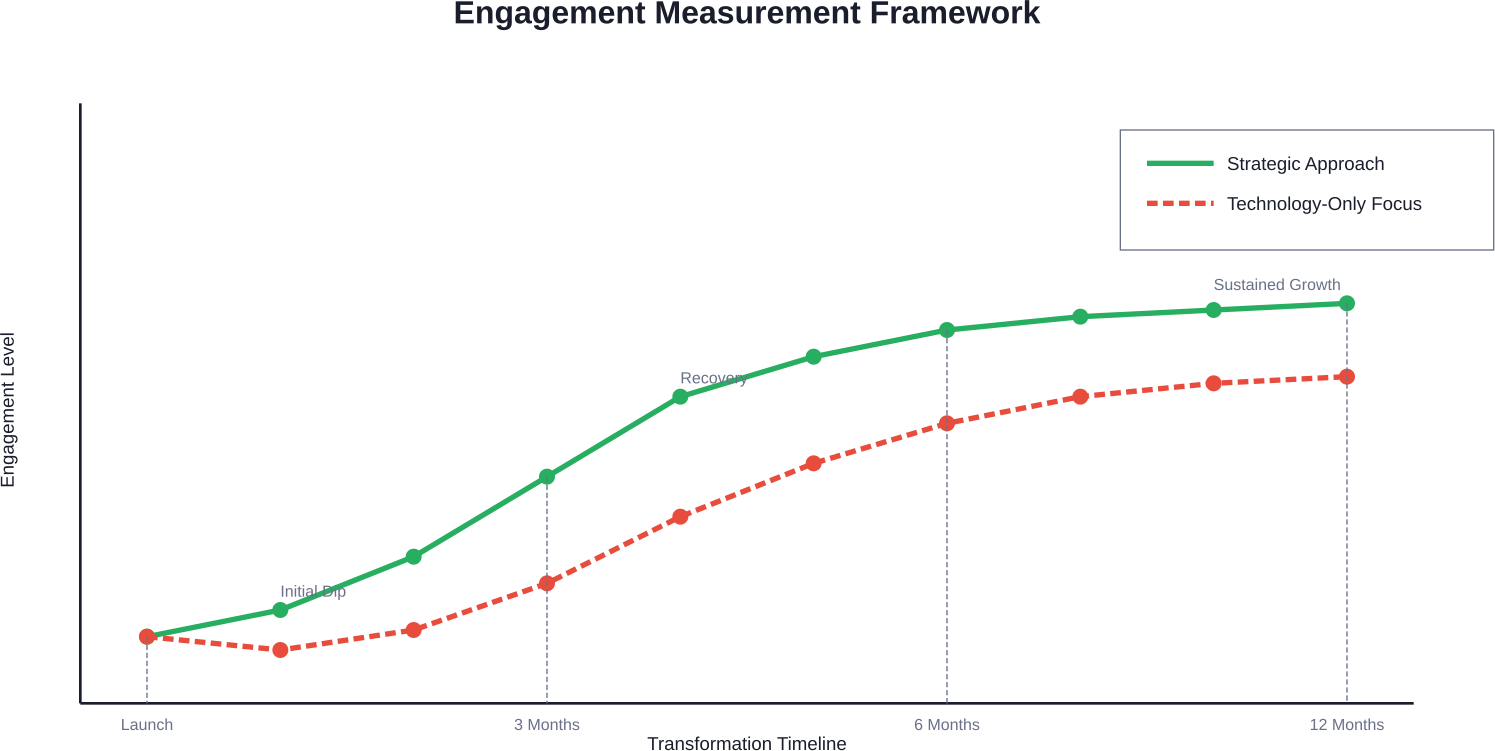

Mesurer le retour sur investissement de la transformation numérique

Comment les organisations peuvent-elles savoir si leur transformation numérique fonctionne réellement ? La mesure est importante.

Selon une étude de Deloitte, 81% des organisations utilisent la productivité comme principale mesure du retour sur investissement de la transformation numérique. Mais cette approche est beaucoup trop étroite. Les organisations qui ont une vision plus globale sont 20% plus susceptibles d'attribuer une valeur d'entreprise moyenne à élevée à leurs transformations numériques.

Deloitte a identifié une taxonomie de 46 indicateurs clés de performance de la transformation numérique. Les cadres de mesure les plus complets assurent le suivi des mesures sur plusieurs dimensions :

Mesures financières

- Croissance du chiffre d'affaires et augmentation de la taille des transactions

- Réduction de la durée du cycle de vente

- Diminution du coût d'acquisition des clients

- Amélioration de la marge bénéficiaire

- Augmentation de la valeur de la durée de vie des clients

Mesures opérationnelles

- Productivité des ventes et répartition du temps

- Temps de cycle des processus et taux d'automatisation

- Taux d'adoption et d'utilisation des technologies

- Notes sur la qualité et l'exhaustivité des données

- Intégration du système et mesures du temps de fonctionnement

Mesures de la clientèle

- Satisfaction des clients et scores NPS

- Taux de rétention et de désabonnement

- Niveaux d'engagement sur les différents canaux

- Temps de réponse et vitesse de résolution des problèmes

- Mesures de l'efficacité de la personnalisation

Dans le domaine des soins de santé en particulier, l'étude de Deloitte montre comment la personnalisation ciblée grâce à la transformation numérique peut générer d'importants avantages financiers. Un plan de santé comptant 500 000 membres pourrait potentiellement augmenter ses revenus annuels de $55 millions à $150 millions grâce à la réduction des taux de désabonnement des appels entrants du service client.

C'est le genre d'impact qui fait que les investissements dans la transformation sont rentables.

Le défi de l'attribution

C'est là que les choses se compliquent. Les initiatives de transformation numérique se déroulent souvent parallèlement à d'autres changements commerciaux, ce qui rend l'attribution directe difficile. Le chiffre d'affaires a-t-il augmenté grâce au nouveau CRM, à l'amélioration du plan de rémunération ou à des conditions de marché favorables ?

Les organisations sophistiquées s'attaquent à ce problème par le biais d'expériences contrôlées lorsque cela est possible, de comparaisons de base et d'analyses à plusieurs variables. Elles suivent également les indicateurs avancés - taux d'adoption, satisfaction des utilisateurs, conformité des processus - qui permettent de prédire les résultats commerciaux à venir.

L'essentiel est d'établir des mesures de référence claires avant le début de la transformation et d'assurer un suivi cohérent tout au long de la mise en œuvre.

Défis communs et comment les surmonter

En théorie, la transformation numérique est une excellente idée. Dans la pratique, la plupart des initiatives se heurtent à des obstacles importants.

Contraintes liées aux systèmes existants

De nombreuses organisations se débattent avec des systèmes obsolètes qui ne s'intègrent pas bien aux outils modernes. Ces plateformes héritées créent des silos de données, ralentissent les processus et limitent les possibilités.

La solution consiste rarement à tout arracher et à repartir à zéro. C'est trop risqué et trop coûteux. Au contraire, les transformations réussies utilisent des intergiciels et des API pour connecter les anciens et les nouveaux systèmes, en modernisant progressivement la pile de données.

Résistance au changement

Les professionnels de la vente résistent souvent aux nouveaux outils et processus, en particulier lorsqu'ils ont réussi avec les méthodes existantes. Cette résistance peut tuer les transformations, même bien conçues.

Pour vaincre les résistances, il faut impliquer les équipes de vente dès le début du processus de planification, communiquer clairement les avantages, fournir une formation adéquate et démontrer les gains rapides. La transformation fonctionne mieux lorsqu'elle est réalisée avec les vendeurs, et non sur eux.

Questions relatives à la qualité des données

L'IA et l'analytique ne fonctionnent bien qu'avec des données propres et précises. De nombreuses organisations découvrent que la qualité de leurs données laisse à désirer lorsqu'elles entament des initiatives de transformation.

Pour y remédier, il faut à la fois des solutions technologiques - outils de déduplication, règles de validation, services d'enrichissement - et des changements de processus tels que le remplissage obligatoire des champs et des examens réguliers de l'hygiène des données.

Lacunes en matière de compétences

La transformation numérique nécessite souvent des capacités que l'équipe actuelle ne possède pas. L'analyse des données, l'administration des technologies, la conception des processus - ces compétences peuvent ne pas exister dans les organisations commerciales traditionnelles.

Les organisations peuvent combler les lacunes en recrutant, en formant le personnel existant ou en s'associant à des spécialistes externes. L'important est de reconnaître les lacunes et d'y remédier plutôt que de supposer que les gens se débrouilleront tout seuls.

Une stratégie peu claire

Certaines organisations se lancent dans la transformation numérique en achetant des outils sans stratégie claire. Elles se retrouvent avec une technologie coûteuse qui ne donne pas de résultats.

Une transformation réussie commence par une stratégie : Quels sont les résultats commerciaux spécifiques que nous visons ? Quels sont les processus à modifier ? Comment allons-nous mesurer le succès ? Le choix de la technologie intervient après avoir répondu à ces questions.

| Défi | Impact | Approche de la solution |

|---|---|---|

| Systèmes hérités | Silos de données, processus lents | Intégration API, modernisation progressive |

| Résistance au changement | Faible adoption, investissement gaspillé | Implication précoce, communication claire, formation |

| Qualité des données | Des informations imprécises, des performances d'IA médiocres | Règles de validation, déduplication, enrichissement |

| Lacunes en matière de compétences | Des capacités sous-utilisées, des progrès lents | Recrutement ciblé, formation continue, partenaires externes |

| Une stratégie peu claire | Des outils mal adaptés, un retour sur investissement peu clair | Définir d'abord les objectifs, puis choisir la technologie |

L'élément humain dans les ventes numériques

Voici ce que trop d'organisations oublient : la transformation numérique ne consiste pas à remplacer les personnes par la technologie. Il s'agit d'augmenter les capacités humaines.

La recherche de Berkeley sur l'IA commerciale met l'accent sur l'équilibre entre l'efficacité de l'IA et les relations humaines. La technologie excelle dans le traitement des données, la reconnaissance des formes et l'automatisation des tâches. Les humains excellent dans l'empathie, la résolution de problèmes complexes et l'établissement de relations.

Les meilleures opérations de vente numérique tirent parti des deux.

Ce que les humains font le mieux

Même dans les environnements de vente hautement numériques, certaines activités restent fondamentalement humaines :

- Établir la confiance et les rapports : L'établissement de relations authentiques nécessite une intelligence émotionnelle, de l'empathie et une connexion personnelle, autant d'éléments que l'IA ne peut pas reproduire.

- Naviguer dans des négociations complexes : Les transactions à fort enjeu avec de multiples parties prenantes et des intérêts divergents requièrent un jugement humain et de la flexibilité.

- Résolution créative de problèmes : Lorsque les clients ont des exigences ou des défis uniques, la créativité et l'expérience humaines permettent de trouver des solutions qui pourraient échapper à la technologie.

- Gestion stratégique des comptes : Les relations à long terme avec les clients, fondées sur une compréhension approfondie et une création de valeur mutuelle, restent des entreprises humaines.

Ce que la technologie fait de mieux

La technologie devrait prendre en charge les tâches qui ne nécessitent pas de jugement humain mais qui prennent beaucoup de temps :

Saisie des données et mise à jour du CRM. Recherche et qualification de prospects. Programmation de réunions et rappels de suivi. Génération de propositions à partir de modèles. Suivi des performances et rapports. Reconnaissance de modèles dans de grands ensembles de données.

Lorsque la technologie prend en charge ces activités, les professionnels de la vente peuvent concentrer leur énergie là où elle crée le plus de valeur, c'est-à-dire auprès des clients.

Tendances futures de la transformation numérique des ventes

La transformation numérique n'est pas un projet ponctuel. La technologie continue d'évoluer, créant de nouvelles capacités et opportunités.

Expansion de l'IA générative

Les outils d'IA générative deviennent de plus en plus sophistiqués et spécifiques à la vente. Au-delà des chatbots génériques, nous voyons des IA qui rédigent des courriels personnalisés, créent des propositions sur mesure, génèrent des résumés de réunions, et même coachent les vendeurs en temps réel pendant les appels.

Mais n'oubliez pas que seuls 21% des responsables des ventes sont actuellement confiants dans leur compréhension de l'IA générative. Au fur et à mesure que la technologie mûrit et que la formation s'améliore, l'adoption s'accélérera.

Systèmes d'auto-apprentissage

Selon une étude de Forrester, le secteur s'oriente vers une taxonomie d'IA à découverte automatique pour les outils d'activation des revenus. Ces systèmes apprendront automatiquement quels contenus sont en corrélation avec les transactions réussies, en optimisant continuellement les recommandations sans configuration manuelle.

Lorsque cette capacité se généralisera, elle changera la donne en matière d'efficacité de l'aide à la vente.

Une intégration plus profonde

Les piles technologiques continueront à se consolider et à s'intégrer. Plutôt que de gérer dix outils distincts avec des transferts de données manuels, les équipes de vente travailleront avec des plateformes unifiées où les données circuleront automatiquement entre les fonctions.

Cette intégration crée la source unique de vérité dont les organisations ont besoin pour des prévisions précises, une vision complète des clients et des opérations efficaces.

La protection de la vie privée et la confiance

La vente numérique étant de plus en plus axée sur les données, les questions de confidentialité et de confiance prennent de plus en plus d'importance. Les réglementations telles que le GDPR établissent des bases, mais les clients attendent de plus en plus de transparence sur la manière dont leurs données sont utilisées.

À l'avenir, la transformation numérique des ventes devra équilibrer les capacités de personnalisation avec des protections claires de la vie privée et des pratiques éthiques en matière de données.

Élaboration d'une feuille de route pour la transformation

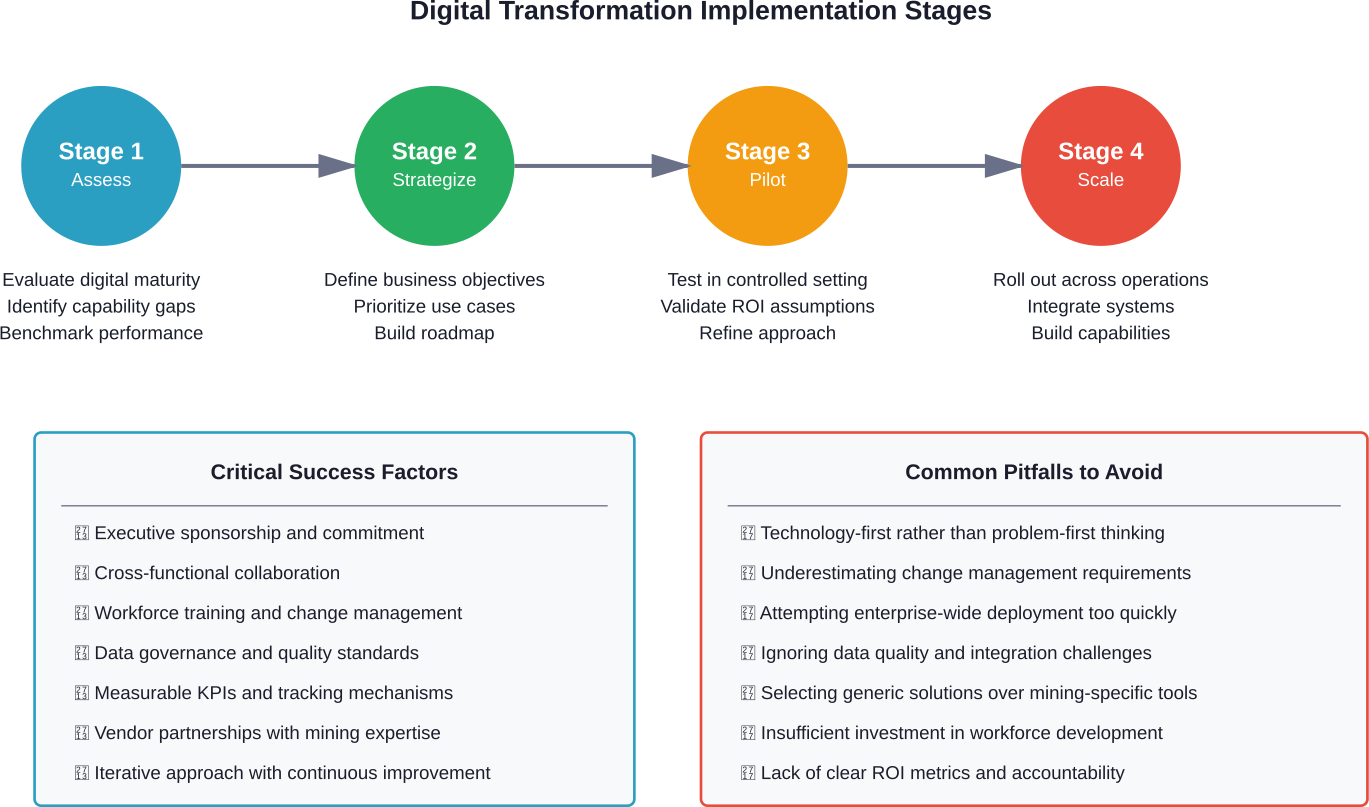

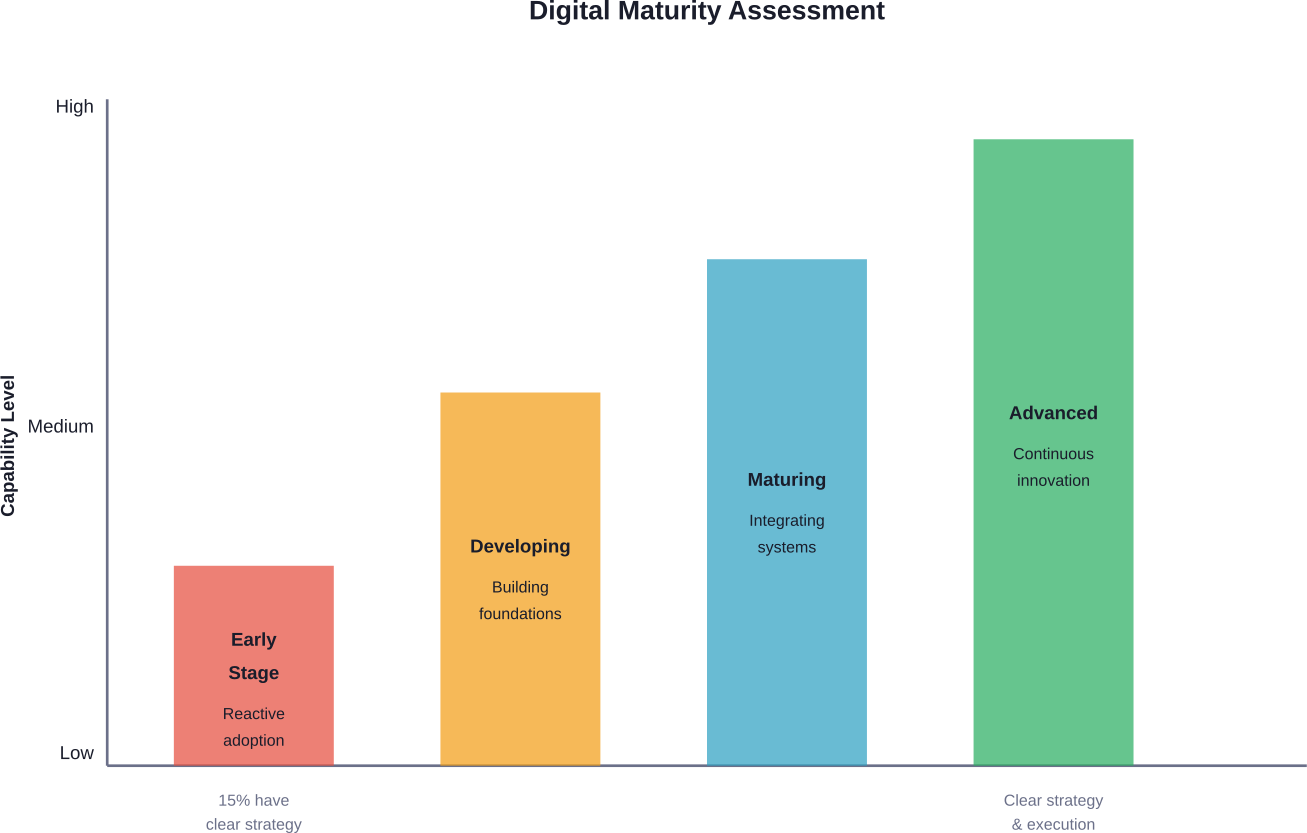

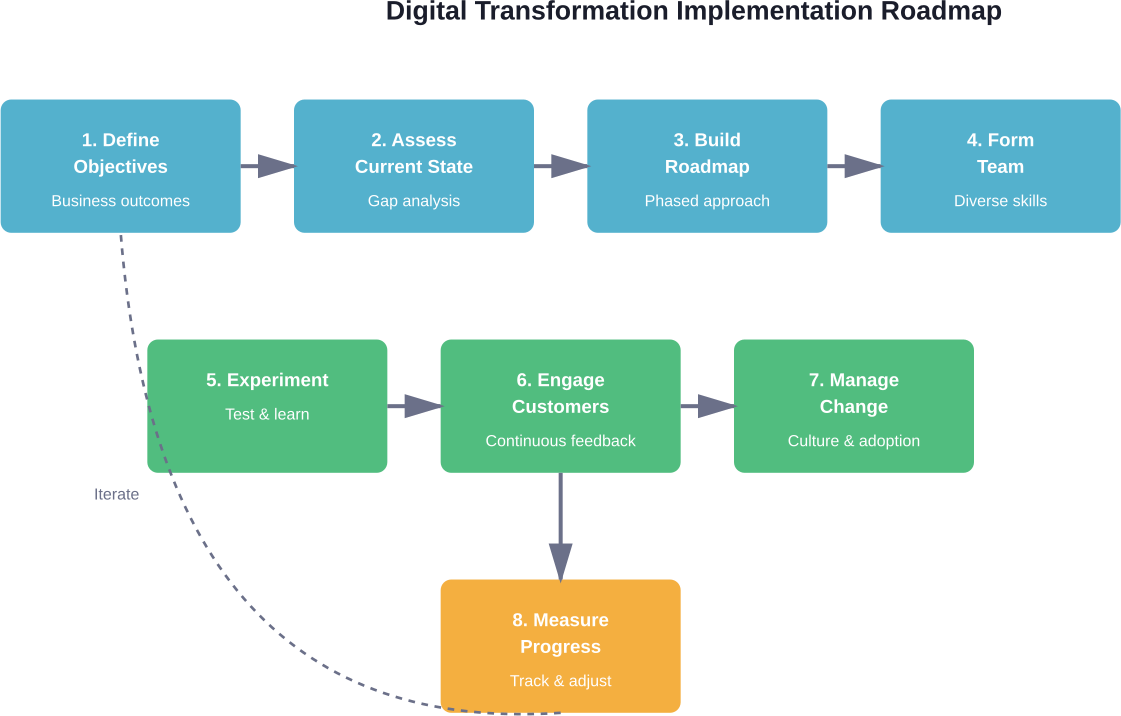

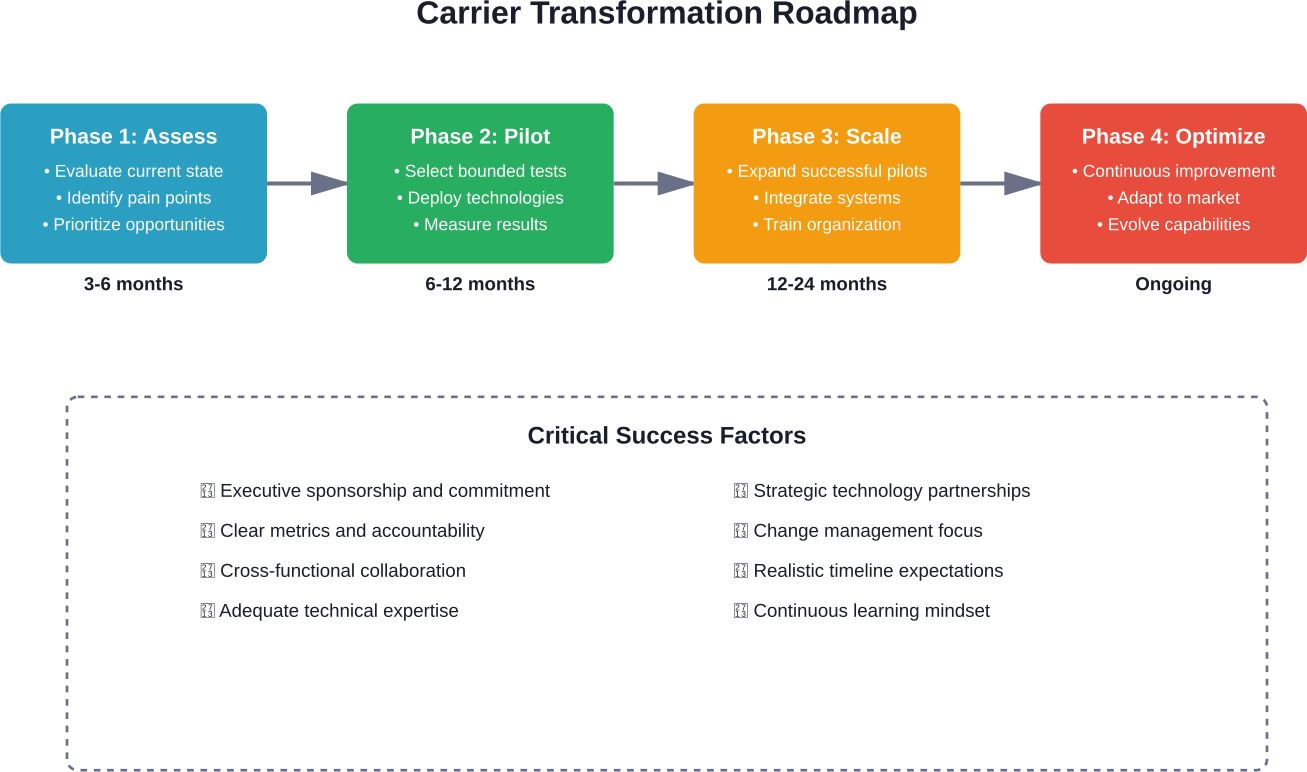

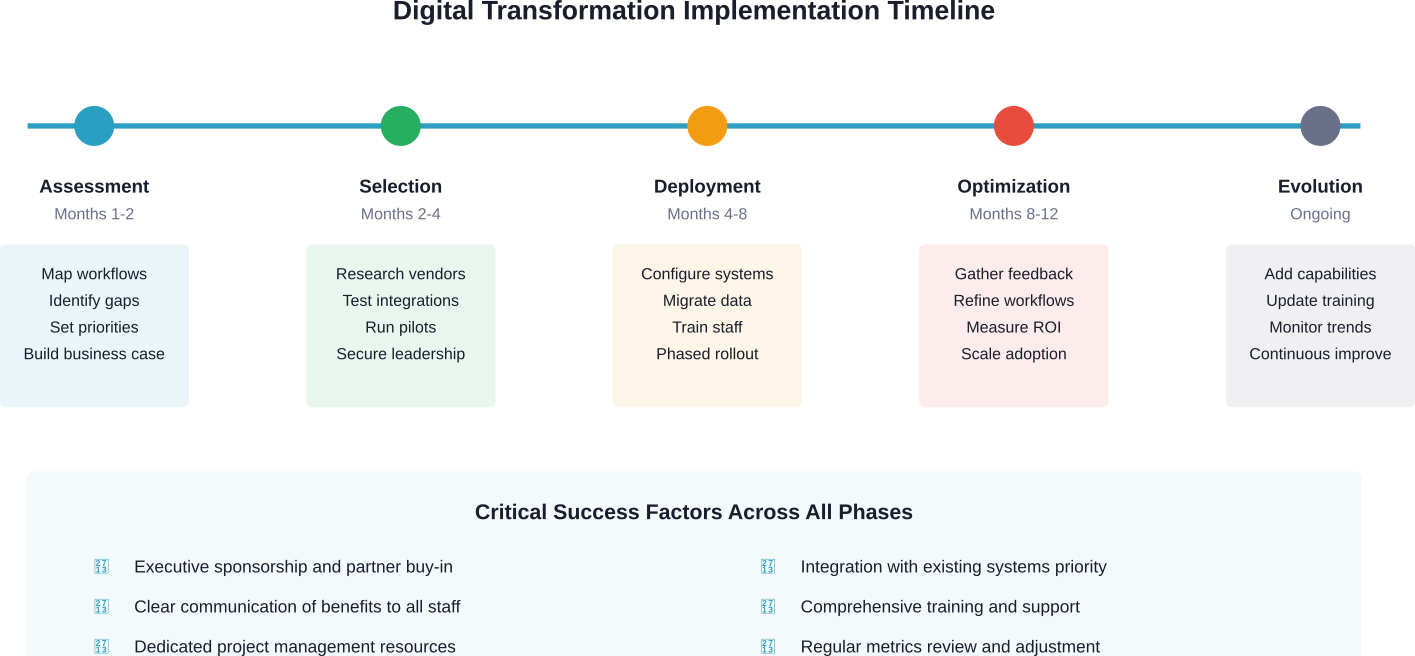

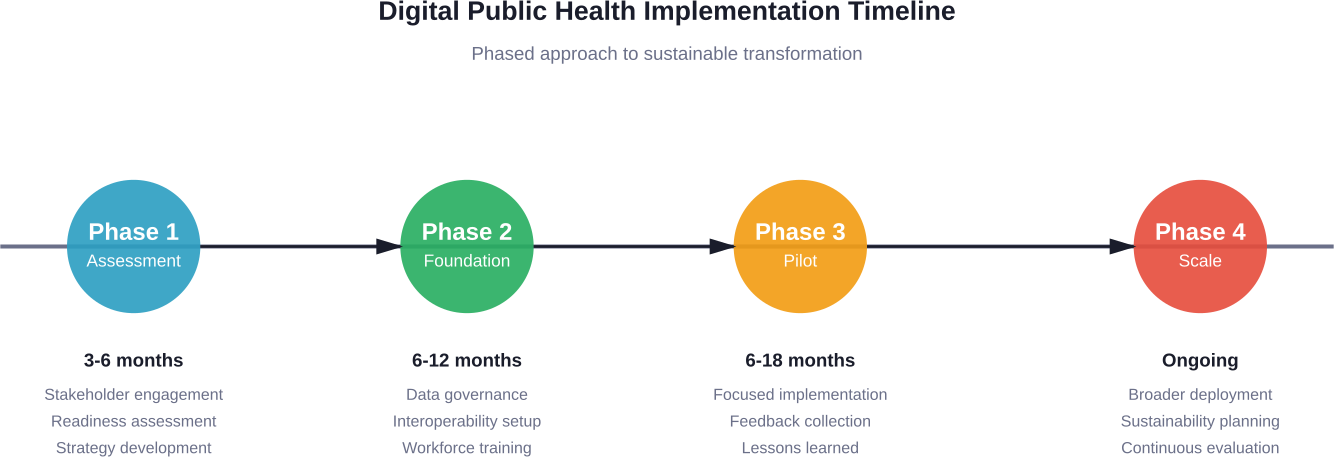

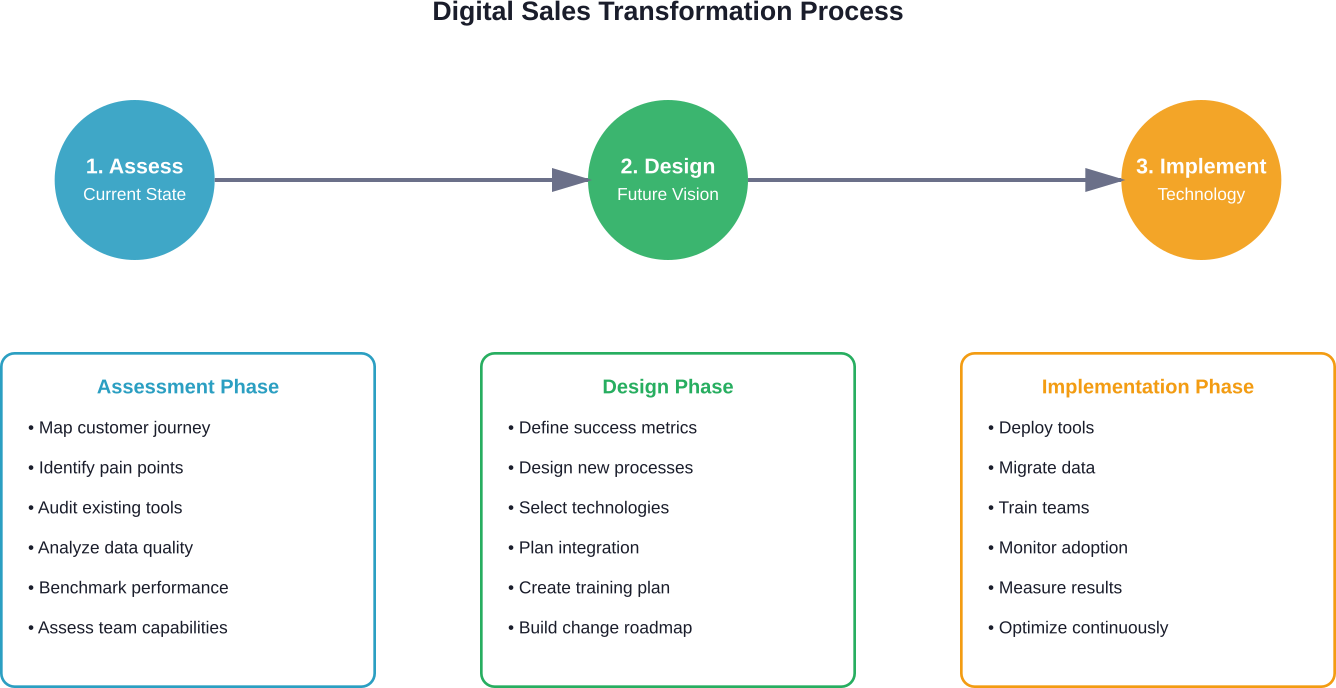

Par où les organisations doivent-elles commencer ? Une transformation numérique efficace suit une feuille de route délibérée plutôt qu'une adoption aléatoire d'outils.

Phase 1 : Fondation (mois 1 à 3)

Évaluer l'état actuel des processus, de la technologie, des données et des capacités. Cartographier le parcours du client en identifiant les points douloureux. Auditer les outils existants pour détecter les lacunes et les chevauchements. Établir des mesures de référence. Définir des objectifs clairs et des critères de réussite.

Cette phase de base permet d'éviter l'erreur commune qui consiste à acheter des solutions avant de comprendre les problèmes.

Phase 2 : Résultats rapides (mois 3 à 6)

Identifiez les améliorations à fort impact et à faible complexité qui produisent des résultats rapides. Il peut s'agir d'automatiser des tâches manuelles spécifiques, de mettre en place des modèles de courrier électronique ou d'améliorer la qualité des données dans des domaines clés.

Les gains rapides créent une dynamique et démontrent la valeur, ce qui facilite l'obtention d'un soutien pour les initiatives à plus long terme.

Phase 3 : Transformation de base (mois 6-18)

Déployer des plateformes technologiques majeures, redéfinir les processus de base, intégrer les systèmes, migrer les données et former les équipes de manière approfondie. Cette phase nécessite des investissements importants et une gestion du changement.

Décomposez cette phase en étapes gérables plutôt que de tout tenter simultanément. Les déploiements progressifs réduisent les risques et permettent d'apprendre en cours de route.

Phase 4 : Optimisation (mois 18+)

Contrôler les performances par rapport aux indicateurs clés de performance établis, recueillir les commentaires des utilisateurs, identifier les possibilités d'optimisation et affiner en permanence les processus et les configurations.

La transformation numérique ne se termine jamais vraiment. La technologie évolue, les besoins des entreprises changent et de nouvelles opportunités apparaissent. La phase d'optimisation devient un modèle opérationnel permanent.

Commencez votre transformation numérique des ventes avec A-listware

Les équipes de vente sont souvent confrontées à des outils fragmentés, à des configurations CRM obsolètes et à des rapports manuels. La transformation numérique commence généralement par la réparation de ces fondations. A-listware travaille avec des entreprises qui souhaitent moderniser leurs systèmes internes, connecter les données de vente à travers les départements et construire des logiciels qui soutiennent des opérations de vente plus rapides et plus transparentes. Son équipe commence généralement par examiner les flux de travail et l'infrastructure actuels, puis conçoit un plan de transformation pratique qui peut inclure l'intégration CRM, l'automatisation, l'analyse et le développement de plates-formes personnalisées.

La même approche s'applique aux environnements de vente en contact avec les clients, tels que les plateformes de commerce électronique ou de vente au détail. A-listware aide les entreprises à intégrer les technologies modernes, à améliorer la façon dont les données clients sont utilisées et à construire des systèmes qui donnent aux équipes de vente une vision plus claire des performances. Si votre infrastructure de vente dépend encore d'outils déconnectés ou de systèmes anciens, A-listware peut vous aider à restructurer l'aspect technique du processus de vente afin qu'il soutienne réellement la croissance.

Si vous souhaitez moderniser le mode de fonctionnement de votre organisation commerciale, contactez Logiciel de liste A pour vous aider à transformer des outils épars et des processus manuels en un système de vente numérique connecté.

Questions fréquemment posées

- Qu'est-ce que la transformation numérique pour les ventes ?

La transformation numérique des ventes est l'intégration stratégique des technologies numériques dans tous les aspects des opérations de vente afin d'améliorer l'efficacité, l'expérience client et la croissance du chiffre d'affaires. Elle implique l'automatisation des tâches répétitives, l'exploitation de l'analyse des données pour obtenir des informations, l'adoption d'outils alimentés par l'IA et la réimagination des processus de vente traditionnels pour les acheteurs modernes. L'objectif est de rendre les équipes de vente plus efficaces tout en améliorant simultanément les interactions avec les clients.

- Combien de temps dure la transformation numérique des ventes ?

La plupart des initiatives complètes de transformation numérique des ventes prennent 12 à 24 mois pour la mise en œuvre de base, bien que l'optimisation se poursuive indéfiniment. Le calendrier dépend de la taille de l'organisation, de la maturité technologique existante, de l'ampleur des changements et de la disponibilité des ressources. Des gains rapides peuvent souvent être obtenus en 3 à 6 mois pour créer une dynamique, tandis que la transformation complète des processus, de la technologie et de la culture nécessite un investissement plus long.

- Quel est le retour sur investissement de la transformation numérique des ventes ?

Selon l'étude CISR du MIT, les entreprises prêtes pour l'avenir qui réussissent leur transformation enregistrent une croissance moyenne de leur chiffre d'affaires de 17,3 points de pourcentage et une marge nette de 14,0 points de pourcentage supérieure à la moyenne du secteur. Toutefois, le retour sur investissement varie considérablement en fonction de la qualité de la mise en œuvre, du contexte sectoriel et de l'approche de mesure. Selon l'étude de Deloitte, les organisations qui utilisent des ICP holistiques au-delà de la simple productivité sont 20% plus susceptibles d'attribuer une valeur d'entreprise moyenne à élevée à leurs transformations.

- Devons-nous remplacer toute notre équipe de vente pour la transformation numérique ?

La transformation numérique renforce les capacités humaines au lieu de les remplacer. L'enquête annuelle sur les entreprises de 2023 du Bureau du recensement des États-Unis (qui se réfère aux données de 2022) indique que seulement 3,8% des entreprises utilisent l'IA, et bien que l'impact sur l'emploi soit limité en raison de la faible adoption, les entreprises utilisant l'IA ont souvent fait état d'un besoin de niveaux de compétences plus élevés. L'accent devrait être mis sur la formation des équipes existantes pour travailler efficacement avec les nouveaux outils tout en tirant parti de la technologie pour traiter les tâches lourdes en données, libérant ainsi les vendeurs pour qu'ils se concentrent sur l'établissement de relations et les activités stratégiques où les humains excellent.

- Quels sont les plus grands défis de la transformation numérique des ventes ?

Les défis les plus courants sont les contraintes liées aux systèmes existants qui créent des silos de données, la résistance au changement de la part des équipes de vente qui sont à l'aise avec les méthodes existantes, la mauvaise qualité des données qui nuit à l'IA et à l'analytique, les lacunes en matière de compétences dans des domaines tels que l'analyse des données et l'administration des technologies, et une stratégie peu claire qui conduit à des achats d'outils mal alignés. Les transformations réussies s'attaquent à ces problèmes par le biais d'une modernisation progressive, d'une implication précoce des parties prenantes, d'initiatives de qualité des données, d'une formation ciblée et d'une planification stratégique claire avant la sélection de la technologie.

- Quelle est l'importance de l'IA dans la transformation des ventes ?

L'IA est devenue un élément central de la transformation numérique des ventes, même si son adoption reste inégale. L'IA pour la vente permet d'évaluer et de prioriser les prospects, de personnaliser à grande échelle, d'améliorer la précision des prévisions et d'utiliser l'intelligence conversationnelle pour le coaching. Cependant, seule une partie des dirigeants commerciaux se sentent confiants dans leur compréhension de l'IA générative, selon une étude de la California Management Review. Pour réussir, il faut trouver un équilibre entre l'efficacité de l'IA et les relations menées par les humains - la technologie s'occupe des tâches analytiques tandis que les humains se concentrent sur l'établissement de relations et la résolution de problèmes complexes.

- Les petites entreprises doivent-elles s'engager dans la transformation numérique des ventes ?

Oui, même si la portée et l'approche peuvent différer des initiatives des entreprises. Les petites entreprises sont confrontées aux mêmes attentes des clients en matière d'expériences numériques et d'interactions personnalisées. Toutefois, les contraintes de ressources les amènent à se concentrer d'abord sur les domaines à fort impact : automatisation de base des tâches répétitives, mise en œuvre de la gestion de la relation client pour une meilleure gestion des données et amélioration des processus centrés sur le client. Les petites entreprises peuvent souvent avancer plus vite que les grandes en raison d'une complexité moindre, ce qui fait de leur taille un avantage lors de la transformation.

Conclusion : La voie à suivre

La transformation numérique des ventes n'est plus facultative. Les attentes des clients, les pressions concurrentielles et les capacités technologiques ont fondamentalement changé le paysage de la vente.

Les organisations qui s'accrochent aux méthodes traditionnelles prennent du retard, d'abord progressivement, puis de façon spectaculaire. L'écart de performance entre les entreprises prêtes pour l'avenir et les retardataires continue de se creuser au fur et à mesure que les capacités numériques s'accroissent avec le temps.

Mais une transformation réussie ne se limite pas à l'achat des derniers outils. Elle exige une réflexion stratégique sur les besoins des clients, une évaluation honnête des capacités actuelles, une refonte délibérée des processus et un investissement soutenu dans le développement du personnel parallèlement au déploiement de la technologie.

La bonne nouvelle ? Les organisations n'ont pas besoin de tout transformer du jour au lendemain. Commencez par des objectifs clairs, concentrez-vous sur les domaines à fort impact, démontrez les gains rapides et construisez à partir de là. Chaque amélioration crée une dynamique pour la suivante.

La transformation numérique des ventes équilibre l'efficacité de la technologie avec les forces humaines. L'IA gère l'analyse des données, l'automatisation élimine les tâches répétitives et analyse les informations de surface, libérant ainsi les professionnels de la vente pour qu'ils se concentrent sur ce qu'ils font le mieux : établir des relations, résoudre des problèmes complexes et créer de la valeur pour les clients.

Cette combinaison d'expertise humaine et de capacité numérique définit l'avenir de la vente. Les organisations qui maîtrisent cet équilibre domineront leurs marchés. Celles qui ne le feront pas se demanderont ce qui s'est passé.

Prêt à transformer vos opérations de vente ? Commencez par évaluer votre situation actuelle, définissez votre objectif et identifiez les premiers changements à fort impact qui vous permettront d'aller de l'avant. La technologie existe, la feuille de route est éprouvée et les résultats parlent d'eux-mêmes.