Короткий виклад: Цифрова трансформація задля безпеки інтегрує заходи з кібербезпеки в усі зусилля з модернізації організації, захищаючи дані, системи та операції в міру того, як бізнес впроваджує хмарну інфраструктуру, технології штучного інтелекту та процеси, орієнтовані на цифрові технології. Згідно з концепціями NIST і CISA, безпечна трансформація вимагає архітектури нульової довіри, постійного моніторингу та підходів, заснованих на оцінці ризиків, які розглядають безпеку як фундаментальну основу, а не як другорядне питання.

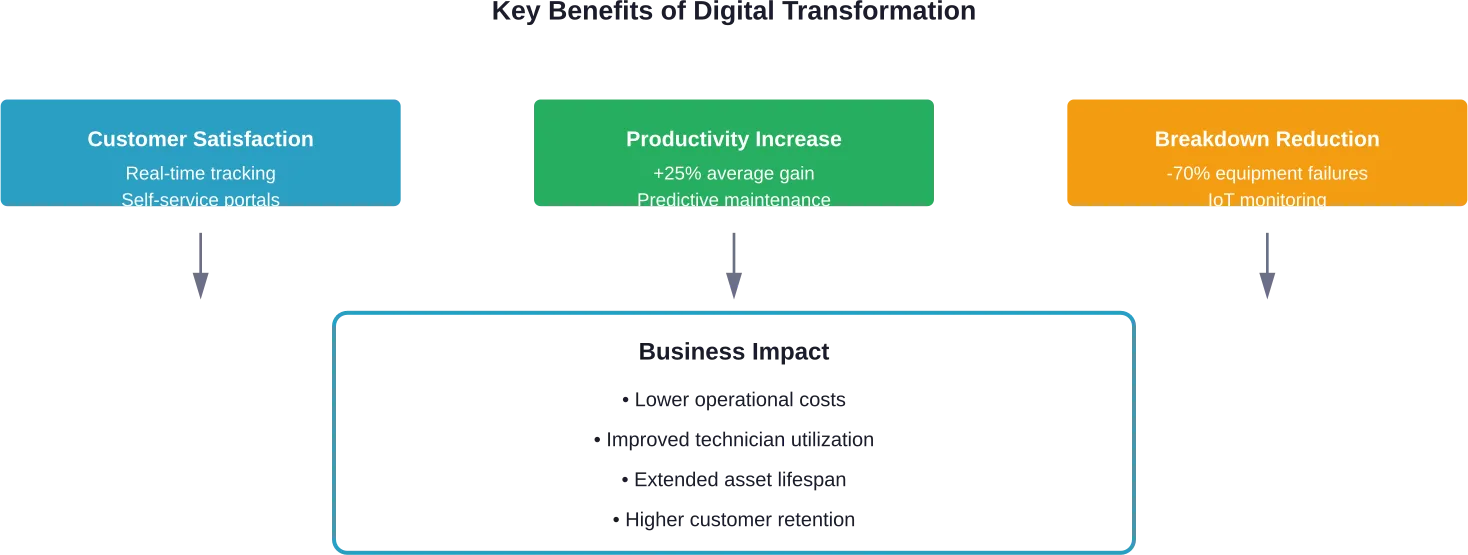

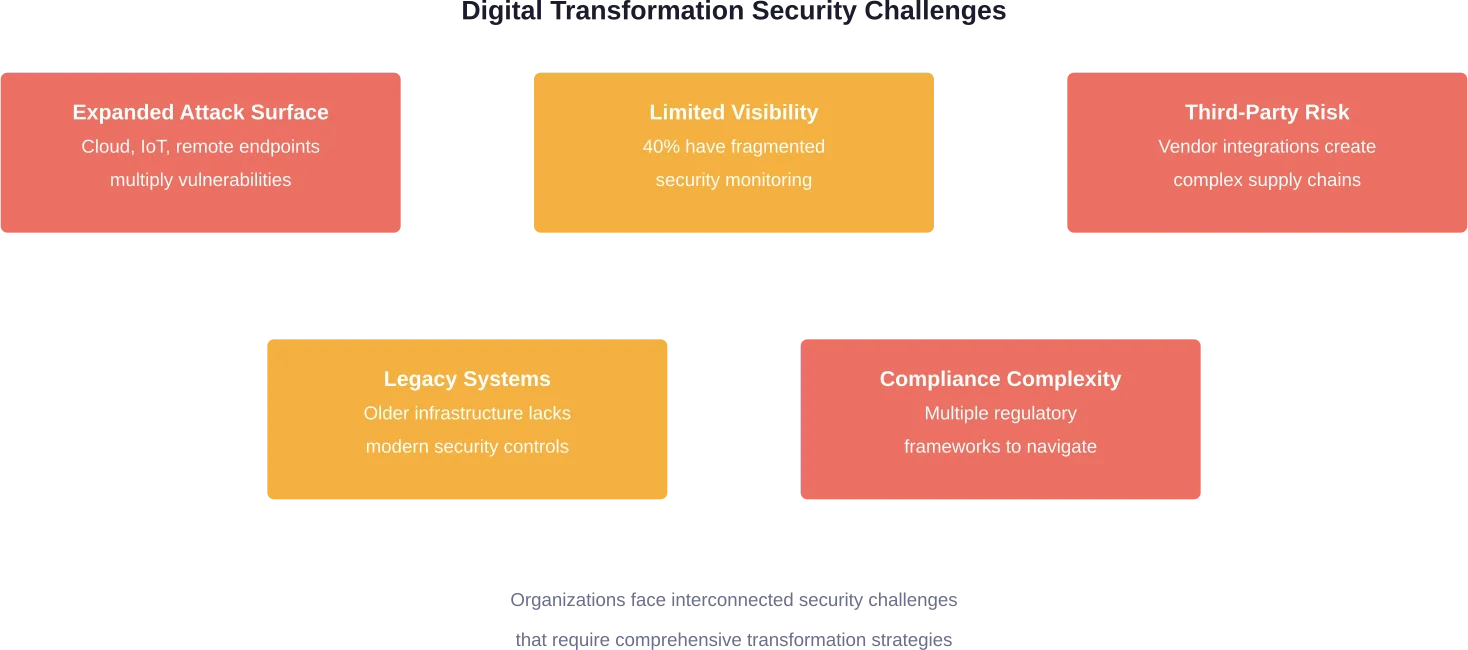

Організації по всьому світу прискорюють свої ініціативи з цифрової трансформації. Але ось у чому річ - поки компанії поспішають впроваджувати хмарні сервіси, штучний інтелект та технології Інтернету речей, вони одночасно розширюють свої можливості для атак.

Питання вже не в тому, чи трансформуватися в цифровому форматі. Питання в тому, як це робити безпечно.

Згідно зі звітом SANS State of ICS/OT Security 2025, лише 14 відсотків організацій відчувають себе повністю готовими до нових кіберзагроз у своїх операційних середовищах. Це тривожна статистика, якщо врахувати, що більш ніж одна з п'яти організацій (21.5%) повідомила про інцидент з кібербезпекою за останній рік, і чотири з 10 таких подій спричинили порушення операційної діяльності.

Безпека не може бути прикручена пізніше. Вона має бути вплетена в тканину трансформації з першого дня.

Що таке цифрова трансформація для безпеки?

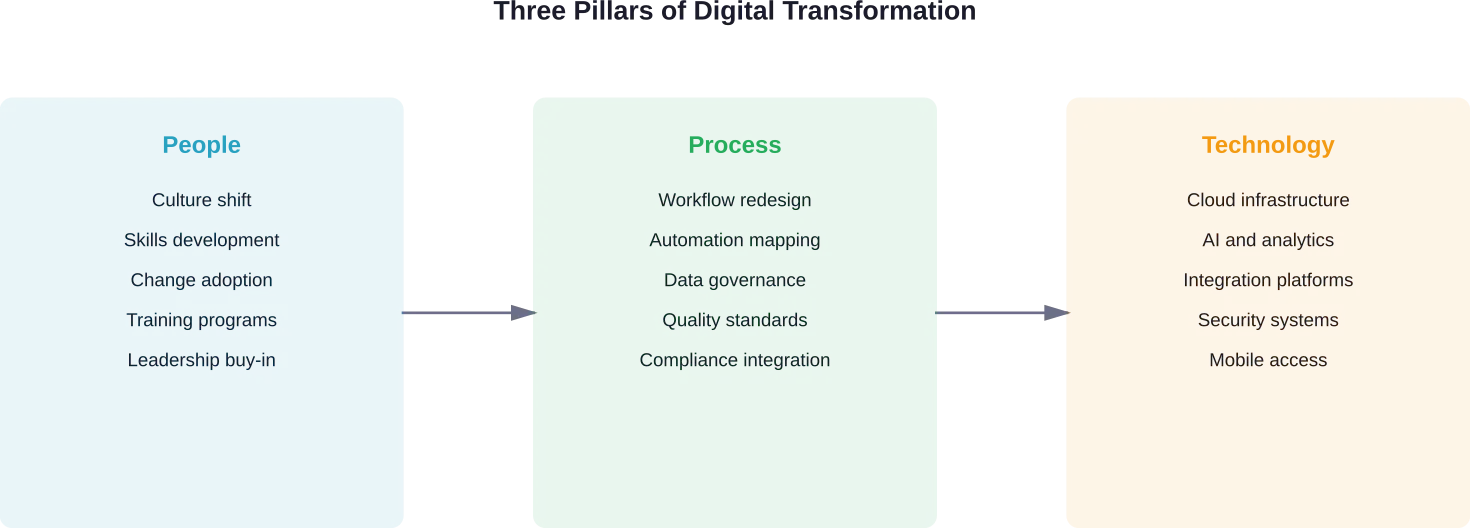

Цифрова трансформація заради безпеки - це стратегічна інтеграція принципів, технологій і практик кібербезпеки на кожному етапі модернізації організації. Йдеться не про додавання брандмауерів до хмарної інфраструктури, а про фундаментальне переосмислення того, як працює безпека в цифровому середовищі.

Традиційні моделі безпеки передбачали чітко визначений периметр мережі. Співробітники працювали в офісі, додатки жили в центрах обробки даних, а команди безпеки могли чітко окреслити межі того, що потребувало захисту.

Ті часи минули.

Сучасні організації працюють у гібридних хмарних середовищах, підтримують віддалену роботу та постійно інтегрують сторонні сервіси. Згідно з моделлю зрілості нульової довіри CISA, метою є запобігання несанкціонованому доступу до даних і сервісів шляхом прийняття точних, найменш привілейованих рішень щодо доступу за кожним запитом - навіть якщо мережа вже вважається скомпрометованою.

Безпечна цифрова трансформація використовує такі технології, як хмарні обчислення, мобільність і машинне навчання, щоб підвищити гнучкість і водночас захистити кожну точку підключення. Організації повинні одночасно модернізувати як свої бізнес-операції, так і свою систему безпеки.

Покращуйте безпеку за допомогою цифрової трансформації

Трансформація безпеки працює лише тоді, коли системи правильно побудовані та підтримуються. A-listware надає спеціалізовані команди інженерів, які допомагають впроваджувати безпечні архітектури та підтримувати їх у довгостроковій перспективі.

Маючи досвід роботи з корпоративними технологіями та хмарними платформами, команда надає підтримку:

- модернізація застарілих систем

- впровадження захищених хмарних середовищ

- інтеграція моніторингу та контролю доступу

- обслуговування та масштабування критично важливої для безпеки інфраструктури

Залежно від потреб проекту, команда може інтегруватися в існуючі робочі процеси або взяти на себе відповідальність за конкретні компоненти системи. Зверніться до A-listware щоб обговорити вашу трансформацію системи безпеки та отримати необхідну інженерну підтримку.

Чому кібербезпека має ключове значення для цифрової трансформації

Дані стали надзвичайно цінними. Не лише для компаній та клієнтів, але й для кіберзлочинців, які прагнуть наживи. Опитування, проведене Ponemon Institute у 2020 році, показало, що понад 80 відсотків учасників вважають, що дані їхніх організацій з часом стали більш цінними.

Зі збільшенням цінності зростає і ризик.

Цифрова трансформація створює нові вразливості. Міграція в хмару наражає дані на різні вектори загроз. Пристрої Інтернету речей збільшують кількість кінцевих точок, які потребують моніторингу. Віддалена робота усуває традиційний мережевий периметр. Штучний інтелект створює нові поверхні для атак і посилює існуючі загрози.

Стрімке поширення штучного інтелекту, смарт-технологій та хмарної інфраструктури підштовхнуло глобальну цифрову трансформацію до нового етапу. Те, що колись було необов'язковим, стало необхідним для виживання.

Відповідно до стандартів ISO з інформаційної безпеки, організації повинні ставитися до захисту даних як до наріжного каменю створення цінності в епоху, визначену цифровим взаємозв'язком. Цей безцінний ресурс постійно піддається загрозам з боку все більш витончених і глобальних кіберзлочинців.

Мінливий ландшафт загроз

Зловмисники не стоять на місці. Вони розвивають свої методи паралельно з легітимним технологічним прогресом.

Аналіз нових методів атак, проведений Інститутом SANS на конференції RSAC 2025, висвітлив загрози, які поєднують технічну складність, операційні збої та правову невизначеність. Захисники повинні бути готовими до супротивників, які використовують ті ж самі технології цифрової трансформації, які впроваджують організації.

Лише 13% респондентів повідомили про повну прозорість ланцюжка кібервбивств в ICS, тоді як понад 40% описали свою прозорість як часткову і фрагментарну, з великими прогалинами.

Без комплексної видимості розвідка загроз не може бути ефективно застосована. Організації можуть знати про ризики теоретично, але їм бракує операційного контексту, щоб діяти на основі цих знань.

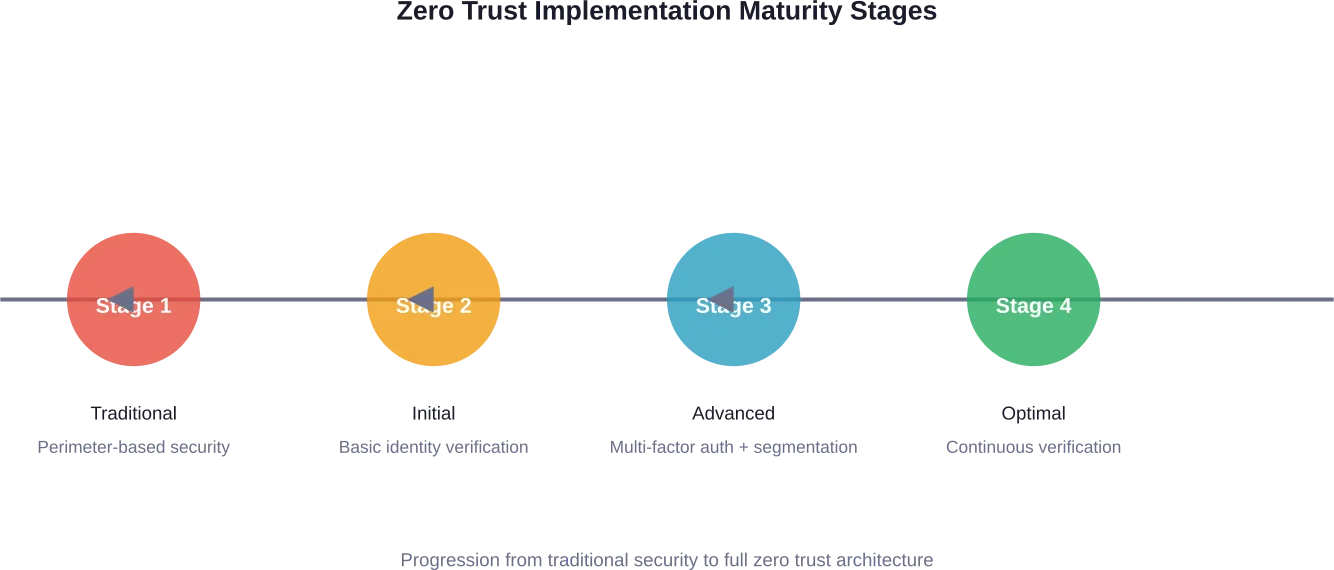

Впровадження архітектури нульової довіри

Нульова довіра стала основоположною моделлю безпеки для цифрової трансформації. Концепція проста: ніколи не довіряй, завжди перевіряй.

Модель зрілості нульової довіри CISA містить набір концепцій, покликаних мінімізувати невизначеність при застосуванні точних рішень щодо доступу з найменшими привілеями. Підхід передбачає, що мережа вже скомпрометована і вимагає перевірки кожного запиту на доступ, незалежно від того, звідки він надійшов.

Це важливо, тому що традиційні моделі безпеки, засновані на периметрі, не працюють у хмарних і гібридних середовищах. Коли додатки живуть у кількох хмарах, дані проходять через різні сервіси, а співробітники працюють звідусіль, не існує єдиного периметра для захисту.

Архітектура нульової довіри вирішує цю проблему шляхом реалізації декількох ключових принципів:

- Перевірте явно, використовуючи всі доступні точки даних для автентифікації

- Застосовуйте найменш привілейований доступ, щоб обмежити права користувачів лише необхідними

- Припустити прорив і мінімізувати радіус вибуху за допомогою сегментації

- Перевіряйте та реєструйте весь трафік для постійного моніторингу

- Використовуйте шифрування всюди, де дані переміщуються або зберігаються

Рамкова концепція кібербезпеки NIST доповнює принцип нульової довіри, допомагаючи організаціям краще зрозуміти та вдосконалити управління ризиками кібербезпеки за допомогою структурованого підходу до ідентифікації, захисту, виявлення, реагування та відновлення після загроз.

Вбудовування безпеки в хмарну трансформацію

Впровадження хмарних технологій прискорюється. Завдяки мережам 5G, що забезпечують швидкість до 10 Гбіт/с, співробітники можуть отримувати доступ до додатків і даних через мобільні мережі швидше, ніж через традиційні офісні з'єднання.

Але трансформація хмарних технологій привносить унікальні міркування щодо безпеки. Моделі спільної відповідальності означають, що організації повинні розуміти, які засоби контролю безпеки належать їм, а які - хмарним провайдерам. Неправильні конфігурації залишаються однією з найпоширеніших причин інцидентів, пов'язаних з безпекою хмарних технологій.

Безпечна хмарна трансформація вимагає:

- Системи управління ідентифікацією та доступом, які працюють у гібридних середовищах

- Політика класифікації та захисту даних, яка супроводжує інформацію, де б вона не рухалася

- Моніторинг безпеки, що забезпечує видимість хмарних робочих навантажень і сервісів

- Автоматизація комплаєнсу для дотримання нормативних вимог на всіх платформах

- Плани реагування на інциденти, адаптовані для хмарних архітектур

Організації також повинні враховувати, як різні моделі хмарних сервісів - IaaS, PaaS, SaaS - впливають на їхні обов'язки з безпеки. Чим більше провайдер керує, тим менше прямого контролю мають команди безпеки над базовою інфраструктурою.

| Компонент безпеки | Традиційна інфраструктура | Хмарне середовище |

|---|---|---|

| Фізична безпека | Організація керує | Провайдер керує |

| Керування мережею | Повний контроль | Спільна відповідальність |

| Управління ідентифікацією | Локальний каталог | Хмарний IAM |

| Шифрування даних | Організація впроваджує | Організація налаштовує |

| Моніторинг відповідності | Ручний аудит | Автоматизовані інструменти комплаєнсу |

| Реагування на інциденти | Прямий доступ до систем | Дослідження на основі API |

Управління безпекою в умовах трансформації, керованої штучним інтелектом

Штучний інтелект змінює як бізнес-операції, так і кібербезпеку. Організації впроваджують ШІ в продукти, послуги та внутрішні процеси з безпрецедентною швидкістю.

Це створює парадокс. Штучний інтелект розширює можливості безпеки завдяки кращому виявленню загроз, автоматизованому реагуванню та поведінковому аналізу. Водночас він створює нові вразливості та посилює існуючі ризики.

Зловмисники використовують ШІ для створення більш переконливих фішингових кампаній, автоматизації виявлення вразливостей і обходу традиційних засобів контролю безпеки. Розрив у рівнях складності зменшується, оскільки інструменти ШІ стають комерціалізованими і доступними для зловмисників з обмеженими технічними знаннями.

Згідно з нещодавнім аналізом, висока залежність від третіх сторін у процесі трансформації на основі штучного інтелекту посилює ці ризики. Організації часто інтегрують послуги ШІ від постачальників без повного розуміння наслідків такої залежності для безпеки.

Міркування щодо безпеки при інтеграції ШІ

Організації, що впроваджують технології штучного інтелекту, повинні враховувати кілька аспектів безпеки:

- Моделюйте безпеку, щоб запобігти ворожим атакам, які маніпулюють поведінкою ШІ

- Захист конфіденційності даних для навчальних даних та вхідних даних для виведення

- Безпека ланцюжка поставок фреймворків, бібліотек і попередньо навчених моделей штучного інтелекту

- Моніторинг упередженості та справедливості для запобігання дискримінаційним результатам

- Вимоги до пояснюваності щодо комплаєнсу та підзвітності

Швидкі темпи розвитку штучного інтелекту означають, що практики безпеки все ще розвиваються. Багато експертів пропонують ставитися до систем штучного інтелекту з особливою увагою під час перевірок безпеки та моделювання загроз.

Подолання розриву між безпекою та бізнес-лідерством

Однією з постійних проблем безпечної цифрової трансформації є розрив між командами з безпеки та бізнес-лідерами. Керівники зосереджені на швидкості впровадження інновацій, конкурентних перевагах і клієнтському досвіді. Фахівці з безпеки наголошують на зменшенні ризиків, дотриманні нормативних вимог та запобіганні загрозам.

Ці пріоритети не є протилежними за своєю суттю, але про них часто говорять несумісними мовами.

Безпека повинна вести дискусії в бізнес-термінах. Замість того, щоб говорити про кількість вразливостей і цикли виправлень, ефективні лідери безпеки переводять технічні ризики у площину впливу на бізнес: втрата доходу від простоїв, шкода репутації від порушень, регуляторні штрафи за невідповідність вимогам.

Чотири підходи допомагають подолати цей розрив:

- Кількісно оцініть ризик у фінансових термінах, які резонують з прийняттям рішень керівництвом

- Узгоджуйте ініціативи з безпеки з бізнес-цілями та цілями трансформації

- Демонструвати безпеку як фактор, що сприяє інноваціям, а не блокує їх

- Встановіть ключові показники ефективності безпеки, які будуть зрозумілі бізнес-лідерам

Організації, які успішно інтегрують безпеку в цифрову трансформацію, ставляться до неї як до стратегічної бізнес-функції, а не як до технічної деталі. Керівники служби безпеки беруть участь у плануванні трансформації з самого початку, забезпечуючи, щоб захист був закладений в нові системи, а не модернізований пізніше.

Розбудова спроможностей безперервного моніторингу та реагування

Статичні засоби контролю безпеки не встигають за динамічним цифровим середовищем. Організаціям потрібен безперервний моніторинг, який адаптується до змін інфраструктури, нових загроз і бізнес-вимог, що еволюціонують.

Згідно зі звітом SANS State of ICS/OT Security 2025, прогалини в видимості є критичним недоліком. Без комплексного моніторингу всіх систем - включаючи хмарні робочі навантаження, локальну інфраструктуру, пристрої Інтернету речей та операційні технології - команди безпеки працюють частково наосліп.

Потрібен ефективний безперервний моніторинг:

- Централізоване ведення журналу, що агрегує дані з усіх систем і сервісів

- Автоматизоване виявлення загроз за допомогою поведінкової аналітики та машинного навчання

- Сповіщення в реальному часі з інтелектуальною розстановкою пріоритетів для зменшення шуму

- Інтегровані робочі процеси реагування, що прискорюють розслідування та усунення наслідків

- Показники та інформаційні панелі, які забезпечують видимість стану безпеки

Мета - не просто швидше виявляти загрози. Це створення організаційної стійкості - здатності протистояти атакам, мінімізувати наслідки та швидко відновлюватися після інцидентів.

| Можливості безпеки | Реактивний підхід | Проактивний підхід |

|---|---|---|

| Виявлення загроз | Сканування на основі підпису | Поведінкова аналітика + розвідка загроз |

| Реагування на інциденти | Ручне дослідження | Автоматизовані плейлисти + оркестрування |

| Управління вразливостями | Періодичне сканування | Постійна оцінка + визначення пріоритетів |

| Тестування безпеки | Щорічні випробування на проникнення | Безперервна перевірка + червоні команди |

| Моніторинг відповідності | Точковий аудит | Безперервна перевірка відповідності |

Вирішення питань безпеки третіх осіб та ланцюгів постачання

Сучасні організації рідко працюють ізольовано. Вони інтегрують послуги хмарних провайдерів, постачальників SaaS, API-партнерів та постачальників технологій. Кожна точка інтеграції являє собою потенційну вразливість для безпеки.

Атаки на ланцюги постачання стають все більш витонченими. Зловмисники обирають менш захищених постачальників як точки входу до більш захищених організацій. Потрапивши в середовище довіреного партнера, зловмисники можуть переорієнтуватися на свою кінцеву мету.

Управління ризиком третьої сторони вимагає:

- Оцінка безпеки постачальника перед затвердженням інтеграції

- Постійний моніторинг стану безпеки третіх сторін

- Контрактні вимоги до безпеки з чіткими обов'язками

- Координація реагування на інциденти за межами організації

- Сегментація для обмеження доступу сторонніх осіб лише до необхідних систем

Організації також повинні враховувати наслідки для безпеки залежностей з відкритим вихідним кодом, особливо при впровадженні ШІ та машинного навчання, коли попередньо навчені моделі та фреймворки надходять із зовнішніх джерел.

Практичні кроки для безпечної цифрової трансформації

Тож з чого організаціям варто почати? Безпека цифрової трансформації може здаватися непосильним завданням, але розбивши його на керовані кроки, можна досягти прогресу.

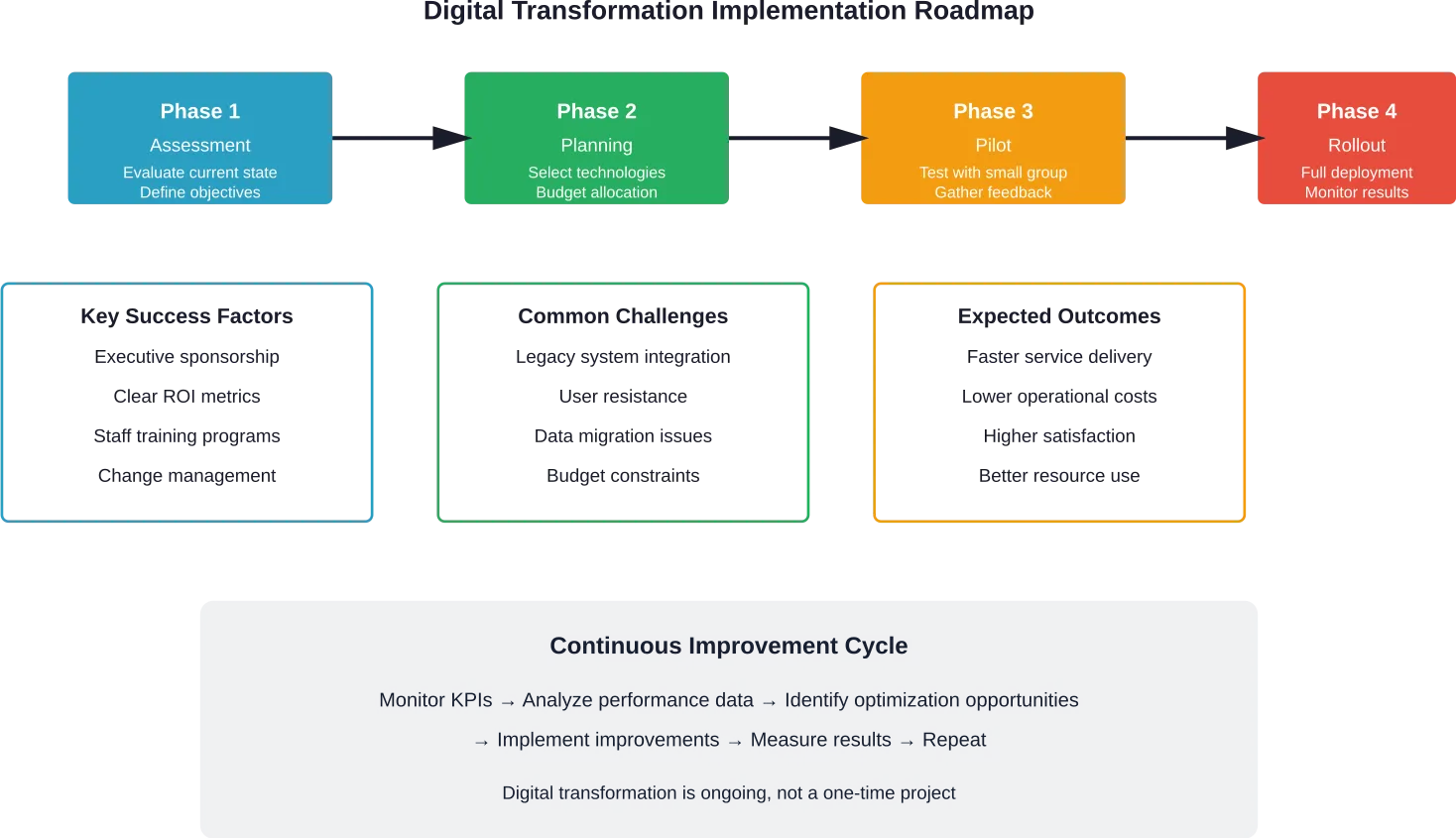

Почніть з оцінки. Зрозумійте поточний стан безпеки, визначте ініціативи з трансформації, які вже здійснюються або заплановані, та визначте, де можуть з'явитися прогалини в безпеці. Для структурування оцінки використовуйте такі стандарти, як NIST або ISO.

Розставляйте пріоритети на основі ризиків. Не всі покращення безпеки мають однакову цінність. Спочатку зосередьтеся на захисті критично важливих активів, усуненні високоімовірних загроз і закритті прогалин, які можуть завдати найбільшої шкоди бізнесу, якщо їх буде використано.

Інтегруйте безпеку в планування трансформації. Команди безпеки повинні брати участь в аналізі архітектури, виборі постачальника та рішеннях щодо впровадження з самого початку. Модернізація системи безпеки після розгортання коштує дорожче і працює менш ефективно.

Інвестуйте у видимість та моніторинг. Організації не можуть захистити те, чого вони не бачать. Комплексна видимість у гібридних середовищах дозволяє швидше виявляти загрози та ефективніше реагувати на них.

Підвищуйте обізнаність про безпеку в організації. Технічних засобів контролю недостатньо. Співробітники повинні розуміти свою роль у підтримці безпеки, особливо з огляду на те, що фішингові та соціальні інженерні атаки стають все більш витонченими.

Тестуйте безперервно. Регулярне тестування безпеки, включно з оцінкою вразливостей, тестуванням на проникнення та вправами "червоної команди", підтверджує, що засоби контролю працюють належним чином, і виявляє слабкі місця до того, як це зроблять зловмисники.

Поширені запитання

- Що таке цифрова трансформація для безпеки?

Цифрова трансформація заради безпеки - це стратегічна інтеграція принципів, технологій і практик кібербезпеки в ініціативи з модернізації організації. Вона передбачає захист даних, систем та операцій у міру того, як компанії впроваджують хмарну інфраструктуру, технології штучного інтелекту, пристрої Інтернету речей та цифрові процеси, використовуючи такі інструменти, як архітектура нульової довіри та безперервний моніторинг.

- Чому безпека важлива в цифровій трансформації?

Безпека має вирішальне значення, оскільки цифрова трансформація розширює можливості для атак, створює нові вразливості та підвищує цінність і доступність організаційних даних. Без інтеграції безпеки ініціативи з трансформації створюють ризики, які можуть призвести до витоку даних, операційних збоїв, порушень нормативних вимог та фінансових втрат. Згідно з дослідженням SANS, у 2025 році більш ніж кожна п'ята організація (21.5%) повідомила про інцидент з кібербезпекою, який спричинив операційні перебої.

- Що таке архітектура нульової довіри?

Архітектура нульової довіри - це модель безпеки, яка передбачає, що мережі вже скомпрометовані, і вимагає перевірки кожного запиту на доступ незалежно від його походження. Заснована на моделі зрілості нульової довіри CISA, вона забезпечує доступ з найменшими привілеями, перевірку з використанням усіх доступних даних, сегментування мереж для мінімізації наслідків порушень і постійний моніторинг усієї активності замість того, щоб покладатися на захист по периметру.

- Як хмарна трансформація впливає на безпеку?

Трансформація хмарних технологій зміщує відповідальність за безпеку через моделі спільної відповідальності, де провайдери керують фізичною інфраструктурою, а організації налаштовують і захищають свої додатки, дані та засоби контролю доступу. Це вимагає нових підходів до управління ідентифікацією, захисту даних, моніторингу відповідності та реагування на інциденти, адаптованих для розподілених середовищ, керованих API, де традиційні засоби контролю периметра не застосовуються.

- Які виклики безпеці створює штучний інтелект?

ШІ створює низку викликів для безпеки, включаючи ворожі атаки, які маніпулюють поведінкою моделей, ризики для конфіденційності, пов'язані з навчальними даними та вхідними даними для висновків, вразливість ланцюжка поставок у фреймворках і попередньо навчених моделях, а також демократизацію складних методів атак. Організації також повинні звернути увагу на моніторинг упередженості, вимоги до пояснюваності та наслідки для безпеки високої залежності від сторонніх послуг зі штучного інтелекту.

- Як команди безпеки можуть краще співпрацювати з бізнес-лідерами?

Команди безпеки можуть покращити співпрацю, переводячи технічні ризики у площину впливу на бізнес, кількісно оцінюючи проблеми безпеки у фінансовому вимірі, узгоджуючи ініціативи з безпеки з цілями трансформації та демонструючи, як захист сприяє інноваціям, а не блокує їх. Ефективна комунікація фокусується на бізнес-результатах, таких як захист доходів, збереження репутації та конкурентні переваги, а не на технічних показниках.

- На що організаціям слід звернути увагу під час безпекової трансформації?

Організаціям слід надавати пріоритет комплексній видимості та моніторингу в гібридних середовищах, впровадженню архітектури нульової довіри, інтеграції безпеки в планування трансформації з самого початку, визначенню пріоритетів на основі ризиків, які захищають в першу чергу критичні активи, безперервному тестуванню та перевірці безпеки, а також підвищенню обізнаності з питань безпеки серед усіх співробітників, які взаємодіють з цифровими системами та даними.

Рухаємося вперед із безпечною трансформацією

Цифрова трансформація більше не є необов'язковою. Організації, які не модернізуються, ризикують втратити конкурентоспроможність у міру того, як змінюються очікування клієнтів, ринкові умови та технологічні можливості.

Але трансформація без безпеки - це рецепт катастрофи. Ті самі технології, які уможливлюють бізнес-інновації, також створюють можливості для супротивників. Перехід до хмарних технологій, інтеграція штучного інтелекту, розгортання Інтернету речей та віддалена робота - все це розширює сферу атак, яку повинні захищати команди безпеки.

А хороші новини? Безпека не повинна сповільнювати трансформацію. При правильній інтеграції з самого початку, безпека дозволяє швидше і впевненіше впроваджувати інновації, знижуючи ризики і зміцнюючи довіру зацікавлених сторін.

Організації, які розглядають безпеку як фундаментальний компонент трансформації, а не як другорядний, позиціонують себе як такі, що використовують цифрові можливості, захищаючи при цьому активи, дані та операції, які роблять їхній бізнес життєздатним. Фреймворки від NIST, CISA та ISO пропонують перевірені структури для побудови безпечних програм трансформації.

Питання не в тому, чи безпечно трансформуватися. Питання в тому, наскільки швидко організації можуть розвивати свою систему безпеки, щоб відповідати темпам своїх цифрових амбіцій.

Почніть з оцінки поточних можливостей, визначення пріоритетів трансформації та побудови партнерських відносин у сфері безпеки між технічними командами та бізнес-лідерами. Шлях до безпечної цифрової трансформації починається з цього першого комплексного кроку.