Financial analytics has a reputation for being expensive, and in many cases, that reputation is deserved. But the real cost rarely comes from a single tool, license, or dashboard. It builds up through data integration, system design choices, compliance requirements, and the ongoing effort needed to keep insights accurate as the business evolves.

Many companies approach financial analytics as a one-time implementation with a fixed price tag. In reality, it’s an operating capability. Costs shift over time depending on data volume, reporting complexity, regulatory pressure, and how deeply analytics is embedded into daily financial decision-making.

This article breaks down what financial analytics actually costs in practice, why pricing varies so widely, and where teams most often misjudge the real investment before they commit.

What Financial Analytics Really Includes

Before talking numbers in detail, it helps to clarify what financial analytics actually means in a business context. The term is used loosely, which is one of the main reasons cost expectations are often misaligned.

Financial analytics is not just reporting. It is the ability to collect financial data from multiple sources, standardize it, analyze it, and turn it into insights that support decisions. That can include historical analysis, real-time monitoring, forecasting, scenario modeling, and even automated recommendations.

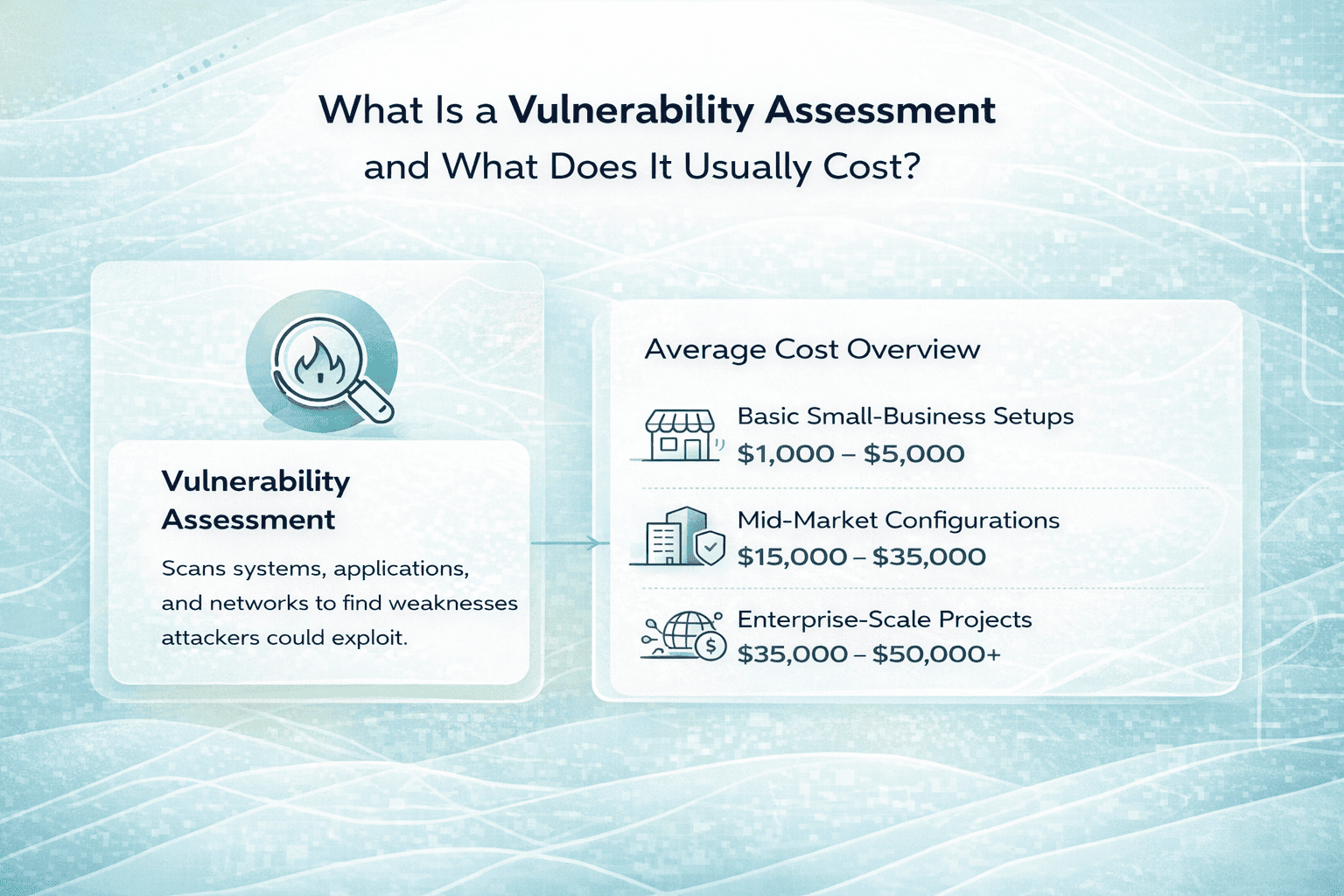

From a cost perspective, most financial analytics initiatives fall into three broad ranges:

- $20,000 to $100,000 for focused analytics covering core KPIs with limited integrations

- $150,000 to $400,000 for multi-department or multi-entity analytics with forecasting and validation logic

- $400,000 to $600,000+ for enterprise-scale platforms with advanced analytics, compliance, and real-time processing

A typical financial analytics setup includes:

- Data ingestion from ERP, accounting, CRM, treasury, pricing, and market data sources

- Data processing and storage, usually in a centralized warehouse or lake

- Analytics logic for KPIs, ratios, forecasts, and scenarios

- Reporting and visualization for different user roles

- Controls for data quality, security, and compliance

Each of these layers adds cost. Skipping one may lower the initial budget, but it usually increases operational friction later, either through manual work, unreliable insights, or expensive rework as requirements grow.

Typical Financial Analytics Cost Ranges

There is no single correct price for financial analytics, but there are realistic ranges that show up repeatedly across industries. Cost is largely shaped by scope, data complexity, and how deeply analytics is embedded into business operations.

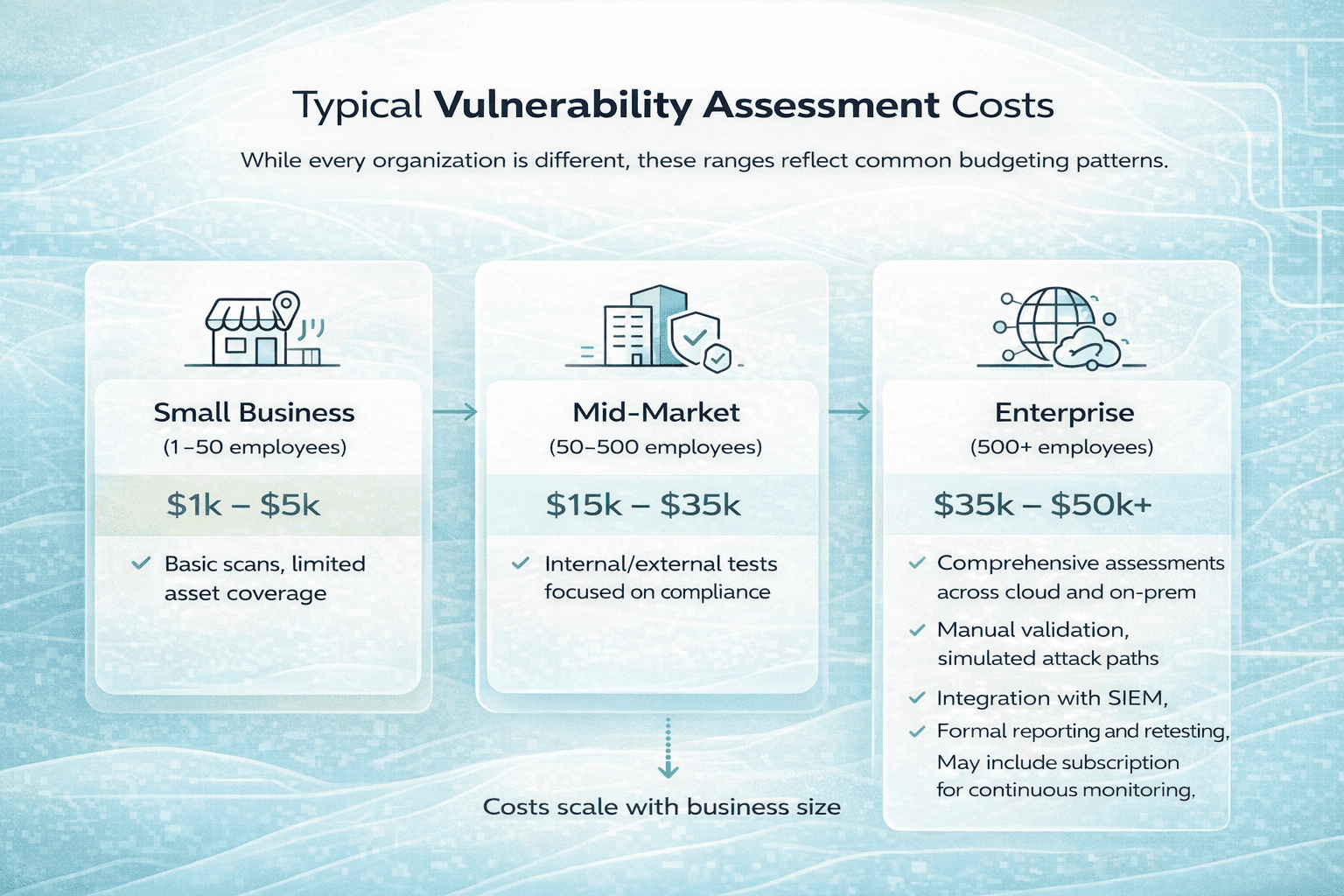

Small and Focused Implementations

For smaller organizations or narrow use cases, financial analytics projects often start between $20,000 and $100,000.

What These Implementations Usually Cover

- Core financial KPIs such as revenue, costs, and cash flow

- Limited integrations, often one ERP and one accounting system

- Batch data updates rather than real-time processing

- Standard dashboards for finance teams

They are useful, but fragile. As soon as reporting needs grow or additional systems are added, costs rise quickly.

Mid-Size and Multi-Entity Analytics

For companies with multiple departments, regions, or product lines, costs typically fall between $150,000 and $400,000.

Expanded Capabilities at This Level

- Granular performance analysis by unit, region, or customer group

- Automated reconciliation and validation logic

- Forecasting and what-if scenarios

- Role-based dashboards for finance, management, and executives

This is where financial analytics starts behaving like an operating system rather than a simple reporting layer.

Enterprise-Grade Analytics Platforms

Large enterprises often invest $400,000 to $600,000+ in financial analytics, sometimes significantly more.

Characteristics of Enterprise-Scale Analytics

- Dozens of data sources and complex integrations

- Real-time or near real-time data processing

- Advanced forecasting and prescriptive analytics

- Strict regulatory and audit requirements

- High availability, security, and access controls

At this scale, the analytics platform becomes business-critical. Downtime, errors, or delayed insights can have direct financial impact.

Cost Drivers That Matter More Than Tools

One of the most common budgeting mistakes is assuming that financial analytics cost is driven primarily by software licenses. In reality, tools are often the smallest long-term expense.

Data Integration Complexity

Every additional data source increases cost. Not linearly, but exponentially.

ERP systems, accounting tools, CRM platforms, and market data providers rarely align perfectly. Mapping fields, reconciling definitions, and handling edge cases takes time and ongoing effort. The more fragmented the data landscape, the higher the cost.

Data Volume and Granularity

High-level monthly summaries are relatively inexpensive. Transaction-level analytics across years of historical data is not.

As data volume grows, so do storage costs, processing requirements, and performance tuning efforts. This is especially true for organizations that want near real-time visibility into financial performance.

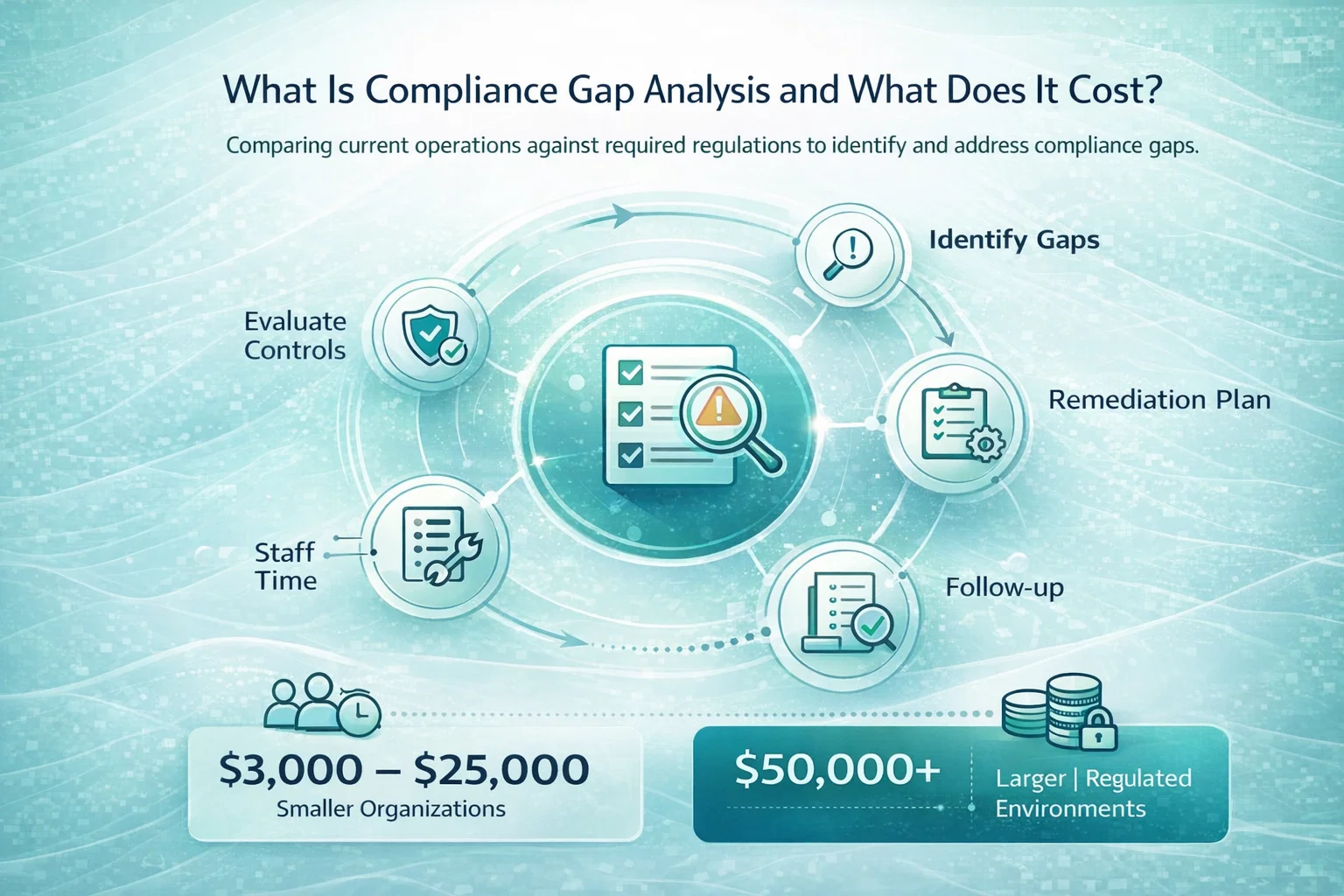

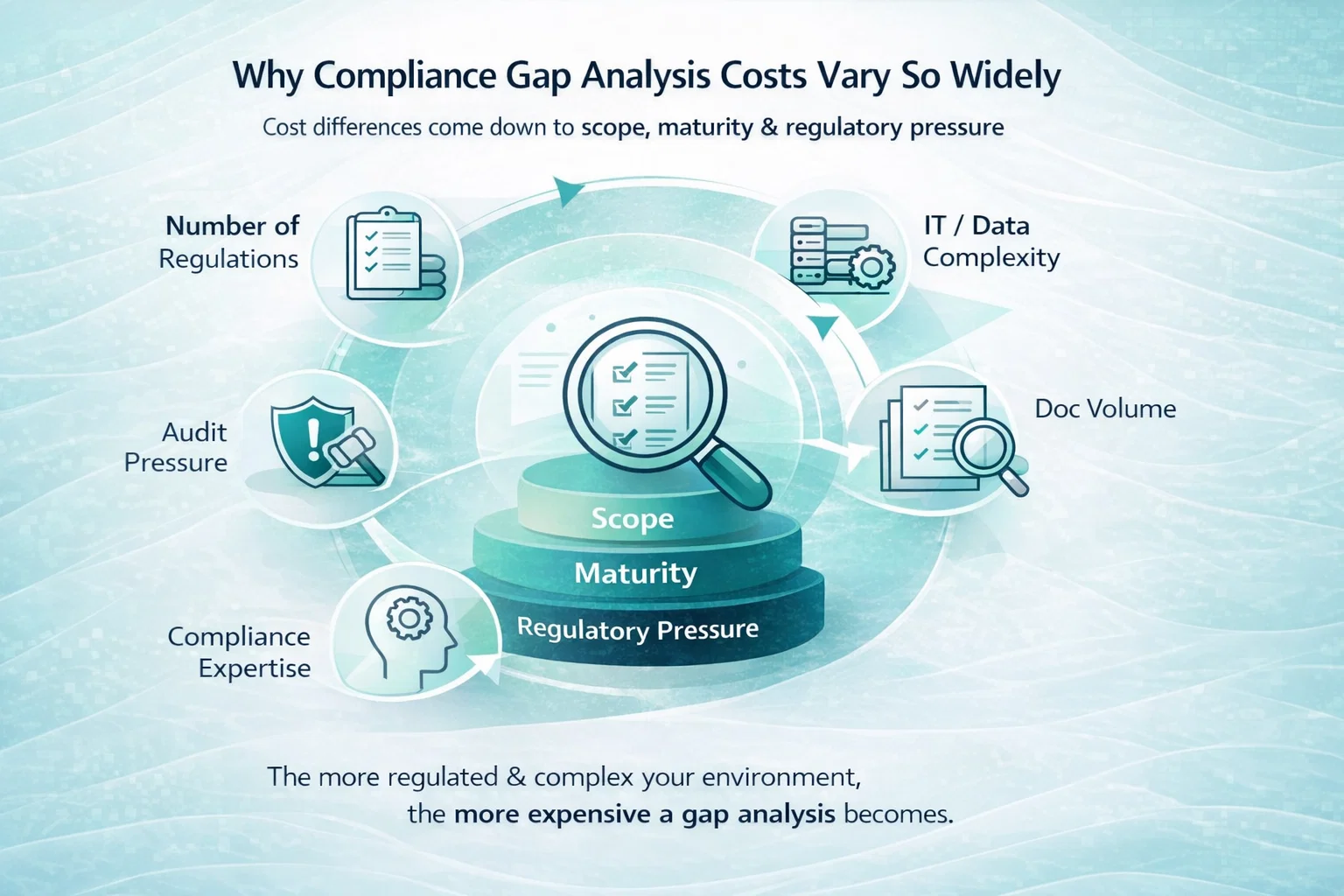

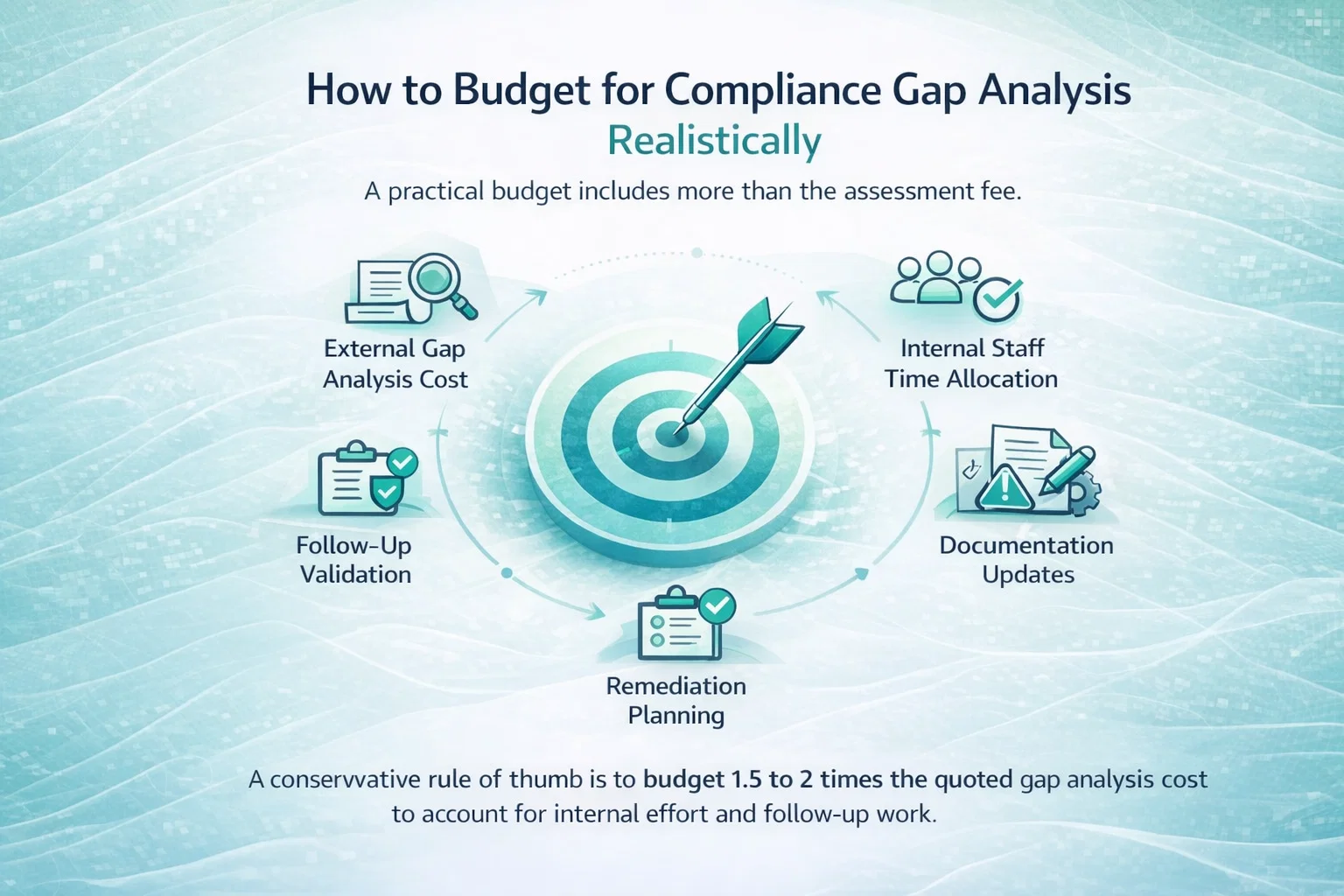

Compliance and Regulation

Financial analytics rarely exists outside regulatory frameworks.

Supporting standards such as GAAP, IFRS, SOX, ASC 606, or industry-specific rules adds cost in:

- Data validation logic

- Audit trails and documentation

- Access controls and segregation of duties

- Secure storage and retention policies

Compliance is not optional, and it consistently adds both implementation and operational expense.

Advanced Analytics and AI

Basic descriptive analytics is relatively affordable. Predictive and prescriptive analytics is not.

What Drives AI-Related Costs

Machine learning capabilities require:

- Clean, well-structured historical data

- Continuous model monitoring and retraining

- Explainability for regulators and auditors

These features can add $50,000 to $200,000+ on top of a core financial analytics platform.

One-Time Costs vs Ongoing Costs

Another common misconception is treating financial analytics as a one-time project. In practice, it behaves more like a subscription.

One-Time Costs

- Architecture design and planning

- Initial integrations and data modeling

- Dashboard and report development

- User training and rollout

These costs are visible and usually approved upfront.

Поточні витрати

- Data pipeline maintenance

- New integrations as systems change

- Model updates and recalibration

- Оптимізація продуктивності

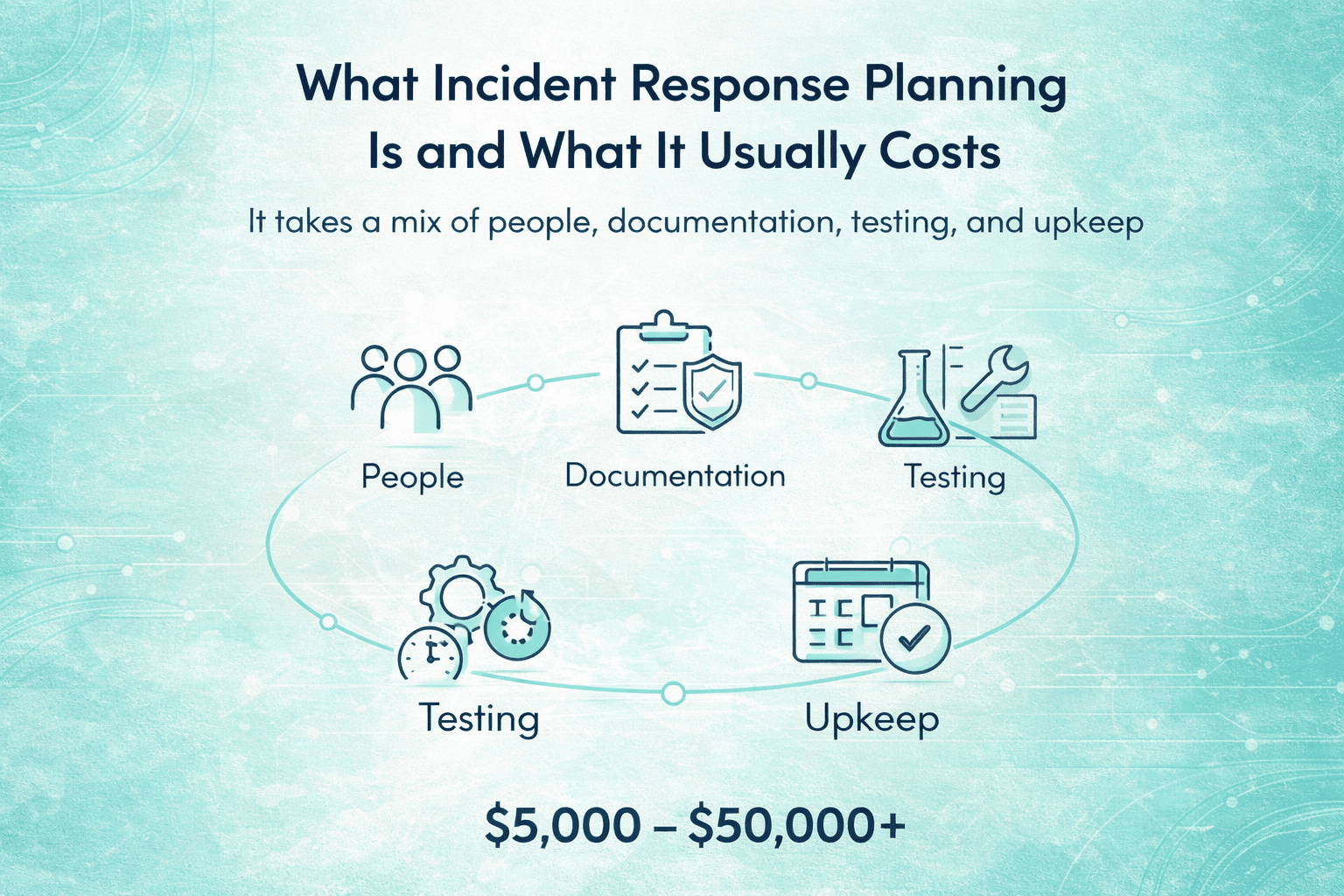

- Support and incident response

Over three to five years, ongoing costs often exceed the initial implementation budget. Teams that ignore this reality tend to underinvest in maintenance and pay for it later through unreliable insights.

How We Help Teams Build Financial Analytics Without Overpaying

За адресою Програмне забезпечення списку А, we treat financial analytics as an operating capability, not a one-time build. Our goal is to help teams create analytics systems that fit their real business needs today and scale sensibly over time, without unnecessary cost or complexity.

We work as an extension of our clients’ teams, taking responsibility for delivery, communication, and long-term stability. With over 25 years of experience managing software development and client relationships, we know where analytics projects tend to run into trouble. Integration sprawl, unclear ownership, and underestimated maintenance costs are common issues, and we design around them from the start.

Our teams can be assembled in two to four weeks from a vetted pool of more than 100,000 specialists. We provide experienced engineers and data experts who are used to working with sensitive financial data, strict security requirements, and complex systems. Quality control, IP protection, and secure development practices are built into how we work.

We also stay involved after launch. As reporting needs evolve and data volumes grow, we help teams adapt their analytics without disrupting operations. The result is reliable financial insights, predictable costs, and a partnership that holds up over time.

ROI Expectations and Payback Reality

Financial analytics is often justified through ROI projections. Some are realistic. Others are aspirational.

In practice, many organizations see:

- Productivity gains in finance and reporting teams

- Faster decision-making due to timely data

- Reduced risk through early detection of issues

- Improved budgeting and forecasting accuracy

Well-executed financial analytics programs often achieve ROI around 100 to 120 percent within the first year, with payback periods under 12 months. However, this depends heavily on adoption.

Dashboards that no one trusts or uses do not generate ROI, regardless of how advanced the technology is.

Where Companies Underestimate Costs

After reviewing dozens of financial analytics implementations, a few cost blind spots appear again and again. These are rarely obvious during planning, but they tend to surface once the system is already in use.

- User adoption. When dashboards do not match how people actually work, adoption drops quickly. Fixing this later often means redesigning reports, retraining users, and rebuilding parts of the logic, all of which add unplanned cost.

- Data quality work. Data cleaning and validation are almost always underbudgeted. In reality, they consume a significant share of effort, especially during the first year, when inconsistencies across systems become visible.

- Change management. Financial analytics changes how decisions are made. That shift can create resistance from teams used to manual processes or informal reporting. Managing this takes time, communication, and leadership involvement, not just technology.

- Scalability. What works well for 10 users may struggle at 100. As usage grows, performance issues, access controls, and data volume often force partial re-architecture, increasing both cost and complexity.

Addressing these areas early does not eliminate cost, but it makes spending far more predictable and avoids expensive corrections later.

Build vs Buy Cost Considerations

Choosing between off-the-shelf financial analytics tools and custom-built solutions has a direct impact on both initial cost and long-term spending. The difference is not just technical. It affects flexibility, scalability, and how well analytics fits the way a business actually operates.

Off-the-Shelf Financial Analytics Tools

Prebuilt analytics platforms can lower initial costs, especially for smaller teams or organizations just starting with financial analytics. They usually offer faster deployment and standardized dashboards that cover common financial KPIs.

The trade-off appears over time. These tools often rely on generic metrics that do not fully reflect internal processes or industry-specific requirements. Flexibility is limited, and scaling beyond the original use case can be difficult. As reporting needs grow or systems change, teams may find themselves working around tool limitations rather than solving business problems.

Custom Financial Analytics Solutions

Custom-built analytics systems typically require higher upfront investment, but they are designed around how the business actually works. Data models, KPIs, and workflows can be aligned with internal processes instead of forcing teams to adapt to predefined structures.

Integration is often smoother in complex environments, and the system can evolve as new data sources, regulations, or analytics needs emerge. Over the long term, this flexibility can reduce rework and prevent costly rebuilds as the organization grows.

Making the Right Choice

There is no universal answer to the build versus buy question. The right decision depends on organizational maturity, data complexity, regulatory requirements, and long-term goals. Teams that plan for growth and change tend to benefit from flexibility, while teams with stable and limited needs may find off-the-shelf tools sufficient for longer.

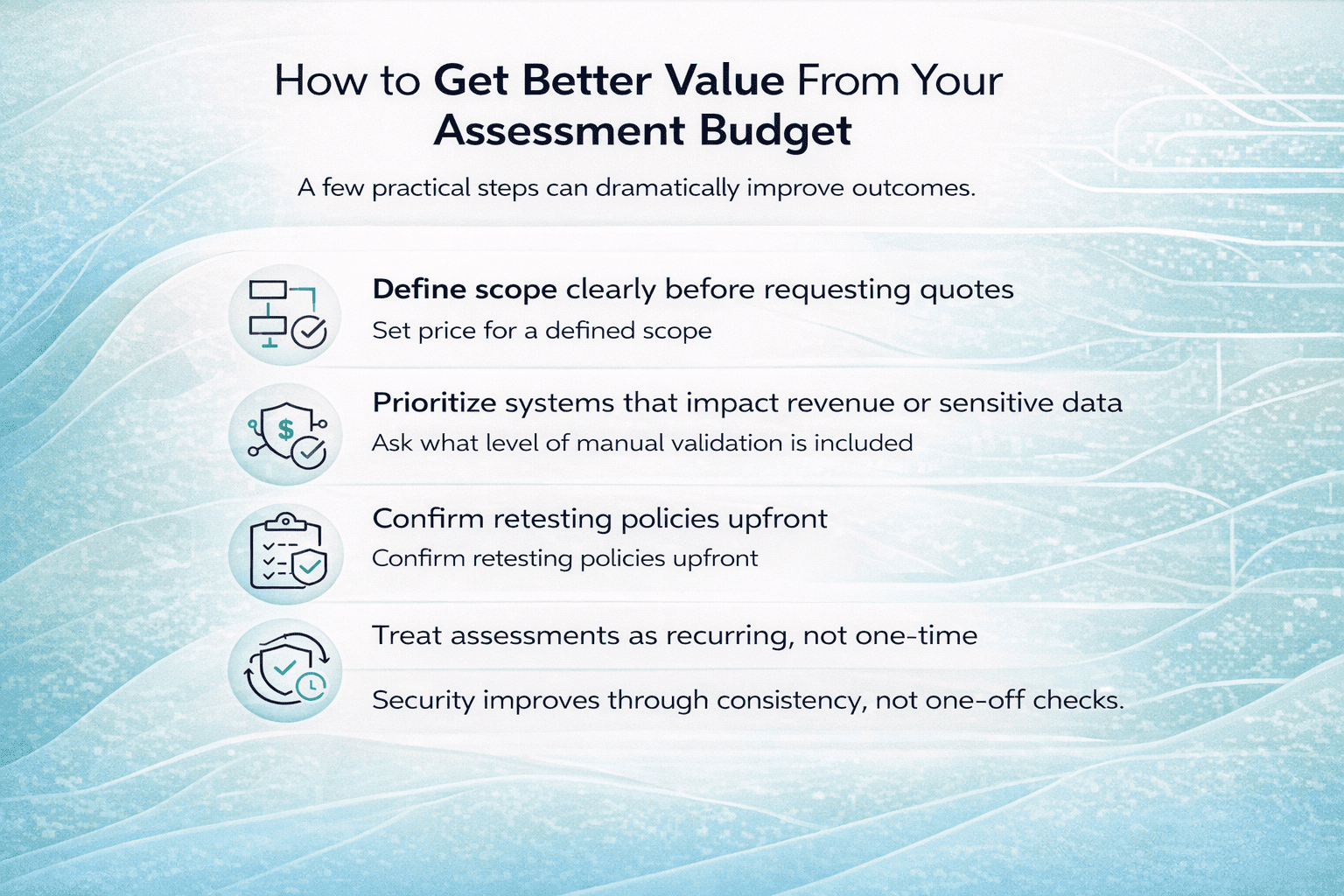

How to Budget Financial Analytics More Accurately

A realistic financial analytics budget starts with asking the right questions early. Most cost overruns do not come from unexpected technology expenses, but from unclear scope and assumptions that were never validated.

Key questions to address upfront include:

- How many systems need to be integrated now and later. It is important to plan not only for current data sources, but also for systems that are likely to be added in the next one to three years. Each new integration adds cost and complexity, especially in regulated environments.

- How granular reporting really needs to be. High-level summaries are significantly cheaper than transaction-level or real-time analytics. Teams should be clear about whether they need monthly rollups or detailed, drill-down views across multiple dimensions.

- What compliance and regulatory requirements apply. Standards such as GAAP, IFRS, SOX, or industry-specific rules affect data validation, reporting formats, audit trails, and retention policies. These requirements should be reflected in the budget from the start, not treated as add-ons.

- Who will actually use the analytics and how. Finance teams, managers, and executives all consume data differently. Role-specific dashboards, access controls, and training needs influence both implementation and ongoing costs.

Rather than attempting a single, large implementation, many organizations achieve better results by building financial analytics in phases. A phased roadmap allows teams to deliver value earlier, control spending more effectively, and adjust priorities based on real usage and feedback.

Заключні думки

Financial analytics cost is rarely about a single number. It is about trade-offs between accuracy, speed, scale, and risk.

Organizations that treat analytics as a living capability rather than a static project tend to spend more wisely over time. They invest where it matters, cut costs where it does not, and avoid the cycle of rebuilding systems every few years.

The real question is not how cheap financial analytics can be. It is how much clarity, confidence, and control it delivers relative to what the business actually needs.

Поширені запитання

- How much does financial analytics typically cost?

Financial analytics costs usually range from $20,000 to $100,000 for small, focused implementations and can exceed $600,000 for enterprise-scale platforms. The final cost depends on data complexity, number of integrations, reporting granularity, and compliance requirements rather than the analytics tools alone.

- Why do financial analytics costs vary so widely?

Costs vary because no two organizations have the same data landscape or reporting needs. Factors such as the number of systems involved, data quality, regulatory obligations, and whether advanced forecasting or AI is required all have a major impact on total spend.

- Is financial analytics a one-time expense?

No. While there are upfront implementation costs, financial analytics requires ongoing investment. Data pipelines need maintenance, systems evolve, models must be updated, and performance needs tuning as data volumes grow. Over time, ongoing costs often exceed the initial build cost.

- What usually drives financial analytics costs higher than expected?

The most common drivers are underestimated integration work, poor data quality, additional compliance requirements, and low user adoption that forces rework. Teams often budget for dashboards but overlook the effort required to keep data accurate and trusted.

- Can small or mid-size companies benefit from financial analytics?

Yes. Smaller organizations can start with focused analytics covering core KPIs such as revenue, costs, and cash flow. The key is to design the system with future growth in mind so it can scale without major rework.