Dans le paysage numérique actuel, assurer le bon fonctionnement de l'infrastructure informatique et la résolution rapide des problèmes techniques sont des priorités essentielles pour les organisations de toutes tailles. Les services d'assistance gérés jouent un rôle essentiel dans le maintien de la stabilité des processus d'entreprise en fournissant une assistance technique 24 heures sur 24 et une résolution rapide des problèmes. Les perspectives de ces services sont liées à la complexité croissante des systèmes informatiques, à l'augmentation des lieux de travail à distance et au besoin d'intégration avec les technologies en nuage. Les entreprises qui tirent parti de ces solutions peuvent minimiser les temps d'arrêt et améliorer l'efficacité opérationnelle.

Le choix d'un prestataire dans le segment des services d'assistance gérés est une décision stratégique qui doit être mûrement réfléchie. Un partenaire fiable doit posséder une expertise informatique approfondie, proposer des solutions adaptables et fournir une assistance réactive. Un choix inadapté pourrait entraîner des interruptions du système ou une utilisation inefficace des ressources. Dans cet article, nous avons exploré les principales sociétés proposant des services d'assistance gérés. Chacune présente des approches distinctes qui permettent aux organisations de renforcer leurs processus informatiques et de s'adapter à des demandes technologiques en constante évolution.

1. Logiciel de liste A

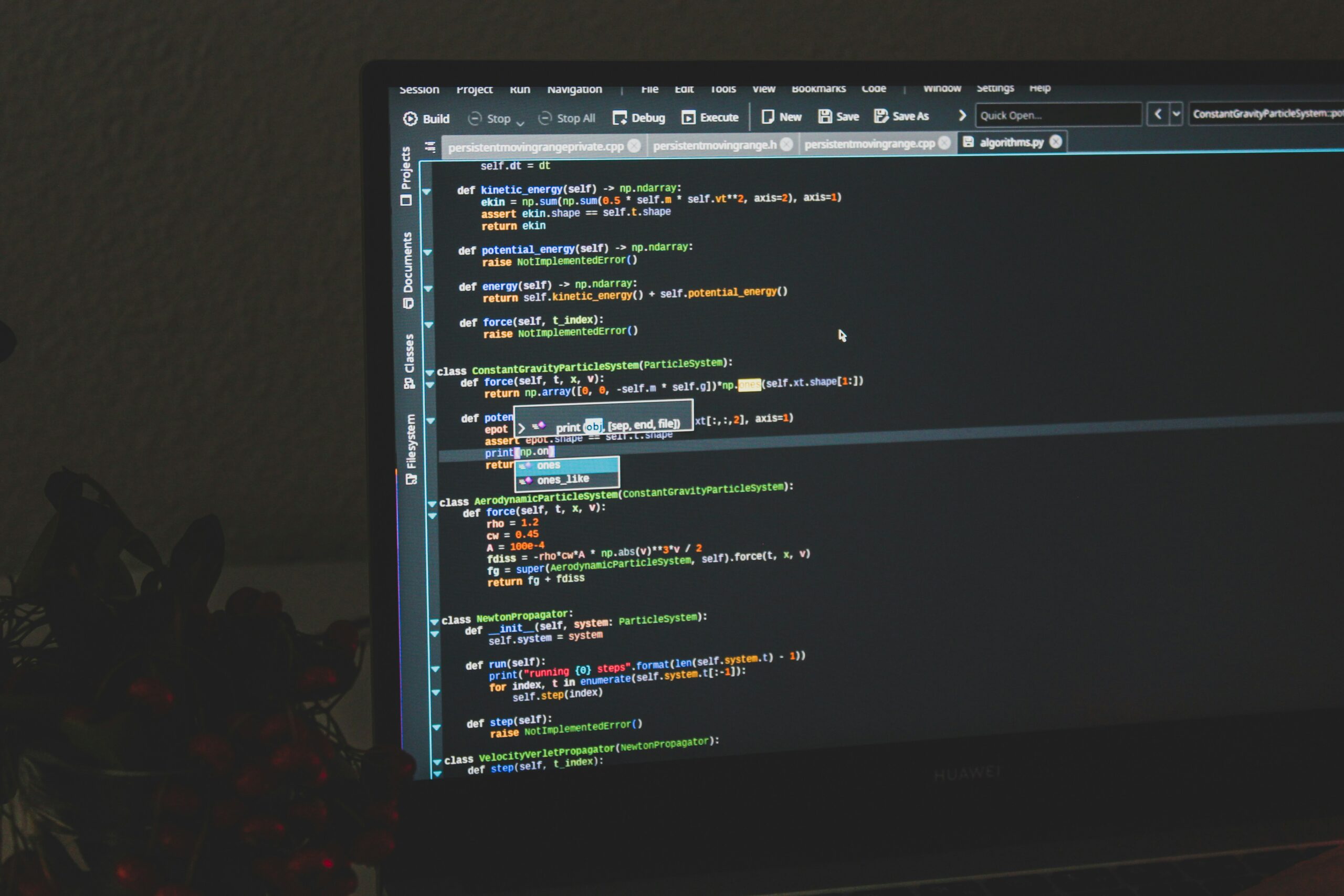

Nous sommes une entreprise technologique qui se consacre à la fourniture de solutions informatiques complètes, en mettant l'accent sur la fourniture d'une assistance technique fiable afin d'assurer des opérations commerciales sans faille. Notre expertise réside dans la gestion d'environnements informatiques complexes, en offrant des services sur mesure qui maintiennent la stabilité des systèmes et améliorent l'expérience des utilisateurs. Nous sommes spécialisés dans la création de cadres de soutien qui répondent aux besoins uniques des organisations, en veillant à ce que leur infrastructure numérique fonctionne efficacement.

Nos services d'assistance technique sont conçus pour fournir une assistance continue, en s'appuyant sur des outils avancés et une surveillance proactive pour résoudre rapidement les problèmes. Nous donnons la priorité à la continuité opérationnelle en offrant des solutions d'assistance 24 heures sur 24 qui traitent les demandes et résolvent les problèmes de manière efficace. En intégrant l'automatisation et des professionnels qualifiés, nous veillons à ce que les systèmes de nos clients restent sécurisés et fonctionnels, conformément à leurs objectifs opérationnels.

Faits marquants :

- Nous nous efforçons de garantir la stabilité des performances des systèmes informatiques grâce à une surveillance proactive.

- Nous utilisons l'automatisation pour améliorer l'efficacité de l'assistance technique.

- Nous proposons des solutions flexibles adaptées aux besoins des clients

Services :

- Support technique continu pour l'infrastructure informatique

- Surveillance et maintenance proactives du système

- Résolution rapide des problèmes et dépannage

- Solutions de helpdesk personnalisées pour les applications professionnelles

Informations de contact :

- Site web : a-listware.com

- Courriel : info@a-listware.com

- Facebook : www.facebook.com/alistware

- LinkedIn : www.linkedin.com/company/a-listware/mycompany

- Adresse : North Bergen, NJ 07047, USA

- Numéro de téléphone : +1 (888) 337 93 73

2. ScienceSoft

ScienceSoft est un fournisseur de services technologiques qui propose un large éventail de solutions informatiques, en mettant l'accent sur les services de soutien aux entreprises qui recherchent une continuité opérationnelle fiable. L'entreprise est spécialisée dans la création de systèmes sur mesure qui garantissent une expérience utilisateur sans faille, en particulier grâce à ses offres de support technique. Son approche intègre une connaissance approfondie du secteur et des processus solides pour répondre efficacement aux besoins des clients, en se concentrant sur le maintien de la disponibilité des systèmes et la résolution rapide des problèmes.

Les services d'assistance de la société sont conçus pour gérer des environnements informatiques complexes, en fournissant une assistance 24 heures sur 24 afin de minimiser les interruptions. En s'appuyant sur une combinaison d'automatisation et de professionnels qualifiés, ScienceSoft s'assure que les systèmes de ses clients restent fonctionnels et sécurisés, en répondant avec précision aux demandes de routine et aux incidents critiques. L'accent mis sur une assistance réactive et structurée correspond aux besoins des organisations qui cherchent à maintenir des performances constantes dans leur infrastructure numérique.

Faits marquants :

- Des décennies d'expérience dans la fourniture de solutions informatiques dans divers secteurs d'activité

- Se concentrer sur la réduction des temps d'arrêt du système grâce à une surveillance proactive

- Plans d'assistance personnalisés adaptés aux besoins spécifiques des clients

Services :

- Assistance technique 24 heures sur 24 et 7 jours sur 7 pour les systèmes informatiques

- Résolution des incidents et dépannage

- Surveillance et maintenance proactives du système

- Soutien personnalisé pour les applications logicielles

Informations de contact :

- Site web : www.scnsoft.com

- Courriel : contact@scnsoft.com

- Facebook : www.facebook.com/sciencesoft.solutions

- Twitter : x.com/ScienceSoft

- LinkedIn : www.linkedin.com/company/sciencesoft

- Adresse : 5900 S. Lake Forest Drive, Suite 300, McKinney, Dallas area, TX-75070

- Téléphone : +1 214 306 6837

3. Magna5

Magna5 est un fournisseur de services informatiques gérés qui met l'accent sur un soutien complet pour assurer le bon fonctionnement des systèmes organisationnels. En mettant l'accent sur la cybersécurité et l'assistance technique, l'entreprise fournit des solutions qui protègent et optimisent les infrastructures des clients. Ses services sont conçus pour offrir une surveillance continue et une réponse rapide, répondant ainsi aux demandes évolutives des entreprises qui dépendent d'environnements informatiques stables.

Le cadre de l'assistance technique de l'organisation est conçu pour offrir une assistance ininterrompue, combinant la résolution des problèmes en temps réel avec des mesures préventives. L'approche de Magna5 implique un centre d'opérations dédié qui surveille les systèmes des clients 24 heures sur 24, garantissant une identification et une résolution rapides des problèmes potentiels. Cet engagement en faveur de la fiabilité opérationnelle fait de Magna5 un partenaire fiable pour les entreprises qui accordent la priorité à des performances informatiques constantes.

Faits marquants :

- Surveillance continue grâce à un centre d'opérations dédié

- Intégration de mesures de cybersécurité dans les services d'appui

- Une assistance sur mesure pour les entreprises de différentes tailles

Services :

- Assistance informatique 24 heures sur 24

- Détection et résolution des problèmes en temps réel

- Surveillance du réseau et des serveurs

- Assistance technique axée sur la cybersécurité

Informations de contact :

- Site web : www.magna5.com

- Courriel : info@magna5.com

- Facebook : www.facebook.com/magnafive

- Twitter : x.com/magnafive

- LinkedIn : www.linkedin.com/company/magna5

- Adresse : 5000 Research Court Suite 750, Johns Creek, GA 30024

- Téléphone : 844-462-4625

4. Capgemini

Capgemini est une entreprise mondiale de technologie et de conseil qui fournit un large éventail de services de transformation numérique, y compris un support technique robuste pour les écosystèmes informatiques. L'entreprise excelle dans la fourniture de solutions évolutives qui s'alignent sur les objectifs opérationnels de ses clients, en mettant l'accent sur un support réactif pour maintenir l'efficacité des systèmes. Son expertise s'étend à de multiples secteurs, ce qui lui permet de relever divers défis techniques avec précision.

Les services d'assistance de Capgemini sont structurés de manière à garantir un fonctionnement sans faille des systèmes des clients, en offrant une assistance à la fois réactive et proactive. En associant des connaissances techniques approfondies à une approche centrée sur le client, l'entreprise résout les problèmes efficacement tout en anticipant les perturbations potentielles. L'accent mis sur l'adaptabilité et la fiabilité positionne Capgemini comme un acteur clé dans le soutien des environnements informatiques complexes.

Faits marquants :

- Une portée mondiale avec une expertise dans de nombreux secteurs

- Solutions d'assistance évolutives pour divers environnements informatiques

- Des processus axés sur le client pour une résolution efficace des problèmes

Services :

- Soutien complet aux systèmes informatiques

- Maintenance et surveillance proactives

- Gestion et résolution des incidents

- Assistance technique personnalisée pour les plateformes numériques

Informations de contact :

- Site web : www.capgemini.com

- Facebook : www.facebook.com/Capgemini

- LinkedIn : www.linkedin.com/company/capgemini

- Instagram : www.instagram.com/capgemini

- Adresse : Place de l'Étoile, 11 rue de Tilsitt, 75017 Paris, France : Place de l'Étoile, 11 rue de Tilsitt, 75017 Paris, France

- Téléphone : +33 1 47 54 50 00 +33 1 47 54 50 00

5. SoftServe

SoftServe est un fournisseur de solutions numériques qui se concentre sur la fourniture de services informatiques innovants, avec un engagement fort en matière d'assistance technique pour les entreprises modernes. La société est spécialisée dans la création de systèmes personnalisés qui améliorent les performances opérationnelles, offrant une assistance réactive pour garantir la fiabilité du système. Ses équipes pluridisciplinaires travaillent en collaboration pour répondre aux besoins des clients avec précision et agilité.

Les services d'assistance technique de l'organisation sont conçus pour assurer un suivi continu des infrastructures informatiques, en mettant l'accent sur la résolution rapide des problèmes et la gestion proactive des systèmes. SoftServe intègre des technologies de pointe pour rationaliser les processus d'assistance, en veillant à ce que les clients subissent un minimum d'interruptions. Cette volonté d'offrir un support efficace et sur mesure fait de SoftServe un partenaire de confiance pour les entreprises qui évoluent dans un environnement numérique complexe.

Faits marquants :

- Utilisation de technologies avancées pour améliorer les processus de soutien

- Priorité à la résolution rapide des problèmes techniques

- Gestion proactive de la fiabilité des systèmes informatiques

Services :

- Support technique continu pour les environnements informatiques

- Résolution des problèmes et dépannage du système

- Surveillance proactive de la stabilité du système

- Soutien personnalisé pour les solutions numériques

Informations de contact :

- Site web : www.softserveinc.com

- Facebook : www.facebook.com/SoftServeCompany

- Twitter : x.com/SoftServeInc

- LinkedIn : www.linkedin.com/company/softserve

- Instagram : www.instagram.com/softserve_people

- Adresse : 201 W 5th Street Suite 1550 Austin, TX 78701

- Téléphone : +1-512-516-8880

6. Adastra

Adastra est une société de conseil qui se concentre sur la fourniture de solutions basées sur les données et sur l'informatique dématérialisée afin d'améliorer les opérations commerciales. L'entreprise se spécialise dans l'utilisation de la technologie pour rationaliser les processus, en mettant l'accent sur la fourniture de services de soutien qui garantissent la fiabilité du système. Ses offres d'assistance technique sont conçues pour répondre aux besoins des organisations qui cherchent à maintenir des opérations transparentes grâce à un soutien proactif et réactif.

L'approche d'Adastra en matière de support implique l'intégration d'analyses avancées et d'automatisation afin de surveiller et de gérer efficacement les environnements informatiques. Les services d'Adastra sont conçus pour résoudre rapidement les problèmes tout en anticipant les défis potentiels, garantissant ainsi que les systèmes des clients restent opérationnels et efficaces. L'accent mis sur l'assistance basée sur les données permet à l'entreprise de fournir des solutions précises qui s'alignent sur les exigences uniques de chaque client.

Faits marquants :

- Surveillance proactive pour prévenir les interruptions du système

- Assistance technique personnalisée en fonction des besoins du client

- Intégration des technologies en nuage pour un soutien efficace

Services :

- Soutien continu des systèmes informatiques

- Surveillance et maintenance proactives du système

- Résolution des problèmes et dépannage

- Assistance technique fondée sur des données

Informations de contact :

- Site web : www.adastracorp.com

- Twitter : x.com/adastracorp

- LinkedIn : www.linkedin.com/company/adastra-na

- Adresse : Royal Bank Plaza, South Tower, 200 Bay Street, Suite 1401, Toronto, ON, M5J 2J2

7. Compugen

Compugen est un fournisseur de services informatiques qui propose une vaste gamme de solutions technologiques, en mettant l'accent sur les services de soutien gérés afin d'assurer la continuité des opérations. L'entreprise se spécialise dans la création de cadres de soutien robustes qui répondent à divers environnements informatiques, en mettant l'accent sur la rapidité de réaction et la stabilité du système. Ses services sont conçus pour aider les entreprises à maintenir des performances constantes dans leur infrastructure numérique.

Les opérations de soutien de l'organisation sont structurées autour d'un service d'assistance centralisé qui fournit une assistance 24 heures sur 24, traitant à la fois les problèmes de routine et les problèmes critiques. Compugen tire parti d'une combinaison d'expertise technique et d'outils de surveillance avancés pour détecter et résoudre rapidement les problèmes, réduisant ainsi au minimum les temps d'arrêt. Cet engagement à fournir un soutien fiable et axé sur le client fait de Compugen un joueur clé dans le paysage des services gérés.

Faits marquants :

- Service d'assistance centralisé pour un soutien continu

- Se concentrer sur la résolution rapide des problèmes pour réduire les temps d'arrêt

- Un soutien sur mesure pour des environnements informatiques diversifiés

Services :

- Assistance technique 24 heures sur 24 et 7 jours sur 7 pour les systèmes informatiques

- Détection et résolution des problèmes en temps réel

- Surveillance des réseaux et des systèmes

- Services d'assistance informatique personnalisés

Informations de contact :

- Site web : www.compugen.com

- Facebook : www.facebook.com/CompugenInc

- Twitter : x.com/CompugenInc

- LinkedIn : www.linkedin.com/company/compugen

- Instagram : www.instagram.com/compugeninc

- Adresse : 100 Via Renzo Drive, Richmond Hill, ON L4S 0B8

- Téléphone : (905) 707-2000

8. Buchanan Technologies

Buchanan Technologies est un fournisseur de solutions technologiques qui met l'accent sur une assistance informatique complète afin d'améliorer les opérations commerciales. L'entreprise est spécialisée dans la fourniture de services gérés qui garantissent la fiabilité des systèmes et la satisfaction des utilisateurs, en mettant l'accent sur l'assistance technique pour les lieux de travail modernes. Son approche est centrée sur la fourniture d'un soutien continu pour répondre aux besoins évolutifs des organisations.

Les services d'assistance de l'entreprise sont conçus pour offrir une surveillance proactive et une résolution rapide des problèmes, garantissant ainsi des interruptions minimales des opérations des clients. Buchanan Technologies utilise un processus structuré qui combine l'automatisation et des professionnels qualifiés pour gérer efficacement les environnements informatiques. Cette volonté de fournir un support réactif et fiable répond aux exigences des entreprises qui recherchent une performance constante de leurs systèmes.

Faits marquants :

- Surveillance proactive pour identifier les problèmes potentiels

- Processus d'assistance structurés pour une résolution efficace

- Utilisation de l'automatisation pour rationaliser les tâches d'assistance

Services :

- Assistance informatique 24 heures sur 24

- Maintenance proactive du système

- Gestion et résolution des incidents

- Assistance technique pour les applications sur le lieu de travail

Informations de contact :

- Site web : www.buchanan.com

- Facebook : www.facebook.com/Buchanan.Technologies

- Twitter : x.com/BuchananTech

- LinkedIn : www.linkedin.com/company/buchanan-technologies

- Adresse : 1026 Texan Trail, Suite 200 Grapevine, TX 76051 États-Unis

- Téléphone : (972) 869-3966

9. Dataprise

Dataprise est un fournisseur de services informatiques gérés qui se concentre sur la fourniture de solutions technologiques complètes pour soutenir les opérations commerciales. L'entreprise est spécialisée dans la fiabilité des systèmes grâce à ses services d'assistance technique robustes, conçus pour répondre aux besoins des organisations dans divers secteurs d'activité. En proposant une approche structurée de la gestion informatique, Dataprise permet à ses clients de maintenir des opérations transparentes avec un minimum d'interruptions.

Les services d'assistance de la société mettent l'accent sur la surveillance proactive et la résolution rapide des problèmes, en utilisant un service d'assistance 24 heures sur 24 et 7 jours sur 7 pour gérer les incidents de routine et les incidents critiques. Dataprise intègre des outils et des processus avancés pour fournir une assistance en temps réel, en veillant à ce que les systèmes des clients restent sécurisés et opérationnels. L'accent mis sur un support réactif et centré sur le client correspond aux exigences des entreprises qui recherchent une performance informatique fiable.

Faits marquants :

- Surveillance continue de la stabilité du système

- Assistance technique personnalisée pour diverses industries

- Service d'assistance centralisé pour une assistance 24 heures sur 24

Services :

- Soutien au système informatique 24 heures sur 24 et 7 jours sur 7

- Détection et résolution proactive des problèmes

- Dépannage des applications et des réseaux

- Support technique personnalisé pour les applications professionnelles

Informations de contact :

- Site web : www.dataprise.com

- Facebook : www.facebook.com/dataprise

- Twitter : x.com/dataprise

- LinkedIn : www.linkedin.com/company/dataprise

- Instagram : www.instagram.com/dataprise

- Adresse : 9600 Blackwell Road 4th Floor Rockville, Maryland 20850

- Téléphone : +1 888 414 8111

10. Corserva

Corserva est un fournisseur de services informatiques qui propose une large gamme de solutions gérées, en mettant l'accent sur l'assistance technique afin d'assurer la continuité des opérations. La société est spécialisée dans la création de cadres de soutien fiables qui répondent aux besoins des entreprises et des organisations de taille moyenne. Ses services sont conçus pour maintenir le temps de fonctionnement des systèmes et relever efficacement les défis techniques.

Les opérations de support de l'organisation s'articulent autour de centres d'opérations réseau qui fournissent une assistance 24 heures sur 24, en s'appuyant sur des pratiques basées sur l'ITIL pour rationaliser les processus. L'approche de Corserva implique une surveillance proactive et une réponse rapide aux problèmes potentiels, garantissant que les environnements informatiques des clients restent stables et sécurisés. Cet engagement en faveur d'une assistance structurée et fiable en fait un acteur clé des services informatiques gérés.

Faits marquants :

- Exploitation de centres d'exploitation de réseaux spécialisés

- Utilisation de processus standardisés pour l'efficacité du soutien

- Mettre l'accent sur le maintien d'environnements informatiques sécurisés

Services :

- Support technique continu pour les systèmes informatiques

- Surveillance et maintenance du système en temps réel

- Résolution des incidents et dépannage

- Assistance technique axée sur la sécurité

Informations de contact :

- Site web : www.corserva.com

- Facebook : www.facebook.com/corserva

- Twitter : x.com/Corserva

- LinkedIn : www.linkedin.com/company/5218113

- Adresse : 100 Technology Drive Trumbull, CT 06611, USA

- Téléphone : +1 203 452 8500

11. Helpware

Helpware est un fournisseur de services d'externalisation des processus d'affaires spécialisé dans la fourniture de services de support client et d'assistance technique. L'entreprise se concentre sur la création de solutions évolutives qui améliorent l'expérience des utilisateurs, avec un accent particulier sur les services de helpdesk adaptés aux besoins des entreprises modernes. Ses offres sont conçues pour aider les organisations à maintenir une qualité de service cohérente sur leurs plateformes numériques.

Les services d'assistance technique de l'entreprise sont structurés de manière à fournir une assistance réactive, en répondant rapidement aux demandes des utilisateurs et aux problèmes des systèmes. Helpware utilise une combinaison de professionnels formés et d'outils avancés pour assurer un support sans faille, en mettant l'accent sur la flexibilité pour répondre aux diverses exigences des clients. Ce dévouement à un support adaptable et centré sur l'utilisateur fait de Helpware un partenaire fiable pour les entreprises à la recherche de solutions de helpdesk efficaces.

Faits marquants :

- Des solutions d'assistance flexibles pour répondre aux besoins variés des clients

- L'accent mis sur la satisfaction des utilisateurs dans l'assistance technique

- Des services évolutifs pour les entreprises de différentes tailles

Services :

- Un service d'assistance 24 heures sur 24

- Demandes de renseignements des utilisateurs et résolution des problèmes

- Surveillance et maintenance du système

- Support technique personnalisé pour les plateformes numériques

Informations de contact :

- Site web : www.helpware.com

- Courriel : hello@helpware.com

- Facebook : www.facebook.com/helpware.io

- Twitter : x.com/helpwarecom

- LinkedIn : www.linkedin.com/company/helpware

- Instagram : www.instagram.com/helpware.io

- Adresse : 110 W Vine St, Lexington, KY, 40507, USA

- Téléphone : +1 (949) 273 - 2824 +1 (949) 273 - 2824

12. N-iX

N-iX est un fournisseur de services technologiques qui se concentre sur la fourniture de solutions de développement de logiciels et d'assistance informatique afin d'améliorer les opérations commerciales. L'entreprise est spécialisée dans la fourniture d'une assistance technique qui garantit la fiabilité et la performance des systèmes, en particulier pour les organisations dotées d'environnements numériques complexes. Ses services sont conçus pour aider les clients à maintenir l'efficacité opérationnelle grâce à une assistance réactive.

Les offres d'assistance de l'organisation comprennent la surveillance proactive des systèmes et la résolution des problèmes, conçues pour minimiser les temps d'arrêt et optimiser les performances. N-iX s'appuie sur son expertise technique pour fournir une assistance sur mesure, en relevant les défis courants et complexes des systèmes informatiques de ses clients. L'accent mis sur la précision et la fiabilité fait de N-iX un partenaire de confiance pour les entreprises qui naviguent dans des environnements technologiques sophistiqués.

Faits marquants :

- Expertise dans le soutien d'environnements informatiques complexes

- Soutien sur mesure pour des exigences techniques spécifiques

- Se concentrer sur l'optimisation des performances du système

Services :

- Soutien continu des systèmes informatiques

- Maintenance et surveillance proactives

- Résolution des problèmes techniques

- Assistance personnalisée pour les logiciels et l'infrastructure

Informations de contact :

- Site web : www.n-ix.com

- Courriel : contact@n-ix.com

- Facebook : www.facebook.com/N.iX.Company

- Twitter : x.com/N_iX_Global

- LinkedIn : www.linkedin.com/company/n-ix

- Adresse : Floride, 15805 Biscayne Blvd. Unit 207 North Miami Beach

- Téléphone : +1 72 734 156 69

13. ITGix

ITGix est un fournisseur de services technologiques qui se concentre sur la fourniture de solutions informatiques fiables, en mettant l'accent sur la prise en charge d'infrastructures numériques complexes. L'entreprise est spécialisée dans la fourniture d'une assistance technique qui garantit la stabilité des systèmes et la continuité opérationnelle des entreprises. En intégrant des outils de surveillance avancés et de l'expertise, ITGix offre des services qui s'alignent sur les besoins des organisations à la recherche d'une assistance informatique fiable.

Les opérations de support technique de l'entreprise sont conçues pour fournir une surveillance proactive des systèmes et une résolution rapide des problèmes, minimisant ainsi les perturbations des opérations des clients. ITGix utilise une approche structurée qui associe l'automatisation à des professionnels qualifiés pour gérer efficacement les environnements informatiques et garantir des performances sans faille. L'accent mis sur la précision et la fiabilité fait d'ITGix un partenaire de confiance pour les entreprises qui naviguent dans des environnements technologiques sophistiqués.

Faits marquants :

- Surveillance proactive du système pour une stabilité opérationnelle

- Assistance technique personnalisée pour les systèmes informatiques complexes

- L'accent est mis sur la résolution rapide des problèmes

Services :

- Soutien continu des systèmes informatiques

- Maintenance et surveillance proactives

- Dépannage et résolution des incidents

- Soutien personnalisé à l'infrastructure numérique

Informations de contact :

- Site web : www.itgix.com

- Courriel : sales@itgix.com

- Facebook : www.facebook.com/itgix

- Twitter : x.com/gix_it

- LinkedIn : www.linkedin.com/company/itgixltd

- Instagram : www.instagram.com/itgix

- Adresse : 9 bul. Fridtjov Nansen, 3ième étage, 1142 Sofia Bulgarie

- Téléphone : +359 88 968 8221 +359 88 968 8221

14. Teamvoy

Teamvoy est une société de conseil en technologie et de développement de logiciels qui fournit des solutions informatiques sur mesure, y compris des services d'assistance technique solides. L'entreprise est spécialisée dans la création de systèmes personnalisés qui améliorent l'efficacité opérationnelle, en mettant l'accent sur une assistance réactive pour maintenir la fiabilité du système. Ses services sont conçus pour aider les entreprises à obtenir des performances cohérentes sur l'ensemble de leurs plateformes numériques.

Les services d'assistance de l'organisation privilégient une surveillance proactive et une réponse rapide aux défis techniques, garantissant ainsi un temps d'arrêt minimal pour les clients. Teamvoy s'appuie sur son expertise technique pour proposer des solutions flexibles qui répondent aux problèmes courants et complexes, tout en préservant l'intégrité du système. Cet engagement en faveur d'une assistance adaptable et axée sur le client fait de Teamvoy un partenaire fiable pour les organisations ayant des besoins informatiques diversifiés.

Faits marquants :

- Un soutien flexible adapté aux besoins des clients

- Approche proactive de la supervision du système

- Expertise en matière de soutien aux environnements logiciels personnalisés

Services :

- Assistance technique 24 heures sur 24

- Surveillance et maintenance du système

- Résolution de problèmes pour les systèmes logiciels

- Assistance technique personnalisée pour les plates-formes informatiques

Informations de contact :

- Site web : www.teamvoy.com

- Courriel : contact@teamvoy.com

- Facebook : www.facebook.com/TeamvoySoftware

- LinkedIn : www.linkedin.com/company/teamvoy

- Instagram : www.instagram.com/teamvoy_software

- Adresse : 14/3 Plac Solny, Wroclaw, 50-062 Pologne

15. Sigma Software

Sigma Software est une société de conseil en informatique qui fournit des solutions technologiques complètes, en mettant l'accent sur l'assistance technique afin de garantir la fiabilité du système. L'entreprise est spécialisée dans la fourniture de services d'assistance évolutifs qui s'adressent à des entreprises de tailles diverses, en mettant l'accent sur le fonctionnement sans faille des environnements numériques. Son expertise s'étend à de multiples secteurs, ce qui lui permet de relever efficacement divers défis techniques.

Les opérations de support de l'entreprise sont structurées de manière à offrir une assistance à la fois proactive et réactive, en utilisant des outils avancés pour surveiller et gérer les systèmes des clients. L'approche de Sigma Software garantit une résolution rapide des problèmes tout en anticipant les perturbations potentielles, ce qui permet de maintenir la continuité opérationnelle. Cette volonté d'offrir un support structuré et efficace fait de Sigma Software un acteur clé dans le paysage des services gérés.

Faits marquants :

- Des solutions de soutien évolutives pour diverses industries

- Identification et résolution proactive des problèmes

- Approche de l'assistance technique centrée sur le client

Services :

- Soutien au système informatique 24 heures sur 24 et 7 jours sur 7

- Surveillance proactive du système

- Résolution des problèmes techniques

- Soutien sur mesure pour les solutions numériques

Informations de contact :

- Site web : www.sigma.software

- Courriel : info@sigma.software

- Facebook : www.facebook.com/SIGMASOFTWAREGROUP

- Twitter : x.com/sigmaswgroup

- LinkedIn : www.linkedin.com/company/68326

- Instagram : www.instagram.com/sigma_software

- Adresse : États-Unis, 10400 NE 4th St., Suite 500 Bellevue, WA 98004

- Téléphone : +1 92 938 022 93

16. Tech2Globe

Tech2Globe est un fournisseur de solutions numériques qui propose une large gamme de services informatiques, avec un accent particulier sur l'assistance technique et à la clientèle afin d'améliorer les opérations commerciales. L'entreprise est spécialisée dans la fourniture d'une assistance 24 heures sur 24, 7 jours sur 7, afin de garantir la satisfaction des utilisateurs et la fiabilité des systèmes, et de répondre aux besoins des organisations qui recherchent des solutions d'assistance complètes. Ses services sont conçus pour répondre aux besoins évolutifs des entreprises modernes.

Les services d'assistance de l'organisation s'articulent autour d'un service d'assistance réactif qui fournit une assistance continue, en répondant rapidement aux demandes des utilisateurs et aux problèmes techniques. Tech2Globe intègre des processus avancés pour rationaliser les opérations de support, en s'assurant que les systèmes des clients restent opérationnels et sécurisés. L'accent mis sur un support fiable et axé sur l'utilisateur correspond aux exigences des entreprises qui accordent la priorité à des performances informatiques constantes.

Faits marquants :

- Assistance continue 24/7 pour les systèmes des clients

- L'accent mis sur la satisfaction des utilisateurs dans l'assistance technique

- Des solutions personnalisées pour répondre aux divers besoins des entreprises

Services :

- Un service d'assistance 24 heures sur 24

- Résolution des problèmes de système et dépannage

- Surveillance proactive du système

- Assistance technique personnalisée pour les applications professionnelles

Informations de contact :

- Site web : www.tech2globe.com

- Courriel : Info@tech2globe.com

- Facebook : www.facebook.com/tech2globe.software

- Twitter : x.com/Tech2Globe

- LinkedIn : www.linkedin.com/company/tech2globe

- Instagram : www.instagram.com/tech2globeweb

- Adresse : 701, 7th Floor, Tower B, Logix Cyber Park, C Block, Phase 2, Sector 62, Noida, Uttar Pradesh 201301

- Téléphone : +91-98 996 75 039 +91-98 996 75 039

17. Ray Business Technologies

Ray Business Technologies est un fournisseur de solutions technologiques qui propose une gamme variée de services informatiques, en se concentrant sur la transformation numérique au niveau de l'entreprise. L'entreprise est spécialisée dans l'intégration de solutions basées sur le cloud et le support technique pour assurer l'efficacité opérationnelle des entreprises. Ses offres sont adaptées pour soutenir les organisations dans le maintien de systèmes informatiques robustes grâce à une assistance réactive et fiable.

Les services d'assistance de l'entreprise sont conçus pour assurer une surveillance continue et une résolution rapide des problèmes techniques, en tirant parti de l'automatisation et d'une expertise qualifiée pour maintenir la stabilité du système. Ray Business Technologies met l'accent sur la gestion proactive des environnements informatiques, en veillant à ce que les opérations des clients se déroulent sans heurts et avec un minimum d'interruptions. Cette approche structurée de l'assistance technique s'aligne sur les besoins des entreprises qui recherchent une performance fiable de leurs systèmes.

Faits marquants :

- Utilisation des technologies en nuage pour une assistance rationalisée

- Solutions techniques personnalisées pour les besoins des entreprises

- Intégration de l'automatisation pour une résolution efficace des problèmes

Services :

- Soutien continu des systèmes informatiques

- Surveillance et maintenance proactives du système

- Résolution des problèmes techniques

- Support personnalisé pour les applications basées sur l'informatique en nuage

Informations de contact :

- Site web : www.raybiztech.com

- Courriel : sales@raybiztech.com

- Facebook : www.facebook.com/RayBusinessTechnologies

- Twitter : x.com/RBT_Original

- LinkedIn : www.linkedin.com/company/rbtoriginal

- Instagram : www.instagram.com/RBT_Original

- Adresse : 5851 Legacy Cir 6th Floor, Plano, Texas 75024

- Téléphone : +1 650 670 7605 +1 650 670 7605

18. Manhattan Tech Support

Manhattan Tech Support est un fournisseur de services informatiques qui se concentre sur la fourniture de solutions gérées complètes pour les petites et moyennes entreprises. L'entreprise est spécialisée dans la fourniture d'une assistance technique qui garantit un fonctionnement sans faille des infrastructures informatiques des clients, en mettant l'accent sur la disponibilité 24 heures sur 24 et 7 jours sur 7 et sur un service centré sur le client. Ses offres sont conçues pour répondre à un large éventail de défis techniques avec efficacité et précision.

Les opérations de support de l'organisation s'articulent autour d'un service d'assistance centralisé qui fournit une assistance 24 heures sur 24, accessible via plusieurs canaux tels que le téléphone, le courrier électronique et le chat. Manhattan Tech Support adopte une approche proactive de la surveillance des systèmes et de la résolution des problèmes, en utilisant des outils avancés pour minimiser les temps d'arrêt et maintenir la continuité opérationnelle. Cet engagement en faveur d'une assistance réactive en fait un partenaire fiable pour les entreprises qui dépendent de systèmes informatiques stables.

Faits marquants :

- Plusieurs canaux de contact pour une assistance accessible

- Service d'assistance centralisé pour une assistance continue

- Se concentrer sur des solutions sur mesure pour les petites et moyennes entreprises

Services :

- Assistance technique 24 heures sur 24 et 7 jours sur 7 pour les systèmes informatiques

- Détection et résolution des problèmes en temps réel

- Surveillance des réseaux et des systèmes

- Assistance technique personnalisée pour les applications professionnelles

Informations de contact :

- Site web : www.manhattantechsupport.com

- Courriel : sales@manhattantechsupport.com

- Facebook : www.facebook.com/homefieldit

- Twitter : x.com/homefieldit

- LinkedIn : www.linkedin.com/company/homefieldit

- Adresse : 55 W 39th St. Floor 12, New York, NY 10018

- Téléphone : 212-710-2338

Conclusion

Le choix d'un prestataire de services d'assistance managés reste un facteur essentiel pour garantir le fonctionnement stable de l'infrastructure informatique d'une organisation. Un partenaire fiable dans ce domaine permet de minimiser les temps d'arrêt, de résoudre rapidement les problèmes techniques et de s'adapter aux exigences croissantes de l'environnement numérique. Les entreprises examinées présentent une variété d'approches de la gestion de l'assistance technique, offrant des solutions qui répondent aux besoins uniques des entreprises, que ce soit par l'intégration de la technologie cloud, la surveillance proactive ou l'automatisation des processus.

Chacune des organisations présentées contribue à l'avancement du segment des services d'assistance gérés, en fournissant des outils flexibles et efficaces pour le soutien des systèmes informatiques. Leurs services permettent aux entreprises de se concentrer sur leurs objectifs principaux tout en confiant les aspects techniques à des professionnels. La sélection minutieuse d'un partenaire qui s'aligne sur les exigences spécifiques de l'entreprise ouvre des possibilités d'amélioration de la productivité et de la résilience face à un paysage technologique qui évolue rapidement.